木马攻击实验

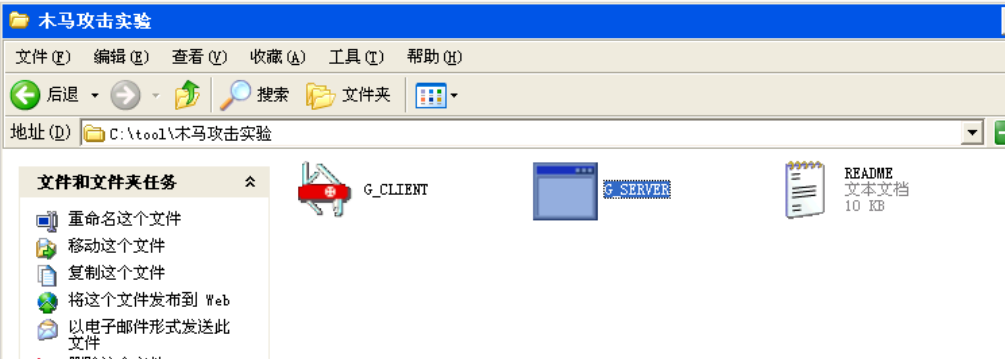

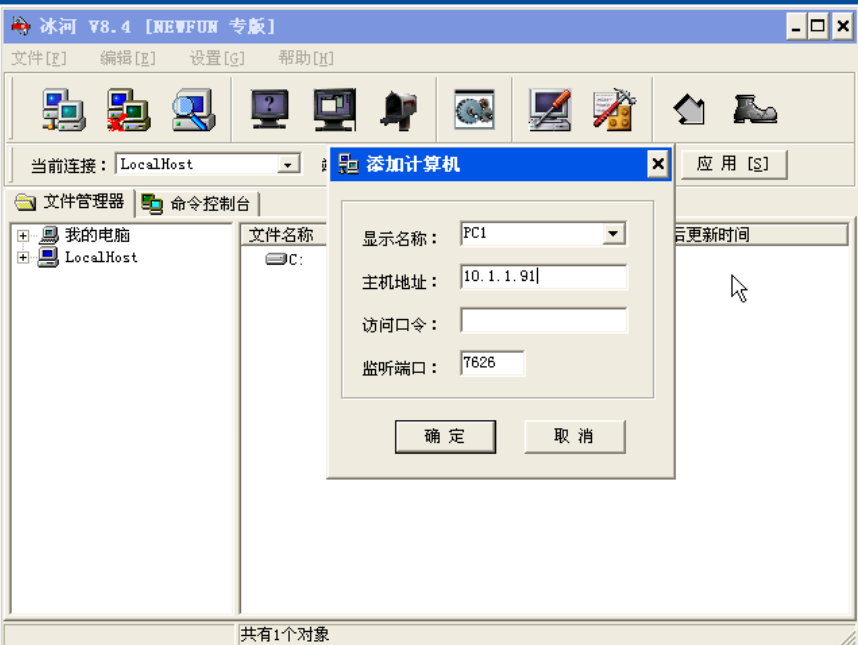

步骤一

1.在PC1中安装服务器端,在PC2中安装客户端。

服务端

客户端

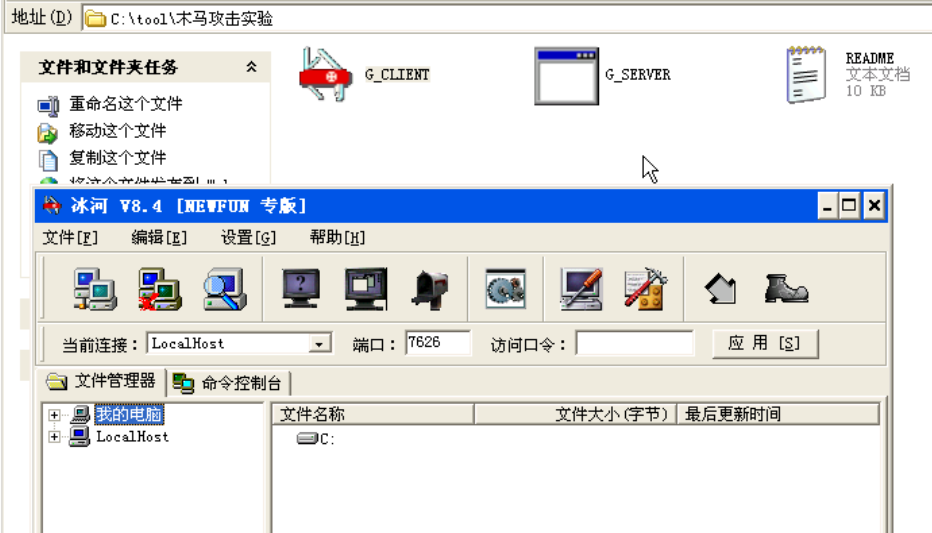

连接成功

步骤二

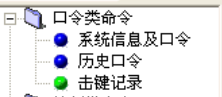

1.口令类指令

“系统信息及口令”:可以查看远程主机的系统信息,开机口令,缓存口令等。可看到非常详细的远程主机信息,这就无异于远程主机彻底暴露在攻击者面前

“历史口令”:可以查看远程主机以往使用的口令

“击键记录”:启动键盘记录后,可以记录远程主机用户击键记录,一次可以分析出远程主机的各种账号和口令或各种秘密信息

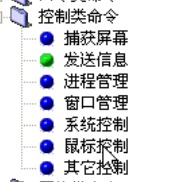

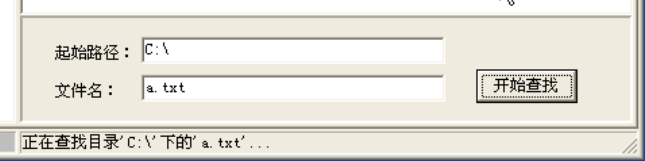

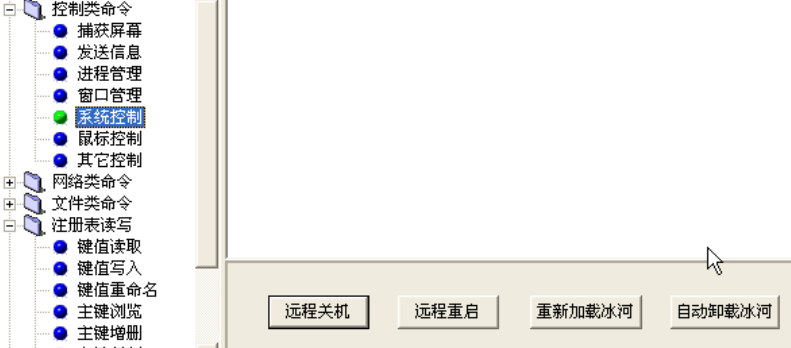

(2)控制类命令

例如 : 发送信息

3.网络命令

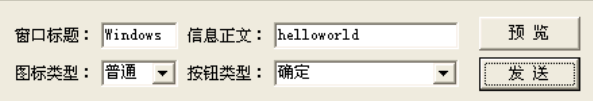

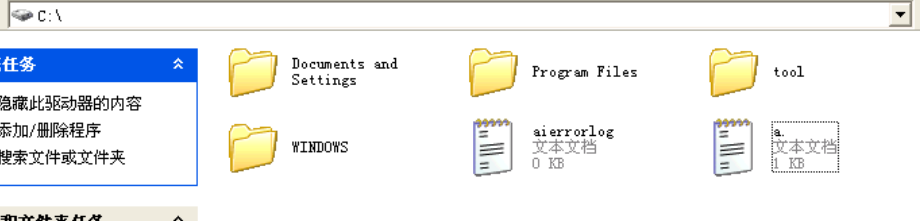

4.文件类命令

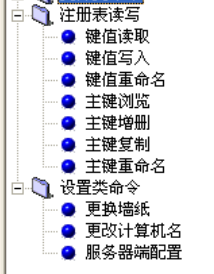

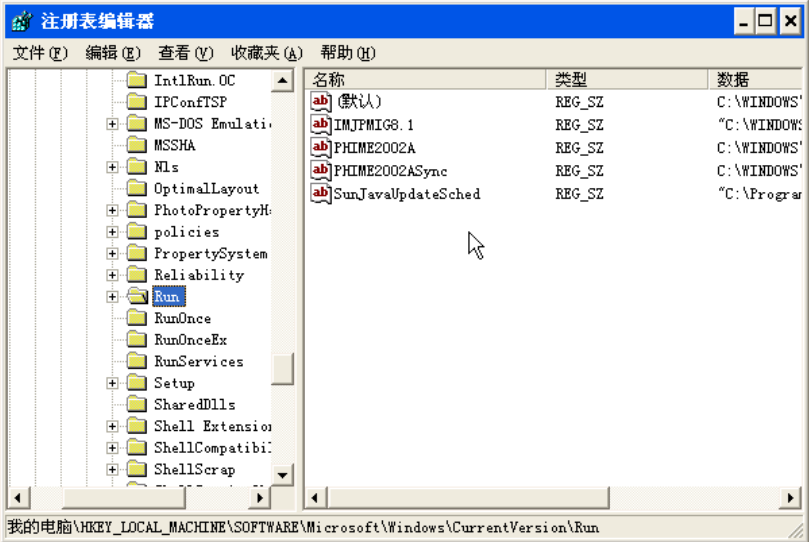

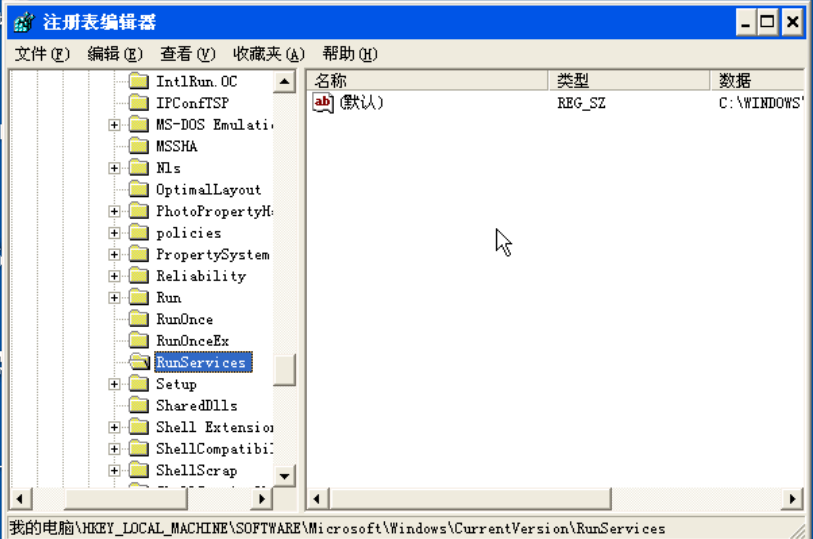

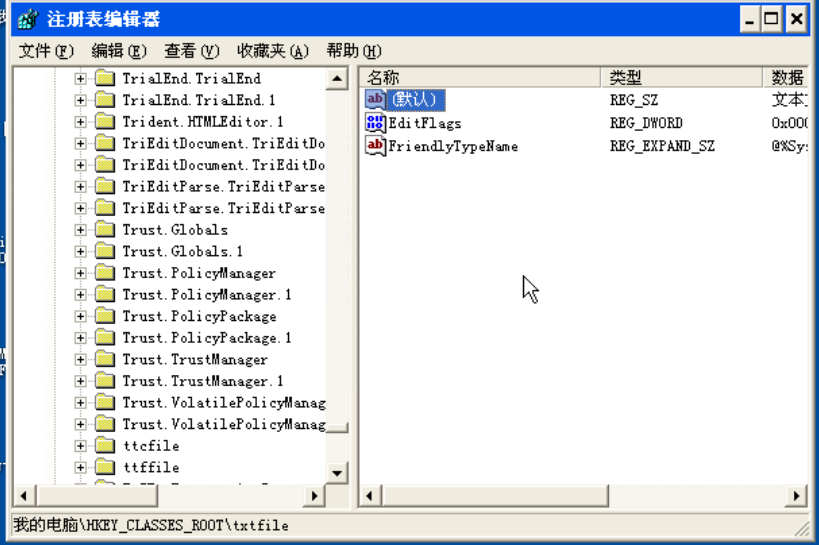

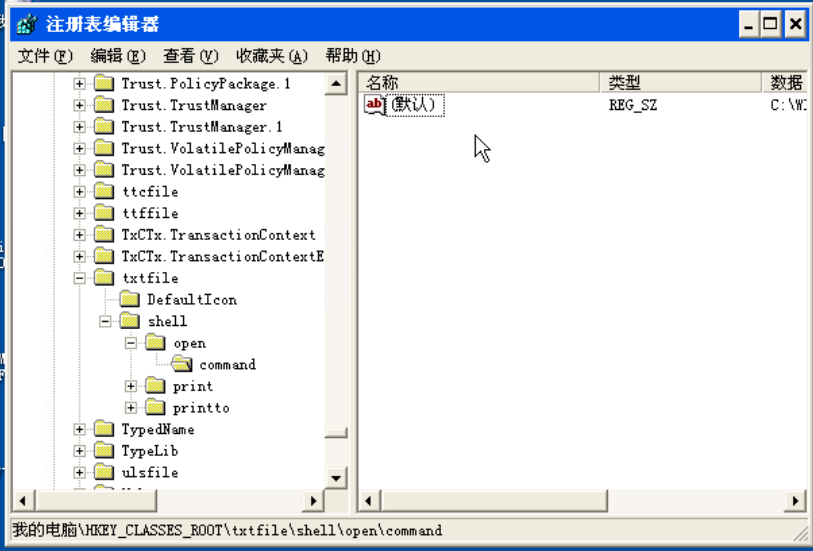

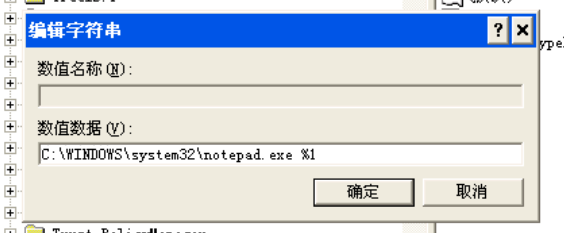

5.注册表读写和设置类命令

步骤三

1.客户端自动删除

2.手动卸载

分析与思考

1、 如何发现木马威胁?

电脑使用起来异常、莫名被盗号、被踢下线等

使用杀毒软件查杀到木马

2、 画出木马工作流程图,加深对木马原理理解。

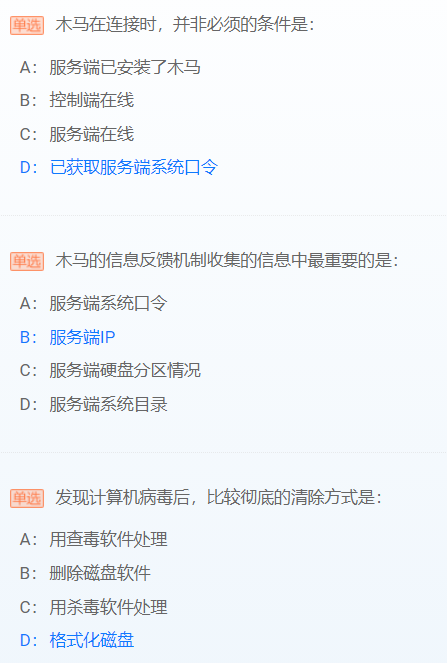

木马病毒可以发作的必要条件是客户端和服务端必须建立起网络通信,这种通信是基于IP地址和端口号的。藏匿在服务端的木马程序一旦被触发执行,就会不断将通信的IP地址和端口号发给客户端。客户端利用服务端木马程序通信的IP地址和端口号,在客户端和服务端建立起一个通信链路。客户端的黑客便可以利用这条通信链路来控制服务端的计算机

浙公网安备 33010602011771号

浙公网安备 33010602011771号