第二次作业--Linux服务器通用安全加固指南

任务一

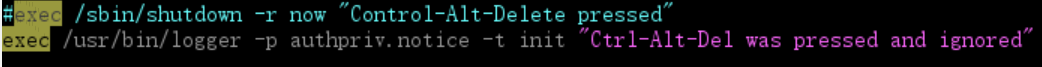

1、保护引导过程(以Grub引导为例)

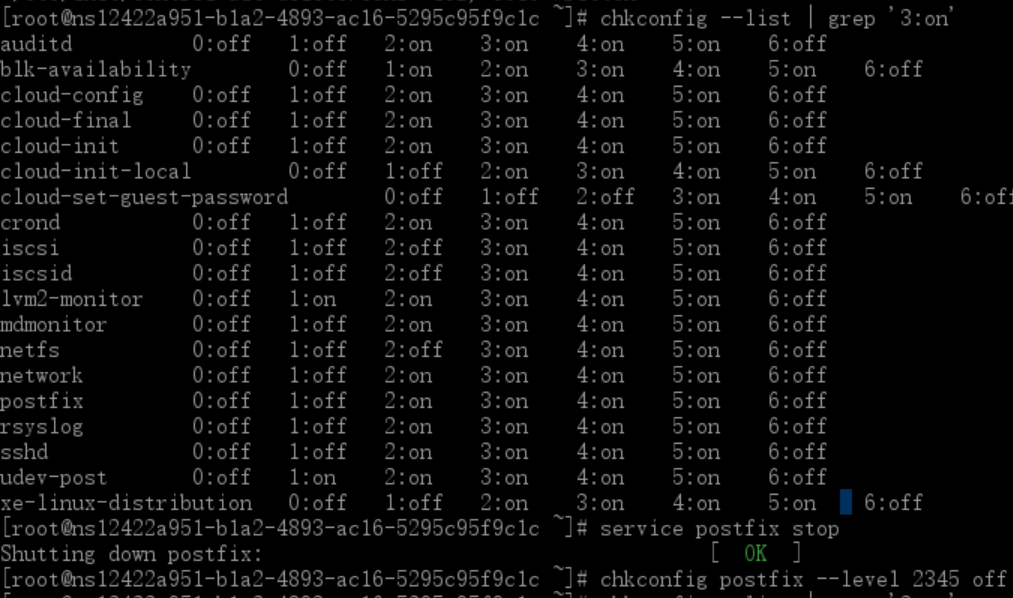

2.关闭不使用的服务

关闭邮件服务

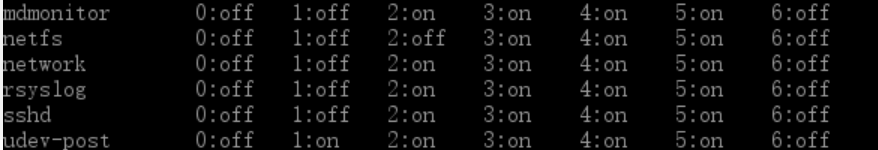

关闭之后

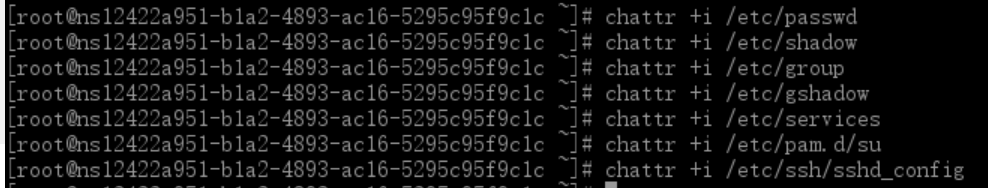

3、增强特殊文件权限:

4、强制实行配额和限制:

激活限制

任务二

1. 禁用不使用的用户

2、ssh登陆安全

3、减少history命令记录

任务三

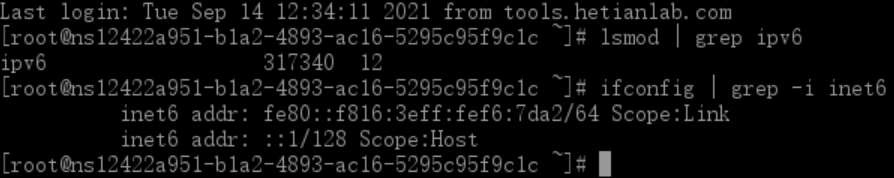

1、禁用ipv6

IPv6是为了解决IPv4地址耗尽的问题,但我们的服务器一般用不到它,反而禁用IPv6不仅仅会加快网络,还会有助于减少管理开销和提高安全级别。以下几步在CentOS上完全禁用ipv6。

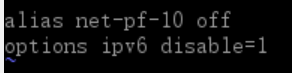

(1)新建设定文件/etc/modprobe.d/ipv6off.conf, 写入如下内容

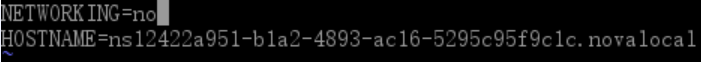

(2)禁用ipv6

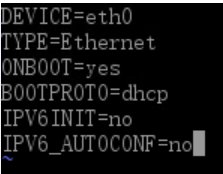

(3)禁用网卡IPv6设置,使之仅在IPv4模式下运行:

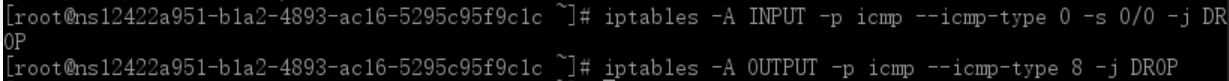

2、防止一般网络攻击

(1)禁ping

使用iptable禁ping,当然前提是你启用了iptables防火墙

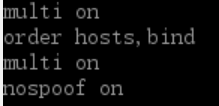

(2)防止IP欺骗

(3)防止DoS攻击

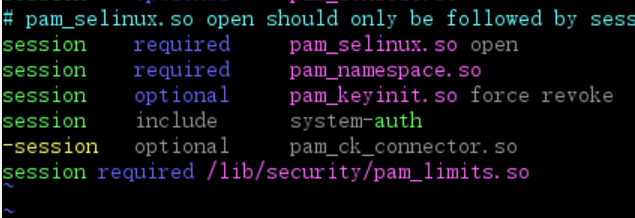

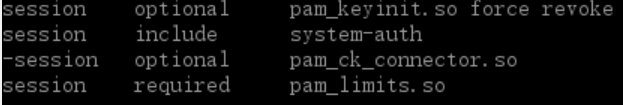

然后必须编辑/etc/pam.d/login文件检查下面一行是否存在:不存在, 在文件加上

3、定期做日志检查

将日志移动到专用的日志服务器里,这可避免入侵者轻易的改动本地日志。下面是常见linux的默认日志文件及其用处:

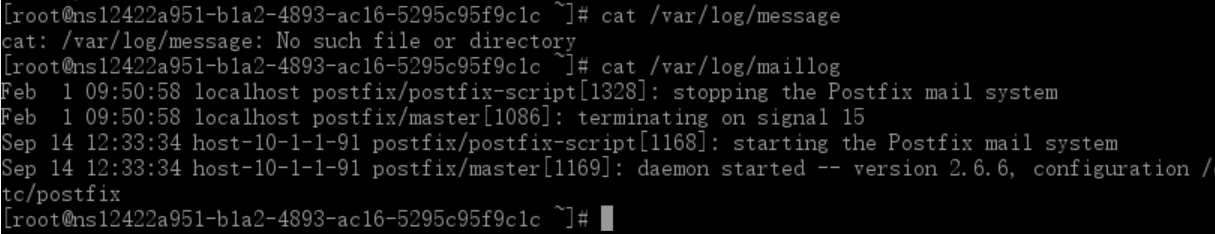

查看/var/log/message和/var/log/maillog

分析与思考

1、查询资料了解更多关于linux系统加固的知识

(1)系统访问认证和授权

限制 at/cron给授权的用户:

Cron.allow和at.allow文件列出了允许允许crontab和at命令的用户名单, 在多数系统上通常只有系统管理员才需要运行这些命令。

Crontab文件限制访问权限:

系统的crontab文件应该只能被cron守护进程(它以超级用户身份运行)来访问,一个普通用户可以修改crontab文件会导致他可以以超级用户 身份执行任意程序。

建立恰当的警告banner:

改变登录banner可以隐藏操作系统类型和版本号和其它系统信息,这些信息可以会对攻击者有用。

限制root登录到系统控制台:

通常应该以普通用户身份访问系统,然后通过其它授权机制(比如su命令和sudo)来获得更高权限,这样做至少可以对登录事件进行跟踪

设置守护进程掩码(系统缺省的umask 值应该设定为022以避免守护进程创建所有用户可写的文件):

vi /etc/rc.d/init.d/functions,设置为 umask 022、

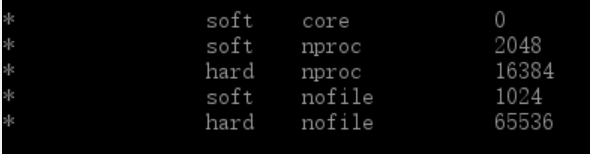

(2)核心调整

禁止core dump:(允许core dump会耗费大量的磁盘空间)

cat <<END_ENTRIES >>/etc/security/limits.conf

* soft core 0

* hard core 0

END_ENTRIES

chown root:root /etc/sysctl.conf, chmod 600 /etc/sysctl.conf

log_martians将进行ip假冒的ip包记录到/var/log/messages,其它核心参数使用CentOS默认值

2、查询资料了解iptables有哪些用途?

iptables简称netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

浙公网安备 33010602011771号

浙公网安备 33010602011771号