20212820 2021-2022-2 《网络攻防实践》第二周作业

1.实验要求

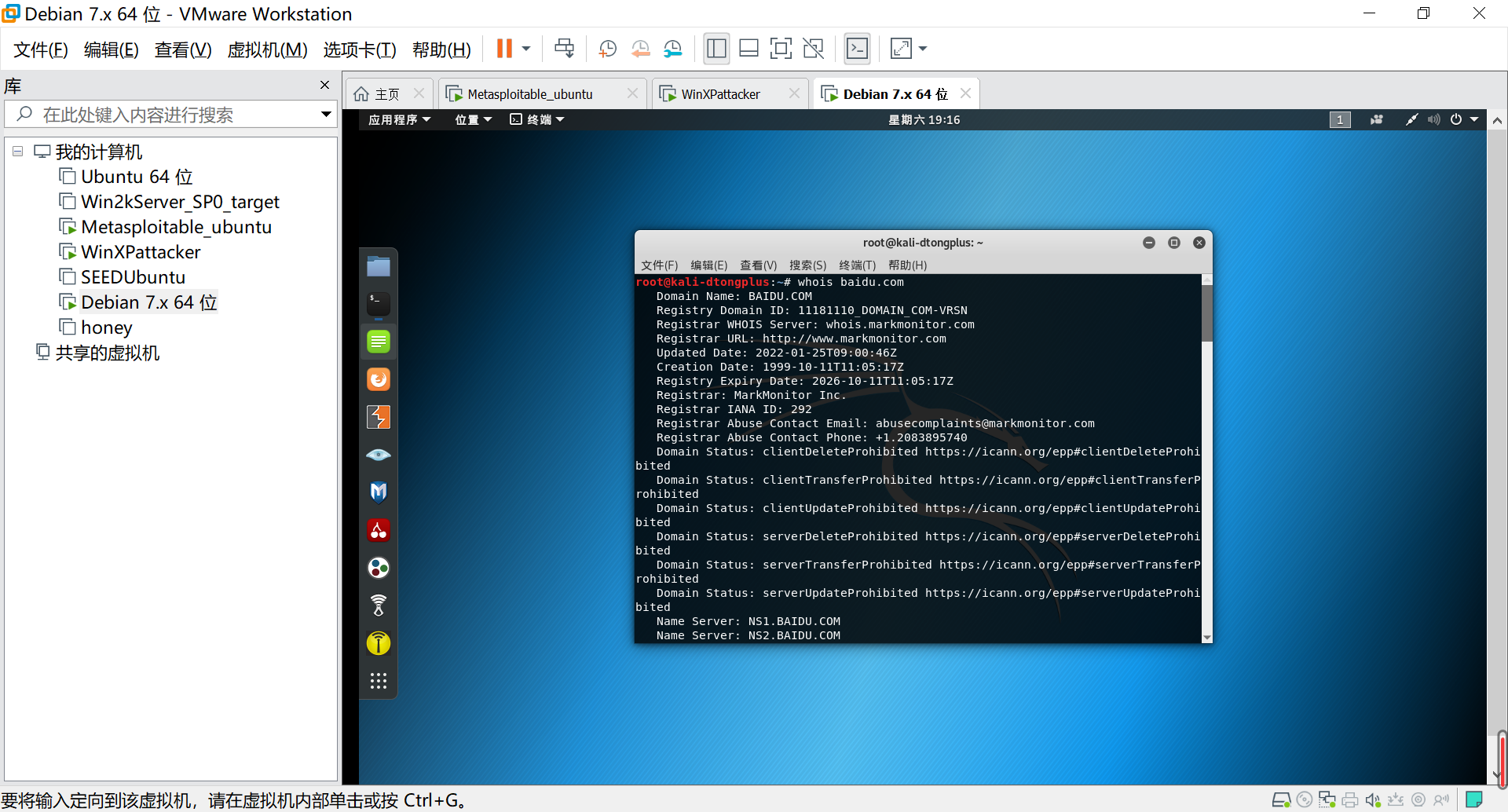

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

-

DNS注册人及联系方式

-

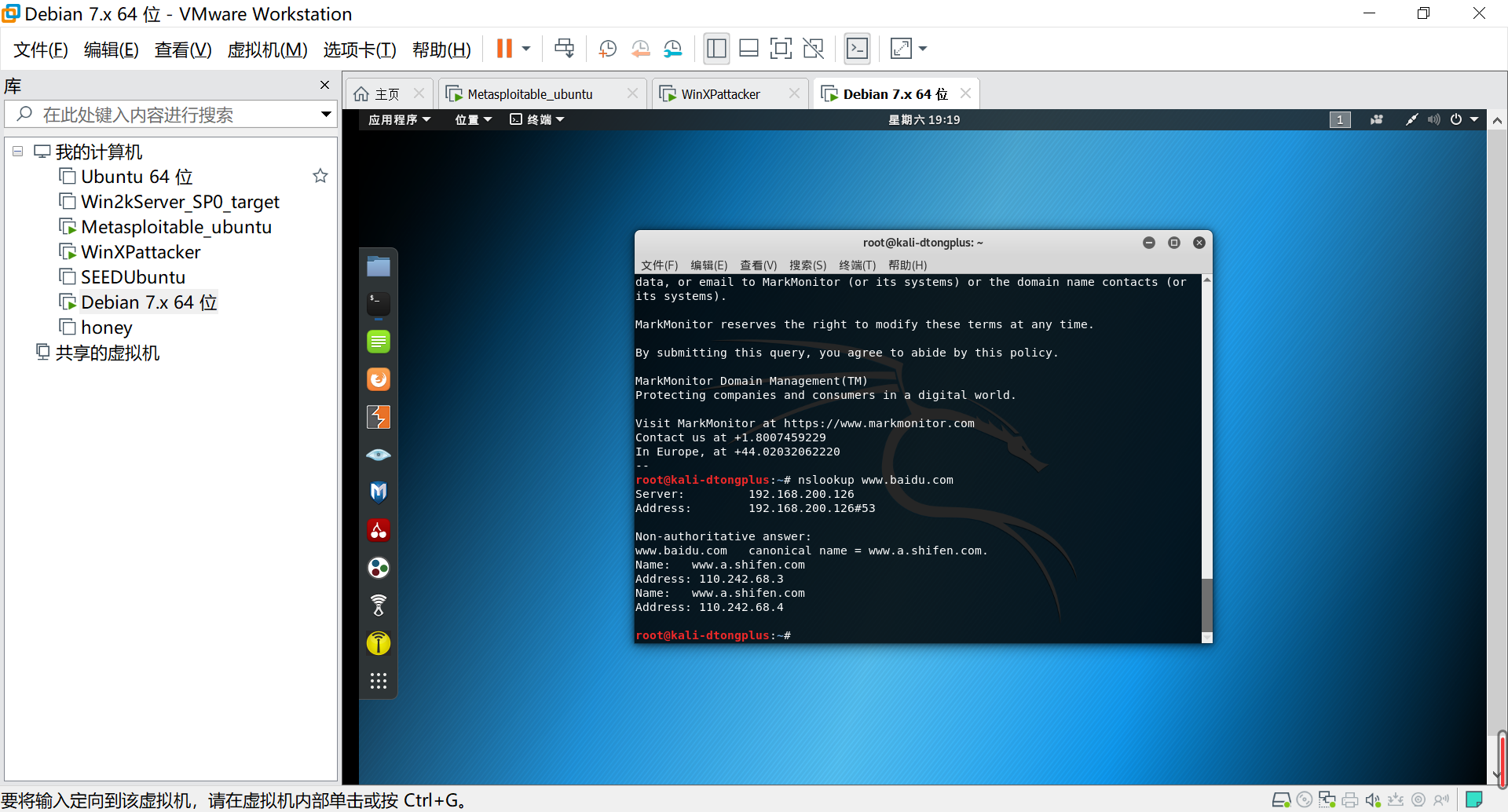

该域名对应IP地址

-

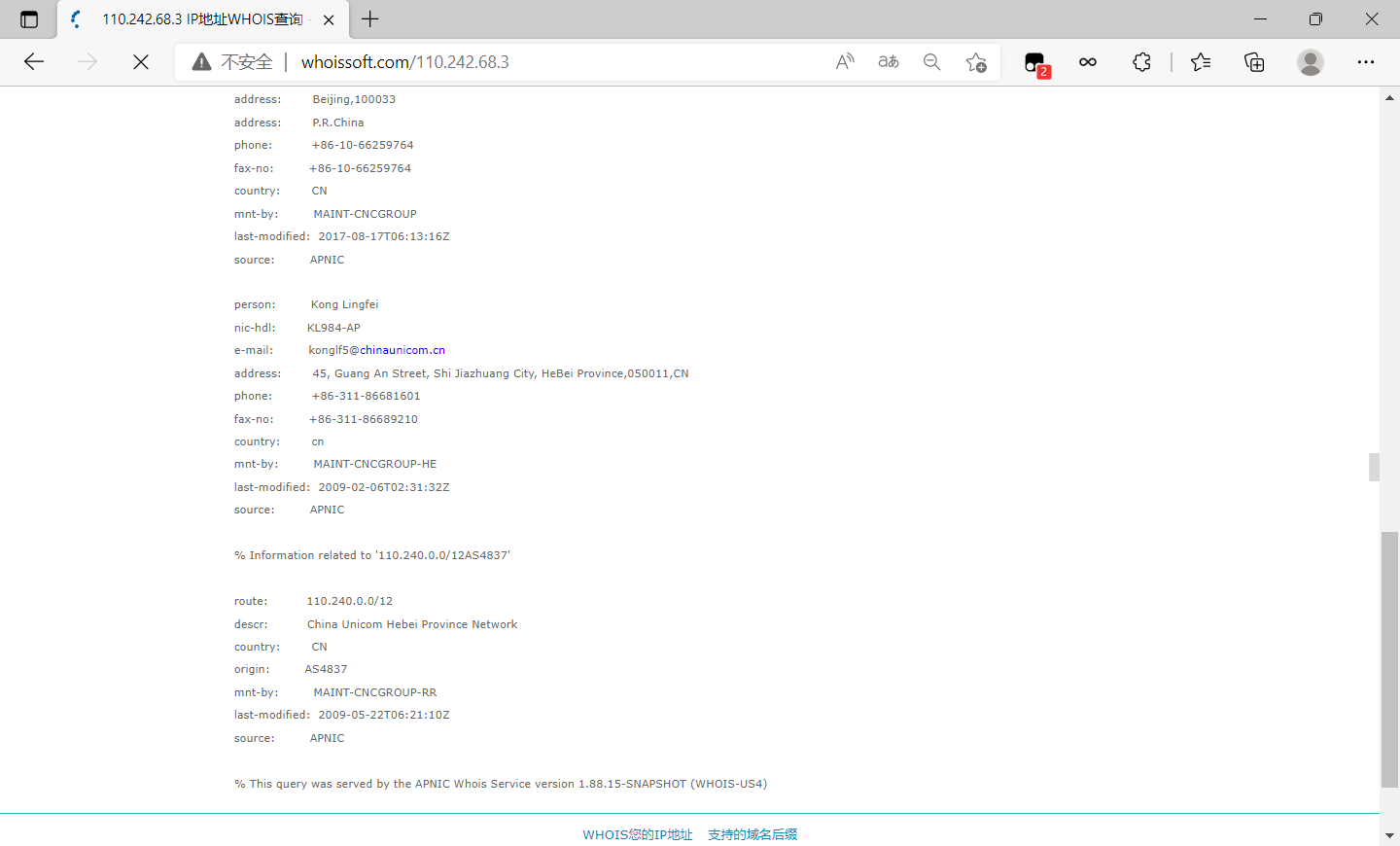

IP地址注册人及联系方式

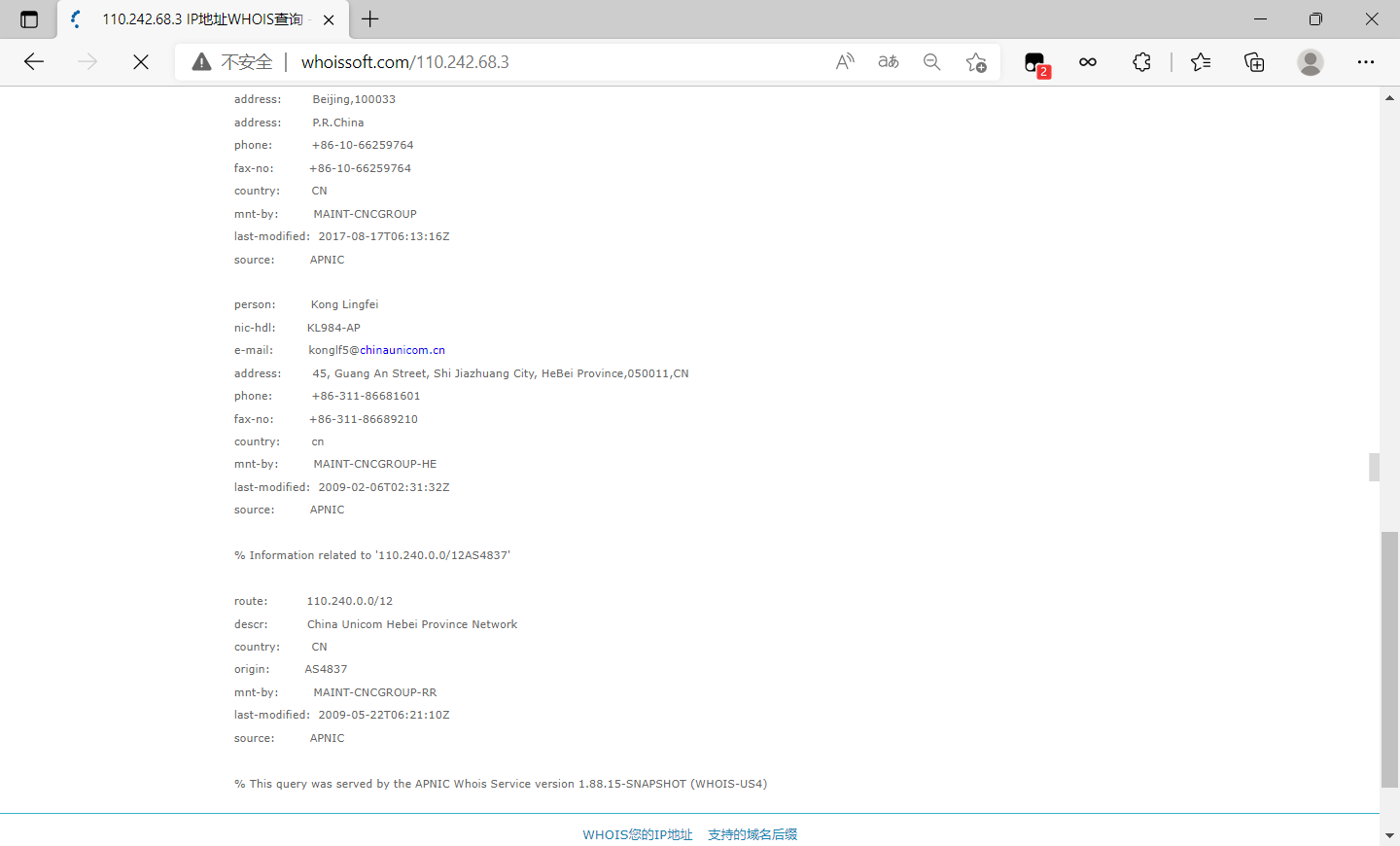

利用whoissoft.com网站查看IP地址(110.242.68.3)注册人及联系方式

-

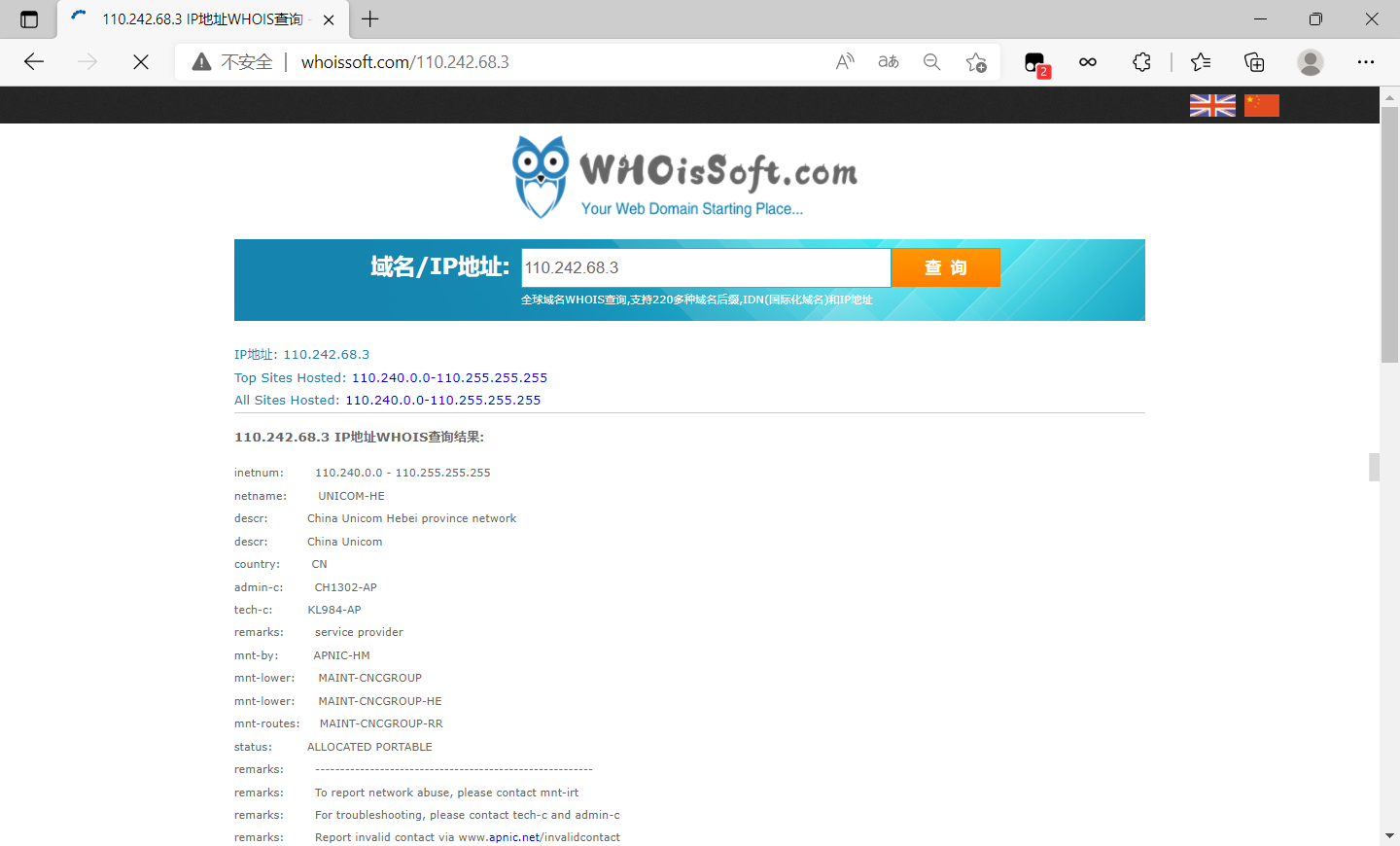

IP地址所在国家、城市和具体地理位置

利用whoissoft.com网站查看IP地址(110.242.68.3)IP地址所在国家、城市和具体地理位置

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

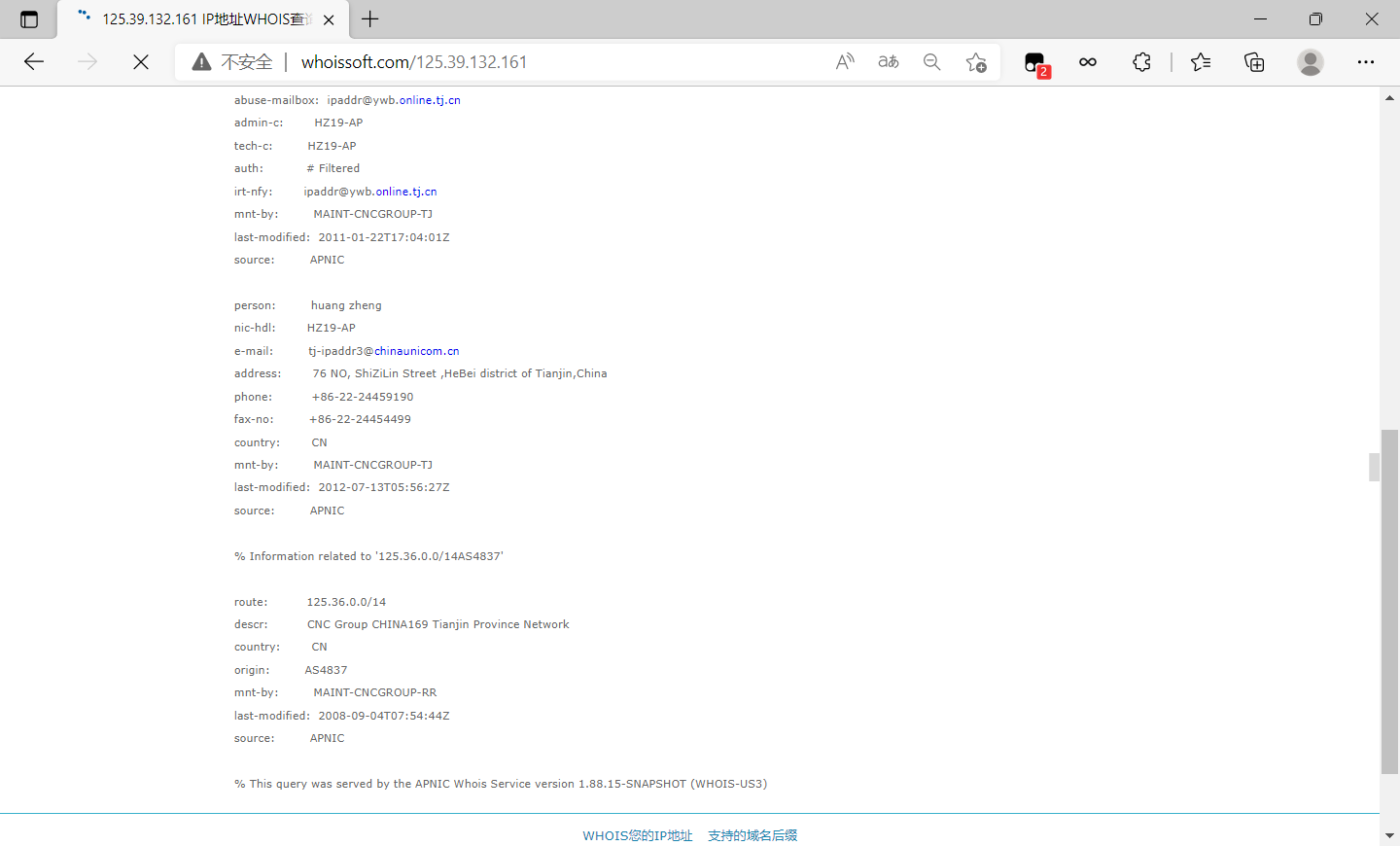

i.与QQ好友聊天,通过资源监视器可以看到与对方建立的TCP连接

ii.通过ip查询具体地址

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机IP地址是否活跃

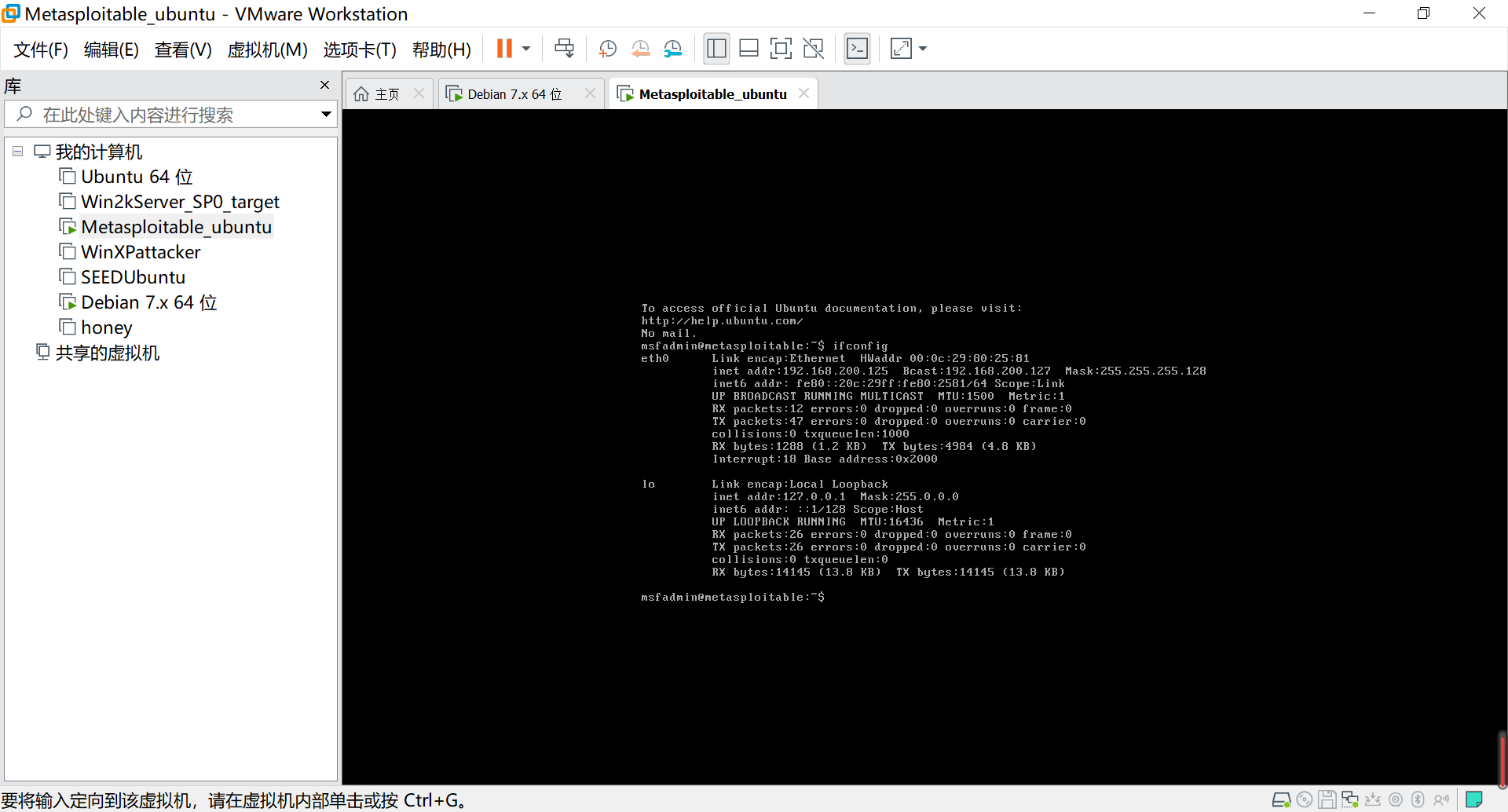

i.查看Metasploitable_ubuntu的ip地址:192.168.200.125

ii.用kali ping 192.168.200.125

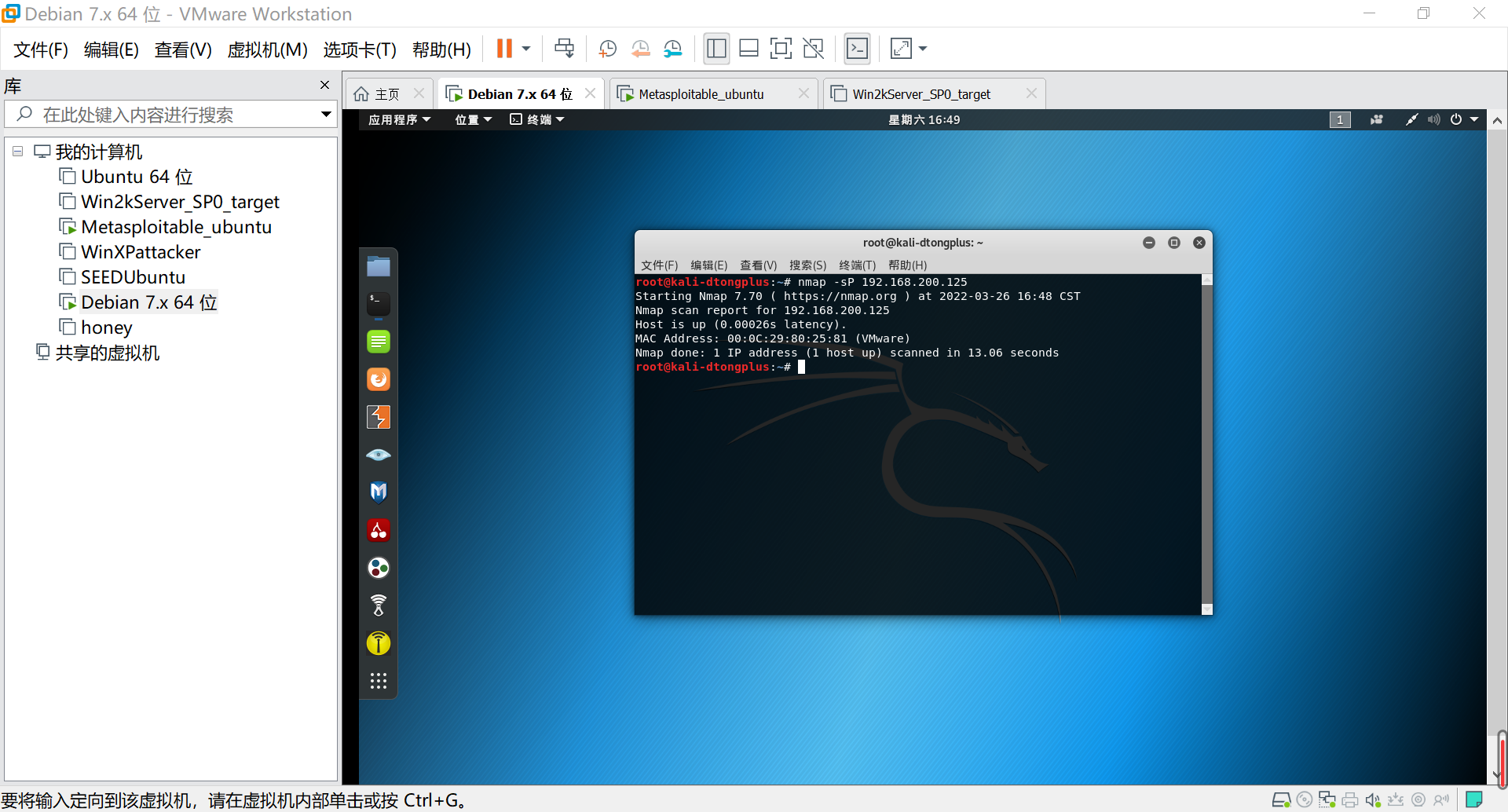

iii.使用指令nmap -sP 192.168.200.125 查询靶机IP地址是否活跃,Host is up说明靶机处于活跃状态

-

靶机开放了哪些TCP和UDP端口

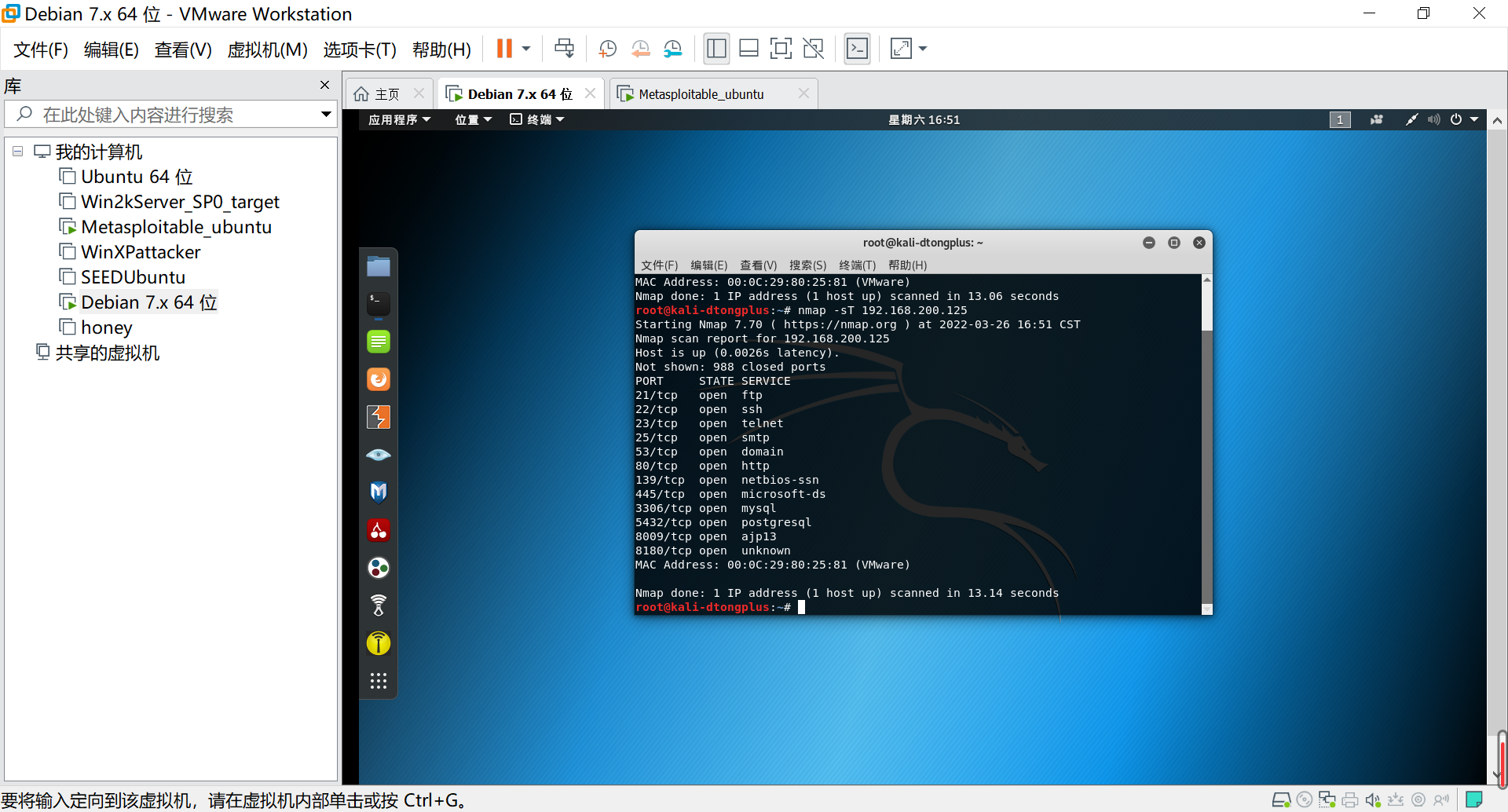

i.使用命令nmap -sT 192.168.200.125查看开放的TCP端口

ii.使用命令nmap -sU 192.168.200.125查看开放的UDP端口

-

靶机安装了什么操作系统,版本是多少

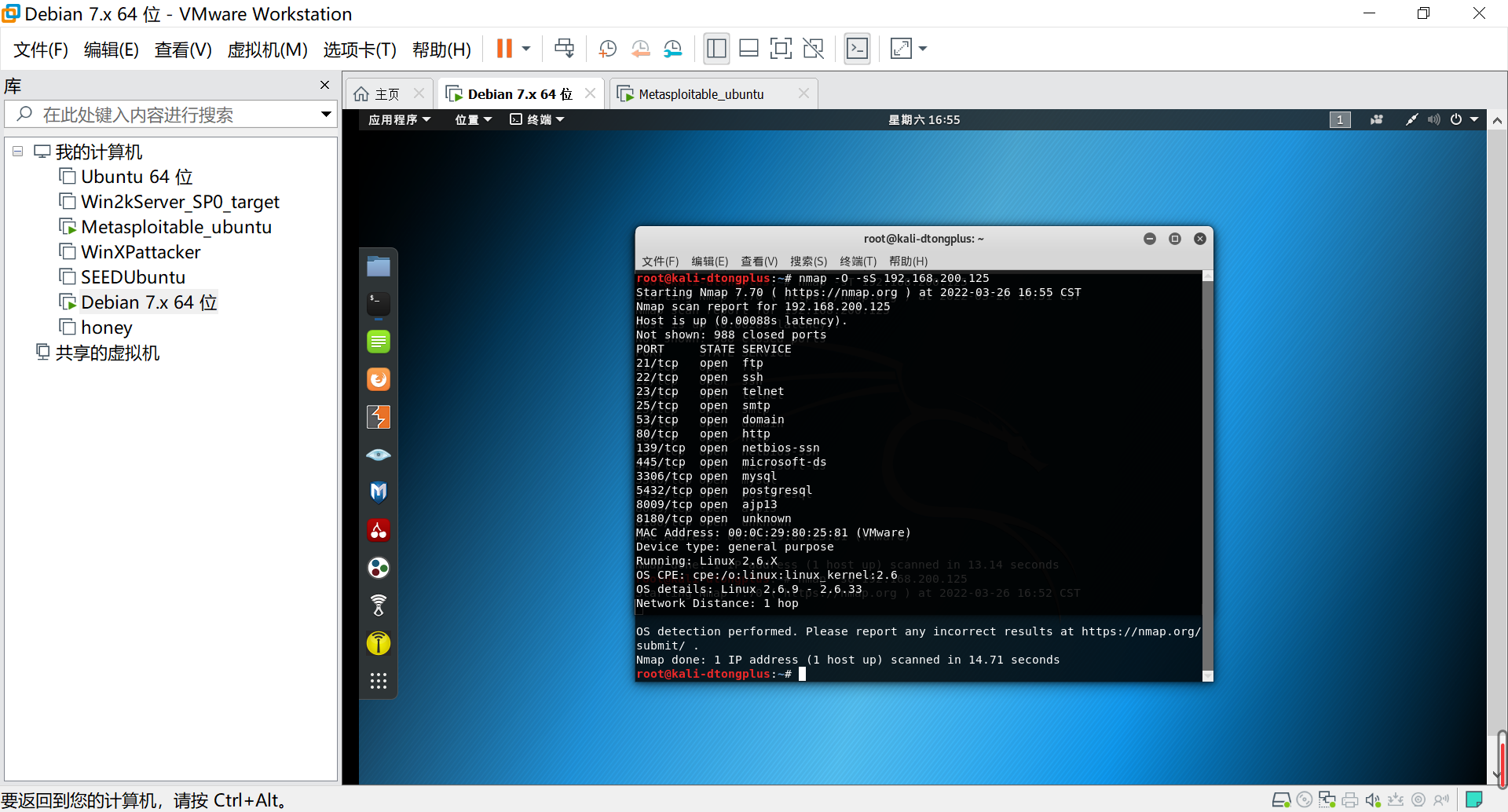

i.输入nmap -O -sS 192.168.200.125查看操作系统和版本号

-

靶机上安装了哪些服务

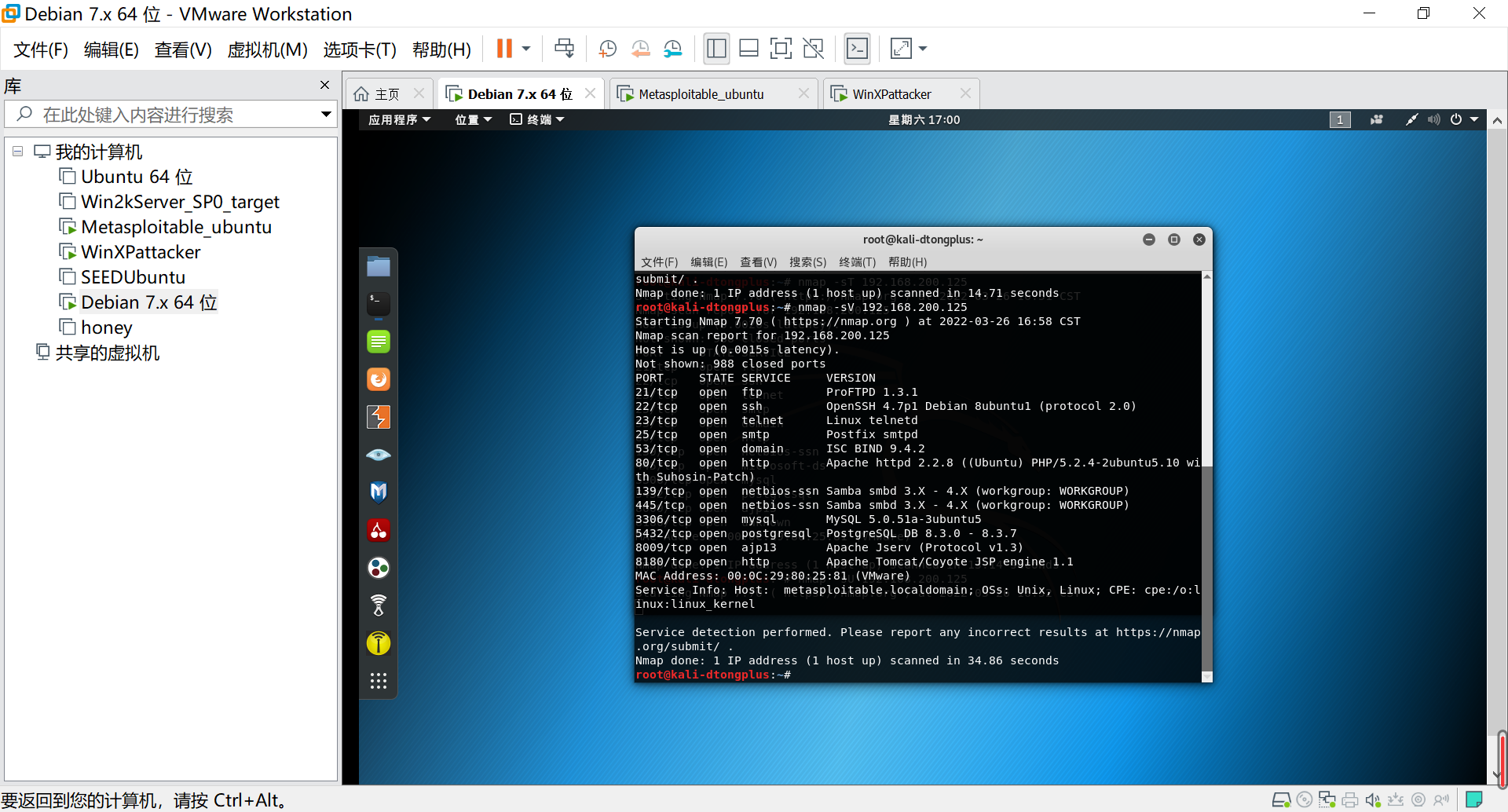

i.输入nmap -sV 192.168.200.125命令扫描靶机安装的网络服务,经过两分钟左右等待时间出现结果

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机上开放了哪些端口

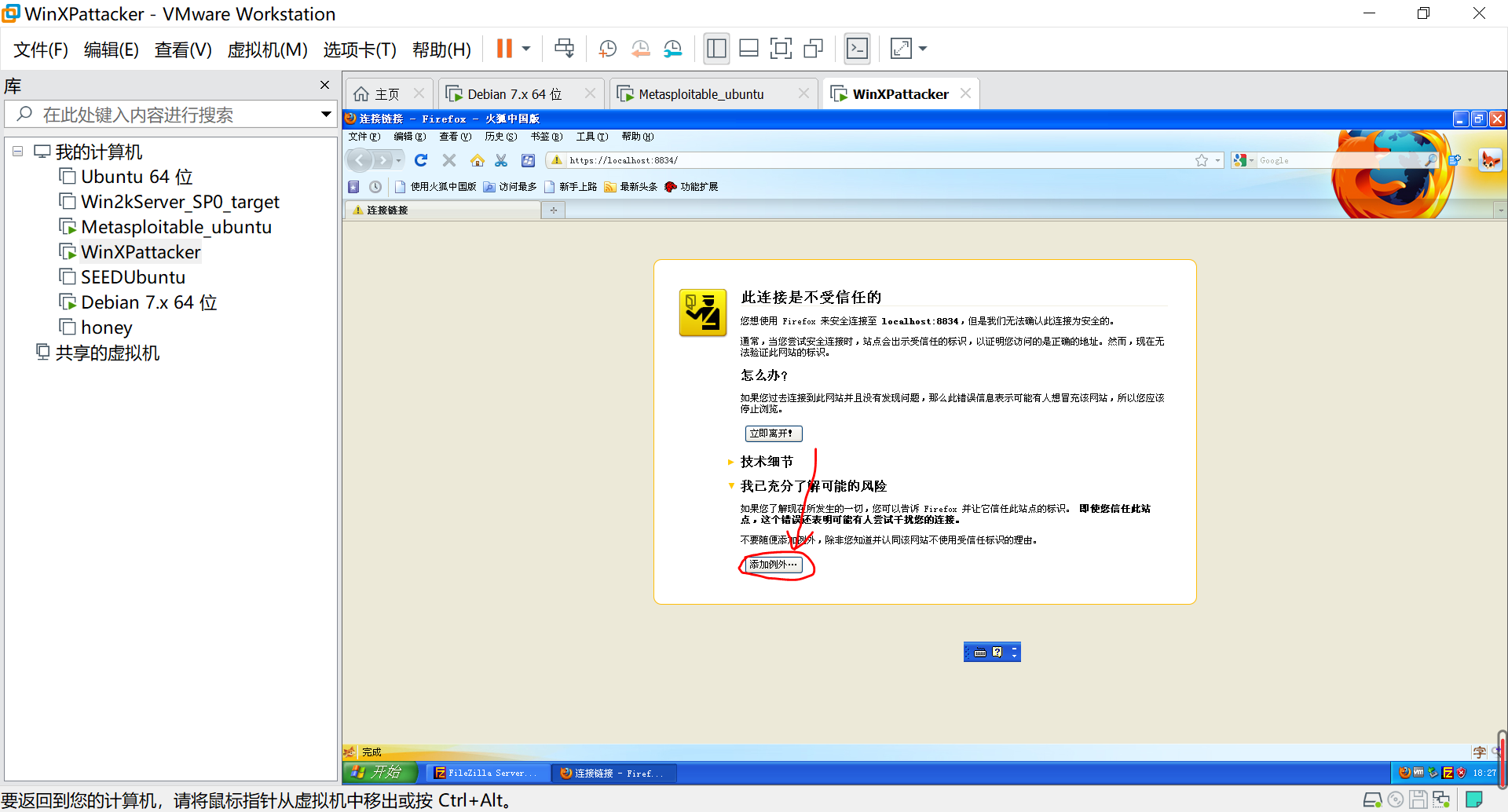

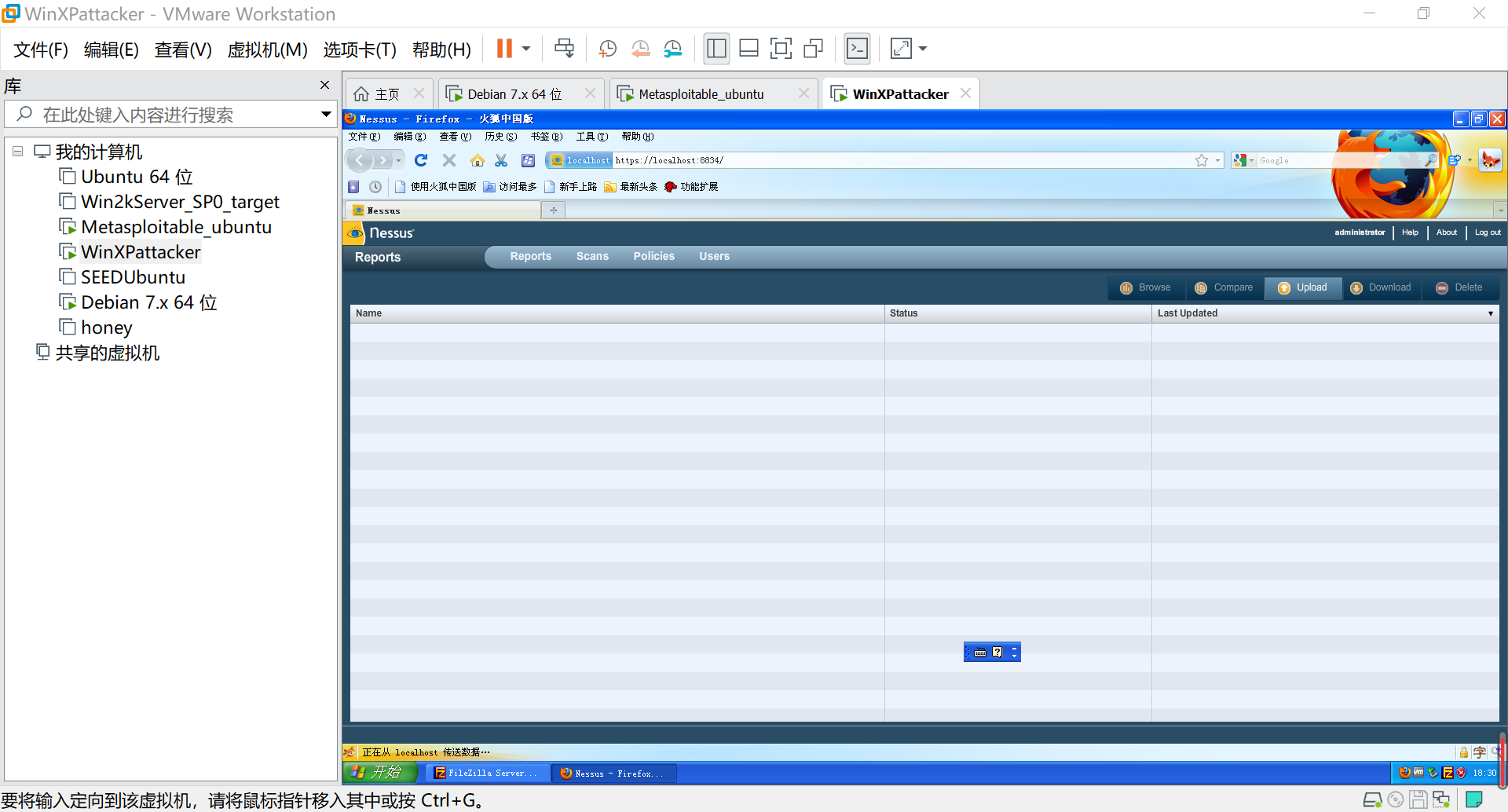

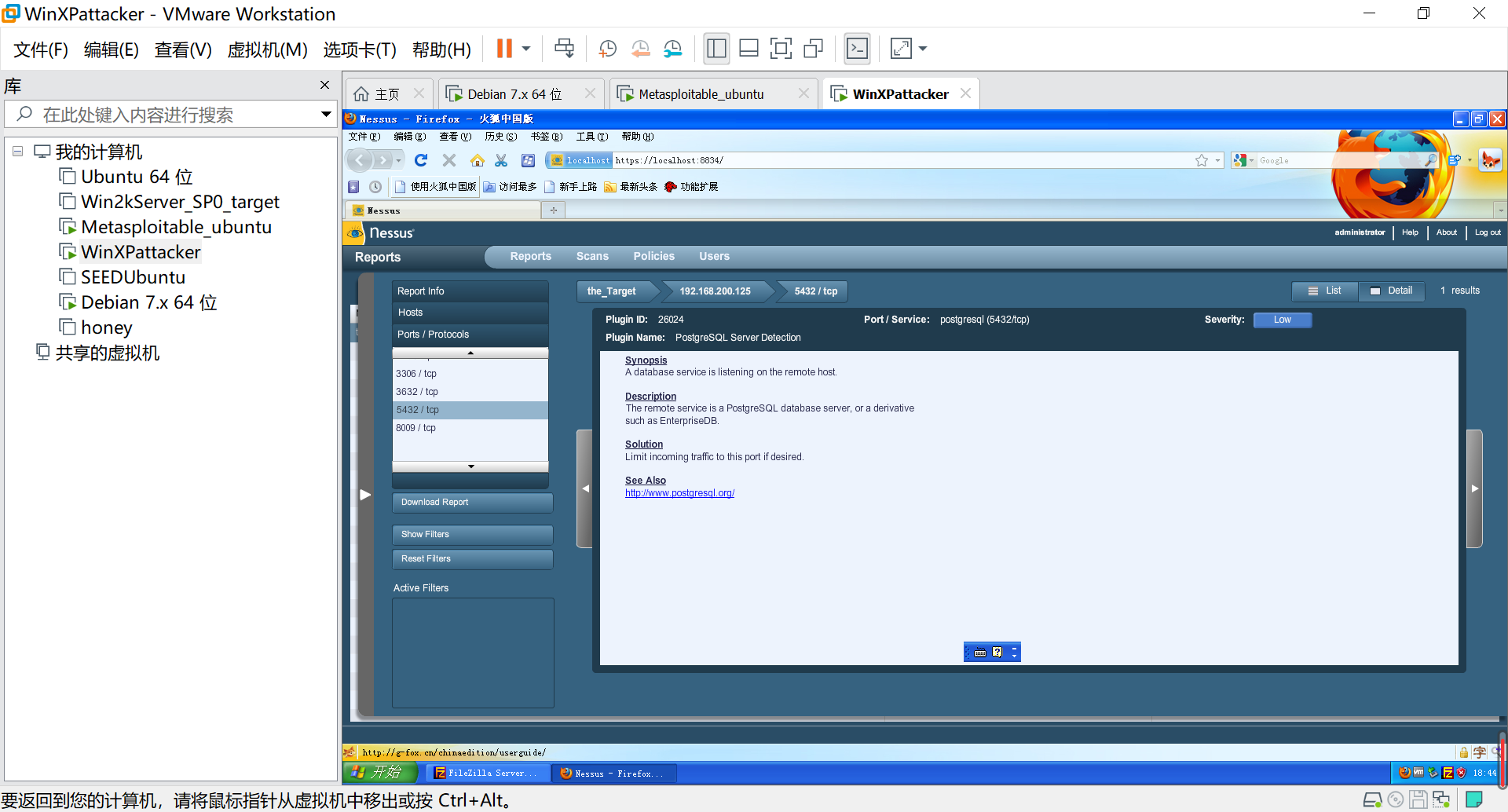

i.使用WinXPAttacker虚拟机中自带的Nessus

ii.选择添加例外

iii.打开浏览器输入 https://localhost:8834/ 并登录: 用户名 administrator, 密码 mima1234出现如下界面

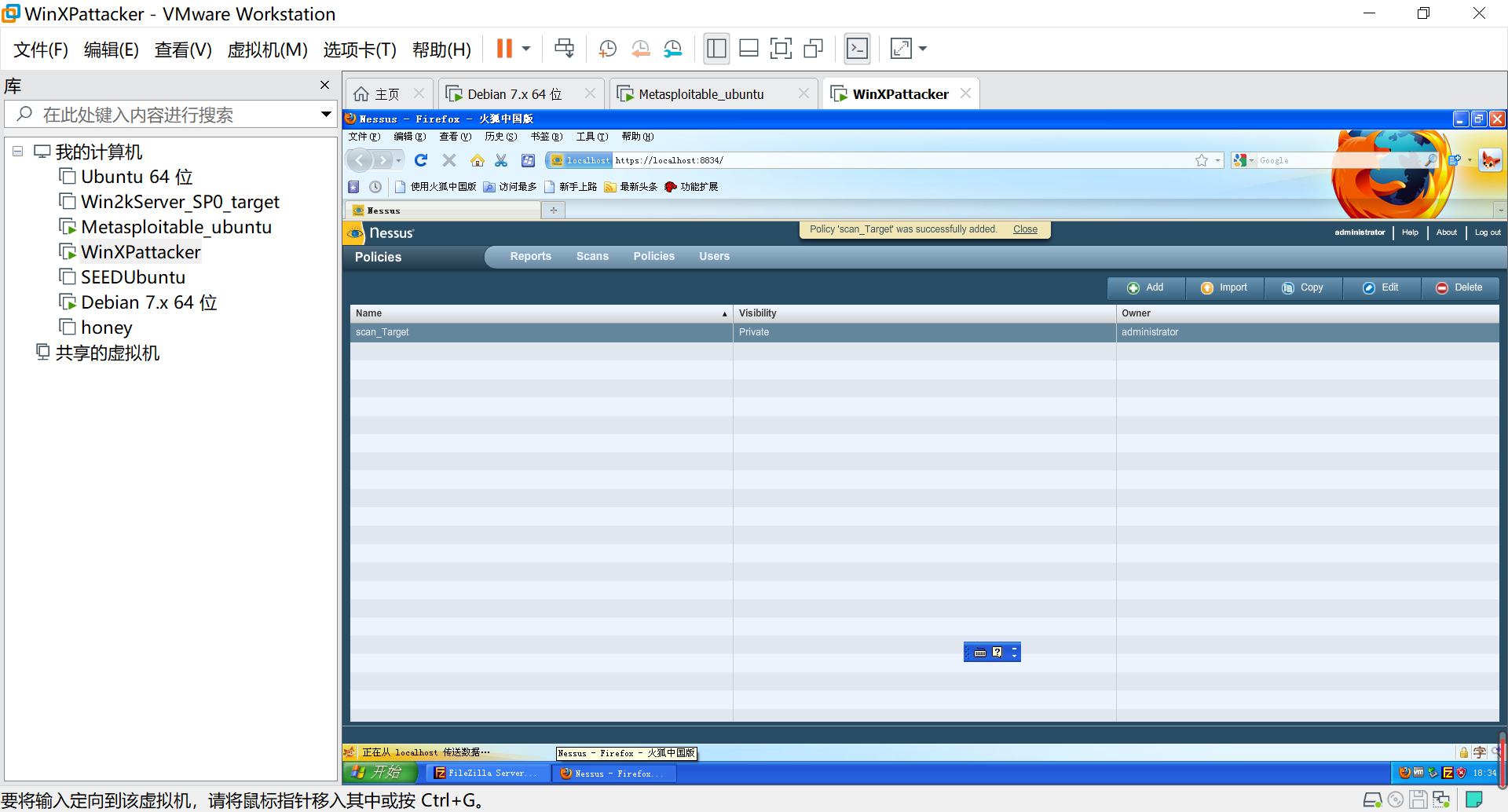

iv.点击Policies+Add 添加一个扫描策略scan_Target,然后重启软件

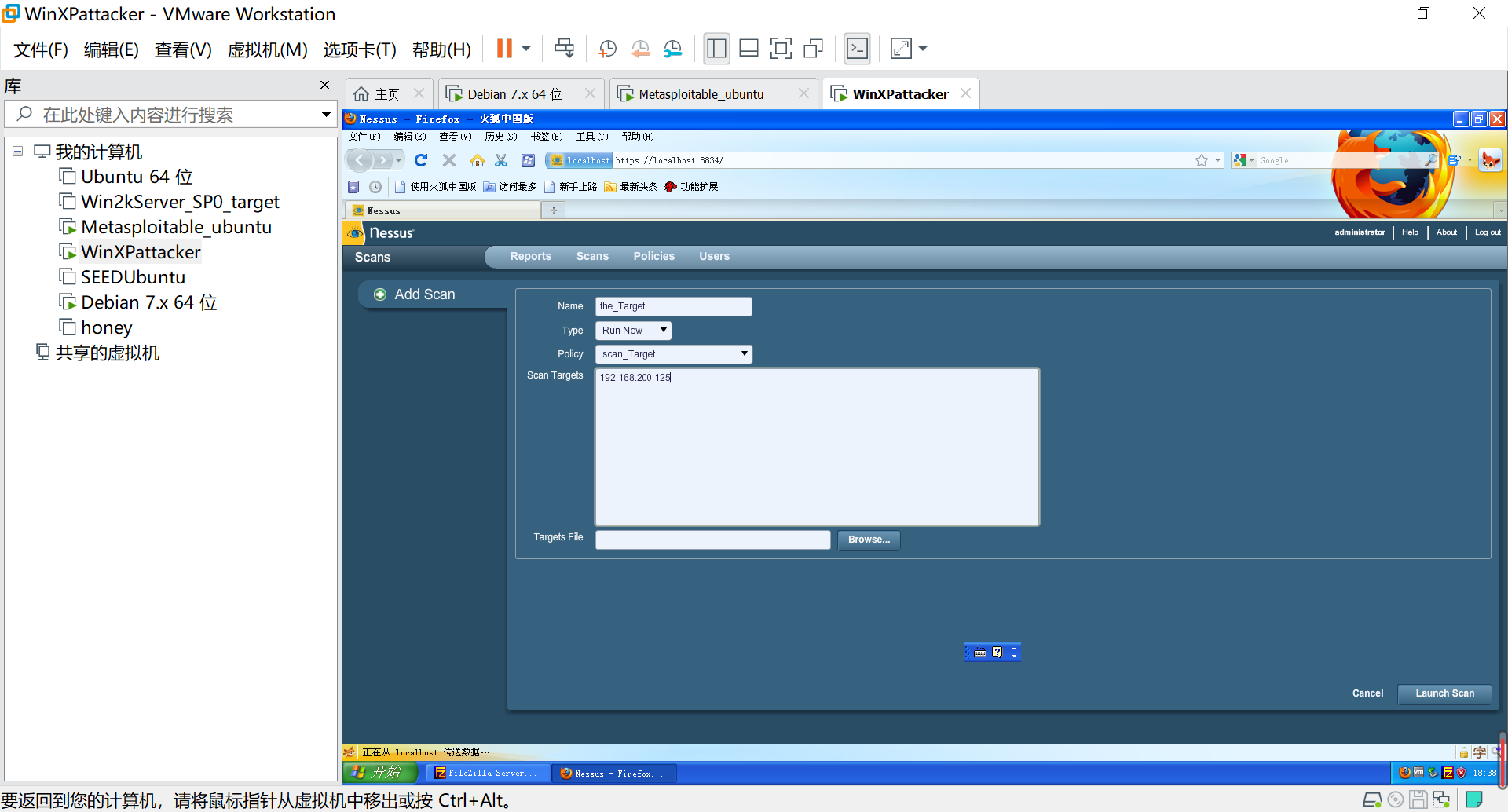

v.点击Scan+Add添加一个被扫描的主机192.168.200.125,命名为the_Target

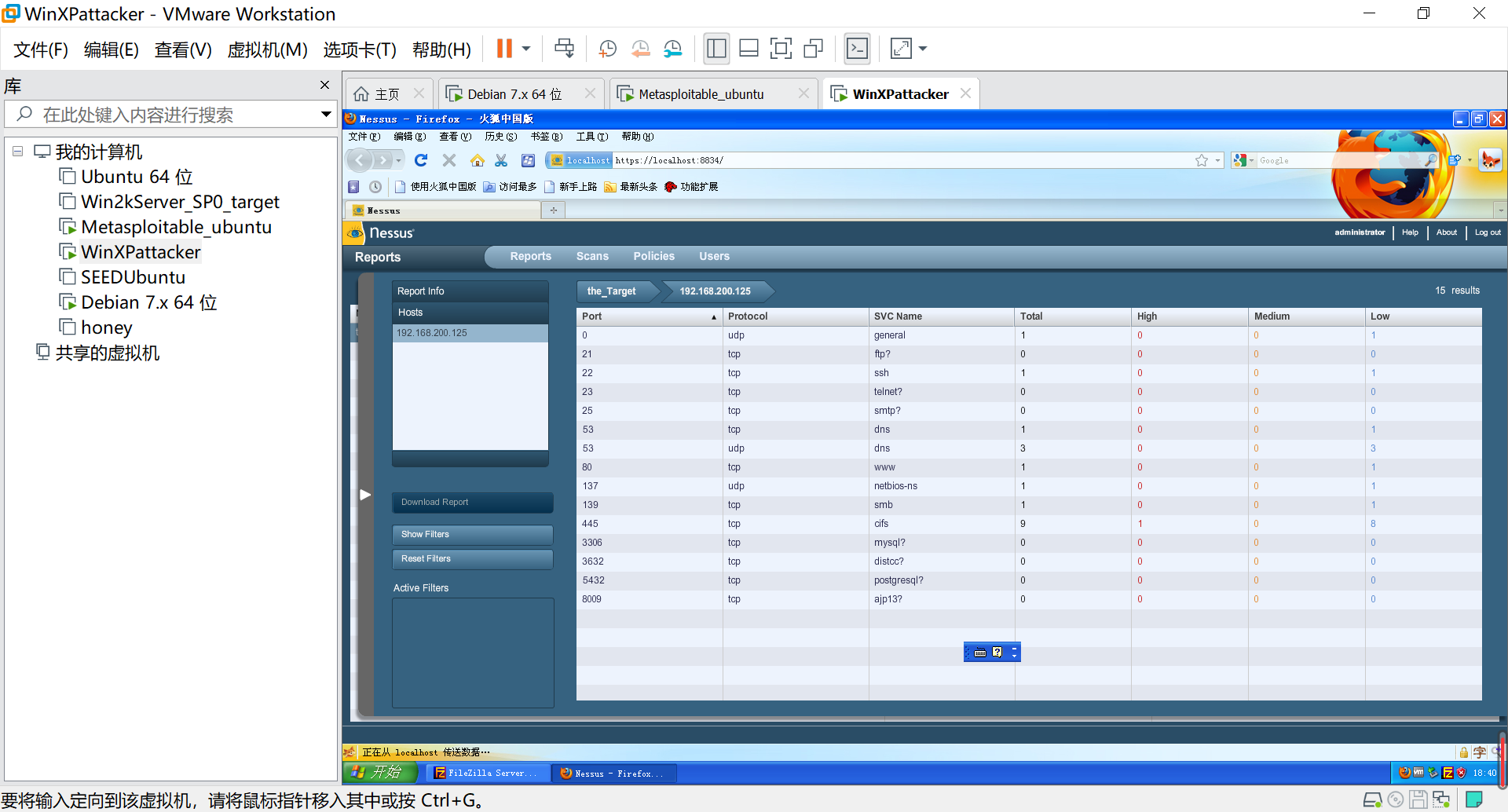

vi.点击report,点开项,查看端口

-

靶机各个端口上网络服务存在哪些安全漏洞

i.查看各端口的漏洞,如图所示:5432端口漏洞

-

你认为如何攻陷靶机环境,以获得系统访问权

可以利用爆破的方式对弱口令进行破解,从而获得系统访问权限

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

经过搜索,我的私人信息和隐私没有被泄露。

3. 学*中遇到的问题及解决

问题:在任务一中最初使用ping www.baidu.com总是不成功。

解决办法:打开kali的网络适配器,将Vmnet8改为Vmnet0则可以正常使用了,如下图。但注意后面ping靶机时,仍然需要改回Vmnet8。

4. 学*感想和体会

在学*将*3周的网络攻防后,我对一些专业术语了解了很多,但是还有许多不懂的地方。对于老师在云班课上传的许多网络攻防书籍资料,我准备认真系统性的学*一下,为以后的实验打下更为坚实的基础。

浙公网安备 33010602011771号

浙公网安备 33010602011771号