08 2023 档案

摘要:NepCTF2023 WP 真的超级紧张刺激的比赛!!有做不出题目夜不能寐的痛苦,也有冥思苦想之后的豁然开朗,第一次感受到了ctf比赛的乐趣所在。虽然最后的成绩停留在110,不过对于一个初出茅庐的萌新,已经很满足了;即使比赛结束后才做出三月七和最后放出的两个pwn题(挺气的,早知道不看万恶的logi

阅读全文

摘要:ROUND#14 love 0x01 程序开启NX和canary保护 vuln函数中存在栈溢出 变量v4 = 555,v5 = 520 read函数读入0x40字节,在printf处有格式化字符串漏洞 需要注意buf为bss段变量,非栈格式化字符串漏洞不能直接修改栈上的值,需要通过二级指针,即栈链间

阅读全文

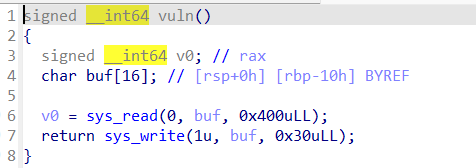

摘要:# ciscn_2019_s_3 ## 0x01 64位开启NX  注意程序直接使用

阅读全文

摘要:C++STL 学习笔记 STL补充 List 链表 list<int> mylist = { }链表定义和初始化 void push_front(const T & val) 将 val 插入链表最前面 void pop_front() 删除链表最前面的元素 list.push_back() 增加一

阅读全文

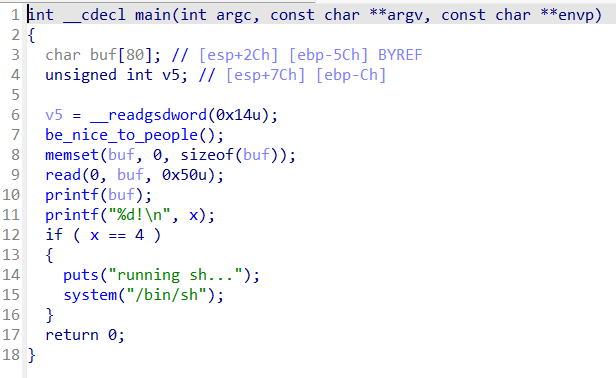

摘要:# jarvisoj_fm BUUCTF pwn 考点:格式化字符串漏洞  格式化字

阅读全文

摘要:# [HarekazeCTF2019]baby_rop2 64位的ret2libc3 ## 0x01  注意g

阅读全文

摘要:# ret2libc3 ctf-wiki ret2libc3 考点:栈溢出rop ### 0x01 file checksec —— 32-bit 开NX _2018_rop 经典ret2libc3  exp ```

阅读全文

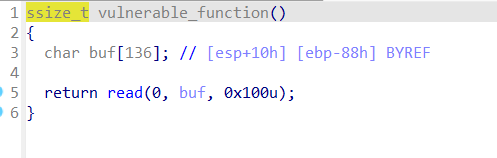

摘要:# ciscn_2019_es_2 ## 0x01 32位开NX,有system函数,但是需要传入binsh。

浙公网安备 33010602011771号

浙公网安备 33010602011771号