Exp4恶意代码分析 20174315 黄华健

一、实验目标

1、实践要求

监控你自己系统的运行状态,看有没有可疑的程序在运行;

分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals systracer套件;

假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2、实践内容

- 系统运行监控

使用如计划任务每隔一分钟记录电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述分析结果。目标:找出所有连网的程序的连接和操作,这个操作是否合适合理,并有针对性的抓包做进一步的分析;

安装配置sysinternals中的sysmon工具,设置合理的配置文件,监控主机的重点事可疑行为;

实际日志的分析还需要发挥下自己的创造力,结合以前学过的知识如linux的文本处理指令等进行(难点在于从大量数据中理出规律、找出问题)。

- 恶意软件分析

分析该软件在启动回连,安装到目标机及其他任意操作时(如进程迁移或抓屏),该后门软件: 读取、添加、删除了哪些注册表项;

读取、添加、删除了哪些文件;

连接了哪些外部IP,传输了什么数据(抓包分析)。

二、实践过程

1. 系统运行监控——计划任务

创建计划任务,使系统每1分钟自动检测到有哪些程序在连接我们的网络。

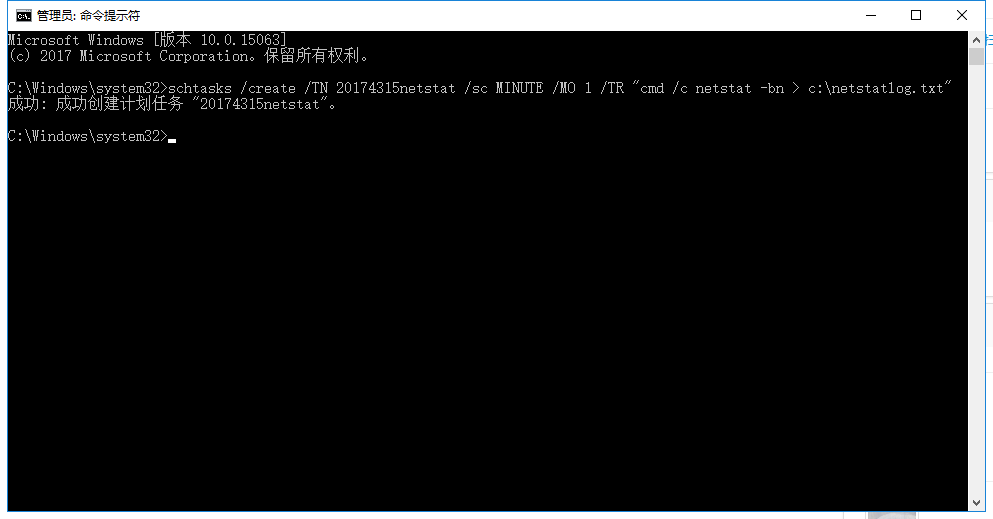

使用管理员模式运行cmd模式,输入如下命令

schtasks /create /TN netstat4310 /sc MINUTE /MO 1 /TR "cmd /c netstat -bn > d:\netstat4310.txt"(之前尝试做了一下未截图,所以任务已存在,这里重新创建)

TN:Task Name,本例中是netstat4310

SC: SChedule type,本例中是MINUTE,以分钟来计时

MO: MOdifier

TR: Task Run,要运行的指令是 netstat

-bn,b表示显示可执行文件名,n表示以数字来显示IP和端口

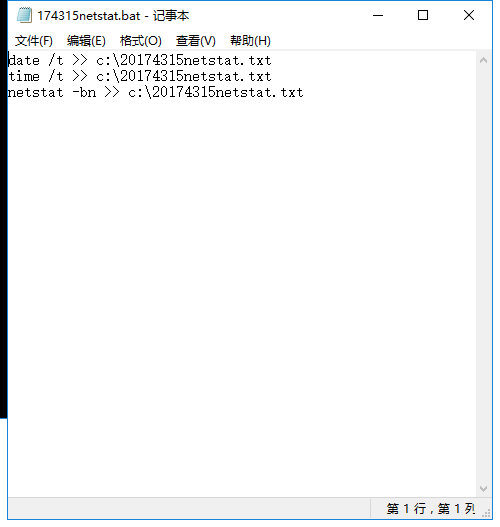

2.在C盘中创建一个netstat5333.bat脚本文件,写入以下内容

date /t >> c:\174315netstat.txt

time /t >> c:\174315netstat.txt

netstat -bn >> c:\174315netstat.txt

‘

3.打开任务计划程序,可以看到新创建的这个任务

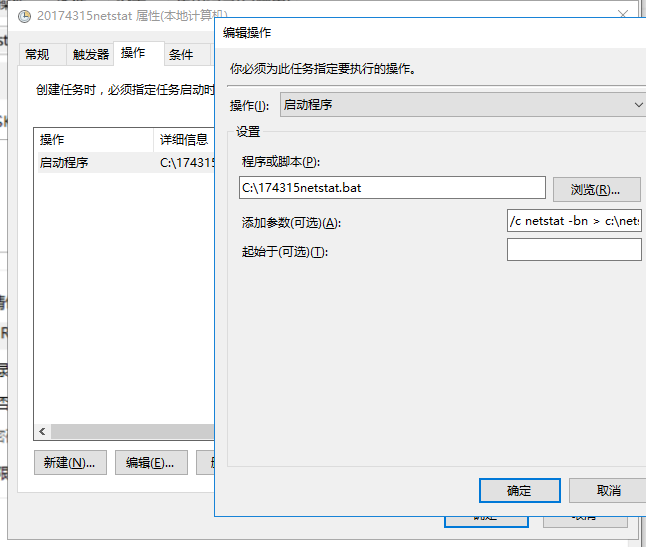

4.双击此任务,点击操作->编辑,将脚本改为我们创建的174315netstat.bat文件

5.在常规勾选不管用户是否登录都要运行、使用最高权限运行

6.执行此脚本一定时间,就可以在174315netstat.txt文件中查看到本机在该时间段内的联网记录

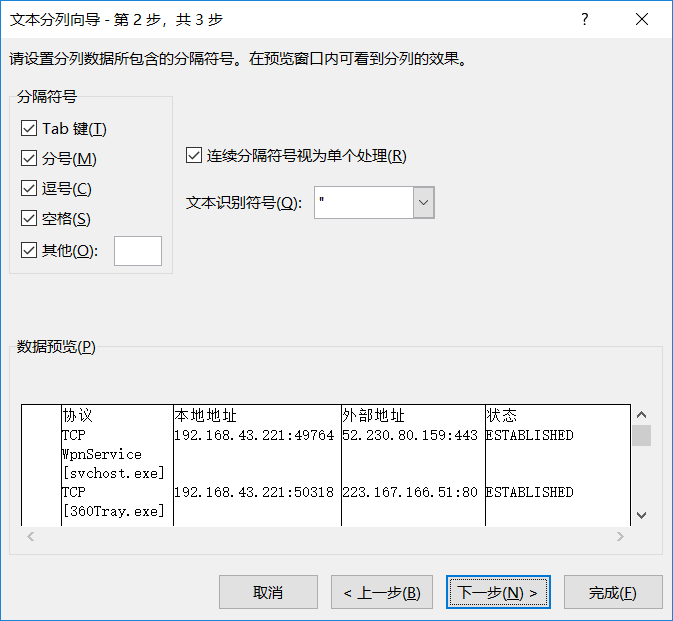

存储的数据通过excel表进行整理,具体步骤如下。

7.使用Excel对数据进一步加工

存储的数据通过excel表进行整理,具体步骤如下。

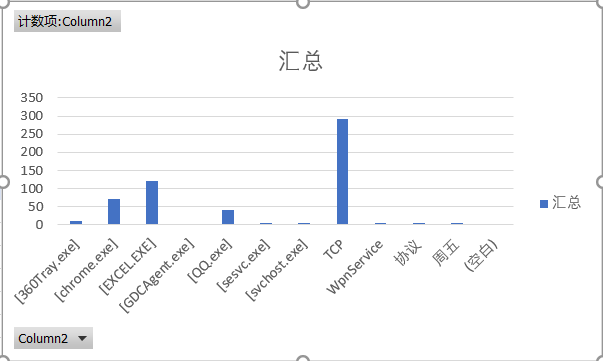

8.汇总结果

任务二使用Sysmon工具

Sysmon是微软Sysinternals套件中的一个工具,首先进入微软官网下载sysmon(下好后我把文件放到了D盘)

(1)确定监控目标为网络连接。

(2)配置文件:

<Sysmon schemaversion="3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe.exe</Image>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

<DestinationPort condition="is">4314</DestinationPort>

</NetworkConnect>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

</FileCreateTime>

<ProcessCreate onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

</ProcessCreate>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

相关释义:

- exclude相当于白名单,不用记录。include相当于黑名单。

- Image condition这里要根据自己的情况更改,这里写“chrome.exe”和“360tray.exe”就是不记录由浏览器和360安全卫士创建的进程。

- 进程创建时间类似。

- 网略连接过滤掉了浏览器的网络连接、源IP为127.0.0.1的网络连接和目的端口为137的连接服务,且查看目的端口为80(http)和443(https)的网络连接。

- 137端口的主要作用是在局域网中提供计算机的名字或IP地址查询服务,一般安装了NetBIOS协议后,该端口会自动处于开放状态。

- 127.0.0.1表示本机IP。

- 远程线程创建记录了目标为explorer.exe、svchost.exe、winlogon.exe和powershell.exe 的远程线程。

- explorer.exe是Windows程序管理器或者文件资源管理器

- svchost.exe是一个属于微软Windows操作系统的系统程序,是从动态链接库 (DLL) 中运行的服务的通用主机进程名称。

- winlogon.exe是Windows NT 用户登陆程序,用于管理用户登录和退出。

- powershell.exe是专为系统管理员设计的新 Windows 命令行外壳程序。该外壳程序包括交互式提示和脚本环境,两者既可以独立使用也可以组合使用。

(3)把配置文件放入c盘;

(4)以管理员的身份打开命令指示符,输入“sysmon64.exe -i ”安装sysmon

输入“sysmon64.exe -c 20174315.xml”配置sysmon

(5)在事件查看器里查看日志

依次点开应用程序和服务日志→Microsoft→Windows→Sysmon→Operational。

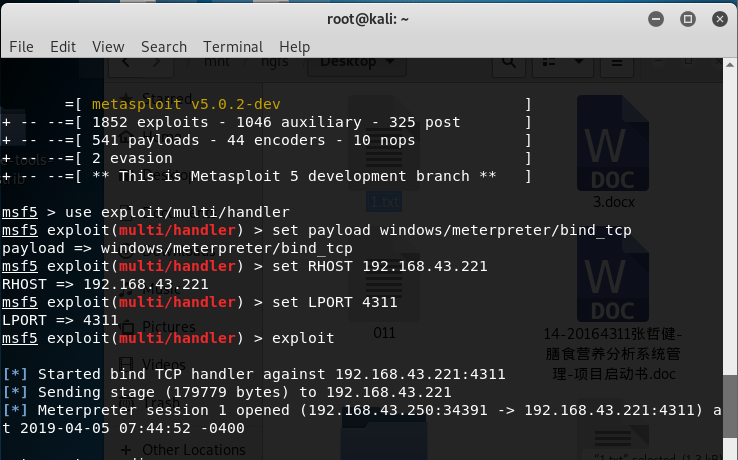

恶意软件分析

把生成的恶意代码放在VirusTotal进行分析,基本情况如下:

文件扫描(VirusTotal):检出率57/72

基本信息:可以看出它的SHA-1、MD5摘要值、文件类型、文件大小,以及TRiD文件类型识别结果。

文件格式识别(peid工具)

对未加壳的后门文件进行扫描:PEiD的主要功能是查壳,所以这个后门文件并没有被它查出异常

3.实验总结

3.1问题回答

- 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所以想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

我们可以使用Sysmon,编写配置文件,记录有关的系统日志,还可以使用windows自带的schtasks指令设置一个计划任务,发现网络连接是否异常,如果确认含有恶意代码,可以使用今天学的systracer获取几张snapshot自行分析一下,看看大概是在哪些方面进行了修改。

- 如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

可以静态分析,使用VirusTotal、VirusScan工具进行扫描,动态分析,借助systracer工具进行相关的对比,发现有哪些方面别修改了,从而推理出恶意程序到底想干嘛。

3.2实验感想

这次实验在步骤上其实没有什么难点,真正难的是分析,而且我平时对注册表这方面也没什么积累,所以在使用systracer进行对比是,注册表看的我一头雾水,再加上很多单词我也不了解,浪费了很多时间,后来我借助有道词典和别的同学的帮助下多多少少对那些密密麻麻的注册表有了一些了解,总算是能找到哪些是跟我的后门程序相关的操作了,总的来说还是很有收获的,最近我的电脑异常的卡顿,我一直在想是不是我自己电脑也被别人搞了,有机会自行监控一下我不在的时候,电脑都在做些什么,希望有所收获。

浙公网安备 33010602011771号

浙公网安备 33010602011771号