会员

周边

新闻

博问

闪存

众包

赞助商

Chat2DB

所有博客

当前博客

我的博客

我的园子

账号设置

会员中心

简洁模式

...

退出登录

注册

登录

明月照江江的技术博客

博客园

首页

新随笔

联系

订阅

管理

上一页

1

2

3

4

5

6

7

···

31

下一页

2023年5月26日

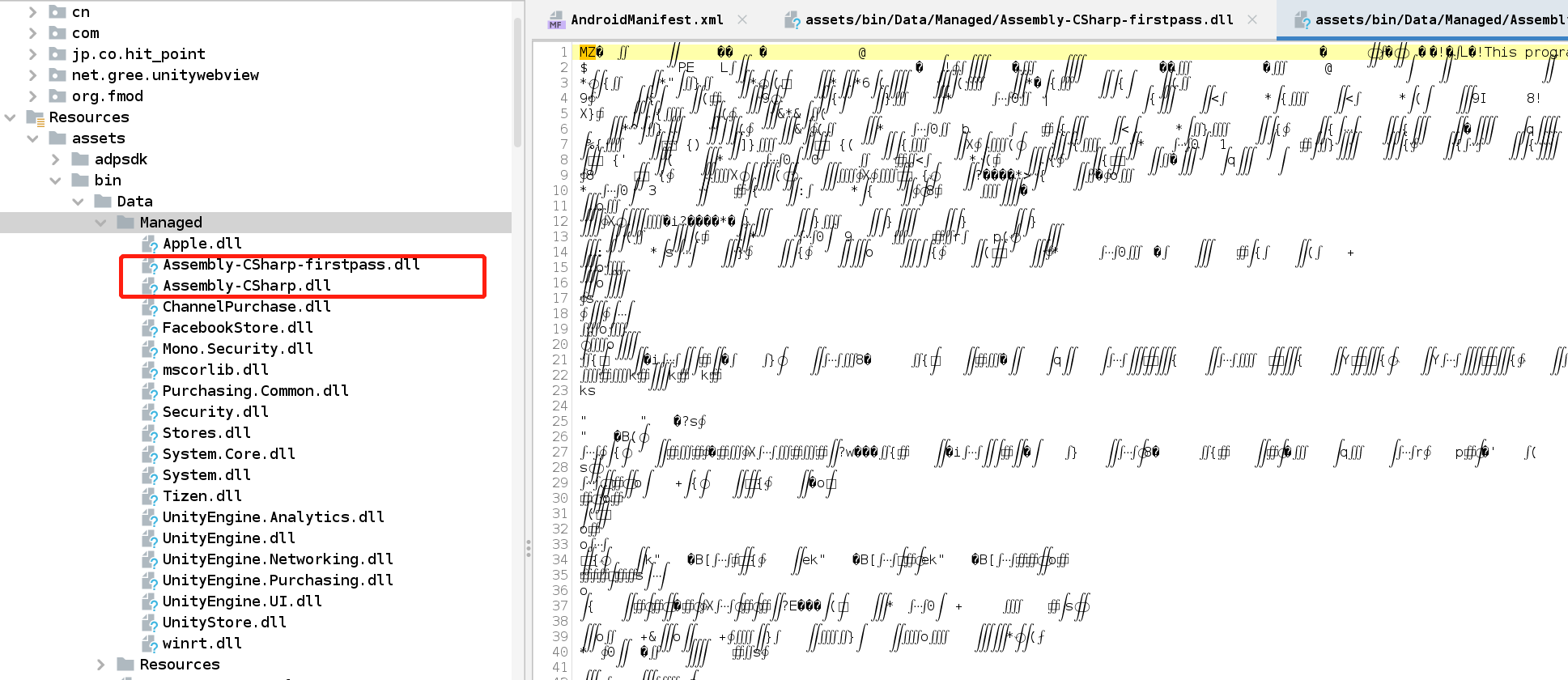

[Android 逆向]旅行青蛙破解

摘要: #### 1. 旅行青蛙V1.0,4 apk 安装到手机,可以运行 #### 2. jadx 打开apk

阅读全文

posted @ 2023-05-26 18:17 明月照江江

阅读(258)

评论(0)

推荐(0)

2023年4月27日

virtualapp 应用启动源码分析

摘要: 应用启动源码分析 在HomeActvity中的OnCreate方法会调用initLaunchpad private void initLaunchpad() { mLauncherView.setHasFixedSize(true); StaggeredGridLayoutManager layou

阅读全文

posted @ 2023-04-27 15:46 明月照江江

阅读(397)

评论(0)

推荐(0)

2023年4月25日

virtualapp安装应用流程源码分析

摘要: 1. HomeActivity 为处理的入口 @Override protected void onActivityResult(int requestCode, int resultCode, Intent data) { super.onActivityResult(requestCode, r

阅读全文

posted @ 2023-04-25 20:50 明月照江江

阅读(238)

评论(0)

推荐(0)

virtualapp启动流程源码分析

摘要: virtualapp启动流程分析 1. 首先是启动本身,执行Vpp 的attachBaseContext @Override protected void attachBaseContext(Context base) { super.attachBaseContext(base); mPrefer

阅读全文

posted @ 2023-04-25 18:56 明月照江江

阅读(494)

评论(0)

推荐(0)

2023年4月21日

xHook 源码解析

摘要: xHook 是爱奇艺开源的一个PLT Hook 框架 项目地址: https://github.com/iqiyi/xHook 该项目实现了 PTL/GOT Hook PTL hook 的本质是修改内存中,PLT表对应的值,来实现跳转到自定义函数的 .got和.plt它们的具体含义。 The Glo

阅读全文

posted @ 2023-04-21 12:26 明月照江江

阅读(941)

评论(0)

推荐(0)

2023年4月16日

r0tracer 源码分析

摘要: 使用方法 修改r0tracer.js文件最底部处的代码,开启某一个Hook模式。 function main() { Java.perform(function () { console.Purple("r0tracer begin ... !") //0. 增加精简模式,就是以彩虹色只显示进出函数

阅读全文

posted @ 2023-04-16 16:19 明月照江江

阅读(440)

评论(0)

推荐(0)

2023年4月14日

r0capture 原理分析

摘要: r0capture 是比较好用的抓包工具 仅限安卓平台,测试安卓7、8、9、10、11、12 可用 ; 无视所有证书校验或绑定,不用考虑任何证书的事情; 通杀TCP/IP四层模型中的应用层中的全部协议; 通杀协议包括:Http,WebSocket,Ftp,Xmpp,Imap,Smtp,Protobu

阅读全文

posted @ 2023-04-14 21:38 明月照江江

阅读(1358)

评论(0)

推荐(0)

ADVMP 三代壳(vmp加固)原理分析(执行流程)

摘要: 由于在加壳时插入了System.loadLibrary("advmp");,看一下JNI_OnLoad JNIEXPORT jint JNICALL JNI_OnLoad(JavaVM* vm, void* reserved) { JNIEnv* env = NULL; if (vm->GetEnv

阅读全文

posted @ 2023-04-14 13:09 明月照江江

阅读(331)

评论(0)

推荐(0)

ADVMP 三代壳(vmp加固)原理分析(加壳流程)

摘要: 开源项目地址 https://github.com/chago/ADVMP vmp 加固可以说时各大加固厂商的拳头产品了,这个开源项目虽然不是十分完善,让我们可以一览vmp加固的原理,是十分好的学习资源 vmp 全称: virtual machine protect , 本质是将原来smali对应的

阅读全文

posted @ 2023-04-14 12:29 明月照江江

阅读(2133)

评论(0)

推荐(0)

2023年4月12日

dpt-shell 抽取壳实现原理分析(执行逻辑)

摘要: 开源项目位置(为大佬开源精神点赞) https://github.com/luoyesiqiu/dpt-shell 抽取壳分为两个步骤 加壳逻辑: 一 对apk进行解析,将codeItem抽出到一个文件中,并进行nop填充 二 对抽取后的apk进行加密 三 注入壳程序相关文件即配置信息 执行逻辑:

阅读全文

posted @ 2023-04-12 18:21 明月照江江

阅读(546)

评论(0)

推荐(0)

上一页

1

2

3

4

5

6

7

···

31

下一页

公告