nmap的主机端口服务-扫描问题

批量扫描端口:

nmap -sS 192.168.110.5-254 -p 445

常用搜索引擎

https://www.shodan.io/

谷歌

https://www.yandex.com/

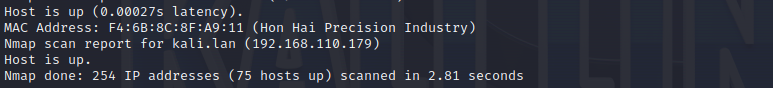

1、二层主机发现 可以找到存在的主机ip、mac地址,并且可以根据mac地址判断出主板的厂商 ,统计使用的IP地址

? nmap 1.1.1.1-254 –sn

? nmap -iL iplist.txt -sn

例子

2、三层主机发现

• nmap -sn 1.1.1.1-255

• nmap -iL iplist.txt -sn

3、四层主机发现

• nmap 1.1.1.1-254 -PU53 -sn

• nmap 1.1.1.1-254 -PA80 –sn

•nmap -iL iplist.txt -PA80 -sn

4、端口扫描

• Nmap

• nmap -sU 1.1.1.1

• 默认的1000参数

• ICMP host-unreachable

• nmap 1.1.1.1 -sU -p 53

• nmap -iL iplist.txt -sU -p 1-200

5、隐蔽的端口扫描

nmap -sS 1.1.1.1 -p 80,21,25,110,443

nmap -sS 1.1.1.1 -p 1-65535 --open

nmap -sS 1.1.1.1 -p- --open

nmap -sS -iL iplist.txt -p 80,21,22,23

6、全连接端口扫描

• nmap -sT 1.1.1.1 -p 80

• nmap -sT 1.1.1.1 -p 80,21,25

• nmap -sT 1.1.1.1 -p 80-2000

• nmap -sT -iL iplist.txt -p 80

• 默认1000个常用端口

7、僵尸扫描

1、返现僵尸机

nmap -p445 192.168.1.133 --script=ipidseq.nse

2、扫描目标

nmap 172.16.36.135 -sI 172.16.36.134 -Pn -p 0-100

8、服务扫描

1、识别目标端口的服务

2、识别目标操作系统

3、提高攻击的效率

banner的捕获

服务的识别

操作系统识别

SNMP的分析

防火墙的识别

1、服务扫描

nmap -sT 1.1.1.1 -p 22 --script=banner

2、服务识别

nmap 1.1.1.1 -p 80 -sV

9、操作系统识别方法 根据TTL起始值识别操作系统

Windows :128(65——128)

Linux / Unix :64(1-64)

某些 Unix :255

nmap 1.1.1.1 -O

10、SMB扫描

• nmap -v -p139,445 192.168.60.1-20

• nmap 192.168.60.4 -p139,445 --script=smb-os-discovery.nse

• nmap -v -p139,445 --script=smb-check-vulns --script-args=unsafe=1 1.1.1.1

• nbtscan -r 192.168.60.0/24

• enum4linux -a 192.168.60.10

11、防火墙识别

nmap -sA 172.16.36.135 -p 22

12、负载均衡识别

• lbd www.baidu.com

• lbd mail.163.com

13、WAF识别

• WEB应用防火墙

• wafw00f -l

• wafw00f http://www.microsoft.com

• nmap www.microsoft.com --script=http-waf-detect.nse

浙公网安备 33010602011771号

浙公网安备 33010602011771号