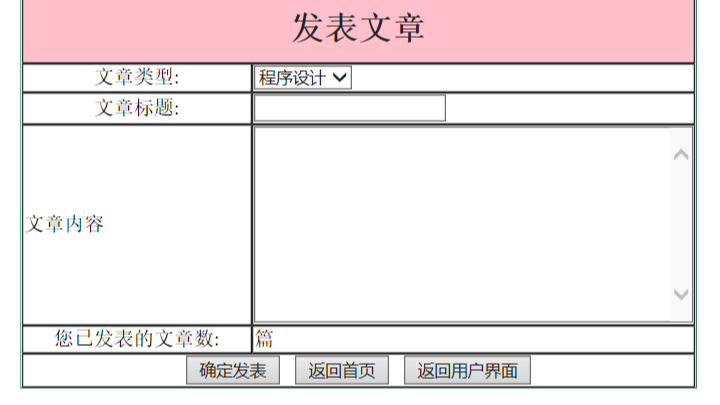

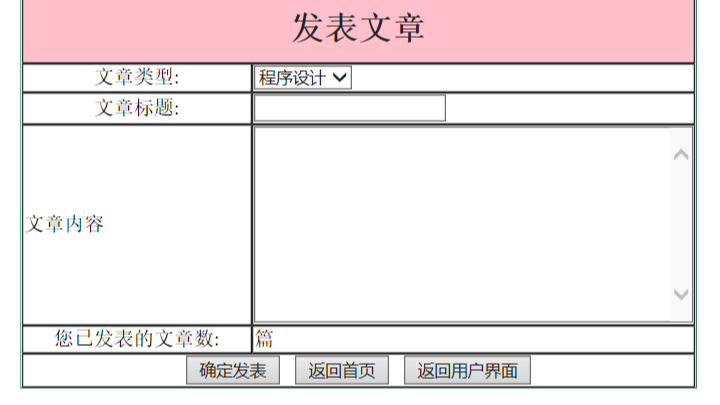

摘要:  这个是基于Java的登陆进行的优化和增加的代码的页面。并且还加入了Java web 的servlet用法 longin登陆页面的代码: 点击查看代码 <%@ page language="java" contentType="text/html; charset=UTF-8" pageEncodin 阅读全文

这个是基于Java的登陆进行的优化和增加的代码的页面。并且还加入了Java web 的servlet用法 longin登陆页面的代码: 点击查看代码 <%@ page language="java" contentType="text/html; charset=UTF-8" pageEncodin 阅读全文

这个是基于Java的登陆进行的优化和增加的代码的页面。并且还加入了Java web 的servlet用法 longin登陆页面的代码: 点击查看代码 <%@ page language="java" contentType="text/html; charset=UTF-8" pageEncodin 阅读全文

这个是基于Java的登陆进行的优化和增加的代码的页面。并且还加入了Java web 的servlet用法 longin登陆页面的代码: 点击查看代码 <%@ page language="java" contentType="text/html; charset=UTF-8" pageEncodin 阅读全文

posted @ 2022-07-17 14:42

sxflmy

阅读(178)

评论(0)

推荐(0)

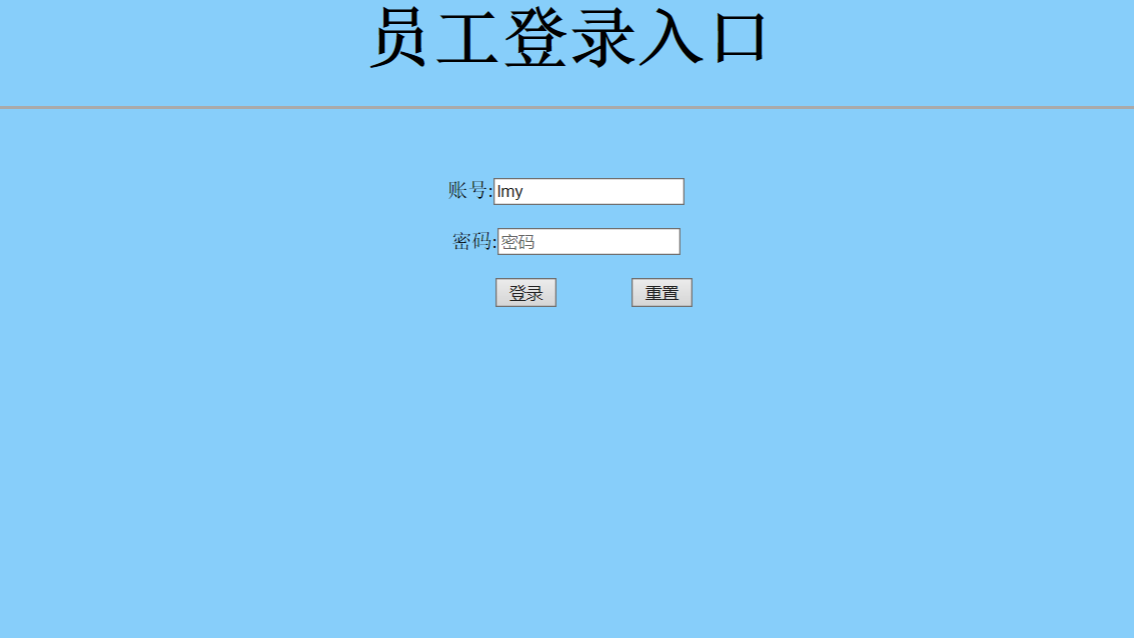

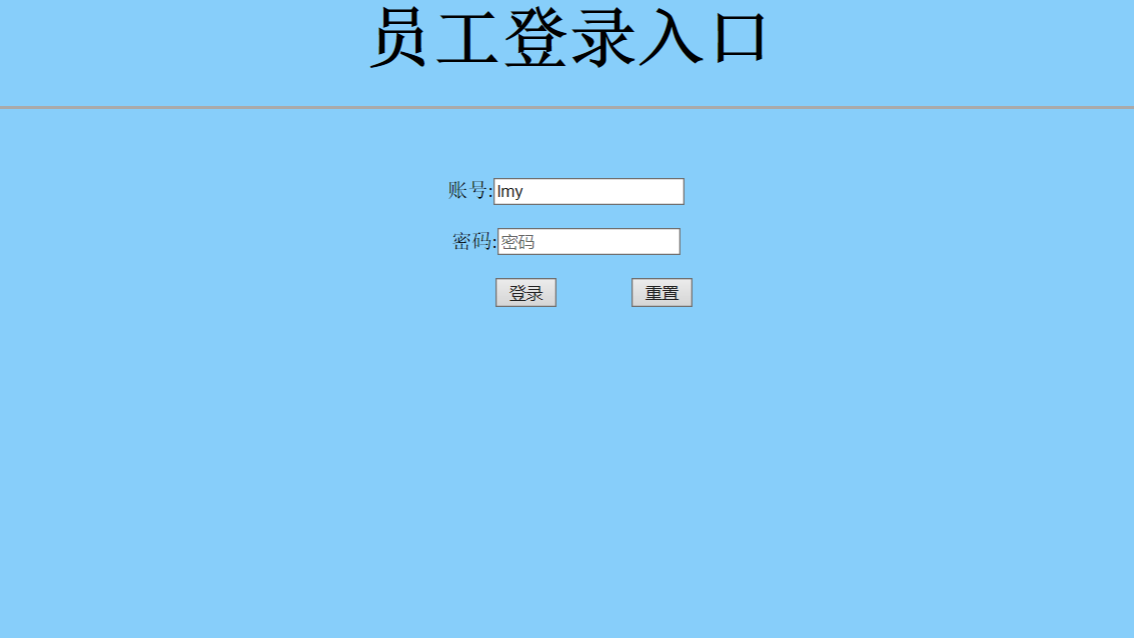

摘要:  java web是一门基于java的一个网页开发语言,在Java web里有jsp与java联合进行操作从而达到网页的实现,这种网页是有涉及到后端和数据库。 1.登陆界面代码: 点击查看代码 <%@ page language="java" contentType="text/html; chars 阅读全文

java web是一门基于java的一个网页开发语言,在Java web里有jsp与java联合进行操作从而达到网页的实现,这种网页是有涉及到后端和数据库。 1.登陆界面代码: 点击查看代码 <%@ page language="java" contentType="text/html; chars 阅读全文

java web是一门基于java的一个网页开发语言,在Java web里有jsp与java联合进行操作从而达到网页的实现,这种网页是有涉及到后端和数据库。 1.登陆界面代码: 点击查看代码 <%@ page language="java" contentType="text/html; chars 阅读全文

java web是一门基于java的一个网页开发语言,在Java web里有jsp与java联合进行操作从而达到网页的实现,这种网页是有涉及到后端和数据库。 1.登陆界面代码: 点击查看代码 <%@ page language="java" contentType="text/html; chars 阅读全文

posted @ 2022-07-17 14:20

sxflmy

阅读(209)

评论(0)

推荐(0)

浙公网安备 33010602011771号

浙公网安备 33010602011771号