Exp7 网络欺诈防范 20174302王漫天

一、实践目标

1.1 实验对象

- linux kali

1.2 实践内容

- Web前端: HTML

- Web前端: Javascipt

- Web后端: MySQL基础

- Web后端: 编写PHP网页

- SQL注入: XSS攻击测试

二、基础知识

2.1 实践要求

- Web前端: HTML

- 能正常安装、启停Apache

- 理解HTML,理解表单,理解GET与POST方法

- 编写一个含有表单的HTML

- Web前端: Javascipt

- 理解JavaScript的基本功能,理解DOM

- 编写JavaScript验证用户名、密码的规则

- Web后端: MySQL基础

- 正常安装、启动MySQL,建库、创建用户、修改密码、建表

- Web后端: 编写PHP网页

- 连接数据库,进行用户认证

- 最简单的SQL注入: XSS攻击测试

- 用户能登陆,登陆用户名密码保存在数据库中,登陆成功显示欢迎页面

2.2 前提知识

GET/POST

- GET把参数包含在URL中,POST通过request body传递参数;

- GET产生一个TCP数据包;POST产生两个TCP数据包;

- GET请求参数会被完整保留在浏览器历史记录里,而POST中的参数不会被保留。

SQL注入

- 通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串达到欺骗服务器执行恶意的SQL命令,即利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句;

- 输入的用户名

' or 1=1#中#相当于注释符,把后面的内容都注释掉,1=1是永真式,条件永远成立,和代码中select语句组合后变成select * from login5121 where username='' or 1=1# ' and password='',不管密码是否输入正确,都能够成功登录。

XSS攻击

- 跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets,CSS)的缩写混淆,XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中,比如这些代码包括HTML代码和客户端脚本,攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy),这种类型的漏洞由于被黑客用来编写危害性更大的phishing攻击而变得广为人知。

三、实践过程

简单应用SET工具建立冒名网站

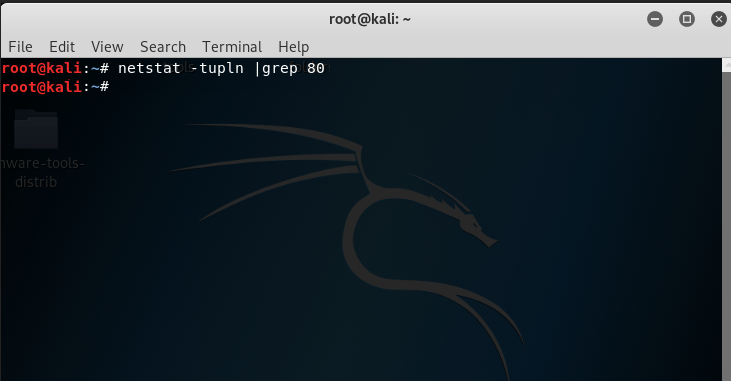

使用netstat -tupln |grep 80查看80端口是否被占用

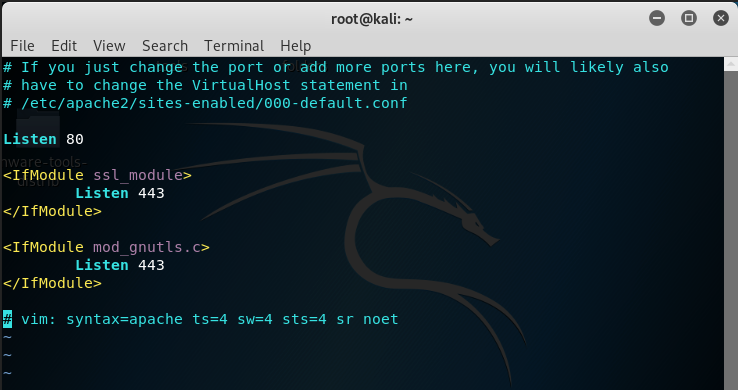

sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为http对应的80号端口

apachectl start开启Apache服务

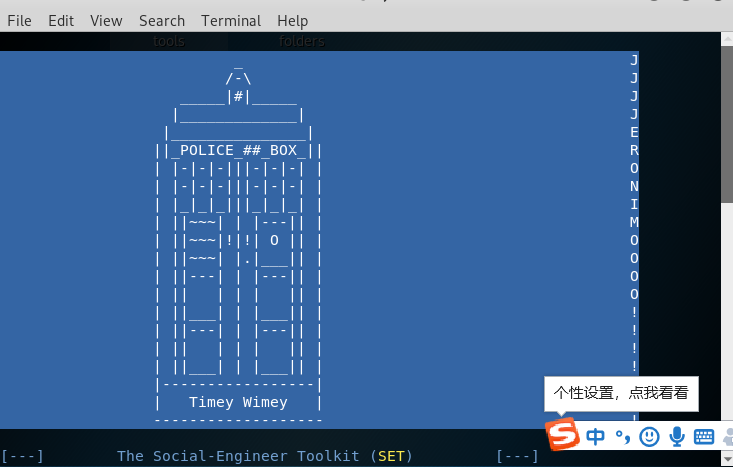

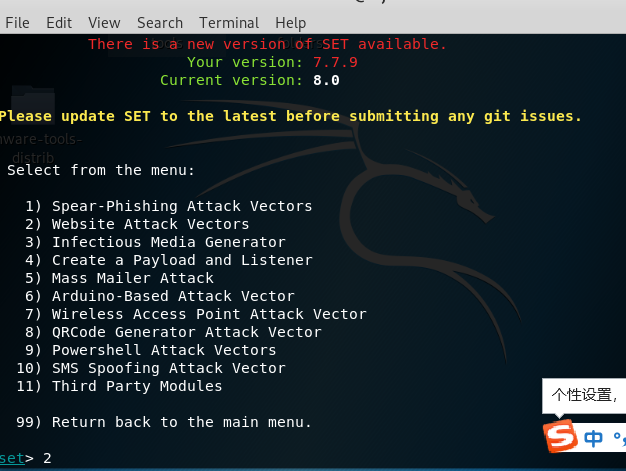

使用setoolkit打开SET工具

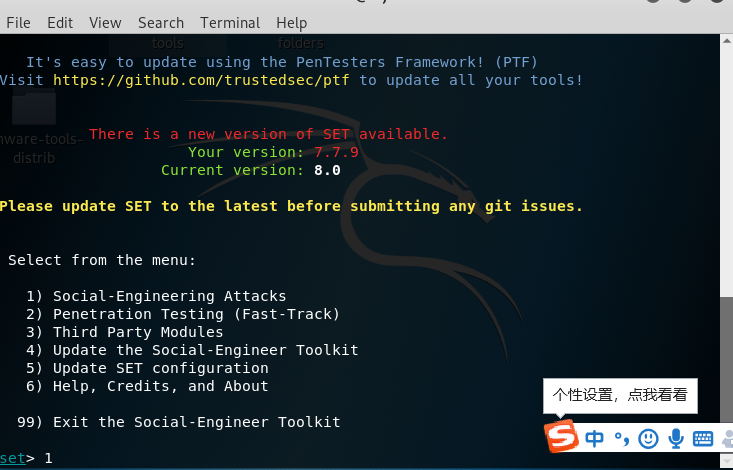

选择1:Social-Engineering Attacks即社会工程学攻击

选择2:Website Attack Vectors即钓鱼网站攻击

选择3:Credential Harvester Attack Method

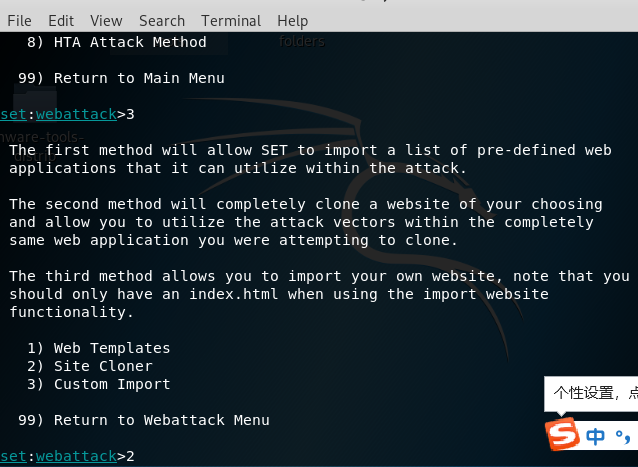

选择2:Site Cloner进行克隆网站

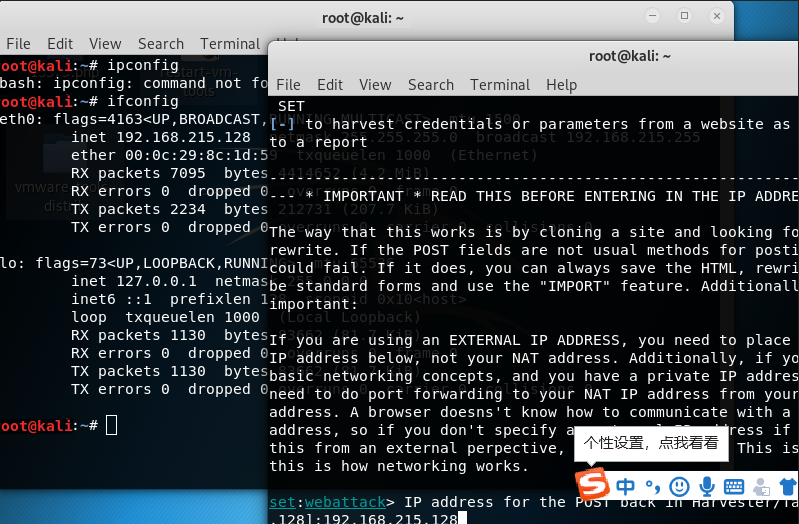

输入攻击机IP

输入被克隆的url

在靶机上输入攻击机IP按下回车后跳转到被克隆的网页和KALI上的显示:

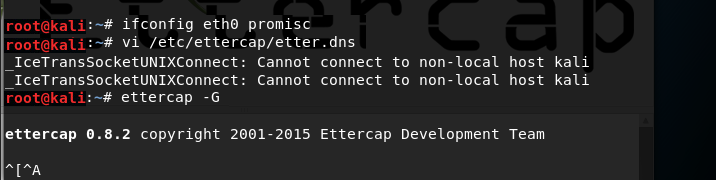

ettercap DNS spoof

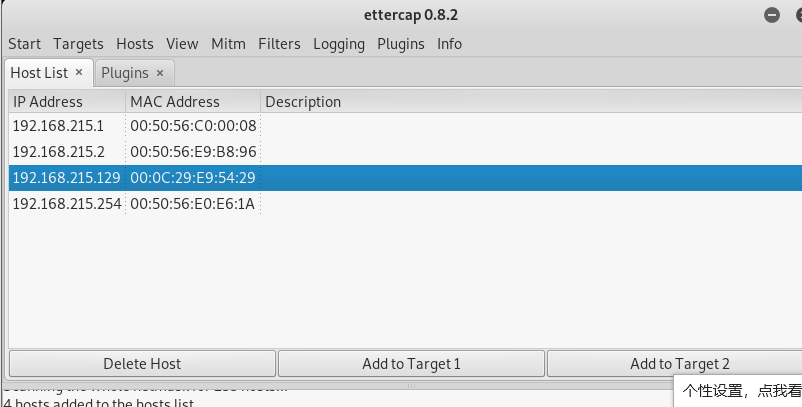

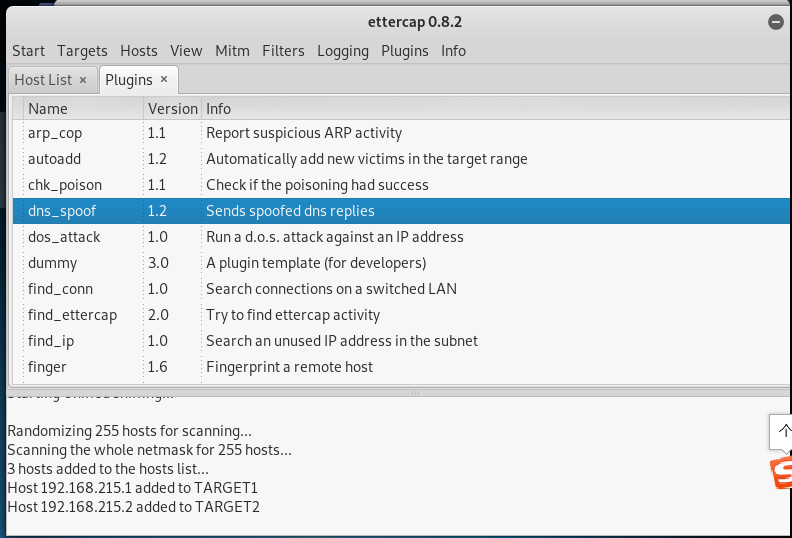

使用ettercap -G开启ettercap

点击工具栏中的“Sniff”——>“unified sniffing”,在弹出的界面中选择“eth0”——>“ok”,即监听eth0网卡

点击工具栏中的“Hosts”——>“Scan for hosts”扫描子网并点击工具栏中的“Hosts”——>“Hosts list”查看存活主机

将kali网关的IP添加到target1,靶机IP添加到target2

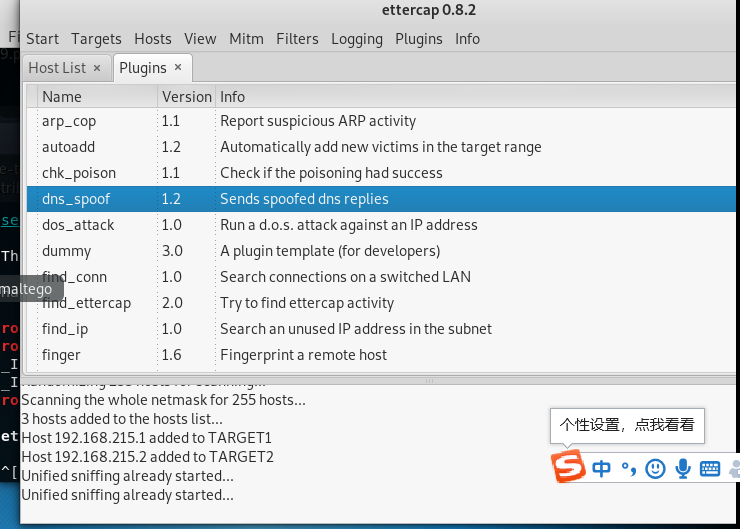

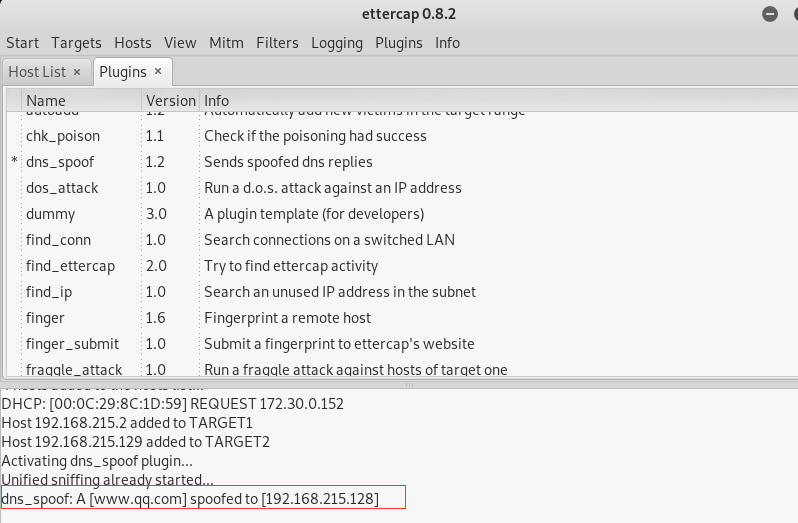

点击工具栏中的“Plugins”——>“Manage the plugins”,选择“dns_spoof”即DNS欺骗的插件

然后点击左上角的“start”——>“Start sniffing”选项开始嗅探.

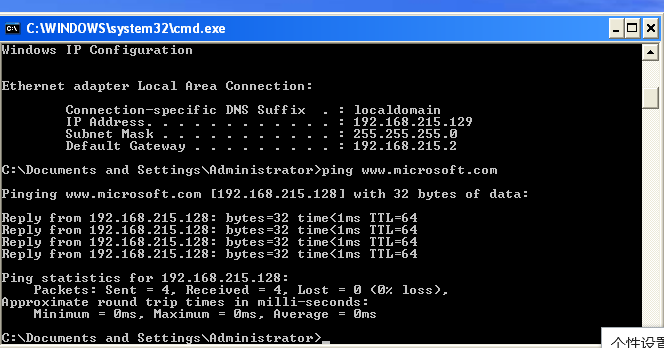

靶机上输入ping www.microsoft.cn,可以在Kali端看到反馈信息:

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

参照实验一,克隆登录网站;参照试验二,开启DNS欺骗:

实现总结与体会

- 这次实验只是简单建立了某些网站的门户冒名网站,并没有克隆更多的网站信息。实验中也没有为 Apache2 配置 SSL 证书。所以一旦访问冒名、欺骗后的网站,都会提示不安全。当然这个问题也可以通过自建 CA 来实现自签名 SSL 证书来解决。所以使用公用网络可能会受到各种各样的攻击,尽量不要使用公用网络。在DNS 欺骗的前提是 ARP 欺骗,防范 ARP 欺骗可以有效防范DNS 欺骗。可以自己手动添加正确的 host 到 HOSTS 文件中,不在经过网关进行相关网站的 DNS 解析。

浙公网安备 33010602011771号

浙公网安备 33010602011771号