CTFre-getit-WP

攻防世界getit-WP

日子忙起来人也就忙,CTF慢慢刷,慢就是快。

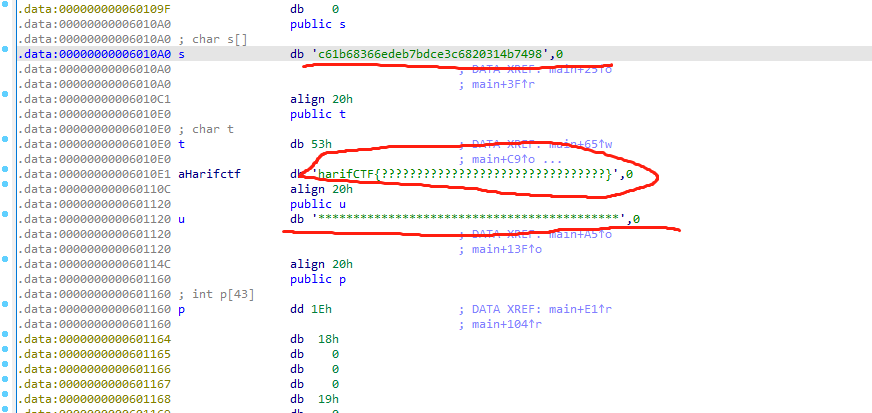

下载之后,也没管别的直接就IDA打开:下载之后,也没管别的直接就IDA打开:

随便点点看得到三个可以字符串。F5看看:

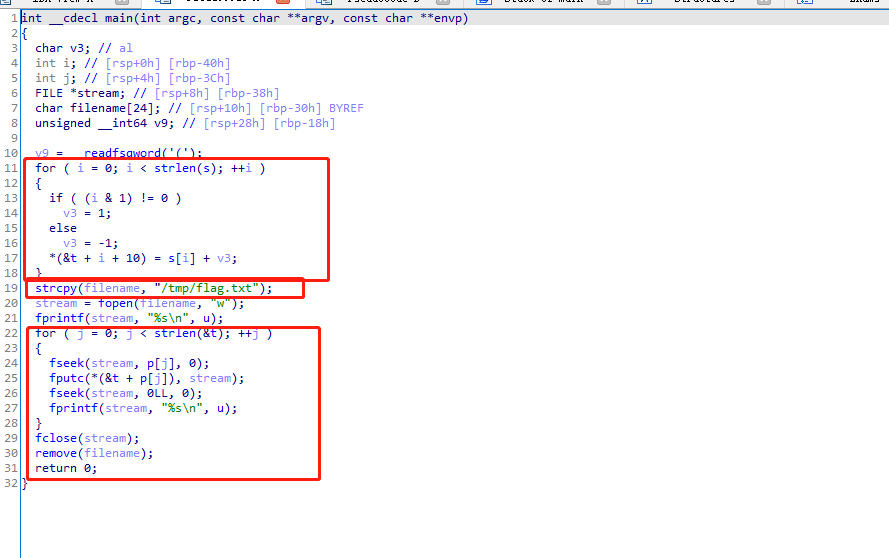

懂个大概意思就是两个For循环,第一个还没懂,第二个是创建了flag.txt文件,写入最后就删除了。

第一个看到的s的变量对应的是图一的第一个字符串。

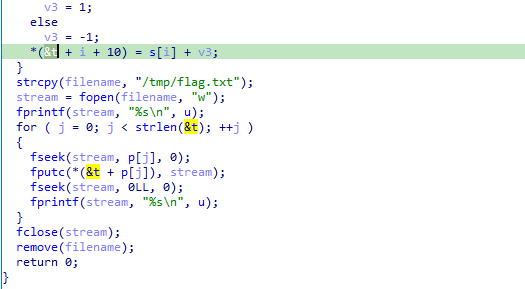

掉头再去看主要代码

暂且将他当作flag,在下面的for循环里也将它带入了

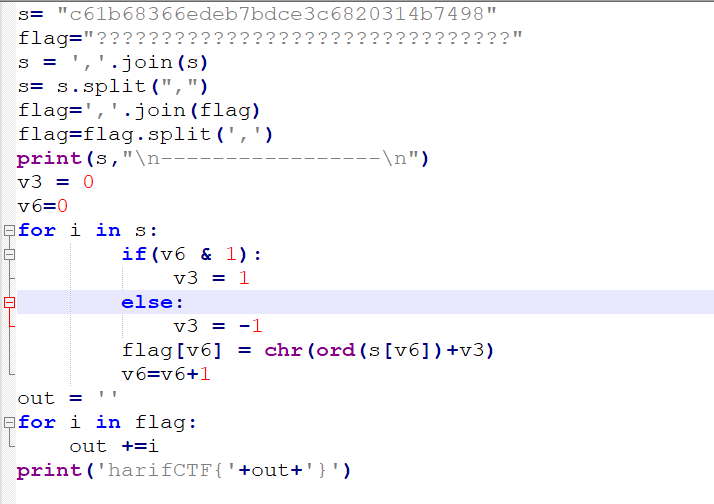

到了这里差不多就明了了,拿到flag,s,t的值用python依葫芦画瓢吧,我也不太明白就看网上的敲,多打打看效果。

附上代码

s= "c61b68366edeb7bdce3c6820314b7498"

flag="????????????????????????????????"

s = ','.join(s)

s= s.split(",")

flag=','.join(flag)

flag=flag.split(',')

print(s,"\n-----------------\n")

v3 = 0

v6=0

for i in s:

if(v6 & 1):

v3 = 1

else:

v3 = -1

flag[v6] = chr(ord(s[v6])+v3)

v6=v6+1

out = ''

for i in flag:

out +=i

print('harifCTF{'+out+'}')

浙公网安备 33010602011771号

浙公网安备 33010602011771号