实验3:OpenFlow协议分析实践

导入到/home/用户名/学号/lab3/目录下的拓扑文件

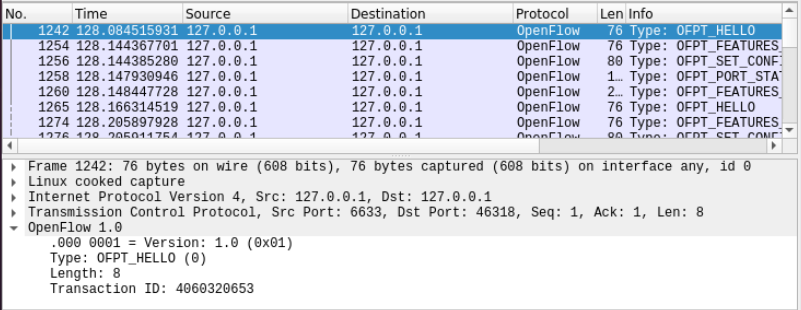

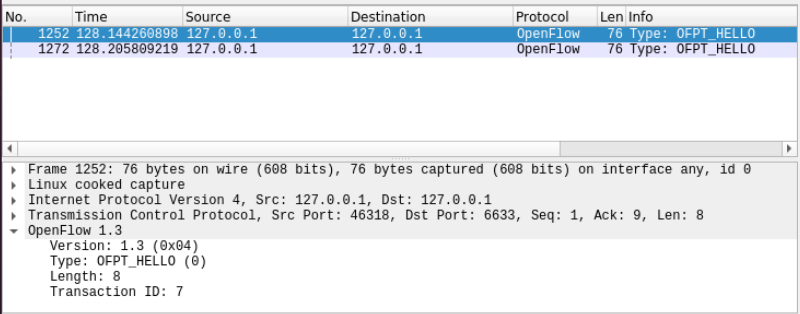

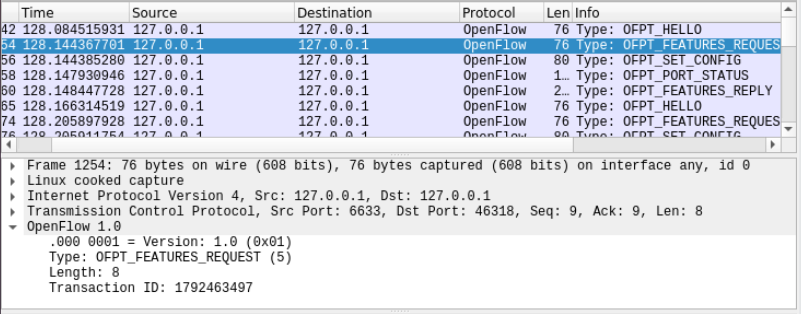

wireshark抓包的结果截图

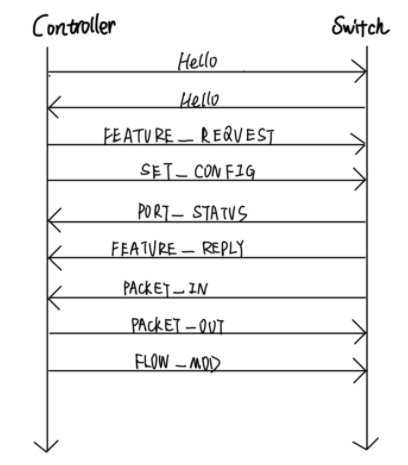

OFPT_HELLO

控制器6633端口(我最高能支持OpenFlow 1.0)---> 交换机46318端口

交换机46318端口(我最高能支持OpenFlow 1.5) ---> 控制器6633端口

OFPT_FEATURES_REQUEST

控制器6633端口(我需要你的特征信息) ---> 交换机46318端口

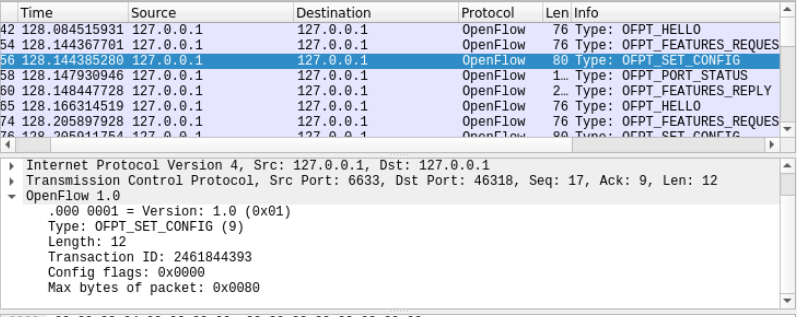

OFPT_SET_CONFIG

控制器6633端口(请按照我给你的 flag 和 max bytes of packet 进行配置) --->交换机46318端口

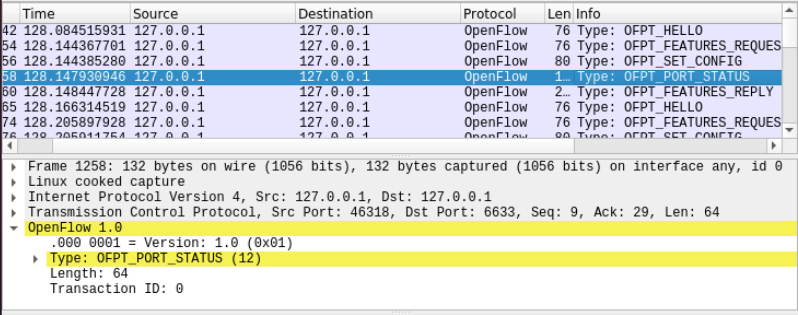

OFPT_PORT_STATUS

当交换机端口发生变化时,告知控制器相应的端口状态

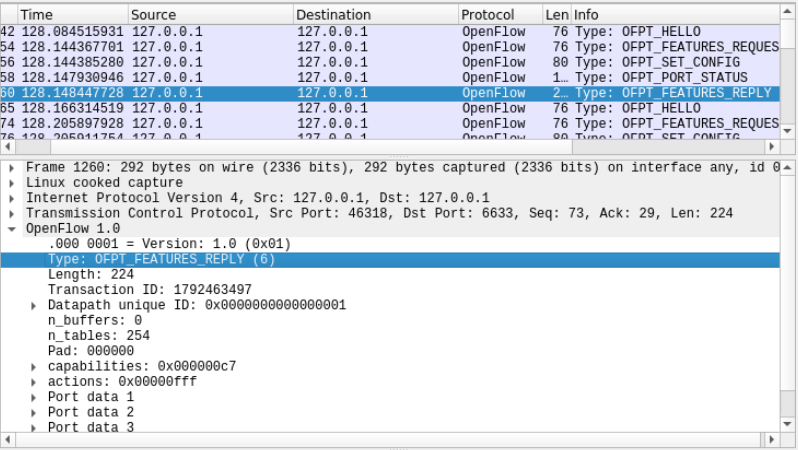

OFPT_FEATURES_REPLY

交换机46318端口(这是我的特征信息,请查收)--- 控制器6633端口

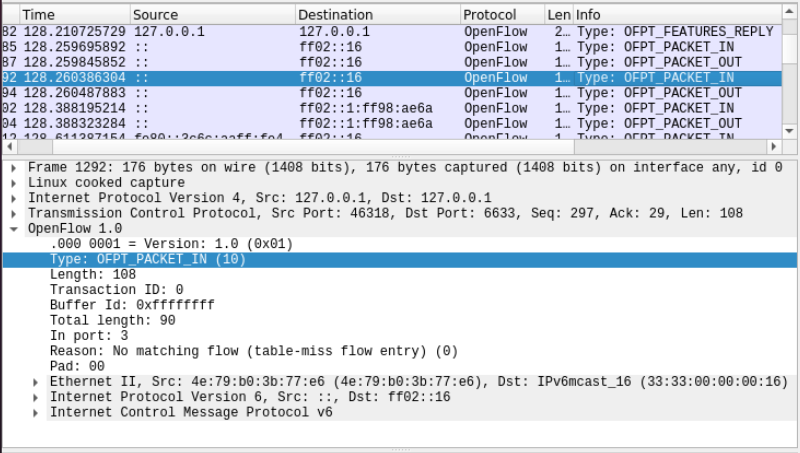

OFPT_PACKET_IN

分析抓取的数据包,可以发现是因为交换机发现此时自己并没有匹配的流表(Reason: No matching flow (table-miss flow entry) (0)),所以要问控制器如何处理

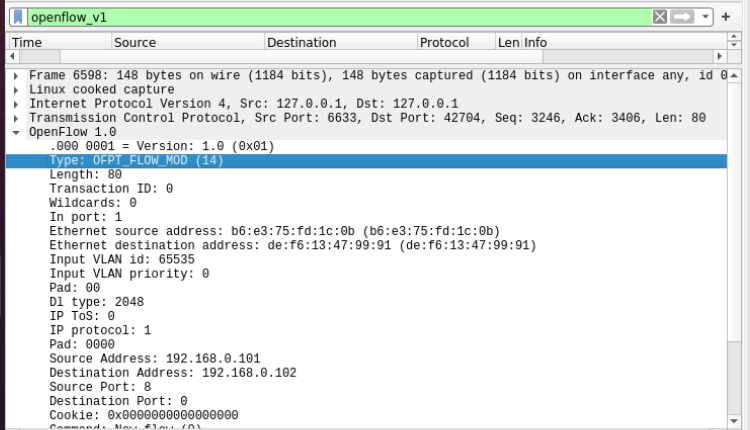

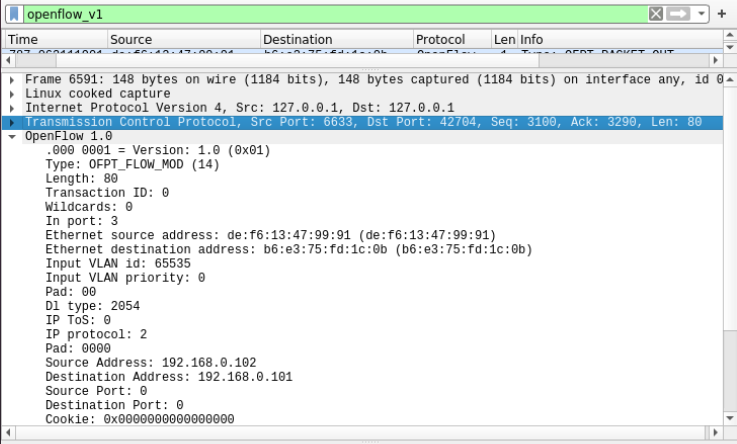

OFPT_FLOW_MOD

分析抓取的flow_mod数据包,控制器通过6633端口向交换机端口42704、交换机端口42706下发流表项,指导数据的转发处理。

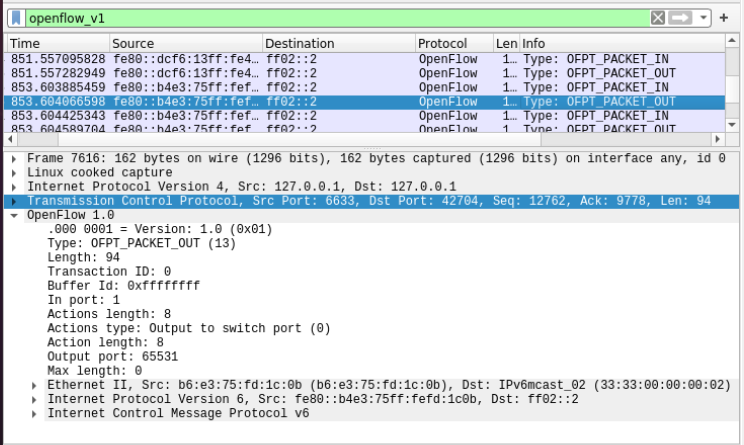

OFPT_PACKET_OUT

控制器6633端口 ---> 交换机42704端口

流程图

交换机与控制器建立通信时是使用TCP协议还是UDP协议?

TCP协议

个人总结

本次实验难度不大,但仍旧不可掉以轻心。通过这次实验,我能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包,而且能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。然而学无止境,我将继续努力,艰苦奋斗,勤于思考,善于思考,在做实验的路上渐行渐远。天将降大任于斯人也,必先苦其心志,劳其筋骨,饿其体肤,空乏其身,行拂乱其所为,所以动心忍性,曾益其所不能。天下没有白吃的午餐,做实验固然枯燥无味,但这是完善自我的必经之路。

浙公网安备 33010602011771号

浙公网安备 33010602011771号