Ledger Donjon介绍

在Ledger,我们相信是在真安全中的。安全绝不是可以轻视的术语。为了建立安全系统,必须使用安全硬件基础和在这基础实现的安全系统。即使是最安全的代码实现和安全硬件,在评估安全问题时候,没有什么以攻击为导向的思想重要。

这就是为什么在Ledger's Dongon要建立一个内部安全评估实验室。

LD由具有安全背景和智能卡公司经历的8个专家组成。它的主要目的是对内部和外部的安全评估。他们的工作和Ledger's固件开发和硬件团队一起分析和提高Ledger产品密切相关。这个团队不断寻找L产品的中和L提供的产品中的易受攻击地方。确实L不是从头开始建立安全产品,他们是基于由外部厂商提供的硬件产品。当易受攻击发现时候,应对方法和攻坚技术去评估计算和具体实施。

这个团队包含广泛领域的专家,这允许我们能够工作在如下主题中:

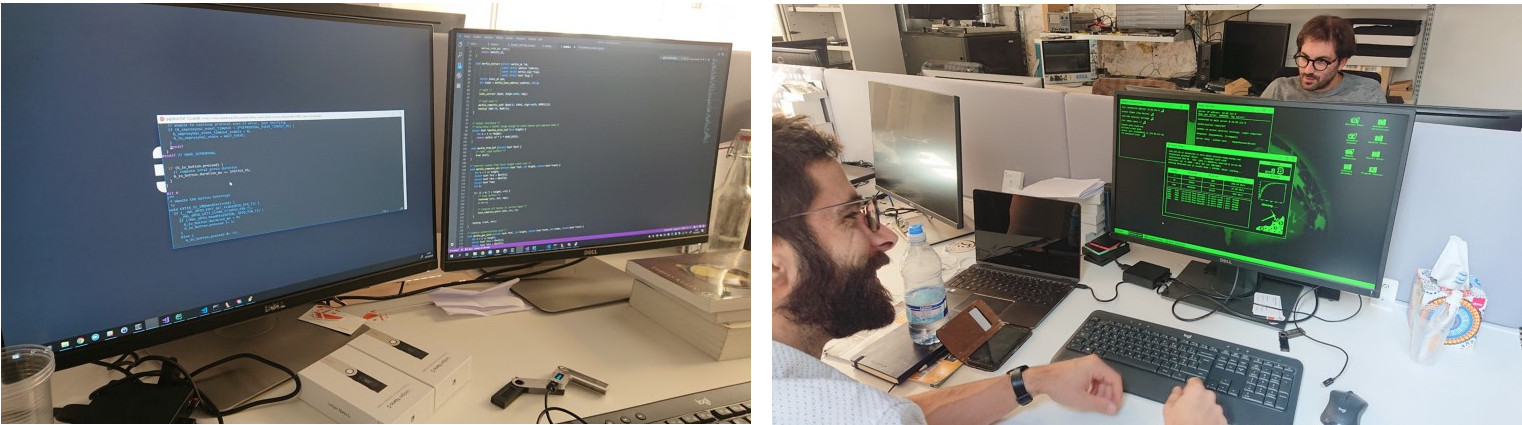

1.Software Attacks

软件攻击是试图勘看、改变、关闭、销毁、偷窃、获取未授权或者未授权的使用数字资产。它包含很大范围的攻击,简单说,包含研究在一个系统的未定义行为和玩转它的软件接口。当攻击者来强注入一个程序以一种不同的方式运行来获得目标机器的资产,这些未定义行为有时候导致被攻击的。这需要有反向工程,fuzzing,静态分析,代码复查,加密,exploitation等不同领域的专家。

可能软件攻击中最引人入目的例子是Heartbleed,是一个加密库中的bug,它允许攻击者去拦截安全的交互并且偷取敏感信息。

Heartbleed - XKCD comics

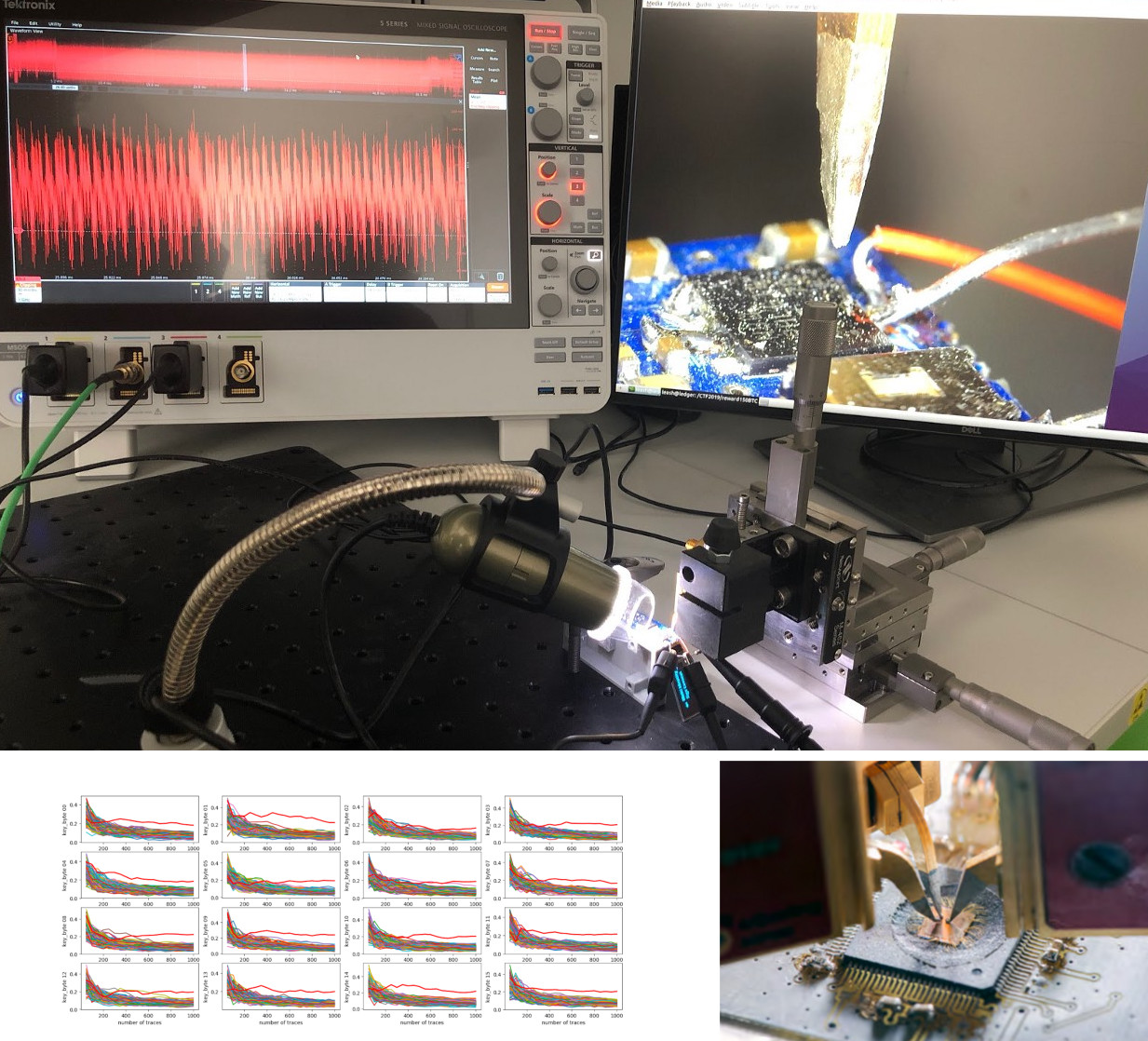

2.Side Channel Attacks

侧边攻击是大范围攻击包含处理敏感信息的物理设备的泄露。这些攻击注重从实施算法获取的测量信息而不是减弱算法本身。

例如对一个安全设备物理获取的攻击能够测量功耗或者电路的电磁辐射来获取设备进行安全操作的信息。能够实现这个攻击,需要非常多的技术,包括加密,电子,嵌入式软件和数据科学。

Our test Side Channel test bench - Side Channel Results - Electromagnetic probes

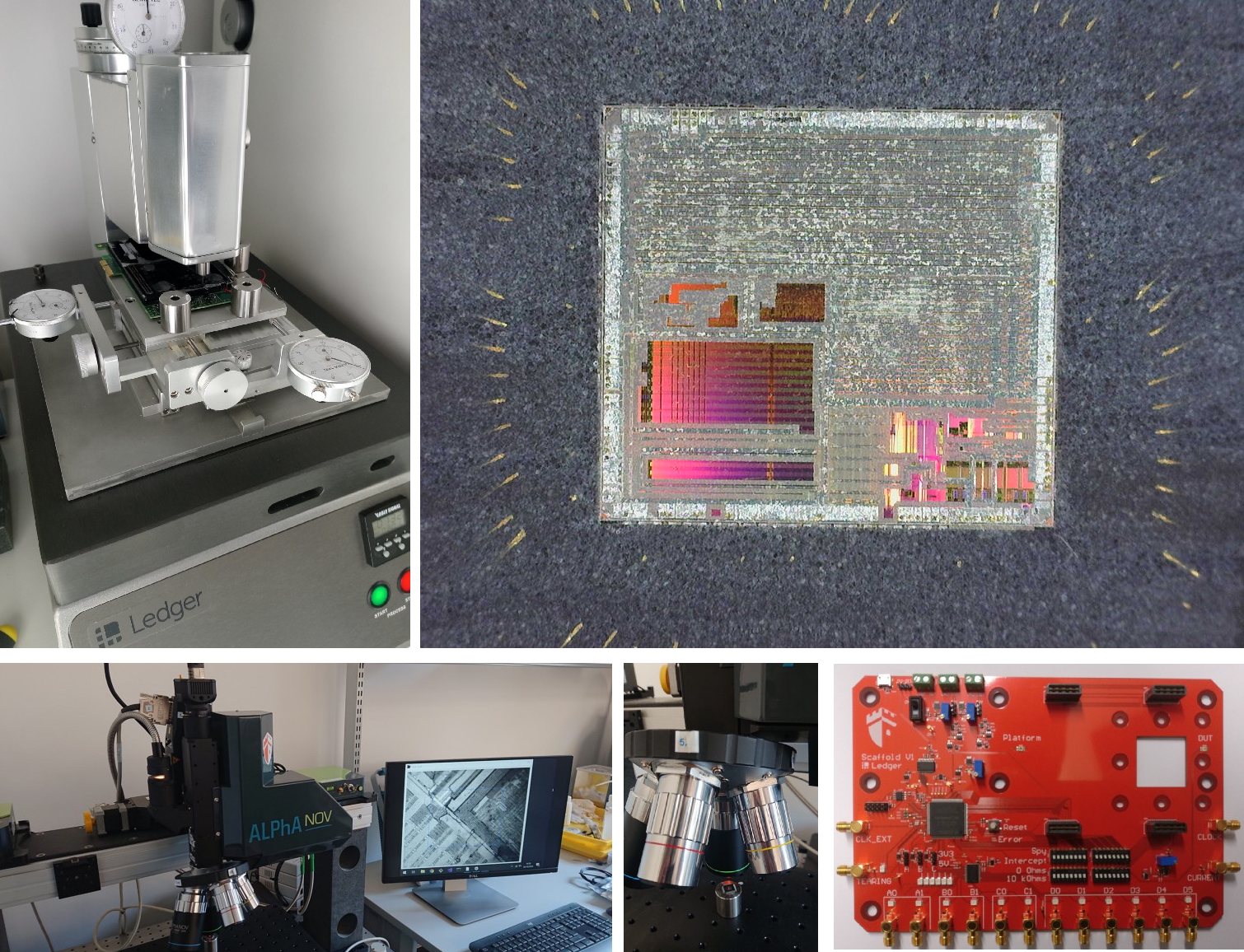

3.Fault Attacks

Fault袭击包含在功能单元执行扰动。这些扰动可以表现为不同的方式,包含过热、电压毛刺,超频,制作强电场或磁场或者使用更强的激光。硬件设备可能开始出现Fault行为,比如跳过安全检测或者输出不正确的结果允许攻击者实施一个Differential Fault Analysis.例如,允许攻击者跳过一个PIN检测,或者或者错误key签名从而导致安全key的获取。

Sample preparation Machine — Deprocessed chip — Fault Attacks Test Bench — Laser microscope objectives — Scaffold Board

4.Security Hardening

通过更好的设计方案避免安全发生。

浙公网安备 33010602011771号

浙公网安备 33010602011771号