一、实验目的

- 能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;

- 能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

二、实验环境

- 下载虚拟机软件Oracle VisualBox;

- 在虚拟机中安装Ubuntu 20.04 Desktop amd64,并完整安装Mininet;

三、实验要求

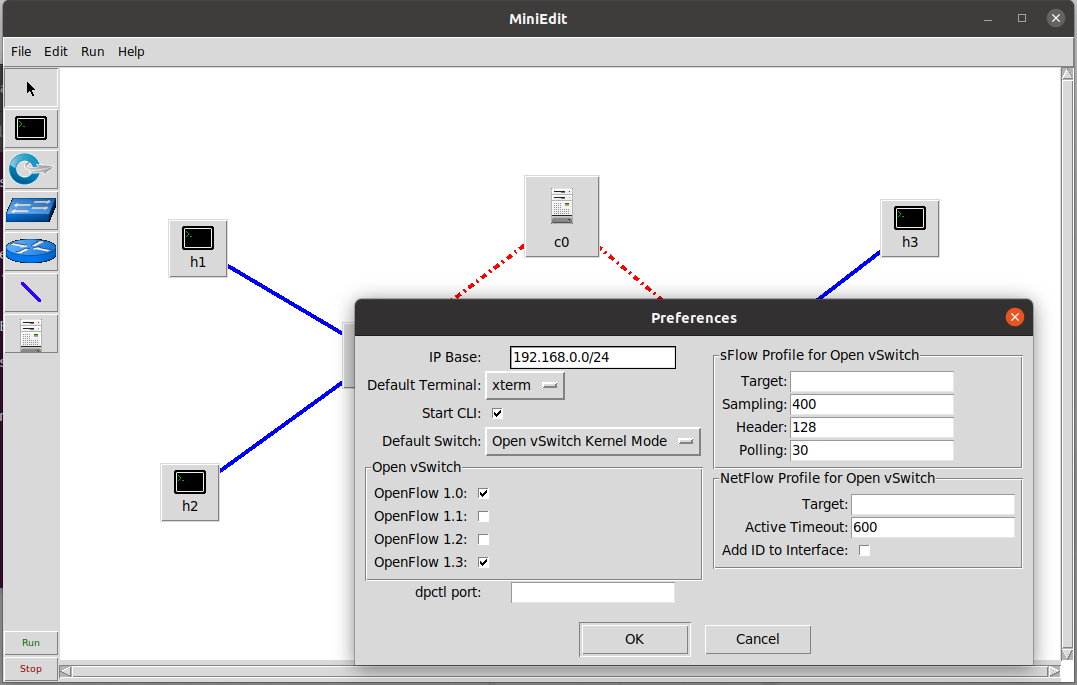

- 搭建下图所示拓扑,完成相关 IP 配置,并实现主机与主机之间的 IP 通信。用抓包软件获取控制器与交换机之间的通信数据包。

| 主机 | IP地址 |

|---|---|

| h1 | 192.168.0.101/24 |

| h2 | 192.168.0.102/24 |

| h3 | 192.168.0.103/24 |

| h4 | 192.168.0.104/24 |

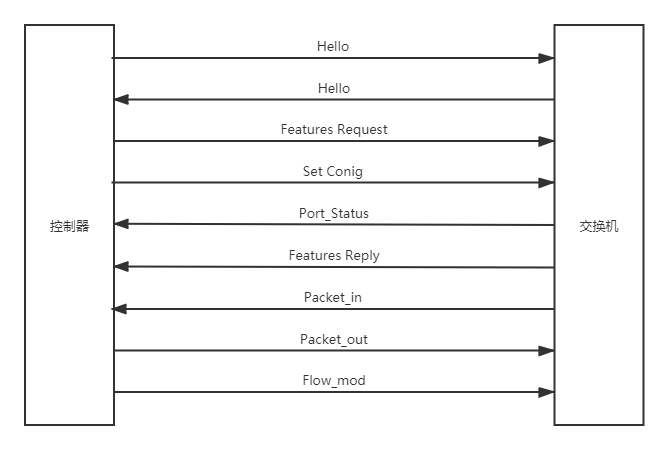

- 查看抓包结果,分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图。

-

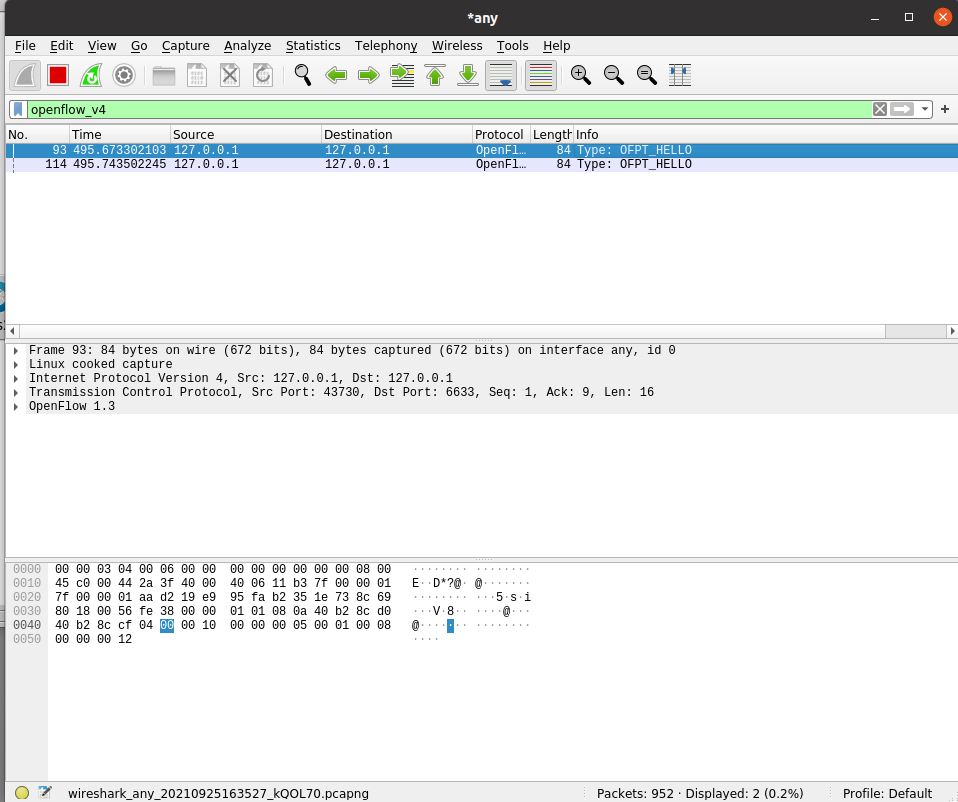

hello:

-

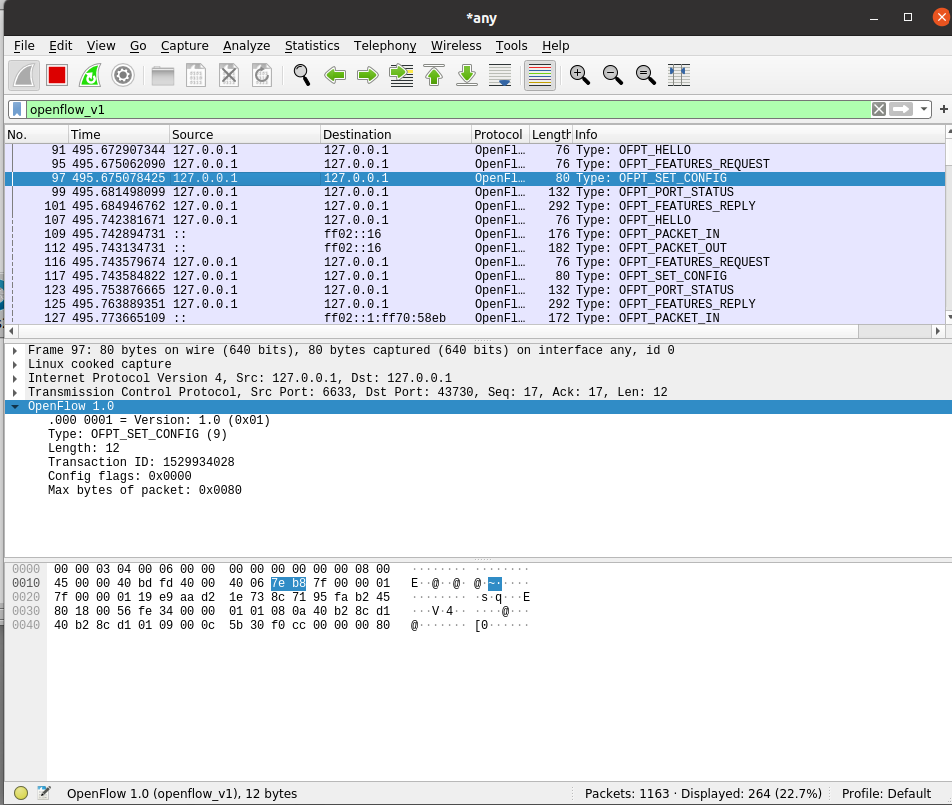

Features Request / Set Conig:

-

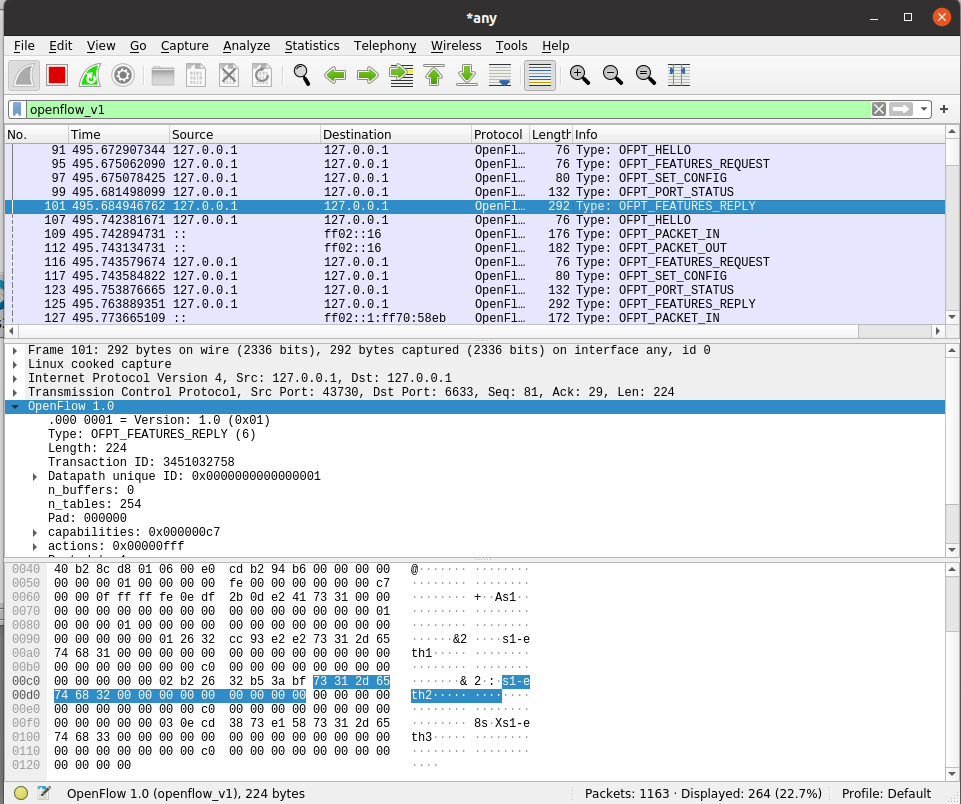

Features Reply:

-

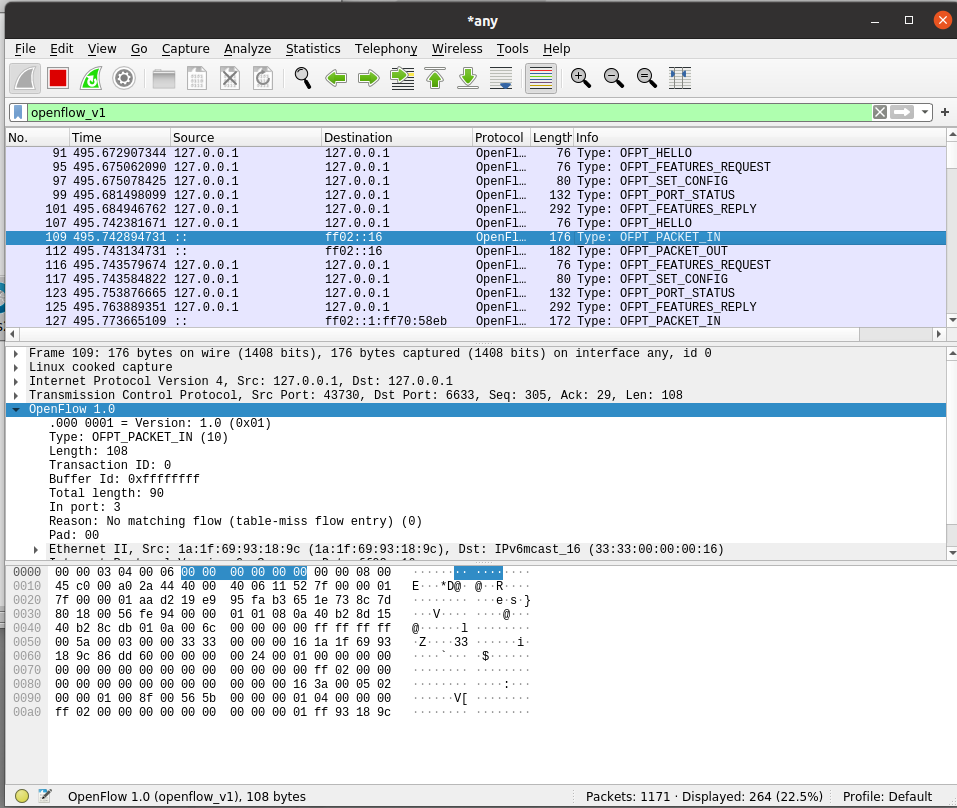

Packet_in:

-

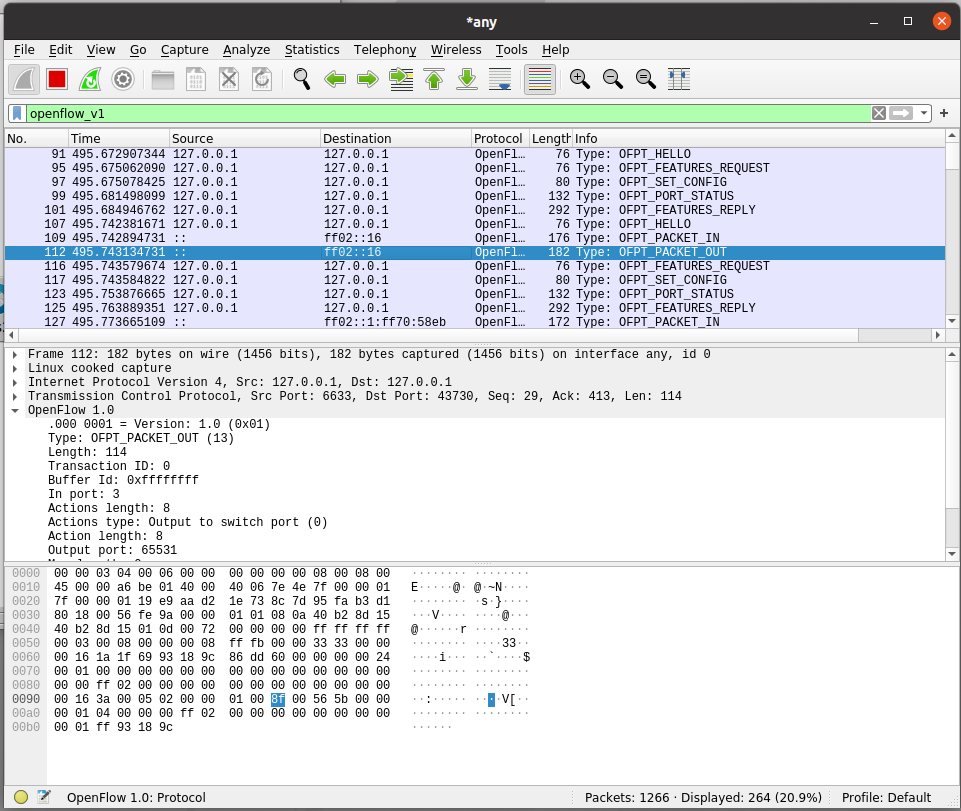

Packet_out:

-

交互图:

- 回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

答:TCP协议。

四、个人总结

-

实验难度:简单,通过老师上课的实验讲解以及课后的实验指导书学习可以较为轻松的完成这次实验。

-

遇到的困难及解决办法:

- 困难1:未抓到Hello包

解决方法:先打开wireshark后再运行py文件 - 困难2:未找到交换机送往控制器的Hello包

解决办法:使用过滤器过滤openflow_v4后成功找到该包

- 个人感想:本次实验为验证性实验,较为简单,只需要根据实验指导书上的步骤一步一步完成即可。在本次实验中也进一步了解了wireshark的一些使用方式以及交换机与控制器整个交互过程。

posted on

posted on