20212935 2021-2022-2 《网络攻防实践》 第五次实践

1 实验目的

学习防火墙相关知识,熟知入侵检测。

2 实验环境

Kali、SeedUbuntu、honey、Winxp、Win2k

3 实验内容

3.1 防火墙配置:

任务要求:配置Linux操作系统平台上的iptables,和Windows操作系统平台上的个人防火墙,完成如下功能,并进行测试:

(1) 过滤ICMP数据包,使得主机不接收Ping包;

(2) 只允许特定IP地址(如局域网中的kali-linux攻击机192.168.200.4),访问主机的某一网络服务(如FTP、HTTP、SMB),而其他的IP地址(如WinXP 192.168.200.2和Metasploitable_ubuntu192. 168.200.5)无法访问。

3.2 动手实践Snort:

使用Snort对给定pcap文件进行入侵检测,并对检测出的攻击进行说明。Windows Attacker攻击机上使用Snort,对给定的pcap文件进行入侵检测,获得报警日志。

Snort运行命令提示如下:

(1) 从离线的pcap文件读取网络日志数据源

(2) 在snort.conf中配置明文输出报警日志文件

(3) 指定报警日志log目录(或缺省log目录=/var/log/snort)

3.3 分析配置规则:

分析虚拟网络攻防环境中蜜网网关的防火墙和IDS/IPS配置规则,说明蜜网网关是如何利用防火墙和入侵检测技术完成其攻击数据捕获和控制需求的。

4 实验过程

4.1 防火墙配置:

4.1.1 实验环境:

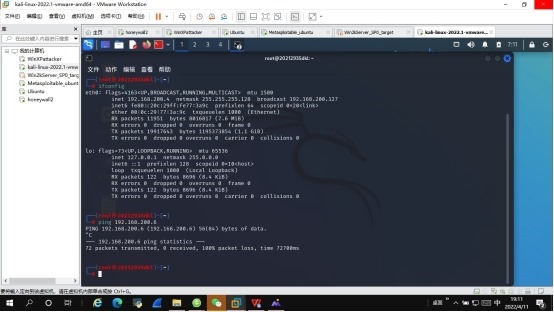

(1)kali-linux IP地址:192.168.200.4

(2)Metasploitable_ubuntu IP地址:192.168.200.5

(3)SEED ubuntu IP地址:192.168.200.6

(4)WinXP IP地址:192.168.200.2

4.1.2 Linux操作系统平台上的

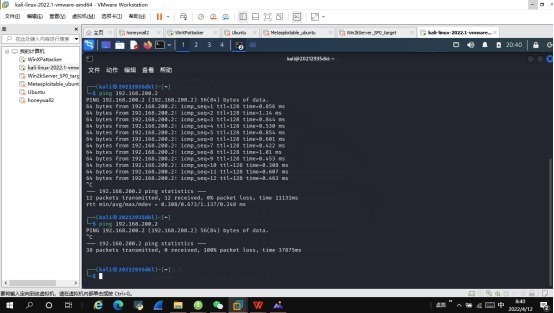

(1)过滤ICMP数据包,使得主机不接收Ping包

①以Ubuntu作为服务器,用Kali访问Ubuntu,Kali作为信任主机,Metasploitable_ubuntu作为不可信任主机。

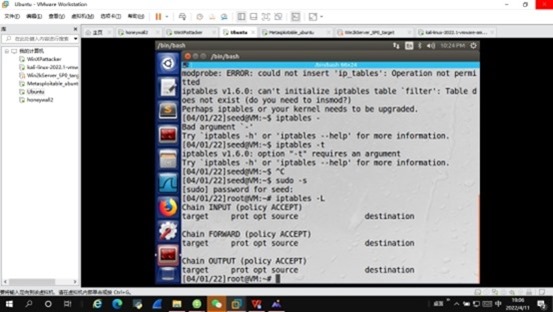

②先在Ubuntu上通过iptables -L查看规则,可以发现都是默认规则。

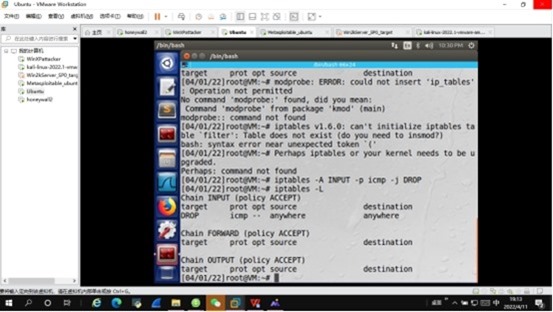

③通过指令iptables -A INPUT -p icmp -j DROP使主机不接受icmp的数据包。

④用Kali ping Ubuntu,可以发现两者是ping不通的,然后通过命令iptables -L查看规则,可以看到这里多了一条icmp针对任何位置不允许访问的规则。

⑤使用iptables -F命令删除自定义规则。

(2)只允许只允许特定IP地址访问网络服务

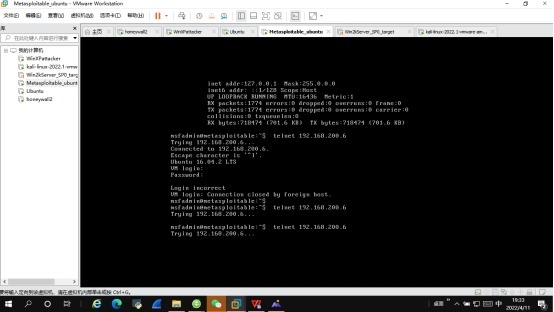

①确定Metasploitable_ubuntu和Kali都可以进行telnet登陆。

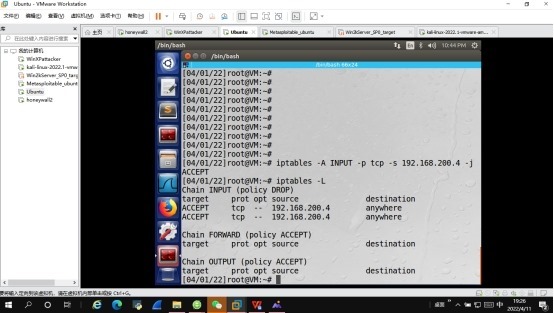

②使用iptables -P INPUT DROP命令拒绝一切的数据包流入。

③使用指令iptables -A INPUT -p tcp -s 192.168.3.19 -j ACCEPT开启192.168.3.19对本机的tcp服务。并用iptables -L查看规则。

④此时发现Kali是可以正常访问telnet服务的,但是MetaSploitable却是无法访问的。

⑤执行iptables -F和iptables -P INPUT ACCEPT两条指令恢复之前的状态。

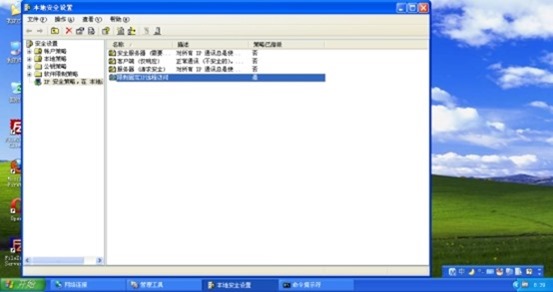

4.1.3 Windows操作系统平台上的

(1)过滤ICMP数据包,使得主机不接收Ping包

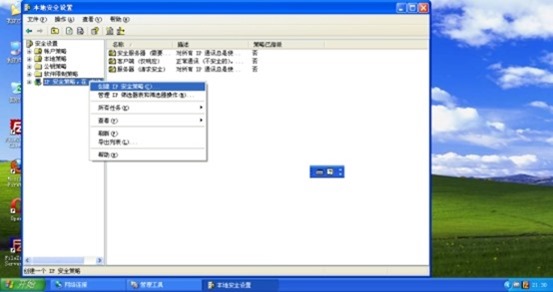

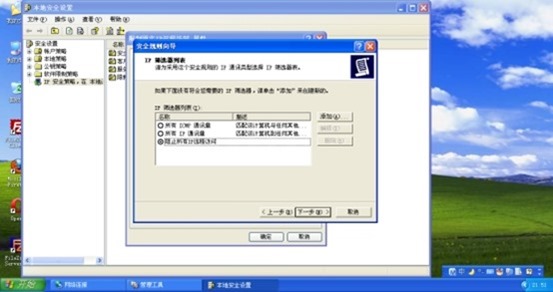

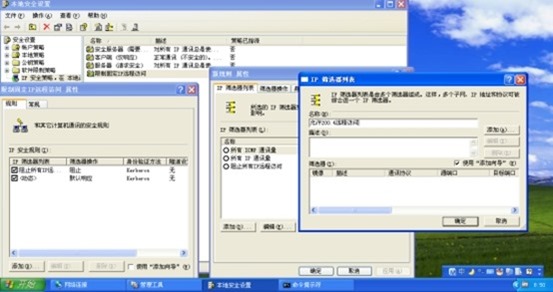

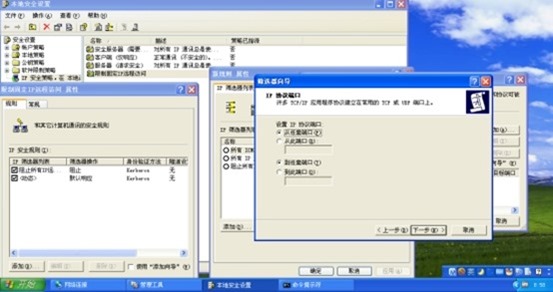

①创建安全策略:

开始→控制面板→管理工具→本地安全策略→右键“创建IP安全策略”。

名称改为“限制固定IP远程访问”

②设置阻止任何IP访问的筛选器

“添加”→一直“下一步”→“是”

添加新的筛选器:“所有ICMP通讯量”中的“添加”→名称设为“阻止所有IP远程访问”→“添加”

源地址为“任何IP地址”,目标地址为“我的IP地址”,选择协议类型为“ICMP”

选择“阻止所有IP远程访问”→下一步→取消“使用‘添加向导’”→“添加”→“阻止”→确定。

选择“阻止”→下一步→勾选“编辑属性”、完成。

③测试是否设置成功

用kali 192.168.200.4 ping winxp 192.168.200.2,可以看到已无法ping通。

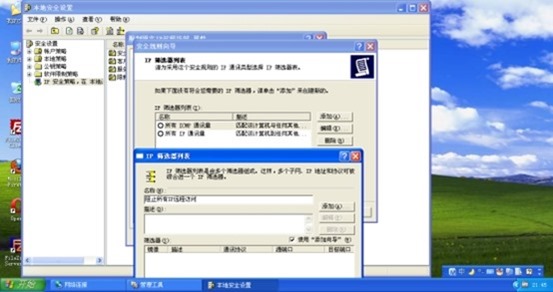

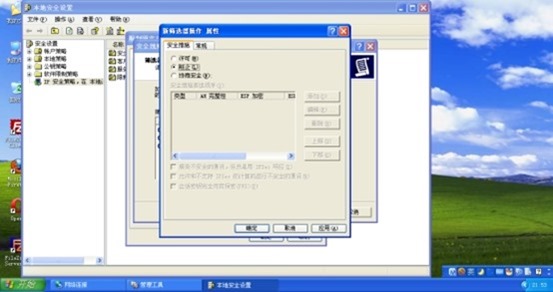

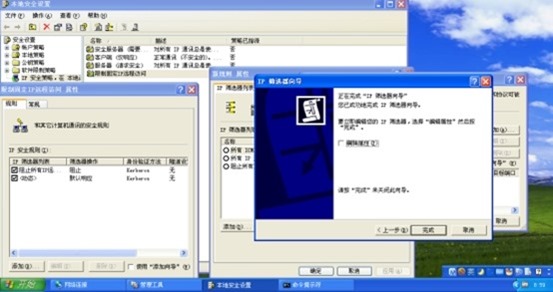

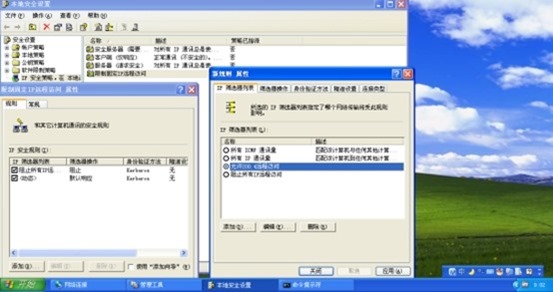

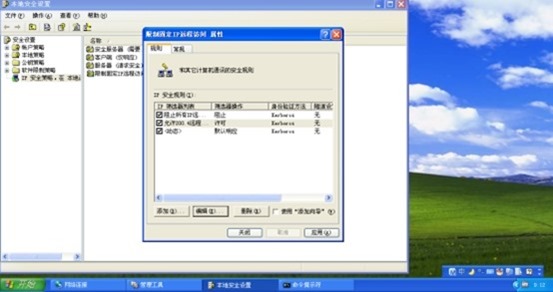

(2)只允许Kali访问

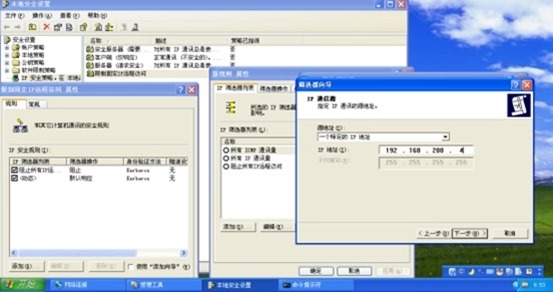

①添加允许访问的IP筛选器列表

本地安全设置→限制固定IP远程访问→右键属性→添加→添加→名称设为“允许200.4远程访问”→添加

下一步后,源地址选择“一个特定的IP地址”、IP地址为“192.168.200.4”

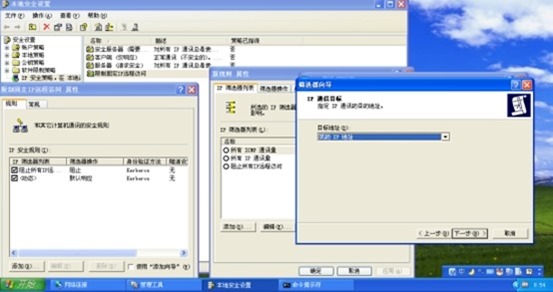

下一步后,目标地址选择“我的IP地址”,然后下一步

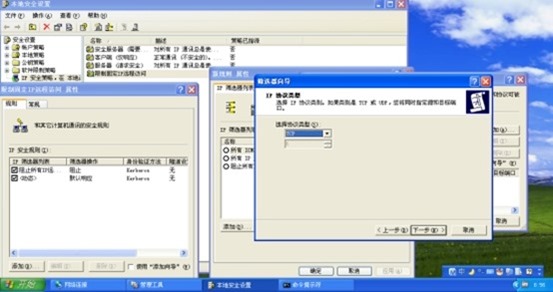

选择协议类型中选择“TCP”,然后下一步

IP协议端口中均为“任意端口”,然后下一步、完成、确定。

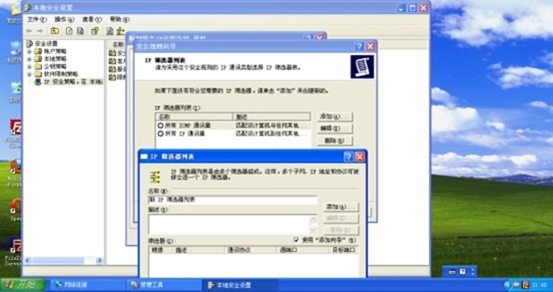

②在新规则属性-IP筛选器列表中,勾选允许200.4远程访问,然后下一步。

回到“限制固定IP远程访问”→添加→勾选“允许200.4远程访问”→下一步→确定

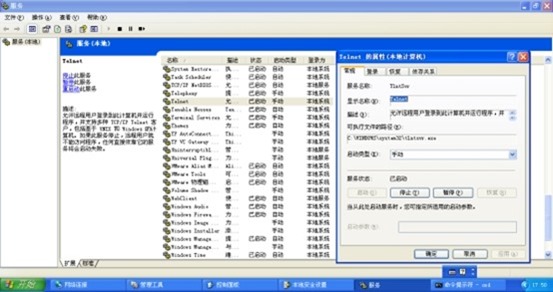

③打开windowsxp的telnet:

在[运行]中输入“services.msc”,确定后出现“服务管理器”,找到Telnet,右键打开属性,将启动类型改为手动、服务状态改为启动,然后确定。

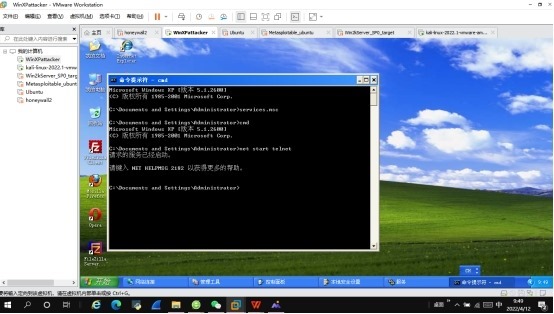

检查是否启动成功:cmd中输入“net start telnet”,可以看到提示为启动成功。

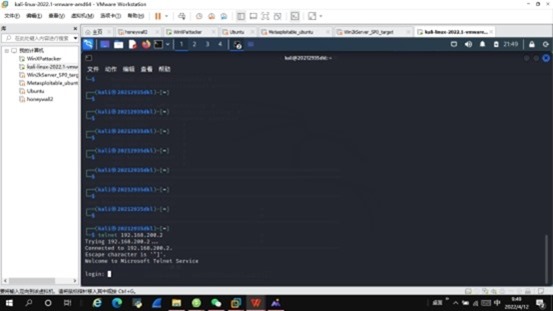

④用kaili进行telnet 192.168.200.2,显示可以接通

用其他telnet 192.168.200.2显示登陆不了。

4.2 动手实践Snort:

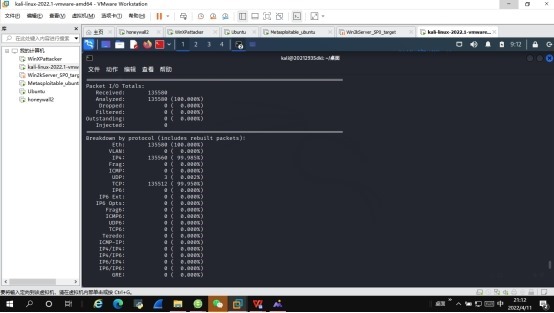

(1)cd home→ls→cd kali→ls进入到kaili桌面中寻找listen.pcap,然后snort -r listen.pacp -c /etc/snort/snort.conf -K ascii命令对listen.pacp进行入侵检测

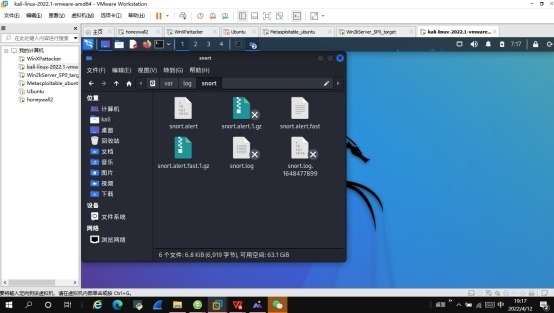

(2)查看/var/log/snort/目录下,可以发现到日志。

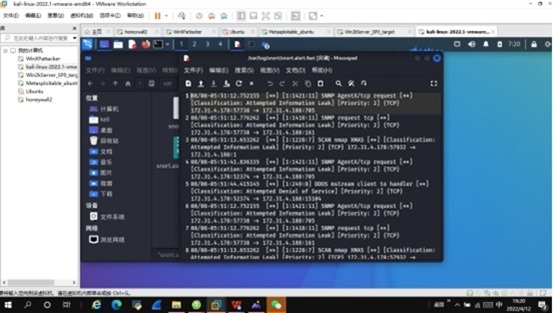

(3)打开报警日志snort.alert.fast:

这里说明172.31.4.178作为攻击机使用NMAP扫描了靶机172.31.4.188。

4.3 分析配置规则

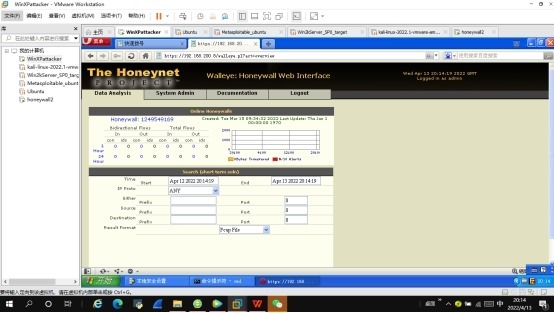

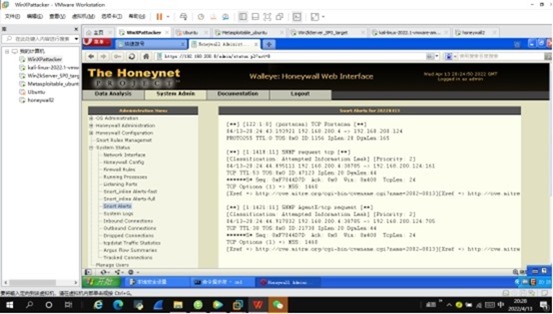

(1)打开windowsXP浏览器,进入地址https://192.168.200.8,输入账号密码登陆honey

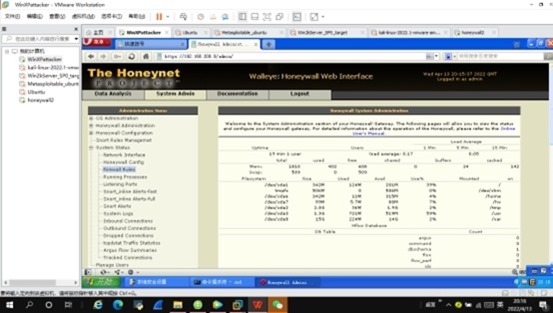

(2)打开System Admin→System Status→Firewall Rules,查看防火墙规则。

(3)用kali 攻击 win2k的192.168.200.124,可以看到密网网关的监听记录。

5 实验中遇到的问题及解决方法

Winxp修改防火墙命令时,总是修改不成功,除设定的可允许的IP地址远程访问外,其他IP也总是可以telnet上。仔细检查后,发现设定的阻止任何IP访问这一策略并没有打开,粗心导致了错误!

6 实验感想

通过这一次内容丰富的实验,我对防火墙和入侵检测机制有了更深的了解,可以分析honey监听后的报警日志。

浙公网安备 33010602011771号

浙公网安备 33010602011771号