BinAbsInspector安装

BinAbsInspector (Binary Abstract Inspector) is a static analyzer for automated reverse engineering and scanning vulnerabilities in binaries, which is a long-term research project incubated at Keenlab.

BinAbsInspector是Keenlab发布的一个用于逆向工程和扫描二进制漏洞的静态分析工具。

项目地址:KeenSecurityLab/BinAbsInspector: BinAbsInspector: Vulnerability Scanner for Binaries (github.com)

BinAbsInspector是用Java语言开发的Ghidra扩展插件。

安装过程如下:

1. JDK安装。JDK 11及以上版本。

JDK11.04下载地址:https://www.oracle.com/cn/java/technologies/javase/jdk11-archive-downloads.html

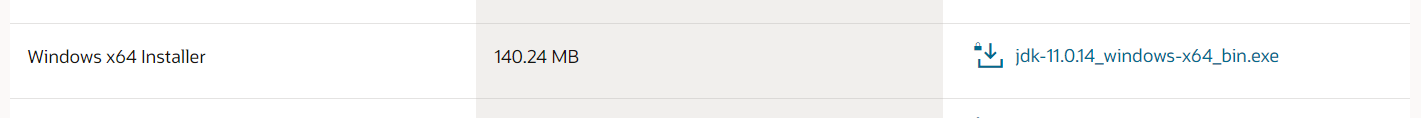

选择相应的安装包,这里我的是Windows x64 Installer

Java安装完成后配置环境变量(如果不会的话可以百度搜索,很多教程),环境变量配置完成后在cmd窗口输入 Java -version。

出现上图内容即配置成功。

2.Z3安装。

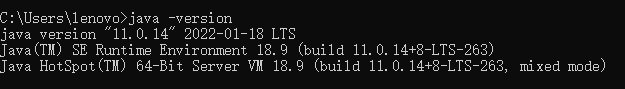

Z3下载地址:https://github.com/Z3Prover/z3/releases。

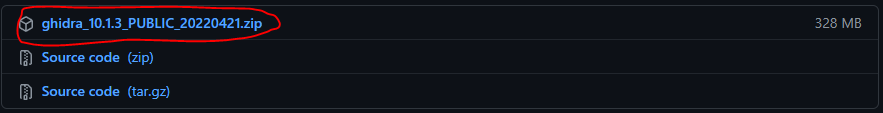

我是Windows 64位系统,所以选择圈着的版本。

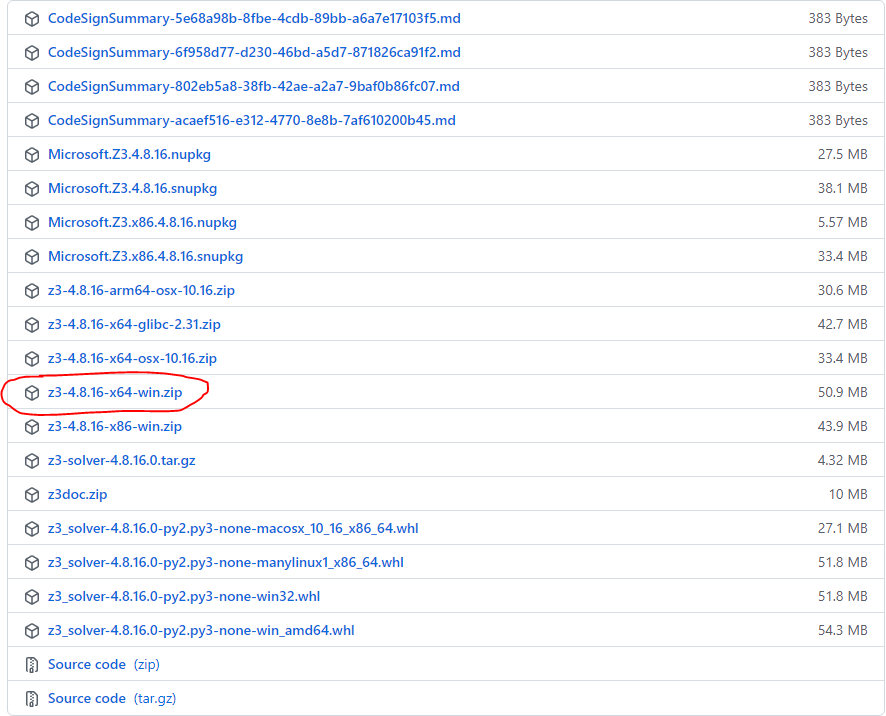

下载后解压,配置环境变量指向z3-${version}-win/bin。

如下所示:

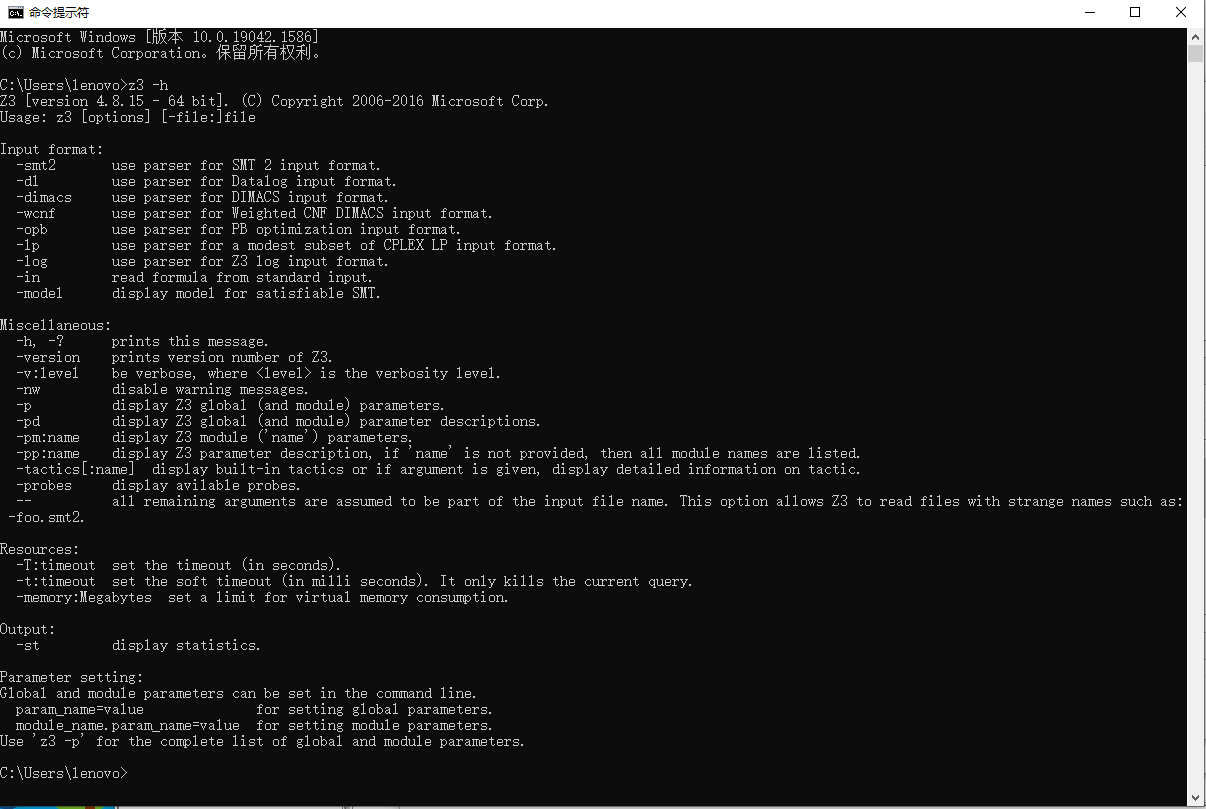

环境变量配置成功后,在cmd窗口键入命令:z3 -h 出现以下信息即为配置成功。

3. Ghidra安装。

Ghirdra下载地址:Releases · NationalSecurityAgency/ghidra (github.com)

Ghidra是NSA利用Java语言开发的静态分析工具,类似IDA Pro。

下载第一个,下载完成后解压。

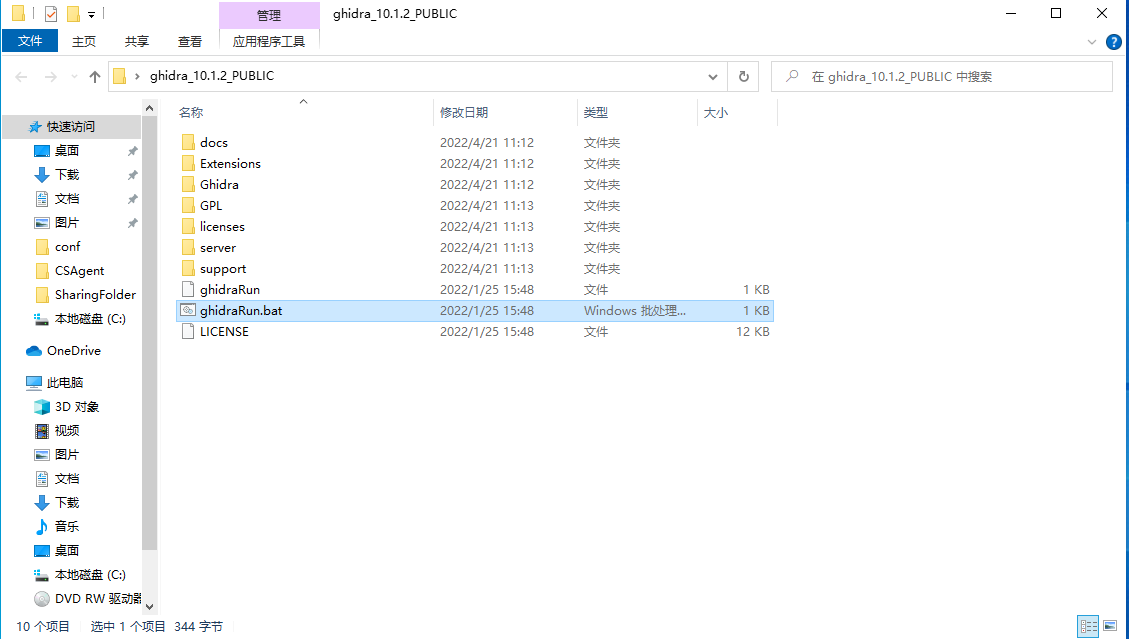

在解压后的文件夹中,找到ghidraRun.bat双击运行。

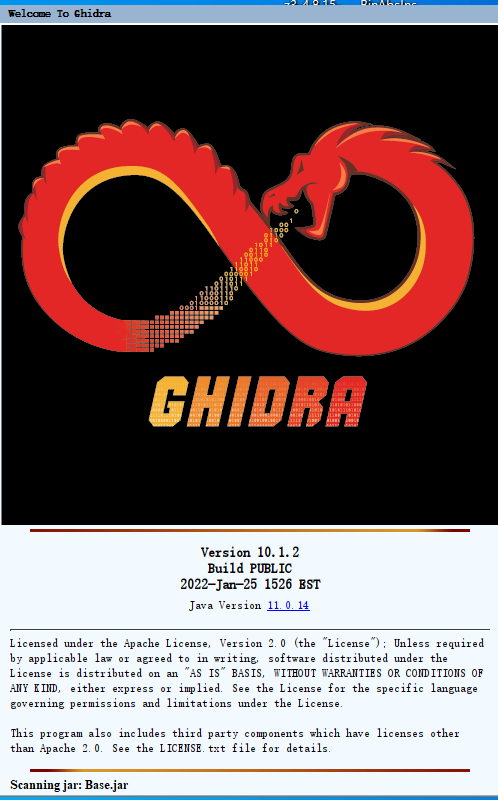

Ghidra运行。

4.BinAbsInspector安装。

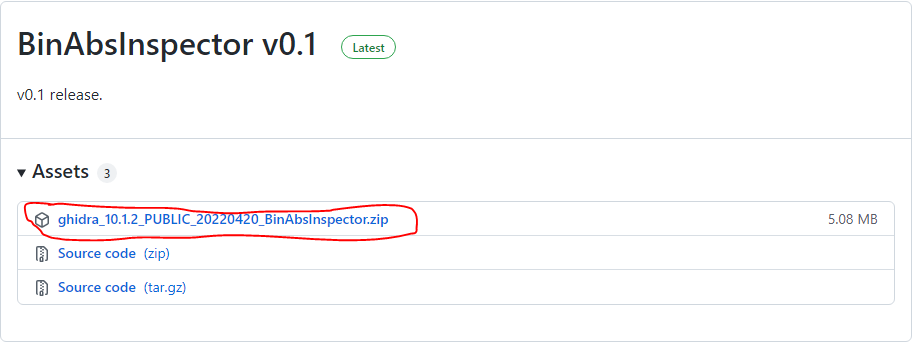

BinAbsInspector下载地址:https://github.com/KeenSecurityLab/BinAbsInspector/releases

选择第一个,下载后解压即可。

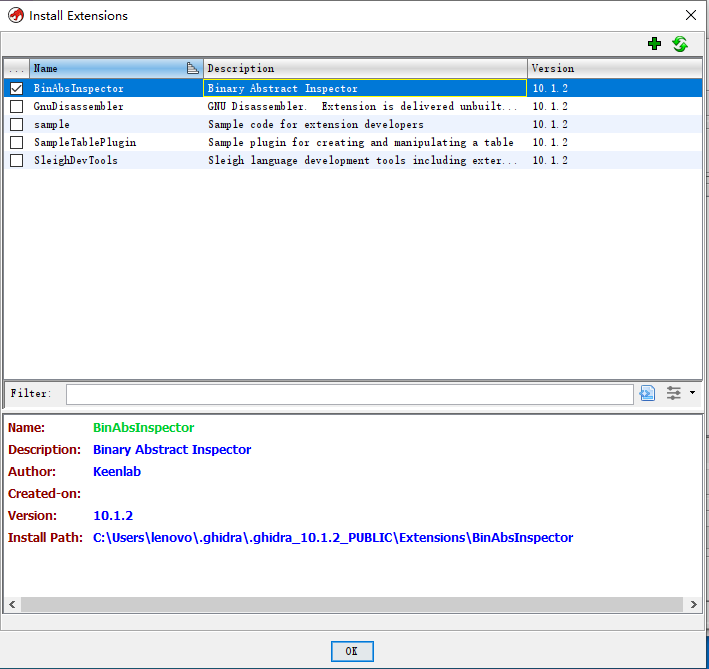

5. Ghidra添加扩展。

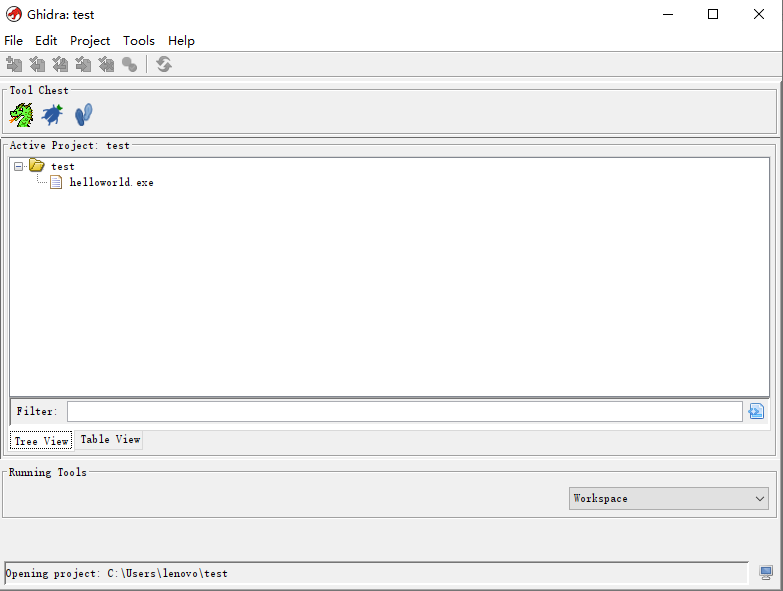

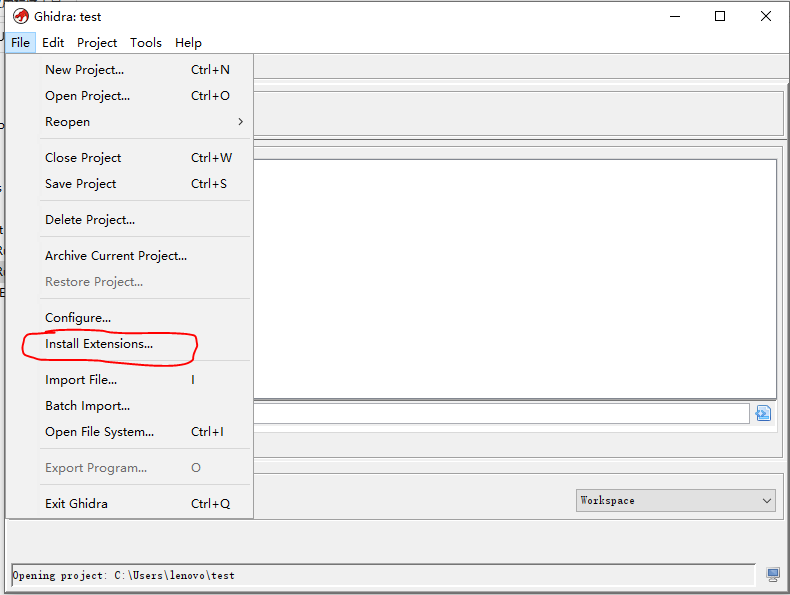

运行Ghidra.

点击File -> Install Extensions

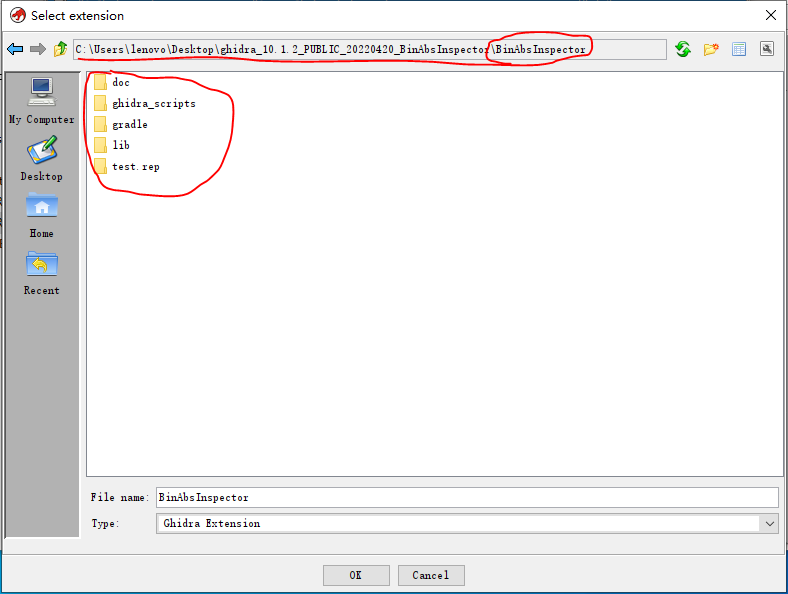

进入Install Extensions窗口 点右上角小绿加号 添加BinAbsInspector.

如图所示:

路径添加到这一层即可,点击OK。

看到BinAbsInspector添加成功。

下面让我们试一下功能。

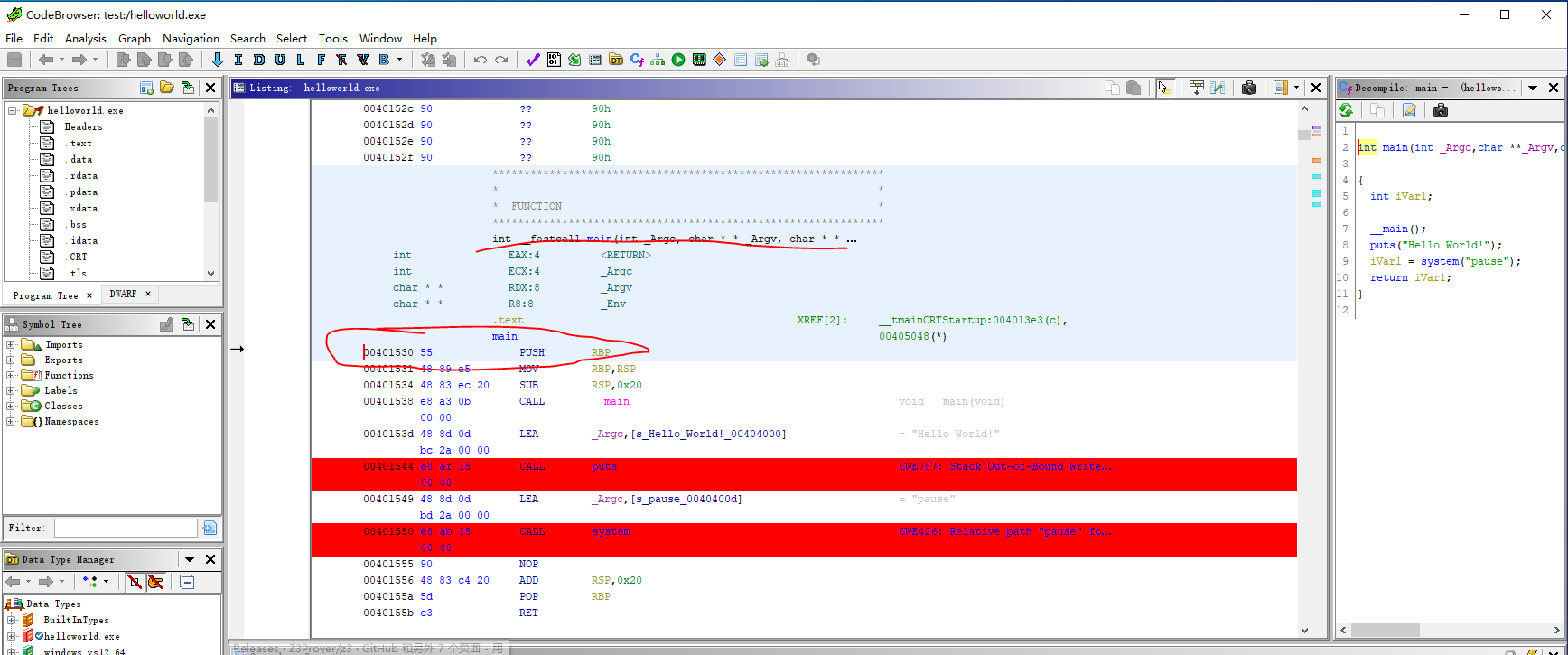

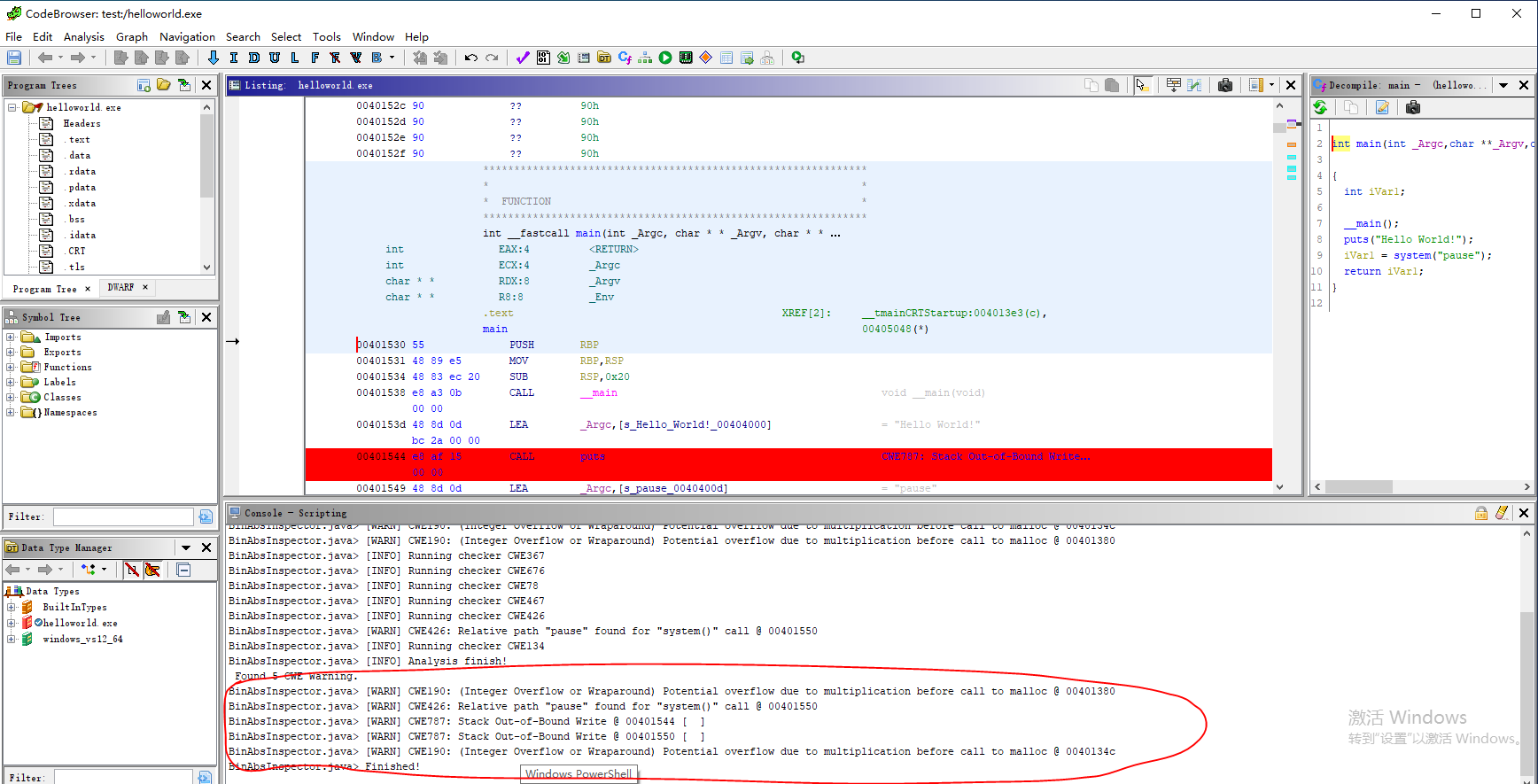

在Ghidra中新建一个项目,添加需要分析的文件,这里我分析的是一个HelloWorld.exe

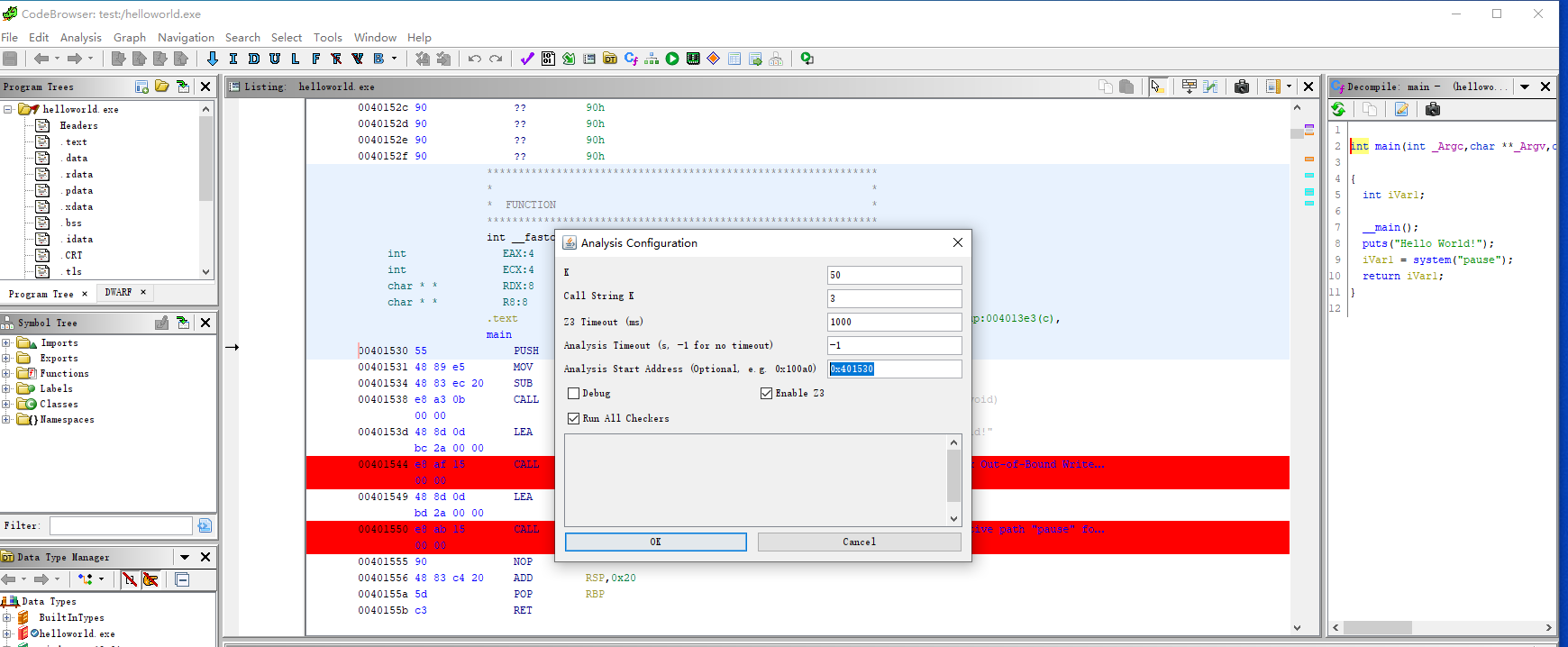

Ghidra分析完成后,查看程序入口点地址,需要记住该地址,使用BinAbsInspector会用到。

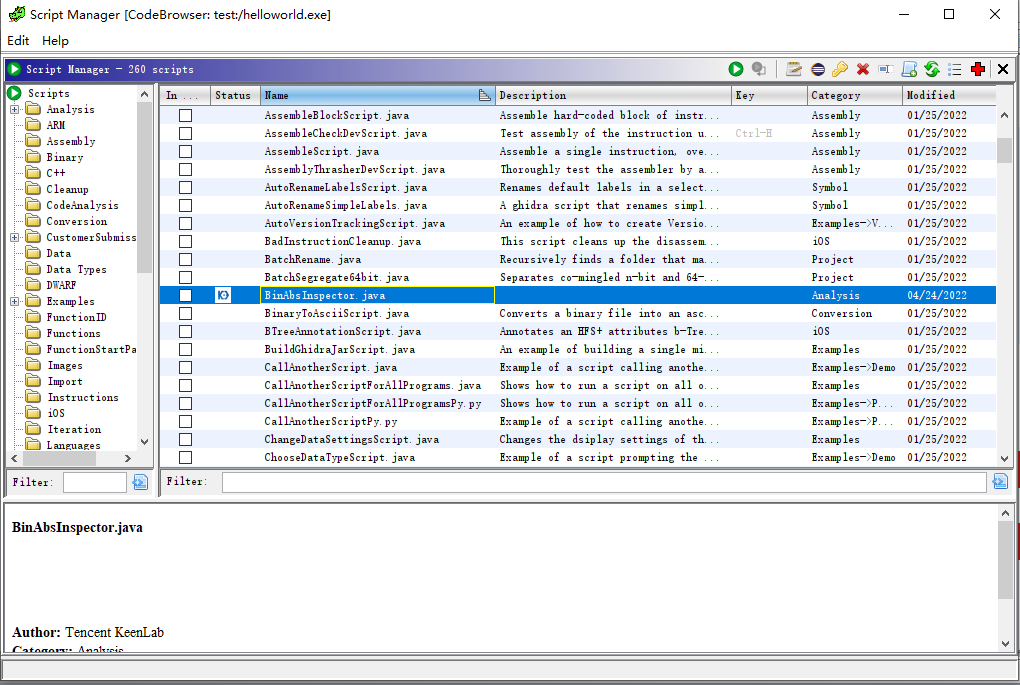

然后点击Windows -> Script Manager 然后找到BinAbsInspector.java 双击

输入程序分析起始地址,这里我的是0x401530.

运行后在控制台会发现检测到程序中存在的CWE类型。

浙公网安备 33010602011771号

浙公网安备 33010602011771号