软件测试2021:第二次作业--网站人工测试

1. 功能问题

1.1 应用中心的科研管理系统无法进入

远程接入校内vpn后,可以到达应用中心:

点击科研管理系统后,显示无法进入:

2. 性能问题

2.1 每次选课时教务系统会崩

估计教务系统服务器估计只能承受几千人数的并发量,每次抢公选课或体育课时,并发量突增很容易造成服务器崩溃。

2.2 图书馆资源加载很慢

对于这些国外的索引库,加载都非常慢,有时候还会出现加载失败的情况。

3. 安全问题

3.1 VPN远程接入(新版)密码加密方式简单

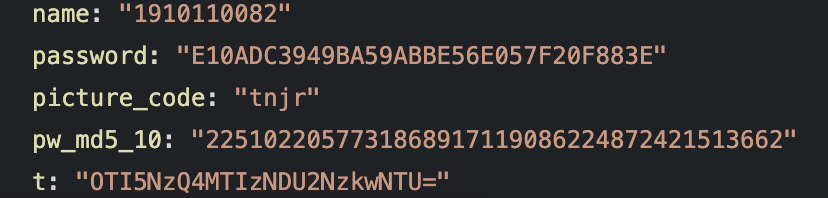

这里假设输入的密码为123456,输入验证码后进行登录,在浏览器调试模式下可以看到登陆请求传输的报文数据为:

个人初步判断这个加密方式为md5,于是编写一段java的MD5加密代码:

import java.io.UnsupportedEncodingException;

import java.math.BigInteger;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class MD5Util {

public static String md5Encrypt(String str) {

byte[] digest = null;

try {

MessageDigest md5 = MessageDigest.getInstance("md5");

digest = md5.digest(str.getBytes("utf-8"));

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (UnsupportedEncodingException e) {

e.printStackTrace();

}

//16是表示转换为16进制数

String md5Str = new BigInteger(1, digest).toString(16);

return md5Str;

}

public static void main(String[] args) {

String plainPwd = "123456";

String encryptedPwd = MD5Util.md5Encrypt(plainPwd);

// 这里将加密结果转为大写

System.out.println(encryptedPwd.toUpperCase());

}

}

最后得到的加密结果为:E10ADC3949BA59ABBE56E057F20F883E,经比对和上面传输的密码一致,可以确认是经过md5加密。并且,没有对密码进行加盐处理!!安全性很低,密码很容易被破解。

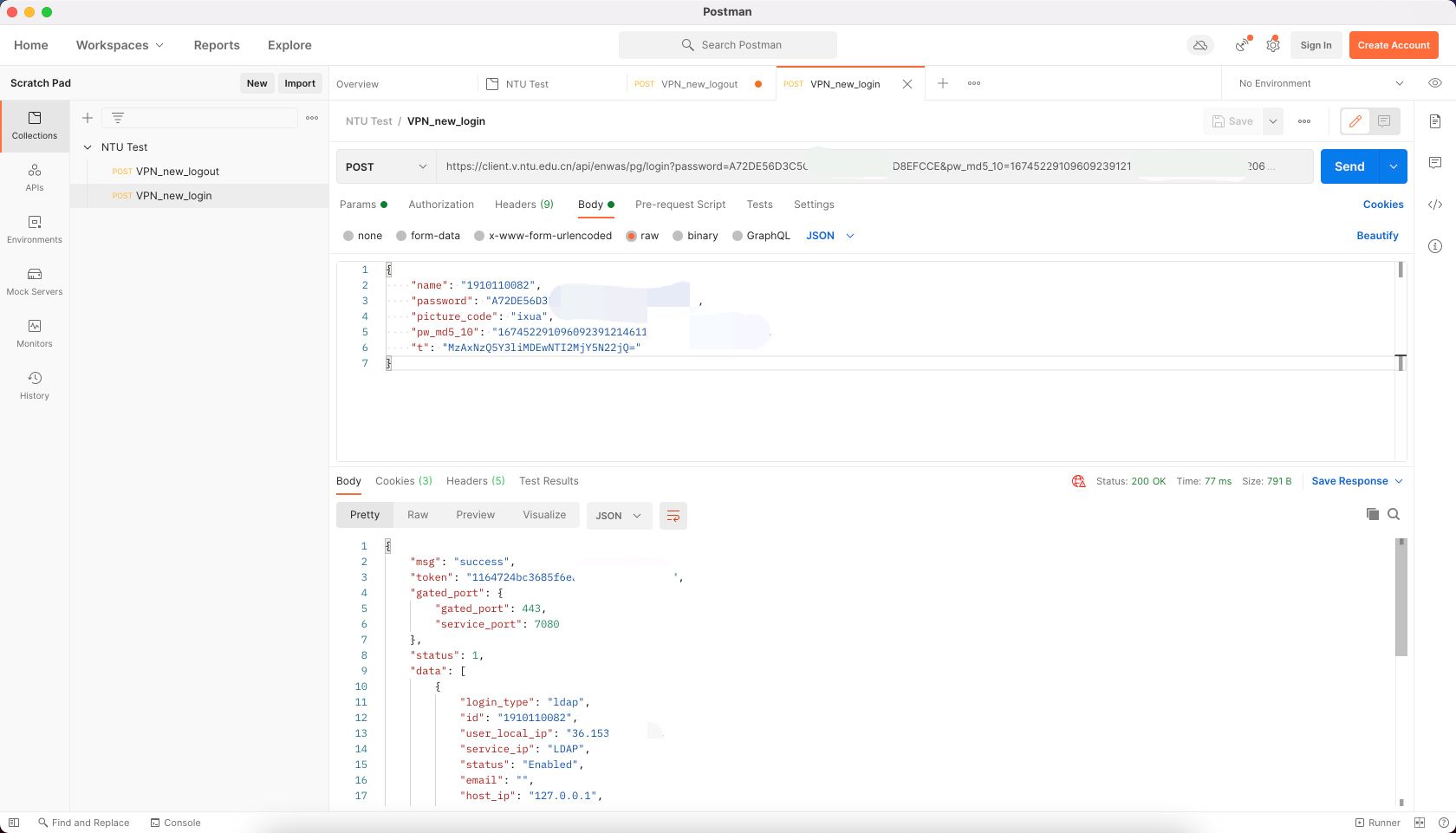

这里用postman软件尝试通过接口直接登录:

结果直接登录成功,登录成功之后可以拿到token,有了token基本上得到了该用户的所有权限。应该做一个加入一个签名认证字段,定义某种规则在前台签名,后台通过同样的规则进行签名并与前台的签名比对,当签名一致时才能放行。

3.2 VPN远程接入(新版)的cookie中存有很多隐私数据

在调试模式下的控制台中输入下面的命令:

document.cookie

得到的cookie如下:

"user_name=1910110082; _abck=E73106673FAB293C50...zeZF3T4V1gttC9l5NDq/qQ=~-1~-1~-1; _pk_ref=%5B%22%22%2C%22%22%2C1631074848%2C%22https%3A%2F%2Flib.v.ntu.edu.cn%3A4443%2F%22%5D; _pk_id=b4ae5352-9283-4cc2-b8e8-b0d321355d88.1631074848.1.1631074848.1631074848.; Ecp_ClientId=2210908122002527426; LID=WEEv...twkF4VYPoHbKxJw!!; Ecp_session=1; Ecp_loginuserbk=NTDX; Ecp_LoginStuts={\"IsAutoLogin\":false,\"UserName\":\"NTDX\",\"ShowName\":\"%E5%8D%97%E9%80%9A%E5%A4%A7%E5%AD%A6\",\"UserType\":\"bk\",\"BUserName\":\"\",\"BShowName\":\"\",\"BUserType\":\"\",\"r\":\"Kukjbi\"}; c_m_LinID=LinID=WEEvREcwSlJHSldSdmVqMDh6a1doNkJZeEVTNSt2bzR4UlI4WHVHd2x3cz0=$9A4hF_YAuvQ5obgVAqNKPCYcEjKensW4IQMovwHtwkF4VYPoHbKxJw!!&ot=09/09/2021 12:20:13; c_m_expire=2021-09-09%2012%3A20%3A13; CASTGC=TGT-7981-ewhlZbewmbEqfuzivRe1jWPSJcTCLCBNh4WIA54kerfcMkSGz61631087171108-SVH1-cas; iPlanetDirectoryPro=EM6pLo5aXDTPfc2MI4eUn7; web_vpn_user_token=df421d6ad0db3f1ef3bf5d859f296d66; web_vpn_user_token=df421d6ad0db3f1ef3bf5d859f296d66; uid=1910110082; account=1910110082; name=; mail=; phone=; data=eyJtc2ciOiIiLCJ0b2...RfcG9ydCI6eyJnYXR...0ZSI6MCwidHlwZSI6MCwidmVyc2lvbiI6MTIwfSwiaG9zdCI6Imh0dHBzOi8vY2xpZW50LnYubnR1LmVkdS5jbjo0NDMifQ%3D%3D; token=df421d6ad0db3f1ef3bf5d859f296d66; ldata=JTdCJTIyYWNjb3VudCUyMiUzQSUy...AyJTIyJTdE"

发现有两项内容都像是密文(这里为了安全不全部展示):

data=eyJtc2ciOiIiLCJ0b2...9ydCI6eyJnYXRlZF9wb3J0Ijo0NDMsInNlcnZpY...6MCwidHlwZSI6MCwidmVyc2lvbiI6MTIwfSwiaG9zdCI6Imh0dHBzOi8vY2xpZW50LnYubnR1LmVkdS5jbjo0NDMifQ%3D%3D

ldata=JTdCJTIyYWNMiUzQSU...jJ4ZjAyJTIyJTdE

由于字符串很多,猜测是base64编码,去一个在线网站进行base64解密,得到的结果分别如下图所示:

- ldata

- data

不仅存有账号密码,还有用户的登陆地ip,由于加密的技术手段太单一且加密方式太简单,如果cookie泄露隐私很容易就会泄露。