04 2018 档案

20179214 《网络攻防实践》第八周学习

摘要:教材学习 Linux操作系统基本框架概述 跨平台的硬件支持 丰富的软件支持 多用户任务 可靠的安全性 良好的稳定性 完善的网络功能 Linux系统结构 内存的管理机制 Linux的文件系统管理机制 Linux的设备控制机制 Linux的网络机制 Linux的系统调用机制 Linux操作系统安全机制

阅读全文

javascript

摘要:jsfuck http://lz12366.iteye.com/blog/961062 一. 可变变量 先介绍一下php中的可变变量,简单理解来说就是设置为的变量还是变量的意思,有一点嵌套的感觉,实现的时候就在加一个$就可以了 要将可变变量用于数组,必须解决一个模棱两可的问题。这就是当写下 $$a[

阅读全文

20179214 2017-2018-2 《密码与安全新技术》第三次作业

摘要:20179214 2017 2018 2 《密码与安全新技术》第三次作业 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年3月29日 必修/选修: 选修 学习内容总结 网络空间安全前沿技术介绍 跨媒体安全 传统多媒体 多

阅读全文

20179214 2017-2018 2《网络攻防实践》第七周学习总结

摘要:视频学习 漏洞利用之检索与利用 有一个漏洞利用工具集 Exploit Databse 1. searchsploit 可以借助关键词搜索出漏洞的相关信息。 2. ikat自动化开启不同的exp。等待目标访问中招。 3. termineter旨在评估智能电表的安全性 4. pattern creat

阅读全文

文件包含漏洞(随笔)

摘要:一. 简单理解 文件包含就是一个文件里面包含另外一个文件。一开始接触的时候是因为php里面,但是查找了一些资料这个存在在很多语言里面。 程序开发人员一般会把重复使用的函数写到单个文件中,需要使用某个函数时直接调用此文件,而无需再次编写,这中文件调用的过程一般被称为文件包含。 程序开发人员一般希望代码

阅读全文

正则表达式(待更)

摘要:正则表达式,又称规则表达式。(英语:Regular Expression,在代码中常简写为regex、regexp或RE),计算机科学的一个概念。正则表达式通常被用来检索、替换那些符合某个模式(规则)的文本。 许多程序设计语言都支持利用正则表达式进行字符串操作。例如,在Perl中就内建了一个功能强大

阅读全文

20179214 2017-2018 2《网络攻防实践》第六周学习总结

摘要:网络攻防教材学习 TCP/IP协议栈攻击 网络攻击基本模式 截获,中断,篡改和伪造 截获是被动攻击模式,具体攻击分为嗅探和监听。中断篡改伪造都是属于主动攻击模式。 主动攻击 主动攻击会导致某些数据流的篡改和虚假数据流的产生。这类攻击可分为篡改、伪造消息数据和终端(拒绝服务)。 (1) 篡改消息 篡改

阅读全文

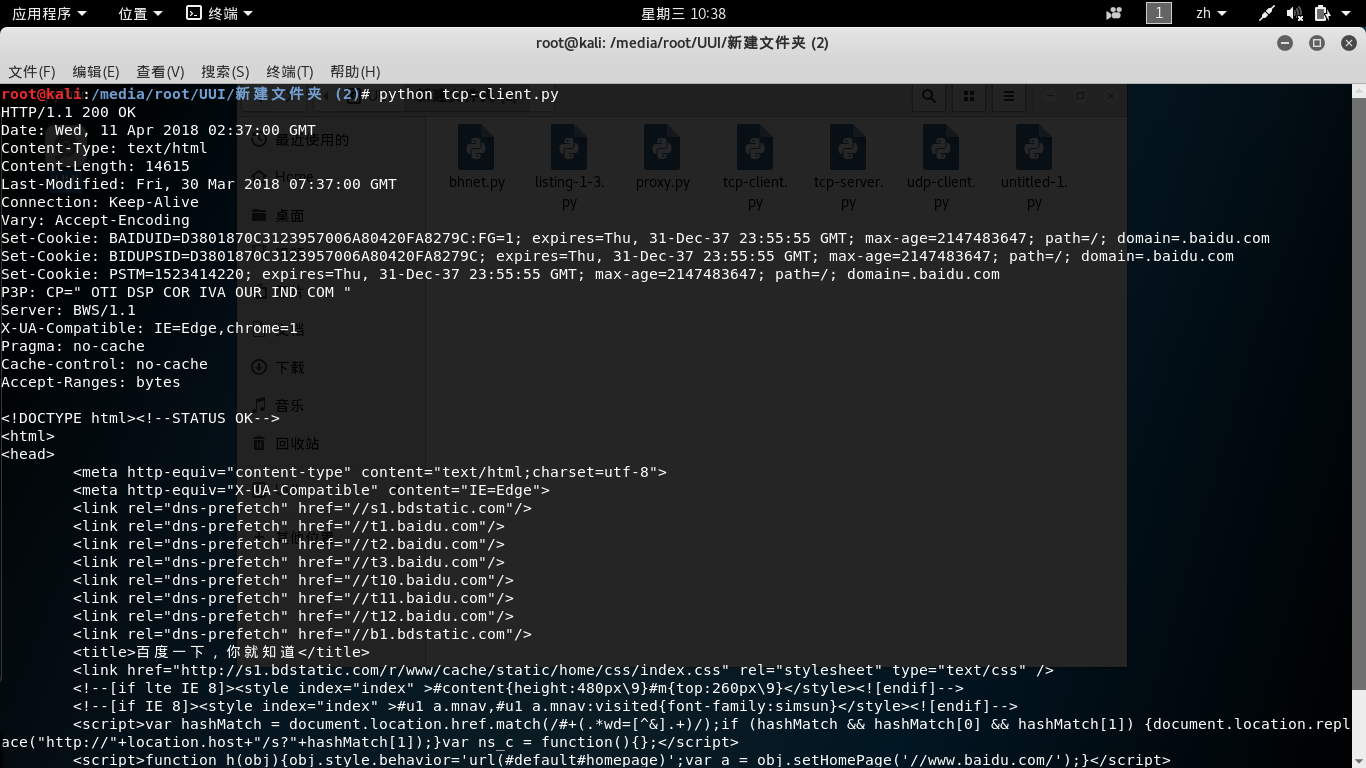

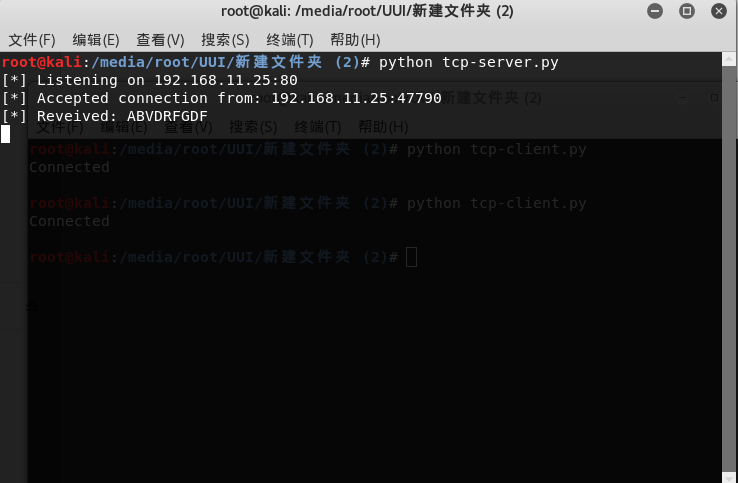

Python 黑帽子第二章运行截图

摘要:

摘要:HTTP响应头拆分 HTTP响应头拆分漏洞 是一种新型的web攻击方案,它从新产生了很多保险漏洞包括:web缓存沾染、用户信息涂改、窃取敏感用户页面、跨站脚本漏洞。这项攻击计划,包括其衍生的一系列技术产生,是因为web利用程序没有对用户的提交进行严格过滤,导致非法用户可以提交一些歹意字符,更具体来说

阅读全文

20179214 2017-2018-2 《密码与安全新技术》第二周作业

摘要:20179214 2017 2018 2 《密码与安全新技术》第二周作业 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年3月29日 必修/选修: 选修 学习内容总结 ICO众筹 所有成功的数字货币以及区块链(本文区块链

阅读全文

浙公网安备 33010602011771号

浙公网安备 33010602011771号