09 2021 档案

摘要:#解题思路 拿到题目,清一色的是[] !()+组成的字符串 这个是JSFUCK编码 解密方法 在线工具(略) 控制台 控制台可以解密JSFUCK 比如火狐:打开控制台 输入JSFUCK代码 [[(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+

阅读全文

摘要:解题思路 拿到手上,有四个页面 首先按照题目要求执行,尝试注册一个名为admin的账户 这种情况,路径都给出来了,很可能就是目录遍历或者文件上传了 回到初始界面,点击链接here 有一个捐赠界面,让我们输入捐赠的地址和名字 下面的collection de musee代表它是一个收藏馆,也不知道捐什

阅读全文

摘要:第三方库graphviz的安装方法: https://blog.csdn.net/lizzy05/article/details/88529483 建议直接使用Linux环境,不需要使用环境变量 代码如下 def printlist(l): for i in range(len(l)): print

阅读全文

摘要:解题思路 在附件里面的文件长这样: 首先点开hint.txt 发现,直接告诉了解压包密码是前一个解压包的名字。 (这句话用南昌话说更带味) 解压之后,发现还是有压缩包,于是这可能就是杂项固定的套路之一——循环解压 但是在解压之前,要思考,题目的名字是什么意思? 百度一下,发现,extractall是

阅读全文

摘要:解题思路 拿到题目的时候,只有一个登录界面 拿到登录界面,而且还伴随着有注册界面,联想到SQL的二次注入漏洞 尝试注册admin'#,并使用admin登录,发现登录失败,说明可能不存在SQL二次注入 注册之后,登录进去,在check.php页面查看源代码的时候发现有一个关于admin的注释: 可能是

阅读全文

摘要:打开压缩文件,这种语言 brainfuck语言 http://ctf.ssleye.com/brain.html

阅读全文

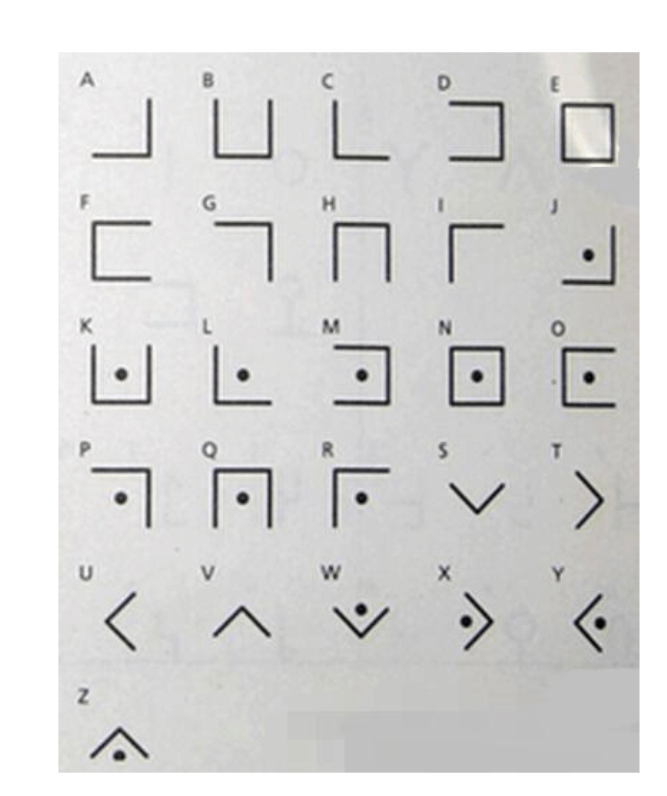

摘要:给了日历和数字 考脑洞 如果将数字两两成组,发现超不过31,就是在日历上画图即可

阅读全文

摘要:我的另一篇博客总结的不够全面,但依然有借鉴价值:https://www.cnblogs.com/Zeker62/p/15192610.html 文件包含的定义 如果文件包含函数没有经过严格的过滤或者定义 并且参数可以被用户控制 这样就有可能包含非预期的文件。 如果文件中存在恶意代码,无论文件是什么类

阅读全文

摘要:云影密码又称01248密码,是古典密码中的一种 密码原理 密码是一个字符串,各个部分以数字0分隔 之后再将各个部分的数字相加,对照英文顺序表进行解密 解密脚本 以本靶场为例 # 云影密码 a="8842101220480224404014224202480122" s=a.split('0') l=

阅读全文

摘要:https://mp.weixin.qq.com/s?__biz=MzkzMDE3NDE0Ng==&mid=2247487895&idx=1&sn=9cddec9d155206b721f7bf5c500322ab&chksm=c27f143af5089d2ca73b9b7e91c2c6d2348f6

阅读全文

摘要:除了stegsolver以外,今天意外得只还有一个工具叫zsteg,更加方便

阅读全文

摘要:解题过程 了解到备份二字,说明可能存在备份文件。 备份文件的好处是:浏览器无法解析带有备份后缀的文件,之后会直接提供用户下载到本地,用户通过去掉备份后缀打开可以查看页面源代码进行代码审计 通过查找,查到index.php.bak这个备份文件 在浏览器输入后下载到本地返现是PHP代码: <?php /

阅读全文

摘要:

阅读全文

摘要:拿到手上,按照流程,foremost分解一下 里面有个压缩包,压缩包里面有个flag,flag里面有密码要输入 打开wireshark流量包 直接排序,取最大的报文 通过解码发现里面有个图片 猜想这个值就是图片的十六进制 复制到winhex,保存为a.jpg 结果真的是一张图片 猜想这个就是解压密码

阅读全文

摘要:这个杂项还是很有意思的,主要是做了这么多杂项以来,第一次制作的二维码可以扫出来 这道题使用bandzip是做不出来的 打开它给的压缩包,bandzip不会报错(报错是收费功能),使用WinRAR打开就会报错: 里面有个flag.txt 打开看看: 那我们可能就需要去修复这个文件头,使用winhex打

阅读全文

摘要:文件操作 将文件内容转换成base64 解码 eg:cat flag.txt|base64 -d eg:base64 -d flag.txt 用法:base64 [选项]... [文件] -d, --decode 解码数据 -i, --ignore-garbag 解码时忽略非字母字符 -w, --w

阅读全文

摘要:一开始使用foremost分解 确实有个图片,假flag 这个ext3肯定暗藏玄机 使用winhex打开文件,是存在一个flag.txt的,但是文件分解里面是没有这个东西的 那就可能需要在Linux环境下打开文件 这里需要在文件镜像中恢复文件 使用工具ext3grep 使用命令: ext3grep

阅读全文

摘要:这个题目是一个jar文件 点开这个游戏,反正我是坚持不到60s 我忍受不了 用winhex打开发现里面有很多文件 使用foremost进行分解 可以得到压缩包,压缩包里面就有源代码,使用base64解码即可 这题告诉我用foremost可以进行jar反编译

阅读全文

摘要:题目内容: 题目拿下来是一个PDF文件 一开始我使用winhex打开,但是里面有flag却是假的 使用binwalk分离也就只有一个文件 最后使用PDF查看器:AdobeAcrobat打开 一串ABAB的东西 复制粘贴到记事本 这ABAB要么是二进制,要么是摩斯密码 使用Ctrl+F替换 A替换成点

阅读全文

摘要:字典生成 生成数字字典:包括规定起始、终止和步长 def printnumber(path): a = eval(input("输入起始数")) b = eval(input("输入最后一个数")) c = eval(input("输入步长")) with open(path, 'w') as f:

阅读全文

摘要:靶场分析 这道题涉及到解密我是没有想到的 拿到手,是一个登录界面: 拿扫描器扫描,发现没有其他的文件 分析可能存在的漏洞: SQL注入漏洞 SQL二次注入漏洞 其他逻辑漏洞 经过尝试,前两个漏洞都没有,只有可能是最后一个漏洞了 登录admin 我们登录一个账户进去,点击manager,发现弹窗提示:

阅读全文

摘要:使用联合注入的时候的报错内容 Warning: mysqli_fetch_array() expects parameter 1 to be mysqli_result, bool given in D:\phpstudy_pro\WWW\web\Sql_injection\easy\2.php o

阅读全文

摘要:https://blog.csdn.net/weixin_46676743/article/details/112669105

阅读全文

摘要:题目分析 拿到题目,就有很多按钮可以点击 点开之后,发现会下载好多paper,这应该就是web坐着写的论文 点开here,this等等东西 会发现有更多的paper等着你下 下载下来的paper是全英文,估计是机器学习数学建模等东西,反正我也看不懂 在手足无措的时候,直接上 目录扫描工具进行扫描 目

阅读全文

摘要:文件上传漏洞简介 文件上传漏洞就是利用某些代码缺陷来上传恶意木马等恶意文件到服务器进行资源获取或者控制 攻击者主要对文件上传漏洞的主要方式是: 前端JS过滤绕过 文件名过滤绕过 Content-Type恶意绕过 等等 上传漏洞类型 前端JS绕过 前端JS代码漏洞绕过的原理是:应用程序是在前端通过JS

阅读全文

摘要:这题考察git源码泄露是我没想到的,根本没查robots.txt 博客写到一半,出现这种情况,也不知道怎么回事,不能返回值 题目分析 这是一个买彩票的题目 很显然,先要进行注册,然后买彩票。 彩票的规则在主页也已经明确了 我们尝试买下彩票,如图 将数据包抓下来,发现是一个JSON文件的附加值: 通过

阅读全文

摘要:这应该是Reverse CTF的首站 给了一个EXE文件,一看就需要用逆向破解: 打开ida32位,进行逆向分析 搜索框内搜索:please input。。。。,寻找对应的答案 按F5进行伪代码生成 看到一个strcopy字符串,盲猜应该是一个十六进制数 所以需要放入notepad++里面生成代码

阅读全文

摘要:题目剖析 这是一道PHP代码审计题目 <?php //php5.5.9 $stuff = $_POST["stuff"]; $array = ['admin', 'user']; if($stuff $array && $stuff[0] != 'admin') { $num= $_POST["nu

阅读全文

摘要:什么是mfw 然而,这和本题没有半毛钱关系 信息搜集 打开页面后,有三个界面: home界面: 翻译一下就是 提示我们:使用上面的链接浏览网页 看看链接: 这个链接的样式就可能存在文件包含漏洞,留个心眼 About界面: 它告诉我们用三个东西开发,发现有git,提示我们可能存在git源码泄露,PHP

阅读全文

摘要:真不easy 提取有用信息: 打开网站,发现有三个文件 flag.txt: 告诉了我们flag的位置 welcome.txt:告诉我们这是和render渲染函数有关,即可能存在SSTI漏洞 hints.txt: 告诉了我们某个东西的加密方式 根据经验,盲猜这是个身份验证的秘钥,看见URL后面的东西像

阅读全文

摘要:SQL注入 判断注入类型 //判断注入类型 ?id=1' ?id=1" ?id='' ?id="" ?id=") ?id=') ?id=3-1 //判断数字型 各种函数作用 #各大函数 %20 //空格编码 %23 //#编码 %26 //& limit 1,1 //取结果第一个记录的后一条记录(即

阅读全文

摘要:自己做已经找到了SQL注入漏洞了,但是后面盲注太慢了而且发现并没有什么有用的信息 找到了一个博客,写得很好,我梳理一下成为自己的东西 https://blog.csdn.net/qq_41500251/article/details/105383065 下面是它做题的思路: 先进行目录扫描 这个博主

阅读全文

摘要:Cookie注入防护方法 使用转义函数对$_COOKIE['']进行转义 使用MYSQLi参数化查询 Cookie欺骗攻击 设置特殊键值对 检查user-agent的一致性 HTTP头部注入防护方法 使用PHP转义函数对$_SERVER['']进行转义 MYSQLi参数化 Cookie和HTTP头部

阅读全文

摘要:用urlopen发送http get请求 import urllib.request response=urllib.request.urlopen("https://www.cnblogs.com") #用utf-8解码 print(response.read().decode('utf-8'))

阅读全文

摘要:好狗好狗 百般尝试 最后的payload http://127.0.0.1/sqli/Less-27/?id=1%27and(updatexml(1,concat(0x7e,(database()),0x7e),1))and%271

阅读全文

摘要:and和or被过滤了 但是 | 和|| 没有被过滤 直接一波: less-26

阅读全文

摘要:账户admin'--+ 密码aaa 登录账户 修改密码: 即可用这个密码登录admin 漏洞原因主要是修改密码的时候没有进行字符转义 导致这个username在后面的查询语句就可以闭合

阅读全文

摘要:代码审计: $uname = check_input($_POST['uname']); $passwd = check_input($_POST['passwd']); 链接less-17 发现用户名和密码都有进行输入过滤 通过观察这个输出提示,它回显出来了host 我们在前面的练习已知的账号密码

阅读全文

摘要:输错密码,就来这一套 进行代码审计 <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd"> <html xmln

阅读全文

摘要:使用软件: GifSplitter 2.0 分离出图像之后发现有个二维码 然后把它画好扫二维码就可以了

阅读全文

摘要:给出了一个docx文件,里面是一大段的佛文 当时并不知道到有个佛文解密,所以以为这里有个隐藏文件 于是用了binwalk去扫描 还真有一个像flag的玩意: 正确的解法是: https://www.amanctf.com/tool/todousharp 使用在线工具佛文解密: 然后对其进行rot13

阅读全文

摘要:工控安全分析人员在互联网上部署了工控仿真蜜罐,通过蜜罐可抓取并分析互联网上针对工业资产的扫描行为,将存在高危扫描行为的IP加入防火墙黑名单可有效减少工业企业对于互联网的攻击面。分析出日志中针对西门子私有通信协议扫描最多的IP,分析该扫描组织,Flag为该IP的域名,,flag形式为 flag{}。

阅读全文

摘要:该靶场会获得一个数据包 点击追踪流=>TCP流,在里面搜索flag 会显示flag.txt文件 但是后面的日期并不是flag 在最大的报文里面,有个png图片,而且这编号很有趣,刚好在刚刚发现的flag.txt报文后面的不远处,猜想这传输的可能就是flag.txt 这种格式刚好是可以用站长工具bas

阅读全文

摘要:骗子题 我还以为和modbus关系很大 下载好文件 排序 Modbus里面length最大的就是flag

阅读全文

摘要:可编程逻辑控制器的生产和发展 早期的可编程控制器称作可编程逻辑控制器(Programmable Logic Controller),简称PLC,它主要用来代替继电器实现逻辑控制。随着技术的发展,这种装置的功能已经大大超过了逻辑控制的范围,因此,今天这种装置称作可编程控制器,简称PC。但是为了避免与个

阅读全文

摘要:工业控制系统网络 网络框架: 工业控制系统网络特点 常见工业控制网络 习题 C√√

阅读全文

摘要:工业控制系统范围 典型企业生产或制造系统包括:现场设备层、现场控制层、过程监控层、制造执行系统(MES)层、企业管理层和外部网络。 从图中可以看出 以制造执行系统(MES)层分层: 向上为通用IT领域 向下为工业控制系统领域 制造执行系统(MES层) 制造执行系统MES层包括: 工厂信息管理系统(P

阅读全文

摘要:ICS系统 ISC即工业控制系统 常见的有: 监控和数据采集系统 SCADA 可编程控制器 PLC 分布式控制系统 DCS 过程控制系统:PCS 远程终端单元 RTU 具体作用: 可编程控制器PLC和远程终端单元RTU主要用户获取设备状态 可编程控制器PLC也可以用于设备的本地控制 分布式控制器DC

阅读全文

摘要:还在研究 参考博客 https://blog.csdn.net/xj28555/article/details/107354079/

阅读全文

摘要:靶场分析 根据提示,只有设备维护中心有后门且有用: 打开设备维护中心: 空空如也,检查源代码: 查看到存在一个?page=index的页面输入,猜想可能存在PHP的文件包含漏洞: 使用payload:?page=php://filter/read=convert.base64-encode/reso

阅读全文

摘要:什么是二阶注入? 二阶注入是指完成一次SQL注入攻击需要进行两次SQL注入(即至少两个不一样的SQL语句查询) 比如我在a页面进行了SQL注入,注入的结果在b页面进一步利用,并在b页面再进行注入,即可得到我们想要的结果。 所以,想要完成二阶注入的操作,至少需要在多页面互动 下面以一个注册+修改密码的

阅读全文

摘要:环境搭建 这个渗透环境的搭建有以下几点 基于session的会话 登录界面 登录成功界面 注销界面 数据库搭建 数据库连接 session会话 服务器端利用session_start()函数发起一次session的会话 此时我们登录成功后用户的数据被保存在服务器端的Cookie: session=

阅读全文

摘要:数据库概念: 数据库管理系统: MySQL、Oracle、SQL server(关系型数据库) MongoDB、Redis、Memchache(非关系型数据库) 数据库系统:包括数据库(DB)、数据库关系系统(DBMS)、计算机操作系统(OS)、管理员(admin) 数据语言 数据定义语言(DDL)

阅读全文

浙公网安备 33010602011771号

浙公网安备 33010602011771号