08 2021 档案

摘要:less-13和less-14差不多,我们以13为例子 和less-12一样,是一个登录界面: 按照less-12的方法: 进行测试,发现报错,那这里很可能我们注入的字符错误: 我们对passwd进行测试: 发现有个括号没有闭合,那么就可能是('')的组合 在admin里面注入') 过了。那么这个题

阅读全文

摘要:这两个靶场是一样的题,我就拿less-12说事了吧 首先,尝试胡乱输入密码进行测试: 发现存在报错,这时用admin和admin这个正确的账号密码进行测试(1~10前面的题目告诉了) 发现有着正确的提示: 但是还不够,我们尝试在username后面加上单引号: 发现正常报错 加上双引号尝试(没输入密

阅读全文

摘要:这两个靶场是一样的题,我就拿less-12说事了吧 首先,尝试胡乱输入密码进行测试: 发现存在报错,这时用admin和admin这个正确的账号密码进行测试(1~10前面的题目告诉了) 发现有着正确的提示: 但是还不够,我们尝试在username后面加上单引号: 发现正常报错 加上双引号尝试(没输入密

阅读全文

摘要:这个靶场拿到手上只有一个helloworld 通过源码发现,存在一个flag.xmas.js文件 但是我们访问这个文件是失败的,那尝试flag.js文件 发现成功访问,但是通过坎坷的阅读发现并没有什么有用的信息: 除了比心一无所有 那既然找不到什么有用的信息,使用扫描工具尝试进行扫描 发现大量git

阅读全文

摘要:这个靶场包含了三个知识点: 目录遍历漏洞 服务器端模板注入漏洞 Linux相关知识 参考资料: https://xz.aliyun.com/t/3679 https://blog.csdn.net/wuyaowangchuan/article/details/109784072 拿到靶场,看URL是

阅读全文

摘要:参考:https://www.cnblogs.com/yuzly/p/11212078.html Nginx匹配到路径files后,把后面的内容加到/home/的后面,就成了/home/../ 防御方法就是: 在/files后面加/,形成/files/,这样URL访问/files../,home后面

阅读全文

摘要:打开靶场,这是一个任意文件读取漏洞: 我们将这个hello文件尝试改成flag文件: 似乎没有头绪,尝试它是个PHP文件,利用文件包含漏洞中的命令: php://filter/read=convert.base64-encode/resource=flag 生成base64编码: 一开就知道,肯定不

阅读全文

摘要:分析这个靶场 : 登录靶场,只有一个空空的界面: 很明显,这是一个登录到账号密码的关于SQL注入的题目 尝试输入admin和其他用户名,发现是不一样的报错: 说明这里的机制是:先检查账号是否存在,再检查账号和密码是否对应 由此可以使用burpsuite抓包进行报错注入的操作: 经过抓包,在burp上

阅读全文

摘要:vim docker-compose.yml #编辑yml文件 docker-compose up -d #启动docker环境,需要在yml目录下 docker-compose down #关闭docker环境,需要在yml目录下 docker images #查看已经下载的镜像 docker i

阅读全文

摘要:这属于一个git源码泄露的问题: 两种方法: 方法1: git clone https://github.com/denny0223/scrabble cd scrabble ./ scrabble http://127.0.0.1 ........ vim index.html scrabble是

阅读全文

摘要:链接: https://book.nu1l.com/tasks/#/pages/web/1.1?id=%e5%b8%b8%e8%a7%81%e7%9a%84%e6%90%9c%e9%9b%86 靶场解析 这道题属于一个常见的信息搜集,主要还是靠着扫描工具的作用 题目提示了我们有三个flag 打开项目

阅读全文

摘要:参考链接:https://chybeta.github.io/2017/10/08/php%E6%96%87%E4%BB%B6%E5%8C%85%E5%90%AB%E6%BC%8F%E6%B4%9E/ 四大漏洞函数 PHP文件包含漏洞主要由于四个函数引起的: include() include_on

阅读全文

摘要:该实验室具有“检查库存”功能,可解析 XML 输入但不显示结果。 要解决该实验,请使用外部 DTD 触发显示/etc/passwd文件内容的错误消息。 该实验室包含指向不同域上的漏洞利用服务器的链接,您可以在其中托管恶意 DTD。 单击“转到漏洞利用服务器”并将以下恶意 DTD 文件保存在您的服务器

阅读全文

摘要:该实验室具有“检查股票”功能,可解析 XML 输入但不显示结果。 要解决实验室问题,请提取/etc/hostname文件的内容。 使用Burp Suite Professional,转到 Burp 菜单,然后启动Burp Collaborator 客户端。 单击“复制到剪贴板”将唯一的 Burp C

阅读全文

摘要:什么是盲XXE? 当应用程序容易受到XXE 注入但不返回其响应中任何定义的外部实体的值时,就会出现盲 XXE 漏洞。这意味着直接检索服务器端文件是不可能的,因此盲 XXE 通常比常规 XXE 漏洞更难被利用。 有两种广泛的方法可以找到和利用盲 XXE 漏洞: 您可以触发带外网络交互,有时会在交互数据

阅读全文

摘要:通过文件上传的 XXE 攻击 一些应用程序允许用户上传文件,然后在服务器端进行处理。一些常见的文件格式使用 XML 或包含 XML 子组件。基于 XML 的格式的示例是办公文档格式(如 DOCX)和图像格式(如 SVG)。 例如,应用程序可能允许用户上传图像,并在上传后在服务器上处理或验证这些图像。

阅读全文

摘要:XInclude 攻击 一些应用程序接收客户端提交的数据,在服务器端将其嵌入到 XML 文档中,然后解析该文档。当客户端提交的数据被放入后端 SOAP 请求,然后由后端 SOAP 服务处理时,就会发生这种情况。 在这种情况下,您无法执行经典的 XXE 攻击,因为您无法控制整个 XML 文档,因此无法

阅读全文

摘要:利用XXE进行SSRF攻击 除了检索敏感数据之外,XXE 攻击的另一个主要影响是它们可用于执行服务器端请求伪造 (SSRF)。这是一个潜在的严重漏洞,其中可以诱导服务器端应用程序向服务器可以访问的任何 URL 发出 HTTP 请求。 要利用 XXE 漏洞执行SSRF 攻击,您需要使用要定位的 URL

阅读全文

摘要:利用XXE检索文件 要执行从服务器的文件系统中检索任意文件的 XXE 注入攻击,您需要通过两种方式修改提交的 XML: 引入(或编辑)DOCTYPE定义包含文件路径的外部实体的元素。 编辑应用程序响应中返回的 XML 中的数据值,以使用定义的外部实体。 例如,假设购物应用程序通过向服务器提交以下 X

阅读全文

摘要:可以绕过Referer的验证 一些应用程序Referer以一种可以绕过的幼稚方式验证标头。例如,如果应用程序验证中的域以Referer预期值开头,则攻击者可以将其作为自己域的子域: http://vulnerable-website.com.attacker-website.com/csrf-att

阅读全文

摘要:##Referer 的验证取决于是否存在标头 某些应用程序Referer会在请求中存在标头时验证标头,但如果省略标头则跳过验证。 在这种情况下,攻击者可以通过某种方式制作他们的 CSRF 漏洞利用,从而导致受害者用户的浏览器Referer在结果请求中删除标头。有多种方法可以实现这一点,但最简单的方法

阅读全文

摘要:##CSRF 令牌简单地复制到 cookie 中 在上述漏洞的进一步变体中,一些应用程序不维护任何已发布令牌的服务器端记录,而是在 cookie 和请求参数中复制每个令牌。在验证后续请求时,应用程序只需验证请求参数中提交的令牌是否与 cookie 中提交的值匹配。这有时被称为针对 CSRF 的“双重

阅读全文

摘要:##CSRF 令牌绑定到非会话 cookie 在上述漏洞的变体中,某些应用程序确实将 CSRF 令牌绑定到 cookie,但与用于跟踪会话的 cookie 不同。当应用程序使用两种不同的框架时,这很容易发生,一种用于会话处理,一种用于 CSRF 保护,它们没有集成在一起: POST /email/c

阅读全文

摘要:本实验室的电子邮件更改功能易受 CSRF 攻击。它使用令牌来尝试防止 CSRF 攻击,但它们没有集成到站点的会话处理系统中。 要解决该实验,请使用您的漏洞利用服务器托管一个 HTML 页面,该页面使用CSRF 攻击来更改查看者的电子邮件地址。 您在应用程序上有两个帐户,可用于帮助设计攻击。凭据如下:

阅读全文

摘要:CSRF 令牌的验证取决于是否存在令牌 某些应用程序在令牌存在时正确验证令牌,但如果省略令牌则跳过验证。 在这种情况下,攻击者可以移除包含令牌的整个参数(不仅仅是它的值)来绕过验证并发起 CSRF 攻击 将请求发送到 Burp Repeater 并观察,如果您更改csrf参数的值,则该请求将被拒绝。

阅读全文

摘要:CSRF,其中令牌验证取决于请求方法 漏洞 某些应用程序在请求使用 POST 方法时正确验证令牌,但在使用 GET 方法时跳过验证。 在这种情况下,攻击者可以切换到 GET 方法绕过验证并进行 CSRF 攻击: 沿用上次文章的代码,更改URL即可、 <html> <!-- CSRF PoC - ge

阅读全文

摘要:VPN概述 VPN——virtual private Network 虚拟私有网络 引入VPN的原因: 不想走专线(太贵) 需要安全性(防止数据窃取) 所以需要在不安全的公网上安全地传输数据 安全三要素 机密性 完整性 身份验证 加密技术 对称加密算法 加密和解密是同一把秘钥 秘钥是通信双方协商生成

阅读全文

摘要:什么是Django Python下有许多款不同的 Web 框架。Django是重量级选手中最有代表性的一位。许多成功的网站和APP都基于Django。 Django 是一个开放源代码的 Web 应用框架,由 Python 写成。 漏洞复现 该漏洞需要开发者使用了GIS中聚合查询的功能,用户在orac

阅读全文

摘要:这题目能这么难我也是没想到 参考总结大佬的博客:https://www.cnblogs.com/joker-vip/p/12483823.html 建议读者去大佬博客看,这里只有我自己看得懂 存在坑点: sqlmap无法使用 对一系列命令存在过滤:return preg_match("/select

阅读全文

摘要:使用您的浏览器通过 Burp Suite 代理流量,登录您的帐户,提交“更新电子邮件”表单,然后在您的代理历史记录中找到生成的请求。 如果您使用Burp Suite Professional,请右键单击请求报文并选择 Engagement tools / Generate CSRF PoC。启用包含

阅读全文

摘要:内容: 本实验演示了博客评论功能中的存储 DOM 漏洞。为解决本实验,利用该漏洞调用alert()函数。 解决 发表包含以下向量的评论: <><img src=1 onerror=alert(1)> 为了防止XSS,该网站使用 JavaScriptreplace()函数对尖括号进行编码。但是,当第一

阅读全文

摘要:本实验演示了一个反射 DOM 漏洞。当服务器端应用程序处理来自请求的数据并在响应中回显数据时,就会出现反射 DOM 漏洞。然后页面上的脚本以不安全的方式处理反射数据,最终将其写入危险的接收器。 为了解决这个实验,创建一个调用alert()函数的注入。 解决实验: 在 Burp Suite 中,转到代

阅读全文

摘要:该实验室在搜索功能中的AngularJS表达式中包含一个基于 DOM 的跨站点脚本漏洞。 AngularJS 是一个流行的 JavaScript 库,它扫描包含ng-app属性(也称为 AngularJS 指令)的 HTML 节点的内容。将指令添加到 HTML 代码后,您可以在双花括号内执行 Jav

阅读全文

摘要:该实验室在提交反馈页面中包含一个基于 DOM 的跨站点脚本漏洞。它使用 jQuery 库的$选择器函数来查找锚元素,并href使用来自location.search. 要解决此实验,请发出“返回”链接警报document.cookie。 解决 在提交反馈页面上,将查询参数更改returnPath为/

阅读全文

摘要:内容 该实验室在搜索博客功能中包含一个基于 DOM 的跨站点脚本漏洞。它使用一个innerHTML赋值,它div使用来自location.search. 要解决此实验,请执行调用该alert函数的跨站点脚本攻击。 实现 在搜索框中输入以下内容: <img src=1 onerror=alert(1)

阅读全文

摘要:内容 该实验室在股票检查器功能中包含一个基于 DOM 的跨站点脚本漏洞。它使用 JavaScript document.write函数将数据写入页面。该document.write函数是用数据调用的location.search,您可以使用网站 URL 控制这些数据。数据包含在 select 元素中

阅读全文

摘要:该实验室在搜索查询跟踪功能中包含一个基于 DOM 的跨站点脚本漏洞。它使用 JavaScriptdocument.write函数将数据写入页面。document.write使用来自 的数据调用该函数location.search,您可以使用网站 URL 控制该数据。 要解决此实验,请执行调用该函数的

阅读全文

摘要:##HTML 标签属性中的 XSS 当 XSS 上下文进入 HTML 标记属性值时,您有时可能能够终止属性值、关闭标记并引入一个新标记。例如: "><script>alert(document.domain)</script> 在这种情况下更常见的是,尖括号被阻止或编码,因此您的输入不能脱离它出现的

阅读全文

摘要:此实验室包含搜索博客功能中反映的跨站点脚本漏洞。反射发生在带有尖括号、单引号和双引号 HTML 编码以及反引号转义的模板字符串内。为了解决这个实验,执行跨站点脚本攻击,调用alert模板字符串中的函数。 解析 在搜索框中提交一个随机的字母数字字符串,然后使用 Burp Suite 拦截搜索请求并将其

阅读全文

摘要:该实验室在评论功能中包含一个存储的跨站点脚本漏洞。 要解决此实验,请提交一条评论,alert该评论会在单击评论作者姓名时调用该函数。 解析 在“网站”输入中发表带有随机字母数字字符串的评论,然后使用 Burp Suite 拦截请求并将其发送到 Burp Repeater。 在浏览器中发出第二个请求查

阅读全文

摘要:该实验室在 JavaScript URL 中反映了您的输入,但并非所有内容都如此。这最初似乎是一个微不足道的挑战;但是,该应用程序正在阻止某些字符以防止XSS攻击。 要解决该实验室问题,请执行跨站点脚本攻击,该攻击alert使用消息1337中某处包含的字符串调用函数alert。 解析 访问以下 UR

阅读全文

摘要:此实验室包含搜索查询跟踪功能中反映的跨站点脚本漏洞,其中尖括号和双引号是 HTML 编码的,单引号被转义。 要解决此实验,请执行跨站点脚本攻击,该攻击会跳出 JavaScript 字符串并调用该alert函数。 解析 在搜索框中提交一个随机的字母数字字符串,然后使用 Burp Suite 拦截搜索请

阅读全文

摘要:此实验室包含在对尖括号进行编码的搜索查询跟踪功能中反映的跨站点脚本漏洞。反射发生在 JavaScript 字符串内。要解决此实验,请执行跨站点脚本攻击,该攻击会跳出 JavaScript 字符串并调用该alert函数。 解析 在搜索框中提交一个随机的字母数字字符串,然后使用 Burp Suite 拦

阅读全文

摘要:该实验室在搜索查询跟踪功能中包含一个反映的跨站点脚本漏洞。反射发生在带有单引号和反斜杠转义的 JavaScript 字符串中。 要解决此实验,请执行跨站点脚本攻击,该攻击会跳出 JavaScript 字符串并调用该alert函数。 漏洞解析 在搜索框中提交一个随机的字母数字字符串,然后使用 Burp

阅读全文

摘要:靶场内容 此实验室在规范链接标签中反映用户输入并转义尖括号。 要解决实验室问题,请在主页上执行跨站点脚本攻击,注入调用该alert函数的属性。 为了协助您的利用,您可以假设模拟用户将按下以下组合键: ALT+SHIFT+X CTRL+ALT+X Alt+X 请注意,本实验的预期解决方案只能在 Chr

阅读全文

摘要:靶场内容: 该实验室在评论功能中包含一个存储的跨站点脚本漏洞。要解决此实验,请提交一条评论,alert该评论会在单击评论作者姓名时调用该函数。 漏洞解析 在“网站”输入中发表带有随机字母数字字符串的评论,然后使用 Burp Suite 拦截请求并将其发送到 Burp Repeater。 在浏览器中发

阅读全文

摘要:靶场内容: 此实验室包含搜索博客功能中反映的跨站点脚本漏洞,其中尖括号是 HTML 编码的。要解决此实验,请执行跨站点脚本攻击,注入属性并调用alert函数。 漏洞分析 在搜索框中提交一个随机的字母数字字符串,然后使用 Burp Suite 拦截搜索请求并将其发送到 Burp Repeater。 观

阅读全文

摘要:靶场内容 本实验室有一个简单的反射型 XSS漏洞。该站点阻止了常见标签,但遗漏了一些 SVG 标签和事件。 要解决实验室问题,请执行调用该函数的跨站点脚本攻击alert()。 漏洞解析 注入一些测试脚本在search框中<img src=1 onerror=alert(1)> 发现不允许 使用您的浏

阅读全文

摘要:靶场内容 该实验室包含一个带有一些白名单标签的反射型 XSS漏洞,但所有事件和锚点href属性都被阻止。 要解决该实验室问题,请执行跨站点脚本攻击,该攻击会注入一个向量,单击该向量时会调用该alert函数。 请注意,您需要使用“点击”一词来标记您的矢量,以诱导模拟实验室用户点击您的矢量。例如:<a

阅读全文

摘要:靶场内容 此实验室阻止除自定义标记之外的所有 HTML 标记。 要解决实验室问题,请执行跨站点脚本攻击,注入自定义标记并自动发出警报document.cookie。 漏洞解析 注入以下脚本到服务器 <script> location = 'https://your-lab-id.web-securi

阅读全文

摘要:靶场内容 本实验室在搜索功能中包含一个反射型 XSS漏洞,但使用 Web 应用程序防火墙 (WAF) 来防御常见的 XSS 向量。 要解决实验室问题,请执行绕过 WAF 并调用该函数的跨站点脚本攻击print()。 注意 注意 您的解决方案不得要求任何用户交互。手动导致print()在您自己的浏览器

阅读全文

摘要:靶场内容 该实验室在评论功能中包含一个存储的跨站点脚本漏洞。 要解决此实验,请提交在alert查看博客文章时调用该函数的评论。 漏洞解析 在评论框中输入以下内容: <script>alert(1)</script> 就是一个存储型XSS,通过评论区存储到服务器

阅读全文

摘要:靶场内容 本实验包含博客评论功能中的存储型 XSS漏洞。为解决实验室问题,利用该漏洞进行CSRF攻击,更改查看博文评论的人的邮箱。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞解析 这个漏洞告诉我们,可以利用CSRF令牌执行XSS漏洞 所以我们要做的就是提取CSRF令牌: 使用

阅读全文

摘要:靶场内容 本实验包含博客评论功能中的存储型 XSS漏洞。一个模拟的受害者用户在发布后查看所有评论。为了破解实验室,利用该漏洞窃取受害者的用户名和密码,然后使用这些凭据登录受害者的帐户。 解决方法 将脚本放到评论区: <input name=username id=username> <input t

阅读全文

摘要:靶场内容 本实验包含博客评论功能中的存储型 XSS漏洞。一个模拟的受害者用户在发布后查看所有评论。为解决实验室,利用该漏洞窃取受害者的会话cookie,然后使用该cookie来冒充受害者。 注意 为了防止 Academy 平台被用来攻击第三方,我们的防火墙会阻止实验室与任意外部系统之间的交互。要解决

阅读全文

摘要:##什么是跨站脚本(XSS)? 跨站点脚本(也称为 XSS)是一种 Web 安全漏洞,允许攻击者破坏用户与易受攻击的应用程序的交互。它允许攻击者绕过旨在将不同网站彼此隔离的同源策略。跨站点脚本漏洞通常允许攻击者伪装成受害者用户,执行用户能够执行的任何操作,并访问用户的任何数据。如果受害者用户在应用程

阅读全文

摘要:在本节中,我们将解释跨站 WebSocket 劫持 (CSWSH),描述入侵的影响,并详细说明如何执行跨站点 WebSocket 劫持攻击。 什么是跨站WebSocket劫持? 跨站点 WebSocket 劫持(也称为跨源 WebSocket 劫持)涉及WebSocket 握手上的跨站点请求伪造(C

阅读全文

摘要:靶场内容: 该在线商店具有使用WebSockets实现的实时聊天功能。 它有一个激进但有缺陷的 XSS 过滤器。 要解决实验室问题,请使用 WebSocket 消息alert()在支持代理的浏览器中触发弹出窗口。 提示 如果您正在努力绕过 XSS 过滤器,请尝试我们的XSS 实验室。 有时,您可以使

阅读全文

摘要:什么是Websocket? Websocket是一种通信协议 通过HTTP发起的,全双工 用于现代Web应用程序,流式传输数据 Websocket和HTTP区别 HTTP作为老牌协议,客户端发送请求报文,服务器回复响应报文。通常,响应立即发生,表示事物完成。即使网络保持打开状态,也将用于请求和响应的

阅读全文

摘要:靶场内容 该在线商店具有使用WebSockets实现的实时聊天功能。 您提交的聊天消息由支持代理实时查看。 要解决实验室问题,请使用 WebSocket 消息alert()在支持代理的浏览器中触发弹出窗口。 漏洞分析 就很奇怪,我在Windows上面的burp就死活抓不到Websocket的包,到k

阅读全文

摘要:靶场内容 该实验室根据 Referer 标头控制对某些管理功能的访问。您可以通过使用凭据登录来熟悉管理面板administrator:admin。 要解决实验室问题,请使用凭据登录wiener:peter并利用有缺陷的访问控制将自己提升为管理员。 靶场解析 Referer:这个值是一个URL,代表当

阅读全文

摘要:靶场内容 该实验室有一个管理面板,其中包含一个有缺陷的多步骤流程,用于更改用户的角色。您可以通过使用凭据登录来熟悉管理面板administrator:admin。 要解决实验室问题,请使用凭据登录wiener:peter并利用有缺陷的访问控制将自己提升为管理员。 解决方法 登录到administra

阅读全文

摘要:靶场内容: 该实验室将用户聊天记录直接存储在服务器的文件系统上,并使用静态 URL 检索它们。 通过找到用户的密码carlos并登录他们的帐户来解决实验室问题。 漏洞分析: 这个就是在网站里面将聊天记录存储在文件里 而其他用户又可以访问这个文件,从而窃取别人的聊天记录 登录账户,选择live cha

阅读全文

摘要:靶场内容 该实验室的用户帐户页面包含当前用户的现有密码,预填充为掩码输入。 要解决实验室,找回管理员的密码,然后用它删除carlos. 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞解析 登录账户 发现 密码被遮掩,但是仍然可以从源代码看见密码 点击my-account 抓住有i

阅读全文

摘要:靶场内容 该实验室包含一个访问控制漏洞,其中敏感信息在重定向响应正文中泄露。 解决实验室,为用户获取API密钥carlos并提交作为解决方案。 您可以使用以下凭据登录自己的帐户: wiener:peter 靶场解析: 还是按照登录账户,点击my account来 这次是明文的,将wiener改成ca

阅读全文

摘要:靶场内容 该实验室在用户帐户页面上存在横向提权漏洞,但通过 GUID 识别用户。 要解决实验室,请找到 的 GUID carlos,然后提交他的 API 密钥作为解决方案。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析: 还是依靠上一题的方法尝试: 发现这个id里面是一大堆

阅读全文

摘要:靶场内容 本实验室在用户账户页面存在横向提权漏洞。 解决实验室,为用户获取API密钥carlos并提交作为解决方案。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞解析 打开靶场,输入账号密码登录 点击my account按键 截取报文,发现有个get形式的报文很奇特: 发送到r

阅读全文

摘要:靶场内容 本实验部分基于请求的 HTTP 方法实现访问控制。您可以通过使用凭据登录来熟悉管理面板administrator:admin。 要解决实验室问题,请使用凭据登录wiener:peter并利用有缺陷的访问控制将自己提升为管理员。 漏洞解析 使用管理员账号登录控制面板 将carlos提权,并截

阅读全文

摘要:靶场内容: 该网站在 上有一个未经/admin身份验证的管理面板,但前端系统已配置为阻止外部访问该路径。但是,后端应用程序构建在支持X-Original-URL标头的框架上。 要解决实验室问题,请访问管理面板并删除用户carlos。 漏洞解析 访问admin被阻止 说明这里URL对其进行了访问控制:

阅读全文

摘要:靶场内容: 该实验室在 上有一个管理面板/admin。只有 roleid为 2 的登录用户才能访问它。 通过访问管理面板并使用它删除用户来解决实验室问题carlos。 您可以使用以下凭据登录自己的帐户: wiener:peter 靶场解析 现在后面加个/admin:发现报错Admin interfa

阅读全文

摘要:靶场内容: 该实验室有一个不受保护的管理面板。它位于不可预测的位置,但该位置已在应用程序的某处公开。 通过访问管理面板并使用它删除用户来解决实验室问题carlos。 靶场解析 已经在某处公开了 查看源代码: 发现存在一个js代码,其中指向了/admin-58u9sq这个文件 访问这个文件就可以找到管

阅读全文

摘要:什么是访问控制? 访问控制(或授权)是对谁(或什么)可以执行已尝试的操作或访问他们请求的资源的限制的应用。 在 Web 应用程序的上下文中,访问控制依赖于身份验证和会话管理: 身份验证识别用户并确认他们就是他们所说的人。 会话管理识别同一用户正在发出哪些后续 HTTP 请求。 访问控制确定是否允许用

阅读全文

摘要:靶场内容 这个实验室有一个管理面板/admin,它使用可伪造的 cookie 识别管理员。 通过访问管理面板并使用它删除用户来解决实验室问题carlos。 您可以使用以下凭据登录自己的帐户: wiener:peter 解决方法: 登录账户 传参 /admin 发现不行 截取admin报文到repea

阅读全文

摘要:靶场内容: 该实验室通过其版本控制历史记录披露敏感信息。要解决实验室,请获取administrator用户的密码,然后登录并删除carlos的帐户。 漏洞解析 打开实验室并浏览以/.git显示实验室的 Git 版本控制数据。 下载整个目录的副本。在Linux下,最简单的方法是使用命令wget -r

阅读全文

摘要:靶场内容 该实验室的管理界面存在身份验证绕过漏洞,但在不了解前端使用的自定义 HTTP 标头的情况下利用该漏洞是不切实际的。 要解决实验室问题,请获取标头名称,然后使用它绕过实验室的身份验证。访问管理界面并删除卡洛斯的帐户。 您可以使用以下凭据登录自己的帐户: wiener:peter 靶场解析 在

阅读全文

摘要:靶场内容: 该实验室通过隐藏目录中的备份文件泄露其源代码。为解决实验室,识别并提交数据库密码,该密码已硬编码在泄露的源代码中。 漏洞分析 浏览/robots.txt并注意它显示/backup目录的存在。 浏览以/backup查找文件ProductTemplate.java.bak。或者,右键单击站点

阅读全文

摘要:靶场内容 此实验室包含一个调试页面,其中披露了有关应用程序的敏感信息。解决实验室,获取并提交SECRET_KEY环境变量。 漏洞分析 一般SECRET_KEY是属于phpinfo()文件的 在 Burp 运行的情况下,浏览到主页。 转到“Target”>“site map”选项卡。右键单击实验室的顶

阅读全文

摘要:靶场内容: 该实验室的详细错误消息表明它使用的是易受攻击的第三方框架版本。解决实验室,获取并提交该框架的版本号。 漏洞解析 这是一个很简单的漏洞 报错的时候会把自己的有关敏感信息暴露出来(比如服务的版本号) 在 Burp 运行的情况下,打开其中一个产品页面。 在 Burp 中,转到“代理”>“HTT

阅读全文

摘要:信息披露可能发生在网站内的各种环境中。以下是您可以查看敏感信息是否暴露的一些常见位置示例。 网络爬虫文件 目录列表 开发者评论 错误消息 调试数据 用户帐户页面 备份文件 不安全的配置 版本控制历史 ##网络爬虫文件 许多网站提供的文件**/robots.txt**,并**/sitemap.xml*

阅读全文

摘要:#什么是信息披露? 信息披露,也称为信息泄露,是指网站无意中向用户泄露敏感信息。根据上下文,网站可能会向潜在攻击者泄露各种信息,包括: 有关其他用户的数据,例如用户名或财务信息 敏感的商业或商业数据 关于网站及其基础设施的技术细节 泄露敏感用户或业务数据的危险是相当明显的,但泄露技术信息有时也同样严

阅读全文

摘要:靶场内容 这个实验室有一些受CSRF 令牌保护的帐户功能,还有一个确认对话框来防止点击劫持。为了解决这个实验,构建一个攻击,通过点击“首先点击我”和“点击我”诱饵动作来欺骗用户点击删除帐户按钮和确认对话框。您将需要在本实验中使用两个元素。 您可以使用以下凭据自行登录帐户: wiener:peter

阅读全文

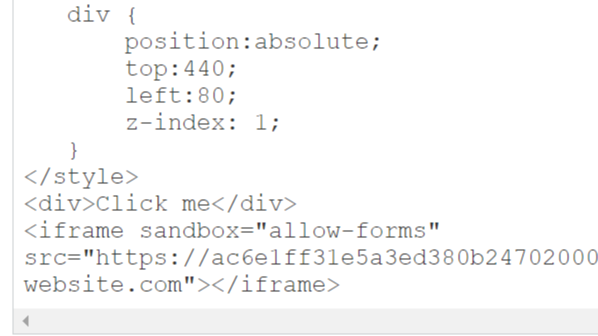

摘要: 实验内容 该实验室包含一个由点击触发的XSS漏洞。构建一个点击劫持攻击,欺骗用户点击“点击我”按钮来调用该print()函数。 解决方法: <style> iframe { position:relative; width:500; height: 700; opacity: 0.0001; z-i

阅读全文

实验内容 该实验室包含一个由点击触发的XSS漏洞。构建一个点击劫持攻击,欺骗用户点击“点击我”按钮来调用该print()函数。 解决方法: <style> iframe { position:relative; width:500; height: 700; opacity: 0.0001; z-i

阅读全文

实验内容 该实验室包含一个由点击触发的XSS漏洞。构建一个点击劫持攻击,欺骗用户点击“点击我”按钮来调用该print()函数。 解决方法: <style> iframe { position:relative; width:500; height: 700; opacity: 0.0001; z-i

阅读全文

实验内容 该实验室包含一个由点击触发的XSS漏洞。构建一个点击劫持攻击,欺骗用户点击“点击我”按钮来调用该print()函数。 解决方法: <style> iframe { position:relative; width:500; height: 700; opacity: 0.0001; z-i

阅读全文

摘要: Good

阅读全文

Good

阅读全文

Good

阅读全文

Good

阅读全文

摘要: 靶场内容: 该实验室扩展了基本的点击劫持例如在实验室:基本点击劫持与CSRF令牌保护。 该实验室的目标是通过使用 URL 参数预填充表单并诱使用户无意中单击“更新电子邮件”按钮来更改用户的电子邮件地址。 为了解决这个实验,制作一些 HTML 来构建帐户页面,并通过单击“点击我”诱饵来欺骗用户更新他们

阅读全文

靶场内容: 该实验室扩展了基本的点击劫持例如在实验室:基本点击劫持与CSRF令牌保护。 该实验室的目标是通过使用 URL 参数预填充表单并诱使用户无意中单击“更新电子邮件”按钮来更改用户的电子邮件地址。 为了解决这个实验,制作一些 HTML 来构建帐户页面,并通过单击“点击我”诱饵来欺骗用户更新他们

阅读全文

靶场内容: 该实验室扩展了基本的点击劫持例如在实验室:基本点击劫持与CSRF令牌保护。 该实验室的目标是通过使用 URL 参数预填充表单并诱使用户无意中单击“更新电子邮件”按钮来更改用户的电子邮件地址。 为了解决这个实验,制作一些 HTML 来构建帐户页面,并通过单击“点击我”诱饵来欺骗用户更新他们

阅读全文

靶场内容: 该实验室扩展了基本的点击劫持例如在实验室:基本点击劫持与CSRF令牌保护。 该实验室的目标是通过使用 URL 参数预填充表单并诱使用户无意中单击“更新电子邮件”按钮来更改用户的电子邮件地址。 为了解决这个实验,制作一些 HTML 来构建帐户页面,并通过单击“点击我”诱饵来欺骗用户更新他们

阅读全文

摘要:靶场内容: <?php class Demo { private $file = 'index.php'; public function __construct($file) { $this->file = $file; } function __destruct() { echo @highli

阅读全文

摘要:靶场内容: 该实验室包含登录功能和受CSRF 令牌保护的删除帐户按钮。用户将点击诱饵网站上显示“点击”一词的元素。 为了解决这个实验,制作一些 HTML 来构建帐户页面并欺骗用户删除他们的帐户。删除帐号后,实验室就解决了。 您可以使用以下凭据登录自己的帐户: wiener:peter 注意 受害者将

阅读全文

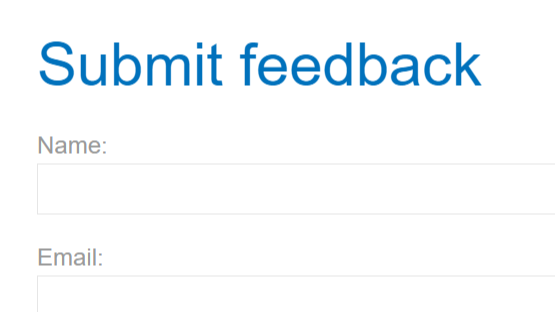

摘要:##什么是点击劫持? 点击劫持是一种基于界面的攻击,通过点击诱饵网站中的一些其他内容,诱使用户点击隐藏网站上的可操作内容。考虑以下示例: 网络用户访问诱饵网站(可能这是电子邮件提供的链接)并单击按钮以赢取奖品。不知不觉中,他们被攻击者欺骗,按下了一个替代的隐藏按钮,这导致在另一个网站上支付一个帐户。

阅读全文

摘要:显然这是一个文件上传漏洞: 查看网页源代码发现,这里有个JavaScript脚本对上传文件的格式做了限制: 尝试使用带有一句话木马的jpg图片 隐写术: 命令copy /b niuniu.jpg + nmd.php phpniuniu.jpg niuniu.jpg是普通jpg图片,nmd.php是带

阅读全文

摘要:靶场内容 题目:反序列化——说明和反序列化有关 打开靶场:PHP代码——PHP反序列化 solution 这个靶场出来之后,显示出来是一个不完整的PHP代码——括号都没有完全闭合 开始分析: __wakeup()属于魔术方法,通常用于反序列化中。 unserialize() 反序列化函数会检查是否存

阅读全文

摘要:2021/9/13补充,URL编码要使用Notepad++ full encode 第一次编码,然后自然URL编码第二次才能解题 拿到题目,看似好像没有什么可以突破的 不论是检查源代码还是使用dirsearch或者御剑 都查不出有用的文件 今天知道了其实存在一个后缀名为.phps的文件 后缀名为.p

阅读全文

摘要:PHP序列化格式 假设一个对象User具有以下属性: $user->name = "carlos"; $user->isLoggedIn = true; 序列化之后,对象可能如下所示: O:4:"User":2:{s:4:"name":s:6:"carlos"; s:10:"isLoggedIn":

阅读全文

摘要:靶场内容: 本实验使用基于序列化的会话机制和 Ruby on Rails 框架。有一个记录的漏洞利用可以通过此框架中的小工具链实现远程代码执行。 要解决实验室问题,请查找记录的漏洞利用并对其进行调整以创建包含远程代码执行有效负载的恶意序列化对象。然后,将此对象传递到网站以morale.txt从 Ca

阅读全文

摘要:靶场内容 该实验室具有使用签名 cookie 的基于序列化的会话机制。它还使用通用的 PHP 框架。尽管您没有源代码访问权限,但您仍然可以使用预构建的小工具链来利用此实验室的不安全反序列化。 为了解决实验室问题,识别目标框架,然后使用第三方工具生成包含远程代码执行有效负载的恶意序列化对象。然后,研究

阅读全文

摘要:靶场内容 本实验使用基于序列化的会话机制并加载 Apache Commons Collections 库。尽管您没有源代码访问权限,但您仍然可以使用预先构建的小工具链来利用此实验室。 为了解决实验室问题,请使用第三方工具生成包含远程代码执行负载的恶意序列化对象。然后,将此对象传递到网站以morale

阅读全文

摘要:靶场内容 本实验使用基于序列化的会话机制,因此容易受到任意对象注入的影响。为了解决实验室问题,创建并注入恶意序列化对象以morale.txt从 Carlos 的主目录中删除文件。您需要获得源代码访问权限才能解决此实验。 您可以使用以下凭据登录自己的帐户: wiener:peter 有时,您可以通过将

阅读全文

摘要:靶场内容: 本实验使用基于序列化的会话机制。某个功能对序列化对象中提供的数据调用危险的方法。要解决实验室问题,请编辑会话 cookie 中的序列化对象,并使用它morale.txt从 Carlos 的主目录中删除文件。 您可以使用以下凭据登录自己的帐户: wiener:peter 您还可以访问备份帐

阅读全文

摘要:靶场内容: 本实验使用基于序列化的会话机制,因此容易绕过身份验证。解决实验室,编辑会话cookie中的序列化对象以访问该administrator帐户。然后,删除carlos。 您可以使用以下凭据登录自己的帐户: wiener:peter 靶场解析 这个靶场的关键知识点在于PHP中的 == 弱比较

阅读全文

摘要:https://portswigger.net/web-security/deserialization/exploiting/lab-deserialization-modifying-serialized-objects 靶场内容: 本实验使用基于序列化的会话机制,因此容易受到权限提升的影响。为

阅读全文

摘要:什么是序列化 将复杂的数据结构转换为可以作为有顺序的字节流发送、或者转化为更扁平的格式以方便接收。 序列化使如下操作更简单: 写入复杂的数据到进程间的内存、文件或者数据库 发送复杂的数据,例如在网络、应用程序的不同组件之间、在API中调用复杂数据 当一个对象被序列化的时候,它的状态也就成了一种“持久

阅读全文

摘要:属于一个阶段性的总结吧,总结我这一周学习的各种漏洞和各种情况分析 SQL注入 本篇假设:有一个数据库叫data,其中有数据表叫users,users有三个字段:id | username | password 什么是SQL注入? SQL注入是2017年OWASP TOP 1 的危险性较高的一个漏洞类

阅读全文

摘要:靶场内容: 需要吐槽一下,这个靶场我起码进了五次,环境才没有错 漏洞分析 拿到题目,是一个新闻搜索框 猜想可能有两种漏洞:XSS漏洞和SQL漏洞 尝试XSS漏洞:<script>alert(1)</script>和'"/><script>alert(1)</script> 然后就报错了呃 尝试SQL

阅读全文

摘要:靶场内容: 本实验室在产品图片显示中存在文件路径遍历漏洞。 应用程序验证提供的文件名是否以预期的文件扩展名结尾。 要解决实验室问题,请检索/etc/passwd文件的内容 漏洞解析: 这个文件过滤是必须以png为扩展名才能有效 但是我们的passwd并不是png文件 但是我们可以添加%00这样的字节

阅读全文

摘要:什么是操作系统命令注入? OS 命令注入(也称为 shell 注入)是一种 Web 安全漏洞,允许攻击者在运行应用程序的服务器上执行任意操作系统 (OS) 命令,并且通常会完全破坏应用程序及其所有数据。通常,攻击者可以利用操作系统命令注入漏洞来破坏托管基础架构的其他部分,利用信任关系将攻击转向组织内

阅读全文

摘要:Directory traversal 目录遍历漏洞 26/100 保存草稿 发布文章 ZripenYe 未选择文件 new 什么是目录遍历? 目录遍历(也称为文件路径遍历)是一种 Web 安全漏洞,允许攻击者读取运行应用程序的服务器上的任意文件。这可能包括应用程序代码和数据、后端系统的凭据以及敏感

阅读全文

摘要:至少在概念上,身份验证漏洞是最容易理解的一种漏洞。 然而,由于身份验证和安全性之间的关系,它们可能是最关键的。 除了可能允许攻击者直接访问敏感数据和功能外,他们还暴露了额外的攻击面,以便进一步利用。因此,学习如何识别和利用身份验证漏洞,包括如何绕过常见的保护措施,是一项基本技能。 在本节中,我们将介

阅读全文

摘要:靶场内容: 该实验室在产品库存检查器中包含一个操作系统命令注入漏洞。 应用程序执行包含用户提供的产品和商店 ID 的 shell 命令,并在其响应中返回命令的原始输出。 为了解决实验室,执行whoami命令来确定当前用户的名称。 漏洞分析 这是一个命令注入,我们需要找到一个注入点 这里的注入点是在商

阅读全文

摘要:@ 靶场内容: 本实验在反馈功能中包含一个OS 命令盲注入漏洞。 应用程序执行包含用户提供的详细信息的 shell 命令。命令的输出不会在响应中返回。但是,您可以使用输出重定向来捕获命令的输出。有一个可写文件夹: /var/www/images/ 该应用程序从该位置提供产品目录的图像。您可以将注入命

阅读全文

摘要:靶场内容: 本实验在反馈功能中包含一个OS 命令盲注入漏洞。 应用程序执行包含用户提供的详细信息的 shell 命令。命令的输出不会在响应中返回。 解决实验室,利用OS盲注漏洞造成10秒延迟。 漏洞分析: 这就是一个关于时间延迟的命令注入 这次的注入点在email 随便打开一个标签页 然后发现上面有

阅读全文

摘要:靶场内容: 本实验在反馈功能中包含一个OS 命令盲注入漏洞。 应用程序执行包含用户提供的详细信息的 shell 命令。该命令是异步执行的,对应用程序的响应没有影响。无法将输出重定向到您可以访问的位置。但是,您可以触发与外部域的带外交互。 要解决实验室问题,请执行whoami命令并通过 DNS 查询将

阅读全文

摘要:靶场内容: 本实验在反馈功能中包含一个 OS命令盲注入漏洞。 应用程序执行包含用户提供的详细信息的 shell 命令。该命令是异步执行的,对应用程序的响应没有影响。无法将输出重定向到您可以访问的位置。但是,您可以触发与外部域的带外交互。 为解决实验室问题,利用盲操作系统命令注入漏洞向 Burp Co

阅读全文

摘要:@ 什么是业务逻辑漏洞? 业务逻辑漏洞是应用程序设计和实现中的缺陷,允许攻击者引发意外行为。这可能使攻击者能够操纵合法功能以实现恶意目标。这些缺陷通常是由于未能预测可能发生的异常应用程序状态,因此未能安全处理它们。 注意 在此上下文中,术语“业务逻辑”仅指定义应用程序如何运行的一组规则。由于这些规则

阅读全文

摘要:恢复内容开始 ## 靶场内容 该实验室的采购工作流程存在逻辑缺陷。为了解决实验室,利用这个漏洞购买了一件“轻量级l33t皮夹克”。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析 在 Burp 运行的情况下,登录并注册时事通讯以获得优惠券代码SIGNUP30。请注意,您可以购

阅读全文

摘要:靶场内容 该实验室的采购工作流程存在逻辑缺陷。为了解决实验室,利用这个漏洞购买了一件“轻量级l33t皮夹克”。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析 登录并注意有一个优惠券代码,NEWCUST5。 在页面底部,注册 newsletter。您会收到另一个优惠券代码,S

阅读全文

摘要:靶场内容 该实验室对登录过程中的事件顺序做出了有缺陷的假设。破解实验室,利用该漏洞绕过实验室认证,访问管理界面,删除Carlos。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析 在 Burp 运行的情况下,完成登录过程并注意您需要在进入主页之前选择您的角色。 使用内容扫描工

阅读全文

摘要:靶场内容 该实验室对采购工作流程中的事件顺序做出了有缺陷的假设。为了解决实验室,利用这个漏洞购买了一件“轻量级l33t皮夹克”。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析: 在 Burp 运行的情况下,登录并购买您可以使用商店信用额度购买的任何商品。 研究HTTP hi

阅读全文

摘要:靶场内容: 该实验室根据用户的输入对用户的权限级别做出了有缺陷的假设。因此,您可以利用其帐户管理功能的逻辑来访问任意用户的帐户。要解决实验室,请访问该administrator帐户并删除 Carlos。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析 在 Burp 运行的情况

阅读全文

摘要:靶场内容: 该实验室有缺陷的逻辑允许任意用户访问只应提供给公司员工的管理功能。要解决实验室问题,请访问管理面板并删除 Carlos 漏洞分析 打开靶场,然后转到 Burp 中的"Target" > "Site map" 选项卡。右键单击实验室域并选择"Engagement tools" > "Dis

阅读全文

摘要:靶场内容 本实验未充分验证用户输入。您可以利用其帐户注册过程中的逻辑缺陷来访问管理功能。要解决实验室问题,请访问管理面板并删除 Carlos。 漏洞分析: 通过 Burp 代理流量时,打开实验室并转到 "Target" > "Site map"选项卡。右键单击靶场的域名并选择"Engagement

阅读全文

摘要:靶场内容 本实验未充分验证用户输入。您可以利用其采购工作流程中的逻辑缺陷以意外价格购买商品。解决实验室,买一件 "Lightweight l33t leather jacket". 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞解析 这个漏洞依然存在一个逻辑缺陷 但是这次把商品的

阅读全文

摘要:靶场内容 本实验未充分验证用户输入。您可以利用其采购工作流程中的逻辑缺陷以意外价格购买商品。解决实验室,买一件"Lightweight l33t leather jacket"。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞分析 注意是要买一件夹克,不要买多了 这个漏洞的点在于

阅读全文

摘要:靶场内容: 本实验未充分验证用户输入。您可以利用其采购工作流程中的逻辑缺陷以意外价格购买商品。解决实验室,买一件“Lightweight "l33t" Leather Jacket”。 您可以使用以下凭据登录自己的帐户: wiener:peter 漏洞解析: 首先,利用题目给定的账号密码登录到靶场里

阅读全文

摘要:靶场内容: 本实验在反馈功能中包含一个OS 命令盲注入漏洞。 应用程序执行包含用户提供的详细信息的 shell 命令。该命令是异步执行的,对应用程序的响应没有影响。无法将输出重定向到您可以访问的位置。但是,您可以触发与外部域的带外交互。 要解决实验室问题,请执行whoami命令并通过 DNS 查询将

阅读全文

摘要:靶场内容: 本实验室在产品图片显示中存在文件路径遍历漏洞。 应用程序通过请求参数传输完整的文件路径,并验证提供的路径是否以预期的文件...

阅读全文

Lab: File path traversal, traversal sequences stripped with superfluous URL-decode 文件路径遍历,URL解码来防止过滤

摘要:漏洞内容 本实验室在产品图片显示中存在文件路径遍历漏洞。 应用程序块包含路径遍历序列的输入。然后在使用之前对输入执行 URL 解码。 要解决实验室问题,请检索/etc/passwd文件的内容。 漏洞解析 这道题会将所有的 /都会被过滤掉但是使用URL编码可以防止这个问题的发生/的URL编码是%2f

阅读全文

摘要:靶场内容 本实验室在产品图片显示中存在文件路径遍历漏洞。 应用程序在使用之前从用户提供的文件名中去除路径遍历序列。 要解决实验室问题...

阅读全文

摘要:靶场内容 本实验室在产品图片显示中存在文件路径遍历漏洞。 应用程序阻止遍历序列,但将提供的文件名视为相对于默认工作目录。 要解决实验...

阅读全文

摘要:靶场内容: 本实验室在产品图片显示中存在文件路径遍历漏洞。 要解决实验室问题,请检索/etc/passwd文件的内容。 漏洞分析 这...

阅读全文

摘要:除了基本的登录功能外,大多数网站还提供补充功能以允许用户管理他们的帐户。例如,用户通常可以在忘记密码时更改密码或重置密码。这些机制还...

阅读全文

摘要:靶场内容: 该实验室的密码更改功能使其容易受到暴力攻击。要解决实验室问题,请使用候选密码列表对 Carlos 的帐户进行暴力破解并访...

阅读全文

摘要:靶场内容 该实验室容易受到密码重置中毒的影响。用户carlos会不小心点击他收到的电子邮件中的任何链接。要解决实验室,请登录carl...

阅读全文

摘要:靶场内容 该实验室将用户的密码哈希存储在 cookie 中。该实验室的评论功能中还包含一个 XSS 漏洞。要解决实验室问题,请获取c...

阅读全文

摘要:靶场内容: 该实验室的密码重置功能易受攻击。要解决实验室问题,请重置 Carlos 的密码,然后登录并访问他的“我的帐户”页面。 您...

阅读全文

摘要:靶场内容: 此实验室允许用户在关闭浏览器会话后仍保持登录状态。用于提供此功能的 cookie 容易受到暴力破解。 为了解决实验室问题...

阅读全文

摘要:许多网站完全依赖使用密码的单因素身份验证来验证用户。但是,有些要求用户使用多种身份验证因素来证明其身份。 对于大多数网站来说,验证生...

阅读全文

摘要:靶场内容: This lab’s two-factor authentication is vulnerable to brute-...

阅读全文

摘要:靶场内容: This lab’s two-factor authentication is vulnerable due to it...

阅读全文

摘要:靶场内容: This lab’s two-factor authentication can be bypassed. You ha...

阅读全文

摘要:靶场内容: This lab is vulnerable due to a logic flaw in its brute-forc...

阅读全文

摘要:靶场内容 This lab is vulnerable to username enumeration. It uses accou...

阅读全文

摘要:靶场内容 This lab is vulnerable due to a logic flaw in its password br...

阅读全文

摘要:对于采用基于密码登录过程的网站,用户要么自己注册一个帐户,要么由管理员分配一个帐户。该帐户与一个唯一的用户名和一个秘密密码相关联,用...

阅读全文

摘要:靶场内容 This lab is vulnerable to username enumeration using its resp...

阅读全文

摘要:靶场内容 This lab is subtly vulnerable to username enumeration and pas...

阅读全文

摘要:靶场内容: This lab is vulnerable to username enumeration and password ...

阅读全文

摘要:题目: 一个文件,下载下来,一堆乱码: 那必然是哪种编码方式的问题,尝试去解码,失败 其实只需要将eval(_)改成alert就可...

阅读全文

摘要:靶场链接:https://hack.zkaq.cn/battle/target?id=aabe6f2bda75107c 使用sqlm...

阅读全文

摘要:常用命令 -u 后面加URL,直接扫,可以爆漏洞–dbs 列出所有的数据库–current-db 显示当前数据库-D 指定数据库–t...

阅读全文

摘要:什么是盲注? 当应用程序易受SQL注入攻击,但其HTTP响应不包含相关SQL查询的结果或任何数据库错误的详细信息时,就会出现盲SQL...

阅读全文

摘要:靶场内容: This lab contains a blind SQL injection vulnerability. The a...

阅读全文

摘要:Lab: Blind SQL injection with time delays 时间延迟盲注靶场复盘 题目内容 This lab...

阅读全文

摘要:靶场要求: This lab contains a blind SQL injection vulnerability. The a...

阅读全文

摘要:靶场完成目标: This lab contains a blind SQL injection vulnerability. The...

阅读全文

摘要:什么是命令注入? 在开发者开发程序过程中,一些高级应用可能需要调用一些外部程序:比如命令行获取信息、exe可执行文件等等。调用的时候...

阅读全文

摘要:这道题进去就让玩游戏 玩个没停也不行,等失败后抓包: sign无法直接解析,需要去掉前面的zM和后面的==才能完成base64编码 ...

阅读全文

摘要:题目:warmup,没有提示,点进去,一个表情包: 源代码里提示了一波,有个source.php的文件可以看 打开source.ph...

阅读全文

摘要:题目 有的时候确实需要理解题目意思。 他说设备管理服务的数据被人删了,那么数据就是和数据库有关,所以这道题和SQL有关 然后又说只...

阅读全文

摘要:什么是OAuth授权类型? OAuth授权类型确定OAuth进程中涉及的步骤的确切顺序。授权类型还影响客户端应用程序在每个阶段与OA...

阅读全文

摘要:利用SQL注入漏洞时,通常需要收集有关数据库本身的一些信息。这包括数据库软件的类型和版本,以及数据库包含哪些表和列的内容。 Quer...

阅读全文

摘要:做个笔记:自用 https://portswigger.net/web-security/sql-injection/cheat-s...

阅读全文

摘要:当应用程序易受SQL注入攻击并且查询结果在应用程序的响应中返回时,可以使用UNION关键字从数据库中的其他表检索数据。这将导致SQL...

阅读全文

摘要:What is SQL injection (SQLi)? SQL注入是一种web安全漏洞,让攻击者干扰应用程序对其数据库的查询。它通常使得攻击者查看他们通常无法检索的数据。这可能包括属于其他用户的数据,或者应用程序本身能够访问的任何其他数据。在许多情况下,攻击者可以修改或删除此数据,从而导致应用程

阅读全文

摘要:密码找回方式: 传统的密码找回方式,就是在给预先设定好的邮箱发送重置密码链接。 攻击者可以利用中间人攻击对重置链接密码的数据包进行修...

阅读全文

摘要:借鉴了别人的博客:https://www.cnblogs.com/xhds/p/12218471.html但是还是要自己总结一下 起...

阅读全文

摘要:上午刚学的RCE,这就派上用场了: https://blog.csdn.net/ZripenYe/article/details/1...

阅读全文

摘要:又是Robots,打开页面,上来就叫我学习: 看一下链接,居然还是真的东西,那肯定和题目没啥关系了 依照经验,直接URL搜索ro...

阅读全文

摘要:拿到手,让我想哪个是初始页面: 正常的初始页面是index.php,输入之后发现存在重定位,还是跳转到1.php了 打开kali,...

阅读全文

摘要:PHP代码注入的原理和解析 PHP代码注入靠的是RCE,即远程代码执行。 指应用程序过滤不严,hacker可以将代码注入到服务器进行...

阅读全文

摘要:一看就是考js代码审计的: 先进去:复制代码: function dechiffre(pass_enc){ v...

阅读全文

摘要:这道题是我没有见过的,因为对命令的了解比较少: command1 & command2 :两个命令都执行 command1 &&...

阅读全文

摘要:拿到题目,就说: 就说小明放到了index.php里面 打开网站,访问index.php,这里是个细节,虽然这个题目没有挖坑。 有...

阅读全文

摘要:What is blind SSRF? Blind SSRF vulnerabilities arise when an appli...

阅读全文

摘要:普通版SSRF: 普通版版本的SSRF没有经过任何过滤 直接在请求的API中输入: http://localhost/admin 比...

阅读全文

摘要:Server-side request forgery (SSRF) 俗称服务器请求伪造攻击。和CSRF不同的是,CSRF主要针对于...

阅读全文

摘要:以前写过一篇博客,叫做HTTP的报文分析:https://blog.csdn.net/ZripenYe/article/detail...

阅读全文

摘要:参考书目 《Web安全深度剖析》张炳帅 CSRF 英文名:cross-site request forgery 叫做跨站请求伪...

阅读全文

摘要:本道题主要考察的是对HTTP报文的伪造方法和对两个变量X-Forwarded-For和Referer的理解 The X-Forwar...

阅读全文

摘要:考察一个页面如何手动提交get方法传参和post方法传参 get方法直接再浏览器中的url链接中输入/?a=1即可,而post方法则...

阅读全文

摘要:这道题考察的是PHP的代码审计中的弱类型比较 == 就是先将二者变成相同的类型,然后再进行比较,即比较值 1234){ ec...

阅读全文

摘要:这个考察的是弱口令(和标题一样) 没有字典 登录进去,让你以admin的账号进入 那就好办,直接爆破密码就行了: 打开brupsu...

阅读全文

摘要:考察的是form标签下的知识,前端知识 不能按的原因很明显,input那里有个disable,删掉就好了: 删完之后点一下就出来了...

阅读全文

摘要:这道题没有考Cookie的作用是什么,考的是如何查看浏览器的Cookie和HTTP报文 开页面 F12:在命令行里面输入docum...

阅读全文

摘要:考的是index.php的备份文件名 方法1:看题,有个back,猜测备份名应该是Linux常用的.bak 方法2:直接用dirse...

阅读全文

摘要:这题考的是文件收集,利用kali集成的dirsearch工具就可以扫出一些文件,然后有个robots文件,打开它就是flag的文件,...

阅读全文

摘要:XSS不仅仅弹出一个alert就行了,更多的是和其他玩意组合 高级的利用有: 盗取用户Cookie修改网页内容网站挂马利用网站重定向...

阅读全文

摘要:本文参考资料:《Web安全深度剖析》张炳帅 跨站脚本漏洞:2017年OWASP TOP 7XSS又叫CSS(Cross Si...

阅读全文

摘要:报错注入参考博客: https://www.cnblogs.com/c1047509362/p/12806297.html 依旧输入...

阅读全文

摘要:base64是编码方式,不是加密方法 和Cookie注入一样,先抓包 不认识的话放到Decoder里面去试试; 发现是base64...

阅读全文

摘要:使用前面关卡知道的账号密码:Dumb和Dumb进入 再进入的同时抓个包,发送到repeater模块 发现这个包有cookie...

阅读全文

摘要:http://127.0.0.1/sqli/Less-32/?id=1不报错http://127.0.0.1/sqli/Less-3...

阅读全文

摘要:经过不断的测试,知道:sql 语句是:SELECT * FROM users WHERE id=(('$id')) LIMIT 0,...

阅读全文

摘要:第五题: http://127.0.0.1/sqli/Less-5/?id=1 显示:You are in…….后面发现,不管是1,...

阅读全文

摘要:第一题: http://127.0.0.1/sqli/Less-1/?id=1 不报错http://127.0.0.1/sqli/L...

阅读全文

摘要:口令破解: 易破解的口令如下: 弱口令:比如12345、00000这种简单的密码默认口令:服务或者软件自动生成的口令:比如PHPst...

阅读全文

摘要:漏洞扫描工具: 常见市面上的漏洞扫描工具有: NessusNexposeOpenvasAWVSAppscan 都是基于漏洞库进行扫描...

阅读全文

摘要:扫描技术 提供扫描、自动化来提高效率。 资产发现: 发现目标环境中有哪些资产联网设备、主机、服务器、各种服务资产整理、发现、收集 主...

阅读全文

摘要:基本语法:https://www.cnblogs.com/jackzz/p/10908464.html 详细语法:https://w...

阅读全文

摘要:DNS 解析找到 IP地址 ping命令 :ping命令会回显出对方域名对应的IP,但只有一个,一般是非权威应答。 nsloou...

阅读全文

摘要:dnsrecon kali工具可以进行域名爆破 步骤 创建字典:vim dns.dic ,写入字典输入dnsrecon -d bad...

阅读全文

摘要:域名查询工具 whois 使用方法: whois +域名比如 whois github.com只能解析域名,不能附加主机名 站长工...

阅读全文

摘要:HTTP协议: HTTP (HyperText Transfer Protocol, 超文本传输协议)是浏览器与Web服务器之间的通...

阅读全文

浙公网安备 33010602011771号

浙公网安备 33010602011771号