20155337《网络对抗》恶意代码分析

《网络对抗》恶意代码分析

免杀原理

1.实践目标

1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2.实践内容(3.5分)

2.1系统运行监控(2分)

-

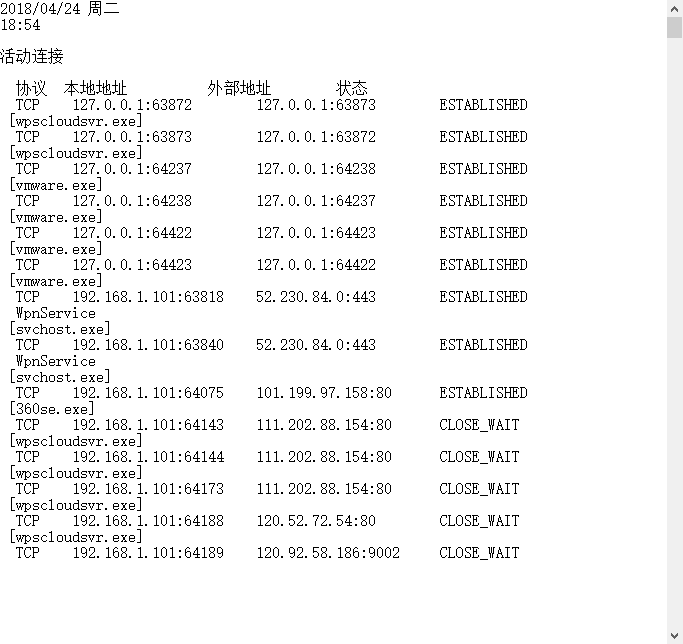

(1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

-

(2)安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

参考:schtask与sysmon应用指导

实际日志的分析还需要发挥下自己的创造力,结合以前学过的知识如linux的文本处理指令等进行。分析的难点在于从大量数据中理出规律、找出问题。这都依赖对结果过滤、统计、分类等进一步处理,这就得大家会什么用什么了。

2.2恶意软件分析(1.5分)

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件

-

(3)读取、添加、删除了哪些注册表项

-

(4)读取、添加、删除了哪些文件

-

(5)连接了哪些外部IP,传输了什么数据(抓包分析)

基础问题回答

- (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

可以用schtasks指令设置一个计划任务,每隔一段时间记录联网情况,端口情况,注册表情况。

用sysmon,配置好想记录事件的文件,然后查看相应的事件。

- (2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

用systracer查看注册表、文件、端口的变化情况,还有可以用wireshark抓包分析,可获取ip、端口等情况。

实践过程

1、计划任务监控

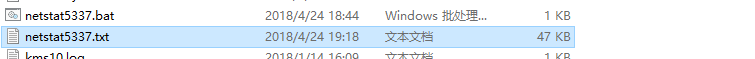

在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如下:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

建立这个windows批处理文件

netstatlog.bat文件的作用是将记录的联网结果按格式输出到相同目录下的netstatlog.txt文件中。

用schtasks /create /TN netstat /sc MINUTE /MO 2 /TR "c:\netstatlog.bat"指令创建一个任务,记录每隔两分钟计算机的联网情况。

-

创建任务成功就一直盯着txt文件,列出部分活动链接截图

![]()

-

两分钟一次的检查,时间截图

![]()

![]()

![]()

![]()

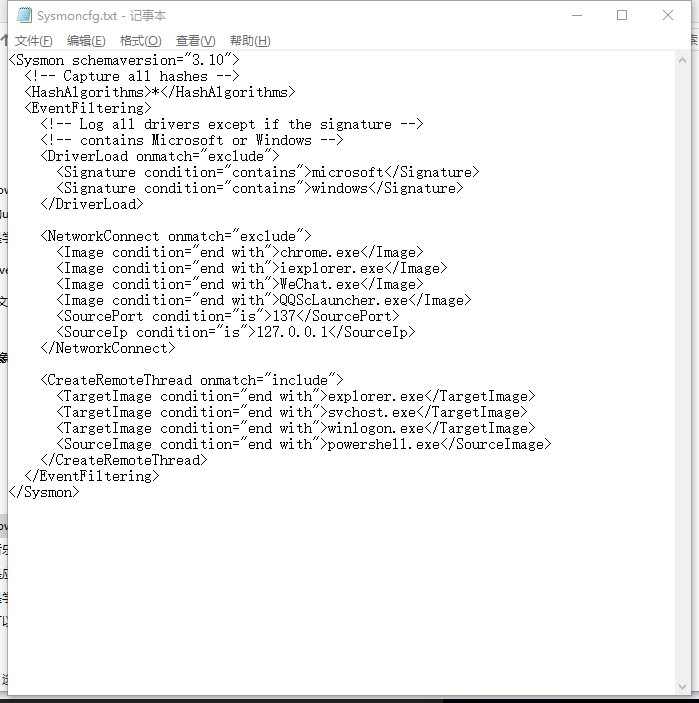

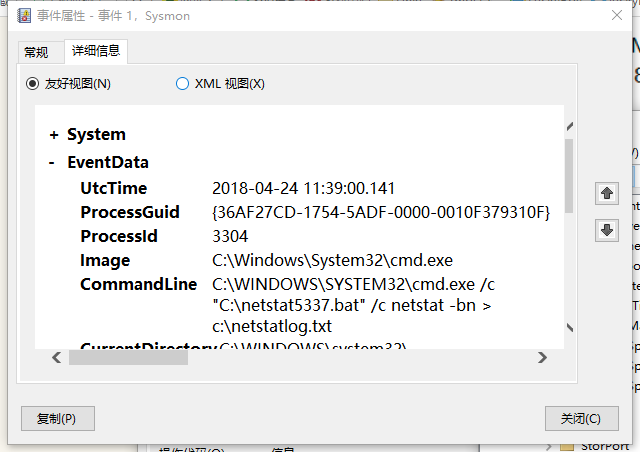

2、sysmon工具监控

配置文件,使用老师提供的配置文件模板,简单修改,把微信、360浏览器、QQ等放进了白名单,保存在了c盘。

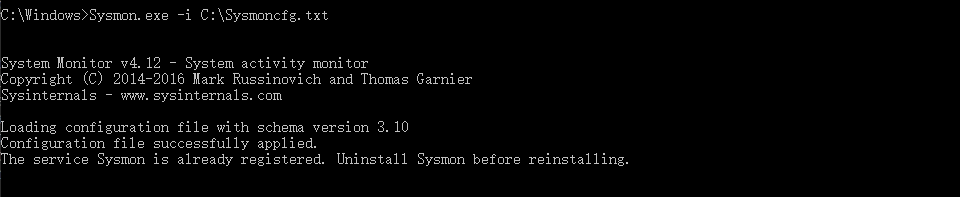

配置好文件之后,要先使用Sysmon.exe -i C:\Sysmoncfg.txt指令对sysmon进行安装:

启动之后,便可以到事件查看器里查看相应的日志:

-

事件1(5337后门程序):

![]()

-

事件2(360):

![]()

-

事件3(WPS office):

![]()

-

事件5(conhost):

![]()

目前只找到了事件1、2、3、5,并没有发现事件4;

3、使用virscan分析恶意软件

使用上一次的网站扫描,在virscan网站上查看上次实验所做的后门软件的文件行为分析:

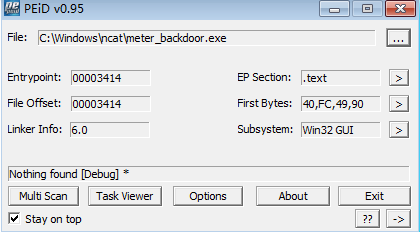

PEiD工具

PEiD(PE Identifier)是一款著名的查壳工具,其功能强大,几乎可以侦测出所有的壳,其数量已超过470 种PE 文档 的加壳类型和签名。 PEiD有三种扫描模式:正常扫描模式、深度扫描模式、核心扫描模式

- 使用PEiD查看是否加壳

![image]()

Sys Tracer工具

-

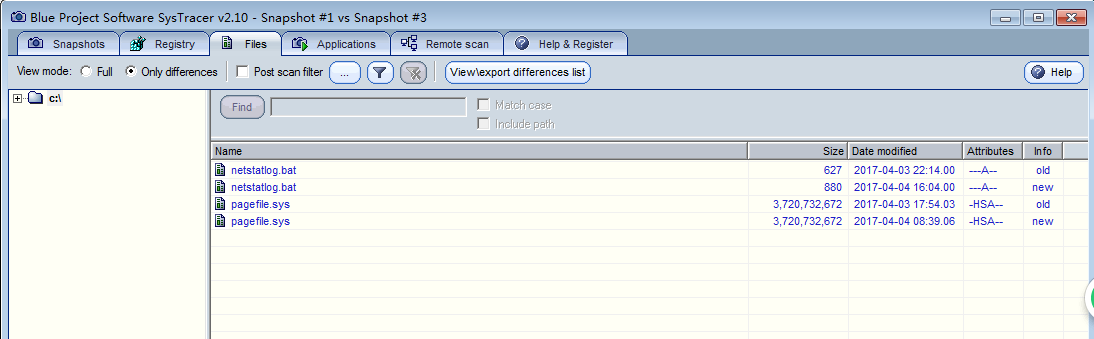

在正常情况下,我们在win7虚拟机下快照保存为Snapshot #1;

-

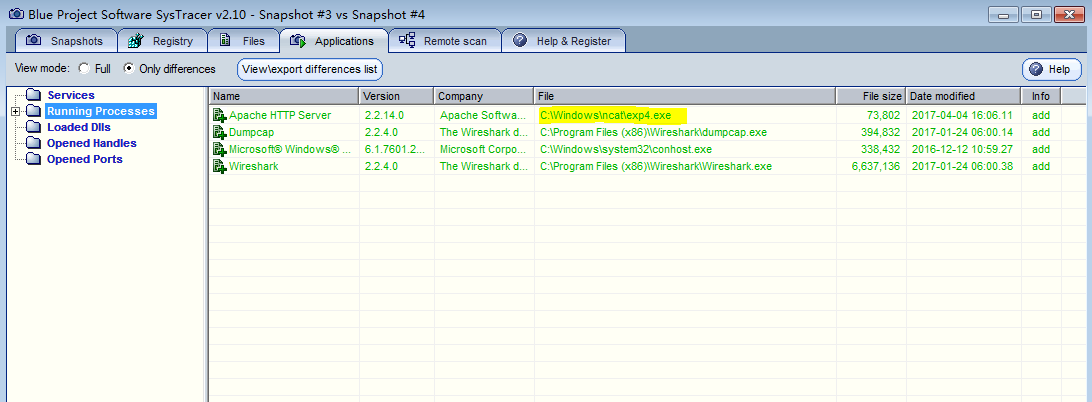

Kali生成相应的后门,将文件通过ncat传到win7虚拟机下后快照保存为Snapshot #3;

-

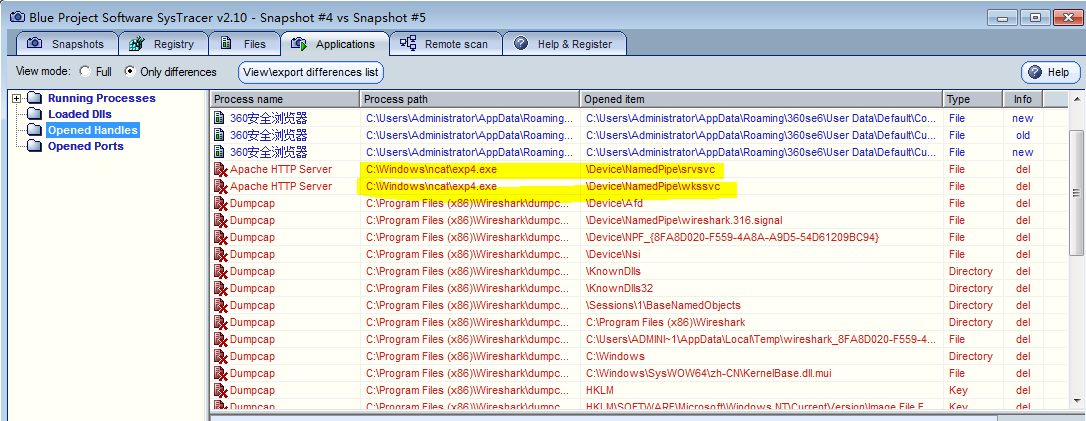

Kali开启msf监听,在win7下运行后门程序后快照保存为Snapshot #4;

-

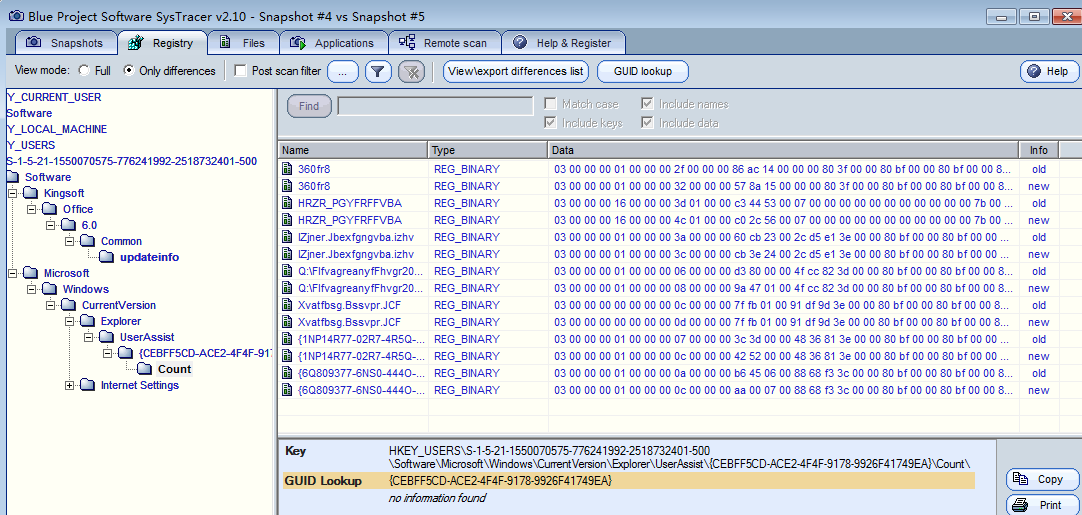

Kali对win7虚拟机进行截图后,在win7下快照保存为Snapshot #5;

-

安装到目标机时

更改了

pagefile.sys和netstatlog.bat -

启动回连时

注册表发生了变化

新增了应用

- 截屏时

删除了应用文件

新增了注册表

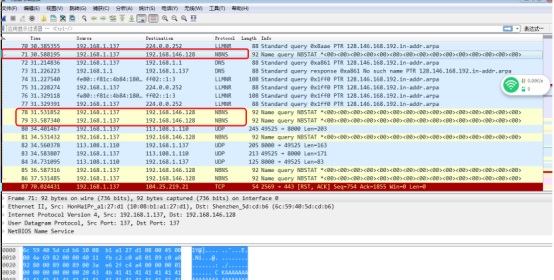

WireShark

- 在kali方打开监听的时候开始抓包,

![image]()

![]()

浙公网安备 33010602011771号

浙公网安备 33010602011771号