弱口令在burp中的基本操作

对于那些弱口令的登录平台,可以使用Burpsuite工具来进行爆破,Burpsuite是Web应用程序测试的最佳工具之一,

其多种功能可以帮我们执行各种任务、请求的拦截和修改,扫描web应用程序漏洞、以暴力破解Web登陆表单等。

虽然Hydra也同样支持Web表单形式的爆破,但是必须找到一个登陆错误的标志。

暴力破解大致可以分为两大类,一类是基于Web表单的,另一类是基于服务协议(如 telnet、FTP、SSH等)。

基于服务协议的爆破一般比较无脑,只要你的字典足够强大,没有爆破不出来的密码。(前提是没有连接次数限制,超时什么的)

Kail linux中自带很多强大的密码爆破工具。如:Hydra。

下面开始对你想要登录的网站平台惊喜挂代理,就是把网络数据包代理到我的 burp 这个抓包工具里。

然后随便输入个账号密码,进行抓包。

抓包的简单操作就不放图了。

记住,必须先进入 proxy 这个模块,然后看第一个 intercept 这个小块下的 intercept is off 这个必须是摁下的,

因为这个是抓包开始。然后如果成功抓取的话,你会在这个数据包里,看到你一开始随便输入的账号密码。

下一步,鼠标右键,找见 send to intruder 这个选项,点击发送。

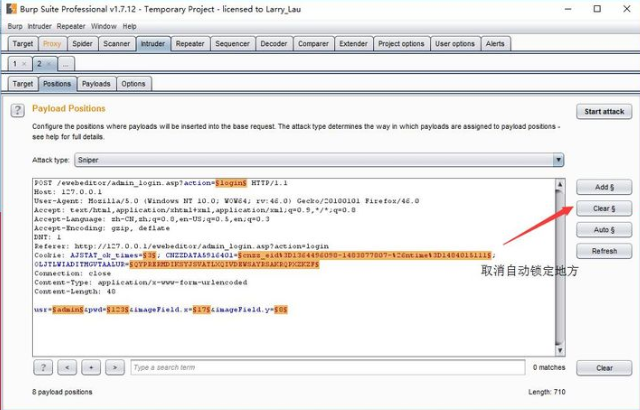

然后在上面的大模块里找见 intruder 这个模块,然后点击下面第二个小模块 positions ,然后看着下图的提示操作。

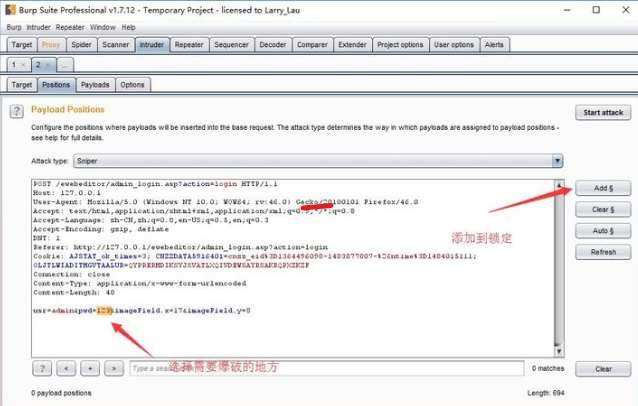

因为一开始,工具会自动锁定默认选择爆破的位置,也就是编程里的变量,我们点击 clear § ,取消所有默认爆破的位置,然后选择我们需要爆破的位置,进行设置变量。

选中后,点击 add § (进行添加)。

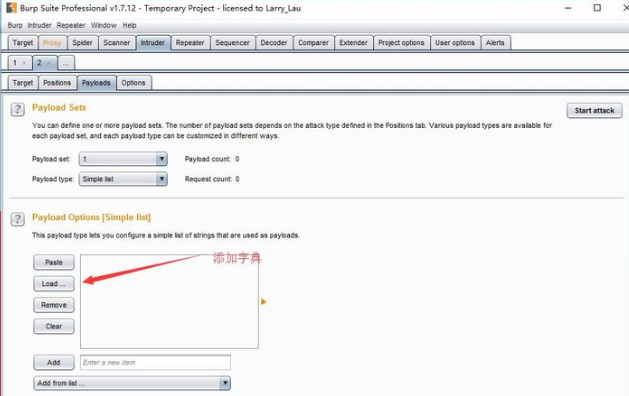

然后选择上面 payloads 这个小模块,在这里添加自己保存的外部字典,也就是TXT格式的文本。

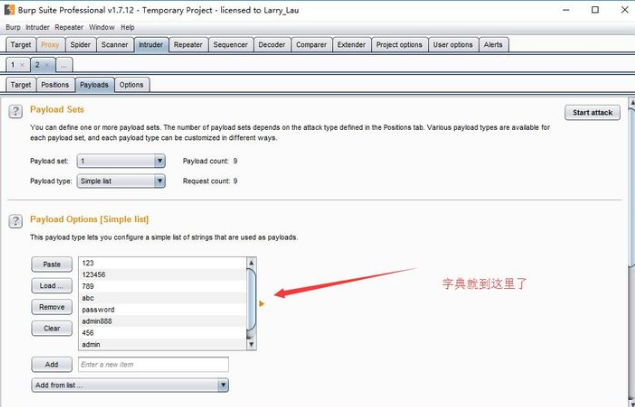

选中后,打开即可得到:

下面我们开始点击上面小模块 options ,然后往下翻。

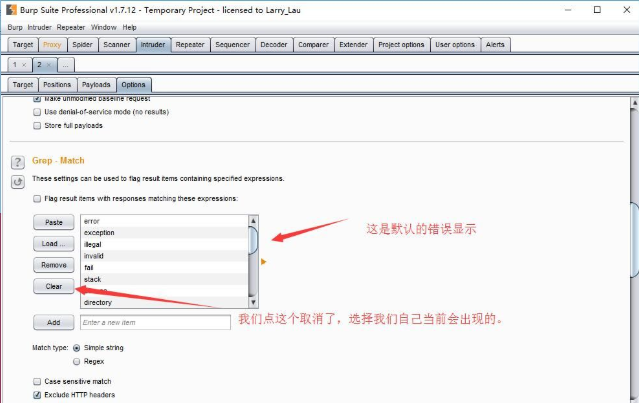

把系统默认的爆破都取消了,点 clear 。

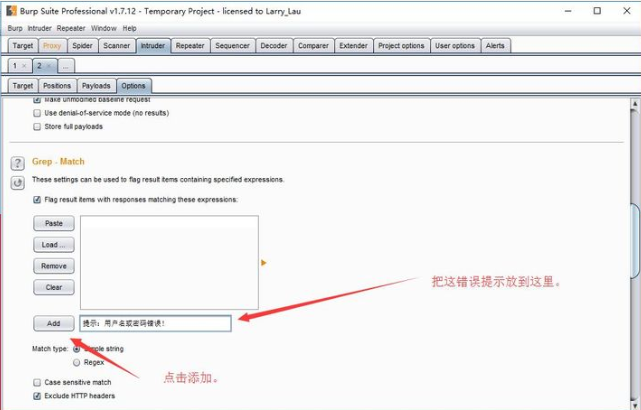

然后添加咱自己的报错。

打开需要爆破的网页,找见爆破后的提示。

下面我们把爆错信息,进行添加。

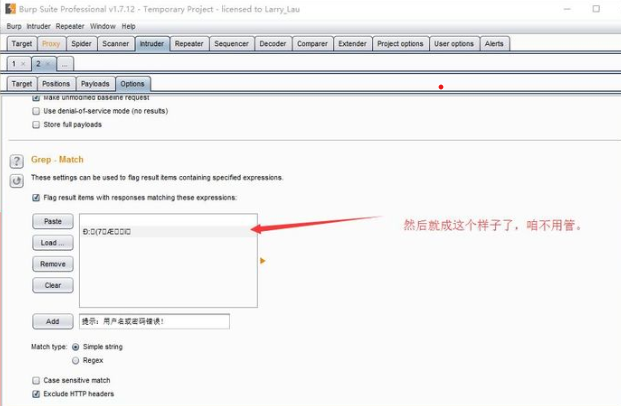

添加成功后:

然后我们开始点击最上面的 intruder 这个选项下的start attack 。

开始后就会出现下面这个界面。

找到不一样的响应肯定是密码。

浙公网安备 33010602011771号

浙公网安备 33010602011771号