20212906 2021-2022-2 《网络攻防实践》第一周作业

一、知识点梳理与总结

1 实验介绍

网络攻防环境搭建,是在有限的资源和可控的范围内,搭建一个可靠安全的实验环境,进行一系列网络攻防的实践活动,在深入理解基础知识和攻防方法的同时,对个人创新型操作进行验证,增强个人攻防能力。网络攻防环境包括以下基础部分:

攻击机

靶机

攻击检测、数据分析与防御平台

网络连接

2 实验内容

1.利用VMWare Workstations软件,搭建自己的个人网络攻防实践环境,至少包括一台攻击机、靶机、SEED虚拟机和蜜网网关;

2.进行网络连通性检测,确保攻击机和靶机直接网络的正常联通;

3.撰写实验报告。

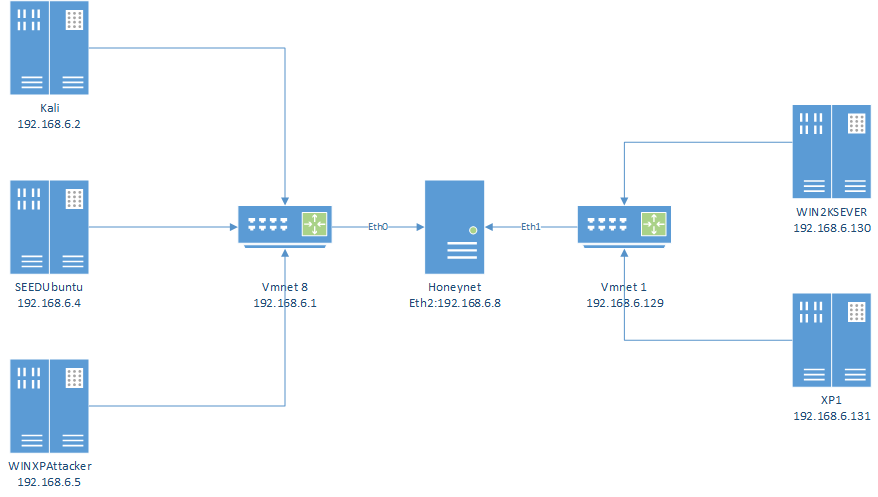

3.网络拓扑结构

- XP1、WIN2KSEVER处于192.168.6.128/25的靶机网段中,使用仅主机模式的VMnet1虚拟网卡;

- Kail、SEEDUbuntu、WINXPAttacker处于192.168.6.0/25的攻击机网段中,使用NAT模式的VMnet8虚拟网卡;

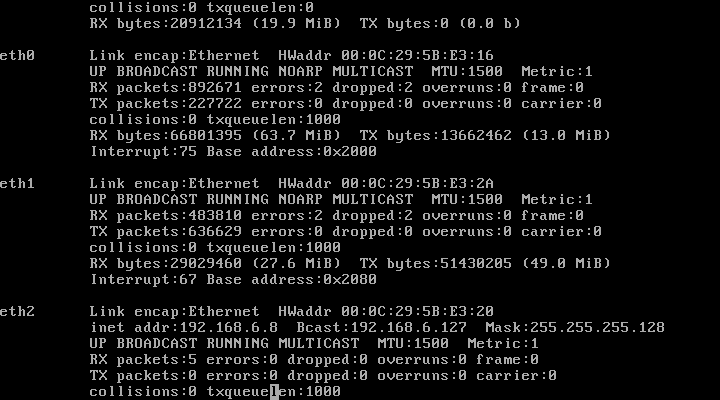

- HoneyWall为蜜网网关,其网口处理如下:eth0、eth2接入攻击机网段,eth1连接靶机网段,eth2作为自身网络端口,IP为192.168.6.8,宿主可以通过VMnet8虚拟网卡访问蜜网网关,进行数据分析和蜜网网关管理。

二、实验步骤--环境搭建及验证

1 环境搭建

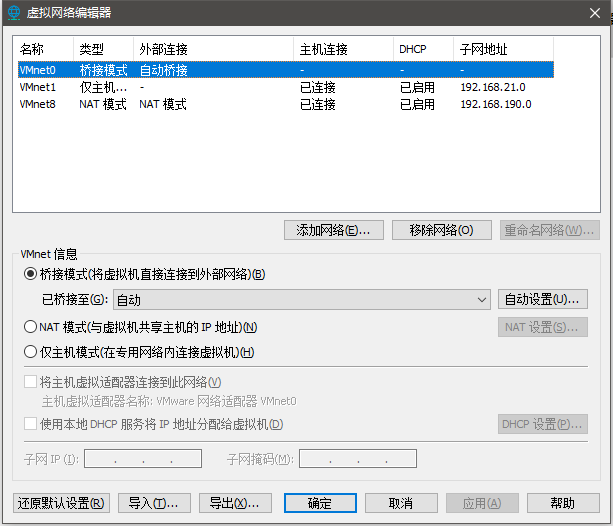

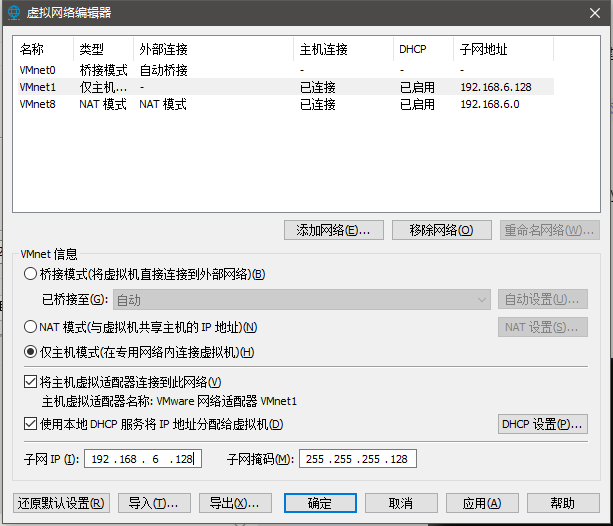

1.1 虚拟网卡配置(网段划分)

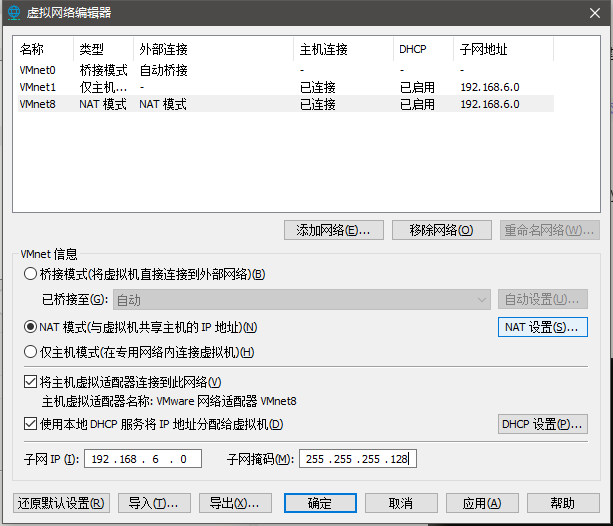

打开VMware,在菜单栏点击编辑->虚拟网络编辑器,进行VMnet1和VMnet2的网段配置,如果是灰色,请点击“更改设置”提升权限后进入设置页面:

VMnet1配置信息:(注意取消本地DHCP服务)

- 子网IP:192.168.6.128,子网掩码:255.255.255.128

![]()

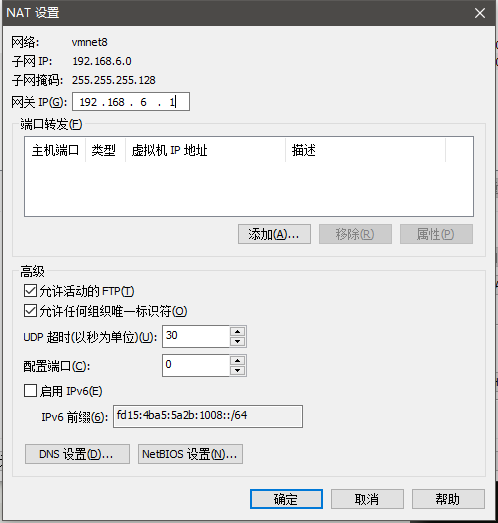

VMnet8配置信息: - 子网IP:192.168.6.0,子网掩码:255.255.255.128

- NAT:网关:192.168.6.1

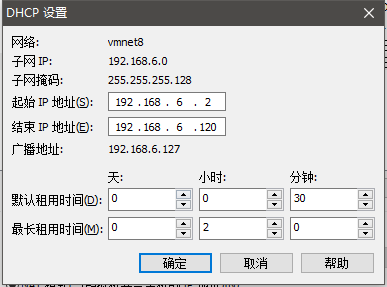

- DHCP:子网IP分配:192.168.6.2~.120

![]()

![]()

![]()

1.2 攻击机配置

(1)Kail

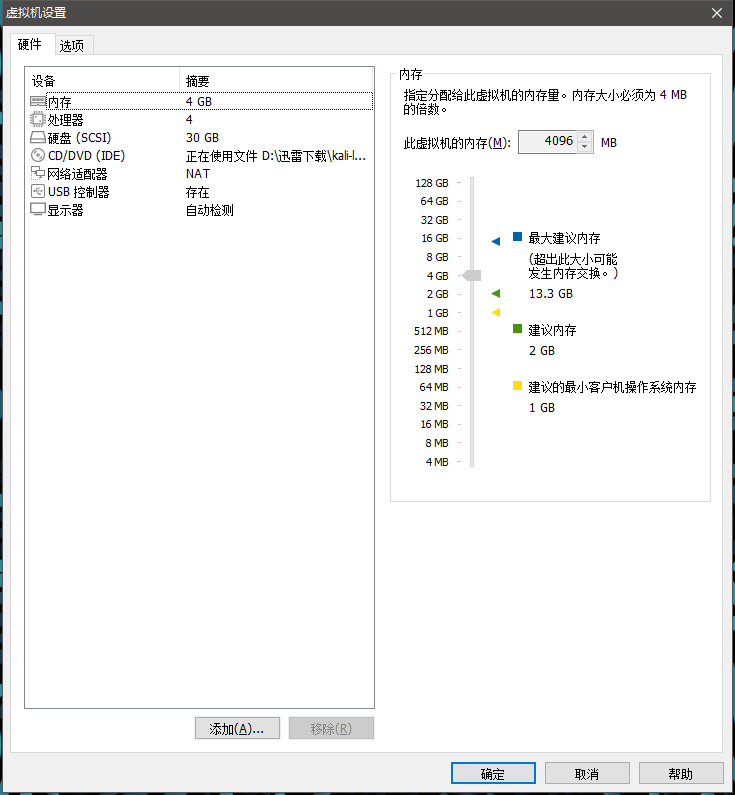

创建虚拟机完整操作如下(后续SEESD虚拟机与靶机重复步骤略去,只展示变化部分):

- 确定兼容性->稍后安装操作系统(这里强烈推荐)->确定操作系统类型与版本->自定义名称、未知、虚拟性能配置->网络类型(NAT)->控制器类型和磁盘类型默认->自定义硬件挂载ISO镜像并设置网络适配器->完成

![]()

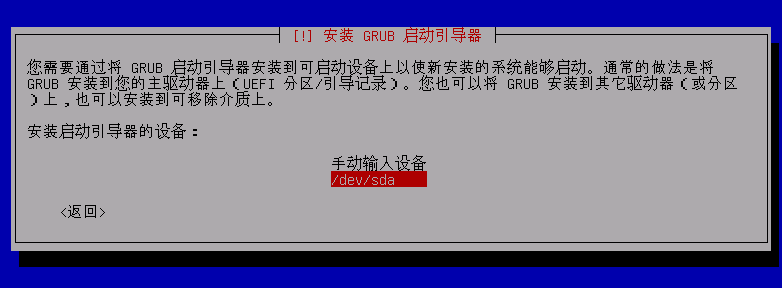

- 打开开始安装->分区整个磁盘->启动引导器(注意别选择错误,否则无法启动)->查看IP

![]()

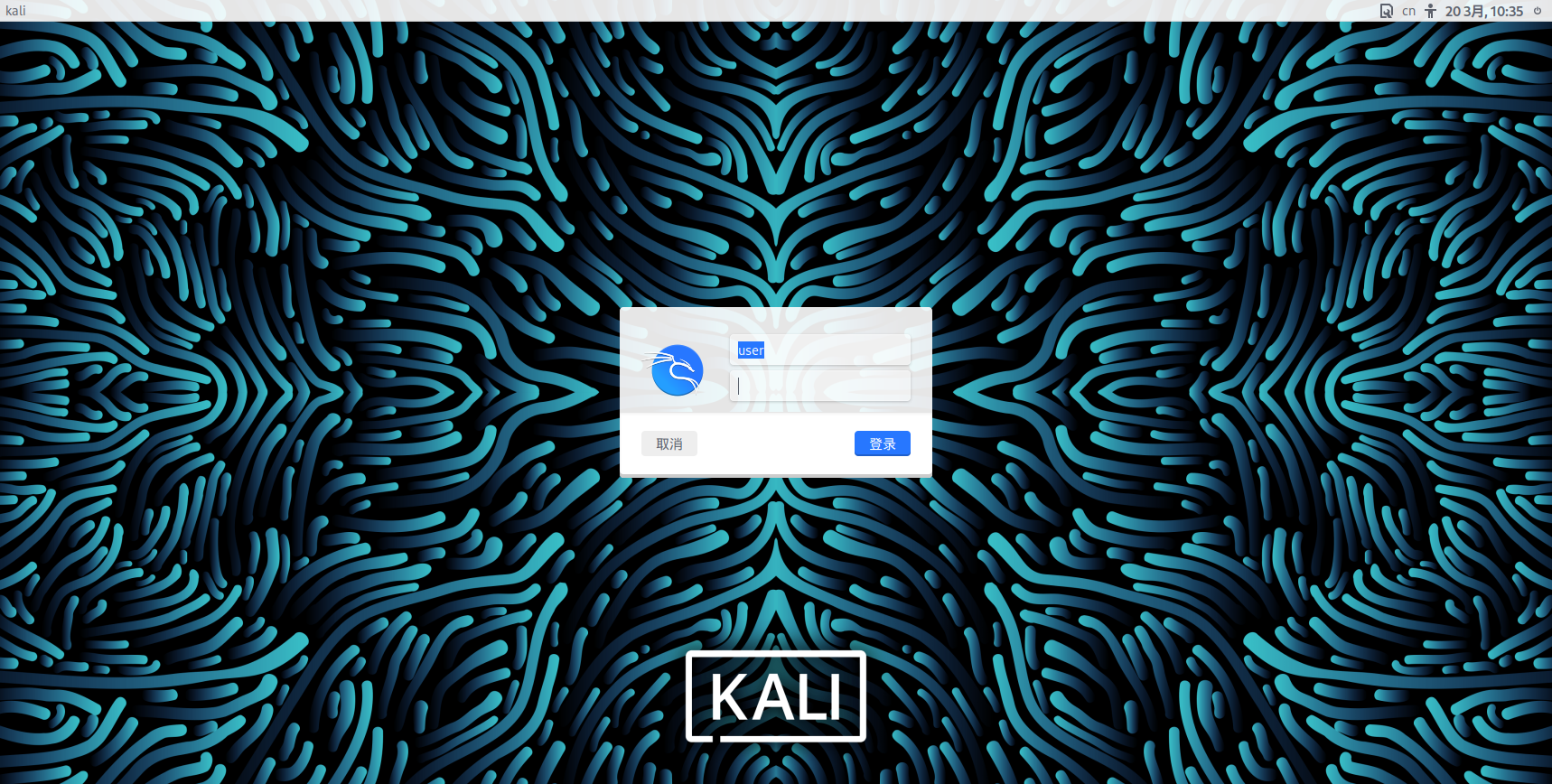

![]()

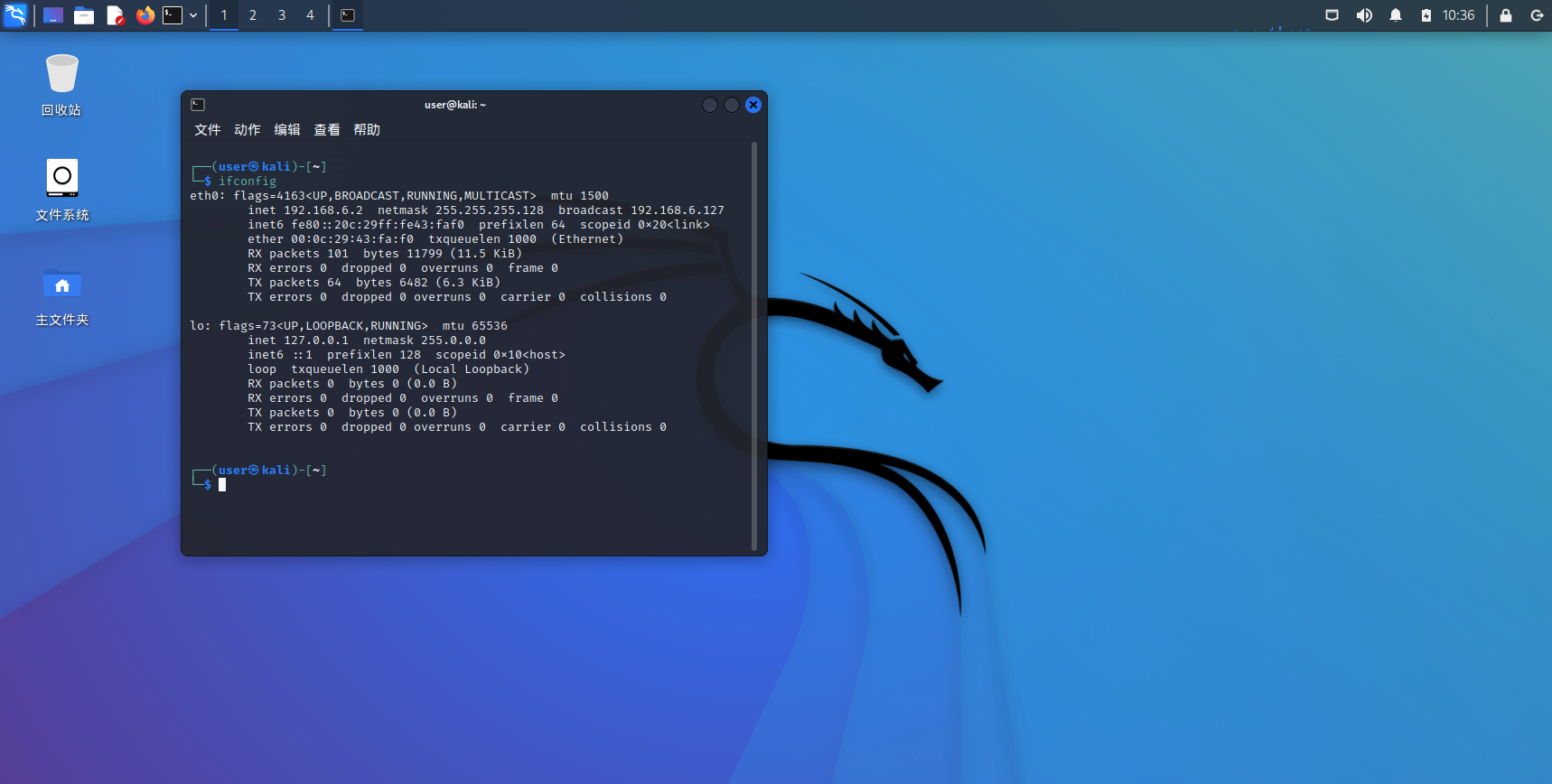

![]()

- IP 192.168.6.2

![]()

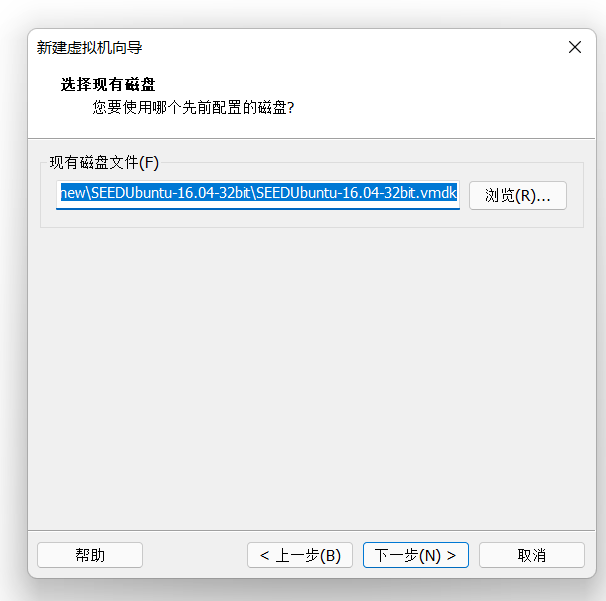

(2)SEED Ubuntu

- 使用已有的磁盘文件安装,新建虚拟机时注意:

- 版本选择Ubuntu

- 选择现有虚拟磁盘

![]()

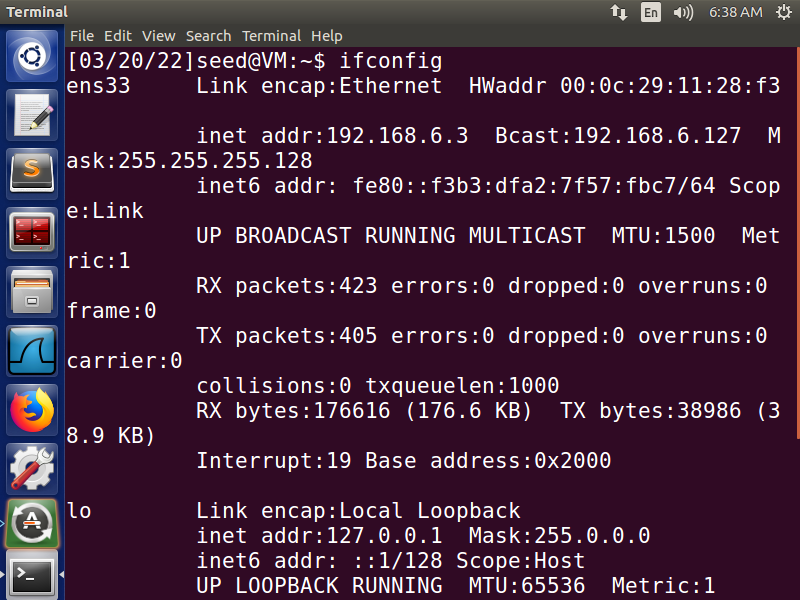

- IP 192.168.6.3

![]()

(3)WINXPAttacker

2 靶机配置

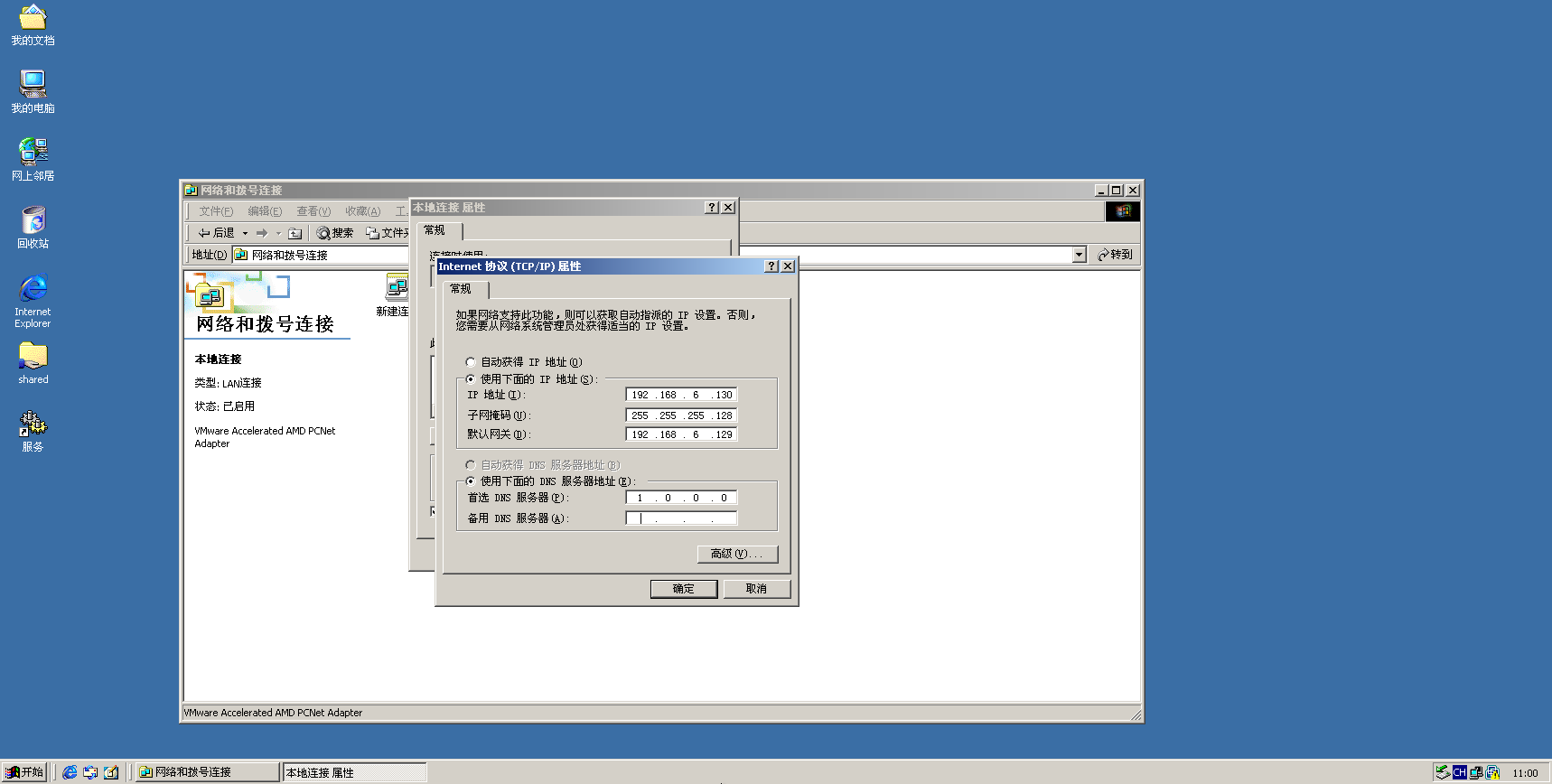

2.1 WIN2KSEVER

2.2 XP

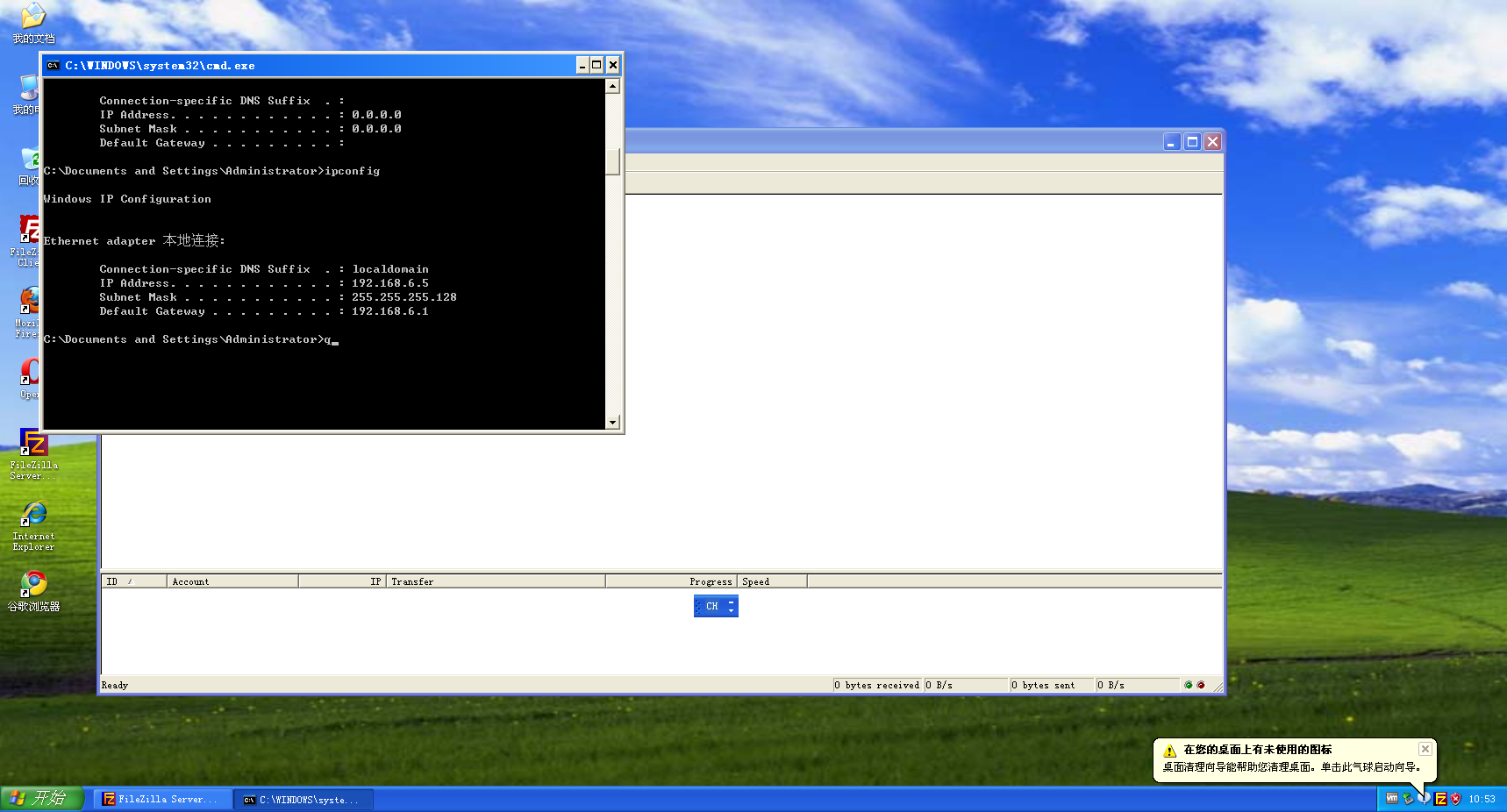

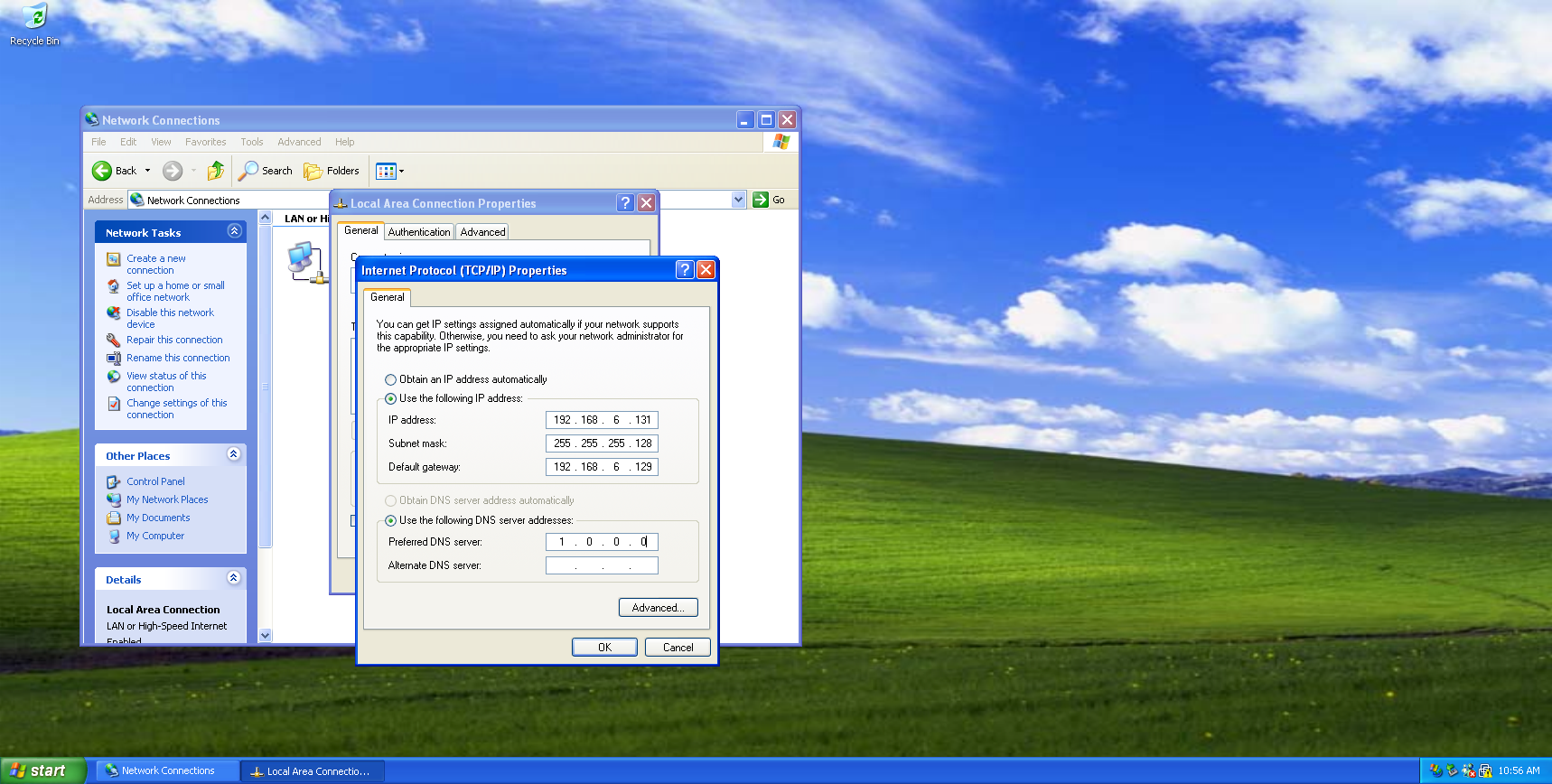

- 进入系统中对其网络进行设置,固定IP地址等信息

![]()

- 检查IP地址

![]()

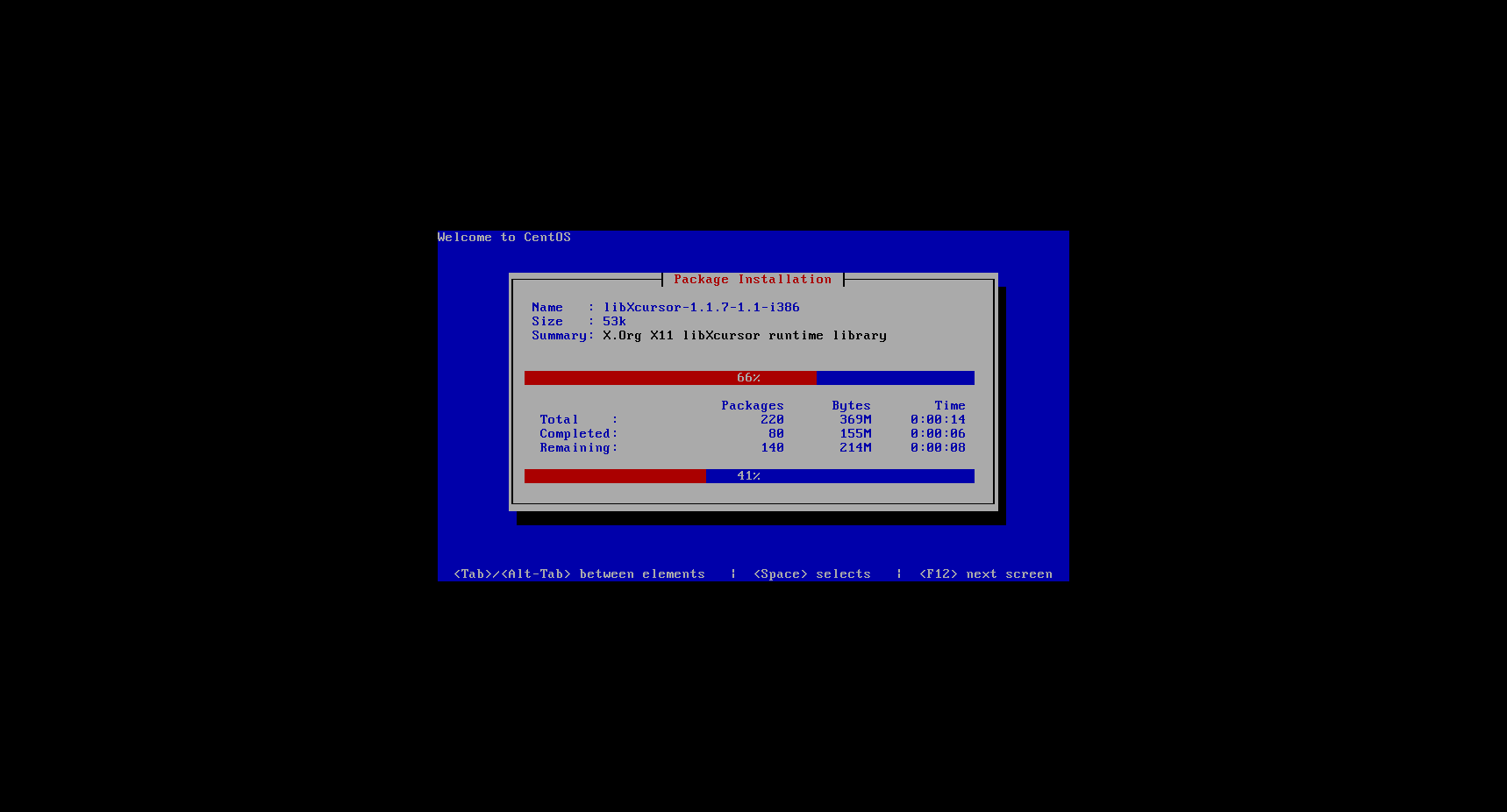

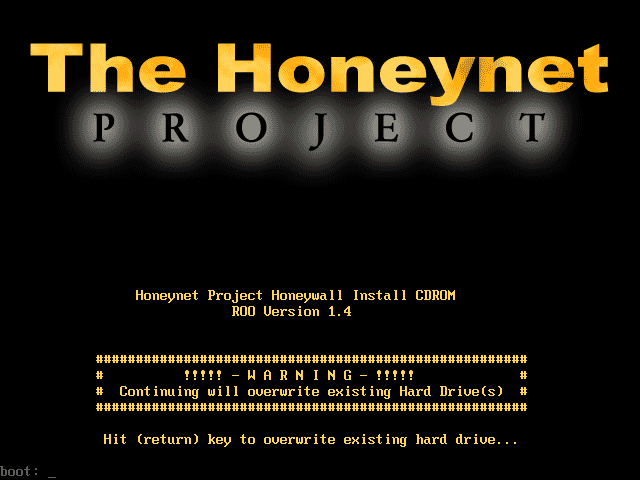

3 蜜网网关(HoneyWall)

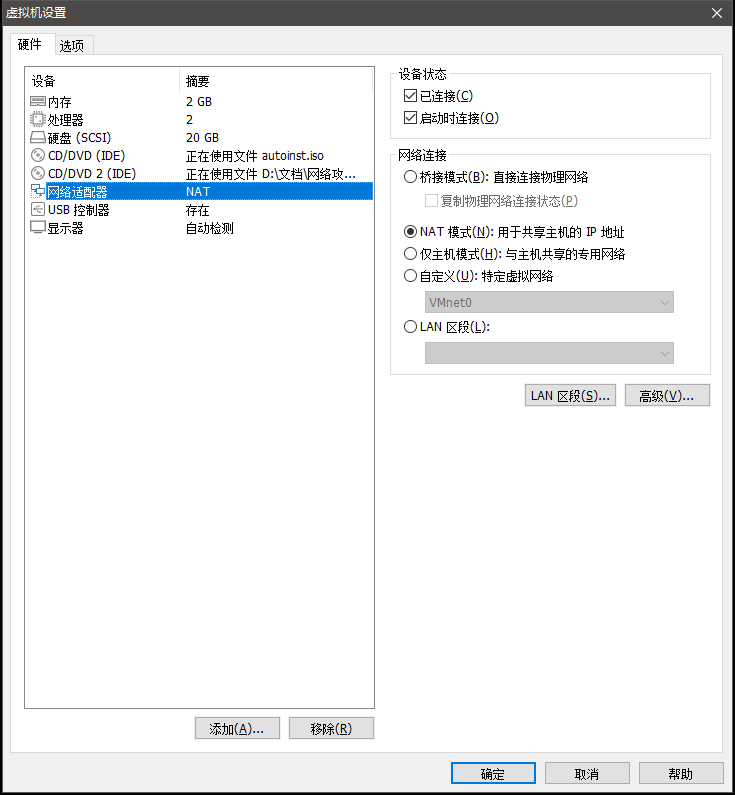

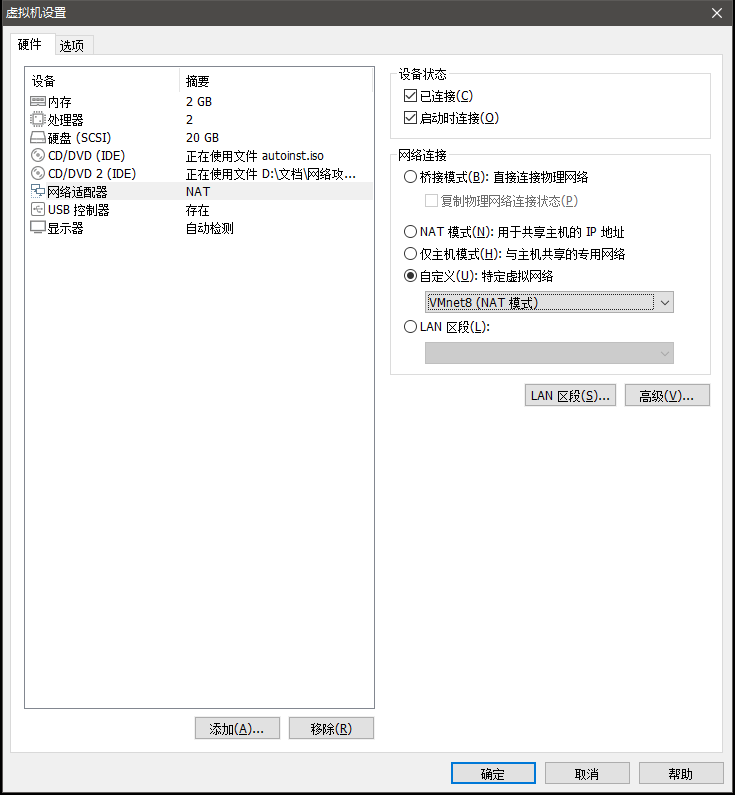

- 自定义硬件:增加网络适配器:其中网络适配器2设置为仅主机模式,用于连接靶机网段,网络适配器3设置为自定义(VMnet8(NAT 模式)),用于连接攻击机网段

![]()

![]()

![]()

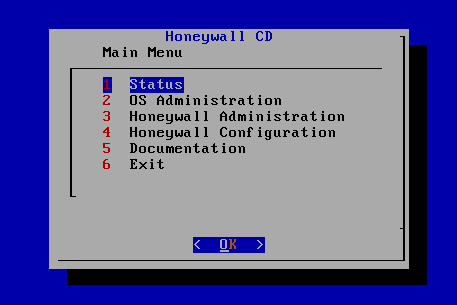

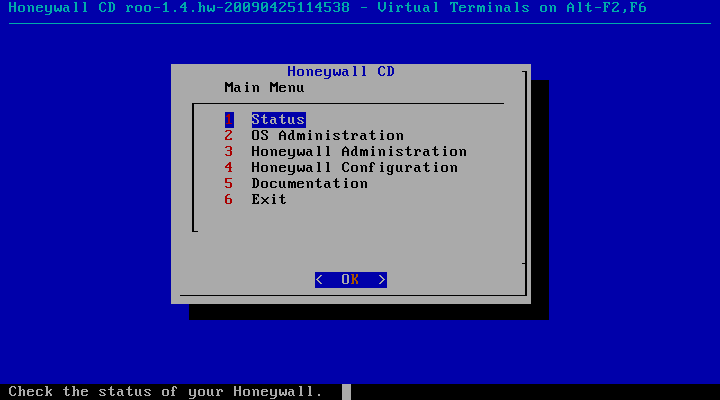

- 安装完成后,使用默认用户名密码(roo/honey)进行登录,然后使用su -提升至root用户权限,进入配置界面;

- 后续对配置进行修改,在root用户下可以直接使用menu进入配置界面

![]()

![]()

- 设置蜜网网关

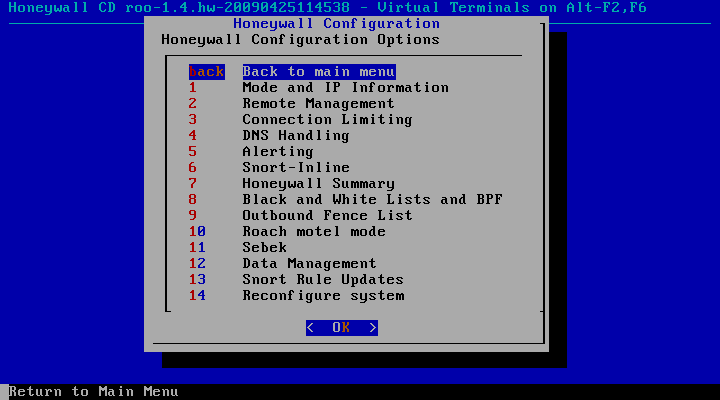

Honeywall Configuration->Mode and IP Information:

![]()

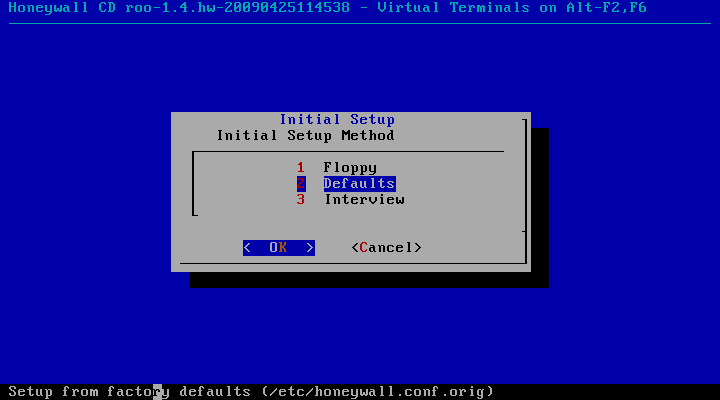

选择进去蜜网网关(4),进行设置,选择默认模式。

![]()

加载完毕后开始正式配置,选择(4)。

![]()

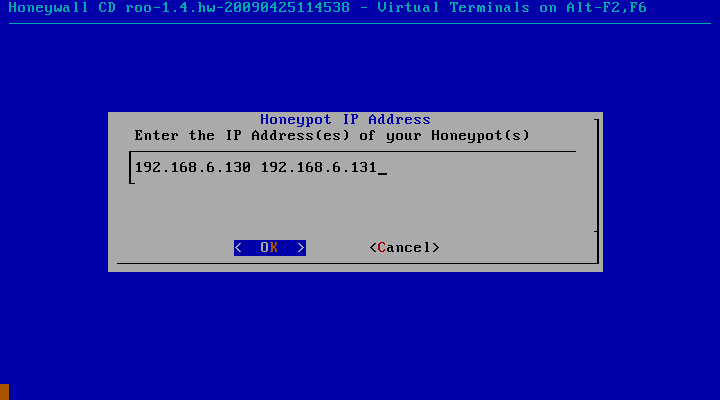

-- Honeypot IP Address:设置蜜罐IP,即两个靶机的IP

![]()

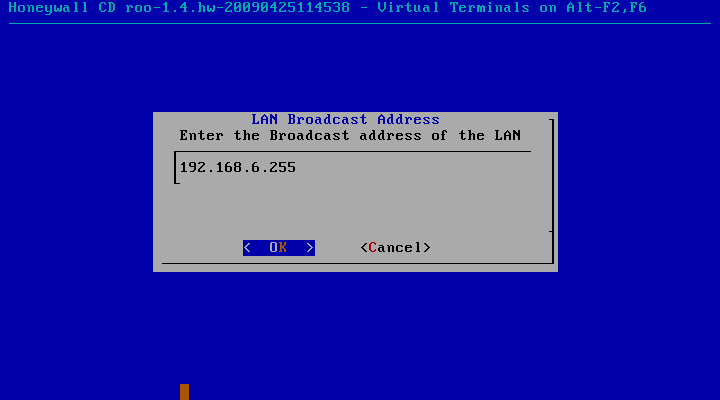

-- LAN Broadcast Address:蜜罐网段的广播地址

![]()

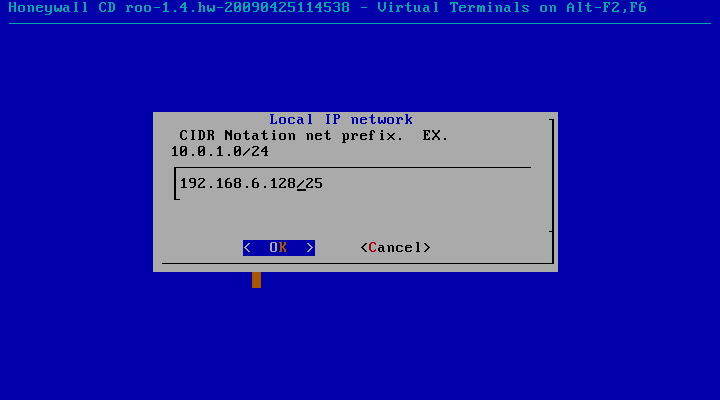

-- LAN CIDR Prefix:蜜罐网段的子网掩码

![]()

注意保存

Honeywall Configuration->Remote Management:

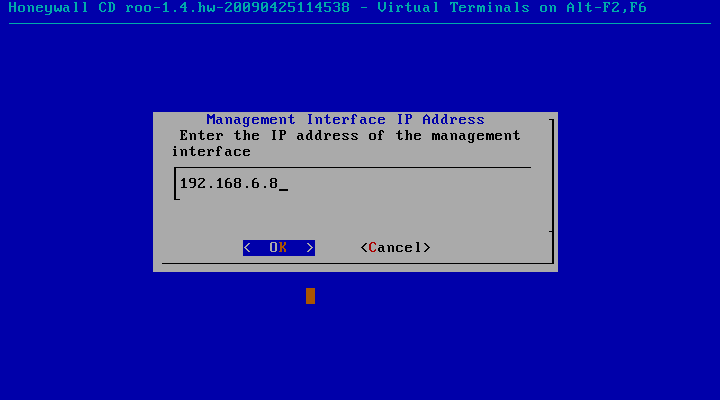

-- Management IP:用于管理HoneyWall的IP地址

![]()

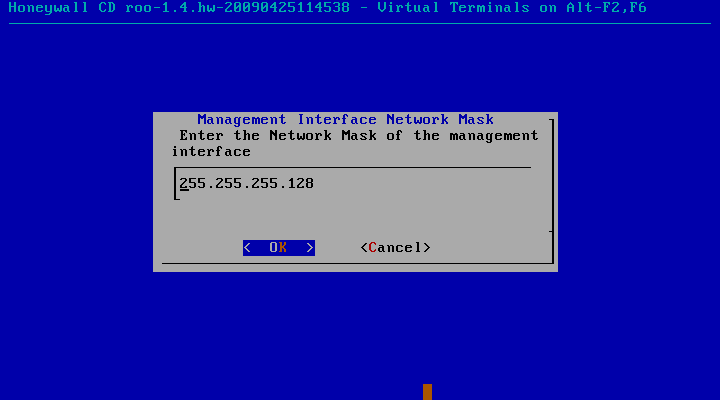

-- Management Netmask:管理IP地址的子网掩码

![]()

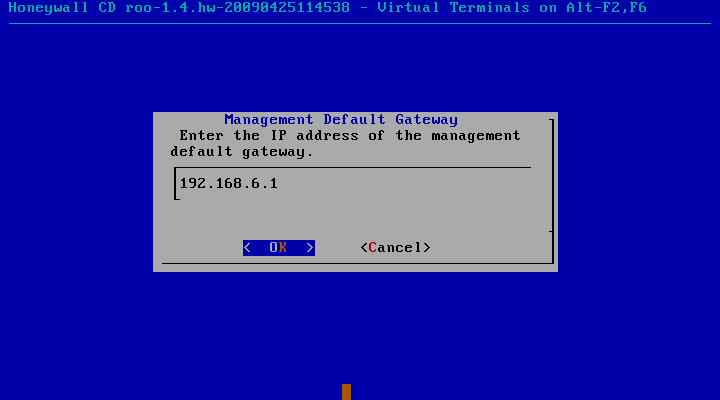

-- Management Gateway:网关地址

![]()

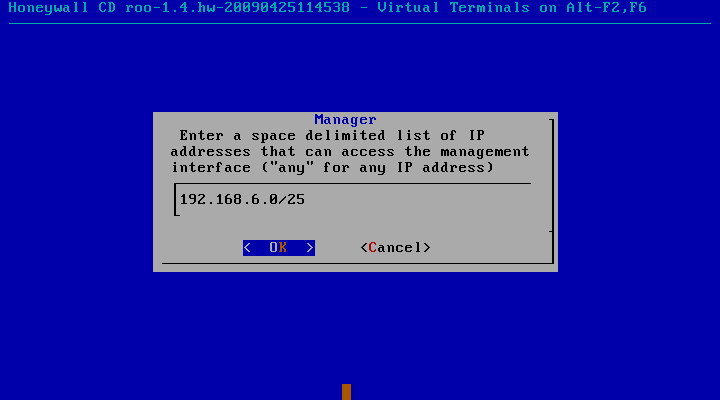

-- Management:可进行管理的IP范围

![]()

注意保存

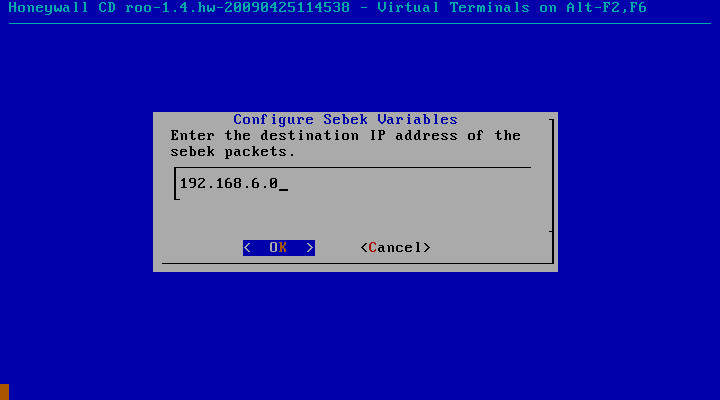

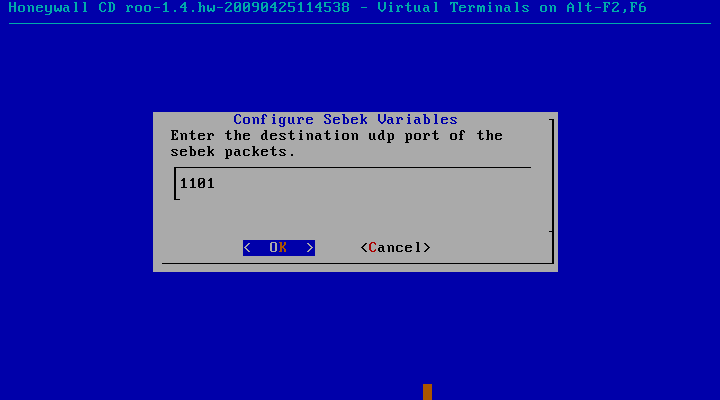

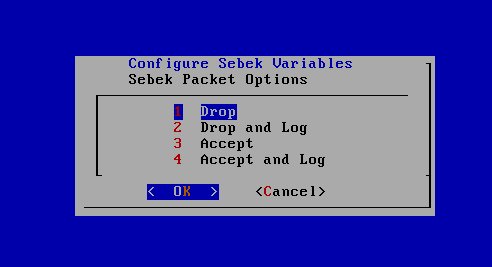

Honeywall Configuration->Sebek:地址为网关自身地址、端口默认、方式DROP

![]()

![]()

![]()

至此所有配置完成。

查看IP配置结果

使用"ifconfig"查看配置,使用"Shift+Pgup"查看上文。

![]()

2 结果验证

2.1 网关验证

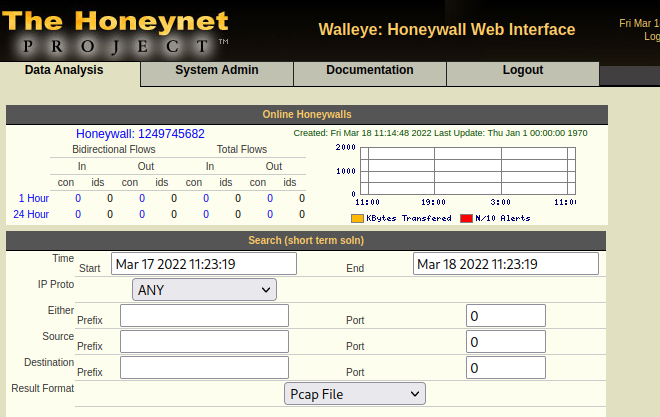

- 在Kail-Attacker上打开https://192.168.6.8/对网关进行管理访问(会重新设置一次密码勿忘)

![]()

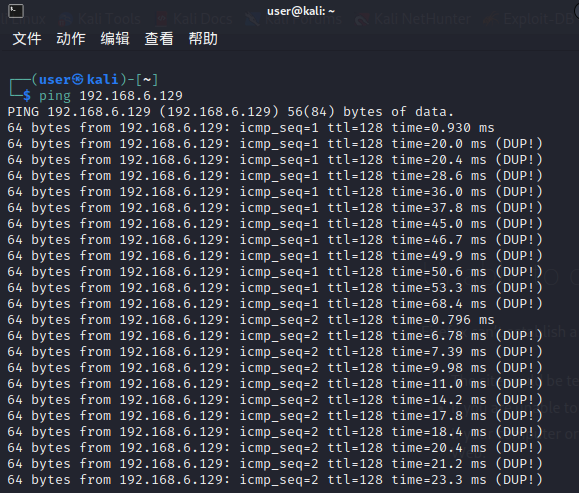

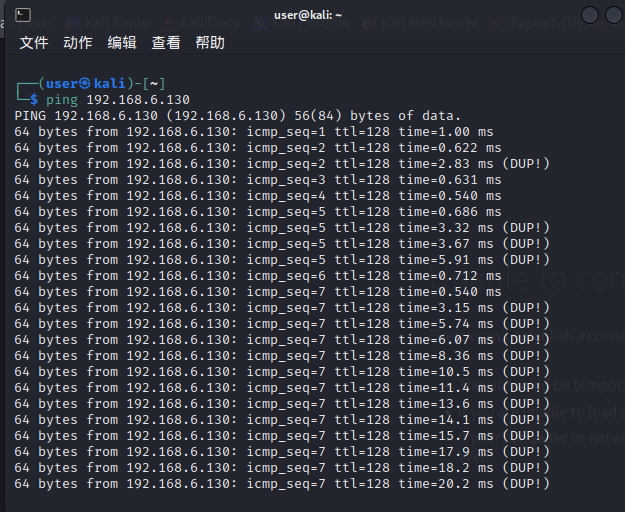

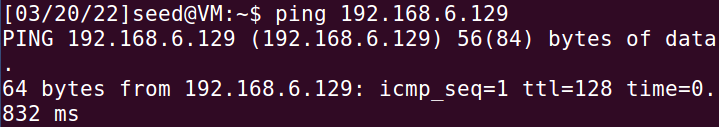

2.2 网络连通性测试

三、学习感悟、思考等

通过本次实验,我学习到了很多知识,包括基本的网络安全知识,配置虚拟机的知识,Linux系统操作的知识等等。搭建了一个属于自己的网络攻防环境,其中包括攻击机、靶机、蜜网网关,并进行了网络连通性测试,通过小型局域网的划分和蜜网网关的配置以实现网段间的互联和数据监控,受益匪浅

浙公网安备 33010602011771号

浙公网安备 33010602011771号