实验8:数据平面可编程实践——P4

实验8:数据平面可编程实践——P4

一、实验目的

- 掌握V1Model框架下P4_16的程序结构和基本语法

- 能够运用 P4 进行简单数据平面编程

二、实验环境

- 下载虚拟机软件Oracle VisualBox或VMware;

- 在虚拟机中安装Ubuntu 16.04 Desktop amd64,并安装完整Mininet和P4开发环境;

- 提供P4镜像P4-Suite2018.ova,提取码:egwf

三、实验要求

(一)基本要求

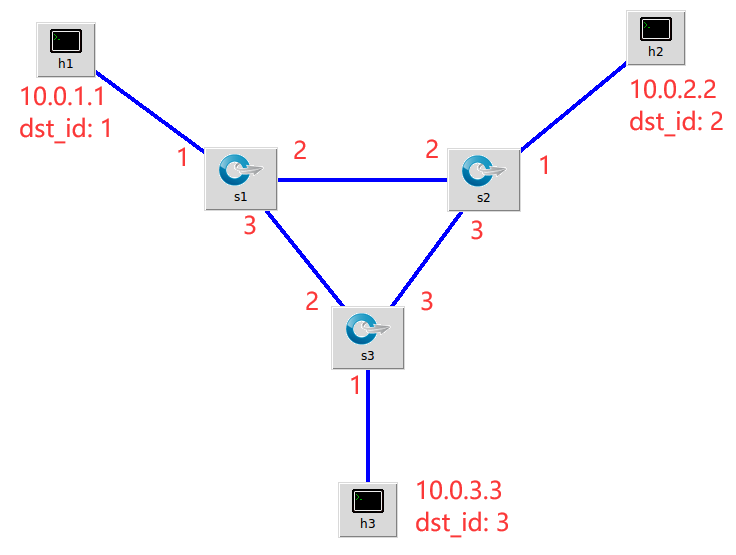

- 熟悉使用P4实现交换机IPv4的基本转发原理,编写P4程序,在下面的拓扑中实现IPV4 隧道转发。

![]()

- 补完P4教程中的basic_tunnel.p4

/* -*- P4_16 -*- */

#include <core.p4>

#include <v1model.p4>

const bit<16> TYPE_MYTUNNEL = 0x1212;

const bit<16> TYPE_IPV4 = 0x800;

/*************************************************************************

*********************** H E A D E R S ***********************************

*************************************************************************/

typedef bit<9> egressSpec_t;

typedef bit<48> macAddr_t;

typedef bit<32> ip4Addr_t;

header ethernet_t {

macAddr_t dstAddr;

macAddr_t srcAddr;

bit<16> etherType;

}

header myTunnel_t {

bit<16> proto_id;

bit<16> dst_id;

}

header ipv4_t {

bit<4> version;

bit<4> ihl;

bit<8> diffserv;

bit<16> totalLen;

bit<16> identification;

bit<3> flags;

bit<13> fragOffset;

bit<8> ttl;

bit<8> protocol;

bit<16> hdrChecksum;

ip4Addr_t srcAddr;

ip4Addr_t dstAddr;

}

struct metadata {

/* empty */

}

struct headers {

ethernet_t ethernet;

myTunnel_t myTunnel;

ipv4_t ipv4;

}

/*************************************************************************

*********************** P A R S E R ***********************************

*************************************************************************/

parser MyParser(packet_in packet,

out headers hdr,

inout metadata meta,

inout standard_metadata_t standard_metadata) {

state start {

transition parse_ethernet;

}

state parse_ethernet {

packet.extract(hdr.ethernet);

transition select(hdr.ethernet.etherType) {

TYPE_MYTUNNEL: parse_myTunnel;

TYPE_IPV4: parse_ipv4;

default: accept;

}

}

state parse_myTunnel {

packet.extract(hdr.myTunnel);

transition select(hdr.myTunnel.proto_id) {

TYPE_IPV4: parse_ipv4;

default: accept;

}

}

state parse_ipv4 {

packet.extract(hdr.ipv4);

transition accept;

}

}

/*************************************************************************

************ C H E C K S U M V E R I F I C A T I O N *************

*************************************************************************/

control MyVerifyChecksum(inout headers hdr, inout metadata meta) {

apply { }

}

/*************************************************************************

************** I N G R E S S P R O C E S S I N G *******************

*************************************************************************/

control MyIngress(inout headers hdr,

inout metadata meta,

inout standard_metadata_t standard_metadata) {

action drop() {

mark_to_drop(standard_metadata);

}

action ipv4_forward(macAddr_t dstAddr, egressSpec_t port) {

standard_metadata.egress_spec = port;

hdr.ethernet.srcAddr = hdr.ethernet.dstAddr;

hdr.ethernet.dstAddr = dstAddr;

hdr.ipv4.ttl = hdr.ipv4.ttl - 1;

}

table ipv4_lpm {

key = {

hdr.ipv4.dstAddr: lpm;

}

actions = {

ipv4_forward;

drop;

NoAction;

}

size = 1024;

default_action = drop();

}

action myTunnel_forward(egressSpec_t port) {

standard_metadata.egress_spec = port;

}

table myTunnel_exact {

key = {

hdr.myTunnel.dst_id: exact;

}

actions = {

myTunnel_forward;

drop;

}

size = 1024;

default_action = drop();

}

apply {

if (hdr.ipv4.isValid() && !hdr.myTunnel.isValid()) {

// Process only non-tunneled IPv4 packets

ipv4_lpm.apply();

}

if (hdr.myTunnel.isValid()) {

// process tunneled packets

myTunnel_exact.apply();

}

}

}

/*************************************************************************

**************** E G R E S S P R O C E S S I N G *******************

*************************************************************************/

control MyEgress(inout headers hdr,

inout metadata meta,

inout standard_metadata_t standard_metadata) {

apply { }

}

/*************************************************************************

************* C H E C K S U M C O M P U T A T I O N **************

*************************************************************************/

control MyComputeChecksum(inout headers hdr, inout metadata meta) {

apply {

update_checksum(

hdr.ipv4.isValid(),

{ hdr.ipv4.version,

hdr.ipv4.ihl,

hdr.ipv4.diffserv,

hdr.ipv4.totalLen,

hdr.ipv4.identification,

hdr.ipv4.flags,

hdr.ipv4.fragOffset,

hdr.ipv4.ttl,

hdr.ipv4.protocol,

hdr.ipv4.srcAddr,

hdr.ipv4.dstAddr },

hdr.ipv4.hdrChecksum,

HashAlgorithm.csum16);

}

}

/*************************************************************************

*********************** D E P A R S E R *******************************

*************************************************************************/

control MyDeparser(packet_out packet, in headers hdr) {

apply {

packet.emit(hdr.ethernet);

packet.emit(hdr.myTunnel);

packet.emit(hdr.ipv4);

}

}

/*************************************************************************

*********************** S W I T C H *******************************

*************************************************************************/

V1Switch(

MyParser(),

MyVerifyChecksum(),

MyIngress(),

MyEgress(),

MyComputeChecksum(),

MyDeparser()

) main;

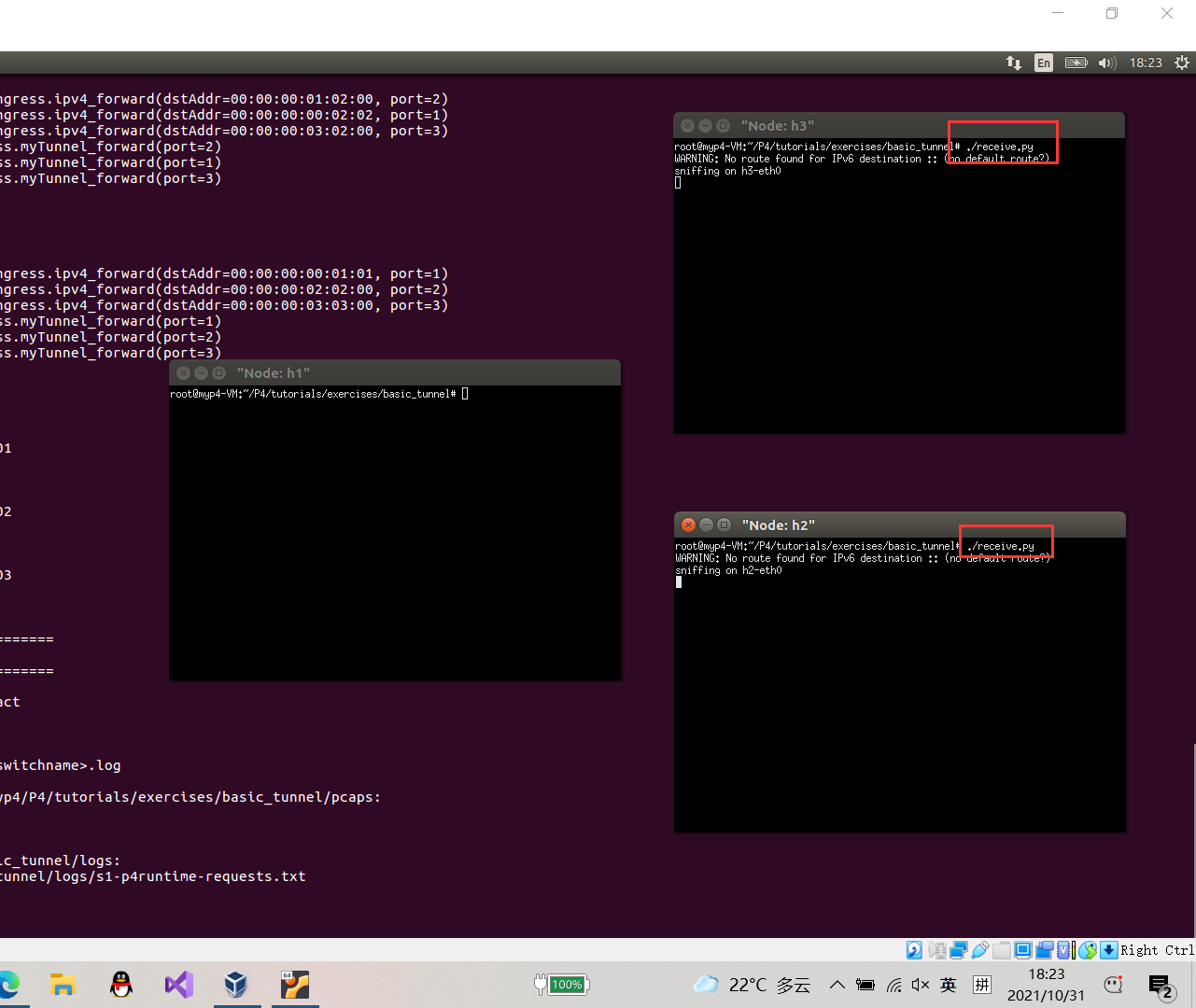

make run将上述P4程序编译并运行

![]()

xterm h1 h2 h3打开命令行,并在h2、h3命令行下运行./receive.py开始监听

![]()

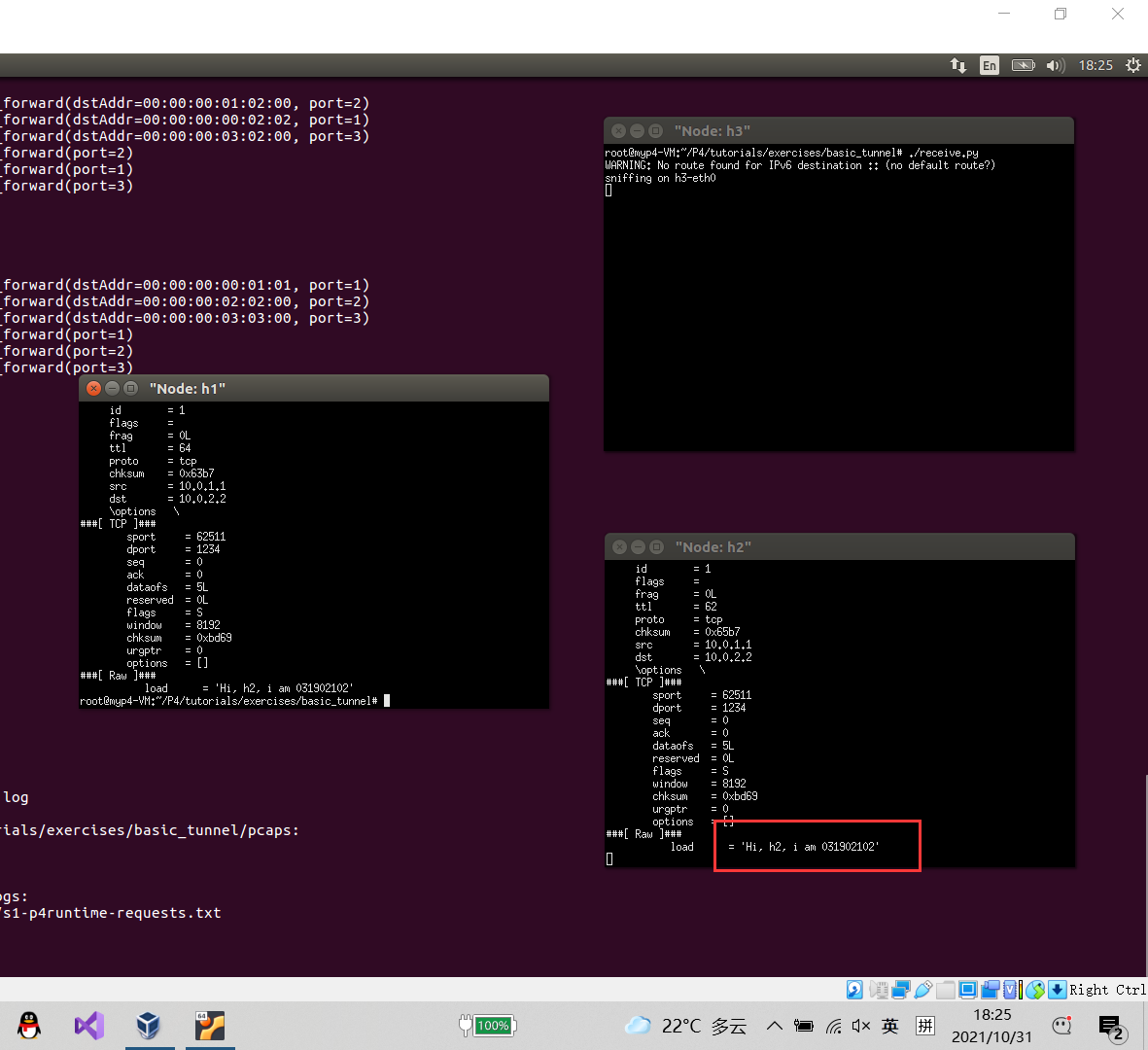

- h1命令行下运行开始向h2、h3发送数据包

- 不使用隧道

./send.py 10.0.2.2 "Hi, h2, i am 031902102"

![]()

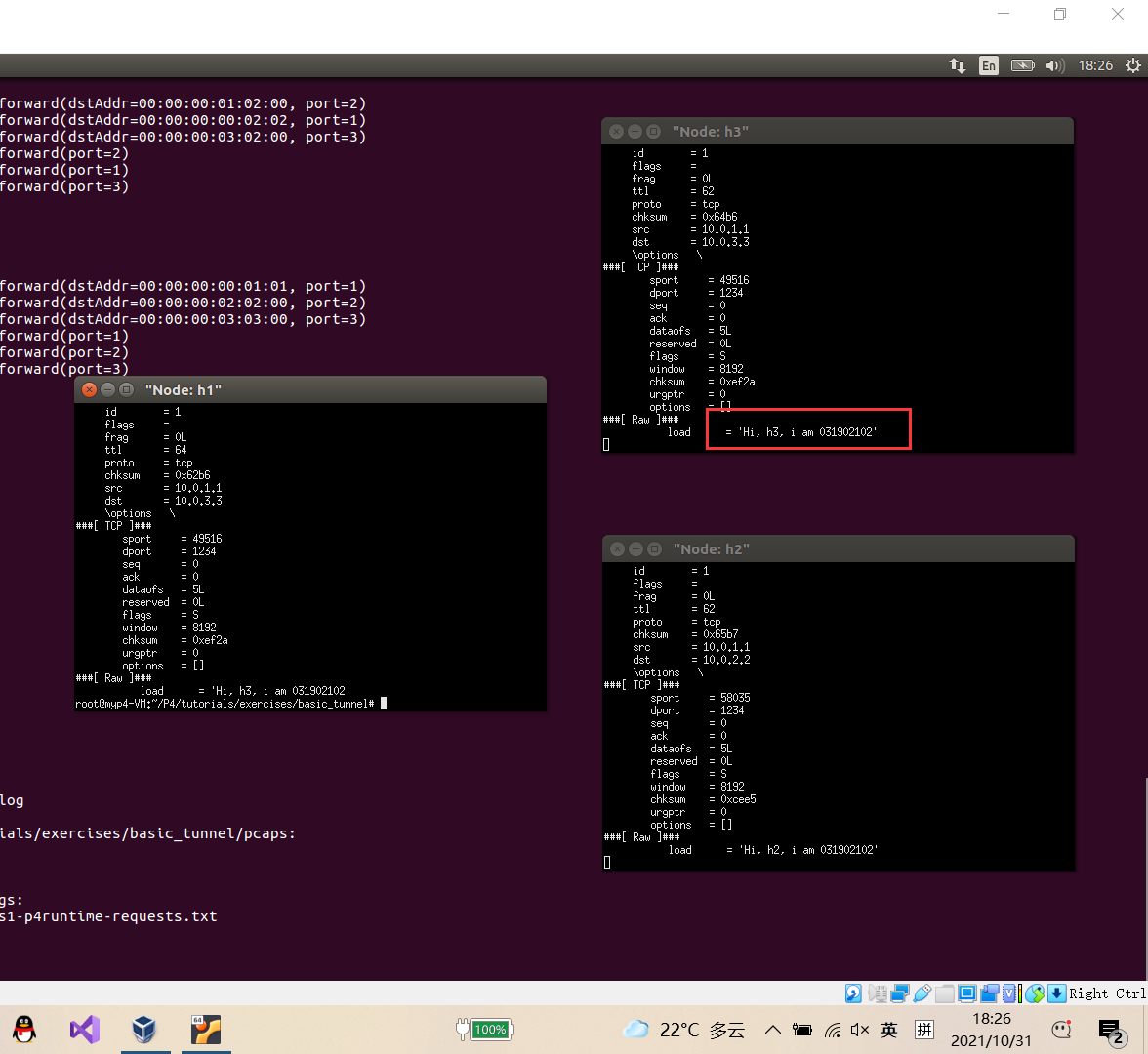

./send.py 10.0.3.3 "Hi, h3, i am 031902102"

![]()

可以看到,数据包正常按照目的ipv4地址送达

- 使用隧道

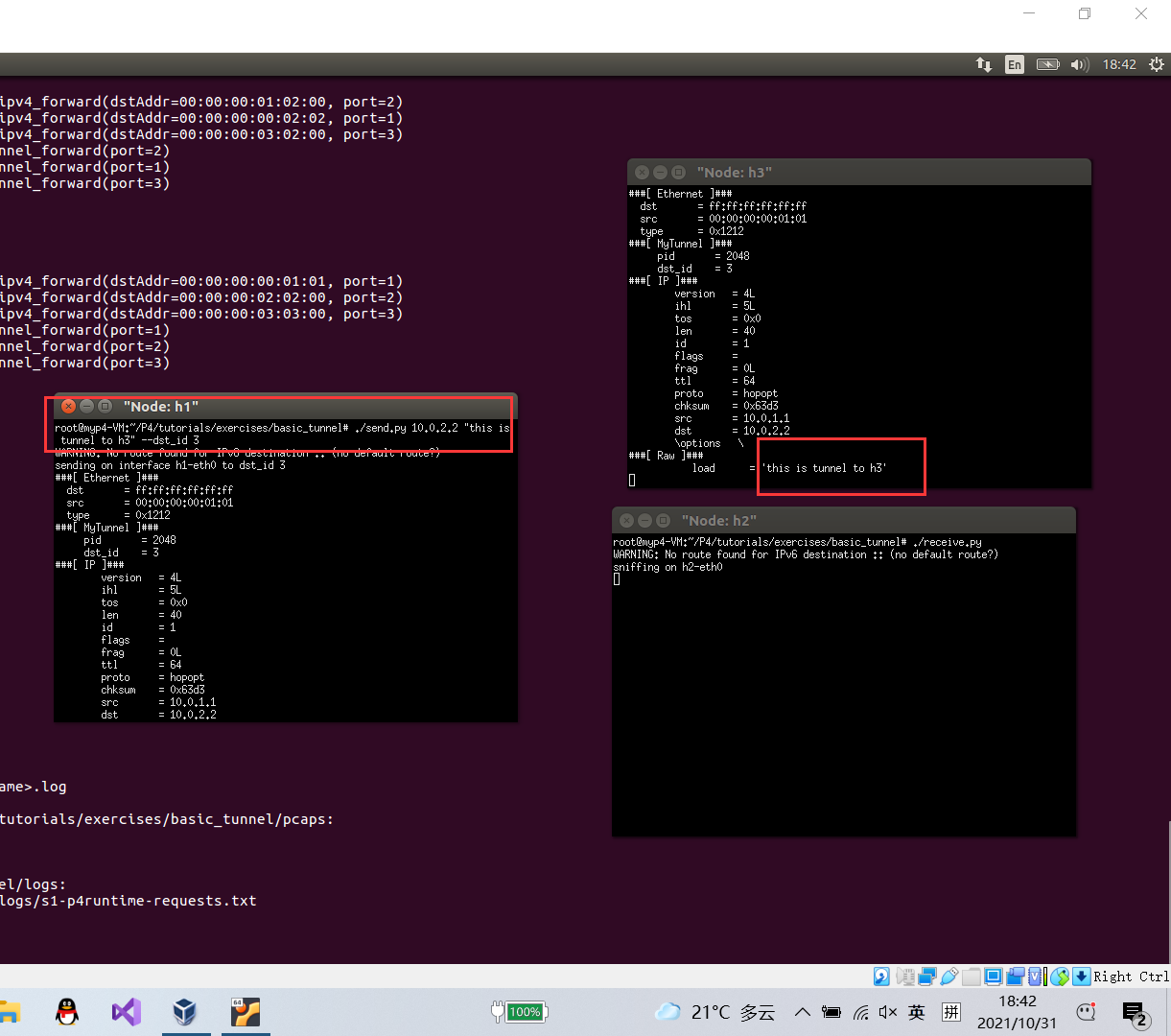

./send.py 10.0.2.2 "this is tunnel to h3" --dst_id 3

![]()

使用隧道技术后,可以看到数据包无视10.0.2.2的目的ip地址,而根据dst_id送达h3

个人总结

实验难度

相对较难,主要体现在阅读量和理解量上

本次实验主要学习V1Model框架下P4_16的程序结构和基本语法,实验在P4_Suite上进行,实验目的在于是我们能够运用 P4 进行简单数据平面编程。 实验的总体内容具有一定的理解、学习难度。但基础部分并不是特别困难,进阶部分需要进一步对P4及相关知识加深理解和知识储备,所以本次进阶部分未能实现(好吧,我承认是我菜)。

遇到问题

- Q1:起初还没看pdf,想要先运行P4官方教程里附带的basic.p4和basic_tunnel.p4看看效果,结果basic正常通过make run运行起来了,而basic_tunnel运行不起来

- 解决方法:之后通过阅读pdf

(全英文PTSD复发),知道了我们需要自行补完** TODO: **后所写的功能或所需变更的逻辑。 - Q2:basic_tunnel.p4正常运行后,试图在命令行里运行receive.py但出现以下报错:

![]()

- 解决方法:仔细回顾所需达成目标和之前实验后,我明白了

我犯傻了,./receive.py需要在主机的命令行里开启监听,而不是在外部。

实验心得

通过本次实验实践,我初步了解掌握V1Model框架下P4_16的程序结构和基本语法,能使用P4进行十分初步的编程。但我自知自己的知识对于P4还很不深入,仍十分需要进一步的学习和实践,这可以在接下来的SDN实践大作业中进一步学习加强。本次实验也是SDN课程学习的最后一次实验,从本课程中,我对于SDN这一重要的技术领域有了初步的认识,也培养了相当的兴趣。今后的学习生活中,我也会在SDN,继续学习相关知识技术来充实自己。

浙公网安备 33010602011771号

浙公网安备 33010602011771号