会员

周边

新闻

博问

闪存

众包

赞助商

Chat2DB

所有博客

当前博客

我的博客

我的园子

账号设置

会员中心

简洁模式

...

退出登录

注册

登录

Corax0o0

新随笔

联系

订阅

管理

上一页

1

2

3

4

5

6

···

13

下一页

2023年10月17日

【安全学习之路】Day46

摘要: 最近网上找了一套课,打算看着先学学。 非常入门的一段helloworld代码。 因为getchar的存在所以需要我们输入任意字符来结束 重新编译一遍,这次在编译选项当中加入/W4,这个简单来讲就是严谨等级,应该是分为四个等级1最低,4最高。 这么编译之后,就会显示一些比较容易出歧义或者问题的报警,就

阅读全文

posted @ 2023-10-17 01:30 Corax0o0

阅读(28)

评论(0)

推荐(0)

2023年10月13日

【安全学习之路】Day45

摘要: 练习 通过createfile这个API了解栈在32位和64位下的工作方式。 Stack32 用OD打开这个在32位环境下编译出来的程序 结合上图可以看到在这个32位里面 它不使用栈帧。 它调用子函数时使用栈传递参数。 它调用push进行压栈的参数不需要main()共同清理,在32以stdcall方

阅读全文

posted @ 2023-10-13 02:06 Corax0o0

阅读(35)

评论(0)

推荐(0)

2023年10月11日

【安全学习之路】Day44

摘要: 距离上次《逆向工程核心原理》隔得远了点,并不是没继续看下去,一直没什么时间写博客,读得一些章节没什么营养的我就跳过了,现在从x64处理器开始。 x64处理器 64位 64位系统当中的内存地址变为64位,使用64位大小的指针。如寄存器等基本单位也变成了64位的。 内存 虚拟内存的实际大小实际上是16T

阅读全文

posted @ 2023-10-11 02:12 Corax0o0

阅读(46)

评论(0)

推荐(0)

【NewStarCTF 2023】题解week1

摘要: easy_RE 先exeinfo 没有壳,直接上ida 看到有关键信息,但没有显示完,按f5反编译一下 拼接一下输入,注意字符串的部分字母由近似数字代替,提交 KE 运行一下,看到是KE,想着可能是壳的意思?exeinfo看一下 upx壳,尝试upx脱壳 呃呃 权限好像不对 尝试了一下用管理员权限打

阅读全文

posted @ 2023-10-11 02:05 Corax0o0

阅读(577)

评论(0)

推荐(0)

2023年9月25日

【技术研究】线程和进程

摘要: 有一句概念“进程是操作系统资源分配的基本单位,而线程是处理器任务调度和执行的基本单位。” 分上下句去理解他吧,首先贴一张图 所看到是一个进程的内存空间,分为一些栈区,堆区,一些资源区等等。 “进程是操作系统资源分配的基本单位”,进程包含一个程序的执行实例,说的具体点就是他有自己的内存空间,文件描述符

阅读全文

posted @ 2023-09-25 15:14 Corax0o0

阅读(29)

评论(0)

推荐(0)

2023年9月24日

【技术研究】并行和并发

摘要: 突然由TEB转向并行和并发是因为在研究线程和进程的时候,在研究切换线程的问题的时候,不明白在计算机当中,是怎么样在同样进程的不同线程,不同进程的不同线程当中切换的,特此再学习并行和并发。 我的定义: 并发:一个CPU在面对多个任务的时候,将任务分成多个碎块,给每个碎块一定的时间,然后执行第一个碎片,

阅读全文

posted @ 2023-09-24 23:31 Corax0o0

阅读(27)

评论(0)

推荐(0)

2023年9月22日

【技术研究】线程环境块TEB

摘要: 今天继续看逆向工程核心原理,今天看到了TEB,这个部分之前看加密与解密的时候基本上就没看明白,这次打算把环境配置完备,全部都实践一次。 首先看到的是TEB结构体 TEB结构体成员 里面的重要成员有两个 _NT_TIB ProcessEnvironmentalBlock 第二个是个指向结构体的指针 第

阅读全文

posted @ 2023-09-22 23:11 Corax0o0

阅读(329)

评论(0)

推荐(0)

2023年9月21日

【NSSCTF逆向】【2023题目】《patchme》

摘要: 前段时间在忙开学和协会的事情,逆向也停了些,去玩了玩pwn,近期再起航 题目 patchme 解法 刚拿到这道题的时候有点蒙,一道逆向题目还让我去补漏洞吗。。。不太明白,反正惯例看看 elf文件,放到kali里面看看 应该是修补好漏洞之后就会出flag。 进来看到这样的,因为最近学了一段时间pwn,

阅读全文

posted @ 2023-09-21 20:55 Corax0o0

阅读(60)

评论(0)

推荐(0)

2023年8月18日

【NSSCTF逆向】【2023题目】《VidarCamera》《shellcode》

摘要: #题目 VidarCamera  ##解法 这是一道安卓逆向题目,放在模拟器里打开看看

评论(0)

推荐(0)

2023年8月17日

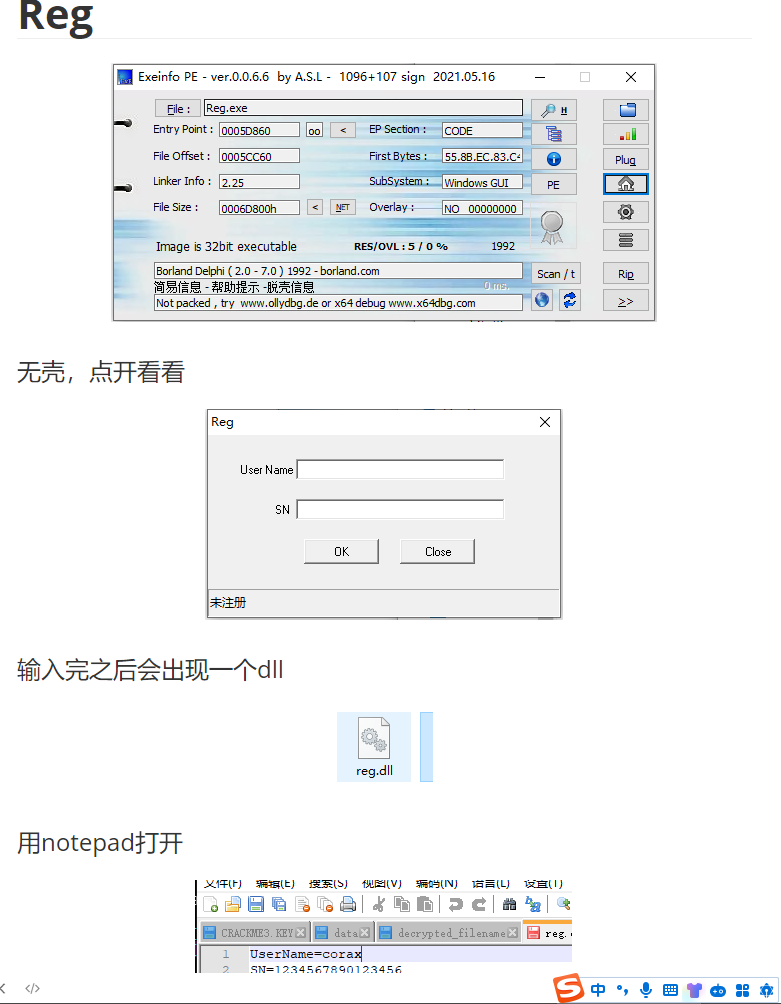

【160Crackme】《Reg》《Afkayas.1.Exe》

摘要:

评论(0)

推荐(0)

上一页

1

2

3

4

5

6

···

13

下一页

公告