计算机网络

网络工程师笔记

目录

数据通信基础

模拟信道带宽公式:

- 信道特性:码元和码元速率

- 码元:一个数字脉冲成为一个码元:可理解为始终周期。

- 码元速率:单位时间内信道传送的码元个数。

- 如果码元宽度(脉冲周期)为:T,则码元速率(波特率)为B=1/T,单位是波特Baud。

- 一个码元携带信息量n(位)与码元种数(N)的关系:

-

码元是指用一个固定时长的信号波形_(数字脉冲),代表不同离散数值的基本波形,是数字通信中数字信号的计量单位,这个时长内的信号称为k进制码元,而该时长称为码元宽度。当码元的离散状态有M个时(M大于2),此时码元为M进制码元。

-

1码元可以携带多个比特的信息量。例如,在使用二进制编码时,只有两种不同的码元,一种代表0状态,另一种代表1状态。

-

每一小段的电频信号(包括低电频和高电频)代表一个码元。

奈奎斯特定理

- 一个理想信道中,若信道带宽为w,最大码元速率为:$${{B=2W(Baud)}}$$

- 极限数据速录为:$${{R=Blog_2 N=2W log_2N(N表示 码元种类数)}}$$

香农定理

- 在一个噪声信道中的极限数据速率和带宽之间的关系

极限速率公式:

分贝与信噪比关系: $${{db=10 lg \frac{S}{N}}}$$

其中w为带宽,S为信号平均功率,N为噪声平均功率,S/N为信噪比。

调制技术:psk:BPSK,qpsk,dpsk

fsk:BFSK

马切斯特编码:

曼彻斯特编码是一种双相码 在每个比特中间均有一个跳变,第一个编码自定义 假如下图由高电平

向低电平跳变代表“0,由低电平向高电平跳变代表"1"

曼彻斯特编码常用于以太网中。

曼码和差分曼码是典型效双相码,双相码要求每一位都有一个电平转换 一高一低, (必须翻转

曼码和差分曼码具有自定时和检测错误的功能。

两种曼彻斯特编码优点:将时钟和数据包含在信号数据流中,也称同步码。

编码效率低: 编码效率都是50%

两种曼码数据速率是码元速率的一半,当数据传输速率为100Mbps时,码元速率为200Mbaud。

4B/5B:发送数据流每4bits,先转换成5bit,再转换为不归零码(NRZ-) 多1位用于解决同步问题。

各种编码效率

| 编码类型 | 编码效率 | 用途领域 |

|---|---|---|

| 曼彻斯特 | 50% | 以太网 |

| 4B/5B | 80% | |

| 8B/10B | 80% | 用于千兆以太网 |

| 64B/66B | 97% | 用于万兆以太网 |

例子1:

例子2:

例子3:

例子4:

例子5:

数据调制技术

定义:数字数据不仅可以用脉冲传输,也可以用模拟信号传输。用数字数据调制模拟信号叫作数字调制。

·幅度键控(ASK):用载波的两个不同振幅表示0和1.

·频移键控(FSK):用载波的两个不同频率表示0和1.

·相移键控(PSK):用载波的起始相位的变化表示0和1.

·正交幅度调制(QAM):把两个幅度相同但相位差90°的模拟信号合成一个模拟信号。

码元只取两个相位值叫2相调制,码元可取4个相位叫4相调制,则N=2,N=4.

DPSK是2相调制,N=2,QPSK是4相调制,N=4。

例子1:

例子2:

例子3:

脉冲编码调制技术

定义:常用数字化技术就是脉冲编码调制技术(Pulse Code Modulation,PCM),简称脉码调制。

PCM数字化过程个步骤:采样、量化和编码。

- ·采样:按照一定的时间间隔对模拟信号进行取样,把模拟信号的当前值作为样本。

·奈奎斯特采样定理:如果模拟信号的最高频率为fmax,若以大于等于2fmax的采样频率对其进行采样,则采样得到的离散信号序列就能完整地恢复出原始信号。 - 量化:把取样后得到的样本由连续值转换为离散值,离散值的个数决定了量化的精度。

- 编码:把量化后的样本值变成相应的二进制代码。

公式:f=-≥2fmax

数据通信方式

按通信方向分

单工通信:信息只能在一个方向传送,发送方不能接收,接收方不能发送(电视广播)

半双工通信:通信的双方可以交替发送和接收信息,但不能同时接收或酸送(对讲机Wi-F/Hub)全双工通信:通信双方可同时进行双向的 信息传送(电话/交换机)。

按照同步分

两种传输方式:异步传输和同步传输

- 异步传输:把各个字符分开传输,在字符之间插入同步信息,典型的是插入起始位停止位。

HDLC是典型的异步传输,HDLC帧格式如图所示,起始标志位和结束标志位都是"01111110”0异

步传输的优点是实现简单,但引入了起止位,会影响传输效率,导致速率不会太高。

- 同步传输:发送方在传送数据之前,先发送一串同步字符SYNC,接收方检测到2个以上SYWC字符就确认已经进入伺步状态,开始 准备接收数据。同步传输效率更高,短距离高速数据传输中,大多采用同步传输方式。

例子1:

按数据交换方式

数据交换技术有3种:电路交换、报文交换和分组交换。

·电路交换:将数据传输分为电路建立、数据传输和电路拆除3个过程。在数据传送之前需建立一条物理通路,在

线路被释放之前,该通路将一直被用户完全占有。[代表:早期电话]

报文交换:报文从发送方传送到接收方采用存储转发的方式。报文中含有每一个下一跳节点,完整的报文在一个个节点间传送(数据不拆分)。[代表:早期电报]

分组交换:将数据拆分成很小的分组进行传送,包括:数据报和虚电路。[代表:互联网Internet]

·数据报:每个分组被独立地处理,每个节点根据路由选择算法,被独立送到目的,路径和到达目的顺序都可能不一样。(P)

·虚电路:在数据传送之前,先建立起一条逻辑上的连接,每个分组都沿着一条路径传输,不会乱序。(X25、FR、ATM)

分组交换优势

·减小了延迟,提高了吞吐量。

·分组交换可以按分组纠错,发现错误只需重发出错的分组,通信效率提高。

例子1:

多路复用技术

多路复用技术是把多个低速的信道组合成一个高速的信道的技术。

光纤入户:上网、电视、电话。

这种技术要用到两个设备:

多路复用器(Mutiplexer),在发送端根据某种约定的规侧把多个低带宽的信号符合成一个高带宽的信号。

多路分配器(Demultiplexer),在接收端根据统一规侧把高带宽信号分解成多个低带宽信号。多路复用器和多路分配器统称多路器,简写MUX

频分复用:

频分多路复用典型应用:无线电广播、ADSL、FDD-LTE。

时分复用

T1(美国和日本用的标准)/E1(欧洲和中国用的标准)、SONET/SDH、WIFI、TDD-LTE

波分复用

波分复用:本质也是频分复用光纤频率与波长关系:光速c波长×频率

E1/T1

■美国和日本使用T1标准,每路电话64k T1=64k24+开销与间隔=1.544M

■欧洲采用E1标准,每路电话64k,传30路电话,2路开销。E1=6430+64K2=2.048M

■TU-T标准E1信道数据速率是2.048Mbps,把32个8位一组的数据样本组装成125us的基本帧,其中30个子信道用于语音传送,2个子信道(CH0和CH16)用于控制信令。

| 光纤级 | STS级 | 链路速Mbps | 有效载荷Mbps | 负载Mbps | SDH对应 | 常用近似值 |

|---|---|---|---|---|---|---|

| OC-1 | STS-1 | 51.840 | 50.112 | 1.728 | Y | |

| 6c2 | STS-3 | 155.520 | 150.336 | 5.184 | (STM-1 | 155Mbps/ |

| OC-9 | STS-9 | 466.560 | 451.008 | 15.552 | STM-3 | < |

| /oc-12/ | STS-12 | 622.080 | 601.344 | 20.736 | (STM-4) | 盆 > /622Mbps) |

| OC-18 | STS-18 | 933.120 | 902.016 | 31.104 | STM-6 | |

| OC-24 | STS-24 | 1244.160 | 1202.688 | 41.472 | STM-8 | |

| OC-36 | STS-36 | 1866.240 | 1804.032 | 62.208 | STM-13 | |

| X0c-48 | STS-48 | 2488.320 | 2405.376 | 82.944 | CSTM-16 | 2.5Gbps |

| OC-96 | STS-96 | 4976.640 | 4810.752 | 165.888 | STM-32 | |

| OC-192 | STS-192 | 9953.280 | 9621.504 | 331.776 | STM-64 | 4 10Gbps |

列1:

海明码纠错码

差错控制:

-

数据传输中出现错误不可避免,因此需要采用差错控制方法。数据通信中常用的办法是检错和纠错。

-

检错:接收方知道有差错发生,但不知道是怎样的差错,向发送方请求重传。

-

纠错:接收方知道有差错发生,而且知道是怎样的差错。

-

差错控制原理:传输k位,加入位冗余(某种算法定义),接收方收到进行计算比较。A

奇偶校验

奇偶校验是最常用的检错方法,能检出一位错位。

- 原理:在7位ASCI码后增加一位,使码字中1的个数成奇数(奇校验)V或偶数(偶校验)

- 奇校验:整个校验码(有效信息位和校验位)中/1”的个数为奇数0110101)

- 偶校验,整个校验码(有效信息位和校验位)中“1”的个数为偶数10110100]

例子1:

海明码

■海明码原理:在数据中间加入几个校验码码距均匀拉大,当某一位出错,会引起九个校验位的值发生变化。

■海明不等式:校验码个数为k)可以表赤2k个信息,1个信息用来表示没有错误,其余2k-1个表示数据中存在错误,如果满足2k-1≥m+k(为信息位,m+k为编码后的数总衣度),则在理论上k个校验码就可以判断是哪一位出现了问题。

CRC循环冗余码

-

■末尾加入CRC循环冗余校验码能检错不能纠错,广泛用于网络通信和磁盘存储.

-

■采用CRC进行差错校验,生成多项式为G(X)=X4+X+1,信息码字为10111,则计算出CRC校验码是()。

.A.0000 B.0100 C.0010 D.1100

1.判断校验位数:生成多项式的最高次方是几,校验位就是几位4位检验位

·2.补齐数据位后面的0 10111 0000

.3.提取生成多项式的系数G(X)=\(X^4\)+X+1=1\(X^4\)+0\(X^3\)+0**\(X^2\)+1\(X^1\)+1\(X^0\)=10011

.4.用第二步的结果,除以第三步的结果(异或运算)余数就是CRC校验码,余数不够位,前面补0

-

进行模 2 的除法操作:

X^4 + X + 1 | 1011100 -10101 (X^4 + X + 1 乘以 10101,结果为1010001,异或原码字得到10101) ------- 101 (左移两位后剩余的部分) 101 (X^4 + X + 1 乘以 101,结果为10101,异或原码字得到101) --- 0 (没有剩余部分,计算结束)

因此,CRC校验码为0,选项A.0000是正确答案。

例子1:

奈奎斯特定理:B=2WR=Blog2N,N取决于调制技术香农定理C=WIog2(1+S/N)dB=10lg(S/N)

信道延迟:发送数据总时间=线路延迟+调制延迟

线路延迟=传输距离/传播速度发送延迟=数据帧大小/信道速率

光纤与光缆:单模光纤和多模光纤(传输模式、光源、距离、成本)

数据编码:曼彻斯特编码和差分曼彻斯特编码

调制技术:ASK、FSK、PSK,QAM,DPSK是2相调制,QPSK是4相调制

广域网通信网

公共交换电话网(PSTN)

·在公共交换电话网(Public Switched Telephone Network,PSTN)是为了语音通信而建立的网络,从20世纪60年代开始又被用于数据传 输。

■电话网由3个部分组成:本地回路、干线和交换机。

■干线和交换机一般采用数字传输和交换技术,而本地回路基本采用模拟线路。

·电话线联网时需要在发送端通过调制解调器把数字信号变换为模拟信号,接收端再通过调制解调器把模拟信号变换为数字信号。

流量与差错控制

流量控制:协调发送站和接收站工作步调,避免发送速度过快,接收站处理不过来。(x.25 TCP)

差错控制:检测和纠正传输错误的机制。检错码:CRC,纠错码:海明码

停等协议

■工作原理:发送站发一帧收到应答信号后再发送下一帧)接收站每收到一帧后回送一个应答信号(ACK),表示愿意接收下一帧,如果接收站不应答,发送站必须等待。

·T=Ta发+Ta传+Tb发+Tb传≈Ta发+2T传

滑动窗口协议

·滑动窗口协议主要思想是:允许连续发送多个而无须等待应答。

如图假设站A和B通过全双工链路连接,B维持能容纳8个帧的缓冲区(W收=8)

这样A就可以连续发送8个帧而不必等待应答信号(W发=8)。

停等ARQ协议

停等ARQ协议是停等流控技术和自动请求重发技术的结合。

发送站发出一帧后必须等待应答信号,收到肯定应答信号ACK后继续发送下一城,收到否定应答信号NAK后重发该帧;若在一定的时间内没有收到应答信号也必须重发。

选择重发ARQ:重传特定的某-一帧W发=W收≤2k:1k为帧编号位数

后退N帧ARQ:重传此帧和后续的N帧lW发=W收≤2k-1

帧中继和DHLS

帧中继在第二层建立虚电路,提供虚电路服务,本地标识DLC1.

■基于分组交换的透明传输,可提供面向连接的服务。只做检错和拥塞控制,没有流控和重传机制,开销很少。既可以按需要提供带宽,也可以应对突发的数据传输。

CIR承诺速率EIR:扩展速率

- 帧长可变,长度可达1600-4096字节,可以承载各种局域网的数据帧。

- g可以达到很高的速率,2-45Mbps.

- 不适合对延迟敏感的应用(语音、视频)。

- ·数据的丢失依赖于运营商对虚电路的配置。

- 不保障可靠的提交。

例子1:

例子2:

HDLC

英文名称:High-Level Data Link Control

是一种数据链路层协议,用于在计算机网络中进行数据通信。它是一种面向位的协议,通常用于在点对点和多点网络连接中传输数据。HDLC 协议具有以下特点:

- 透明传输: HDLC 协议能够在传输数据时保持数据的透明性,不受传输介质的影响。

- 可靠性: HDLC 提供了可靠的数据传输服务,包括数据的顺序传输、错误检测和纠正等功能。

- 流量控制: HDLC 支持流量控制机制,可以确保发送方和接收方之间的数据传输速率匹配,防止数据丢失或溢出。

- 多点连接: HDLC 协议支持多点连接,可以在一个网络中连接多个设备。

- 帧结构: HDLC 协议的数据传输单位是帧,每个帧包括起始标志、地址、控制信息、数据和帧校验序列等字段。

信息帧(工帧)少:第一位为0,用于承载数据和控制。

N(S)表示发送帧序号N(R)表远下全预期要接收帧的序号,N(R)=5,表示下一帧要接收5号帧。

N(S)和N(R)均为3位二进制编码,可取值0~7.

监控帧(S帧):前两位为10,监控帧用于差错控制和流量控制。

S帧控制字段的第三、四位为S帧类型编码,共有四种不同编码,含义如上表所示。

■无编号帧(U帧):控制字段中不包含编号N(S)和N(R),U帧用于提供对链路的建立、拆除以及多种控制功能,但是当要求

提供不可靠的无连接服务时,它有时也可以承载数据。

例子1:

例子3:

局域网

局域网与广域网体系结构

CSMA/CD

■对总线型、星型和树型拓卦访问控制协议是CSMA/CD(Carrier Sense Multiple Access/,Collision,Detection,载波侦听多路访问冲突检测)

CSMA基本原理:发送数据之前,先监听信道上是否有人在发送。若有,说明信道正忙,否侧说明信

道是空闲的,然后根据预定的策略决定:

- 若信道空闲,是否立即发送。

- 若信道忙,是否继续监听。

- 如果连续发生16次碰撞后,认为网络繁忙或故障,不再尝试发送。

三种监听算法

- 非坚持型监听算法:后退随机时间由于随机时延后退,从而减少了冲突的概率。问题是因为后退而使信道闲置一段时间,这使信道的利用率降低,而且增加了送时延。

- 1-坚待型监听算法继续监听,不等待有利于抢占信道,减少信道空闲时间。但是,多个站同时都在监听信道时必然会发生冲突。冲突概率和利用率都高(双高)

- P.坚持型监听算法若信道空闲,以概率P发送,以概率(1-P)延迟一个时间单位,P大小可调整。

冲突检测原理

■载波监听只能减小冲突的概率不能完全避免冲突。当两个帧发生冲突后,若继续发送,将会浪费网络带宽。为了改进带宽利用率, 发送站应采取边发边听的冲突检测方法,即:

- 发送期间同时接收,并把接收的数据与站中存储的数据进行比较。

- 若比较结果一致,说明没有冲突,重复(1).

- 若比较结果不一致,说明发生了冲突,立即停止发送,并发送一个简短的干扰信号(Jamming),使所有站都停止发送。

- 发送Jamming信号后,等待一段随机长的时间,重新监听,再试着发送。

二进制指数退避算法

·二进制指数退避算法工作原理如下:

- 检测到冲突后,马上停止发送数据)并等待随机时词再发送数据。

- 等待的随机时间=tRandom[0,1,.2k-1],其中Random表示随机函数。其中r是基本退避时间,可以看作固定值。k=mi重传次数,,如果重传16次后,还不能正常发送数据,认为网络拥塞或信道故障,不再尝试重传。根据公式,如果重传12次后,k=mi[12,10]=10,那么可能等待的时间是r Random[0,1023],一共有1024种可能。每次站点等待的时间都是随机数,故后一次退避时间不一定比前一次长。重传次数越多,退避窗口(即Random取值)越大,从而降低冲突概率。

- ·如果连续发生16次碰撞后,认为网络繁忙或故障,不再尝试发送。

例子1:

最小帧长计算

最小帧长公式:Lmin=2R×d/y

·R为网络数据速率,d为最大距离,为传播速度

·不冲突条件:发送时间≥传送时间+确认时间

·L/R≥2×d/N,则推出最小帧长公式

以太网帧结构

前面7+1字节用于时钟同步,不算入帧长。数据46-1500字节,不够至少填充到46字节。

校验位4字节,CRC循环冗余校验32位。

最小帧长64字节:6+6+2+46+4=64.

·最大帧长1518字节:6+6+2+1500+4=1518。

以太网数据报文封装

例子1:

以太网物理标准

快速以太网

千兆以太网

虚拟机局域网(vlan)

■虚拟局域网(Virtual Local Area Netwok,VLAN)

·根据管理功能、组织机构或应用类型对交换局域网进行分段而形成的 逻辑网络。

·不同VLAN通信必须经过三层设备:路由器、三层交换机、防火墙等。

·虚拟局域网工作站可以不属于同一物理网段,任何交换端口都可以分配给某个VLAN,属于同一VLAN

的所有端口构成一个广播域。

·冲突域和广播域,一个中继线和集线器是一个冲突域,一个VLAN为一个广播域,交换机的一个接口为一个冲突域。

冲突域

·冲突域是指连接在同子共享介质上的所有节点的集合,冲突域内所有节点竞争同一带宽,一个节点发出的报文(无论是单播、组播、广播),其余节点都可以收到。

广播域

·广播报文所能到达的整个访问范围称为二层广播域,)简称广播域,同一广播域内的主机都能收到广播报文。

交换机vlan划分

静态划分VLAN: 基于交换机端口。

动态划分VLAN:基于MAC地址、 基于策略、 基于网络层协议 基于网络层地址。

- 静态划分VLAN。手动把交换机的某些接口加入到某个VLAN,配置如下:

[Huawei]vlan10 //创建VLAN10

[Huawei-vlan1O]quit //退出

[Huawei]interface GigabitEthernet 0/0/1 // 进入接▣

[Huawei--GigabitEtherneto/0/1]port link-type access //把接口设置成access

[Huawei-GigabitEthernet(0/0/1]port default vlan10 //把接口加入VLAN10

-

动态划分VLAN。根据MAC地址、网络层地址、网络层协议、IP广播域或管理策略划分.

-

基于MAC地址进行VLAN划分配置:

[Huawei]]vlan20 //创建VLAN20 [Huawei-vlan20]mac-vlan mac-address5489-98FC-5825 //把MAC地址为5489-98FC-5825的终端加入VLAN20 -

基于策略的vlan划分配置:

[Huawei]vlan20 //创建VLAN20 [Huawei-vlan20]policy-vlan mac-address 0-1-1 ip 10.1.1.1 priority 7 //基于策略划分VLAN,把MAC地址为0- 1-1,IP地址为1.1.1.1的主机划分到 VLAN20中,并配置该VLAN的802.1p 优先级是7

-

vlan的作用

- 控制网络流量。一个VLAN内部的通信(包括广播通信)不会转发到其他VLAN中去,从而有助于控制广播风暴,减小冲突域,提高网络带宽的利用率。

- 提高网络的安全性。可以通过配置VLAN之间的路由来提供广播过滤、安全和流量控制等功能。不同VLAN之间的通信受到限制,提高了企业网络的安全性。

- 灵活的网络管理。VLAN机制使得工作组可以突破地理位置的限制而根据管理功能来划分。如果根据MAC地址划分VLAN,用户可以在任何地方接入交换网络,实现移动办公。

802.1Q标签

802.1Q标签字段,重点掌握PRI和VID.

- PR!(3位):Priority表示优先级,提供0~7共8个优先级,当有多个帧等待发送时,按优先级顺序发送数据包。

- VID(12位):即VLAN标识符,最多可以表示212=4096个VLAN,其中VID0用于识别优先级,VID4095保留未用,所以最多可配置4094个VLAN。默认管理VLAN是1,不能删除。

- 交换机添加和删除VLAN标签的过程由专用硬件自动实现,处理速度很快,不会引入太大的延迟。

- 从用户角度看,数据源产生标准的以太帧,目标接收的也是标准的以太帧,VLAN标记对用户是透明的。

交换机类型

- Access接口:只能传送单个VLAN数据,一般用于连接PC/摄像头等终端。

- Trunk接口:能传送多个VLAN数据,一般用于交换机之间互联。

- Hybrid接口:混合接口,包含access和trunk属性。

- QinQ:双层标签,一般用于运营商城域网。

例子1:

生成树技术

- 交换机单链路上行,存在单点故障,线路和设备都不具备冗余性。

- 任何一条链路或者设备故障,网络将面临断网。

二层环路

二层环路的危害:广播风暴,mac地址震荡

广播风暴

- 网络中若存在二层环路,一旦出现广播数据帧,这些数据帧将被交换机不断泛洪,造成广播风暴

- 广播风暴对网络危害非常大,将严重消耗设备CPU资源及网络带宽,需要格外注意。

- 广播风暴现象网络慢、所有指示灯高速闪烁、CPU使用率高、CL卡顿。

mac地址震荡

- PC发送数据帧给Server

- SW3没有目的MAC表项,于是将数据帧进行泛洪

- SW1和SW2都收到这个帧并学习源MAC,同时将数据帧进一步泛洪

- SW3将从GE0/0/)和G0/0/2都收到这个帧并学原MAC,更新MAC地址表

关掉交换机生成树功能命令:

undo stp enable

STP

采用生成树(Spanning-tree)技术,能够在网络中存在二层环路时通过逻辑阻塞(Block)特定端口,从而打破环路并且在网络出现拓 扑变更时及时收敛,保障网络冗余性。

生成树协议(Spanning Tree Protocol,STP)是一种网络协议,用于在具有冗余链路的网络中防止环路的发生,并确保数据包能够在网络中正常传输。STP通过选择一条主干路径(即生成树)并阻塞其他冗余路径来实现这一目的。

以下是STP的主要特点和工作原理:

- 防止环路: STP防止了在交换机网络中出现的环路。环路会导致数据包在网络中无限循环,严重影响网络性能。

- 生成树: STP通过选举一条主干路径,即生成树,来确保网络中只有一条活动路径。生成树上的所有其他路径都被阻塞,直到主路径失效时才会激活其他路径。

- 端口状态: STP定义了不同端口状态,包括指定端口(designated port)、根端口(root port)、阻塞端口(blocking port)等,以确保生成树的正确构建和维护。

- BPDU交换: STP使用BPDU(Bridge Protocol Data Unit)进行交换,以便交换交换机之间的信息,包括生成树的根、成员关系、路径开销等。

- 优先级和路径开销: STP通过优先级和路径开销来确定生成树的根和主干路径。交换机的优先级越低,路径开销越小,其在生成树中的地位越高。

- 快速收敛: 原始的STP收敛速度较慢,但后来的改进版本(如Rapid Spanning Tree Protocol,RSTP)可以更快地收敛网络,并在发生拓扑变化时尽快恢复网络连通性。

网桥ID

- 桥D一共8个字节,由2个字节优先级和6个字节的MAC地址构成。

- 轿优先级默认为32768,可以手工修改。

- MAC地址为交换机背板MAC。

路径开销

-

路径开销是一个端口量,是STP/RSTP协议用于选择链路的参考值。

-

端口路径开销的默认值及取值范围由选定的路径开销算法决定,路径开销与端口带宽成反比。

-

华为设备路径开销标准有:802.1d-1998、802.1t及私有的legacy,默认为802.1t标准。

生成树选举

- 确定个根桥(Root Bridge)[选优先级和MAC地址最小的网桥]

- 确定其他网桥的根端口(Root Port)【非根桥的端口到根桥最近的端口】

- 每个段选择一指定端口y(Designated Port)[先选指定桥,指定桥上为指定端口]

- 选出非指定端口(NonDesignated Port)

生成树种类

-

生成树协议:802.1dSTP(慢,拓扑收敛需要30-50s)

-

快速生成树协议802.1 w RSTP(快,6s内完成收敛)

-

多生成树协议802.1sMSTP(实现多个VLAN负载均衡)

例子1:

城域网

- E-LAN技术是8021Q的WLAN帧标记,双层标记,打了两层VLAN标签,这种技术被定义为1EEE802.1ad,也称为Qin@技天。)1) QinQ实际是把用户VLAN嵌套在运营商城域以太网VLAN中传送。

- IEEE802.1ah,也称为PBB,也叫MAC-IN-MAC技术。

无线通信网

1G是模拟信号

2,3,4,5G是数字信号

■5G关键技术包括:超密集异构无线网络、大规模输入输出(MMO)、毫米波通信、软件定义网络和

网络功能虚拟化。

WlAN通信技术

- ·无线网主要使用三种通信技术:红外线、(扩展频谱(扩频)和窄带微波技术。■扩展频谱通信:将信号散步到更宽的带宽上以减少发送阻塞和干扰的机会。

- WLAN主要使用扩展频谱技术:频率跳动扩频FHSS(蓝牙)和直接序列扩展频谱DSSS(Wi-Fi)。

WLAN频谱信道

WLAN分类

- WLAN网络可以分为三类:基础无线网络、Ad Hoc网络和分布式无线系统。

- 基础无线网络(Infrastructure Networking):用户通过无线接入点AP接入。

- 特殊网络(Ad Hoc Networking):用于军用自组网或寝室局域网联机游戏。

- ·分布式无线系统:通过AC控制大量AP组成的无线网络。

不重叠信道

-

2.4G频段

13个信道,3个不重叠信道)(1、6和11)

-

5G+5.8G频段

开放的不重叠信道有5个

·在中国,5.8GHz频段内有5个非重叠信道,分别为:149,153,157,161,165,如下图:

802.11问控制机制

- 802.11标准为MAC子层定义了3种访问控制机制。

- CSMA/CA分布式协调功能:大家争用访问(有竞争)

- RTS/CTS信道预约:要发送先报告/其他终端记录信道占用时间。

- PCF点协调功能:由AP集中轮询所有终端,将发送权限轮流交给各个终端,类似令牌(无竞争)。

802.11 的几个帧间间隔

- IFS(分布式协调FS):最长的1FS,优先级最低用于异步帧竞争访问的时延。

- PIFS(点协调IFS):中等长度的IFS,优先级居中,在PCF操作中使用。

- SIFS(短IFS):最短的1FS,优先级最高,用于需要立即响应的操作(确认ACK)。

移动AD Hoc网络

- 802.11定义AD Hocl网络是由无线移动节点组成的对等网,/无需网络基础设施的支持,每个节点既是主机,又是路由器,是一种MANNET(Mobile Ad Hoc Network)网络。

- Ad Hoc是拉丁语,具有”即兴,临时”的意思。

ANET网络特点

- 网络拓扑结构动态变化的,不能使用传统路由协议。

- 无线信道提供的带宽较小,信号衰落和噪声干扰的影响却很大。

- 无线终端携带的电源能量有限。

- 容易招致网络窃听、欺骗、拒绝服务等恶意攻击的威胁。

WLAN安全机制

-

SSD访问控制:隐藏SSID,让不知道的人搜索不到。

-

物理地址过滤:在无线路由器设置MAC地址黑白名单。

-

WEP认证和加密:PSK预共享密钥认证,RC4加密。

-

WPA(802.11草案)

认证:802.1×。

加密:RC4(增强)+TKIP(临时密钥完整协议,动态改变密钥)支持完整性认证和防重放攻击。

-

■(5)WPA2(802.11i)

针对WPA优化,加密协议是由RC4变为基于AES的CCMP。

网络互连与互联网

基本网络设备:

网络设备

集线器的工作原理

从十个接中进入的数据,进行信号放大后,从其他所有接口进行泛洪。

集线器的两大问题:

- 产生环路,形成广播风暴,影响通信效。

- 率数据扩散,严重安全威胁。

网关

-

■网关是互连网络中操作在OS传输层之上的设施。

-

■网关的主要功能:

连接网络层之上执行不同协议的子网,组成异构型的互联网。

网关能对互不兼容的高层协议进行转换。

为了实现异构型设备之间的通信,网关要对不同传输层、会话层、表示层、应用层协议进行翻译和转换。

IP&IPV4

IP报文结构

- 头部长度(HL):最小值是5,最大值为15,单位4字节。

- TOS:为区分服务字段,用区分服务类型,即QoS字段。

- 总长度字段:PV4数据报的总长度。

- 标识:主机发送P报文的序号,每发送一次+1.

- 生存期(TTL):用于设置一个数据包可经过的路由器数量的上限,每经过一台路由器减1.

- 协议字段:包含一个数字,标识数据报有效载荷部分的数据类型。最常用的值为1(ICMP)17(UDP)和6(TCP)

- 头部校验和:仅计算Pv4头部,不检查数据有效载荷部分的正确性。当TTL减一时,头部校验和必须重新计算。

IP分片的计算

- IP报文最太65535宝范。而以太网MTU为1500字节。

- 相当于货轮能载重65535,而火车载重1500,那么必须把货轮上的货物分装给多个火车运输。

IP地址分类

- A类: 1.0.0.0 - 127.255.255.255

- B类: 128.0.0.0 - 191.255.255.255 ABC类单播地址, 应用最广

- 232个地址 C类:192.0.0.0 - 223.255.255.255

-

- D类: 224.0.0.0 - 239.255.255.255 D类组播地址

- E类: 240.0.0.0 - 255.255.255.255 E类保留地址

特殊/PV4地址

- 0.0.0.0

主机端:DHCP分配过程中,用0.0.0.0表示本机,比如主机DHCP

Discover广播报文源目地址和端口是0.0.0.0:68->255.255.255.255:67。

服务器端:0.0.0.0地址,如果某主机有两个IP地址,该主机

一个服务监听的地 番报文 那么通过两个IP地址都能够访问该服务。

路由:0.0.0.0表示 即当路由表中没有找到完全匹配路由的时候

所对应的路由。 - 255.255.255.255

受限广播地址,表示3层广播的目标地址,在同一个广播域范围内所有主机

都会接收这个包,广播域的范围可变,跟子网划分相关。 - 169.254.0.0/16

使用DHCP自动获取IP地址,当DHCP服务器发生故障,或响应时间超时,

系统会为你分配这样一个地址,不能正常上网。 - 127.0.0.0/8 3(127.0.0.1-127.255.255.255)

本地环回地址,用于测试或网络管理/路由更新,比物理接口稳定。 - RFC1918私有IP地址

IPv4地址空间中有一部分特殊的地址,成 上,私有IP地址

不能直接访问公网(Internet)的IP,只

A类:10.0.0.0/8(10.0.0.1-10.255.25 A类网络

B类:172.16.0.0/12(172.16.0.1-172.31.255.255)16个B类网络

C类:192.168.0.0/16 (192.168.0.1-192.168.255.255)256个C - 常见组播:

224.0.0.1所有主机

224.0.0.2所有路由器

224.0.0.5所有运行OSPF的路由器

224.0.0.6DR和BDR的组播接收地址

224.0.0.9RIPv2组播更新地址

224.0.0.18VRRP组播地址

ARP

数据链路层在进行数据封装时,需要目的MAC地址。

免费arp:查自己的IP地址是不是冲突

代理arp:同一网段、不同物理网络上的计算机之间,可以通过ARP代理实现相互通信。

ICMP

ICMP(Internet Control Message Protocol,Internet控制报文协议Y,协议号为1 ,封装在IP报文中,用来传递差错控制、查询等信息,典型应用ping/tracert依赖ICMP报文。

Echo Request和Echo Replys分别用来查询和响应某些信息,进行差错检测。

| 类型 | 代码 | > 用途 | 查询类 | 差错类 |

|---|---|---|---|---|

| O | 0 | Echo Reply—回显应答(Ping应答) | ✅ | |

| 3 | 0 | Network Unreachable—网络不可达 | ✅ | |

| 3 | 1 | Host Unreachable—主机不可达 | ✅ | |

| 3 | 2 | Protocol Unreachable—协议不可达 | ✅ | |

| 3 | 3 | Port Unreachable—端口不可达 | ✅ | |

| 3 | 4 | Fragmentation needed but no frag bit set—需要进行分片但设置不 分片比特 | ✅ | |

| 3 | 13 | Communication administratively prohibited by filtering—由于过滤, 通信被强制禁止 | ✅ | |

| 4 | 0 | source quench—源抑制报文 | ✅ | |

| 5 | 1 | Redirect for host—对主机重定向 | ✅ | |

| 8 | 0 | Echo request—回显请求(Ping 请求) | ✅ | |

| 11 | 0 | TTL equals 0 during transit—传输期间生存时间为0 | ✅ | |

| 11 | 1 | TTL equals 0 during reassembly—在数据报组装期间生存时间为0 | ✅ | |

| 12 | 0 | IP header bad (catchall error)—坏的IP首部(包括各种差错) | ✅ |

IPV6与下一代互联网

IPV4的一些问题

- 网络地址短缺:IPv4为32位,只能提供43亿个地址,IPv6为128位。

- 地址分配不合理:IPv4中1/3被美国占用,IBM等大型企业地址比很多国家都多。

- 路由速度慢:随着网络规模扩大,路由表越来越庞大,路由查找速度越来越慢。

- IPv4头部多达13个字段IPV6只有8个字段。

- 缺乏安全功能:IPv4没有加密、认证等机制,IPv6集成IPSec功能。

- 不支持新的业务模式:IPv4没有扩展字段,IPv6支持多报头嵌套。

- IPV6只能由源发节点进行分段,中间路由器不能分段,目的是简化路由处理,MTU发现。

IPV6数据包格式

- 版本(4位):用0110表示IPv6.

- 通信类型/流量等级(8位):用于区分不同的P分组,相当于

- IPV4中服务类型字段。

- 流标签(20位):标识某些需要特别处理的分组

- 负载长度(16位):表示除了Pv6固定头部40个字节之外的负载长度,扩展头包含在负载长度之中。

- 下一头部(8位):指明下一个头部类型,可能是IPV6扩展头

- 部或高层协议的头部。

- 跳数限制(8位):用于检测路由循环,类似TTL.

- 源地址(128位):发送节点的地址。

- 目标地址(128位):接收节点的地址。

IPV6地址

-

1Pv6地址128位,采用冒号分隔的六进制数(8组)表示。 例如:8000:0000:0000:0000:0123,4567:89 AB:CDEF.

-

每个字段前面的0可以省去,例如0123可以简写为123.

-

一个或多个全0字段,可以用一对冒号“:”代替有效0位不可以简写,双冒号只能出现一次。

以上地址可简写为8000:123:4567:89AB:CDEF

IPv4兼容地址可以写为:192.168.10.1

地址分类

单播地址

-

可聚合全球单播地址:这种地址在全球范围内有效,相当于PV4公用地址(前缀为001)。

-

链路本地地址:用于同一链路的相邻节点间的通信(前缀为1111111010)结合MAC地址自动生成。

-

站点本地地址:相当于Pv4中的私网地址(前缀为1111111011)。[助记:1聚2恋3占]

组播地址

-

IPv6中没有广播地址,广播功能被组播代替。

-

1Pv6组播地址的格式前缀为11111111,即FF00开头。

住意播地址

-

表示一组接口的标识符,通常是路由距离最近的接口。任意播地址不能用作源地址,而只能作为目标地址。

-

任意播地址不能指定给Pv6主机,只能指定给Pv6路由器。

IPv4 与IPv6 地址区别

| 特性 | IPv4地址 | IPv6地址 |

|---|---|---|

| 表示方法 | 点分十进制表示 | 带冒号的十六进制表示,0可以压缩 |

| 地址分类 | 分为A、B、C、D、E 5类 | 不分类 |

| 组播地址 | 224.0.0.0/4 | FF00::/8 |

| 广播地址 | 主机部分全为1 | 任意播(限于子网内部) |

| 默认地址 | 0.0.0.0 | 不确定地址 |

| 回环地址 | 127.0.0.1 | ::1 |

| 公共地址 | 可聚合全球单播地址FP=001 | 公共地址 |

| 私有地址 | 10.0.0.0/8 | 站点本地地址FEC0::/48 |

| 自动专用IP地址 | 169.254.0.0/16 | 链路本地地址FE80::/48 |

| 6to4隧道地址 | - | 2002::/16 |

IPv6路由

-

RIPng、OSPFv3、BGP4+

-

DHCPV6无状态配置和有状态配置

·有状态自动配置:HCPV6直接分配前缀种接口D以网关和DNS等。(给全部信息)

·无状态自动配置:路由器接口前缀+终端EU1-64.(给一半信息) -

ICMPV6:新增加的邻居发现功能代替了ARP协议的功能。

IPv4到IPv6过度技术

- 双栈技术:同时运特IPv4和IPv6.

- 隧道技术:解决IPv6节点之间通过IPv4网络进行通信。

- 翻译技术:解决纯IPV6节点与纯IPv4节点之间通进行通信。

隧道技术

地址翻译技术

- NAT-PT (Network Address Trannslation-Protocol Translator)实现纯IPv6节点与纯IPv4节点间的通信。

- 静态NAT-PT 1:1

- 动态NAT-PT M:N

- 基于端口NAPT-PT M:1

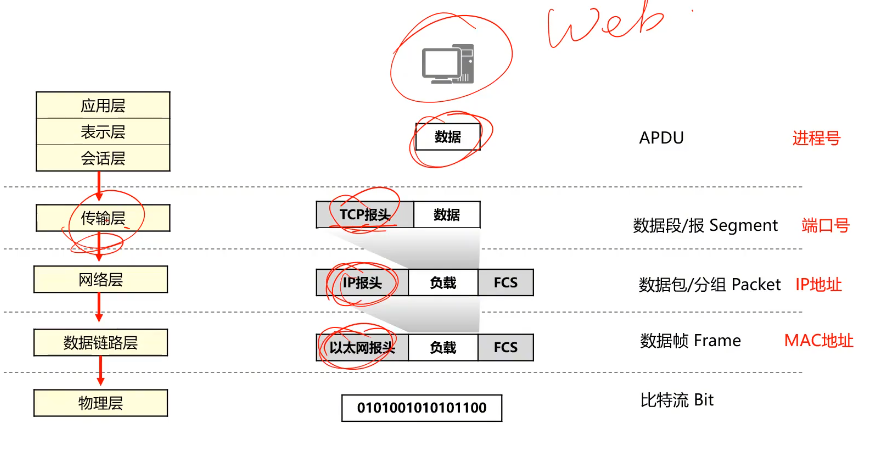

传输层TCP/UDP

-

TCP传送的数据单位是TCP报文段segment);

-

UDP传送的数据单位是UDP报文或用户数据报。

-

UDP协议

不需要先建立连接,提供无连接服务;

协议数据单元为UDP报文或用户数据报;

收到UDP报文后,无需任何确认;

UDP不提供可靠交付;

简单、支持单播、多播、广播;

·适用于多媒体应用。

-

TCP协议:

提供面向连接的服务;

传送的数据单位协议是TCP报文段(segment);

TCP不提供广播或多播服务;

收到TCP报文段后,需要确认;

协议复杂、开销大,占用较多的处理机资源;应用较多:万维网、电子邮件、文件传送等。

TCP(面向连接)

| 字段 | 长度(位) | 描述 |

|---|---|---|

| 源端口 | 16 | 源端口号,标识发送端的端口 |

| 目标端口 | 16 | 目标端口号,标识接收端的端口 |

| 序列号 | 32 | 用于对数据流进行排序和分段重组的序号 |

| 确认号 | 32 | 期望接收到的下一个序列号 |

| 数据偏移 | 4 | 表示TCP头部长度的字段,以32位字为单位,最小值为5,最大值为15 |

| 保留 | 6 | 保留字段,用于将来可能的扩展 |

| 控制位 | 6 | 包括URG、ACK、PSH、RST、SYN、FIN六个标志位 |

| 窗口大小 | 16 | 接收方希望接收的数据量,用于流量控制 |

| 校验和 | 16 | 用于校验TCP头部和数据的完整性 |

| 紧急指针 | 16 | 仅当URG标志被设置时,才有效,表示紧急数据的偏移量 |

| 选项和填充 | 可变 | 用于扩展TCP头部和填充头部 |

端口号数量:0-2\(^1\)\(^6\)

- TCP伪首部本质是IP头的一部分,包含源目IP地址,协议号、TCP报头和用户数据,主要用于TCP校验和计算。

TCP三次握手

- 第一次握手(SYN):

- 第一位(我们称之为小明)想要与另一位(我们称之为小红)建立连接。小明向小红发出信号,表示他想要与她通信。这个信号是一个SYN(同步)包,其中包含了小明的初始序列号(Seq=X)。

- 第二次握手(SYN + ACK):

- 小红收到了小明的请求,她知道小明想要建立连接。于是,小红发出回应,向小明传达她也愿意与他通信的意图。她发送了一个SYN(同步)包和一个ACK(确认)包,其中SYN包中包含了她的初始序列号(Seq=Y),ACK包中确认了小明的初始序列号(Ack=X+1)。

- 第三次握手(ACK):

- 小明收到了小红的回应,他确认了小红也愿意与他通信。于是,他发送了一个确认包,其中确认了小红的初始序列号(Ack=Y+1)。

TCP四次挥手

- 主动关闭方发送 FIN:关闭连接的一方发送一个 FIN(终止)报文段,表示它已经完成了向对方的数据传送,并且希望释放连接。该报文段包含一个序列号,用来指示主动关闭方的数据发送完毕。

- 被动关闭方收到 FIN,发送 ACK:被动关闭方接收到主动关闭方的 FIN 报文段后,会发送一个 ACK(确认)报文段,表示它已经收到了主动关闭方的终止请求,并且确认了序列号。

- 被动关闭方发送 FIN:被动关闭方同样也可能有数据需要发送,所以它在数据发送完毕后,也会发送一个 FIN 报文段给主动关闭方。

- 主动关闭方收到 FIN,发送 ACK:主动关闭方接收到被动关闭方的 FIN 报文段后,会发送一个 ACK 报文段作为确认。此时,连接处于 TIME_WAIT 状态,等待一段时间后,连接彻底关闭。

流量控制

- 流量控制:为了防止发送方发送速度过快,导致接收方处理不过来,造成丢包重传,浪费网络资源。

- TCP流量控制机制:可变大小的滑动窗口。

拥塞控制

- 有了流量控制,可以调节发送端和接收端的节奏,为什么还要有拥塞控制?

- 流量控制:在AB两个端点进行。

- 拥塞控制:在AB和所有网络节点中进行。

TCP慢启动和拥塞避免算法的实现

例子1:

例子2:

UDP(面向报文)

| 字段 | 长度(字节) | 描述 |

|---|---|---|

| 源端口 | 2 | 源端口号,指示发送方的应用程序 |

| 目标端口 | 2 | 目标端口号,指示接收方的应用程序 |

| 长度 | 2 | UDP数据包的总长度,包括首部和数据部分 |

| 校验和 | 2 | 用于检测UDP数据包在传输过程中是否被损坏的校验和 |

| IPv4伪首部 | 12 | 如果是IPv4,伪首部包含源IP地址、目标IP地址、协议字段和UDP长度 |

| IPv6伪首部 | 40 | 如果是IPv6,伪首部包含源IP地址、目标IP地址、UDP长度 |

IPv4伪首部:

| 字段 | 长度(字节) | 描述 |

|---|---|---|

| 源IP地址 | 4 | IPv4地址,指示发送方的IP地址 |

| 目标IP地址 | 4 | IPv4地址,指示接收方的IP地址 |

| 0填充 | 1 | 用于填充字节,使得伪首部长度为12字节 |

| 协议 | 1 | 指示上层协议类型,UDP协议对应的值为17 |

| UDP长度 | 2 | UDP数据包的总长度,包括首部和数据部分 |

IPv6伪首部:

| 字段 | 长度(字节) | 描述 |

|---|---|---|

| 源IP地址 | 16 | IPv6地址,指示发送方的IP地址 |

| 目标IP地址 | 16 | IPv6地址,指示接收方的IP地址 |

| 上层长度 | 4 | UDP数据包的总长度,包括首部和数据部分 |

| 零填充 | 3 | 用于填充字节,使得伪首部长度为40字节 |

| 下一个头部 | 1 | 指示下一个头部的协议类型,UDP协议对应的值为17 |

网络安全

网络安全威胁类型

- 窃听:例如搭线窃听、安装通信监视器和读取网上的信息等。

- 假冒:当一个实体假扮成另一个实体进行网络活动时就发生了假冒。

- 重放:重复发送一份报文或报文的一部分,以便产生一个被授权效果。(随机数、时间戳)

- 流量分析:对网上信息流观察和分析推断出网上传输的有用信息。

- 数据完整性破坏:有意或无意地修改或破坏信息系统,或者在非授权和不能监测的方式下对数据进行修改。

- 拒绝服务DoS:当一个授权实体不能获得应有的对网络资源的访问。SYN-Flooding

- 资源的非授权使用:即与所定义的安全策略不一致的使用。

- 陷门和特洛伊木马:通过替换系统合法程序,或者在合法程序里插入恶意代码。

- 病毒:随着人们对计算机系统和网络依赖程度的增加,计算机病毒已经构成了对计算机系统和网络的严重威胁。

- 诽谤:利用计算机信息系统的广泛互连性和匿名性散布错误的消息,以达到坻毁某个对象的形象和知名度的目的。

攻击类型

-

被动攻击:典型代表嗅探、监听和流量分柝,最难被检测,重点是预防,主要手段是加密

-

主动攻击/假冒、(重放欺骗、消息篡改和拒绝服务等,重点是检测而不是预防,手段有防火墙、IDS 等技术

安全目标

- 访问控制

- 认证:身份认证消息认证

- 完整性:确保接收到的信息与发送的信息一致审计:不可抵赖

- 保密:确保敏感信息不被泄露

- 基本安全技术:数据加密、数字签名、身份认证、防火墙、入侵检测、内容检查。

私钥密码/对称密码体制

-

密码分为私钥和公钥密码两种,而介于私钥和公钥之间的密码称为混合密码。

-

私钥密码又称对称密码,该体制的特点是加密和解密使用相同的密钥。消息的收发双方必须事先通过安全渠道交换密钥。

·优点:加解密速度快、密文紧凑、使用长密钥时的难破解。

·缺点:密钥分配问题、密钥管理问题、无法认证源。

-

常见的对称密钥加密算法如下:DES、3DES、AES、RC4/5、IDEA。

密钥密码/非堆成密码体制

-

公钥密码又称为非对称加密,就是对数据加密和解密的密钥是不同的

·优点:密钥分发方便、密钥保管量少、支持数字签名。

·缺点:加密速度慢(计算量大,不适合加密大数据)、数据膨胀率高。

-

每个实体有两个密钥:公钥公开,私钥自己保存。

·公钥加密,私钥解密,可实现保密通信

·私钥加密,公钥解密,可实现数字签名.

-

常见的非对称加密算法如下:

RSA:512位(或1024位)密钥,计算量极大,难破解。

·Elgamal、ECC(椭圆曲线算法)、背包算法、Rabin、DH等。

国产加密算法

加密技术

-

对称加密算法:

-

原理:对称加密使用相同的密钥来加密和解密数据。加密和解密过程中使用的密钥是相同的,因此被称为对称加密算法。常见的对称加密算法包括DES(Data Encryption Standard)、3DES(Triple DES)、AES(Advanced Encryption Standard)等。

-

用途领域:对称加密算法适用于需要高效加密和解密的场景,如保护数据传输的机密性、加密存储在本地设备上的数据等。

-

-

非对称加密算法:

- 原理:非对称加密使用一对密钥,即公钥和私钥,其中公钥用于加密数据,私钥用于解密数据。加密过程中使用公钥加密数据,只有拥有相应私钥的接收方才能解密数据。常见的非对称加密算法包括RSA(Rivest-Shamir-Adleman)、DSA(Digital Signature Algorithm)、ECC(Elliptic Curve Cryptography)等。

- 用途领域:非对称加密算法广泛用于安全通信和数字签名领域。例如,HTTPS通信中使用非对称加密算法来确保通信的安全性,数字签名则使用非对称加密算法来验证数据的完整性和真实性。

-

哈希算法:

- 原理:哈希算法将任意长度的输入数据映射为固定长度的哈希值。这种映射是单向的,即无法从哈希值推导出原始数据。常见的哈希算法包括MD5(Message Digest Algorithm 5)、SHA-1(Secure Hash Algorithm 1)、SHA-256等。

- 用途领域:哈希算法广泛用于数据完整性校验、密码存储、数字签名等领域。例如,密码存储时常用哈希算法对密码进行哈希处理,以增加密码的安全性;数字签名时使用哈希算法生成消息摘要,然后再用私钥对摘要进行加密,以确保消息的完整性和真实性。

哈希算法概述

| 算法 | 英文名称 | 介绍 | 特点 | 对称/非对称 |

|---|---|---|---|---|

| MD5 | MD5 | 生成128位的哈希值 | 不可逆、已被证明存在碰撞漏洞 | 单向哈希 |

| SHA-1 | SHA-1 | 生成160位的哈希值 | 不可逆、较MD5更安全 | 单向哈希 |

| SHA-256 | SHA-256 | 生成256位的哈希值 | 安全性高、广泛应用 | 单向哈希 |

| HMAC | HMAC | 基于哈希函数和密钥进行消息认证 | 安全性高、简单易用 | 对称 |

-

HASH函数,又称为杂凑函数、散列函数,它能够将任意长度的信息转换成固定长度的哈希值(数字摘要),并且任意不同消息或文件所生成的哈希值是不一样的。h表示hash函数,则h满足下列条件:

-

h的输入可以是任意长度的消息或文件M.

-

h的输出的长度是固定的。

-

给定h和M,计算h(M)是容易的。

-

给定h的描述,找两个不同的消息M1和M2,使得h(M1)=h(M2)是计算上不可行的。

-

-

哈希函数特性:不可逆性(单向)、无碰撞性、雪崩效应。

-

常见的Hash算法有:

- MD5算法:以512位数据块为单位来处理输入,产生128位的信息摘要。常用于文件校验。

- SHA算法:以512位数据块为单位来处理输入,产生160位的哈希值,具有比MD5更强的安全性。

- SM3国产算法:消息分组长度为512比特,输出256位摘要。

数字签名

数字签名是一种用于验证数字信息完整性和真实性的技术,它类似于手写签名的作用,但是应用在数字环境中。数字签名通过使用非对称加密算法和哈希函数来实现,其基本原理如下:

-

生成密钥对:

- 首先,签名者生成一对密钥,包括私钥和公钥。私钥用于签名,公钥用于验证签名。

-

签名过程:

- 签名者使用私钥对要签名的消息或文档进行加密处理。通常,签名者会先对消息应用哈希函数生成消息摘要,然后再使用私钥对摘要进行加密,形成数字签名。

- 数字签名的生成过程使用了加密算法,确保了只有拥有相应私钥的签名者才能生成正确的签名,从而确保了签名的真实性。

-

验证过程:

- 验证者获取到消息、数字签名和签名者的公钥。验证者首先使用相同的哈希函数对消息进行摘要计算,然后使用签名者的公钥对数字签名进行解密,得到摘要的原始值。

- 接着,验证者比较计算得到的消息摘要和解密得到的摘要是否一致。如果一致,则表明签名有效;否则,签名无效。

数字证书

主要知识点梳理与概述

| 知识点 | 概述 |

|---|---|

| 数字证书 | 数字证书是一种用于在互联网上验证身份的电子证书。它包含了持有人的公钥以及其他身份信息,由可信的证书颁发机构签发。 |

| 公钥加密 | 数字证书使用公钥加密技术,其中一个关键概念是公钥和私钥。公钥用于加密信息,私钥用于解密信息。只有持有相应私钥的人才能解密使用公钥加密的信息。 |

| 数字签名 | 数字证书还包括数字签名,用于验证信息的完整性和真实性。数字签名由私钥生成,可以被对应的公钥验证。如果数字签名验证通过,则可以确定信息未被篡改并且确实由签名者发送。 |

| X.509标准 | 数字证书的格式和结构一般遵循X.509标准,它规定了数字证书中包含的字段、数据格式以及验证流程。 |

| 证书链 | 证书链是一系列相互关联的数字证书,用于建立信任链。通常,客户端需要验证服务器端的数字证书,而服务器端的数字证书通常由一系列的中间证书颁发机构和根证书颁发机构签发。 |

| 证书颁发机构 | 证书颁发机构(CA)是负责签发和管理数字证书的机构。客户端通常信任一些受信任的CA,而CA则负责验证证书申请者的身份并签发相应的数字证书。 |

| 数字证书用途 | 数字证书广泛用于安全通信、身份认证、数据完整性验证等领域。常见的应用包括SSL/TLS加密通信、数字签名、电子邮件加密等。 |

PKI知识点梳理与概述

| 知识点 | 概述 |

|---|---|

| PKI的定义 | 公钥基础设施(PKI)是一种安全框架,用于管理数字证书的发放和验证。 |

| 数字证书 | 数字证书是PKI中的核心组件,用于证明公钥的真实性和所有者的身份。 |

| 公钥与私钥 | PKI使用公钥加密和私钥解密的加密技术,确保数据在传输过程中的安全性。 |

| 数字签名 | 数字签名是用私钥对数据进行加密,以确保数据的完整性和真实性。 |

| 证书颁发机构 | 证书颁发机构(CA)是PKI中的权威机构,负责颁发和管理数字证书。 |

| 证书吊销列表 | 证书吊销列表(CRL)是CA发布的列表,列出了被吊销的数字证书。 |

| OCSP | 在线证书状态协议(OCSP)是一种查询机制,用于验证数字证书的状态。 |

| TLS与SSL | PKI常用于安全传输层协议(TLS)和安全套接层协议(SSL)中,确保通信安全。 |

| 数字身份认证 | PKI可用于数字身份认证,确保用户身份的真实性和安全性。 |

| 安全电子交易 | PKI在电子商务中起到关键作用,确保交易数据的安全和可信性。 |

| 数字签名文档 | PKI可用于数字签名文档,确保文档的完整性和真实性。 |

| 加密通信 | PKI保障加密通信的安全性,防止数据在传输过程中被窃取或篡改。 |

加密算法概述

- 常用加密算法

| 算法 | 解释 | 特点 |

|---|---|---|

| Data Encryption Standard (DES) | 数据加密标准,分组加密算法。 | 分组长度64位,密钥长度64位。采用移位+替换,速度快,密钥易产生。有效密钥长度为56位。 |

| 三重DES (TDEA) | 使用DES对明文进行"加密-解密-加密”操作。 | 密钥长度112位。加密:K1加密→K2解密→K3加密;解密:K3解密→K2加密→K1解密。通常K1和K3是相同的密钥。 |

| International Data Encryption Algorithm (IDEA) | 国际数据加密算法。 | 分组长度64位,密钥长度128位。设计思想:混合使用来自不同代数群中的运算。用于PGP。 |

| Advanced Encryption Standard (AES) | 高级加密标准。 | 分组长度128位,支持128、192和256位三种密钥长度。可以通过硬件实现,速度快,像3DES一样安全。 |

| RC4/5 | 流加密算法,用于WIFI。 | 加密速度快,可达到DES的10倍。分组和密钥长度都可变。 |

- 加密算法总结

| 索引 | 算法名称(英文) | 原理 | 特点 | 用途 | 对称/非对称 |

|---|---|---|---|---|---|

| 1 | Advanced Encryption Standard (AES) | AES是一种替代原先的DES,使用三种密钥长度:128,192,256位。 | 速度快,安全性高。 | 用于加密数据和通信。 | 对称 |

| 2 | Data Encryption Standard (DES) | DES使用一个56位的密钥对数据进行加密。 | 速度较慢,安全性较低。 | 用于加密数据和通信。 | 对称 |

| 3 | Triple Data Encryption Standard (3DES) | 3DES是对DES的改进,使用三个56位的密钥进行加密。 | 安全性较高,但速度较慢。 | 用于加密数据和通信。 | 对称 |

| 4 | Rivest–Shamir–Adleman (RSA) | RSA是一种非对称加密算法,使用两个密钥:公钥和私钥。 | 安全性高,但速度较慢。 | 用于加密数据、数字签名和身份验证。 | 非对称 |

| 5 | Elliptic Curve Cryptography (ECC) | ECC是基于椭圆曲线理论的非对称加密算法。 | 安全性高,速度较快。 | 用于加密数据、数字签名和身份验证。 | 非对称 |

| 6 | Secure Sockets Layer (SSL) | SSL是一种安全协议,使用对称和非对称加密算法来保护数据传输。 | 包括多种加密算法和身份验证机制。 | 用于在互联网上保护数据传输的安全。 | 混合 |

| 7 | Transport Layer Security (TLS) | TLS是一种安全协议,使用对称和非对称加密算法来保护数据传输。 | 包括多种加密算法和身份验证机制。 | 用于在互联网上保护数据传输的安全。 | 混合 |

| 8 | Blowfish | Blowfish是一种对称加密算法,使用可变长度的密钥(最长可达448位)。 | 速度快,安全性高。 | 用于加密数据和通信。 | 对称 |

| 9 | Twofish | Twofish是一种对称加密算法,使用128位的密钥。 | 速度快,安全性高。 | 用于加密数据和通信。 | 对称 |

| 10 | Serpent | Serpent是一种对称加密算法,使用128位的密钥。 | 安全性极高,但速度较慢。 | 用于加密数据和通信。 | 对称 |

| 11 | Camellia | Camellia是一种对称加密算法,使用128位或256位的密钥。 | 安全性高,速度快。 | 用于加密数据和通信。 | 对称 |

| 12 | IDEA | IDEA是一种对称加密算法,使用128位的密钥。 | 速度快,安全性较高。 | 用于加密数据和通信。 | 对称 |

| 13 | RC4 | RC4是一种流密码,使用可变长度的密钥(最长可达2048位)。 | 速度快,但安全性存在争议。 | 用于加密数据和通信。 | 对称 |

| 14 | RC5 | RC5是一种对称加密算法,使用可变长度的密钥(最长可达2048位)。 | 速度快,安全性较高。 | 用于加密数据和通信。 | 对称 |

| 15 | RC6 | RC6是一种对称加密算法,使用128位的密钥。 | 速度快,安全性高。 | 用于加密数据和通信。 | 对称 |

| 16 | AES-GCM | AES-GCM是AES的一种模式,结合了AES和GCM(伽罗瓦计数器模式)。 | 提供了认证加密,速度快,安全性高。 | 用于加密数据和通信。 | 对称 |

| 17 | ChaCha20 | ChaCha20是一种流密码,使用256位的密钥。 | 速度快,安全性高。 | 用于加密数据和通信。 | 对称 |

| 18 | Poly1305 | Poly1305是一种消息认证码(MAC)算法。 | 速度快,安全性高。 | 用于提供数据完整性和身份验证。 | 对称 |

| 19 | HMAC | HMAC是一种基于散列函数的消息认证码(MAC)算法。 | 可以与任何散列函数一起使用。 | 用于提供数据完整性和身份验证。 | 对称 |

| 20 | Digital Signature Algorithm (DSA) | DSA是一种非对称加密算法,主要用于数字签名。 | 安全性高,但速度较慢。 | 用于数字签名和身份验证。 | 非对称 |

| 21 | ElGamal | ElGamal是一种非对称加密算法,主要用于数字签名和加密。 | 安全性高,但速度较慢。 | 用于数字签名、加密和身份验证。 | 非对称 |

| 22 | DSA with elliptic curve (ECDSA) | ECDSA是DSA的一种变体,使用椭圆曲线密码学。 | 安全性高,速度快。 | 用于数字签名和身份验证。 | 非对称 |

| 23 | EdDSA | EdDSA是一种基于椭圆曲线的数字签名算法。 | 安全性高,速度快。 | 用于数字签名和身份验证。 | 非对称 |

| 24 | RSA with elliptic curve (ECDH) | ECDH是RSA的一种变体,使用椭圆曲线密码学。 | 安全性高,速度快。 | 用于密钥交换和身份验证。 | 非对称 |

| 25 | MQV | MQV是一种基于椭圆曲线的密钥交换算法。 | 安全性高,速度快。 | 用于密钥交换和身份验证。 | 非对称 |

CHAP

虚拟专用网络(Virtual Private NetWork)

-

一种建立在公网上的,由某一组织或某一群用户专用的通信网络

-

二层:L2TP(不加密)和PPTP(加密)(基于PPP)

-

三层:IPSec(可以加可以不加)和GRE(不加密)

-

四层:SSL/TLS(加密)

-

实现虚拟专用网关键技术

隧道技术(Tuneling)

加解密技术(Encryption&Decryption)

密钥管理技术(Key Management)

身份认证技术(Authentication)

VPN知识点梳理与概述

| 知识点 | 概述 |

|---|---|

| VPN分类 | - 远程访问VPN:允许远程用户通过公共网络访问私有网络资源。 - 站点到站点VPN:连接两个或多个局域网,使其看起来像一个私有网络。 - 访问控制VPN:用于控制用户访问特定资源的权限。 |

| VPN协议 | - PPTP(点对点隧道协议) - L2TP(第二层隧道协议) - IPsec(Internet协议安全) - OpenVPN等 |

| VPN工作原理 | - 数据加密:使用加密算法对数据进行加密。 - 数据封装:将加密后的数据封装在公共网络的数据包中。 - 数据传输:通过公共网络传输加密并封装的数据。 - 数据解封装和解密:在目的地,解封装和解密数据。 |

| VPN加密技术 | - 对称加密:加密和解密使用同一个密钥。 - 非对称加密:使用公钥加密和私钥解密。 |

| VPN隧道 | VPN通过创建加密的通信隧道,确保数据在传输过程中的安全性和私密性。 |

| VPN使用场景 | - 企业远程办公 - 跨国公司连接 - 个人隐私保护 - 绕过地域限制访问内容等 |

| VPN优缺点 | - 优点:数据安全、隐私保护、访问控制、跨网络连接等。 - 缺点:可能影响连接速度、需求专门的配置和管理、可能受到封锁和监控等。 |

VPN工作原理

- 数据加密:

用户的数据在发送之前,使用加密算法对其进行加密。 - 数据封装:

加密后的数据被封装在公共网络的数据包中,形成一个VPN数据包。 - 数据传输:

VPN数据包通过公共网络(如互联网)传输到目的地。 - 数据解封装和解密:

在目的地,接收方使用相应的密钥解封装和解密数据,得到原始的、未加密的数据。

举例说明

假设你在中国,想要访问被墙的外国网站。通过使用VPN服务,你可以建立一个加密的连接,将你的数据传输到一个位于外国的服务器,然后再从这个服务器访问被墙的网站。这样,你的真实IP地址会被隐藏,你的数据也会得到加密,从而绕过地域限制访问内容。

- 二层隧道协议有PPTP(微软开发的)和L2TP,/都基PPP协议,但PPTP只支持TCP/IP体系,网络层必须是IP协议,

- 而L2TP可以运行在IP协议正,也可以在X.25、帧中继或ATM网络上使用。

- PPP协议包含链路控制协议LCP和网络控制协议NCP.

- PPP协议可以在点对点链路上传输多种上层协议的数据包,有校验位。

PPP认证方式:PAP和CHAP

- PAP:两次握手验证协议,口令以明文传送,被验证方首先发起请求。

- CHAP:三次握手,认证过程不传送认证口令,传送HMAC散列值。

例子1:

例子2:

IPSec

-

IPSec(IP Security)是IETF定义的一组协议,用于增强IP网络的安全性。

-

IPSect协议集提供如下安全服务:

数据完整性(Data Integrity)

认证(Autentication)

保密性(Confidentiality)

应用透明安全性(Application-transparent Security)

-

IPSeci功能分为三类:

认证头(AH)、封装安全负荷(ESP)、Internet密钥交换协议(IKE).

认证头(AH):提供数据完整性和数据源认证,但不提供数据保密服务,实现算法有MD5、SHA.

封装安全负荷(ESP):提供数据加密功能,加密算法有DES、3DES、AES等。

Internet密钥交换协议(IKE):用于生成和分发在ESP和AH中使用的密钥。

-

IPSec的两种模式:

传输模式和隧道模式

例子1:

路由协议

[Huawei]display ip routing-table #查看路由表

-

静态路由协议:

端口号:无

解析原理:管理员手动配置路由表,指定目的网络和下一跳路由器的地址。当路由器收到数据包时,会查找路由表并根据目的地址进行匹配,然后将数据包发送到相应的下一跳路由器。

#静态路由的配置(关联下一跳P的方式) [Router]ip route-static 网络号 掩码 下一跳IP地址 #静态路由的配置(关联出接口的方式) [Router]ip route-static 网络号 掩码 出接口 #静态路由的配置(关联出接口和下一跳P的方式) [Router]ip route-static 网络号 掩码 出接口 下一跳IP地址

默认路由:

[R1]ip route-static 192.168.100.0 24 192.168.12.2

[R1]ip route-static 192.168.101.0 24 192.168.12.2

[R1]ip route-static 192.168.102.0 24 192.168.12.2

[R1]ip route-static 192.168.103.0 24 192.168.12.2 #这样到一个网段的路由写入代码太大了

[R1]ip route-static 0.0.0.0 0.0.0.0 192.168.12.2 #这就是默认路由的意义

-

直连路由:路由器本地接口所在网段。

-

动态路由:路由器之间通过动态路由协议学习到的路由。

| 路由协议 | 类型 | 特点 |

|---|---|---|

| RIP | 距离矢量协议 | 使用跳数作为度量标准,最大跳数为15,支持最长跳数路径是15。 |

| OSPF | 链路状态协议 | 使用链路状态数据库(LSDB)来维护网络拓扑,采用SPF算法计算最短路径。 |

| IS-IS | 链路状态协议 | 与OSPF相似,但是协议内容不同,主要用于ISP网络中。 |

| BGP | 路由策略协议 | 用于在不同的自治系统(AS)之间交换路由信息,支持非常大型的网络,具有高度的灵活性和策略控制能力。 |

| IGP | 内部网关协议 | 用于在同一个自治系统内部交换路由信息的协议,例如RIP、OSPF、IS-IS等。 |

| EGP | 外部网关协议 | 用于在不同自治系统之间交换路由信息的协议,已被BGP所取代。 |

| RIP,OSPF,ISIS | 距离矢量、链路状态、距离矢量协议 | RIP,OSPF,ISIS 是指同时支持 RIP、OSPF 和 IS-IS 协议。 |

| BGP | 外部网关协议 | 用于在不同自治系统之间交换路由信息的协议,已被BGP所取代。 |

相应路由优先级表

| 路由协议 | 相应路由的优先级 |

|---|---|

| DIRECT | 0 |

| OSPF | 10 |

| IS-IS | 15 |

| STATIC | 60 |

| RIP | 100 |

| OSPF AS E | 150 |

| OSPF NSSA | 150 |

| IBGP | 255 |

| EBGP | 255 |

**RIP **

- 英文名称:Routing Information Protocol

- 类型: 距离矢量协议,内部网关协议(优先级:100)

- 端口号:UDP 520

- 许算跳数;最大15跳,6跳不可达,一般用于小型网络。

- 几个时钟:30s周期性更新路由表、180s无更新表示不存在、300s删除路由表。

- 解析原理:RIP使用跳数作为路由选择的度量单位,采用距离向量算法。路由器周期性地向相邻路由器发送路由更新信息,包含本路由器所知道的全部路由信息。收到路由更新信息后,路由器会更新自己的路由表,并且转发更新信息给相邻路由器,直到网络中的所有路由器的路由表收敛到一个稳定的状态。

RIP以跳数作为度量值,虽然简单,但事实不科学/如下图:

- 距离天路由协议特点

- 周期性地更新(广播)整张路由表。

- 距离Distance—多。

- 矢量Vector一哪个方向。

| 特征 | RIPv1 | RIPv2 |

|---|---|---|

| 类型 | 无类 | 有类 |

| 子网掩码 | 不携带 | 携带 |

| 更新方式 | 广播更新 | 组播更新(224.0.0.9) |

| 更新周期 | 周期性更新(30s) | 周期性更新(30s) |

| 触发更新 | 不支持 | 支持 |

| VLSM/CIDR 支持 | 不支持 | 支持 |

| 认证 | 不提供 | 提供明文和MD5认证 |

RIP的防环机制

- 最大跳数,当一个路由条目发送出去会自加1跳,跳数最大为16跳,意味着不可达。

- 水平分割:一条路由信息不会发送给信息的来源。

- 反向毒化的水平分割:把从邻居学习到的路由信息设为16跳,再发送给那个邻居。

- 抑制定时器和融发更新也可以防止环路。

OSPF

-

英文名称:Open Shortest Path First

-

协议号:88

-

解析原理:OSPF是一种链路状态路由协议,采用Dijkstra算法计算最短路径。路由器通过交换链路状态信息(LSA)来维护一个链路状态数据库(LSDB),然后使用Dijkstra算法(贪心思想)计算最短路径树,并更新路由表。

-

组播地址是224.0.0.5和224.0.0.6

-

内部网关协议,OSPF是一种链路状态路由协议。

-

Open意味着公有,任何厂商都能支撑OSPF,目前业内使用最广泛的IGP。

-

华为设备上,OSPF协议优先级Internal10,External150.

-

路由器之间交互的是链路状态信息,而不是直接交互路由。

-

路由器知晓网络拓扑结构,采用SPF算法(迪杰斯特拉Dijkstra)计算达到目的地的最短路径。

-

支持VLSM,支持手工路由汇总。

| 报文名称 | 报文功能 |

|---|---|

| Hello包 | 用于发现和维护邻居关系,定期发送 |

| Database Description | 描述本地LSDB链路状态数据库的摘要信息,用于两台设备进行数据库同步,LSDB即所有LSA链路状态信息的集合,先发送LSDB摘要信息获取自己缺少的路由信息,再通过LSA去发送对方没有的路由信息 |

| Link State Request | 用于向对方请求所需要的LSA,设备只有在OSPF邻居双方交换DD报文之后才会向对方发出LSR报文 |

| Link State Update | 用于向对方发送其所需要的LSA |

| Link State ACK | 用来对收到的LSA进行确认 |

OSPF特点

- 适应范围广:支持各种规模的网络。

- 快速收敛:在网络的拓扑结构发生变化后立即发送更新报文,使这一变化在自治系统中同步。

- 无自环:使用SPF最短路径树算法进行路由计算,不会产生环路。

- 区域划分:允许网络被划分成区域来管理,链路状态数据库仅需和区域内其他路由器保持一致。减小对路由器内存和CPU的消耗。同时区域间传送的路由信息减小,降低网络带宽占用。

OSPF COST

- OSPF使用Cost“开销”作为路由度量值。

- OSPF接口cost+100M/接口带宽,其中1O0M为OSPF参考带宽(reference-bandwidth),可修改。

- 每一个激活OSPF的接口都有一个Cost值。

- 一条OSPF路由的cost由该路由从起源一路到达本地的所有入接口cost值的总和。

OSPF区域

- 所有徘骨干区域必须与骨干区域直连。(主干区域 ARea 0)

路由器角色

- 区域内路由器 Internal Router

- 区域边界路由器ABR Area Border Router

- 骨干路由器 Backbone Router

- AS边界路由器ASBR AS Boundary Router

OSPF几个特殊组播地址

- 224.0.0.1-在本地子网的所有主机。

- 224.0.0.2-在本地子网的所有路由器。

- 224.0.0.5-运行OSPF协议的路由器。

- 224.0.0.6-OSPF指定/备用指定路由器DR/BDR.

- 目标地址224.0.0.5指所有路由器,用于发现建立邻居、还用于选出区域内的指定路由器DR和备份指定路由器

- BDR(DR/BDR组播地址是224.0.0.6)。

LSA

| 概述 | LSA洪泛是链路状态路由协议中的一种信息传播机制,用于在网络中传播路由器之间的链路状态信息。 |

|---|---|

| 定义 | LSA洪泛是指当路由器生成了新的LSA后,将该LSA通过所有直接相邻的路由器广播传播,直至所有路由器收到该LSA。 |

| 触发条件 | 当链路状态发生变化(如链路增删、度量值变化等)时,路由器会生成新的LSA并触发洪泛过程。 |

| 洪泛范围 | LSA洪泛的范围通常限定在洪泛域内,即在该域内的所有路由器都会收到洪泛的LSA。 |

| 洪泛域 | 洪泛域是一个逻辑概念,通常由协议或者网络拓扑结构定义,不同的洪泛域可能存在于网络中的不同区域或者AS中。 |

| 防范措施 | 为了避免洪泛过程中出现洪泛风暴,协议通常会设置洪泛的间隔时间、限制洪泛的范围等机制。 |

| LSA消亡 | 每个LSA都有一个生命周期,一旦LSA信息过时,路由器会生成新的LSA并洪泛给其他路由器,旧LSA被标记为过时。 |

LSDB

| 知识点 | 描述 |

|---|---|

| 定义 | LSDB是路由器用于存储链路状态信息的数据库,用于描述整个网络的拓扑结构。 |

| 存储内容 | LSDB包含了网络中的路由器、链路、网络地址等信息,以LSA(Link State Advertisement)形式存在。 |

| 更新方式 | LSDB的更新是通过链路状态更新协议(如OSPF中的LSU报文)向相邻路由器发送LSA来实现的。 |

| 路由器维护的信息 | 每个路由器维护自己的LSDB,其中记录了网络中的所有LSA。 |

| 重要性 | LSDB的正确性和及时性对于路由器对网络拓扑的理解和路由计算的准确性至关重要。 |

| OSPF中的LSDB | OSPF路由器使用LSDB来计算最短路径,LSDB的同步和维护是OSPF协议正常运行的关键。 |

| IS-IS中的LSDB | IS-IS路由器使用LSDB来确定最短路径,LSDB的同步和维护是IS-IS协议正常运行的关键。 |

| 维护方式 | LSDB的维护是通过路由器之间定期交换LSA来实现的,确保LSDB中的信息能够及时更新和同步。 |

**BGP **

-

英文:Border Gateway Protocol

-

端口号:179

-

解析原理:BGP是一种路径矢量协议,用于在不同的自治系统之间交换路由信息。BGP路由器之间建立TCP连接,然后交换路由信息,每个BGP路由器维护一个路由表,根据BGP协议的特性选择最佳的路径。

报文类型 功能描述 备注(类比) 打开(Open) 建立邻居关系 建立外交 更新(Update) 发送新的路由信息 更新外交信息 保持活动状态(Keepalive) 对Open的应答/周期性确认邻居关系 保持外交活动 通告(Notification) 报告检测到的错误 发布外交通告

IS-lS

全称:(Intermediate system to intermediate system,中间系统到中间系统)是内部网关协议,

- 是电信运营商普遍采用的内部网关协议之一,也是一个分级的链路状态路由协议。

- 与OSPF相似,它也使用Hello协议寻找毗邻节点。

- 与大多数路由协议不同,S-S直接运行于链路层之上。

- IS-IS具有层次性,分为两层Level-才和Level-2,Level--1(L1)是普通区域(Area)Level--Z(L2)是备于区Backbone)),骨年区Backbone是连续的evel-2路由器的集合,由所有的L2(含L1/儿2)路由器组成,L1和L2运行相同的SPF算法,一个路由器可能同时参与1和L2。

EIGRP

EIGRP(Enhanced Interior Gateway Routing Protocol)是一种用于在计算机网络中进行路由的高级跨网关路由协议。下面是EIGRP的一些基本特性:

- 端口号: 在TCP/IP中使用IP协议号88

- 它的组播地址是224.0.0.9

- 距离矢量和链路状态特性结合: EIGRP结合了距离矢量和链路状态两种路由算法的优点,既具有距离矢量协议的高效性,又具有链路状态协议的快速收敛性。

- 增量更新: EIGRP仅在网络拓扑发生变化时发送更新信息,而不是按照固定的时间间隔发送完整的路由表,这降低了网络流量和路由器负载。

- 自适应性: EIGRP能够自适应网络变化,快速收敛,适应动态网络环境的变化。

- 可选择的路由计算方式: EIGRP允许网络管理员通过调整参数来改变路由选择的优先级,以满足特定的网络需求。

- 支持多种网络层协议: EIGRP可以运行在IPv4和IPv6等不同网络层协议上,并且可以在同一网络上与其他路由协议共存。

- 可扩展性: EIGRP支持分层设计,可以将网络分成多个自治系统(AS),每个自治系统内部可以使用EIGRP进行路由,不同自治系统之间可以使用外部网关协议(如BGP)进行路由。

SNMP

英文名称:Simple Network Management Protocol,简单网络管理协议

是一种用于网络设备监控和管理的标准协议。它通过网络管理系统(NMS)来监控网络设备的状态、性能和配置,并且允许管理员对这些设备进行远程配置和控制。以下是一些常见的SNMP相关术语和概念:

-

SNMP代理(SNMP Agent):安装在网络设备上的软件模块,负责收集设备的状态信息,并且响应来自NMS的查询和命令。

-

SNMP管理站(SNMP Manager):也称为网络管理系统(NMS),是用来监控和管理网络设备的软件应用程序。它可以发送查询和命令到SNMP代理,并且接收代理发送的Trap(警报消息)。

-

MIB(Management Information Base):管理信息库,是一个由层次结构的标识符组成的数据库,描述了网络设备的各种管理信息。MIB中的每个标识符都对应着一个变量,可以通过SNMP来查询和设置这些变量。

-

OID(Object Identifier):对象标识符,是MIB中标识变量的唯一的、层次化的标识符。OID通常表示为一串数字,例如1.3.6.1.2.1.1.1表示系统描述信息。

-

Trap:陷阱,UDP端口162,用于SNMP代理向NMS发送Trap消息。是一种事件通知机制,当网络设备发生重要事件(如故障、错误)时,SNMP代理可以向NMS发送Trap消息,通知管理员。

-

Community String:社区字符串,是一种简单的认证机制,用于控制SNMP代理和NMS之间的访问权限。在SNMPv1和SNMPv2c中使用。

-

SNMP版本:目前有三个主要的SNMP版本,分别是SNMPv1、SNMPv2c 和SNMPv3。SNMPv3提供了更加安全的认证和加密机制。

SNMPv1(Simple Network Management Protocol Version 1)

特点:

- 使用简单的社区字符串进行认证,不提供安全性保护。

- 采用明文传输,容易受到嗅探攻击。

- 仅支持IPv4。

- 基本功能较为简单,不支持对大型网络的有效管理。

区别:

- 缺乏安全机制,容易受到未经授权的访问和修改。

- 缺乏对IPv6的支持。

- 传输效率较低,不支持GetBulk操作,需要多次请求才能获取大量数据。

SNMPv2c(Simple Network Management Protocol Version 2c)

特点:

- 在SNMPv1的基础上增加了GetBulk操作,可以一次性获取大量数据,提高了效率。

- 仍然使用简单的社区字符串进行认证,不提供安全性保护。

- 支持IPv4。

- 对于大型网络的管理有所改进,但仍然存在安全漏洞。

区别:

- 在功能上相对SNMPv1更加强大,能够更有效地管理网络设备。

- 仍然缺乏安全性保护,容易受到未经授权的访问和修改。

SNMPv3(Simple Network Management Protocol Version 3)

特点:

- 提供了更强大的安全特性,包括消息的认证、加密和访问控制机制。

- 支持IPv4和IPv6,能够适应新一代网络的需求。

- 对消息进行加密,保证了数据的机密性。

- 提供了用户身份认证机制,可以精确地控制用户对设备的访问权限。

区别:

- 在安全性方面有了巨大改进,可以有效地防止未经授权的访问和篡改。

- 支持IPv6,适应了网络技术的发展趋势。

- 提供了更为灵活和精细的管理和控制机制

- SNMP操作:包括Get(获取单个变量的值)、GetNext(获取下一个变量的值)、GetBulk(获取多个变量的值)、Set(设置变量的值)等。

DHCP

英文名称:Dynamic Host Configuration Protocol

传送主机所需要的配置信息,快速、动态获取IP地址。

1)DHCP discover:由客户端广播来查找可用的 DHCP Server 服务器。源Source:0.0.0.0 —>目标Destination:255.255.255.255三层交换机、路由器、家用路由器、Linux都可作为DHCP服务器。用户发送的第一个DHCP服务器使用不同的MAC地址来区分不同的PC。使用UDP协议,DHCP使用67和68端口。

2)DHCP Offer:服务器用来响应客户端的DHCP Discover报文,并制定相应的配置参数。

3)DHCP requset:由客户端发送给服务器来请求配置参数或者请求配置确认或者续借租期。客户端广播使用服务器分配给的地址,由用户发向服务器的广播报文,目的是用来通知其他服务器是否使用服务器分配给的地址。同时该报文还有续租的作用。

4)DHCP ACK:服务器到客户端,含有包括IP地址的配置参数。服务器确认报文。

5)DHCP Decline:当客户端发现地址已经被使用时,用来通知服务器。

6)DHCP Inform:客户端已经有IP地址时用它向服务器请求其他配置参数。

7)DHCP NAK:由服务器发给客户端来表明客户端的地址请求不正确或者租期过期。

8)DHCP Decline:客户端要释放地址时用来通知服务器。

路由协议配置步骤

- ospf(开源最短路径优先)路由状态配置协议:配置教程 先打ospf命令,然后进入区域 比如:area 0(零表示骨干区域,非零表示非骨干区域) 然后 宣告路由器要学习的网段 +反写子网掩码 :比如:network 192.168.1.0 0.255.255.255(配置ospf之前必须先配置好个网关的IP地址,ospf是内部网关协议,主要是让各网关学习彼此的路由表,以组播的形式发lsa泛洪信息)

区域之间以距离矢量的算法学路由 - 优点:

累计路由开销

采用组播的形式收发路由报文

支持区域划分

支持对等路由进行负载分担

支持报文认证

dis ospf peer查邻居网络

dis ospf lsdb查ls数据库

概述

IPV4

| 类型 | 地址类型 | 地址范围 | 用途 |

|---|---|---|---|

| 单播 | 主机IP地址 | 一个唯一的IP地址 | 在网络中将数据从一个源发送到一个目的地 |

| 组播 | 组播地址 | 在224.0.0.0至239.255.255.255范围内 | 将数据从一个源发送到多个特定的目的地组 |

| 广播 | 广播地址 | 网络的特定广播地址 | 将数据从一个源发送到同一网络中的所有主机 |

| 技术 | 特点 | 求解方法 | 举例解释 |

|---|---|---|---|

| IP | - 合并多个连续的IP地址块 - 减少路由表项数量 - 优化路由器之间的路由更新流量 |

通常使用CIDR(无类别域间路由)标记进行聚合 | 将连续的四个/24的地址块(A.B.C.0/24, A.B.C.1/24, A.B.C.2/24, A.B.C.3/24)聚合为一个/22的地址块(A.B.C.0/22)。 |

| 超网 | - 聚合多个较小的IP地址块 - 提高地址空间利用率 - 减少路由表项数量 |

将多个地址块的网络地址和子网掩码进行比较 | 将两个/24的地址块(A.B.C.0/24和A.B.D.0/24)聚合为一个/23的地址块(A.B.C.0/23)。 |

| IP汇总 | - 将多个IP地址汇总到一个更大的IP地址范围内 - 简化路由表 - 减少路由表项数量 |

根据IP地址的范围和子网掩码进行汇总 | 将多个/24的地址块(A.B.C.0/24、A.B.D.0/24、A.B.E.0/24等)汇总到一个更大的/22的地址块(A.B.C.0/22)。 |

| NAT(网络地址转换) | - 允许私有网络使用公共IP地址 - 提高网络安全性 - 节省IP地址 |

通过路由器或防火墙进行IP地址转换 | 例如,将私有网络中的内部IP地址(如192.168.1.x)转换为公共IP地址进行互联网访问。 |

| 子网划分 | - 划分一个大网络成多个小网络 - 管理灵活性和安全性增强 |

根据网络需求和子网掩码进行划分 | 将一个/24的地址块划分成多个子网,如A.B.C.0/26、A.B.C.64/26等。 |

常见的攻击方式以及预防

| 序号 | 攻击方式 | 特点 | 危害 | 关键信息 |

|---|---|---|---|---|

| 1 | DDoS(分布式拒绝服务)攻击 | 大量请求淹没目标服务器,导致正常服务无法访问 | 服务瘫痪,影响业务正常运行 | IP地址、端口、请求类型 |

| 2 | SQL注入 | 通过输入恶意SQL语句,获取数据库敏感信息 | 数据泄露,可能导致用户信息被盗 | SQL语句、数据库类型 |

| 3 | XSS(跨站脚本)攻击 | 在目标网站中插入恶意脚本,窃取用户数据 | 数据泄露,可能导致用户账户被盗 | JavaScript、HTML |

| 4 | CSRF(跨站请求伪造)攻击 | 利用用户已登录的身份,发起恶意请求 | 数据泄露,可能导致用户账户被盗 | 请求类型、参数 |

| 5 | MITM(中间人)攻击 | 在通信过程中截获、篡改数据 | 数据泄露,可能导致用户信息被盗 | 加密算法、证书 |

| 6 | ARP欺骗 | 篡改ARP缓存,实现流量劫持 | 数据泄露,可能导致用户信息被盗 | ARP协议、MAC地址 |

| 7 | DNS劫持 | 篡改DNS解析结果,将用户导向恶意网站 | 数据泄露,可能导致用户信息被盗 | DNS查询、IP地址 |

| 8 | IP欺骗 | 伪装成其他设备的IP地址,进行攻击 | 数据泄露,可能导致用户信息被盗 | IP地址、MAC地址 |

| 9 | 会话劫持 | 截获并篡改会话信息,实现身份冒充 | 数据泄露,可能导致用户账户被盗 | 会话ID、加密算法 |

| 10 | IP欺骗 | 伪装成其他设备的IP地址,进行攻击 | 数据泄露,可能导致用户信息被盗 | IP地址、MAC地址 |

| 11 | Smurf攻击 | 利用广播地址放大攻击流量 | 服务瘫痪,影响业务正常运行 | IP地址、广播地址 |

| 12 | ICMP洪水攻击 | 发送大量ICMP报文,导致目标设备瘫痪 | 设备瘫痪,影响业务正常运行 | ICMP类型、报文数量 |

| 13 | Ping of Death | 发送过大的ICMP报文,导致目标设备崩溃 | 设备崩溃,可能导致拒绝服务攻击 | ICMP报文大小、类型 |

| 14 | Teardrop攻击 | 发送错误的IP分片报文,导致目标设备崩溃 | 设备崩溃,可能导致拒绝服务攻击 | IP分片、报文大小 |

| 15 | Land攻击 | 向目标设备发送源和目的地址相同的SYN报文 | 设备崩溃,可能导致拒绝服务攻击 | IP地址、SYN报文 |

| 16 | WinNuke攻击 | 利用TCP/IP协议漏洞,导致目标设备崩溃 | 设备崩溃,可能导致拒绝服务攻击 | 端口号、协议类型 |

| 17 | IP欺骗 | 伪装成其他设备的IP地址,进行攻击 | 数据泄露,可能导致用户信息被盗 | IP地址、MAC地址 |

| 18 | SSH会话劫持 | 截获并篡改SSH会话信息,实现身份冒充 | 数据泄露,可能导致用户账户被盗 | SSH密钥、会话ID |

| 19 | SMB共享攻击 | 利用未授权的SMB共享,获取敏感信息 | 数据泄露,可能导致用户信息被盗 | SMB共享名、路径 |

| 20 | NetBIOS会话劫持 | 截获并篡改NetBIOS会话信息,实现身份冒充 | 数据泄露,可能导致用户账户被盗 | NetBIOS会话ID、端口号 |

| 21 | IMAP/SMTP攻击 | 利用IMAP/SMTP协议漏洞,获取邮件信息 | 数据泄露,可能导致用户信息被盗 | IMAP/SMTP协议、端口号 |

| 22 | HTTP头部注入 | 在HTTP请求头中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | HTTP请求头、注入内容 |

| 23 | HTTP响应拆分 | 在HTTP响应中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | HTTP响应、注入内容 |

| 24 | HTTP参数污染 | 在URL参数中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | URL参数、注入内容 |

| 25 | HTTP Cookie注入 | 在Cookie中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | Cookie名称、注入内容 |

| 26 | HTTP Host头注入 | 在Host头中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | Host头、注入内容 |

| 27 | HTTP User-Agent注入 | 在User-Agent中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | User-Agent、注入内容 |

| 28 | HTTP X-Forwarded-For注入 | 在X-Forwarded-For中插入恶意数据,实现攻击 | 数据泄露,可能导致用户信息被盗 | X-Forwarded-For、注入内容 |

| 29 | HTTP X-Frame-Options绕过 | 利用X-Frame-Options设置不当,实现点击劫持 | 数据泄露,可能导致用户账户被盗 | X-Frame-Options、值 |

| 30 | HTTP Content-Security-Policy绕过 | 利用Content-Security-Policy设置不当,实现攻击 | 数据泄露,可能导致用户信息被盗 | Content-Security-Policy、值 |

| 31 | HTTP CSP报告绕过 | 利用CSP报告设置不当,实现攻击 | 数据泄露,可能导致用户信息被盗 | CSP报告、值 |

| 32 | HTTP Referrer欺骗 | 修改Referer头,实现攻击 | 数据泄露,可能导致用户信息被盗 | Referrer头、值 |

| 33 | HTTP代理注入 | 在代理服务器上执行恶意操作 | 数据泄露,可能导致用户信息被盗 | 代理服务器、操作 |

| 34 | HTTP缓存投毒 | 在缓存服务器上存储恶意内容 | 数据泄露,可能导致用户信息被盗 | 缓存服务器、恶意内容 |

| 35 | HTTP重定向劫持 | 利用重定向跳转到恶意网站 | 数据泄露,可能导致用户信息被盗 | URL重定向、恶意网站 |

| 36 | HTTP CRLF注入 | 在HTTP头部插入CRLF,实现攻击 | 数据泄露,可能导致用户信息被盗 | HTTP头部、CRLF |

| 37 | HTTP慢速攻击 | 发送大量请求,耗尽服务器资源 | 服务瘫痪,影响业务正常运行 | 请求类型、频率 |

应用层协议

| 索引 | 协议 | 常用端口 | 相似协议 | 区别 | 传输层协议 |

|---|---|---|---|---|---|

| 1 | HTTP | 80 | - | 用于传输超文本文档的应用层协议 | TCP |

| 2 | HTTPS | 443 | HTTP | HTTPS在HTTP的基础上加密通信 | TCP |

| 3 | FTP | 21/20 | SFTP, FTPS | FTP使用明文传输,SFTP和FTPS提供加密(控制21,数据20,或者数据端口=控制端口-1 | TCP |

| 4 | SFTP | 22 | FTP, FTPS | SFTP通过SSH进行加密的文件传输 | TCP |

| 5 | FTPS | 990/989 | FTP, SFTP | FTPS在FTP基础上加入SSL/TLS加密 | TCP |

| 6 | SMTP | 25 | POP3, IMAP, SMTPS | 用于发送电子邮件的协议 | TCP |

| 7 | POP3 | 110 | SMTP, IMAP, POP3S | 用于接收电子邮件的协议 | TCP |

| 8 | IMAP | 143 | SMTP, POP3, IMAPS | 用于接收电子邮件的协议 | TCP |

| 9 | IMAPS | 993 | IMAP | IMAPS在IMAP基础上加密通信 | TCP |

| 10 | DNS | 53 | - | 用于将域名解析为IP地址的协议 | UDP/TCP |

| 11 | SNMP | 161/162 | SNMPv1, SNMPv2c, SNMPv3 | 不同版本在安全性和功能上有差异 | UDP |

| 12 | DHCP | 67/68 | - | 动态主机配置协议,用于自动分配IP地址 | UDP |

| 13 | Telnet | 23 | SSH | Telnet通信是明文的,SSH提供了加密远程登录 | TCP |

| 14 | SSH | 22 | Telnet | SSH提供了加密的远程登录 | TCP |

| 15 | RDP | 3389 | - | 远程桌面协议 | TCP |

| 16 | HTTP/2 | 80/443 | HTTP, HTTP/1.1 | HTTP/2在性能和效率上有较大提升,但仍兼容HTTP/1.1 | TCP |

| 17 | MQTT | 1883/8883 | CoAP, MQTT | MQTT适用于低带宽、高延迟的网络环境 | TCP/UDP |

| 18 | CoAP | 5683/5684 | MQTT, CoAP | CoAP更适用于资源受限的物联网设备 | UDP |

| 19 | WebSocket | 80/443 | HTTP | WebSocket支持双向通信,而HTTP是单向的 | TCP |

网络层协议

| 协议 | 端口号 | 描述 |

|---|---|---|

| IP | 无特定端口 | 互联网协议(IP)是网络层的核心协议,负责将数据包从源地址传输到目的地址。它支持逻辑寻址和路由功能,使得不同网络的设备能够相互通信。 |

| ICMP | 无特定端口 | Internet控制消息协议(ICMP)用于在IP主机和路由器之间传递控制消息,如“无法到达目的地”、“时间超过”等,主要用于网络设备的故障诊断和配置。 |

| OSPF | 无特定端口 | 开放最短路径优先(OSPF)是一个内部网关协议(IGP),用于路由器间的路由信息交换,它使用链路状态算法来发现最短路径。 |

| BGP | 无特定端口 | 边界网关协议(BGP)是外部网关协议(EGP),用于在不同自治系统(AS)之间交换路由和可达性信息,它是互联网的核心路由协议。 |

| EIGRP | 无特定端口 | 增强内部网关路由协议(EIGRP)是思科系统开发的一个专利内部网关协议,结合了距离向量和链路状态两种路由协议的特点。 |

数据链路层协议

| 协议 | 描述 | 特点 |

|---|---|---|

| RARP | 将MAC地址解析为IP地址 | 用于无盘工作站获取自己的IP地址 |

| InARP | 将虚电路中的VC号映射到IP地址 | 主要用于帧中继网络 |

| GARP | 主动发送ARP响应包给局域网中其他主机 | 用于更新网络中其他设备的ARP缓存 |

| Proxy ARP | 路由器或网关代理应答其他主机的ARP请求 | 允许通信继续,即使目标主机不在同一子网 |

| NDP | 用于IPv6环境中替代ARP的协议 | 包括地址解析、邻居发现、地址自动配置、重定向等功能 |

| SDLC | IBM的数据链路层协议,适用于SNA | 面向位的协议,适用于同步传输 |

| HDLC | ISO标准化的SDLC协议 | 广泛应用,支持全双工传输 |

| PPP | 点对点协议,用于直接连接两个网络节点 | 提供错误检测、认证、压缩和加密等功能 |

常识

交换机默认优先级:32768

双绞线上的网速:c*2/3=200/us

华为ENSP常用命令大全

配置交换机的名称和密码:

<Huawei> #用户视图

<Huawei>system-view #进入系统视图配置

[Huawei] #系统视图

[Huawei]quit/return #退出系统视图

[Huawei]sysname AIY #设置主机名

[Huawei]user-intface console 0 #进入控制台

[Huawei-ui-console0]authentication-mode password #验证

[Huawei-ui-console0]set authentication password cipher huwei #配置密文密码

2、配置交换机的远程管理IP地址:

[Huawei]interface vlanif 1 #进入vlan 1

[Huawei-vlanif]ip add 192.168.1.254 24 #配置IP

[Huawei-vlanif]undo shotdown #开启接口

[Huawei]dns domain AIY.com #设置域名

[Huawei]dns server 192.168.254.254 #设置域名IP

<Huawei>undo terminal monitor #取消提示信息

dis vlan #显示vlan save 保存配置

dis curr #显示当前配置 reboot 重启设备

配置交换机端口速率、双工、ARP:

[Huawei]int g 0/0/1 #进入接口

[Huawei-G0/0/1]description AIY #端口描述

[Huawei-g 0/0/1]undo negotiation auto #取消协商

[Huawei-GigabitEthernet 0/0/1]duplex full #全双工

[Huawei-GigobitEthernet 0/0/1]auto duplex full #自动

[Huawei-GigabitEthernet 0/0/1]speed 10 #速率 10M

[Huawei-GigabitEthernet 0/0/1]auto speed 100 #自动

[Huawei]arp static 192.168.1.8 5489-98cf-2603 #绑定 IP、MAC

[Huawei]dis arp

[Huawei]dis arp all #查看ARP

配置路由器接口IP和静态路由:

[Huawei]int g 0/0/1 #进入接口

[Huawei]ip add 192.168.1.6 24 #配IP地址

[Huawei-GigabitEthernet 0/0/1]undo shoutdown #开启

<Huawei>dis cur #查看ARP

[Huawei]ip route-static 192.168.20.0 24 10.0.12.2 #配置静态路由

[Huawei]ip route-static 0.0.0.0 0 192.168.1.5 #默认

[Huawei]display ip routing-able #查看路由表

配置交换机VLAN相关命令:

[Huawei]vlan 10 #或

[Huawei]vlan 20 #创建vlan

[Huawei-vlan 10]description AIY #vlan描述

[Huawei]vlan batch 30 40 #创建多个vlan

[Huawei]int g 0/0/1 #进入接口

[Huawei-g 0/0/1]port link-type access #//访问口

[Huawei-g 0/0/1]port default vlan 10 #//加入vlan

[Huawei-g 0/0/2]port link-type trunk #//干道口

[Huawei-g 0/0/2]port trunk allow-pass vlan 10 20 #允许10 20

[Huawei-g 0/0/2]port trunk allow-pass vlan all #//所有

[Huawei]int e 0/0/2 #进入接口

[Huawei-E 0/0/2]port link-type hybrid #混合口模式

[Huawei-E 0/0/2]undo port default vlan #删除默认vlan

[Huawei-E 0/0/2]port hybrid untagged vlan 20 #去标签

[Huawei-E 0/0/2]port hybrid pvid vlan 2 #设置默认vlan

[Huawei-E 0/0/2]port trunk allow pass vlan 10 to 100 #允许10~100

[Huawei]dis port vlan / display vlan #查看vlan

配置路由RIP协议:RIPV1 RIPV2

[Huawei]rip #启用RIP,默认RIPV1

[Huawei-riop-1]network 192.168.1.0 #发布直连网段

[Huawei-rip-1]version 2 #配置RIPV2banb

[Huawei]dis rip #查看RIP

[Huawei]dis rip database #查看RIP数据库

[Huawei]dis ip routing-table #查看路由表

配置路由器OSPF协议:

[Huawei]ospf #启用OSPF,默认进程为1

[Huawei-ospf-1]area 0 #进入区域0

[Huawei-ospf-1-area-0.0.0.0]network 192.168.3.0 0.0.0.255 #发布直连网段

[Huawei-ospf-1]silent-intface g 0/0/2 #被动接口

[Huawei]dis ospf interface #查看OSPF通告

[Huawei]dis ospf peer #查看OSPF邻居

[Huawei]dis ospf ip routing-table #查看路由表

[Huawei]dis ospf routing #查看OSPF路由表

配置基于全局的DHCP协议:

[Huawei]dhcp enabel #开启DHCP

[Huawei]ip pool AIY # 地址池名

[Huawei-ip-pool-AIY]network 192.168.1.0 #地址池

[Huawei-ip-pool-AIY]lease day 2 #租约默认1

[Huawei-ip-pool-AIY]gateway-list 192.168.1.254 #网关

[Huawei-ip-pool-AAI]excluded -ip-address 192.168.1.250 192.168.1.253 #排除IP范围

[Huaweiip-pool-AIY]dns-list 8.8.8.8 #DNS服务器

[Huawei-G 0/0/0]dhcp select global #基于全局

配置路由器基本ACL:2000~2999

[Huawei]acl 2000 #配置基本ACL

[Huawei-acl-basic-2000]rule 5 permit source 1.1.1.1 0 #允许源IP

[Huawei-acl-basic-2000]rule 10 deny any //拒绝任意

[Huawei]user-interface vty 0 4 //进入接口

[Huawei-ui-vty0-4]alc 2000 inbound //应用ACL

[Huawei]dis acl all //查看所有ACL

[Huawei]dis acl 2000 //查看ACL2000

配置路由器高级ACL:3000~3999

[Huawei]acl 3000 //配置高级ACL

[Huawei-acl-adv-3000]rule permit ip source 1.1.1.1 0 destination 4.4.4.4 0 //允许访问

[Huawei]user-interface vty 0 4 //进入虚拟接口

[Huawei-ui-vty0-4]acl 3000 outbount //应用ACL

[Huawei]int g 0.0.1 //进入接口

[Huawei-g 0/0/1]traffic-filter inbound acl 3000 //应用

配置路由器动态NAT(多对少):

[Huawei]nataddress-group 1 202.169.10.50 202.169.10.60 //外部IP

[Huawei]acl 2001 //配置ACL

[Huawei-acl-basic-2001]rule 5 permit source 172.17.1.0 0.0.0.255 //内部IP

[Huawei]int g 0/0/1 //进入接口

[Huawei-GigabitEthernet 0/0/0]nat outbound 2001 address-group 1 no-pat //应用NAT

[Huawei]dis nat outbound //查看NAT

配置路由器静态NAT(一对一):

[Huawei]int g 0/0/1 //进入接口

[Huawei-GigabitEthernet 0/0/1]nat static global 202.169.10.5 inside 172.16.1.1 //一对一转换

配置路由器动态NAPT(多对一):

[Huawei]int g 0/0/0 //进入接口

[Huawei-G 0/0/0]nat outbound 2001 //多对一转换

[Huawei]dis nat static //查看静态NAT

配置三层交换机VLAN间路由:

[Huawei]int vlanif 10 //进入接口

[Huawei-vlanif 10]ip add 192.168.1.254 24 //配置IP

[Huawei]int vlanif 20 //进入接口

[Huawei-vlanif 20]ip add 192.168.2.254 24 //配IP

[Huawei]dis ip interface brief //接口简略信息

[Huawei]dis port vlan //接口vlan信息

[Huawei]dis vlan //查看vlan信息

配置单臂路由VLAN间通信:

[Huawei-G0/0/1]ip add 192.168.1.254 24 //配置IP

[Huawei-G 0/0/1]dot1q termination vid 10 //封装

[Huawei-G 0/0/1]arp broad case enable //查看接口

[Huawei]dis ip interface brief //查看路由表

[Huawei]display current-configuration //查看配置

参考图

)

常识

-

pc机 并行接口3种工作模式:

在IEEE1284标准中定义了多种并行接口模式,常用的有以下三种:

SPP (Standard Parallel Port) 标准并行接口

EPP (Enhanced Parallel Port) 增强并行接口

ECP (Extended Capabilities Port) 扩展功能并行接口

-

I/O设备与主机交换信息共有5种方式(我简单记录前三种)

-

1、程序查询方式:

程序查询方式是由CPU不断查询I/O设备是否已做好准备,从而控制I/O设备与主机交换信息。

-

2、程序中断方式:

CPU在启动I/O设备后,不查询设备是否已准备就绪,继续执行原来的程序,只是当I/O设备准备就绪并向CPU发出中断请求后才给予响应。

-

3、DMA:

主存与I/O设备之间有一条数据通道,主存与I/O设备交换信息的时,无需调用中断程序服务程序。若是出现DMA与CPU同时访问主存,CPU总是将总线的占有权让给DMA(因为DMA优先级更高),通常将 DMA的这种占有成为周期窃取/周期挪用(窃取时间一般为一个存储周期,会考的哟,嘿嘿嘿)

-

其中程序查询、程序中断、DMA三者信息交换特点

- 查询:CPU与设备串行工作,传送与主程序串行工作

- 中断:CPU与设备并行工作,传送与主程序串行工作

- DMA: CPU与设备并行工作,传送与主程序并行工作

其中主机与I/O设备传递数据时,采用DMA方式,CPU利用率最高,程序查询方式,CPU利用率最低。

- I/O采用统一编址,进行输入输出操作的指令是:访存指令

- I/O采用不统一编制,进行输入输出操作指令是:输入输出指令

本文来自博客园,作者:ALIM-MASTIK,转载请注明原文链接:https://www.cnblogs.com/ALIM-MASTIK/p/18157873

浙公网安备 33010602011771号

浙公网安备 33010602011771号