网络安全实验二:1.Windows Server 2008 系统加固

⑥步骤一:

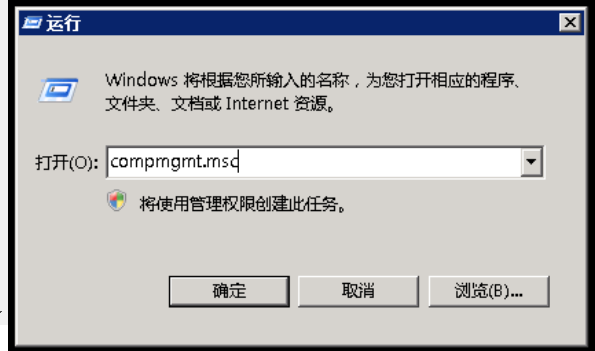

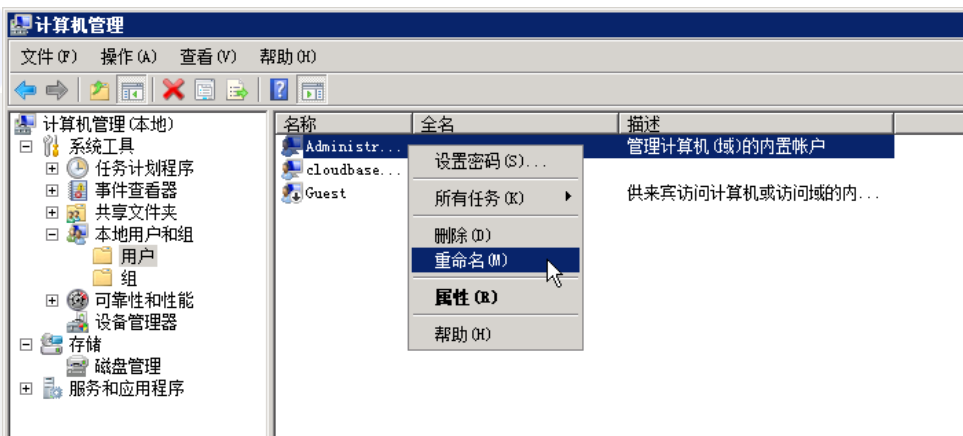

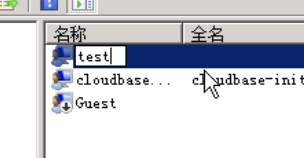

①账号安全,更改管理员账户:开始->运行->compmgmt.msc(计算机管理)->本地用户和组->用户,右击Administrator账户并选择“重命名”,并输入新的账户名称

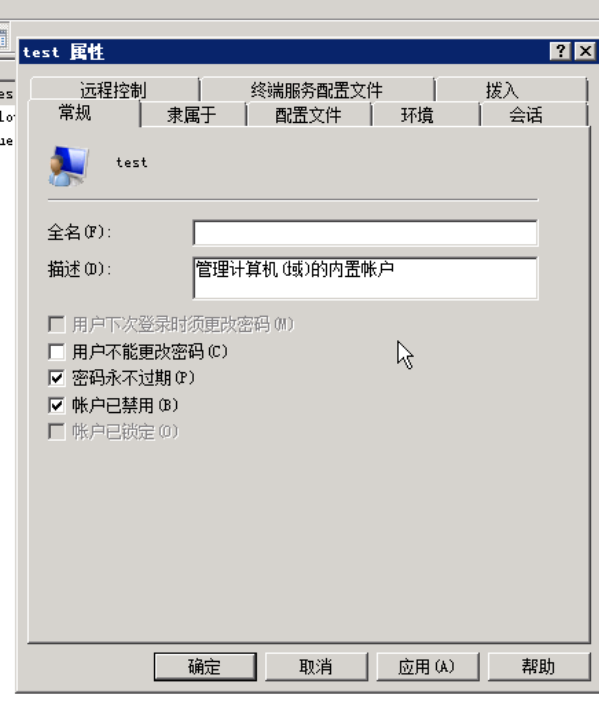

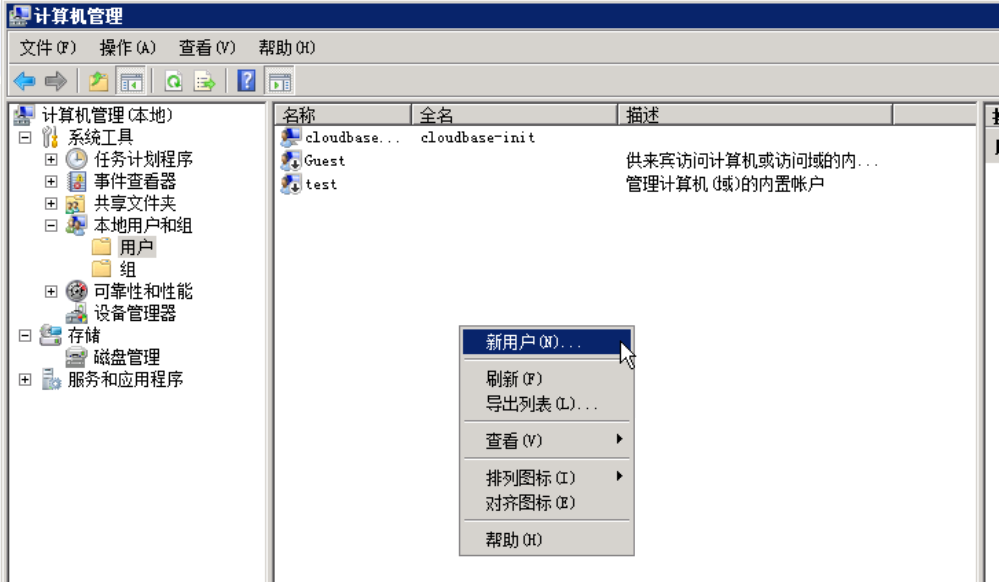

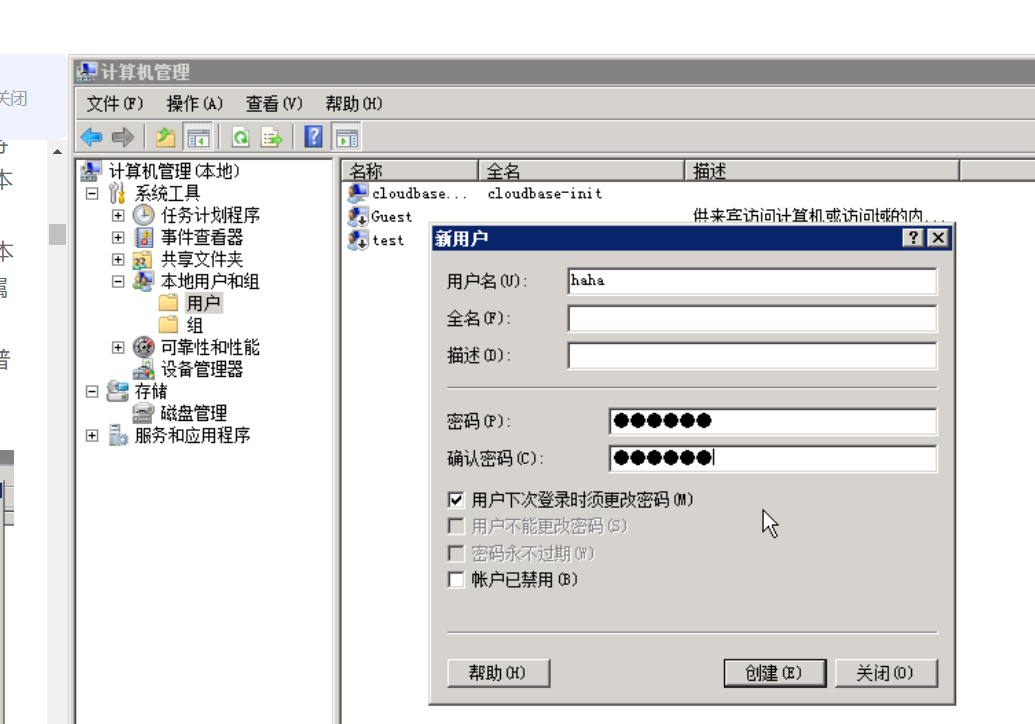

②禁用管理员账户,然后在用户窗口右键空白,点击新用户创建一个普通的管理员账户,用户实现基本的系统或者网络管理、维护功能。

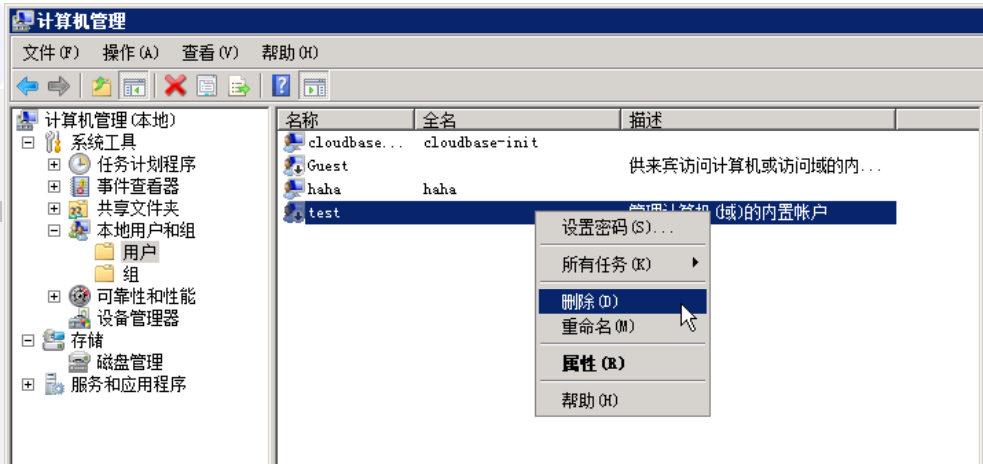

③删除无用的账户: 开始->运行->compmgmt.msc(计算机管理)->本地用户和组,查看是否有不用的账号,系统账号所属组是否正确以及guest账号是否锁定

法一:直接右击要删除的用户,点击删除

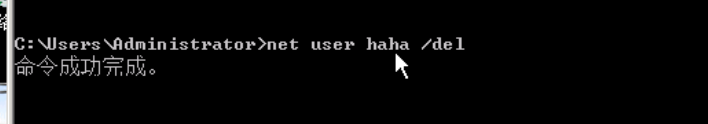

法二:在cmd下使用“net user 用户名 /del”命令删除账号。

使用“net user 用户名 /active:no”命令锁定账号

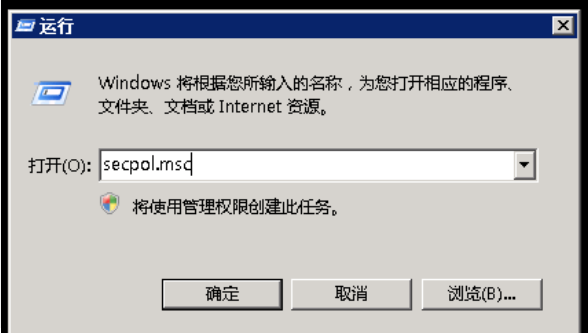

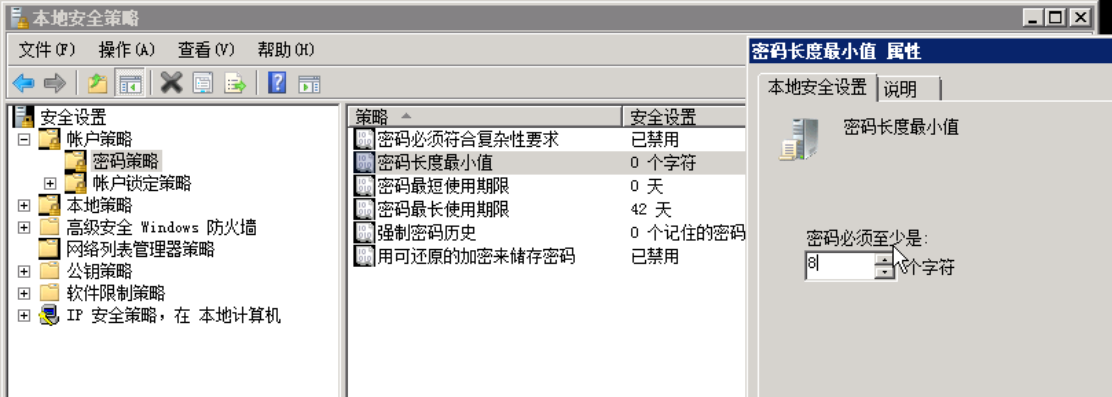

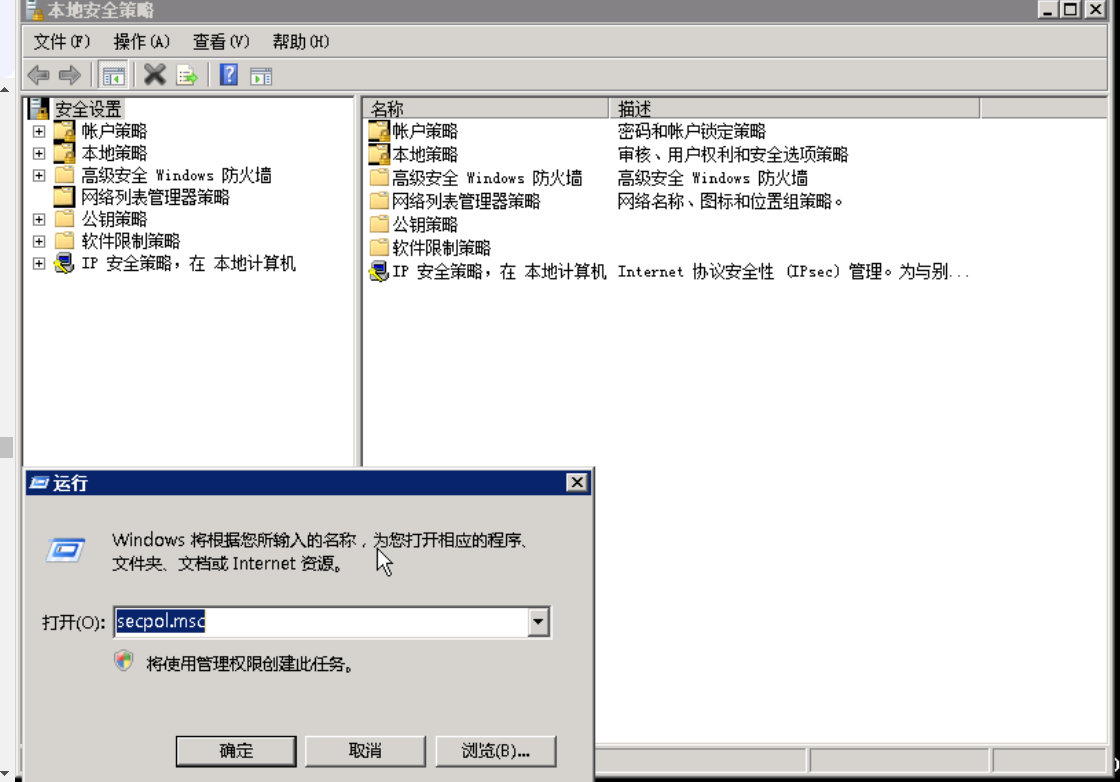

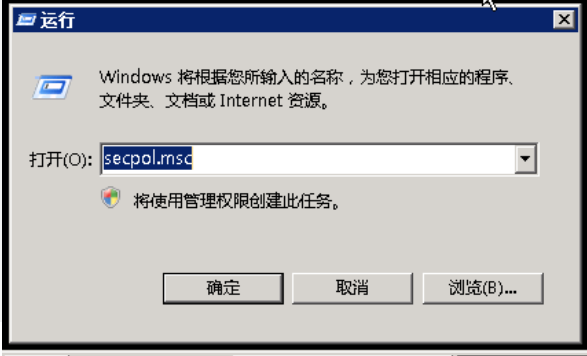

④口令策略:开始->运行->secpol.msc (本地安全策略)->安全设置->账户策略->密码策略

⑤账户锁定策略:账户锁定策略可以防止暴力破解的攻击方式,所以,很有必要设置账户锁定策略。

开始->运行->secpol.msc (本地安全策略)->安全设置->账户设置->账户锁定策略

步骤二:

① 查看每个系统驱动器是否使用NTFS文件系统,如果不是,使用转换命令:convert <驱动器盘符>: /fs:ntfs 。此实验系统驱动器使用NTFS文件系统

步骤三:

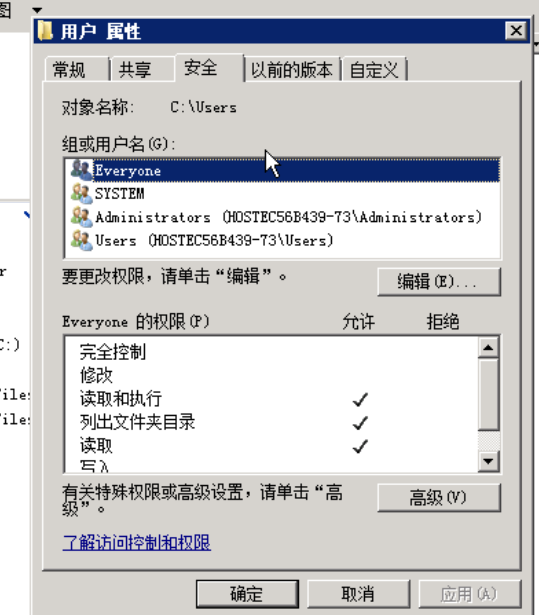

①查看每个系统驱动器根目录是否设置为Everyone有所有权限,删除Everyone的权限或者取消Everyone的写权限。

步骤四:

①限制命令权限

WScript.Shell 、Shell.application 这两个组件一般一些ASP木马或一些恶意程序都会使用到。黑客在拿到webshell后,一般都是先通过这两个组件提权,为了服务器安全,应该卸载这些不安全组件。

regsvr32 /u C:\WINDOWS\System32\wshom.ocx

regsvr32 /u C:\WINDOWS\system32\shell32.dll

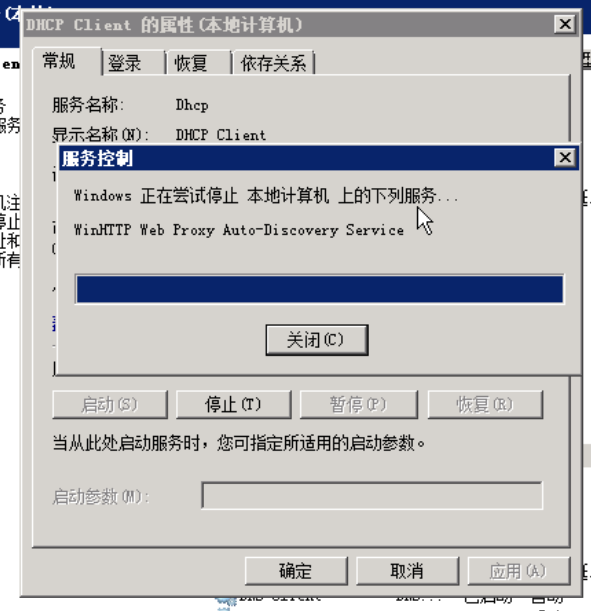

②网络服务安全:关闭一些不必要的服务和端口,可以大大降低被入侵的风险。

关闭不必要的服务:开始->运行->services.msc。如下图:

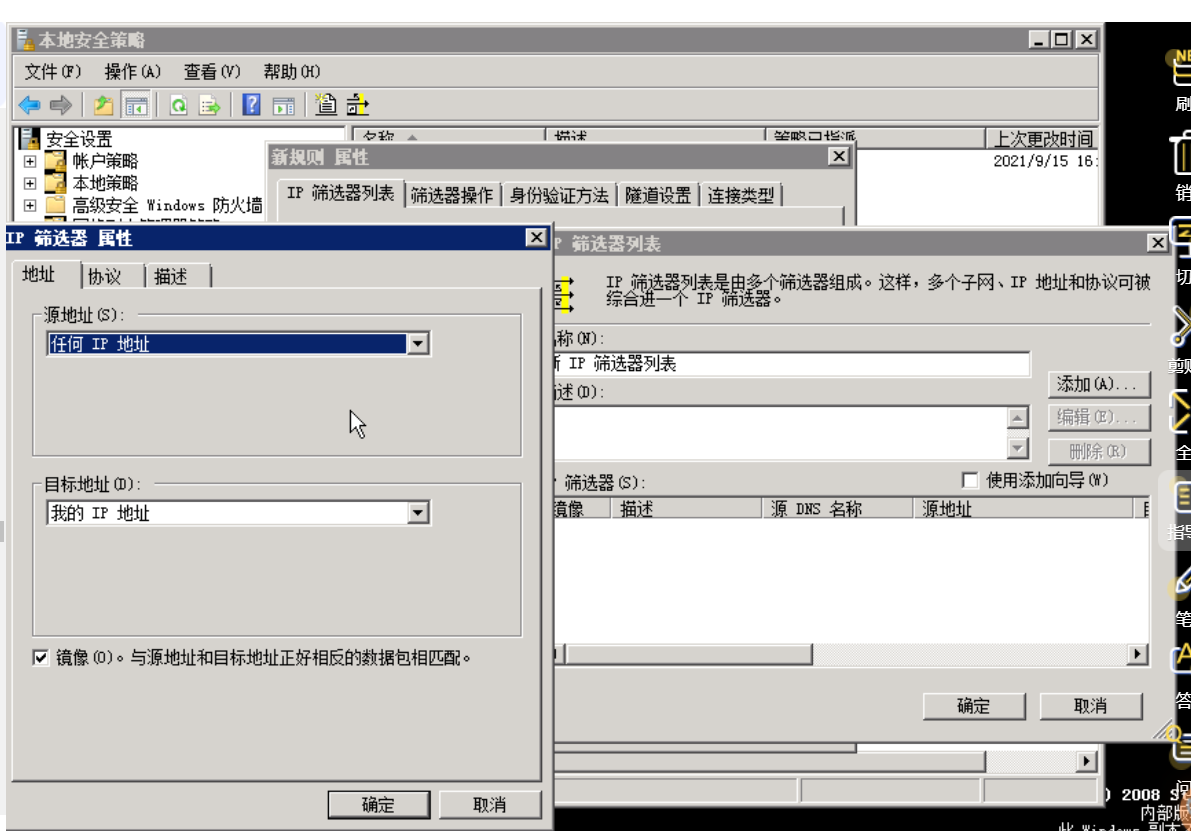

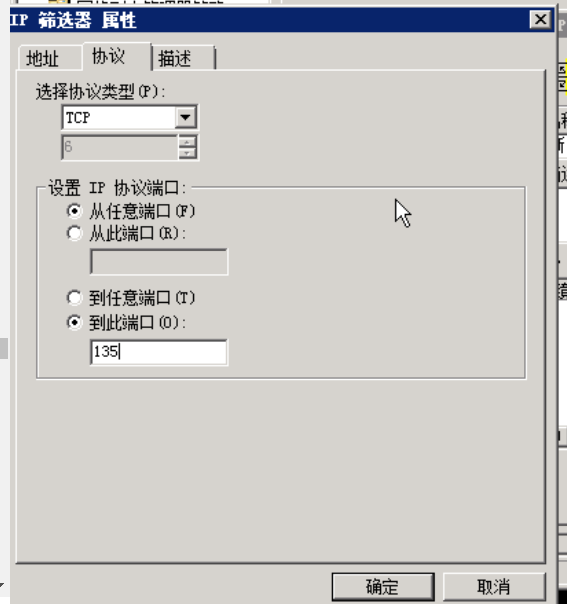

③关闭端口:使用netstat 来查看端口使用情况,加上 –a 选项显示所有的连接和监听端口,加上-n以后以数字形式显示地址和端口号。

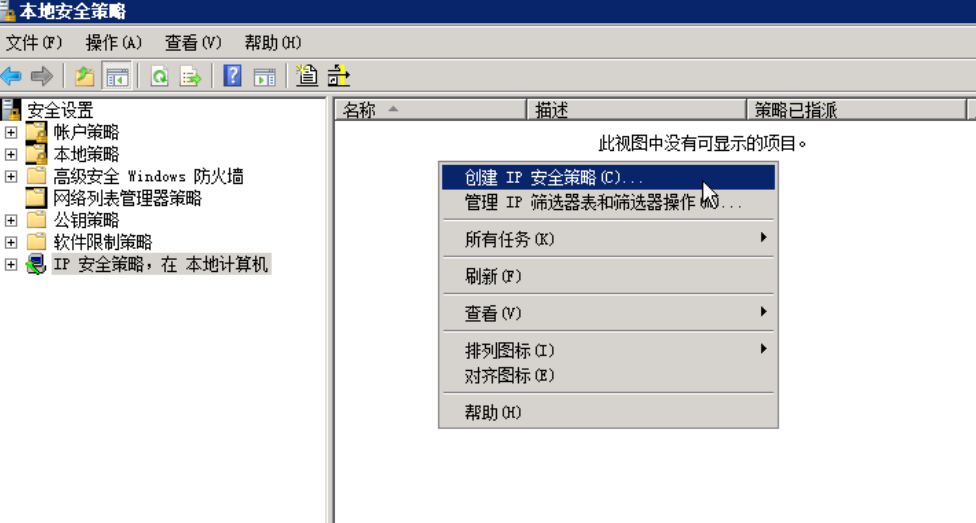

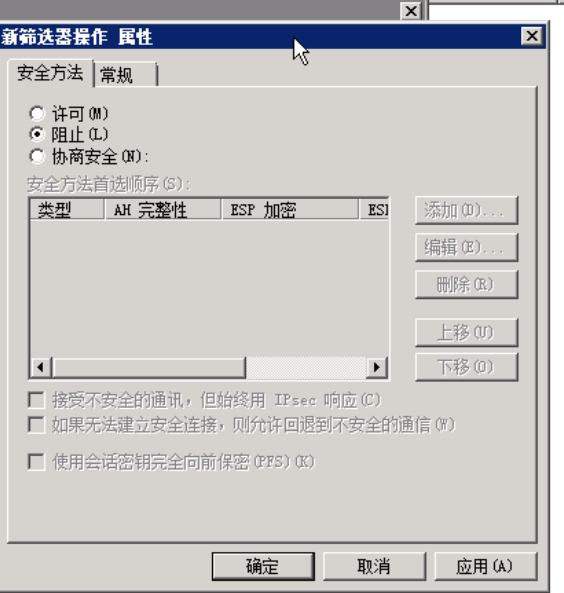

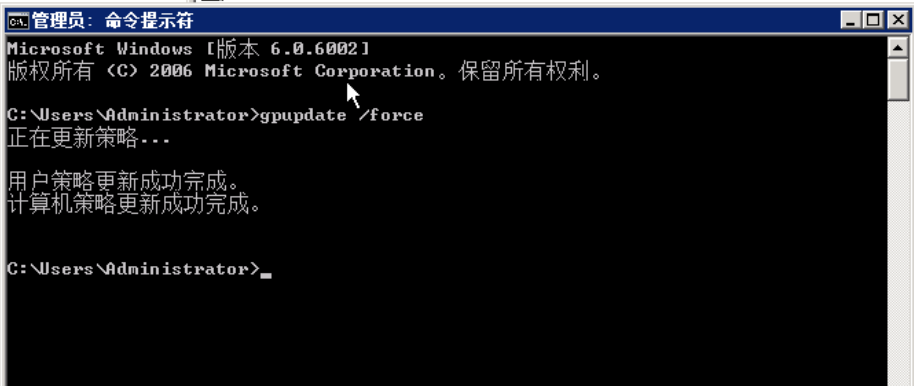

开始->运行->secpol.msc (本地安全策略)-> IP安全策略,在本地计算机

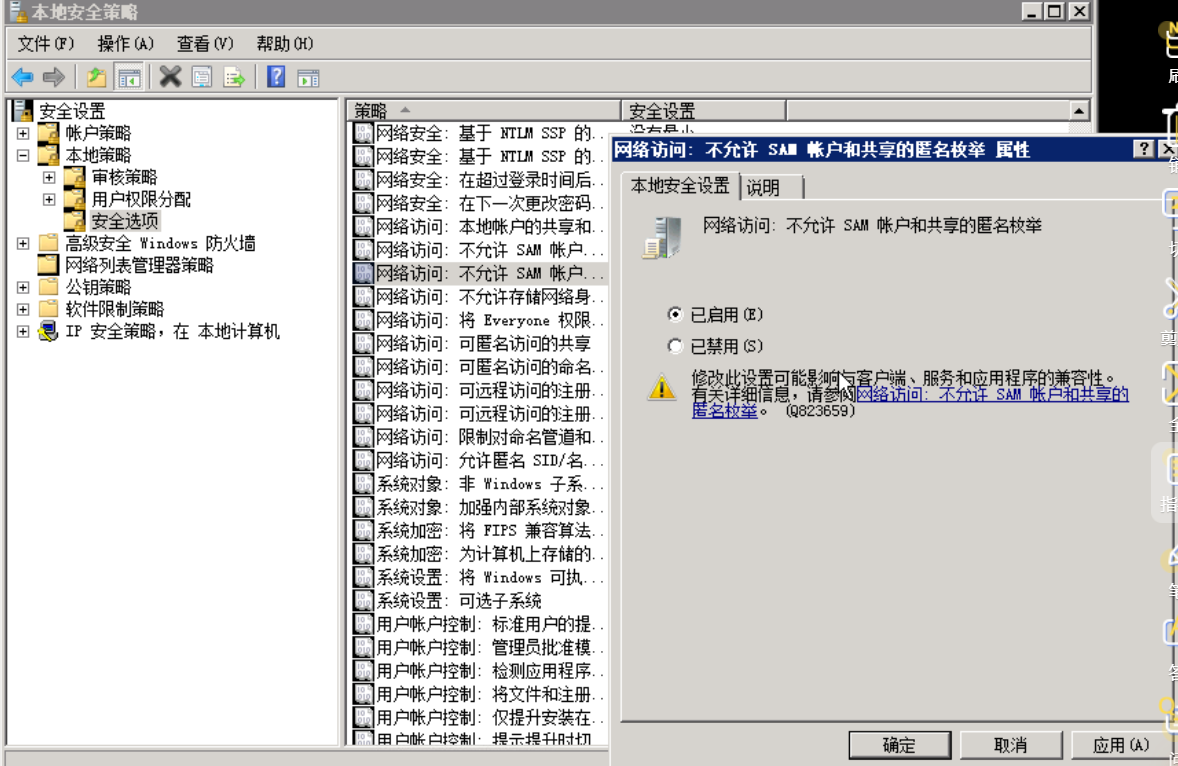

④网络限制

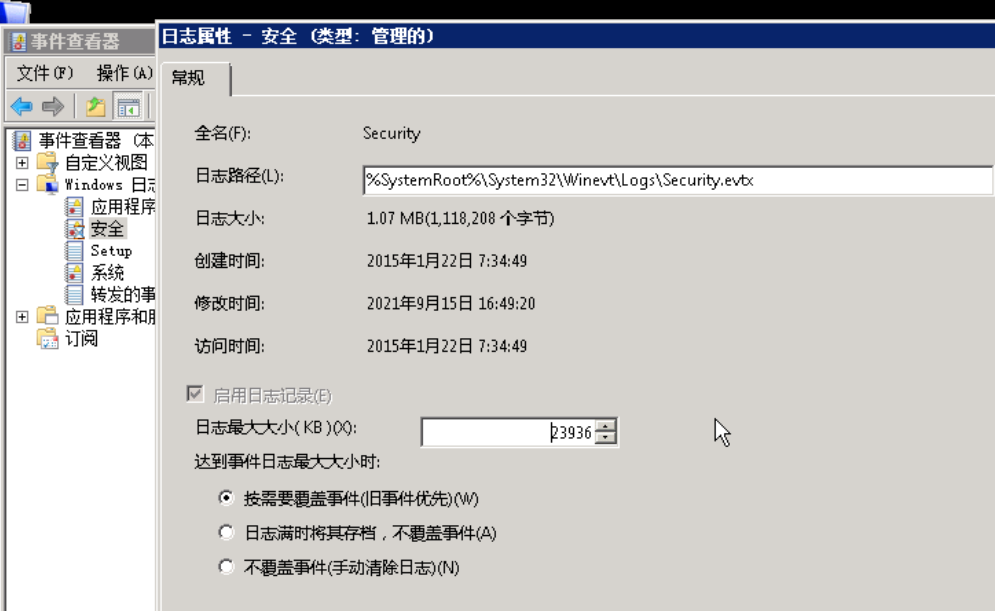

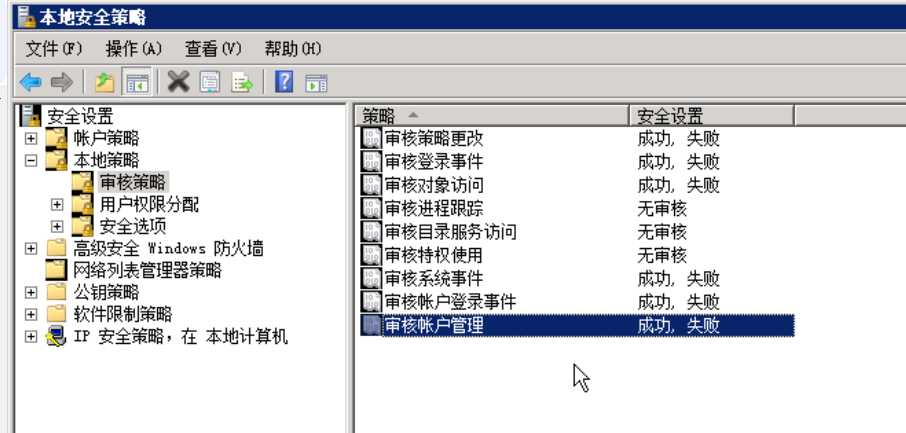

⑤日志及审计的安全性

以安全日志为例

双击日志查看详情

右击日志->属性,可改日志大小

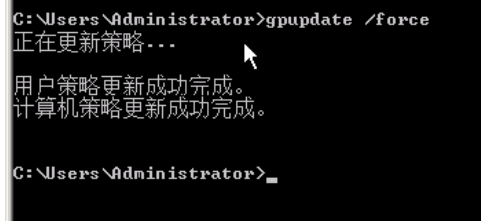

⑥增强审核

⑦补丁管理

分析与思考

除了上面的讲到的,还有哪些加固的方法?

1、安全补丁检测及安装。

2、系统用户口令及策略加固。

3、日志及审核策略配置。

4、安全选项策略配置。

5、用户权限策略配置。

6、注册表安全设置。

7、网络与服务加固。

8、其他安全性加固。

比如安全防火墙和防病毒软件。

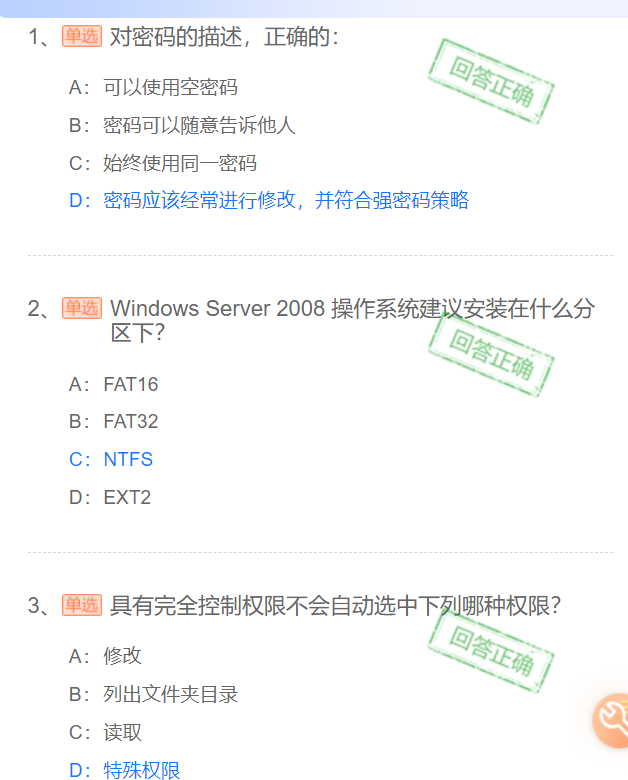

答题

浙公网安备 33010602011771号

浙公网安备 33010602011771号