摘要:  使用Vulfocus公开靶场对Apache Log4j2远程命令执行漏洞复现 阅读全文

使用Vulfocus公开靶场对Apache Log4j2远程命令执行漏洞复现 阅读全文

使用Vulfocus公开靶场对Apache Log4j2远程命令执行漏洞复现 阅读全文

使用Vulfocus公开靶场对Apache Log4j2远程命令执行漏洞复现 阅读全文

posted @ 2021-12-12 15:13

4andao

阅读(5727)

评论(4)

推荐(0)

使用Vulfocus公开靶场对Apache Log4j2远程命令执行漏洞复现 阅读全文

使用Vulfocus公开靶场对Apache Log4j2远程命令执行漏洞复现 阅读全文

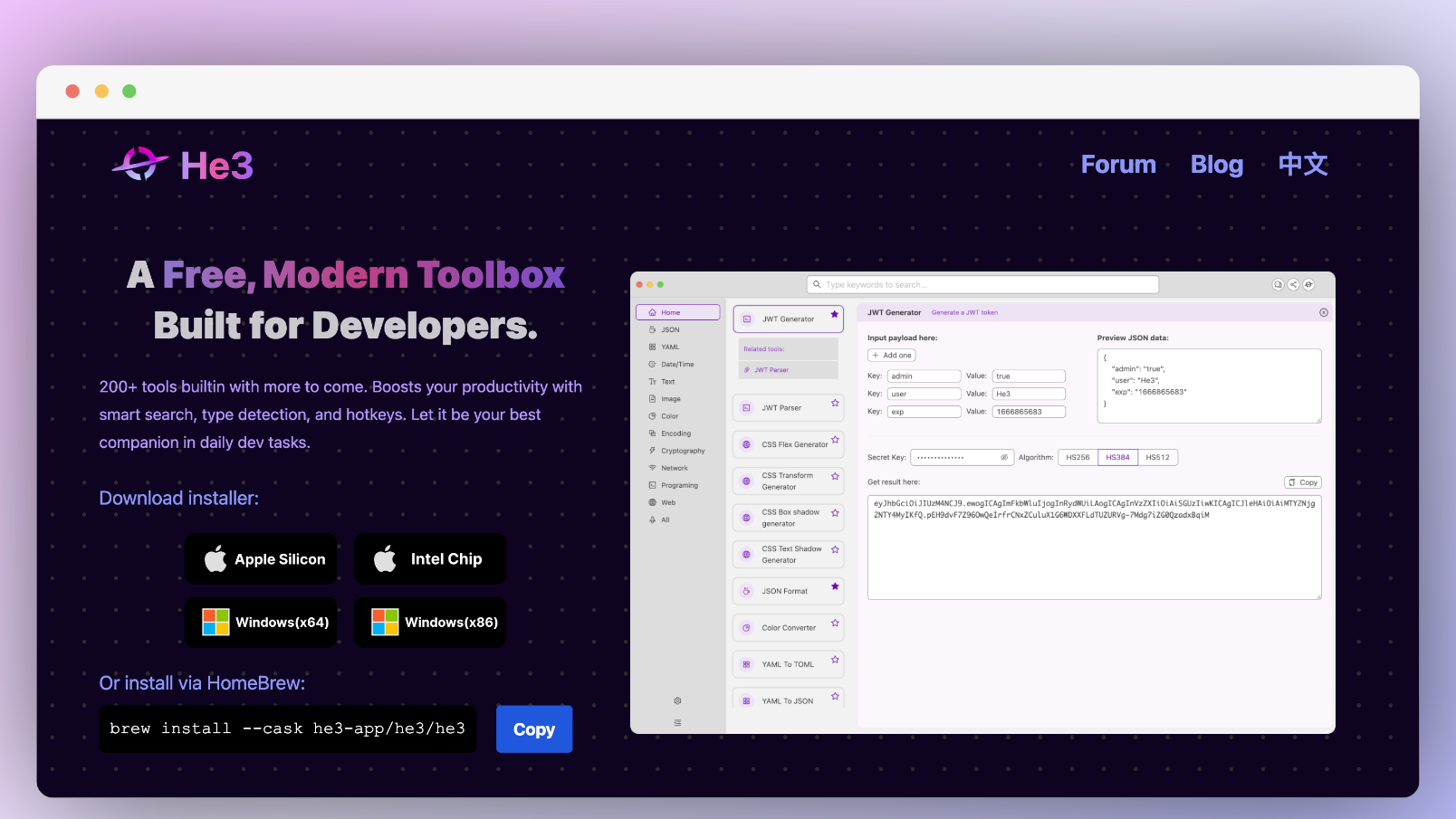

He3 则作为纯开发者工具箱,内置超过 200 种实用工具,免费持续更新更多品类。包含智能搜索、类型识别、自定义快捷键等特性,让你的开发效率直接起飞。 阅读全文

He3 则作为纯开发者工具箱,内置超过 200 种实用工具,免费持续更新更多品类。包含智能搜索、类型识别、自定义快捷键等特性,让你的开发效率直接起飞。 阅读全文

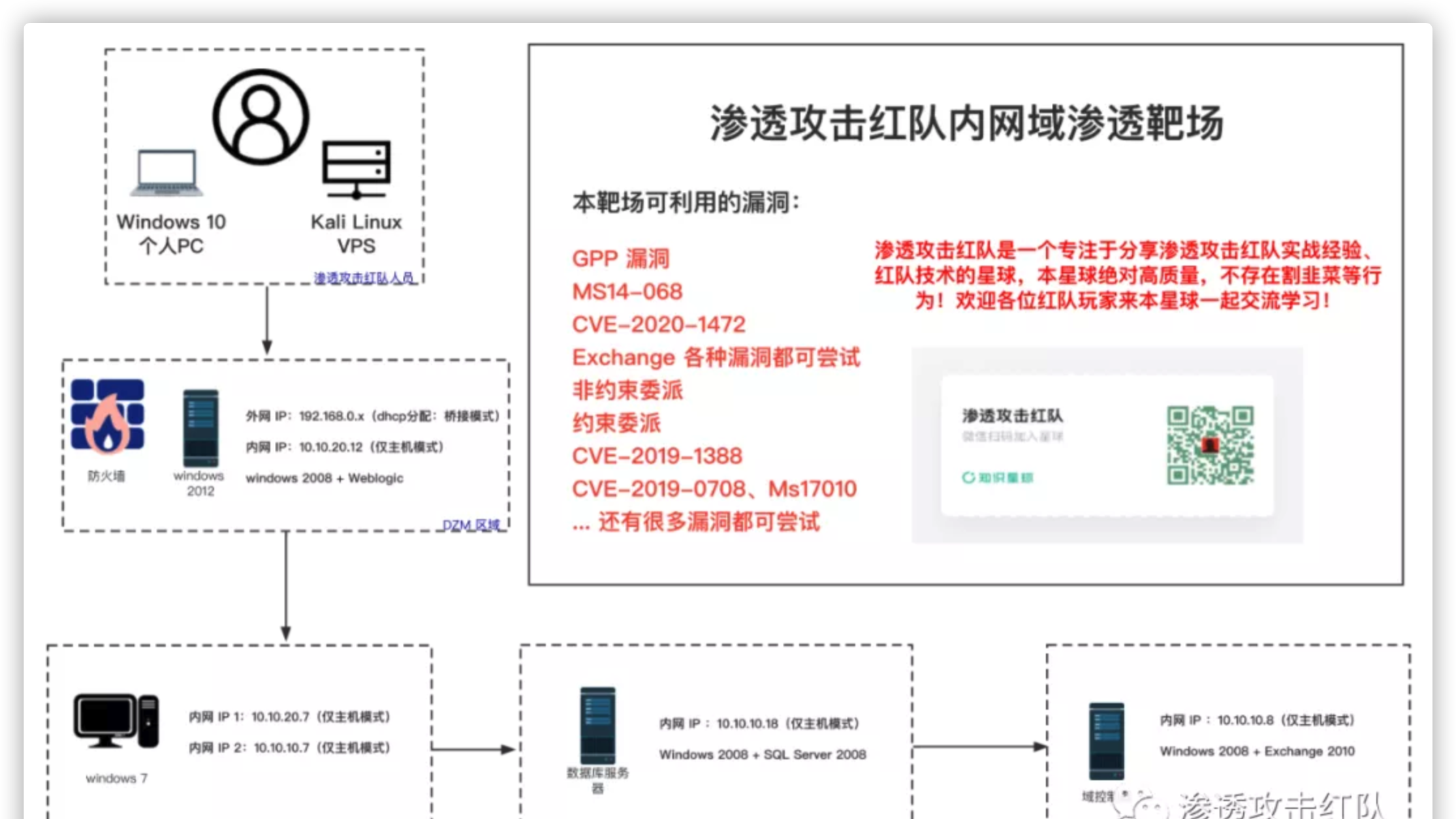

背景:摸鱼时刻,偶然刷到渗透攻击红队公众号开了一个内网渗透靶场,正在学习内网渗透的我摩拳擦掌。下面是我在测试过程的一些记录,大佬勿喷~~

全程使用msf,没有使用cs。感觉新手先把msf用明白之后,再用图形化的cs,会对个人理解整个内网渗透过程会理解地更清晰。 阅读全文

背景:摸鱼时刻,偶然刷到渗透攻击红队公众号开了一个内网渗透靶场,正在学习内网渗透的我摩拳擦掌。下面是我在测试过程的一些记录,大佬勿喷~~

全程使用msf,没有使用cs。感觉新手先把msf用明白之后,再用图形化的cs,会对个人理解整个内网渗透过程会理解地更清晰。 阅读全文