20154331 Exp6 信息搜集与漏洞扫描

EXP6 信息搜集与漏洞扫描

一、基础问题回答

1.哪些组织负责DNS,IP的管理。

顶级的管理者是Internet Corporation for Assigned Names and Numbers (ICANN)。

目前全球有5个地区性注册机构:

1)ARIN主要负责北美地区业务

2)RIPE主要负责欧洲地区业务

3)APNIC主要负责亚太地区业务

4) LACNIC主要负责拉丁美洲美洲业务

5)AfriNIC主要负责非洲地区业务。

ICANN理事会是ICANN的核心权利机构,它设立三个支持组织,分别是:

1)地址支持组织(ASO)负责IP地址系统的管理。

2)域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

3)协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

2.什么是3R信息。

Registrant:注册人

Registrar:注册商

Registry:官方注册局

3评价下扫描结果的准确性。

扫描结果其实还挺准的,想说说openvas漏洞扫描,看同学的博客说不怎么费时间,但我开着热点也等了将近一个小时,可能电脑配置比较差吧。完成之后发现扫描出了不少漏洞,点进去也有一些详情,但不是足够完备。更多详细内容可以参考微软技术中心的报告。

二、实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(openvas暂时还没整明白)

三、实践过程

1、信息搜集:

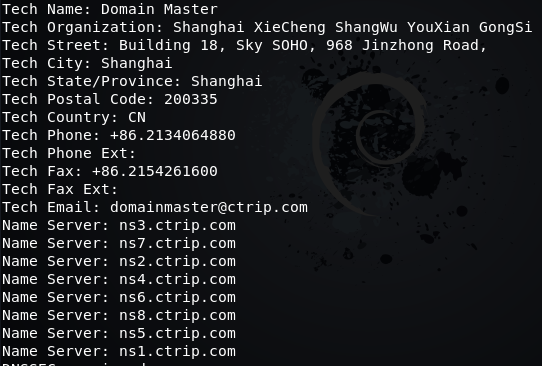

1.1 whois 查询

在终端输入whois ctrip.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息

服务器:

注册信息:

管理员信息:

注意:进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,

在whois数据库中可能查询不到。

1.2 nslookup和dig域名查询

在这里我百度了一下nslookup与dig的区别:

nslookup是windows上默认自带的DNS拨测工具。当没有指定server-address时,nslookup工具会读系统网络配置的TCP/IP属性中配置的DNS服务器的地址。

dig是Linux默认自带的DNS拨测工具。当没有指定server-address时,dig工具会到系统的/etc/resolv.conf中读取系统配置的DNS服务器地址。

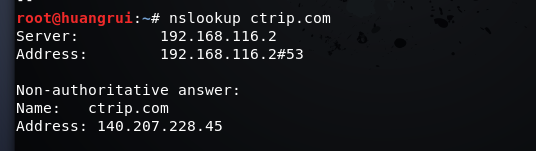

输入:nslookup ctrip.com

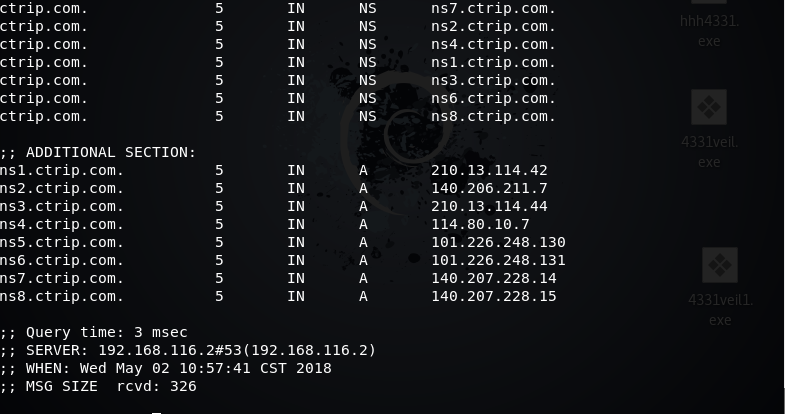

输入:dig ctrip.com

(通过dig命令或nslookup命令可以得到网址对应的ip地址)结果一致。

1.3ip地址查询

www.maxmind.com

这个网址可以根据IP查询地理位置:

IP2反域名查询:

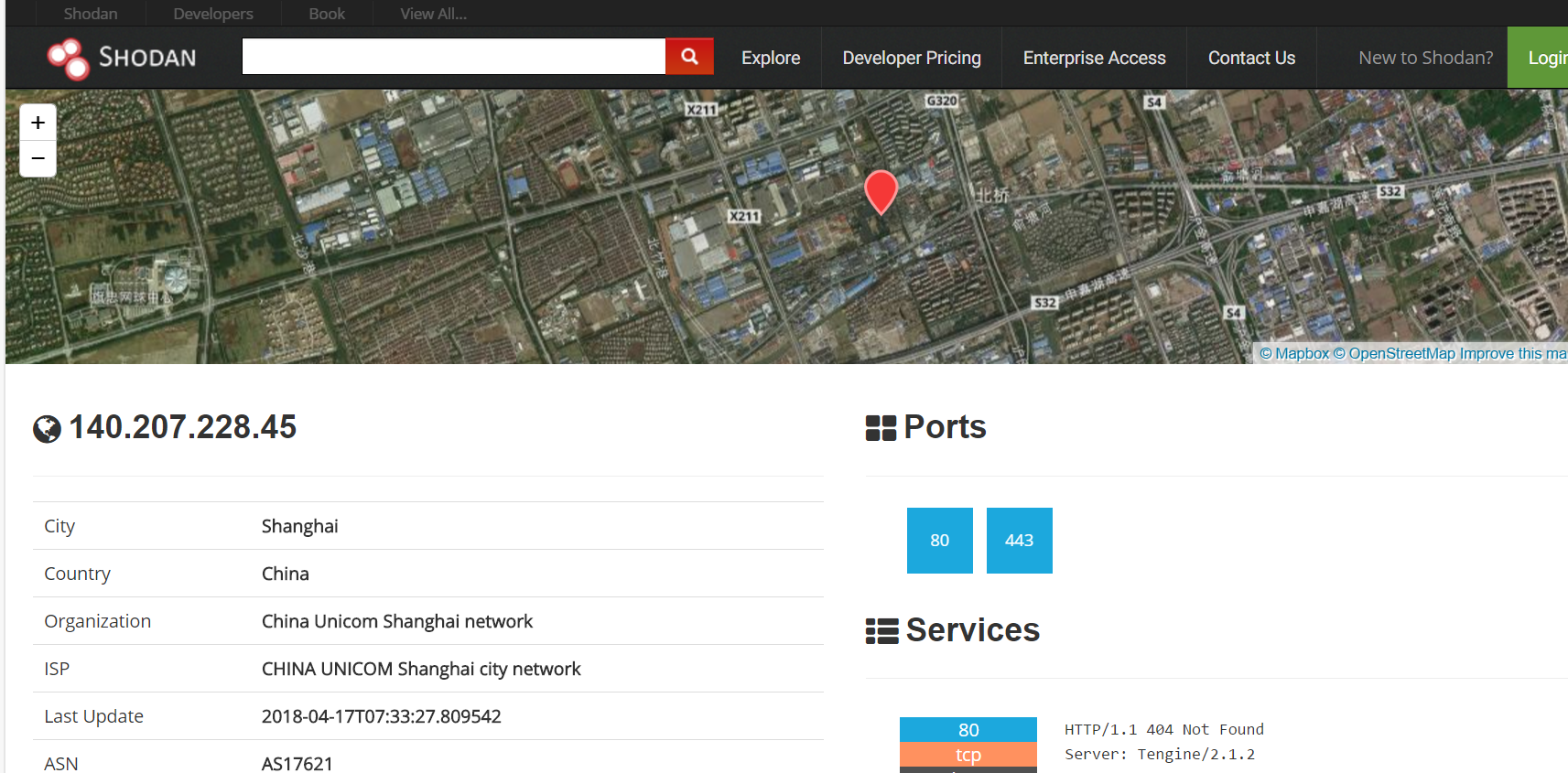

在 shodan 搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型:

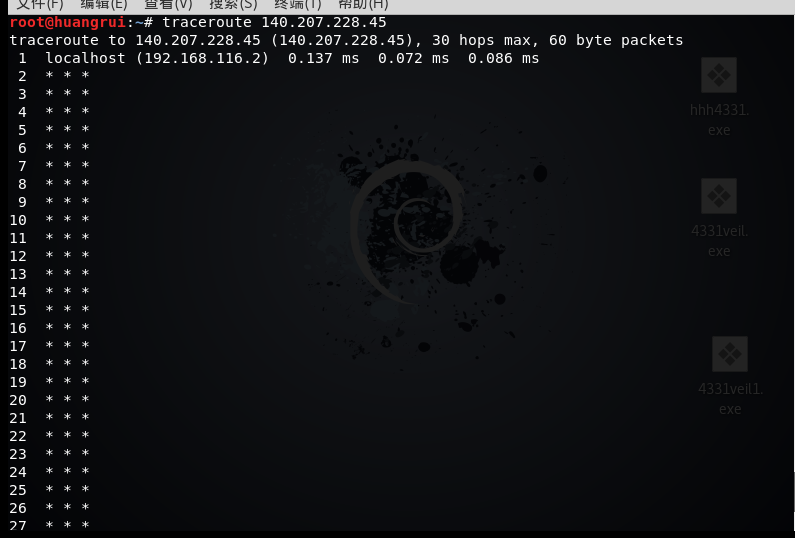

1.4IP路由侦查

之前不明白为什么会这样,后来问了同学后了解到是由于虚拟机使用的是nat连接,traceroute返回的TTL exceeded消息无法映射到源IP地址、

源端口、目的IP地址、目的端口和协议,因此无法反向NAT将消息路由传递回来。

所以我在Windows下使用tracert www.ctrip.com重新检测:

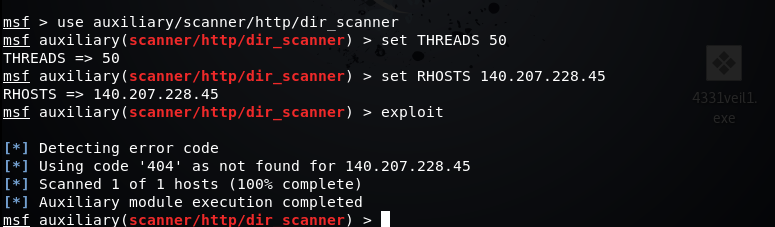

搜索网址目录结构

自动化的工具:metasploit的brute_dirs,dir_listing,dir_scanner等辅助模块,主要是暴力猜解。以dir_scanner为例,依次输入以下命令:

msf > use auxiliary/scanner/http/dir_scanner

msf auxiliary(scanner/http/dir_scanner) > set THREADS 50

msf auxiliary(scanner/http/dir_scanner) > set RHOSTS www.ctrip.com

msf auxiliary(scanner/http/dir_scanner) > exploit

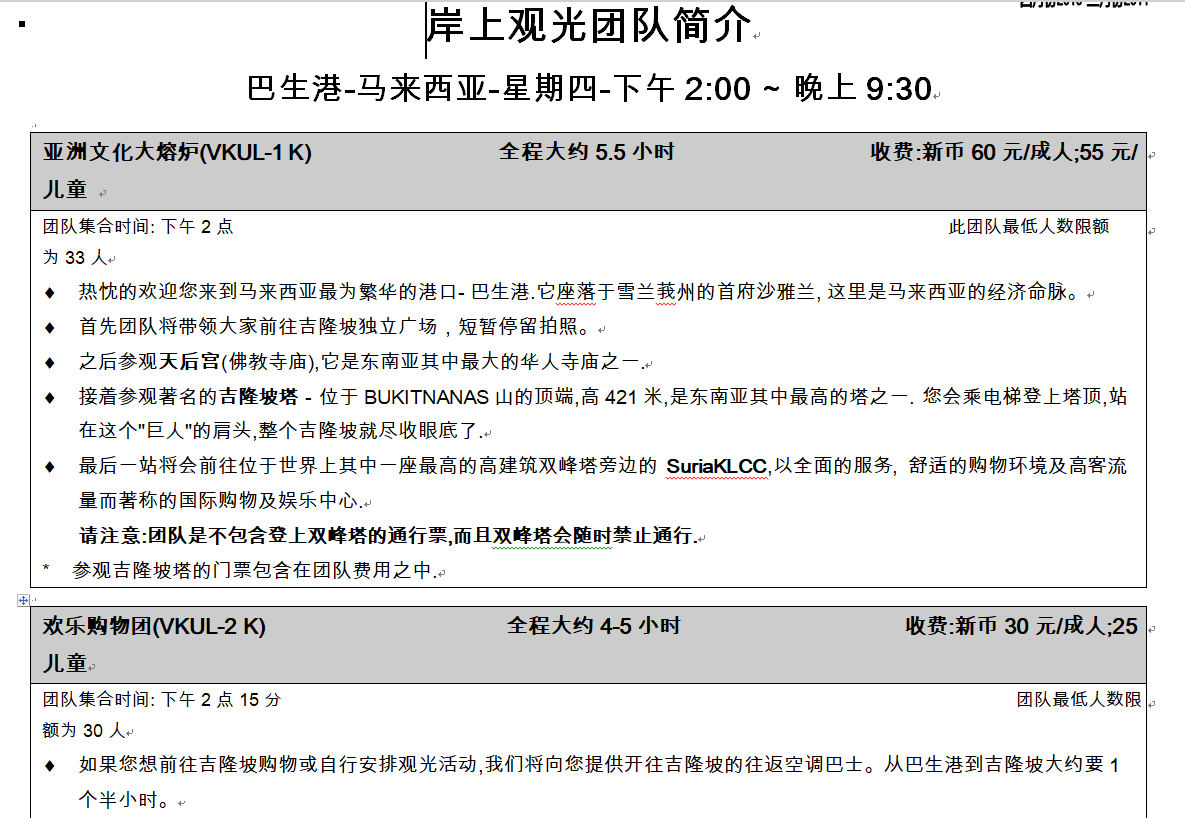

1.52.4搜索引擎查询技术

1.在百度的搜索栏里输入filetype:doc 旅游 site:ctrip.com可以搜索到包括关键字在内的网址。有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找。

打开下载后的文档,信息如下:

2、主机探测和端口扫描

2.1nmap扫描端口的使用

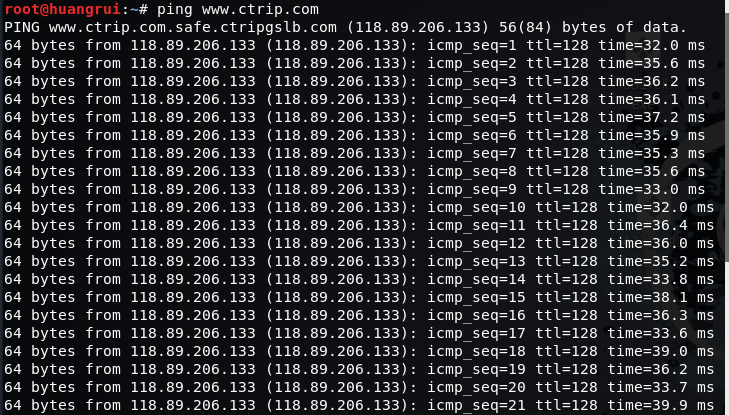

(1)ICMP Ping命令

输入:ping www.ctrip.com.

首先连到到图书管的wifi,然后使用桥接,使用nmap -sn对于存活的主机进行扫描。

输入:nmap -sn 172.30.1.*(表示扫描从1到255的主机,看哪些存活)

然后在一大堆存活的主机里里找到了我的IP(liteon的意思好像是有些联想电脑会用这个网卡)

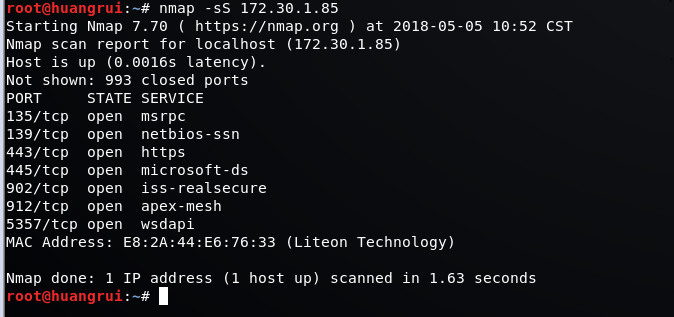

-sS:使用频率最高的扫描选项:SYN扫描,又称为半开放扫描,它不打开一个完全的TCP连接,执行得很快

第一次使用这个指令显示的是filtered,大概意思就是被防火墙给截掉了,于是我把我主机的防火墙关了以后便出现了如下信息:

然后我把之前扫描出来的一堆主机选了两个进行扫描,第一个被防火墙拦住了,第二个我选了个苹果的,结果他的防火墙没开,我就扫描到他的有一个端口是开放的。

使用-O选项让Nmap对目标的操作系统进行识别、

输入:nmap -O 172.30.1.85获取目标机的操作系统等信息:

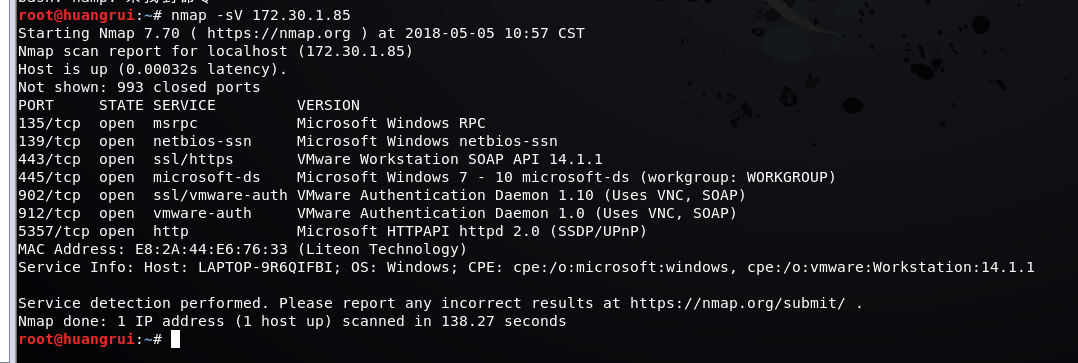

使用-sV查看目标机子的详细服务信息

输入:nmap -sV -Pn 172.16.8.28,其中-sV用来查看目标机子的详细服务信息

3、漏洞扫描

先要在;linux中安装openvas,使用指令进行 openvas 的安装。

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

安装完后可以使用指令 openvas-check-setup 检查安装状态,如果有提示错误也可以根据提供的错误和提示的修正方法FIX来订正。

直到提示如下 It seems······is OK 则说明成功。

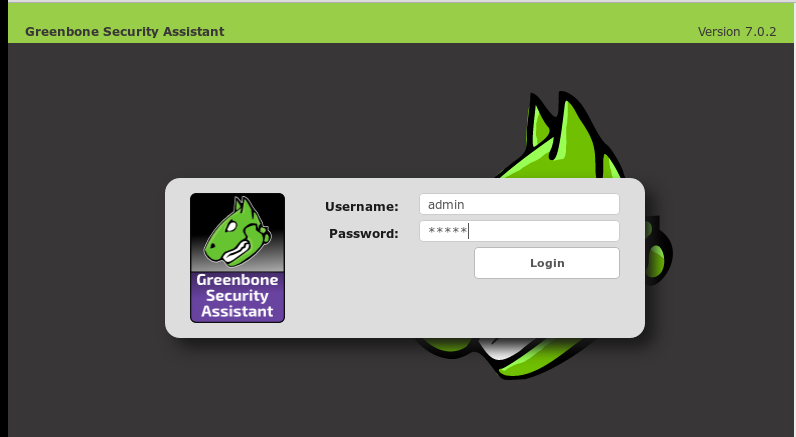

输入:openvas-start

启动服务,它会自动跳出一个网页,如果浏览器提示不安全陌生链接的话,选择advanced,然后点击左下角设为例外就行。然后输入用户名和密码登录。

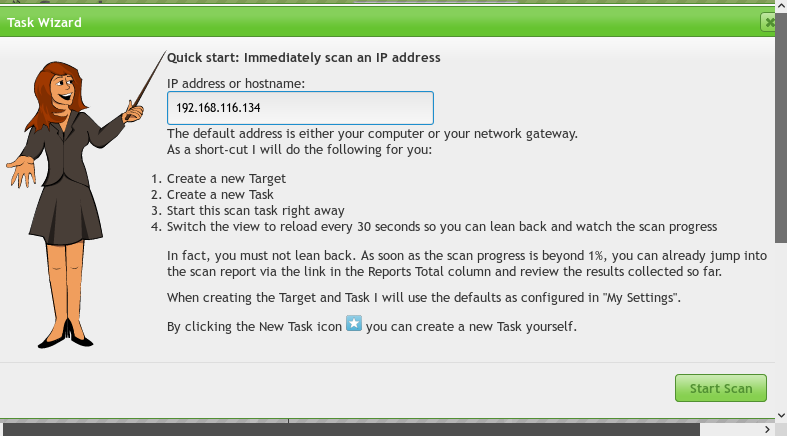

然后选择 Scans —— Tasks —— Task Wizard

输入要扫描主机的IP地址,经过漫长的等待~~~~~~我选的是我win7虚拟机的ip.

我花了大概两个半小时最终扫描完成,

![]()

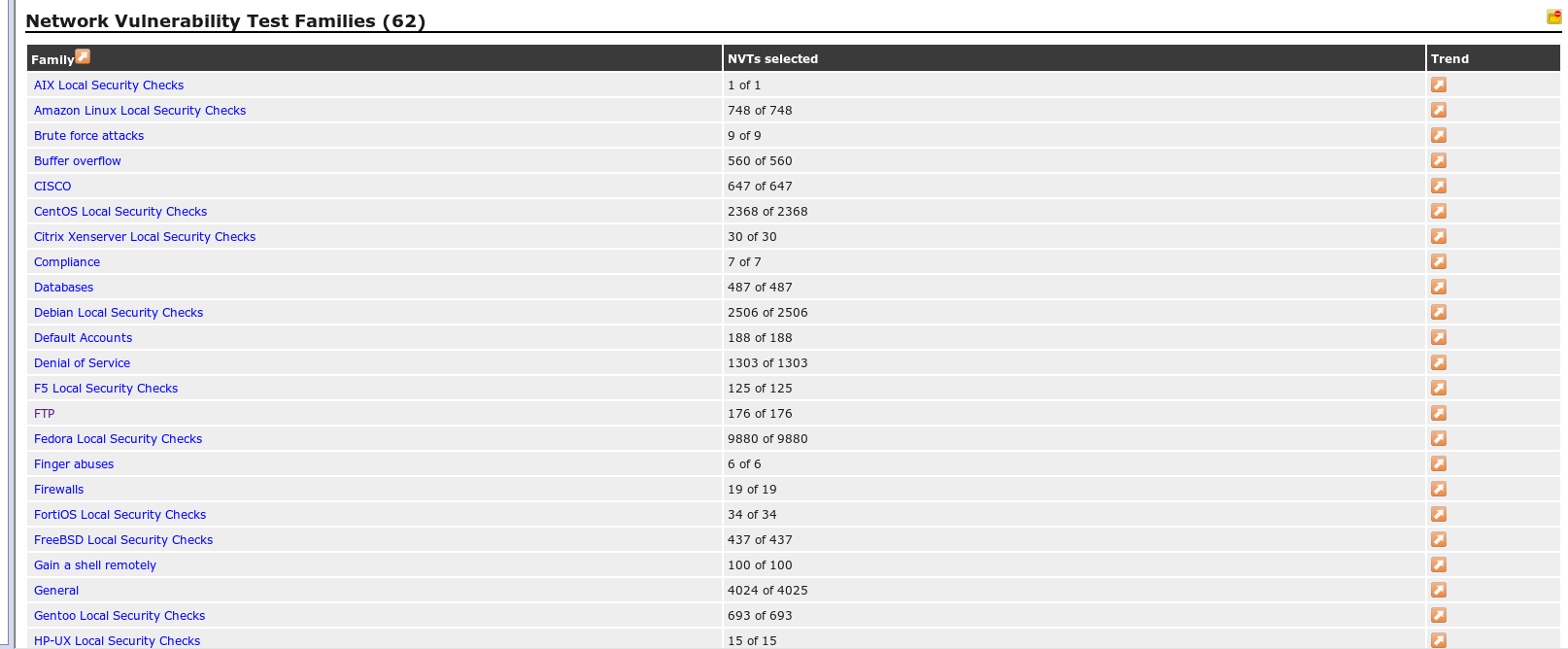

查看并分析扫描结果

打开该扫描结果:

点击Full and fast:

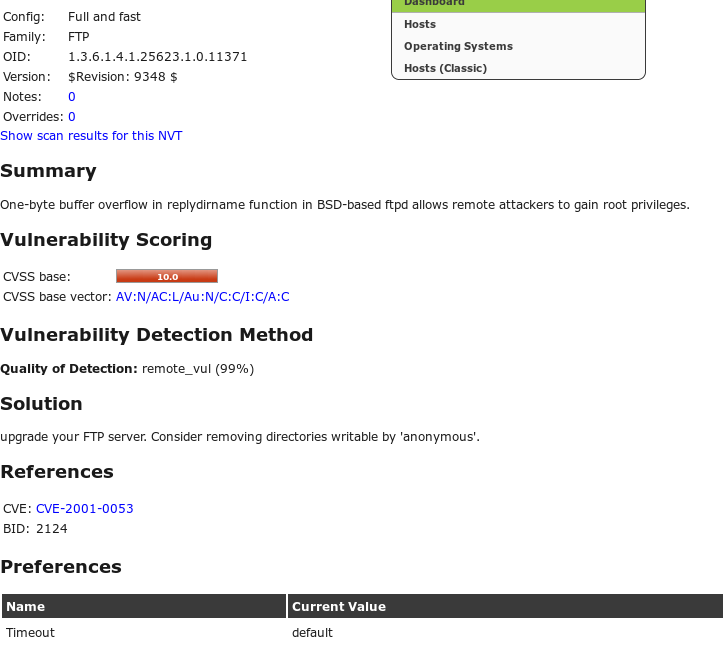

我点开了FTP查看结果:结果发现有好多漏洞,我的图都截不完,不愧是win7的虚拟机,漏洞是真的多......

我选了一个系数为10的查看:

四、实验总结:

这次实验相比之前确实不算太难,但是在安装openvas我的心真的是掉着的,很多人都说安装这个内存不够然后扩内存把电脑阔崩了,好在我的电脑还算争气,安装了大概有5个小时才安装完毕,最后还是提示我内存不足了。这次实验花费的时间还挺长的,显示安装openvas,然后又是扫描那里,我也扫了2个多小时,不知道那些几分钟就扫完的人是怎么扫的。但总算话是做完了。感谢老师的指导和验收。

浙公网安备 33010602011771号

浙公网安备 33010602011771号