Exp6 信息搜集与漏洞扫描 20154318王秀飞

Exp6 信息搜集与漏洞扫描

一、基础问题回答

1.哪些组织负责DNS,IP的管理。

原先计算机网络课程以及其他课程提到过,DNS、IP基本上是垄断产品,只有少数发达国家掌控着他的发布与管理,其他的机构组织个人等需要这些内容,就需要去这些机构进行认证。

顶级的管理者是Internet Corporation for Assigned Names and Numbers (ICANN)。

目前全球有5个地区性注册机构:

ARIN主要负责北美地区业务

RIPE主要负责欧洲地区业务

APNIC主要负责亚太地区业务

LACNIC主要负责拉丁美洲美洲业务

AfriNIC主要负责非洲地区业务。

ICANN理事会是ICANN的核心权利机构,它设立三个支持组织,分别是:

1、地址支持组织(ASO)负责IP地址系统的管理。

2、域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

3、协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

2.什么是3R信息。

Registrant:注册人

Registrar:注册商

Registry:官方注册局

3.评价下扫描结果的准确性。

一开始我以为只能用linux系统里的漏洞扫描,后面知道了可以用windows,所以我扫描的漏洞是windows的。漏洞的扫描结果我还是比较满意的,内容也非常详细,点开其中的详细信息可以看到windows官网上关于这个漏洞的介绍。但是是不是全部漏洞都扫描了出来,这个不太确定,用了多个软件扫描都说没了,那应该是没漏洞了?

二、实践过程记录

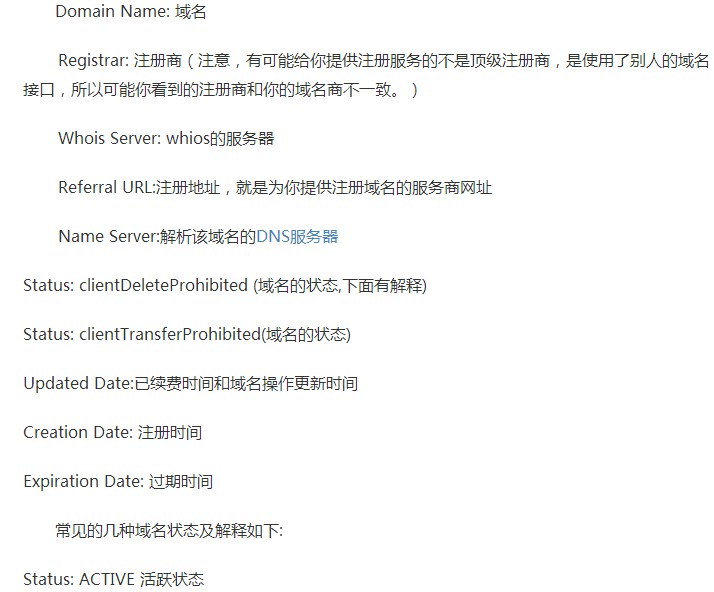

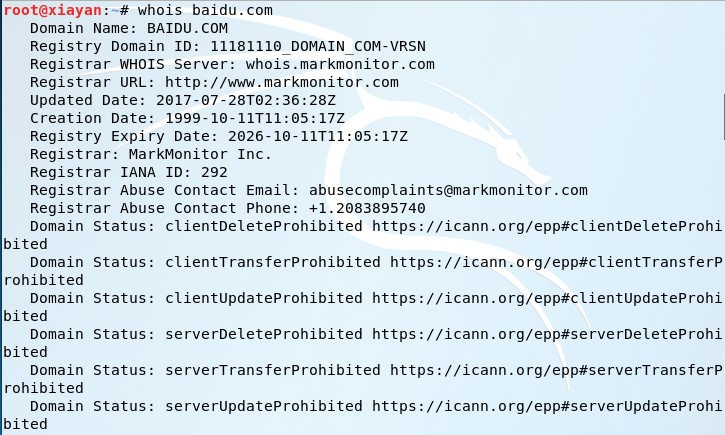

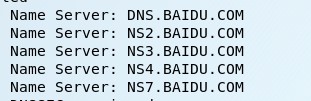

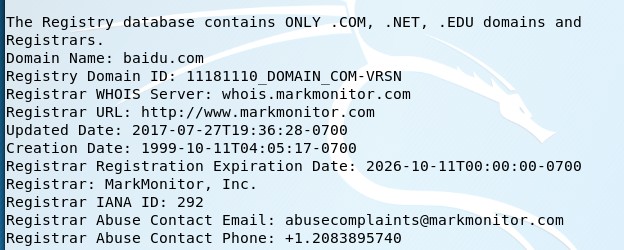

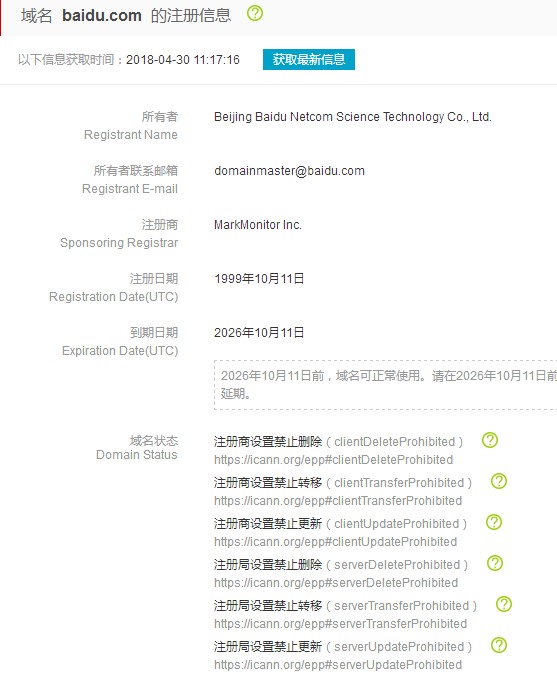

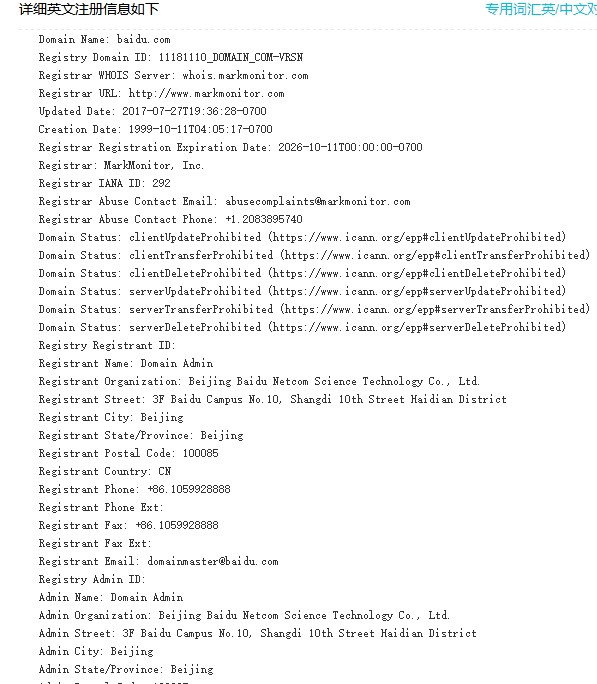

1.whois 查询

简单说,whois就是一个用来查询域名是否已经被注册,以及注册域名的详细信息的数据库(如域名所有人、域名注册商)。

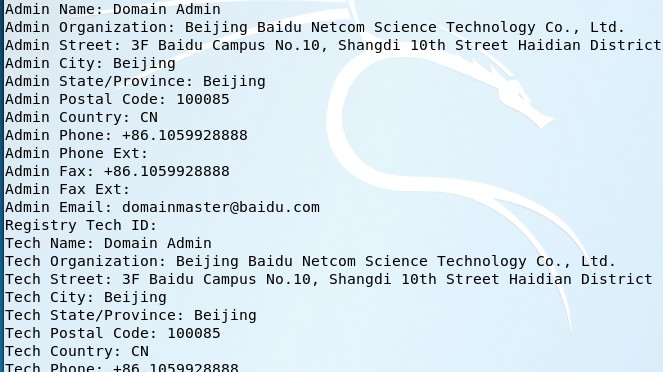

就以百度为例,输入whois baidu.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

这里注意不输入www.

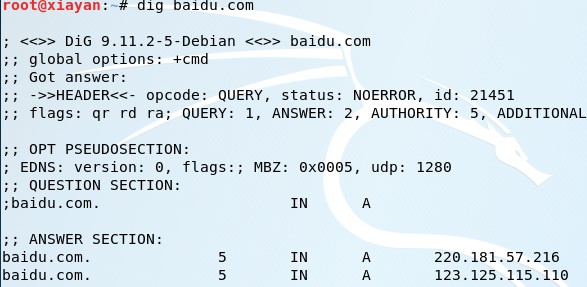

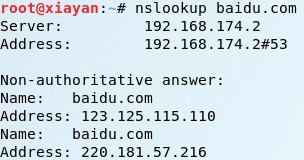

2.nslookup和dig查询

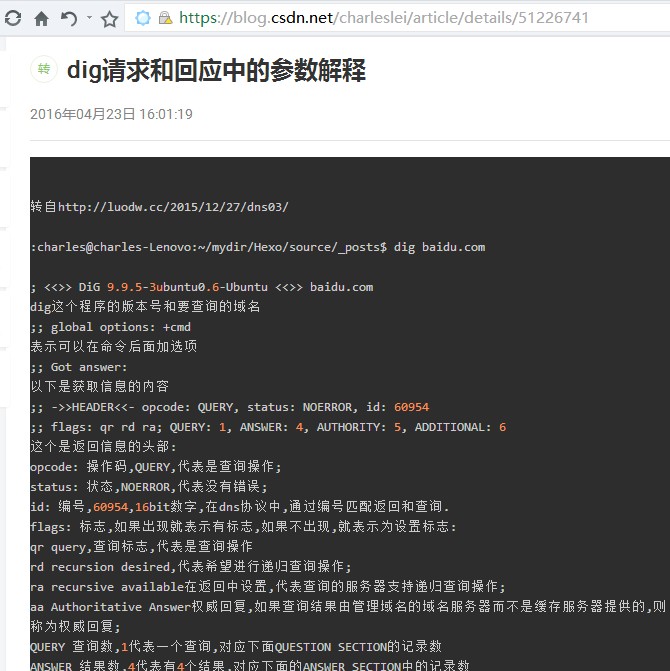

在进行DNS拨测时,我们常用的命令为nslookup和dig工具进行拨测。

nslookup与dig的区别:

- nslookup是windows上默认自带的DNS拨测工具。当没有指定server-address时,nslookup工具会读系统网络配置的TCP/IP属性中配置的DNS服务器的地址。

- dig是Linux默认自带的DNS拨测工具。当没有指定server-address时,dig工具会到系统的/etc/resolv.conf中读取系统配置的DNS服务器地址。

但是两个都能在linux上使用,所以差别应该不大?

3.通过百度IP查询获得这个ip所在的具体位置

4.使域名注册搜索引擎了解相关信息,侧面的了解这个域名的情况

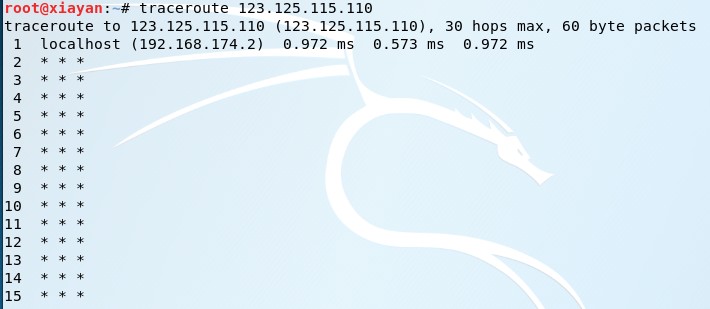

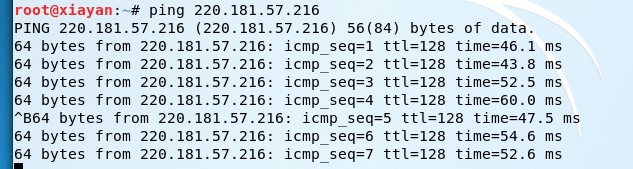

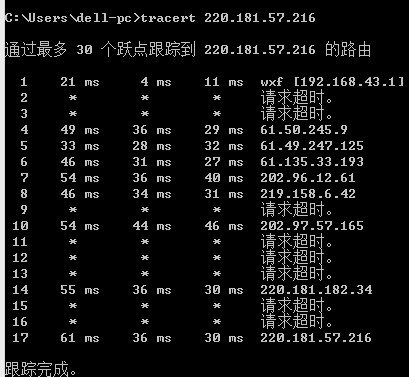

5.tracert路由探测

在linux上追踪百度:traceroute 123.125.115.110,获得路由转发路径(前面的许多步骤都有百度ip),但是崩了。

我网上查原因也没查到,我就自己分析下,应该是网络的问题,但是我ping了一下,发现还是不行,我不知道是哪出了问题。

于是我用了下windwos,发现windows也可以追踪,但是期间出了很多问题,我觉得就是网络的问题。我用的是手机热点。(百度的地址有两个)

6.搜索引擎查询技术

在百度的搜索栏里输入filetype:XXX site:edu.cn可以搜索到包括关键字在内的网址。这里输入的是.txt 秘密(代表是txt文件,并且文件名时秘密的)。

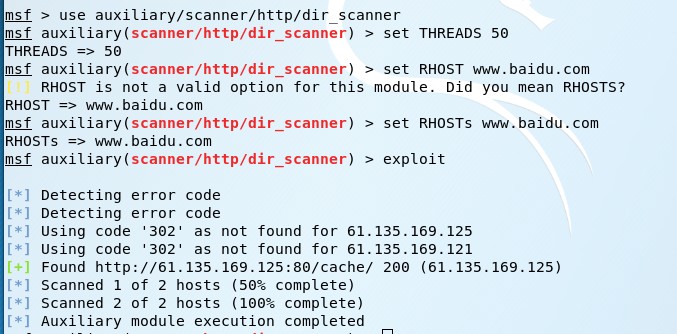

7.搜索网址目录结构

我这里参考的是 https://www.offensive-security.com/metasploit-unleashed/scanner-http-auxiliary-modules/ 这里面的内容,因为一开始对dir这个功能不是很了解。

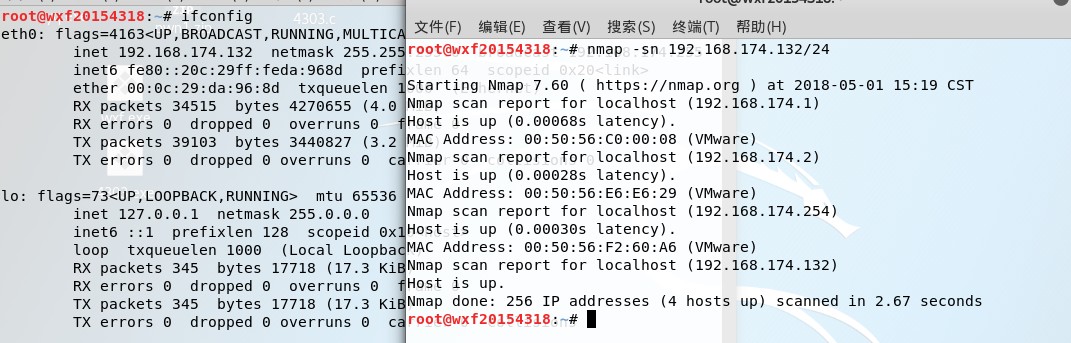

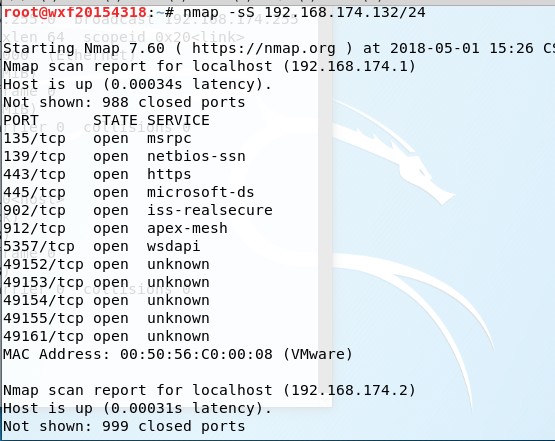

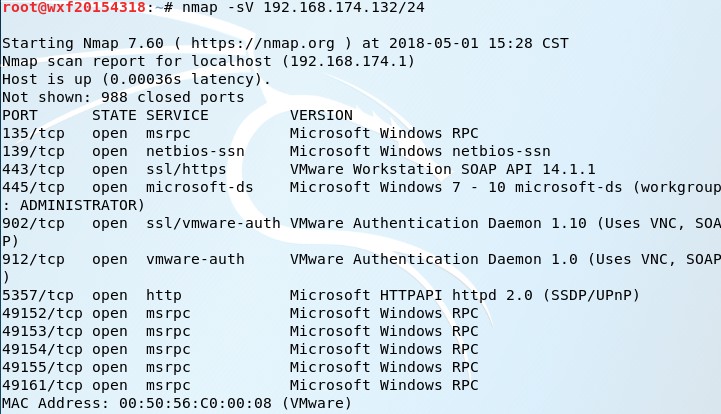

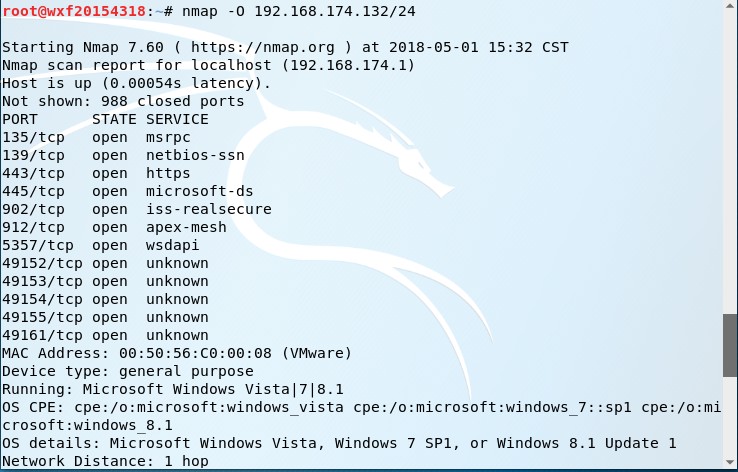

8.nmap扫描端口的使用

关于nmap我参考的是这个网站:https://blog.csdn.net/freeking101/article/details/70159853 里面有详细介绍关于nmap的命令使用与结果解释。

第一个是寻找该网段下的活跃主机。

第二个是发送tcp的ack包进行探测,可以探测主机是否存活,跟上一个功能是相似的,都是看一个该网段的活跃主机。但是这个功能比上一个好,因为最后可以看到一个filtered(过滤器)意思是这些数据是否经过过滤,也就意味着,若没经过过滤,你的入侵会很方便。所以我觉得实际上这个扫描对于入侵更加实用。

第三个是端口扫描|半开放扫描。显示可进行连接的tcp端口和他端口的作用。

第四个是版本检测。这里这个版本指的是经过这个端口(使用这个端口)的相关软件的版本。

第五个是对操作系统进行扫描。

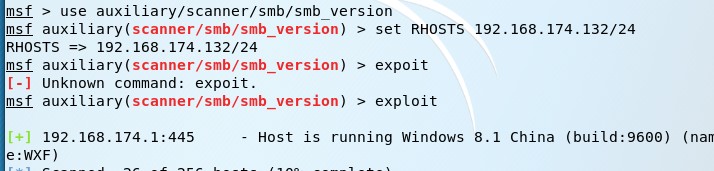

9.smb服务的查点

什么是smb http://www.baike.com/wiki/SMB 我参考的是这篇文章。我的理解是查询关于这个ip域中的主机下不同用户的用户名等信息。

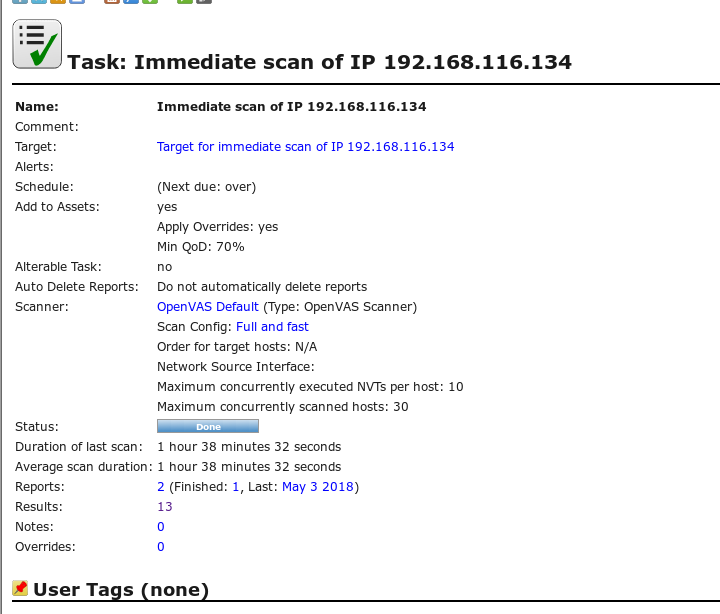

10.漏洞扫描

我也想用Linux,但是安装不成功,同学说就算成功了,每次重新扫描也需要再次安装?但是我还是去试了一次,果然失败了。经过询问老师是重在结果分析,所以我就用同学的电脑扫我的。结果如下:

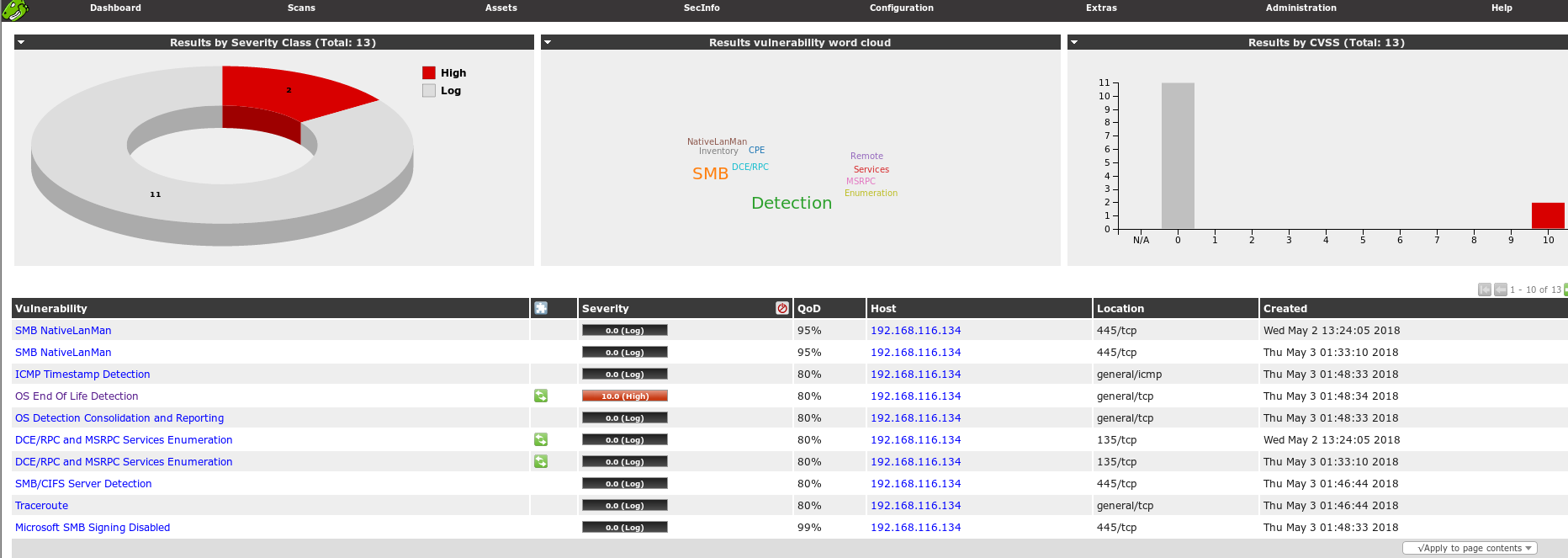

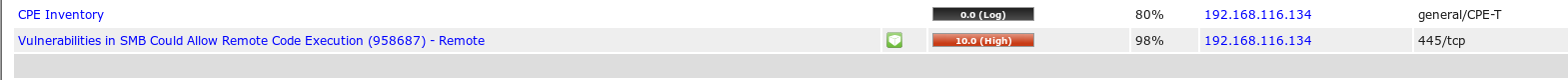

可以发现,有13个漏洞

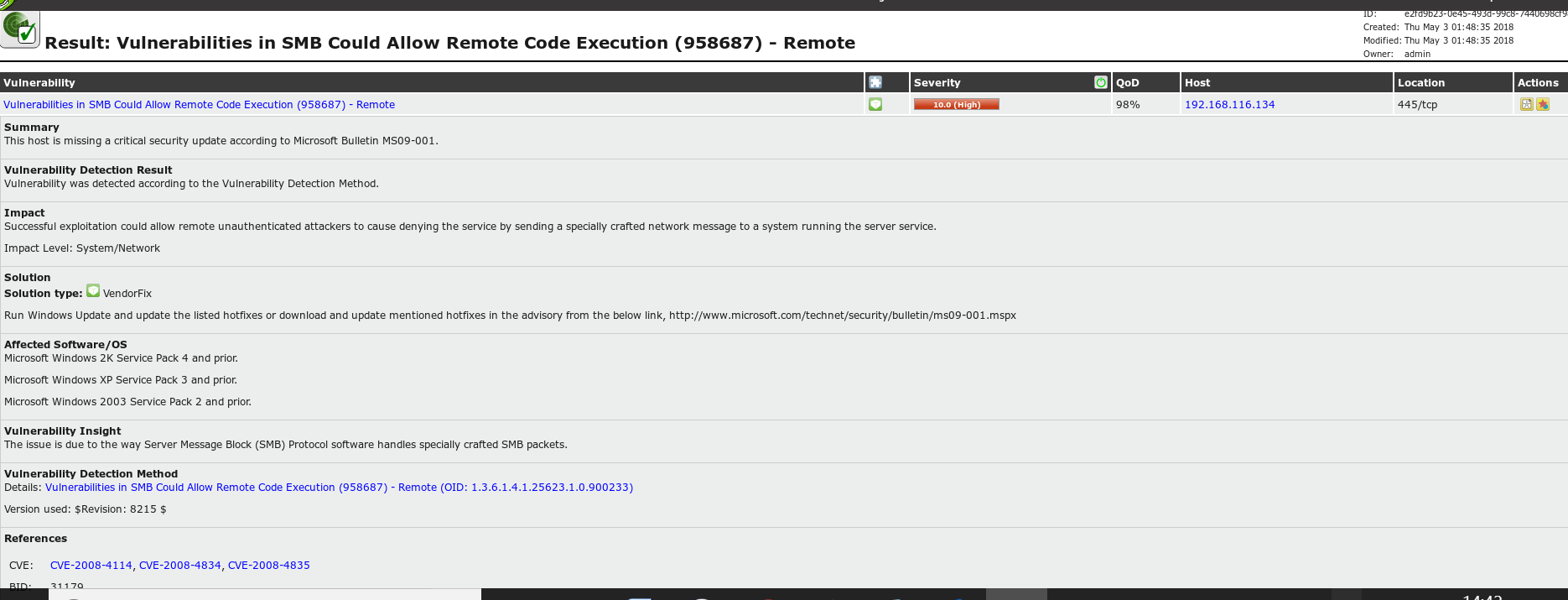

看这个图,发现只有2个高危漏洞,其他都是没有威胁的漏洞。具体点开下面的那个高危漏洞查看其具体内容。

漏洞概括:一个关键的安全升级的漏洞,正式名称是 microsoft bulletin里的MS09-001

影响:可以让未经允许(电脑认可)的外端攻击者通过发送一个特别的网络包进行拒绝服务攻击

影响级别:系统/网络级别(应该是最高了)

解决办法:从后面链接下载相应的补丁然后升级(大概是这个意思)

影响的软件:3个不知道干什么的软件(猛的一看感觉都跟系统服务的优先有关)

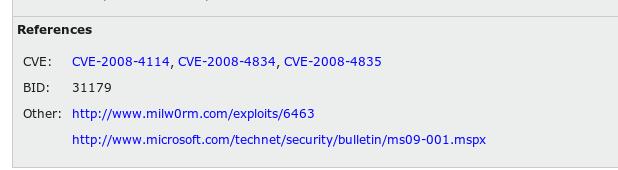

可以参考他的references进行深入了解。

三、实验心得体会

本次实验简单,内容也不多。但是涉及了整个网络对抗中最重要的环节,你得先找到对方,实验这个实验从头到尾都是跟ip有关,需要我们好好的体会ip的具体内容。如何找寻,如何探测,如何发现漏洞,都是入侵的第一步基本要求。可谓实验简单,寓意深刻。

浙公网安备 33010602011771号

浙公网安备 33010602011771号