2020我终于成功搭建了Metasploitable3靶机

0x00前言

在学习metasploit时我们往往需要一个靶场,下面为大家介绍一下如何在虚拟机中安装metasploitable 3靶场。Metasploitable3是Metasploitable2的升级版本,它是一个虚拟靶机系统,里面含有大量未被修复的安全漏洞,它主要是用于metasploit-framework测试的漏洞目标。不过Metasploitable3的好处是除了是升级版之外,还可以生成Windows版本和Linux版本,具体就是指可以生成windows_2008_r2和ubuntu_1404这两种不同的系统。在Github上也有官方的安装说明可做参考:https://github.com/rapid7/metasploitable3

(本篇文章首发在我的公众号---白帽技术与网络安全,我已将自己生成的虚拟机文件以及box文件还有所用到的东西都上传到了百度云,链接我会附在文章末尾,如果自己构建困难也可以直接使用,链接失效可以关注公众号后台留言获取,有任何问题也欢迎关注公众号与我交流)

0x01工具清单

System Requirements:

- OS capable of running all of the required applications listed below

- VT-x/AMD-V Supported Processor recommended

- 65 GB Available space on drive

- 4.5 GB RAM

Requirements:

- Packer

- Vagrant

- Vagrant Reload Plugin

- VirtualBox, libvirt/qemu-kvm, or vmware (paid license required)

- Internet connection

0x02下载和Metasploitable3安装packer、Vagrant、vagrant-reload

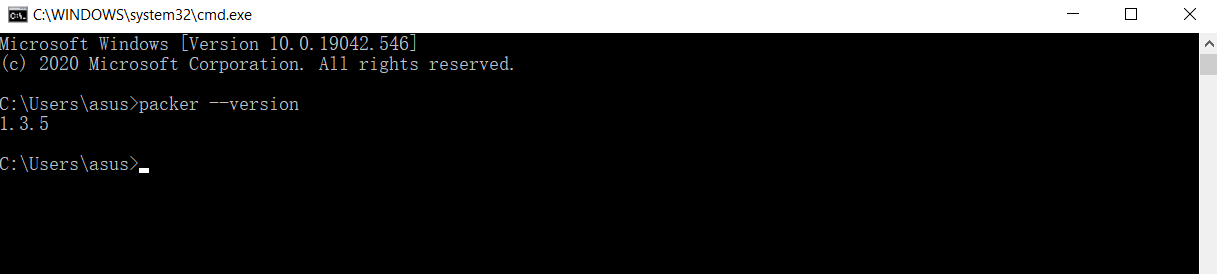

首先下载packer(推荐1.3.5版本,如果总报错可以尝试更换其他版本),Windows版本的packer不需要安装,直接添加在环境变量里就行。添加完可以在cmd里验证一下,如图:

接着安装Vagrant(推荐2.1.0,如果有问题同理)和vagrant-reload,把下载下来的msi文件双击运行就可以,安装完成后电脑会自动重启

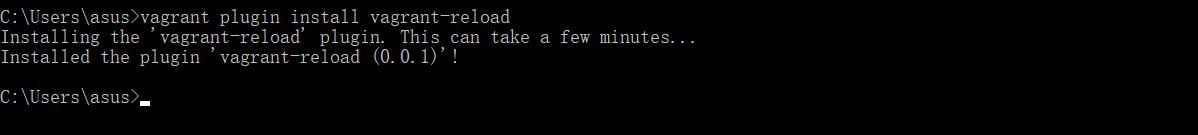

重启后打开cmd,接下来使用命令行来安装vagrant-reload

vagrant plugin install vagrant-reload

提示{Installed the plug ‘vagrant-reload (0.0.1)’!},安装成功,否则请重新输入上面的命令重新安装

限于篇幅关系,git以及VMware的安装我就不给大家介绍了,下面开始正式的安装

0x03使用Packer构建

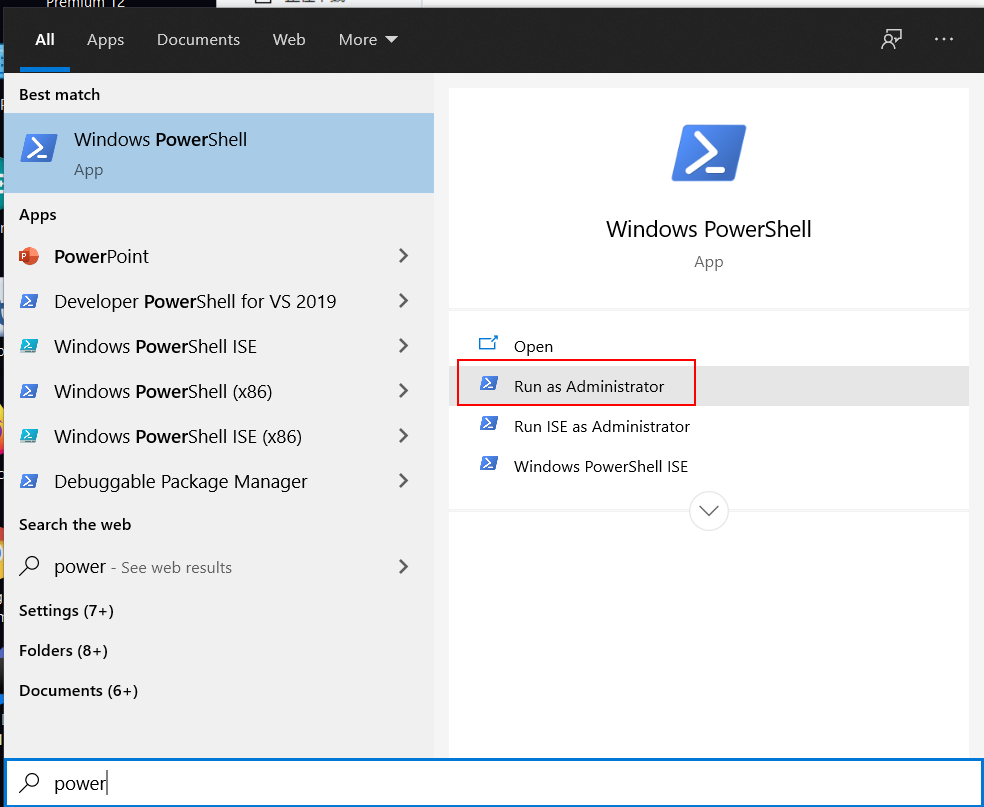

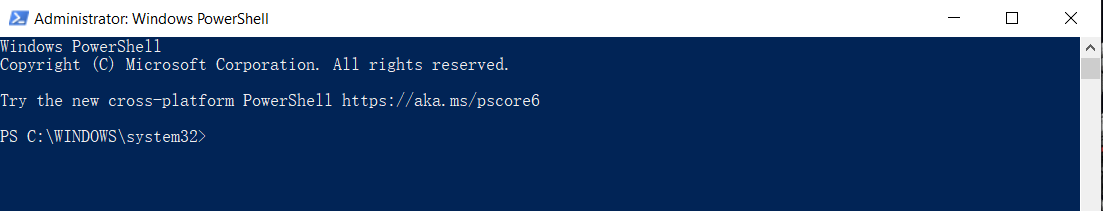

以管理员权限打开Powershell

在Powershell里面cd到metasploitable3目录下,输入

packer build --only=vmware-iso ./packer/templates/windows_2008_r2.json

在这期间不要手贱对虚拟机做任何事情!!!!!!

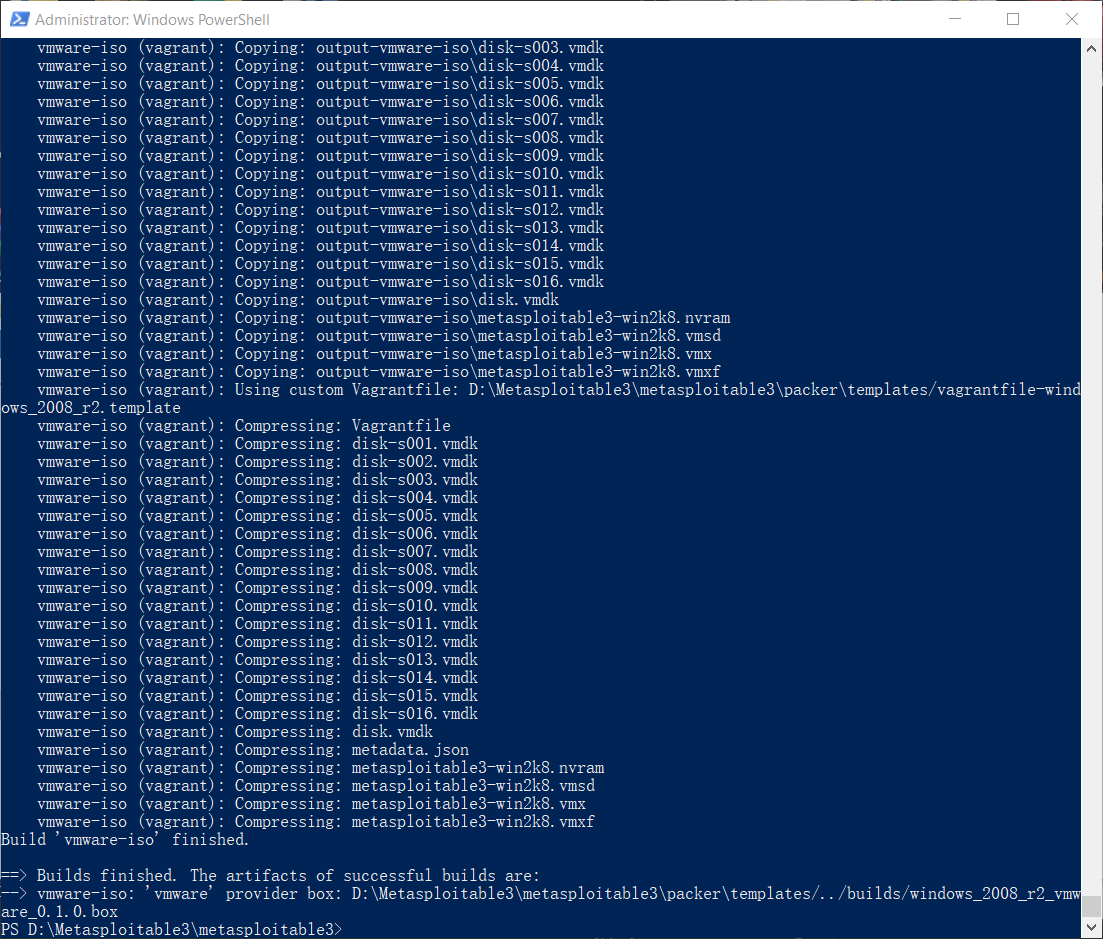

等到出现这个画面就证明了你已经完成了第一步!(这个过程很漫长~很漫长~还充满了各种bug)

到这一步,packer已经在packer/builds目录下生成了一个box文件

0x04使用Vagrant自动配置

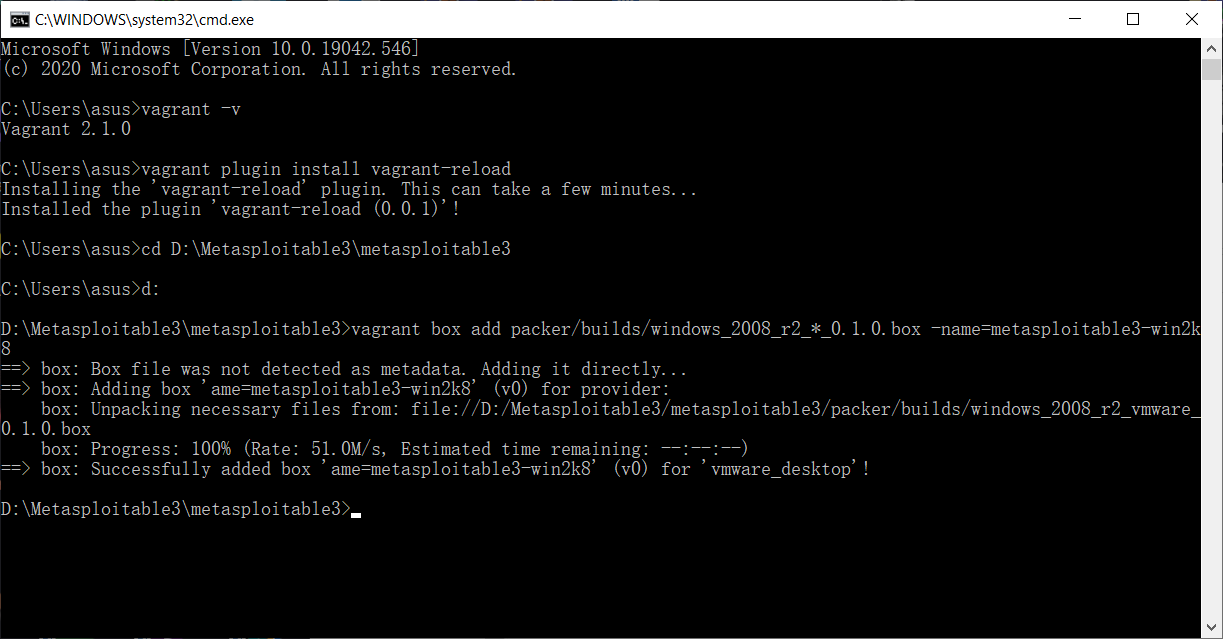

刚刚导出的box文件还不能直接使用,我们现在使用Vagrant自动配置一下,在cmd里输入如下命令:

vagrant box add packer/builds/windows_2008_r2_*_0.1.0.box –name=metasploitable3-win2k8

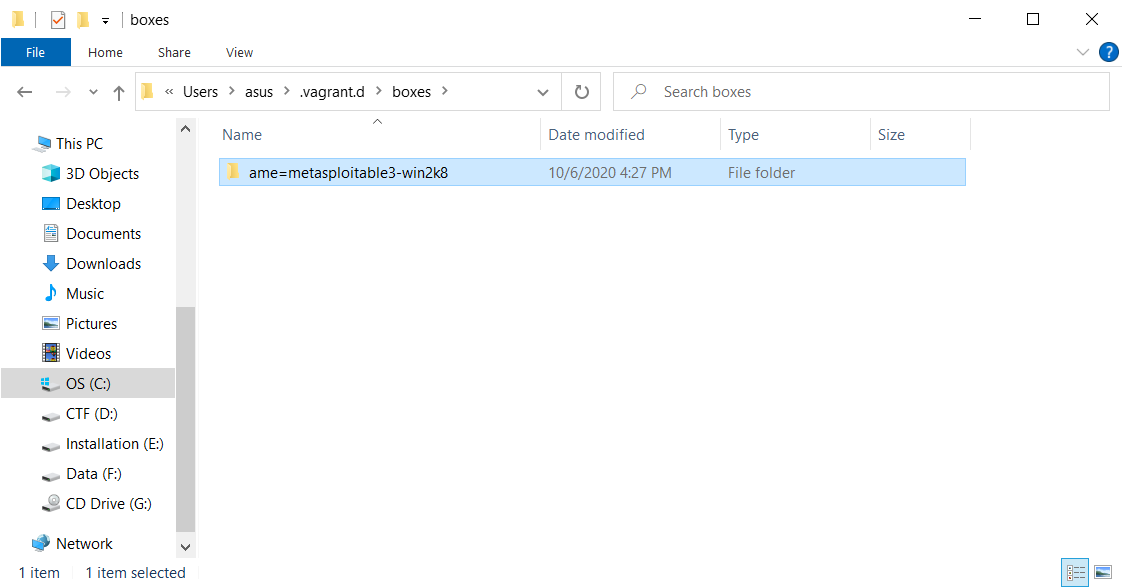

转换出来的文件会在

C:\Users\xxxx\.vagrant.d\boxes

把文件夹移动到合适的位置,双击打开vmx文件就可以开始愉快的玩耍了~

0x05注意事项

- 在使用packer构建时会先下载win2k8的镜像文件,最好找一个好一点的网络环境

- packer构建过程中会自动重启好多次,不用管他,我看见有的博客让在第一次重启后复制那个文件夹完全是在扯淡,不用理会!

- 如果在整个流程中多次遇到某个错误,可以尝试切换一下packer的版本

- 搞技术就要不怕折腾,预祝各位早日成为大佬!

虚拟机链接:

链接:https://pan.baidu.com/s/1Sn1GbvUlRTQn6KJnQ1cMRg 提取码:gr32 复制这段内容后打开百度网盘手机App,操作更方便哦

浙公网安备 33010602011771号

浙公网安备 33010602011771号