android应用内存占用测试(每隔一秒打印procrank的信息)

1.内存占用

对于智能手机而言,内存大小是固定的;因此,如果单个app的内存占用越小,手机上可以安装运行的app就越多;或者说app的内存占用越小,在手机上运行就会越流畅。所以说,内存占用的大小,也是考量app性能的一个重要指标

2.原理说明

对于一个app,我们可以关注它在3种状态下的内存占用情况:

空负荷————app已经在后台运行,但是用户没有使用;

中负荷————app在前台运行,用户进行了少量操作;

满负荷————用户持续频繁大量操作,app接近饱和状态运行。

然而,除了第一种情况,其它两种的主观性很强,不是很容易区分。正常产品测试的时候,只要验证后台运行(5~10分钟为宜)和用户持续频繁大量操作(10~15分钟为宜)这两种情况下就可以了。

这样一来,就变成了如何持续统计并记录app所占内存的问题。Procrank工具可以实现这个功能。

3.procrank的安装

1)下载procrank压缩包,下载地址:http://download.csdn.net/download/yincheng886337/9433538

2)解压,将procrank文件push到手机的 /system/xbin目录下;

命令:adb push procrank /system/xbin

将procmem文件push到手机的 /system/xbin目录下;

命令:adb push procmem /system/xbin

将libpagemap.so文件push到手机的 /system/lib目录下;

命令:adb push libpagemap.so /system/lib

3)进入adb shell,获取root权限,分别给procrank、procmem、libpagemap.so三个文件777权限,如下:

chmod 777 /system/xbin/procrank

chmod 777 /system/xbin/procmem

chmod 777 /system/lib/libpagemap.so

如果push不进三个文件或者修改不了三个文件的权限,那重新挂载一下system,再修改三个文件的权限,如下:

mount -o remount,rw /system

4. procrank各项值解析

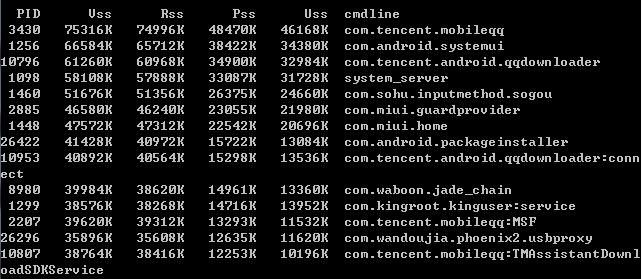

进入adb shell,获取root权限,输入命令:procrank即可,如下图:

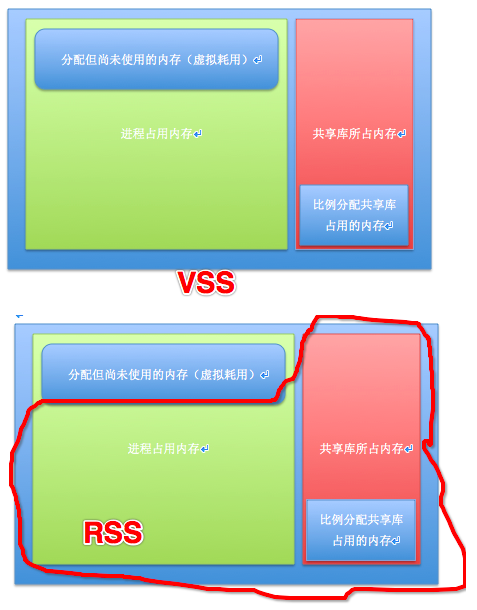

VSS - Virtual Set Size 虚拟耗用内存(包含共享库占用的内存)

RSS - Resident Set Size 实际使用物理内存(包含共享库占用的内存)

PSS - Proportional Set Size 实际使用的物理内存(比例分配共享库占用的内存)

USS - Unique Set Size 进程独自占用的物理内存(不包含共享库占用的内存)

VSS和USS对查看某一进程自身的内存状况没什么作用,因为他们包含了共享库的内存使用,而往往共享库的资源占用比重是很大的,这样就稀释了对Process自身创建内存波动。

我们一般观察Uss来反映一个进程的内存使用情况,Uss 的大小代表了只属于本进程正在使用的内存大小,这些内存在此进程被杀掉之后,会被完整的回收掉。

USS是一个非常有用的数字,因为它揭示了运行一个特定进程的真实的内存增量大小,如果进程被终止,USS就是实际被返还给系统的内存大小。USS 是针对某个进程开始有可疑内存泄露的情况,进行检测的最佳数字。

怀疑某个程序有内存泄露可以查看USS值是否一直有增加。

5. 写脚本每隔一秒自动打印procrank的信息

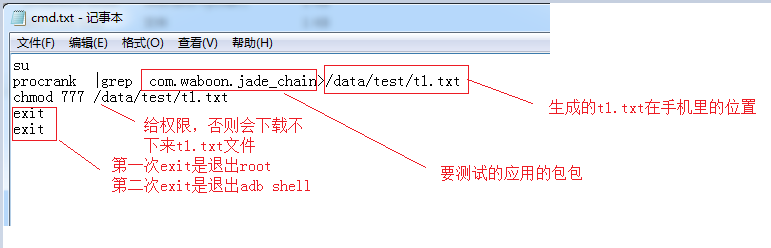

1)首先创建一个cmd.txt文件,写入需要执行的adb shell 命令,如:

2)写python脚本,如下:

import os,sys,time for i in range(500): os.popen("adb shell <cmd.txt") #运行cmd.txt中的命令 step1=os.popen("adb pull /data/test/t1.txt F:/100python/log102101.txt") #把生成的t1.txt文件下载到本地 fo = open("log102101.txt", 'r+') input = fo.read() fo2 = open("mem.txt", 'r+') fo2.seek(0, os.SEEK_END) #定位到mem.txt文件尾部 fo2.write(input) #写入t1.txt的内容 fo.close() fo2.close() time.sleep(1) #休息一秒,再进入下一个循环,也就是每隔一秒打印一次procrank的信息 print "ok" #运行完毕的标志

注:cmd.txt文件,python脚本,mem.txt都存放在同一目录下

3)运行monkey,同时执行写好的脚本

生成的mem.txt文件如下:

附monkey命令:

adb shell monkey -p com.waboon.test --ignore-crashes --ignore-timeouts --ignore-native-crashes --pct-touch 30 -v -v -v --throttle 200 1000

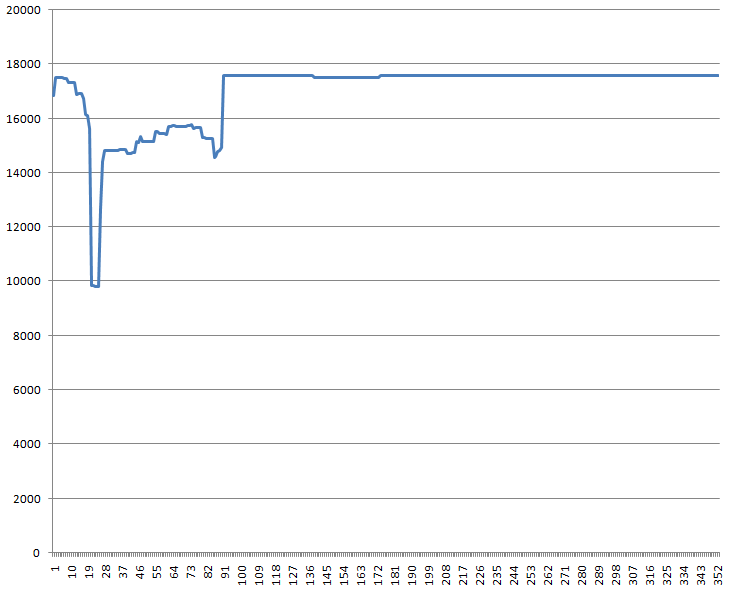

4)mem.txt文件中第五列的值是USS,将mem.txt文件用notepad打开,再选择第五列的值复制到excel中生成图表,如下:

5)分析USS的值,查看是否有内存泄露。

遇到的问题:运行procrank时提示:

error: only position independent executables (PIE) are supported.

解决方法:下载bypass-pie.zip

下载链接: http://pan.baidu.com/s/1i35O8Wd

解压,把里面的linker文件替换手机 /system/bin里的linker文件

浙公网安备 33010602011771号

浙公网安备 33010602011771号