网络安全(四):网络攻击与防御、入侵检测技术

1、网络攻击的概念

1.1、网络攻击的分类

网络攻击可分为:系统入侵类攻击、缓冲区溢出攻击、欺骗类攻击、拒绝服务攻击。

系统入侵类攻击:为了获得主机系统的控制权,从而破坏主机和网络系统。这类攻击分为收集攻击、口令攻击、漏洞攻击。

缓冲区溢出攻击:通过往程序的缓冲村写超出其长度的内容,造成缓冲区的溢出,从而破坏程序的堆栈,使程序转而执行其他指令。缓冲区攻击的目的:扰乱以特权身份运行的程序的功能,使攻击者获得程序的控制权。

1.2、网络安全的威胁层次

网络安全的威胁可分为三个层次:主干网络的威胁、TCP/IP协议安全威胁 与 网络应用的威胁。

主干网络的威胁主要表现在主干路由器与DNS服务器。

1.3、网络攻击手段的分类

1.3.1、欺骗类攻击

欺骗类攻击的手段主要包括:口令欺骗、ARP欺骗、DNS欺骗与源路由欺骗等。

1.3.2、拒绝服务/分布式拒绝服务类攻击

拒绝服务(DoS)攻击与分布式拒绝服务(DDoS)攻击的主要手段包括资源消耗型、修改配置型、物理破坏型与服务利用型等类型的拒绝服务攻击。

1.3.3、信息收集类攻击

信息收集类攻击手段主要包括扫描攻击、体系结构探测攻击与利用服务攻击等。

1.3.4、漏洞类攻击

漏洞类攻击的手段主要包括网络协议类、操作系统类、应用软件类与数据库类等。

2、DOS攻击与DDoS攻击

2.1、DoS攻击的基本概念

拒绝服务(denial of service,DoS)攻击主要通过消耗网络系统有限的、不可恢复的资源,从而使合法用户应该获得的服务质量下降或收到拒绝。DoS攻击本质是延长正常网络应用服务的等待时间,或者使合法用户的服务请求收到拒绝。DoS攻击的目的是使站点无法服务于合法的服务请求。

典型的DoS攻击是资源消耗型DoS攻击,资源消耗型DoS攻击常见三种方法:

·制造大量广播包或传输大量文件,占用网络链路与路由器带宽资源;

·制造大量电子邮件、错误日志信息、垃圾邮件,占用主机中共享的磁盘资源;

·制造大量无用信息或进程通信交互信息,占用CPU和系统内存资源。

2.2、DDoS的基本概念

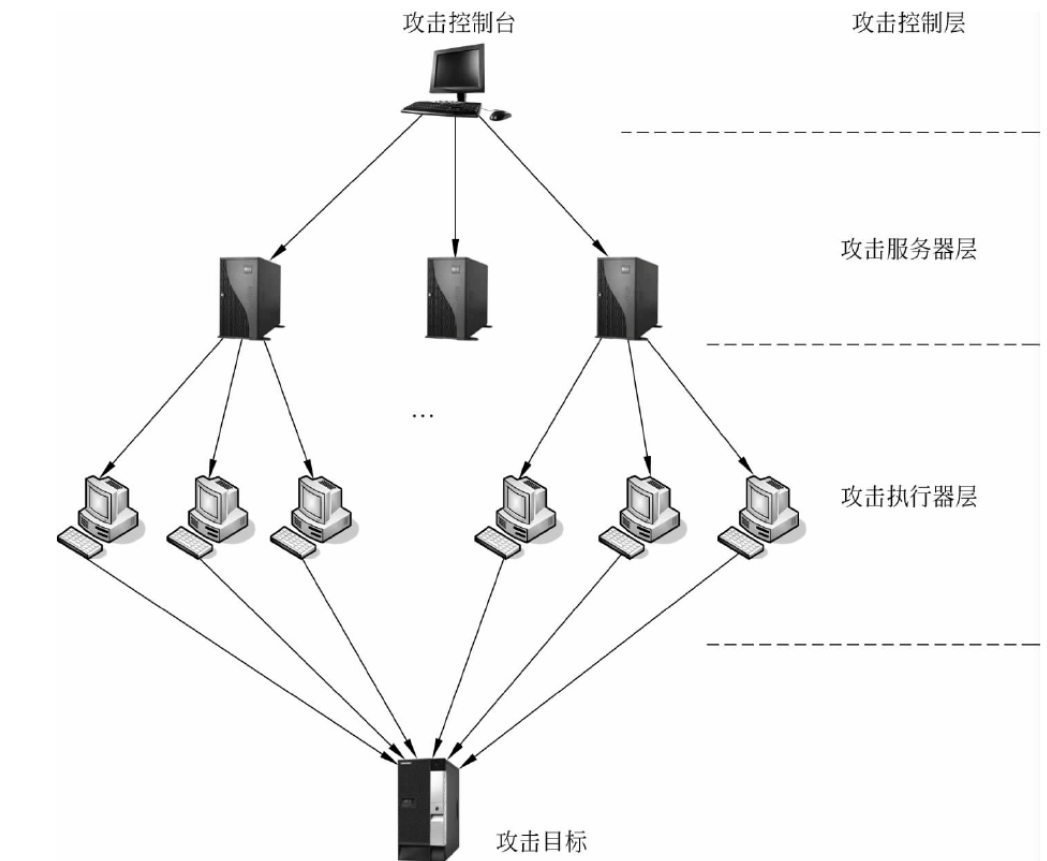

分布式拒绝服务(distributed denial of service,DDoS)攻击是在DoS攻击基础上产生的一类攻击形式。DDoS攻击采用一种比较特殊的体系结构,攻击者利用多台分布在不同位置的攻击代理主机,同时攻击一个目标,从而导致攻击者的系统瘫痪,其攻击过程如下:

典型的DDoS攻击采用的是三层结构:攻击控制层、攻击服务器层、攻击执行器层。

攻击控制台,它的作用是向攻击服务器发布攻击命令。攻击服务器的主要任务是将攻击控制台的命令分布到攻击执行器。攻击服务器与攻击执行器都已经被攻击控制器侵入,并被暗地安装了攻击软件。

DDoS攻击特征如下:

·被攻击主机上有大量等待的TCP连接;

·网络中充斥着大量的无用数据报,并且数据包源地址是伪造的;

·大量无用数据包造成网络拥塞,使被攻击的主机无法正常的与外界通信;

·被攻击主机无法正常回复合法用户的服务请求;

·严重时会造成主机系统瘫痪。

3、入侵检测技术

入侵检测系统(instrusion detection system,IDS)是对计算机和网络资源的恶意使用行为进行识别的系统。目的是检测和发现可能存在的攻击行为,包括来自系统外部的入侵行为和来自内部用户的非授权行为,并采取响应的防护手段。

3.1、入侵检测系统的基本功能

监控、分析用户和系统的行为;

检查系统的配置和漏洞;

评估重要的系统和数据文件的完整性;

对异常行为的统计分析,识别攻击类型,并向网络管理人员报警;

对操作系统进行审计、跟踪管理、识别违反授权的用户活动。

3.2、入侵检测系统的结构

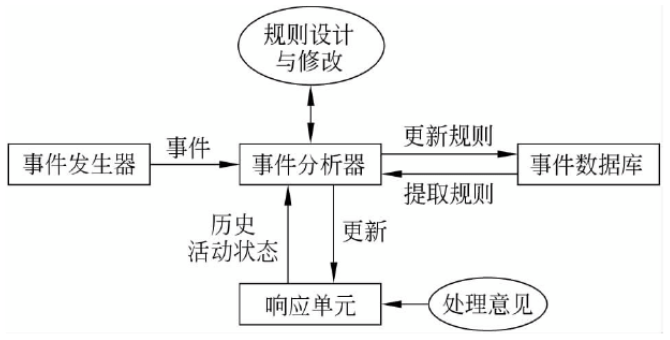

入侵检测系统一般是由事件发生器、事件分析器、响应单元与事件数据库组成。

入侵检测系统IDS的通用框架结构(common intrusion detection framework,CIDF):

3.2.1、事件发生器(event generators)

CIDF通用框架结构将入侵检测系统IDS需要分析的数据统称为"事件"(event),它可以是网络中的数据包,也可以是从系统日志等其他途径得到的信息。

事件发生器产生的事件可能是经过协议解析的数据报,或者从日志文件中提取的相关部分。

3.2.2、事件分析器(event analyzers)

事件分析器根据事件数据库的入侵特征描述、用户历史行为模型等,解析事件发生器产生的事件,得到格式化的描述,判断合法与非法的标准。

3.2.3、响应单元(response units)

响应单元是对分析结果做出反应的功能单元,可以做出切断连接、改变文件属性或报警等响应。

3.2.4、事件数据库(event database)

事件数据库存放攻击类型数据或检测规则。事件数据库储存有入侵特征描述、用户历史行为等模型和专家经验。

3.3、入侵检测基本方法

3.3.1、异常检测

异常检测是指已知网络的正常活动状态,如当前网络状态不符合正常的状态,则认为有攻击发生。

3.3.2、误用检测

误用检测系统是建立在使用某种模型或特征描述方法,能够对任何已知攻击进行表达的理论基础。

浙公网安备 33010602011771号

浙公网安备 33010602011771号